学徒-水平权限提升-请求参数控制的用户ID

学徒-水平权限提升-请求参数控制的用户ID

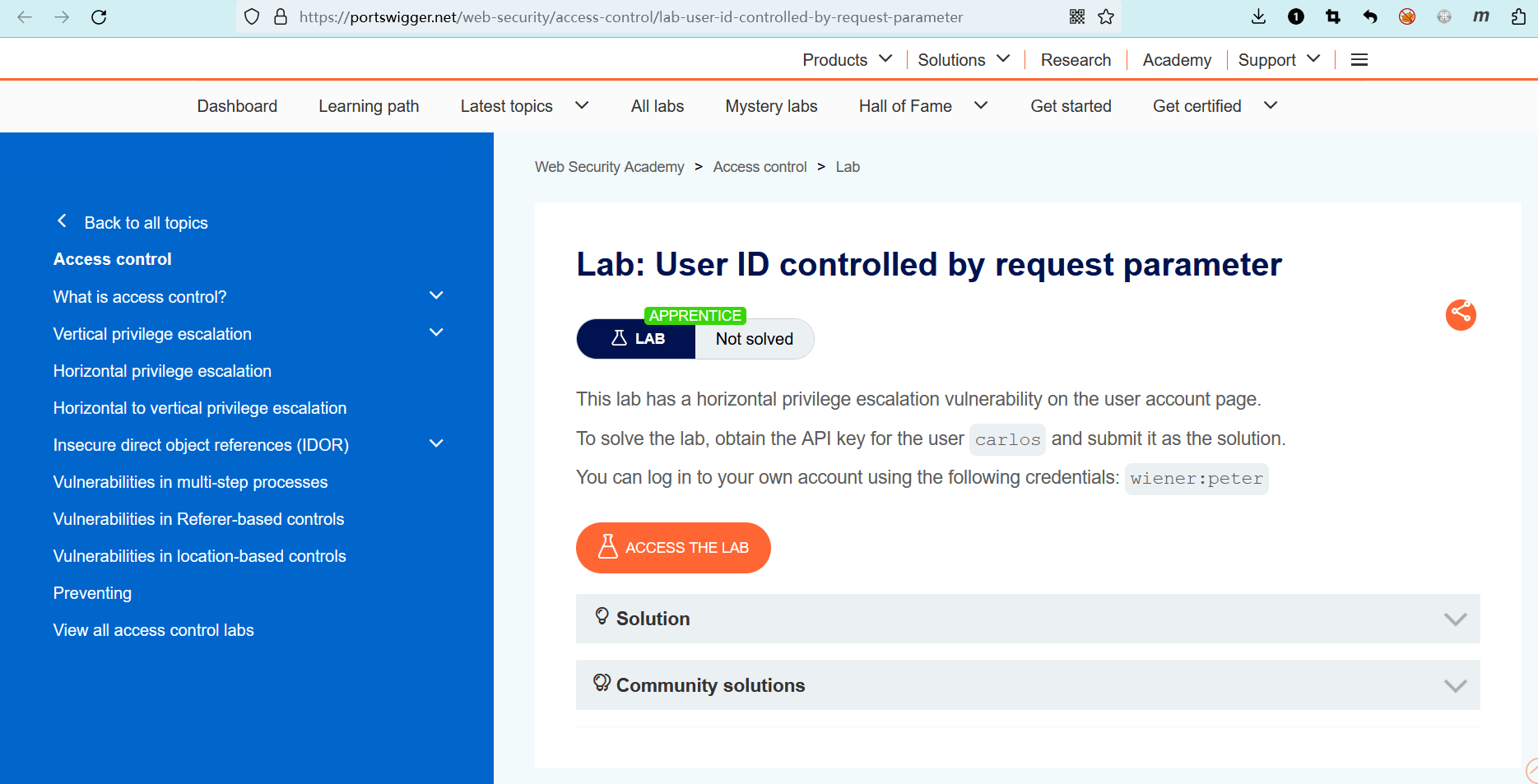

# 实验室:由请求参数控制的用户ID

# 题目

此实验室在用户的帐户页面上存在一个水平权限提升漏洞。

要解决实验室问题,请获取用户carlos的 API 密钥并将其作为解决方案提交。

你可以使用以下凭据登录到自己的帐户:wiener:peter

- name: 实验室-学徒

desc: 由请求参数控制的用户ID >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/access-control/lab-user-id-controlled-by-request-parameter

bgColor: '#001350'

textColor: '#39d50c'

1

2

3

4

5

6

2

3

4

5

6

# 实操

根据题意,可得实验目标:

- 利用账户页面上的水平权限提升漏洞,获取 carlos 用户的 API 密钥并提交。

点击 “ACCESS THE LAB” 进入实验室。

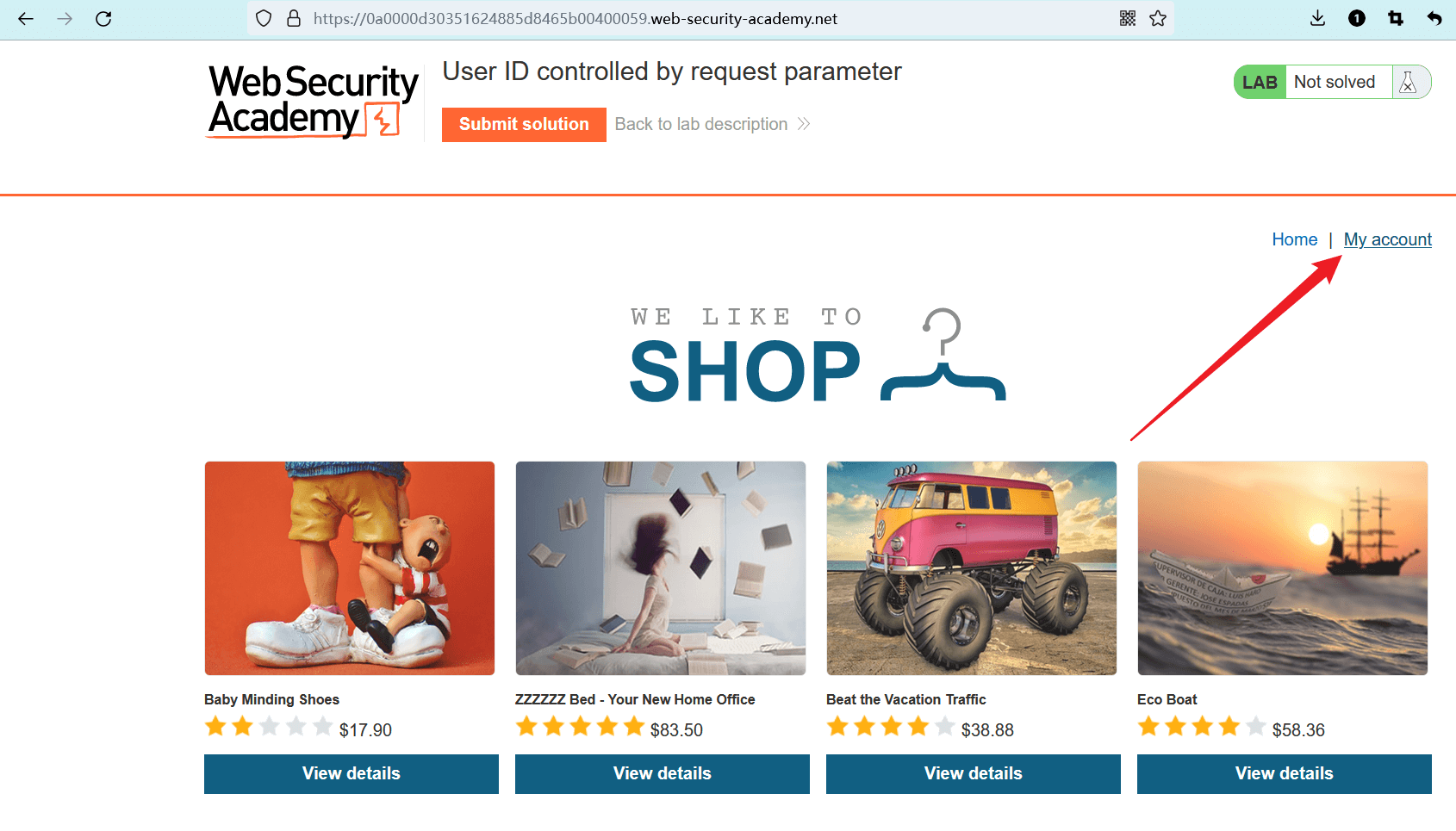

点击 “My account” 进入登录界面。

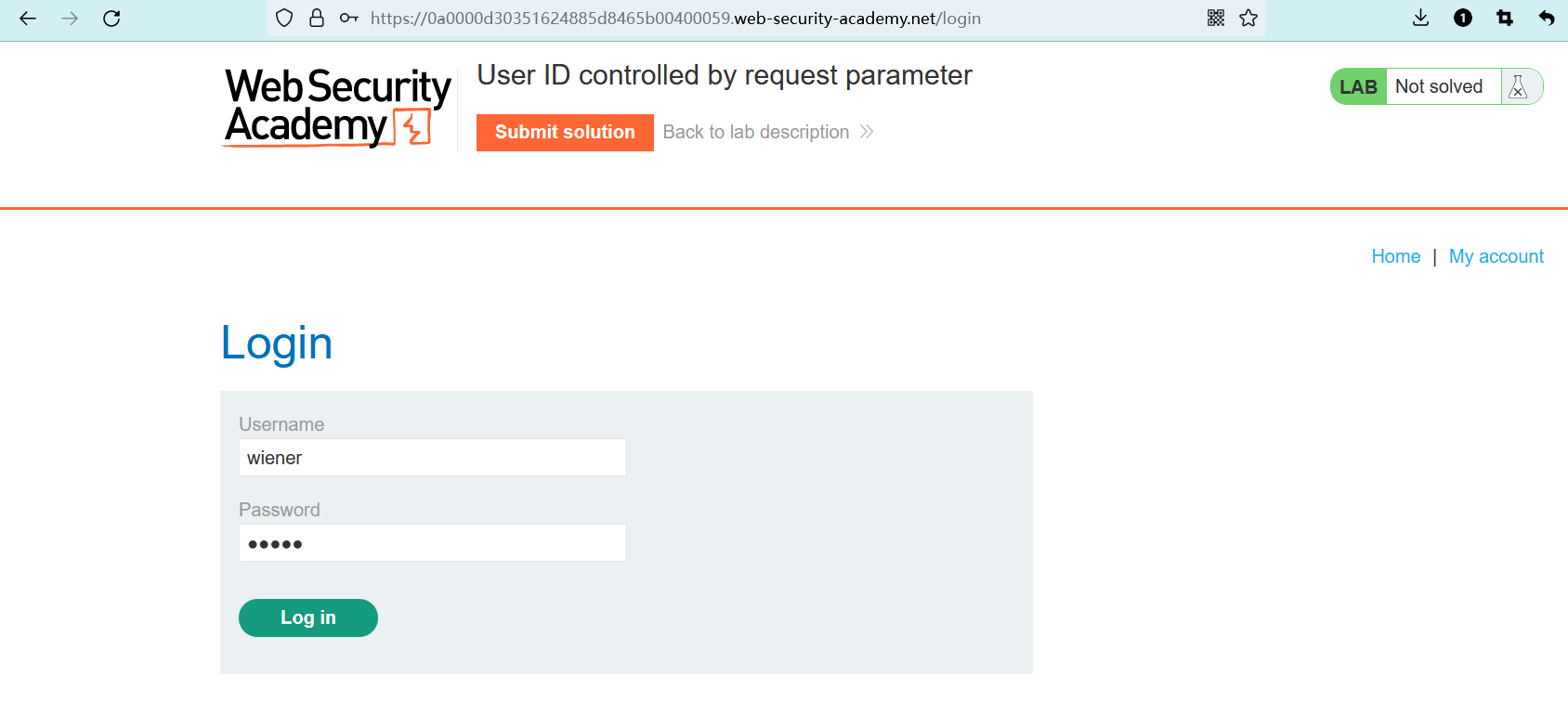

输入题目中提供的用户名和密码wiener:peter进行登录。

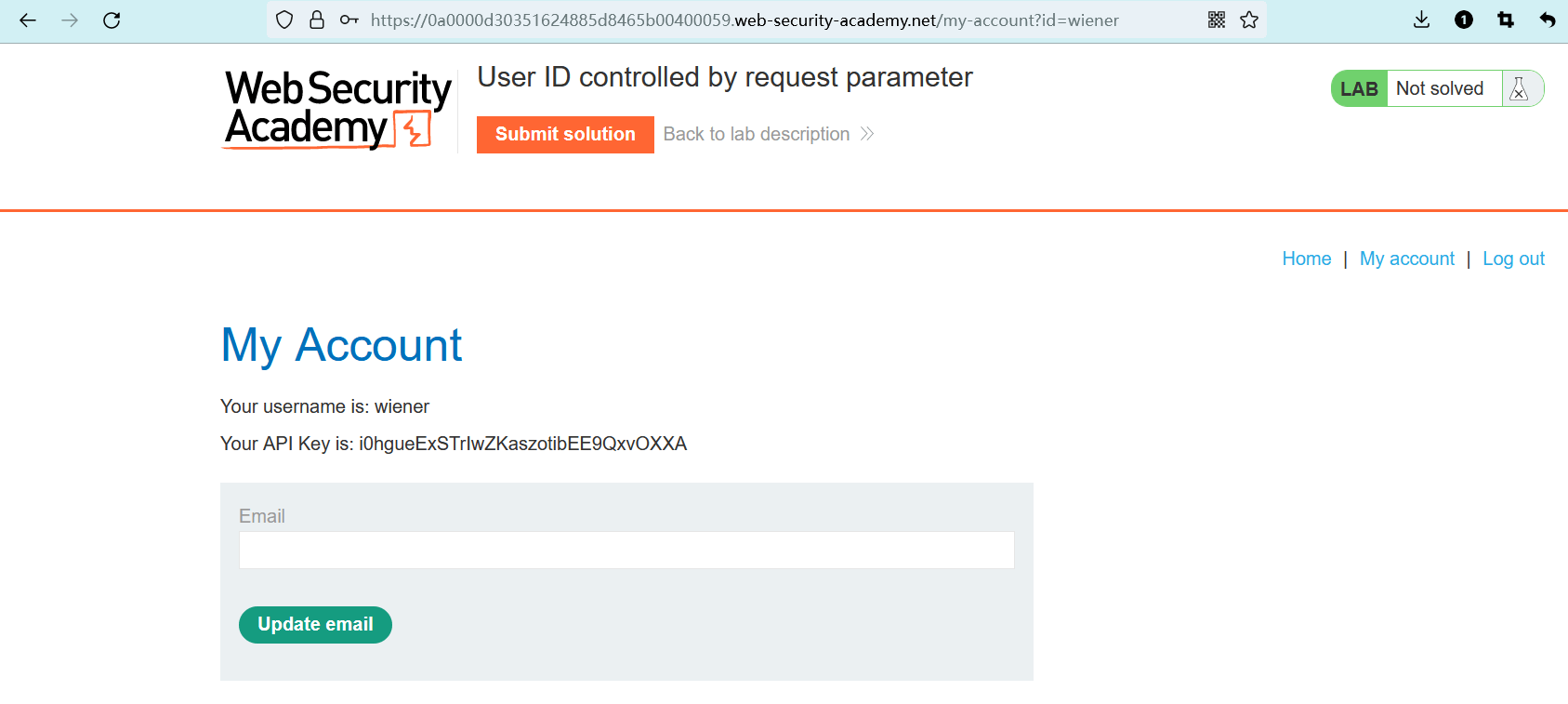

登录成功,账户信息显示了当前的用户名和 API 密钥。

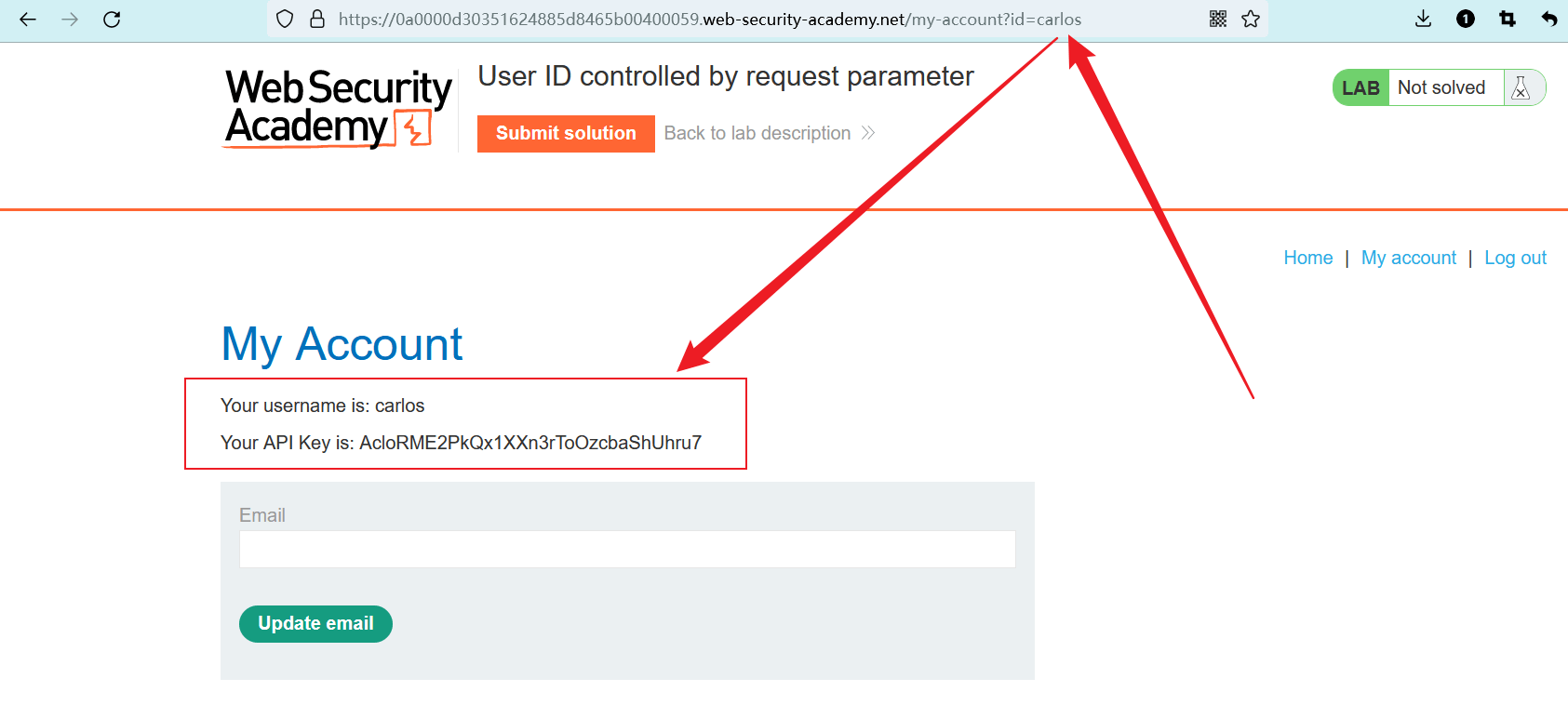

在 URL 中发现一个参数id,有点可疑。

将id修改为carlos,然后访问。

账户信息从 wiener 变为了 carlos ,攻击成功。

复制 carlos 用户的 API 密钥。

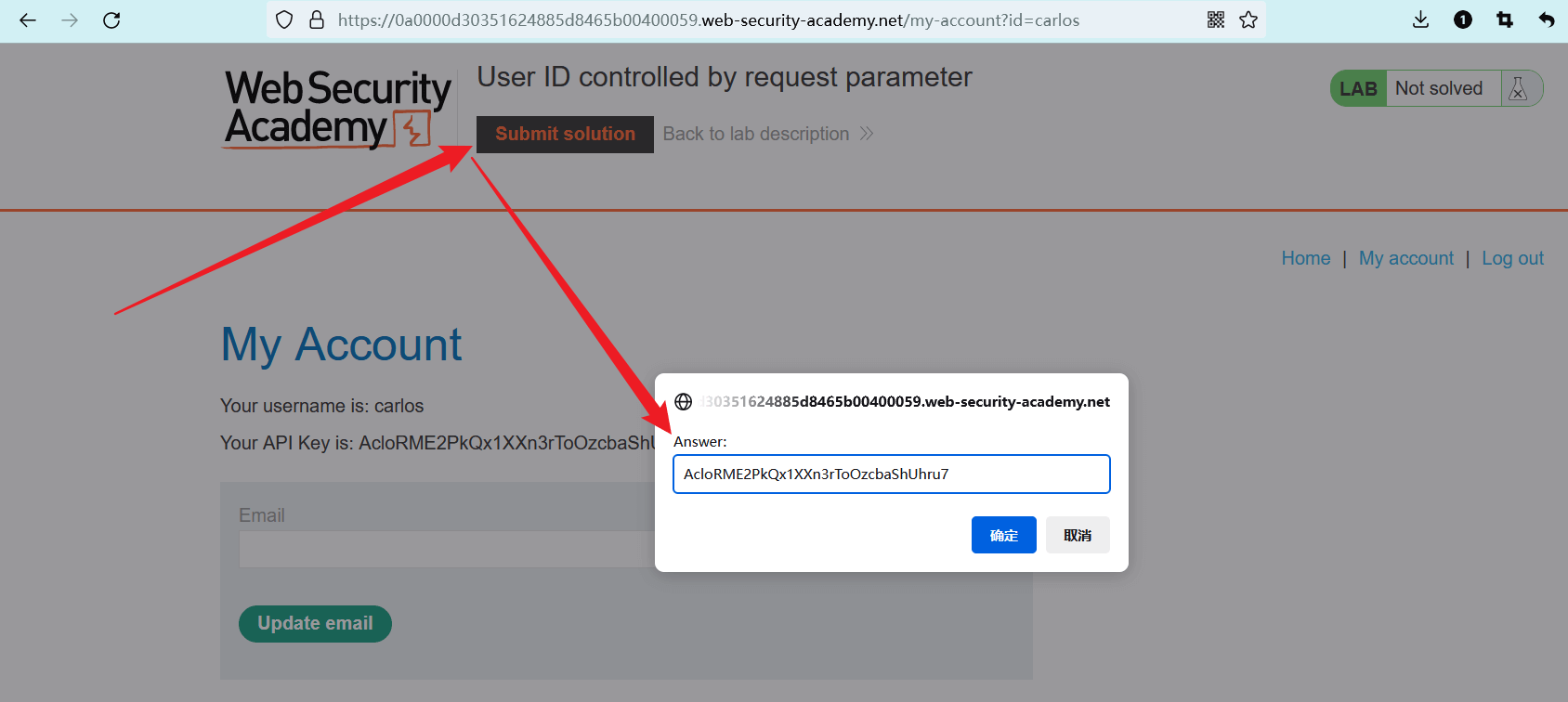

点击上方的 “Submit solution” 打开提交窗口,填入刚刚复制的密钥,然后点击 “确定” 。

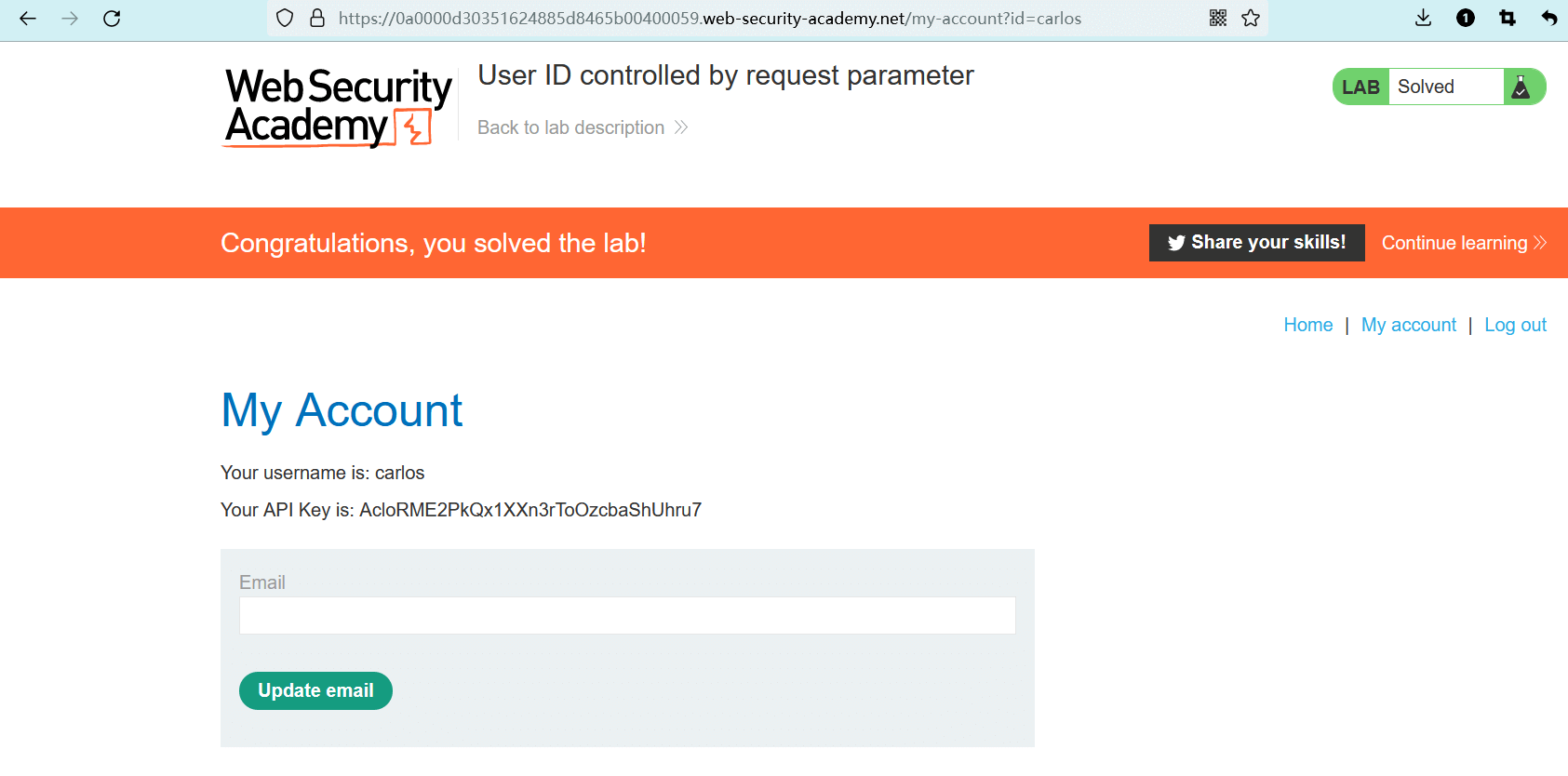

提交正确,实验完成。

编辑 (opens new window)