在XSS中隐藏input字段

在XSS中隐藏input字段

翻译

原文:https://portswigger.net/research/xss-in-hidden-input-fields

- name: 翻译

desc: 原文:https://portswigger.net/research/xss-in-hidden-input-fields

bgColor: '#F0DFB1'

textColor: 'green'

2

3

4

# 1在XSS中隐藏input字段

在 PortSwigger 的内部测试平台中,我们会定期针对流行的 Web 应用程序运行 Burp Suite 的预发布版本,以确保其正常运行。最近,在执行此操作时,Liam (opens new window)在 [REDACTED] 中发现了一个跨站脚本(XSS (opens new window))漏洞,位于一个隐藏的 input 元素中:

<input type="hidden" name="redacted" value="default" injection="xss" />

隐藏 input 元素中的 XSS 通常很难被利用 (opens new window),因为典型的 JavaScript 事件(如onmouseover和onfocus)由于元素不可见而无法触发。

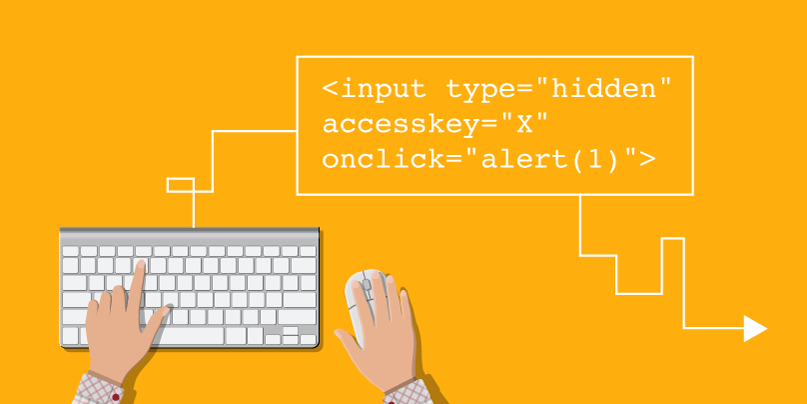

我决定进一步调查,看看是否有可能在现代浏览器上利用隐藏的 input 元素。我尝试了很多东西,比如 autofocus 属性、CSS 把戏和其他东西。最终,我想到了访问键(access keys),并想知道当通过 access key 激活隐藏的 input 元素时,input 上的 onclick 事件是否会被调用。在 Firefox 上百分之百做到了!这意味着我们可以在隐藏的属性中执行 XSS 有效负载,前提是你可以说服受害者按下组合键。在 Firefox Windows/Linux 上,组合键是ALT+SHIFT+X,在 OS X 上是CTRL+ALT+X。你可以使用 access key 属性中的不同键来指定不同的组合键。这是向量:

<input type="hidden" accesskey="X" onclick="alert(1)">

这个向量并不理想,因为它涉及一些用户交互,但它比只适用于 IE<=9 的expression()要好得多。请注意,如果你重复反射,则组合键将失败。解决方法是注入另一个属性来破坏第二个反射。例如" accesskey="x" onclick="alert(1)" x='

注意:我们已将此漏洞报告给被测应用程序的安全团队。然而,他们在 12 天以及几封电子邮件之后没有任何回应。我们希望让人们了解这种特殊技术,但在补丁可用之前,我们不会公开相关的易受攻击的应用程序。

Burp Scanner (opens new window)已经不是第一次 (opens new window)在非常流行的 Web 应用程序中发现漏洞了,我们不确定这是不是最后一次

# 1.1更新 - 现在适用于 Chrome和link/meta 以及任何其他元素

这项技术现在可以在 Chrome 中使用!它也适用于link元素,这意味着在link元素中,如果你能控制标签属性,则你可以使用此项技术来利用以前无法利用的 XSS 错误。例如,你可能发现了一个link元素,其规范中带有一个rel属性,如果你使用onclick事件并注入accesskey属性,那么你就拥有了一个 XSS。

<link rel="canonical" accesskey="X" onclick="alert(1)" />

使用link元素的Poc (opens new window)(在Windows上按Alt+SHIFT+X)(在OS X上按CTRL+ALT+X)

访问我们的 Web 安全学院,了解有关跨站脚本(XSS)的更多信息 (opens new window)。